یک گرداب چشم انداز پایتون

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. جرایم سایبری پس از جرایم سایبری، برخی به روز رسانی های اپل، و حمله به مخزن کد منبع.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

پل، شما چطور؟

اردک. خیلی خوب، ممنون داگلاس!

آیا این به اندازه کافی شاد بود؟

دوغ. خیلی خوب بود

مانند، 7/10 در مقیاس شادی، که یک پایه بسیار خوب است.

اردک. اوه، من می خواستم احساسی بالاتر از این داشته باشم.

چیزی که گفتم به اضافه 2.5/10.

دوغ. [تعجب اغراقآمیز] اوه، پل، صدایت عالی است!

اردک. [می خندد] ممنون، داگ.

دوغ. خب، این ممکن است شما را به 10/10 برساند، سپس… این هفته در تاریخ فناوری.

در 22 مه 1973، در مرکز تحقیقات زیراکس پالو آلتو [PARC]، محقق رابرت متکالف یادداشتی نوشت که در آن روش جدیدی برای اتصال کامپیوترها به یکدیگر پیشنهاد شد.

با الهام از پیش ساز آن، AlohaNet، که متکالف به عنوان بخشی از پایان نامه دکترای خود مطالعه کرد، این فناوری جدید اترنت نامیده می شود، اشاره ای به ماده "اتر نورانی" که زمانی تصور می شد رسانه ای برای انتشار امواج نور باشد.

اردک. مطمئناً بسیار سریعتر از 160 کیلوبایت دیسکت فلاپی تک طرفه و تک چگالی بود! [خنده]

دوغ. می تونست بدتر باشه!

به هر حال، صحبت از "بدتر" و "بد"، ما اولین به روز رسانی جرم خود را در روز دریافت کرده ایم.

ایالات متحده یک ارائه می دهد 10 میلیون دلار جایزه برای یک مظنون باج افزار روسی

پول زیادی است، پل!

این مرد باید کار خیلی بدی انجام داده باشد.

بیانیه وزارت دادگستری:

ظاهراً [این شخص و توطئهگران دیگرش] از این نوع باجافزارها برای حمله به هزاران قربانی در ایالات متحده و سراسر جهان استفاده کردهاند. این قربانیان شامل مجریان قانون و سایر سازمان های دولتی، بیمارستان ها و مدارس هستند.

مجموع باجخواهیهایی که گفته میشود توسط اعضای این سه کمپین جهانی باجافزار از قربانیانشان به 400 میلیون دلار میرسد، در حالی که مجموع باجگیریهای قربانیان بالغ بر 200 میلیون دلار است.

حملات بزرگ... پول زیادی در اینجا تغییر می کند، پل.

اردک. وقتی میخواهید کسی را که در خارج از کشور کارهای زشت انجام میدهد ردیابی کنید و فکر میکنید، «چطور میخواهیم این کار را انجام دهیم؟ آنها هرگز در اینجا در دادگاه حاضر نمی شوند "…

شاید ما فقط مقداری سود کثیف به مردم کشور آن شخص ارائه کنیم و کسی او را تحویل دهد؟

و اگر آنها 10 میلیون دلار پیشنهاد می کنند (خوب، این حداکثر چیزی است که می توانید دریافت کنید)، باید کاملا مشتاق باشند.

و درک من، در این مورد، دلیل علاقه آنها به این است که این مظنون خاص متهم است، اگر قلب و روح نباشد، حداقل یکی از این دو چیز برای سه نوع مختلف باج افزار است: LockBit، Hive. و بابوک

بابوک معروف است که کد منبع آن لو رفته است (اگر اشتباه نکنم توسط یک وابسته ناراضی)، و اکنون راه خود را به GitHub پیدا کرده است، جایی که هر کسی که بخواهد می تواند بخش رمزگذاری را بگیرد.

و اگرچه احساس همدردی با افرادی که در معرض دید وزارت دادگستری و افبیآی برای حملات باجافزار هستند، سخت است…

... اگر قطرات همدردی پنهانی باقی مانده باشد، وقتی شروع به خواندن در مورد بیمارستان ها و مدارس در میان قربانیان متعدد آنها می کنید، به سرعت تبخیر می شوند.

دوغ. بله.

اردک. بنابراین شما باید فرض کنید که بعید است که آنها هرگز او را در دادگاه ایالات متحده ببینند…

... اما من حدس می زنم که آنها فهمیدند که امتحان نکردن خیلی مهم است.

دوغ. دقیقا.

همانطور که می خواهیم بگوییم، ما به آن توجه خواهیم کرد.

و در حالی که ما منتظریم، لطفاً بروید و به ما نگاه کنید گزارش وضعیت باج افزار 2023.

این مجموعه ای از حقایق و ارقام دارد که می توانید از آنها برای محافظت از سازمان خود در برابر حملات استفاده کنید.

که در دسترس است در: sophos.com/ransomware2023.

اردک. یک نکته کوچک که می توانید از این گزارش یاد بگیرید: «سورپرایز، شگفتی. بازیابی از پشتیبانگیریها تقریباً نصف هزینهای را برای شما هزینه میکند که با پرداخت باج میپردازید.»

زیرا حتی پس از پرداخت باج، همچنان به همان اندازه که باید پشتیبان خود را بازیابی کنید، کار دارید.

و همچنین به این معنی است که شما به کلاهبرداران پول نمی دهید.

دوغ. دقیقا!

خوب، ما یک به روز رسانی جرم دیگر داریم.

این بار، این دوستان ما در iSpoof هستند که، باید اعتراف کنم، تیم بازاریابی بسیار خوبی دارند.

بجز همه در حال تخریب شدن و این همه چیز…

کینگ پین کلاهبرداری تلفنی برای اجرای سرویس "iSpoof" 13 سال دریافت می کند

اردک. بله، این گزارشی از پلیس متروپولیتن لندن در مورد پرونده ای است که از نوامبر 2022 در جریان است، زمانی که ما اولین بار در این مورد نوشت در nadsecurity.sophos.com.

پسری به نام تجی فلچر و من فکر می کنم 169 نفر دیگر که فکر می کردند ناشناس هستند اما معلوم شد که ناشناس نیستند، دستگیر شدند.

و این همکار فلچر که شاهکار این کار بود، به تازگی به ۱۳ سال و ۴ ماه زندان محکوم شده است، داگ.

این یک جمله بسیار بزرگ با استانداردهای هر کشوری است!

و دلیل آن این است که این سرویس تماماً برای کمک به سایر مجرمان سایبری، در ازای بیت کوین، برای کلاهبرداری از قربانیان بسیار قابل باور بود.

شما به هیچ توانایی فنی نیاز نداشتید.

شما فقط می توانید برای این سرویس ثبت نام کنید، و سپس شروع به برقراری تماس های تلفنی کنید تا بتوانید انتخاب کنید چه شماره ای در انتهای دیگر نشان داده شود.

بنابراین اگر تصور میکنید که شخصی با XYZ Banking Corporation کار کرده است، میتوانید تلفن او را با گفتن «تماس ورودی از شرکت XYZ Banking» روشن کنید و سپس به schpiel خود راهاندازی کنید.

به نظر میرسد از گزارشهای آژانس ملی جرایم در آن زمان، «مشتریان» آنها میلیونها تماس از طریق این سرویس داشتهاند. و آنها چیزی در حدود 10٪ نرخ موفقیت داشتند، که در آن موفقیت اندازه گیری می شود که تماس گیرنده حداقل یک دقیقه در خط بوده است.

و وقتی فکر می کنید چیزی یک تماس کلاهبرداری است... خیلی سریع تلفن را قطع می کنید، اینطور نیست؟

دوغ. یک دقیقه زمان زیادی است!

اردک. و این بدان معناست که آنها احتمالاً آن شخص را جذب کرده اند.

و می توانید دلیل آن را ببینید، زیرا همه چیز باورپذیر به نظر می رسد.

اگر نمیدانید شماره تماس گیرنده (یا شماره شناسایی خط تماس) که در تلفن شما نشان داده میشود چیزی بیش از یک اشاره نیست، که هر کسی میتواند هر چیزی را وارد کند، و هر کسی که بدترین علایق شما را در دل دارد میخواهد شما را تحت تعقیب قرار دهد. می توانند با هزینه ای متوسط ماهانه، سرویسی را خریداری کنند که به آنها کمک می کند این کار را به طور خودکار انجام دهند…

اگر نمیدانید که اینطور است، احتمالاً وقتی آن تماس میآید و میگوید: «از بانک تماس میگیرم، نگهبانی خود را حفظ خواهید کرد. این را از روی شماره می توانید ببینید. اوه عزیزم، در حساب شما کلاهبرداری صورت گرفته است، و سپس تماس گیرنده از شما صحبت می کند که کارهای زیادی انجام دهید که در غیر این صورت یک لحظه به آنها گوش نمی دادید.

دسترسی به این سرویس، تعداد زیادی از افرادی که از آن استفاده می کردند (ظاهراً او ده ها هزار "مشتری" داشت) و تعداد زیاد تماس ها و میزان خسارت مالی وارده که به میلیون ها نفر رسید، به همین دلیل است که او چنین حکم جدی گرفت

دوغ. بخشی از دلیلی که آنها توانستند مشتریان زیادی را جذب کنند این است که این وب سایت در یک وب سایت عمومی بود.

این در وب تاریک نبود و بازاریابی بسیار نرمی بود.

اگر به مقاله سر بزنید، یک ویدیوی بازاریابی 53 ثانیه ای وجود دارد که یک بازیگر حرفه ای صداپیشگی و چند انیمیشن سرگرم کننده دارد.

این یک ویدیو بسیار خوب است!

اردک. بله!

من یک اشتباه تایپی در آن پیدا کردم ... آنها نوشتند "end to encryption" به جای "end-to-end encryption" که متوجه شدم زیرا کاملاً طنز بود.

زیرا کل فرضیه آن ویدیو – میگوید: «هی، به عنوان یک مشتری، شما کاملاً ناشناس هستید.»

آنها یک زمین بزرگ از آن ایجاد کردند.

دوغ. من فکر می کنم که احتمالاً "پایان رمزگذاری" بود. [می خندد]

اردک. بله... شما ممکن است برای قربانیان خود ناشناس بوده باشید، اما برای ارائه دهنده خدمات ناشناس نبوده اید.

ظاهراً پلیس ها، حداقل در بریتانیا، تصمیم گرفتند با هر کسی که قبلاً بیش از 100 پوند بیت کوین را با این سرویس خرج کرده بود، شروع کنند.

بنابراین ممکن است افرادی وجود داشته باشند که به این کار دست زدند یا فقط برای چند مورد از آن استفاده کردند که هنوز در لیست هستند.

پلیسها میخواهند مردم بدانند که از اوج شروع کردهاند و در حال پایینرفتن هستند.

ناشناس ماندن وعده داده شده در این ویدئو توهمی بود.

دوغ. خوب، ما نکاتی داریم، و قبلاً این نکات را گفته ایم، اما اینها یادآورهای خوبی هستند.

از جمله یکی از موارد مورد علاقه من، زیرا فکر می کنم مردم فقط تصور می کنند که شناسه تماس گیرنده یک گزارشگر دقیق است…. نکته شماره یک این است: شناسه تماس گیرنده را چیزی بیش از یک اشاره در نظر بگیرید.

منظورت از آن چیست، پل؟

اردک. اگر همچنان در خانه خود نامه حلزونی دریافت میکنید، میدانید که وقتی یک پاکت دریافت میکنید، آدرس شما در جلوی آن نوشته شده است، و معمولاً، وقتی آن را بر میگردانید، در پشت پاکت، آدرس برگشتی وجود دارد. .

و همه می دانند که فرستنده باید انتخاب کند که چه چیزی می گوید... ممکن است واقعی باشد. ممکن است همه اینها یک بسته دروغ باشد.

این همان مقداری است که می توانید به Caller ID اعتماد کنید.

و تا زمانی که این را در ذهن داشته باشید و به آن به عنوان یک اشاره فکر کنید، پس شما طلایی هستید.

اما اگر بیاید و بگوید "XYZ Banking Corporation" به این دلیل که کلاهبرداران عمداً شماره ای را انتخاب کرده اند که شما به طور خاص در لیست مخاطبین خود قرار داده اید تا به شما بگویند که این بانک است ... این هیچ معنایی ندارد.

و این واقعیت که آنها شروع به گفتن به شما می کنند که آنها از بانک هستند به این معنی نیست که آنها هستند.

و این به خوبی به نکته دوم ما وارد می شود، اینطور نیست، داگ؟

دوغ. بله.

همیشه با استفاده از شماره ای که می توانید به آن اعتماد کنید، تماس های رسمی را خودتان شروع کنید.

بنابراین، اگر با یکی از این تماسها تماس گرفتید، بگویید: «میخواهم بلافاصله با شما تماس بگیرم» و از شماره پشت کارت اعتباری خود استفاده کنید.

اردک. کاملا.

اگر راهی وجود دارد که آنها شما را به این باور رسانده اند که این همان شماره ای است که باید تماس بگیرید... این کار را نکنید!

خودتان آن را پیدا کنید.

همانطور که گفتید، برای گزارش مواردی مانند کلاهبرداری بانکی یا مشکلات بانکی، شماره پشت کارت اعتباری شما شروع خوبی است.

بنابراین، بله، بسیار بسیار مراقب باشید.

باور کردن تلفن خود واقعاً آسان است، زیرا در 99٪ مواقع، شماره شناسه تماس گیرنده حقیقت را می گوید.

دوغ. بسیار خوب، آخرین اما نه کم اهمیت ترین، نه کاملا فنی، بلکه بیشتر یک مهارت نرم تر، نکته شماره سه این است: در کنار دوستان و خانواده آسیب پذیر باشید.

این یکی خوب است.

اردک. بدیهی است افرادی هستند که بیشتر در معرض خطر این نوع کلاهبرداری هستند.

بنابراین مهم است که به افرادی در دایره دوستان و خانواده خود اجازه دهید، که فکر می کنید ممکن است در معرض خطر این نوع چیزها باشند... به آنها بگویید که اگر شک دارند، باید با شما تماس بگیرند و از شما راهنمایی بخواهند. .

همانطور که هر نجار یا نجار به شما می گوید، داگلاس، "دوبار اندازه گیری، یک بار برش".

دوغ. من این توصیه را دوست دارم. [می خندد]

من تمایل دارم یک بار اندازه گیری کنم، سه بار برش بزنم، بنابراین از من پیروی نکنید.

اردک. آره. شما نمی توانید "موضوعات را طولانی تر کنید"، نه؟ [خنده]

دوغ. نه، مطمئنا نمی توانید!

اردک. همه ما تلاش کرده ایم. [می خندد]

دوغ. این دو به روز رسانی پایین تر است. یکی برای رفتن

ایم یک به روز رسانی دریافت کرد... اگر به خاطر دارید، اوایل این ماه، اپل ما را با یک پاسخ امنیتی سریع جدید غافلگیر کرد، اما نگفت که بهروزرسانیها واقعاً چه چیزی را برطرف کردهاند، اما اکنون میدانیم، پل.

راز اپل فاش شد: 3 روز صفر ثابت شد، پس حتماً همین الان وصله کنید!

اردک. بله.

دو 0 روز، به علاوه یک پاداش 0 روزه که قبلاً رفع نشده بود.

بنابراین اگر MacOS 13 Ventura (جدیدترین) را داشتید، چه بود، و اگر iOS/iPadOS 16 داشتید، پاسخ امنیتی سریع دریافت میکردید.

شما آن بهروزرسانی «شماره نسخه (a)» را دریافت کردید، و «در اینجا جزئیات مربوط به این بهروزرسانی است: (رشته متن خالی)».

بنابراین شما نمی دانستید چه چیزی درست شده است.

و شما، مانند ما، احتمالاً فکر میکنید، «شرط میبندم که در WebKit یک روز صفر است. یعنی نصب درایو بای. این بدان معناست که ممکن است کسی از آن برای جاسوس افزار استفاده کند.»

ببینید، این دقیقا همان چیزی است که آن دو 0 روز بود.

و سومین روز صفر وجود داشت، که اگر بخواهید، بخش دیگری از آن معادله بود، یا نوع دیگری از اکسپلویت که اغلب همراه با دو روز صفر اولی بود که ثابت بودند.

این یکی پاسخ تهدید گوگل/عفو بینالملل بود که مطمئناً برای من بوی جاسوسافزار میدهد... کسی که در حال بررسی یک حادثه واقعی است.

آن اشکال همان چیزی بود که شما در اصطلاح به آن "فرار از جعبه شن" می گویید.

به نظر می رسد که سه روز صفر که اکنون برای همه پلتفرم های اپل ثابت شده است،…

یکی که ممکن است به یک کلاهبردار اجازه دهد تا بفهمد در کجای رایانه شما قرار دارد.

به عبارت دیگر، آنها به میزان زیادی شانس این را افزایش می دهند که اکسپلویت های بعدی آنها کارساز باشد.

یک اکسپلویت دوم که اجرای کد از راه دور را در مرورگر شما انجام می دهد، همانطور که گفتم، به کمک نشت داده ها در اولین باگ که ممکن است به شما بگوید از چه آدرس های حافظه استفاده کنید، کمک می کند.

و سپس یک روز سوم صفر که اساساً به شما امکان می دهد از مرورگر خارج شوید و کارهای بسیار بدتری انجام دهید.

خوب، من می خواهم بگویم، زودتر وصله کنید، اغلب وصله کنید، من نیستم، داگ؟

دوغ. انجام دهید!

بله.

اردک. این تنها دلایلی نیستند که شما این پچ ها را می خواهید.

مجموعه ای از اصلاحات فعال نیز وجود دارد.

بنابراین حتی اگر آنها روزهای صفر نبودند، به هر حال دوباره آن را می گویم.

دوغ. باشه عالیه.

آخرین داستان روز ما... من مقدمه کوچک خودم را اینجا نوشته بودم، اما آن را در سطل زباله میاندازم و با تیتر شما میروم، زیرا خیلی بهتر است.

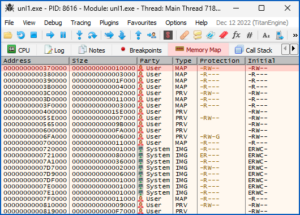

و واقعاً ماهیت این داستان را نشان می دهد: مخزن کد منبع باز PyPI با گرداب بدافزار مانیک سروکار دارد.

همین اتفاق افتاد، پل!

اردک. بله، باید اعتراف کنم، من مجبور شدم روی آن عنوان کار کنم تا دقیقاً روی دو خط در قالب وردپرس nakedsecurity.sophos.com قرار بگیرد. [خنده]

تیم PyPI اکنون بر این موضوع غلبه کرده است و من فکر می کنم آنها از شر همه چیز خلاص شده اند.

اما به نظر می رسد که شخصی یک سیستم خودکار داشت که فقط حساب های جدید ایجاد می کرد، سپس در آن حساب ها، پروژه های جدید ایجاد می کرد…

... و فقط بسته منبع مسموم را بعد از بسته منبع مسموم بارگذاری کنید.

و به یاد داشته باشید که در اکثر این مخازن (به عنوان مثال PyPI است)، می توانید بدافزاری داشته باشید که در کد واقعی است که می خواهید دانلود کنید و بعداً به عنوان یک ماژول در کد خود (به عبارت دیگر کتابخانه برنامه نویسی) استفاده کنید و/ یا می توانید بدافزاری را در اسکریپت نصب یا به روز رسانی واقعی داشته باشید که مورد را به شما تحویل می دهد.

بنابراین، متأسفانه، برای کلاهبرداران آسان است که یک پروژه قانونی را شبیه سازی کنند، نامی واقعی به آن بدهند و امیدوار باشند که اگر اشتباهاً آن را دانلود کنید…

… سپس پس از نصب آن، و هنگامی که شروع به استفاده از آن در نرم افزار خود کردید، و هنگامی که شروع به ارسال آن به مشتریان خود کردید، همه چیز خوب خواهد بود و هیچ بدافزاری در آن پیدا نخواهید کرد.

از آنجا که بدافزار قبلاً رایانه شما را آلوده کرده است، با قرار گرفتن در اسکریپت اجرا شده برای نصب صحیح مورد در وهله اول.

بنابراین برای کلاهبرداران یک ضربه دوگانه وجود دارد.

چیزی که ما نمی دانیم این است که…

آیا آنها امیدوار بودند که بسته های عفونی زیادی را بارگذاری کنند که برخی از آنها دیده نشوند و شانس دعوا داشته باشند که یک زن و شوهر فقط پشت سر بگذارند؟

یا واقعاً امیدوار بودند که بتوانند تیم PyPI را آنقدر به هم بریزند که مجبور شوند کل سایت را از حالت پخش خارج کنند و این یک حمله انکار کامل سرویس باشد؟

هیچ کدام از اینها نتیجه نبود.

تیم PyPI توانست با خاموش کردن برخی از جنبههای سایت، این حمله را کاهش دهد.

یعنی برای مدتی نمیتوانستید یک حساب کاربری جدید بسازید و نمیتوانید پروژه جدیدی اضافه کنید، اما همچنان میتوانید اکانتهای قدیمی را دریافت کنید.

و این به آنها فضای تنفسی کافی در یک دوره 24 ساعته داد که به نظر می رسد آنها قادر به تمیز کردن کامل هستند.

دوغ. ما توصیه هایی برای حملاتی مانند این داریم که به موقع پاک نمی شوند.

بنابراین اگر از مخازنی مانند این بیرون میکشید، اولین کاری که میتوانید انجام دهید این است: یک بسته مخزن را فقط به این دلیل که نام درست به نظر می رسد انتخاب نکنید.

این تاکتیکی است که مهاجمان اغلب از آن استفاده می کنند.

اردک. در واقع، داگلاس.

این اساساً همان چیزی است که ما در اصطلاح اصطلاحی «تایپسکوتینگ» برای وب سایت ها می نامیم.

به جای ثبت نام example.com، ممکن است چیزی شبیه به آن را ثبت کنید examole.com، چون O در کنار P روی صفحه کلید است، به این امید که کسی به تایپ "مثال" برود، یک اشتباه جزئی مرتکب می شود و شما ترافیک او را گرفته و آنها را به یک سایت مشابه هدایت می کنید.

مراقب انتخاب خود باشید.

این کمی شبیه توصیه ما در مورد شناسه تماس گیرنده است: چیزی به شما می گوید، اما خیلی چیزها.

و برای بقیه، شما واقعا باید دقت لازم را انجام دهید.

دوغ. از قبیل: بهروزرسانیهای بسته را کورکورانه در سیستمهای توسعه یا ساخت خود دانلود نکنید.

اردک. بله، این روزها DevOps و Continuous Integration همه چیز است، اینطور نیست که همه چیز را خودکار می کنید؟

و یک چیز جذاب در مورد گفتن این جمله وجود دارد: «خب، من نمیخواهم عقب بمانم، پس چرا به سیستم بیلد خود نمیگویم که کد من را از مخزن محلی من که در آنجا دنبال آن هستم، و سپس همیشه به طور خودکار آخرین نسخه را از مخزن عمومی همه کدهای افراد دیگر که استفاده می کنم دریافت کنم؟

مشکل این است که اگر هر یک از بستههای شخص ثالثی که استفاده میکنید به صورت pwn درآید، سیستم بیلد شما به طور کامل به طور خودکار دچار مشکل میشود.

بنابراین اگر می توانید از آن اجتناب کنید، این کار را نکنید.

دوغ. که ما را به این سو هدایت می کند: ورود مهاجمان به بسته های خود را آسان نکنید.

اردک. بله.

هیچ کس واقعا نمی تواند کسی را که مصمم است به طور دستی 2000 حساب PyPI جدید راه اندازی کند و 1000 بسته جدید را در هر یک از آنها قرار دهد، متوقف کند.

اما میتوانید حملاتی انجام دهید که کلاهبرداران بستههای موجود را تصاحب میکنند و آنها را به خطر میاندازند... شما میتوانید با سختتر کردن پروژههایتان تا حد امکان، به بقیه افراد جامعه کمک کنید.

بروید و امنیت خود را در این حساب یا آن بسته مجدداً بررسی کنید، فقط در صورتی که کسی تصمیم بگیرد که این مکان استادانه ای برای قرار دادن بدافزاری است که می تواند افراد دیگر را تحت تأثیر قرار دهد ... و البته که حداقل به طور موقت اعتبار شما را نیز خدشه دار می کند. زمان.

دوغ. و آخرین نکته ما ممکن است در گوش برخی از افراد ناشنوا باشد، اما اگر برای تغییر نظر کافی باشد، امروز در اینجا کارهای خوبی انجام داده ایم: نمیدونی چیه

اردک. با یادآوری حملات زنجیره تامین با انجام کارهای غیرضروری برای تیمهای داوطلب... مانند خدمه هسته لینوکس (آنها در گذشته از این موضوع رنج بردهاند)، PyPI و دیگر مخازن منبع باز محبوب، ثابت کنید چقدر باهوش هستید؟

اگر دلیل واقعی دارید که فکر میکنید باید به آنها درباره آسیبپذیری امنیتی بگویید، جزئیات تماس افشای امنیتی آنها را پیدا کنید و به درستی، حرفهای و مسئولانه با آنها تماس بگیرید.

**** نباش.

دوغ. عالی

بسیار خوب، توصیه خوبی است، و با شروع غروب خورشید در برنامه ما برای آن روز، وقت آن است که از یکی از خوانندگان خود بشنویم.

شاید به یاد داشته باشید که در قسمت قبلی پادکست کمی در مورد آزمایشات و مصیبت های رایانه Apple III صحبت کردیم. بیایید گوش کنیم:

نمیدانم که آیا این یک افسانه شهری است یا نه، اما خواندهام که مدلهای اولیه [Apple III] تراشههای خود را به درستی در کارخانه قرار نداشتند و به گیرندگانی که مشکلاتی را گزارش میکردند گفته شد که جلو را بلند کنند. کامپیوتر را چند سانتیمتر از روی میزشان جدا کردند و اجازه دادند به عقب برگردد، که آنها را همانطور که باید در وهله اول در جای خود قرار میداد. که ظاهراً جواب داد، اما بهترین نوع تبلیغ برای کیفیت محصول نبود.

دوغ. در پاسخ، شنونده S31064 (مطمئن نیستم که این نام واقعی است یا خیر) به صدا در می آید:

من در مورد آن نمی دانم، اما شرکتی که من در آن زمان برای آن کار می کردم از آنها برای پایانه های گردش کتابخانه آفلاین استفاده می کرد. و نه بار از ده بار، اگر مشکلی برای آن وجود داشت، راه حل این بود که تراشه ها مجدداً قرار بگیرند.

اردک. بله، رفتن به روی مادربرد و (ترق، تروق) فشار دادن همه تراشه ها به پایین ... که در آن زمان تعمیر و نگهداری معمولی در نظر گرفته می شد.

اما به نظر می رسد که برای Apple III، این فقط نگهداری معمولی، نگهداری پیشگیرانه نبود، بلکه در واقع یک تکنیک بازیابی شناخته شده بود.

بنابراین من مجذوب خواندن آن شدم، داگ.

کسی که واقعاً آنجا بوده و این کار را کرده است!

دوغ. خوب، بسیار متشکرم، شنونده عزیز، برای ارسال آن.

و اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالهها نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- : دارد

- :است

- :نه

- :جایی که

- ][پ

- 10 میلیون دلار

- 400 میلیون دلار

- $UP

- 13

- 2022

- 2023

- 22

- a

- توانایی

- قادر

- درباره ما

- کاملا

- حساب

- حساب ها

- دقیق

- متهم

- واقعی

- واقعا

- اضافه کردن

- نشانی

- آدرس

- اقرار کردن

- نصیحت

- اثر

- وابسته

- پس از

- از نو

- در برابر

- سازمان

- AIR

- معرفی

- ادعا شده

- اجازه دادن

- در امتداد

- قبلا

- بسيار خوب

- همچنین

- هر چند

- همیشه

- am

- در میان

- مقدار

- an

- و

- تصاوير متحرك

- ناشناس

- ناشناس

- دیگر

- هر

- هر چیزی

- هر جا

- جذاب

- اپل

- هستند

- دور و بر

- بازداشت شد

- مقاله

- مقالات

- AS

- جنبه

- At

- حمله

- حمله

- جذب

- سمعی

- نویسنده

- خودکار بودن

- خودکار

- بطور خودکار

- در دسترس

- اجتناب از

- مطلع

- به عقب

- پشتیبان گیری

- پشتیبان گیری

- بد

- بانک

- شیبدار

- بانکداری

- خط مقدم

- اساسا

- BE

- خرس

- زیرا

- بوده

- قبل از

- پشت سر

- بودن

- باور

- اعتقاد بر این

- در زیر

- بهترین

- شرط

- بهتر

- بزرگ

- بیت

- Bitcoins

- سفید

- کورکورانه

- جایزه

- بخشش

- تنفس

- مرورگر

- اشکال

- ساختن

- دسته

- اما

- خرید

- by

- صدا

- نام

- دعوت کننده

- فراخوانی

- تماس ها

- مبارزات

- CAN

- می توانید دریافت کنید

- جلب

- کارت

- دقیق

- مورد

- مرکز

- قطعا

- شانس

- تغییر دادن

- متغیر

- چیپس

- را انتخاب کنید

- دایره

- گردش

- رمز

- COM

- بیا

- می آید

- توضیح

- انجمن

- شرکت

- به طور کامل

- سازش

- در معرض خطر

- کامپیوتر

- کامپیوتر

- اتصال

- در نظر گرفته

- تماس

- مداوم

- پلیس

- شرکت

- هزینه

- میتوانست

- کشور

- کشور

- زن و شوهر

- دوره

- دادگاه

- سقوط

- ایجاد

- ایجاد

- اعتبار

- کارت اعتباری

- جرم

- Crooks

- مشتری

- مشتریان

- برش

- جرایم اینترنتی

- مجرمان سایبری

- تاریک

- وب سایت تیره

- داده ها

- نشت اطلاعات

- روز

- روز

- معاملات

- مصمم

- ارائه

- خواسته

- خود داری از خدمات

- چگالی

- میز

- جزئیات

- جزئیات

- مشخص

- پروژه

- DevOps

- DID

- مختلف

- سخت کوشی

- افشاء

- do

- میکند

- نمی کند

- عمل

- دوجانبه

- انجام شده

- آیا

- شک

- پایین

- دانلود

- قطره

- دو

- هر

- پیش از آن

- در اوایل

- زمین

- ساده

- پست الکترونیک

- رمزگذاری

- پایان

- اجرای

- کافی

- به طور کامل

- قسمت

- ماهیت

- اساسا

- حتی

- تا کنون

- هر

- هر کس

- همه چیز

- کاملا

- مثال

- اعدام

- موجود

- بهره برداری

- سوء استفاده

- چشم

- نما

- واقعیت

- کارخانه

- حقایق

- سقوط

- خانواده

- معروف

- سریعتر

- موارد دلخواه

- اف بی آی

- احساس

- همکار

- کمی از

- مبارزه با

- شکل

- شکل گرفت

- آمار و ارقام

- مالی

- پیدا کردن

- پایان

- نام خانوادگی

- مناسب

- رفع

- ثابت

- به دنبال

- برای

- یافت

- تقلب

- دوستان

- از جانب

- جلو

- سرگرمی

- مولد

- واقعی

- دریافت کنید

- گرفتن

- GitHub

- دادن

- جهانی

- Go

- می رود

- رفتن

- طلایی

- خوب

- گوگل

- دولت

- گرفتن

- بزرگ

- تا حد زیادی

- گارد

- مرد

- بود

- نیم

- دست

- دست ها

- آویزان کردن

- اتفاق افتاده است

- سخت

- آیا

- he

- سر

- عنوان

- شنیدن

- قلب

- کمک

- کمک

- اینجا کلیک نمایید

- بالاتر

- او را

- خود را

- اصابت

- کندو

- امید

- امید

- بیمارستان ها

- خانه

- چگونه

- HTTP

- HTTPS

- i

- ID

- اندیشه

- شناسایی

- if

- مهم

- in

- در دیگر

- حادثه

- شامل

- افزایش

- وارد کردن

- نصب

- ادغام

- جالب

- منافع

- بین المللی

- به

- طنز

- آی اسپوف

- IT

- ITS

- خود

- اصطلاحات مخصوص یک صنف

- پرش

- تنها

- مشتاق

- نگاه داشتن

- نوع

- دانستن

- بزرگ

- نام

- بعد

- آخرین

- راه اندازی

- قانون

- اجرای قانون

- رهبری

- منجر می شود

- یاد گرفتن

- کمترین

- رهبری

- ترک کرد

- قانونی

- اجازه می دهد تا

- کتابخانه

- نهفته است

- سبک

- پسندیدن

- لاین

- خطوط

- لینوکس

- فهرست

- شنونده

- استماع

- کوچک

- بار

- محلی

- لندن

- طولانی

- نگاه کنيد

- به دنبال

- مطالب

- خیلی

- عشق

- MacOS در

- ساخته

- نگهداری

- ساخت

- ساخت

- نرم افزارهای مخرب

- بسیاری

- بازار یابی (Marketing)

- بیشترین

- ممکن است..

- متوسط

- به معنی

- اندازه

- متوسط

- اعضا

- حافظه

- پلیس متروپولیتن

- قدرت

- میلیون

- میلیون ها نفر

- ذهن

- ذهن

- دقیقه

- اشتباه

- کاهش

- مدل

- فروتن

- واحد

- لحظه

- پول

- ماه

- ماهیانه

- ماه

- بیش

- اکثر

- بسیار

- موسیقی

- موسیقی

- باید

- my

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- ملی

- پیمایش

- نیاز

- هرگز

- جدید

- بعد

- نه

- هیچ چی

- نوامبر

- اکنون

- عدد

- of

- خاموش

- ارائه

- ارائه

- پیشنهادات

- رسمی

- آنلاین نیست.

- غالبا

- oh

- قدیمی

- on

- یک بار

- ONE

- آنهایی که

- فقط

- باز کن

- منبع باز

- کد منبع باز

- or

- سازمان

- دیگر

- در غیر این صورت

- ما

- خارج

- نتیجه

- روی

- خارج

- خود

- بسته

- بسته

- بسته

- پرداخت

- پالو آلتو

- بخش

- ویژه

- گذشته

- وصله

- پچ های

- پل

- پرداخت

- پرداخت

- مبلغ پرداختی

- مردم

- مردم

- دوره

- شخص

- چشم انداز

- تلفن

- تماس های تلفنی

- برگزیده

- قیر

- محل

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازیکن

- لطفا

- به علاوه

- پادکست

- پــادکـست

- پلیس

- محبوب

- ممکن

- احتمالا

- پست ها

- پیشگام

- فشار

- زیبا

- قبلی

- زندان

- بلادرنگ

- شاید

- مشکل

- مشکلات

- محصول

- حرفه ای

- حرفه ای

- برنامه نويسي

- پروژه

- پروژه ها

- وعده داده شده

- به درستی

- محافظت از

- ارائه دهنده

- عمومی

- کشیدن

- فشار

- قرار دادن

- پــایتــون

- کیفیت

- سوال

- به سرعت

- فدیه

- باجافزار

- سریع

- نرخ

- نسبتا

- رسیدن به

- خواندن

- خوانندگان

- مطالعه

- واقع بینانه

- واقعا

- دلیل

- دلایل

- گیرندگان

- شناسایی شده

- بهبود یافتن

- بهبود

- ثبت نام

- ثبت نام

- به یاد داشته باشید

- دور

- گزارش

- گزارش

- گزارش ها

- مخزن

- شهرت

- تحقیق

- پژوهشگر

- پاسخ

- REST

- بازیابی

- برگشت

- خلاص شدن از شر

- راست

- خطر

- رابرت

- اتاق

- RSS

- در حال اجرا

- روسی

- سعید

- همان

- گفتن

- گفته

- می گوید:

- مقیاس

- کلاهبرداری

- قربانیان کلاهبرداری

- دانشکده ها

- دوم

- راز

- امن

- تیم امنیت لاتاری

- آسیب پذیری امنیتی

- دیدن

- به نظر می رسد

- فرستنده

- در حال ارسال

- جمله

- محکوم شد

- جدی

- سرویس

- ارائه دهنده خدمات

- تنظیم

- حمل

- باید

- نشان

- نشان می دهد

- مناظر

- امضاء

- پس از

- تنها

- سایت

- مهارت

- So

- آگاهی

- نرم افزار

- برخی از

- کسی

- چیزی

- روح

- صدا

- Soundcloud

- منبع

- کد منبع

- صحبت کردن

- مخصوصاً

- صرف

- Spotify

- نرم افزارهای جاسوسی

- شروع

- آغاز شده

- بیانیه

- ایالات

- ماندن

- هنوز

- توقف

- داستان

- فشارها

- رشته

- مورد مطالعه قرار

- ارسال

- متعاقب

- ماده

- موفقیت

- چنین

- خورشید

- تعجب

- غافلگیر شدن

- سیستم

- سیستم های

- گرفتن

- مذاکرات

- تیم

- فن آوری

- فنی

- پیشرفته

- گفتن

- می گوید

- قالب

- ده

- ده ها

- نسبت به

- تشکر

- با تشکر

- که

- La

- انگلستان

- جهان

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- سوم

- شخص ثالث

- این

- کسانی که

- اگر چه؟

- فکر

- هزاران نفر

- تهدید

- سه

- از طریق

- پرتاب

- زمان

- بار

- نوک

- نکات

- به

- امروز

- با هم

- هم

- بالا

- جمع

- لمس

- مسیر

- ترافیک

- آزمایش های

- سعی

- زحمت

- درست

- اعتماد

- حقیقت

- امتحان

- دور زدن

- تبدیل

- دو برابر

- دو

- نوع

- انواع

- Uk

- درک

- متاسفانه

- متحد

- ایالات متحده

- تا

- بروزرسانی

- به روز رسانی

- آپلود

- شهری

- URL

- us

- استفاده کنید

- استفاده

- با استفاده از

- معمولا

- نسخه

- بسیار

- قربانی

- قربانیان

- تصویری

- داوطلب

- آسیب پذیری

- آسیب پذیر

- منتظر

- می خواهم

- خواسته

- می خواهد

- بود

- امواج

- مسیر..

- we

- وب

- وب کیت

- سایت اینترنتی

- وب سایت

- هفته

- خوب

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- WHO

- تمام

- چرا

- اراده

- با

- وردپرس

- کلمات

- مهاجرت کاری

- کارگر

- جهان

- بدتر

- بدترین

- با ارزش

- خواهد بود

- کتبی

- اشتباه

- سال

- بله

- شما

- شما

- خودت

- زفیرنت

- صفر

- روز صفر

![S3 Ep120: وقتی رمزنگاری dud به سادگی رها نمی شود [صوت + متن]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: قیمت مد سریع (و ویژگی خزش) [صوتی + متن]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)