2FA، هک و وصله

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. اجرای کد از راه دور، اجرای کد از راه دور و کدهای 2FA در فضای ابری.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

[ایرونی] پل، خوشحالم روز اجرای کد از راه دور به تو، دوست من

اردک. روز، هفته، ماه، سال، به نظر می رسد، داگ.

به هر حال مجموعه ای از داستان های RCE این هفته.

دوغ. البته…

اما قبل از اینکه وارد این موضوع شویم، اجازه دهید به بررسی خود بپردازیم تاریخچه فناوری بخش.

در این هفته، در 26 آوریل 1998، دنیای محاسبات توسط کامپیوتر ویران شد ویروس CIH، همچنین به عنوان SpaceFiller شناخته می شود.

که SpaceFiller نام احتمالاً مناسب ترین است.

این ویروس به جای نوشتن کد اضافی در انتهای یک فایل، که نشانهای از فعالیت خطرناک است، در عوض شکافهای کد موجود را پر کرد.

این ویروس یک ویندوز اجرایی بود که اولین مگابایت فضای هارد دیسک را با صفر پر می کرد و به طور موثر جدول پارتیشن را از بین می برد.

پس از آن یک بار دوم سعی می کند به بایوس بنویسد تا آن را از بین ببرد.

به نظر بدخواه است، پل!

20 سال پیش در چنین روزی! آنچه می توانیم از ویروس CIH یاد بگیریم…

اردک. قطعا این کار را می کند.

و نکته جالب این است که 26 آوریل روزی بود که در واقع *ویروس* نبود - بقیه سال پخش شد.

و در واقع، نه تنها، همانطور که شما می گویید، سعی کرد اولین تکه هارد دیسک شما را پاک کند…

...شما احتمالاً می توانید یا احتمالاً بازیابی کنید، اما جدول پارتیشن و معمولاً بخش بزرگی از جدول تخصیص فایل شما را حذف کرد، بنابراین مطمئناً رایانه شما بدون کمک جدی غیر قابل بوت بود.

اما اگر موفق شد بایوس شما را بازنویسی کند، عمداً در نزدیکی شروع سفتافزار، زبالهها را نوشت، به طوری که وقتی رایانهتان را در نوبت بعدی روشن کردید، دومین دستورالعمل کد ماشینی که سعی کرد هنگام روشن کردن آن اجرا کند، باعث شود آویزان شدن.

بنابراین شما اصلاً نمیتوانید رایانه خود را برای بازیابی سیستم عامل یا reflash کردن آن بوت کنید.

و این دقیقاً در آغاز دورانی بود که چیپهای BIOS دیگر در سوکتها قرار نگرفتند، جایی که میتوانستید آنها را از مادربرد خود بیرون بیاورید، اگر میدانستید چه کار میکنید، آنها را مجدداً بازگردانی کرده و دوباره قرار دهید.

آنها روی مادربرد لحیم شده بودند.

اگر دوست دارید، "قطعات قابل سرویس دهی در داخل وجود ندارد."

بنابراین تعداد زیادی از روحهای بدشانسی که ضربه خوردند، نه تنها دادههایشان از بین رفت و رایانهشان از نظر فیزیکی غیرقابل بوت شد، بلکه نتوانستند آن را تعمیر کنند و اساساً مجبور شدند بروند و یک مادربرد جدید به نام داگ بخرند.

دوغ. و این نوع ویروس چقدر پیشرفته بود؟

به نظر می رسد این چیزهای زیادی باشد که شاید یا مردم قبلاً ندیده بودند یا واقعاً افراطی بود.

اردک. ایده پر کردن فضا جدید نبود…

... زیرا مردم یاد گرفتند که اندازه فایل های سیستم کلیدی خاصی را حفظ کنند.

بنابراین، اگر کاربر DOS بودید، ممکن است اندازه آن را به خاطر بسپارید COMMAND.COM، فقط در صورت افزایش آن.

یا ممکن است اندازه، مثلاً، را حفظ کنید NOTEPAD.EXEو سپس می توانید هر از چند گاهی به آن نگاه کنید و بگویید: «تغییر نشده است. باید خوب باشد.»

زیرا، بدیهی است، به عنوان یک اسکنر ضد ویروس انسانی، شما در فایل جستجو نمیکردید، بلکه فقط به آن نگاه میکردید.

بنابراین این ترفند کاملاً شناخته شده بود.

چیزی که قبلاً ندیده بودیم این تلاش عمدی و حساب شده بود نه فقط برای پاک کردن محتویات هارد دیسک (که در کمال تعجب و متأسفانه در آن روزها به عنوان یک عارضه جانبی بسیار رایج بود)، بلکه در واقع برای از بین بردن کل رایانه شما. ، و خود کامپیوتر را غیرقابل استفاده کنید.

غیر قابل بازیابی

و به زور شما را به فروشگاه سخت افزار و تعویض یکی از قطعات.

دوغ. سرگرم کننده نیست.

اصلا سرگرم کننده نیست!

بنابراین، اجازه دهید در مورد چیزی کمی شادتر صحبت کنیم.

من می خواهم از Google Authenticator خود نسخه پشتیبان تهیه کنم توالی کد 2FA به ابر گوگل…

... و من چیزی برای نگرانی ندارم زیرا آنها در حمل و نقل رمزگذاری شده اند، درست است، پل؟

اردک. این یک داستان جذاب است، زیرا Google Authenticator بسیار مورد استفاده قرار می گیرد.

یکی از ویژگیهایی که هرگز نداشته است، توانایی پشتیبانگیری از حسابهای 2FA و بهاصطلاح شروع آنها (چیزهایی که به شما کمک میکند کدهای شش رقمی را تولید کنید) در فضای ابری است تا در صورت گم شدن گوشی یا خرید یک گوشی جدید میتوانید بدون نیاز به رفتن و تنظیم مجدد همه چیز، آنها را با دستگاه جدید همگامسازی کنید.

و گوگل اخیراً اعلام کرده است: "در نهایت قصد داریم این ویژگی را ارائه دهیم."

من یک داستان آنلاین دیدم که تیتر آن بود Google Authenticator پس از 13 سال یک ویژگی مهم و مورد انتظار را اضافه می کند.

بنابراین همه از این موضوع به شدت هیجان زده بودند!

[خنده]

و کاملاً مفید است.

کاری که مردم انجام می دهند این است که…

... می دانید، آن کدهای QR که ظاهر می شوند به شما امکان می دهند در وهله اول یک حساب کاربری ایجاد کنید؟

دوغ. [می خندد] البته من همیشه از خودم عکس می گیرم.

اردک. [ناله میزند] بله، دوربینتان را به سمت آن بگیرید، آن را اسکن میکند، سپس فکر میکنید، «اگر دوباره به آن نیاز داشته باشم چه؟ قبل از اینکه آن صفحه را ترک کنم، از آن عکس میگیرم، سپس یک نسخه پشتیبان تهیه میکنم.»

خوب، این کار را نکن!

زیرا به این معنی است که جایی در میان ایمیلهای شما، در میان عکسهای شما، در میان حساب ابری شما، اساساً یک کپی رمزگذاری نشده از آن دانه وجود دارد.

و این کلید مطلق حساب شما است.

بنابراین کمی شبیه نوشتن رمز عبور خود بر روی یک تکه کاغذ و گرفتن عکس از آن است – احتمالاً ایده خوبی نیست.

بنابراین برای گوگل برای ایجاد این ویژگی (شما امیدواریم که به طور ایمن) در برنامه Authenticator خود در نهایت توسط بسیاری به عنوان یک پیروزی تلقی شد.

[مکث دراماتیک]

@mysk_co را وارد کنید (دوست خوب ما تامی میسک که قبلاً چندین بار در پادکست درباره او صحبت کرده ایم).

آنها به این نتیجه رسیدند: «مطمئناً نوعی رمزگذاری وجود دارد که برای شما منحصر به فرد است، مانند یک عبارت عبور... اما وقتی همگامسازی را انجام دادم، برنامه از من رمز عبور نخواست. مانند مرورگر کروم وقتی چیزهایی مانند گذرواژهها و جزئیات حساب را همگامسازی میکنید، این گزینه را به من پیشنهاد نمیدهد که یکی را وارد کنم.

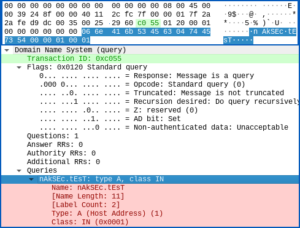

و ببینید، @mysk_co متوجه شد که وقتی ترافیک TLS برنامه را گرفت و آن را رمزگشایی کرد، همانطور که وقتی به Google رسید…

... دانه ها داخلش بود!

برای من تعجب آور است که گوگل این ویژگی را ایجاد نکرده است: "آیا می خواهید این را با رمز عبور دلخواه خود رمزگذاری کنید تا حتی ما نتوانیم به شما دسترسی پیدا کنیم؟"

زیرا، در غیر این صورت، اگر آن دانهها به بیرون درز یا دزدیده شوند، یا اگر تحت یک حکم جستجوی قانونی توقیف شوند، هر کسی که دادهها را از ابر شما دریافت کند، میتواند دانههای شروع برای همه حسابهای شما داشته باشد.

و معمولاً کارها اینگونه نیست.

برای اینکه بخواهید چیزهایی مانند گذرواژههای خود و دانههای 2FA خود را از همه و هر کس مخفی نگه دارید، لازم نیست که یک شرور بیقانون باشید.

بنابراین توصیه آنها، توصیه @mysk_co (و من این را دوم میدانم) این است: «از این ویژگی استفاده نکنید تا زمانی که Google با عبارت عبوری که در صورت تمایل میتوانید آن را اضافه کنید، به مهمانی نیاید».

این بدان معناست که چیزها *قبل از* رمزگذاری شده توسط شما رمزگذاری می شوند تا در اتصال HTTPS قرار داده شوند تا به Google ارسال شوند.

و این بدان معناست که گوگل حتی اگر بخواهد نمی تواند دانه های شروع شما را بخواند.

دوغ. بسیار خوب، چیز مورد علاقه من در جهان برای گفتن در این پادکست: ما به آن توجه خواهیم کرد.

داستان بعدی ما در مورد شرکتی به نام PaperCut است.

همچنین در مورد الف است اجرای کد از راه دور.

اما این واقعاً برای این شرکت بسیار شفاف است.

چیزهای زیادی در این داستان می گذرد. پائول... بیایید حفاری کنیم و ببینیم چه چیزی می توانیم پیدا کنیم.

آسیب پذیری های امنیتی PaperCut تحت حمله فعال - فروشنده از مشتریان می خواهد که اصلاح کنند

اردک. اجازه دهید من انجام دهم MEA culpa به PaperCut-the-company.

وقتی کلمات PaperCut را دیدم، و سپس دیدم مردم صحبت می کنند، "اوه، آسیب پذیری. اجرای کد از راه دور؛ حملات؛ درام سایبری”…

دوغ. [می خندد] من می دانم این به کجا می رود!

اردک. ... من فکر می کردم که PaperCut یک BWAIN است، یک اشکال با نامی چشمگیر.

فکر کردم، «این اسم باحالی است. شرط می بندم که به چاپگرها مربوط می شود، و مانند یک Heartbleed، یا LogJam، یا ShellShock، یا PrintNightmare خواهد بود – این یک PaperCut است!

در واقع، این فقط نام شرکت است.

فکر میکنم ایده این است که با ارائه مدیریت چاپگر در شبکهتان، به شما کمک میکند تا ضایعات، هزینههای غیرضروری، و سبز نشدن استفاده از کاغذ را کاهش دهید.

منظور از "برش" این است که شما هزینه های خود را کاهش می دهید.

متأسفانه، در این مورد، به این معنی بود که مهاجمان می توانند راه خود را به شبکه قطع کنند، زیرا اخیراً یک جفت آسیب پذیری در ابزارهای مدیریت سرور آنها کشف شده است.

و یکی از این اشکالات (اگر می خواهید آن را ردیابی کنید، CVE-2023-27350 است) امکان اجرای کد از راه دور را فراهم می کند:

این آسیب پذیری به طور بالقوه به یک مهاجم تایید نشده اجازه می دهد تا اجرای کد از راه دور را در سرور برنامه Papercut دریافت کند. این کار را می توان از راه دور و بدون نیاز به ورود انجام داد.

اصولاً دستوری را که می خواهید اجرا کنید به آن بگویید و آن را برای شما اجرا می کند.

خبر خوب: آنها هر دوی این باگ ها، از جمله این باگ فوق خطرناک را وصله کردند.

اشکال اجرای کد از راه دور… آنها در پایان مارس 2023 وصله کردند.

البته، همه این وصله ها را اعمال نکرده اند.

و ببینید، در اواسط آوریل 2023، آنها گزارشهایی دریافت کردند که نشان میداد کسی در این مورد بوده است.

من فرض می کنم که کلاهبرداران به وصله ها نگاه کردند، متوجه شدند که چه چیزی تغییر کرده است، و فکر کردند، "اوه، سوء استفاده از آن آسان تر از آن چیزی است که ما فکر می کردیم، بیایید از آن استفاده کنیم! چه راهی راحت!»

و حملات شروع شد.

من معتقدم اولین موردی که آنها تاکنون پیدا کرده اند، 14 آوریل 2023 بوده است.

و بنابراین این شرکت از راه خود خارج شده است و حتی یک بنر در بالای وب سایت خود قرار داده است که می گوید: "پیام فوری برای مشتریان ما: لطفا پچ را اعمال کنید."

کلاهبرداران قبلاً روی آن فرود آمده اند و خوب پیش نمی رود.

و به گفته محققان تهدید در تیم Sophos X-Ops، ما در حال حاضر شواهدی از باندهای مختلف کلاهبردار استفاده از آن را داریم.

بنابراین من معتقدم که ما از یک حمله آگاه هستیم که به نظر می رسد خدمه باج افزار Clop بوده است. یکی دیگر از آنها به نظر من مربوط به باج افزار LockBit بود. و سومین حمله که در آن سوء استفاده کلاهبرداران برای سرقت رمزنگاری شده بود – جایی که آنها برق شما را می سوزانند اما رمزارزها را می گیرند.

و حتی بدتر از آن، همین امروز صبح [2023/04/26] از یکی از محققان تهدیدمان اطلاعی دریافت کردم که یک نفر، به قلبشان رحمت کند، تصمیم گرفته است که «برای اهداف دفاعی و برای تحقیقات دانشگاهی»، واقعاً مهم است که همه ما داشته باشیم. دسترسی به اسکریپت ۹۷ خطی پایتون…

... که به شما امکان می دهد از آن به میل خود بهره برداری کنید، [IRONIC] فقط برای اینکه بتوانید بفهمید که چگونه کار می کند.

دوغ. [ناله] آآآرغ.

اردک. پس اگر پچ نکرده اید…

دوغ. لطفا عجله کن!

بد به نظر می رسد!

اردک. "لطفا عجله کنید"... من فکر می کنم این آرام ترین راه برای بیان این موضوع است، داگ.

دوغ. ما در قطار اجرای کد از راه دور می مانیم و ایستگاه بعدی Chromium Junction است.

A دو برابر روز صفر، یکی شامل تصاویر، و دیگری شامل جاوا اسکریپت، Paul.

دو برابر صفر روز در کروم و اج - نسخه های خود را اکنون بررسی کنید!

اردک. در واقع، داگ.

اگر بخواهید آنها را ردیابی کنید، اینها را خواهم خواند.

ما داریم CVE-2023-2033و آن در اصطلاح، Confusion را در V8 در Google Chrome تایپ کنید.

و داریم CVE-2023-2136, سرریز عدد صحیح در اسکیا در گوگل کروم.

برای توضیح، V8 نام «موتور» منبع باز جاوا اسکریپت است، در صورت تمایل، در هسته مرورگر Chromium، و Skia یک کتابخانه پردازش گرافیکی است که توسط پروژه Chromium برای ارائه HTML و محتوای گرافیکی استفاده می شود.

می توانید تصور کنید که مشکل باگ های قابل راه اندازی در بخش رندر گرافیکی یا بخش پردازش جاوا اسکریپت مرورگر شما…

... این است که اینها همان بخشهایی هستند که برای مصرف، پردازش و ارائه چیزهایی طراحی شده اند که *از راه دور از وب سایت های غیرقابل اعتماد* وارد می شوند، حتی وقتی فقط به آنها نگاه می کنید.

و بنابراین، فقط با مرورگر که آن را برای دیدن شما آماده می کند، می توانید نه یکی، بلکه هر دوی این باگ ها را غلغلک دهید.

درک من این است که یکی از آنها، جاوا اسکریپت، اساساً اجرای کد از راه دور را می دهد، جایی که می توانید مرورگر را وادار کنید تا کدی را که قرار نیست اجرا کند.

و دیگری اجازه می دهد تا چیزی که به طور کلی به عنوان یک جعبه شنی فرار شناخته می شود.

بنابراین، کد خود را برای اجرا دریافت میکنید، و سپس از محدودیتهایی خارج میشوید که قرار است کدهای اجرا شده در مرورگر را محدود کنند.

اگرچه این باگ ها به طور جداگانه کشف شدند و به ترتیب در 14 آوریل 2023 و 18 آوریل 2023 به طور جداگانه وصله شدند، اما نمی توانید تعجب کنید (زیرا روز صفر هستند) که آیا واقعاً توسط کسی به صورت ترکیبی از آنها استفاده می شود.

زیرا میتوانید تصور کنید: یکی به شما امکان میدهد *به* مرورگر نفوذ کنید و دیگری به شما اجازه میدهد از مرورگر خارج شوید.

بنابراین شما در همان موقعیتی هستید که زمانی که اخیراً در مورد آنها صحبت می کردیم، بودید روز صفر اپل، جایی که یکی در WebKit، رندر مرورگر بود، به این معنی که مرورگر شما می تواند در حالی که شما به یک صفحه نگاه می کنید، pwn شود…

... و دیگری در هسته بود، جایی که کد موجود در مرورگر میتوانست ناگهان از مرورگر خارج شود و خود را درست در قسمت کنترل اصلی سیستم دفن کند.

وصلههای نرمافزار جاسوسی روز صفر اپل برای پوشش مکهای قدیمی، آیفونها و آیپدها گسترش یافت

اکنون، در موارد باگ کروم و اج، نمیدانیم که آیا اینها با هم استفاده شدهاند یا خیر، اما مطمئناً به این معنی است که ارزش بررسی اینکه آیا بهروزرسانیهای خودکار شما واقعاً انجام شده است، بسیار بسیار خوب است!

دوغ. بله، باید توجه داشته باشم که مایکروسافت اج خود را بررسی کردم و به طور خودکار به روز شد.

اما ممکن است یک دکمه بهروزرسانی وجود داشته باشد که بهطور پیشفرض خاموش است – اگر اتصالات اندازهگیری شده دارید، یعنی اگر ISP شما دارای سقف باشد، یا اگر از شبکه تلفن همراه استفاده میکنید – بهطوریکه بهروزرسانیها را بهطور خودکار دریافت نخواهید کرد، مگر اینکه شما فعالانه آن را روشن می کنید.

و تا زمانی که مرورگر خود را مجدداً راه اندازی نکنید، این تغییر فعال نمی شود.

بنابراین اگر شما از آن دسته افرادی هستید که مرورگر خود را دائماً باز نگه می دارید و هرگز آن را خاموش یا راه اندازی مجدد نمی کنید، پس…

…بله، ارزش بررسی کردن را دارد!

این مرورگرها با به روز رسانی خودکار کار خوبی انجام می دهند، اما این امری نیست.

اردک. این نکته بسیار خوبی است، داگ.

من به این موضوع فکر نکرده بودم.

اگر اتصالات اندازهگیری شده را خاموش کردهاید، ممکن است بهروزرسانیها را دریافت نکنید.

دوغ. خوب، بنابراین CVE های Google کمی مبهم هستند، زیرا اغلب از هر شرکتی هستند.

بنابراین، فیل (یکی از خوانندگان ما) پرسید… او میگوید که بخشی از CVE میگوید که چیزی ممکن است بیاید "از طریق یک صفحه HTML ساخته شده."

او می گوید این هنوز خیلی مبهم است.

لذا تا حدی می گوید:

حدس می زنم باید فرض کنم، از آنجایی که V8 نقطه ضعف است، جاوا اسکریپت-plus-HTML، و نه فقط برخی از HTML های خراب به خودی خود، می توانند نشانگر دستورالعمل CPU را در دست بگیرند؟ درست یا غلط؟

و سپس او ادامه می دهد که CVE ها هستند "تاکنون برای من در به دست آوردن سرنخی در این مورد بی فایده است."

بنابراین فیل مانند بسیاری از ما که در اینجا هستیم، کمی گیج شده است.

پل؟

اردک. بله، من فکر می کنم این یک سوال عالی است.

در این مورد میدانم که چرا گوگل نمیخواهد در مورد باگها زیاد بگوید.

آنها در طبیعت هستند. آنها روز صفر هستند. کلاهبرداران از قبل در مورد آنها می دانند. بیایید سعی کنیم آن را برای مدتی زیر کلاه خود نگه داریم.

حالا، فکر میکنم دلیل اینکه آنها فقط گفتند یک «صفحه HTML ساختهشده» این نبود که پیشنهاد کنند HTML به تنهایی (کد HTML «براکت/برچسب/براکت زاویه» بازی خالص، در صورت تمایل) میتواند باعث ایجاد باگ شود.

من فکر میکنم چیزی که گوگل میخواهد درباره آن به شما هشدار دهد این است که صرفاً نگاه کردن – مرور «فقط خواندنی» – میتواند شما را با مشکل مواجه کند.

ایده یک اشکال مانند این، زیرا اجرای کد از راه دور است، این است: شما نگاه می کنید. مرورگر سعی می کند چیزی را به روش کنترل شده خود ارائه دهد. باید 100% ایمن باشد

اما در این مورد، می تواند 100٪ *خطرناک* باشد.

و من فکر می کنم این چیزی است که آنها می خواهند بگویند.

و متأسفانه، این ایده که "CVE ها برای من "بی فایده هستند"، متأسفانه، متوجه می شوم که اغلب چنین است.

دوغ. [می خندد] تو تنها نیستی، فیل!

اردک. آنها فقط چند جمله از حرفها و اصطلاحات تخصصی امنیت سایبری هستند.

منظورم این است که گاهی اوقات، با CVE ها، به صفحه می روید و فقط می گوید: "این شناسه اشکال رزرو شده است و جزئیات بعداً دنبال می شود"، که تقریباً بدتر از بی فایده است. [خنده]

بنابراین آنچه که این واقعاً میخواهد به شما بگوید، این است که *به سادگی نگاه کنید*، به سادگی یک صفحه وب را مشاهده کنید، که قرار است ایمن باشد (شما انتخاب نکردهاید چیزی دانلود کنید؛ شما انتخاب نکردهاید که هر چیزی را اجرا کنید؛ شما به مرورگر اجازه ذخیره یک فایل را ندادهاید)... فقط فرآیند آمادهسازی صفحه قبل از دیدن آن میتواند برای آسیب رساندن به شما کافی باشد.

من فکر می کنم منظور آنها از "محتوای HTML ساخته شده" این است.

دوغ. بسیار خوب، از شما بسیار متشکرم، پل، برای روشن کردن آن.

و از شما بسیار سپاسگزارم، فیل، برای ارسال آن.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 100٪ امن

- 13

- 14

- 1998

- 2023

- 26

- 2F به

- a

- توانایی

- قادر

- درباره ما

- مطلق

- دانشگاهی

- دسترسی

- مطابق

- حساب

- حساب ها

- فعال

- فعالیت

- واقعا

- اضافه کردن

- می افزاید:

- مدیر سایت

- حکومت

- پیشرفته

- نصیحت

- پس از

- در برابر

- پیش

- معرفی

- تخصیص

- اجازه می دهد تا

- تنها

- قبلا

- بسيار خوب

- همچنین

- am

- در میان

- an

- و

- اعلام کرد

- دیگر

- هر

- هر کس

- هر جا

- نرم افزار

- اپل

- کاربرد

- اعمال می شود

- درخواست

- آوریل

- APT

- هستند

- مقالات

- AS

- At

- حمله

- حمله

- تلاشها

- سمعی

- نویسنده

- اتوماتیک

- بطور خودکار

- به عقب

- پشتیبان گیری

- پرچم

- اساسا

- BE

- زیرا

- بوده

- قبل از

- شروع

- بودن

- باور

- در زیر

- شرط

- بزرگ

- بیت

- هر دو

- شکستن

- مرورگر

- مرورگرهای

- مرور

- اشکال

- اشکالات

- ساختن

- سوختگی

- اما

- خرید

- by

- محاسبه

- نام

- دوربین

- CAN

- می توانید دریافت کنید

- کلاه لبه دار

- مورد

- موارد

- علت

- معین

- قطعا

- بررسی

- بررسی شده

- بررسی

- چیپس

- انتخاب

- برگزیده

- کروم

- مرورگر کروم

- کروم

- نقل و انتقال بانکی

- ابر

- خوشه

- رمز

- COM

- ترکیب

- بیا

- می آید

- توضیح

- مشترک

- شرکت

- اجزاء

- کامپیوتر

- محاسبه

- اشتباه

- گیجی

- ارتباط

- اتصالات

- به طور مداوم

- مصرف

- محتوا

- محتویات

- کنترل

- کنترل

- مناسب

- سرد

- هسته

- خراب

- میتوانست

- زن و شوهر

- دوره

- پوشش

- پردازنده

- بحرانی

- Crooks

- رمزگشایی

- مشتریان

- برش

- برش

- cve

- امنیت سایبری

- داده ها

- روز

- روز

- مصمم

- به طور پیش فرض

- دفاعی

- طراحی

- از بین بردن

- جزئیات

- دستگاه

- DID

- مختلف

- DIG

- کشف

- do

- میکند

- نمی کند

- عمل

- انجام شده

- آیا

- داس

- پایین

- دانلود

- نمایشی

- قطره

- آسان تر

- لبه

- اثر

- به طور موثر

- هر دو

- برق

- پست الکترونیک

- ایمیل

- رمزگذاری

- رمزگذاری

- پایان

- کافی

- عصر

- فرار

- اساسا

- ایجاد

- حتی

- هر

- هر کس

- همه چیز

- مدرک

- برانگیخته

- اجرا کردن

- اعدام

- موجود

- مخارج

- توضیح دهید

- بهره برداری

- اضافی

- مفرط

- چشم

- شگفت انگیز

- ویژگی

- کمی از

- شکل گرفت

- پرونده

- فایل ها

- پر کردن

- پر شده

- سرانجام

- پیدا کردن

- نام خانوادگی

- رفع

- به دنبال

- برای

- استحکام

- یافت

- دوست

- از جانب

- سرگرمی

- گروه

- عموما

- تولید می کنند

- دریافت کنید

- گرفتن

- داده

- می دهد

- Go

- می رود

- رفتن

- خوب

- افرین

- گوگل

- گوگل کروم

- گوگل

- گرافیک

- بزرگ

- هک

- هک

- بود

- اداره

- سیار

- آویزان کردن

- رخ دادن

- خوشحال

- سخت

- سخت افزار

- است

- آیا

- داشتن

- he

- عنوان

- خون دل

- کمک

- اینجا کلیک نمایید

- اصابت

- نگه داشتن

- امید

- چگونه

- HTML

- HTTPS

- انسان

- i

- اندیشه

- شناسه

- if

- تصاویر

- تصور کنید

- مهم

- موثر

- in

- از جمله

- افزایش

- در عوض

- جالب

- به

- ISP

- IT

- ITS

- خود

- اصطلاحات مخصوص یک صنف

- جاوا اسکریپت

- کار

- پرش

- تنها

- نگاه داشتن

- کلید

- نوع

- دانستن

- شناخته شده

- نام

- بعد

- پرش

- یاد گرفتن

- آموخته

- ترک کردن

- اجازه می دهد تا

- کتابخانه

- نهفته است

- پسندیدن

- استماع

- کوچک

- ورود به سیستم

- مدتها در انتظار

- نگاه کنيد

- نگاه

- به دنبال

- مطالب

- از دست دادن

- خیلی

- عشق

- دستگاه

- ساخته

- اصلی

- ساخت

- اداره می شود

- بسیاری

- مارس

- متوسط

- به معنی

- پیام

- مایکروسافت

- مایکروسافت لبه

- متوسط

- قدرت

- موبایل

- ماه

- بیش

- صبح

- اکثر

- بسیار

- موسیقی

- موسیقی

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- نزدیک

- نیاز

- شبکه

- با این اوصاف

- جدید

- اخبار

- بعد

- به طور معمول

- هیچ چی

- اخطار

- اکنون

- of

- خاموش

- ارائه

- غالبا

- on

- ONE

- آنلاین

- فقط

- باز کن

- منبع باز

- or

- سفارش

- دیگر

- در غیر این صورت

- ما

- خارج

- خارج از

- روی

- با ما

- مقاله

- بخش

- بخش

- حزب

- کلمه عبور

- کلمه عبور

- وصله

- پچ های

- پل

- مردم

- PHIL

- تلفن

- عکس

- از نظر جسمی

- تصاویر

- قطعه

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- بازیکن

- لطفا

- پادکست

- پــادکـست

- نقطه

- احتمالا

- پست ها

- بالقوه

- آماده

- در حال حاضر

- شاید

- مشکل

- روند

- در حال پردازش

- برنامه

- پروژه

- ارائه

- ارائه

- اهداف

- قرار دادن

- قرار دادن

- پــایتــون

- کدهای qr

- سوال

- باجافزار

- خواندن

- خوانندگان

- واقعا

- دلیل

- تازه

- بهبود یافتن

- دور

- تفسیر

- جایگزین کردن

- گزارش ها

- محققان

- محفوظ می باشد

- به ترتیب

- REST

- RSS

- دویدن

- در حال اجرا

- امن

- سعید

- همان

- گودال ماسهبازی

- ذخیره

- گفته

- می گوید:

- پرده

- جستجو

- دوم

- راز

- ایمن

- تیم امنیت لاتاری

- دیدن

- دانه

- دانه

- به نظر می رسد

- مشاهده گردید

- بخش

- کشف و ضبط

- ارسال

- در حال ارسال

- جدی

- تنظیم

- محیط

- چند

- فروشگاه

- باید

- نشان

- خاموش می شود

- به سادگی

- پس از

- وضعیت

- اندازه

- اندازه

- ضربه محکم و ناگهانی

- So

- تا حالا

- آگاهی

- برخی از

- چیزی

- یک جایی

- Soundcloud

- فضا

- Spotify

- گسترش

- نرم افزارهای جاسوسی

- شروع

- آغاز شده

- راه افتادن

- ماندن

- هنوز

- به سرقت رفته

- توقف

- متوقف شد

- داستان

- داستان

- ارسال

- چنین

- مفروض

- تعجب آور

- سیستم

- جدول

- گرفتن

- مصرف

- صحبت

- سخنگو

- تیم

- گفتن

- نسبت به

- با تشکر

- که

- La

- جهان

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- سوم

- این

- این هفته

- کسانی که

- فکر

- تهدید

- زمان

- بار

- TLS

- به

- امروز

- با هم

- هم

- ابزار

- بالا

- مسیر

- ترافیک

- قطار

- عبور

- شفاف

- سعی

- ماشه

- زحمت

- تبدیل

- نوع

- به طور معمول

- زیر

- فهمیدن

- درک

- متاسفانه

- منحصر به فرد

- بروزرسانی

- به روز شده

- به روز رسانی

- میل

- URL

- us

- استفاده

- استفاده کنید

- استفاده

- کاربر

- با استفاده از

- فروشنده

- بسیار

- تماشا

- ویروس

- آسیب پذیری ها

- آسیب پذیری

- می خواهم

- حکم

- بود

- ضایعات

- مسیر..

- we

- ضعف

- وب

- وب کیت

- سایت اینترنتی

- هفته

- خوب

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- WHO

- هرکس

- چرا

- به طور گسترده ای

- وحشی

- اراده

- پنجره

- پاک کردن

- با

- بدون

- کلمات

- مهاجرت کاری

- با این نسخهها کار

- جهان

- بدتر

- با ارزش

- خواهد بود

- نوشتن

- نوشته

- اشتباه

- سال

- سال

- هنوز

- شما

- شما

- زفیرنت

- صفر