حدود یک ماه پیش در مورد یک نوشتیم اعلان نقض اطلاعات صادر شده توسط سازنده بزرگ مادربرد MSI.

این شرکت گفت:

MSI اخیراً به بخشی از سیستم های اطلاعاتی خود مورد حمله سایبری قرار گرفته است. […] در حال حاضر، سیستمهای آسیبدیده به تدریج فعالیتهای عادی خود را از سر گرفتهاند، بدون اینکه تأثیر قابلتوجهی بر تجارت مالی نداشته باشند. […] MSI از کاربران میخواهد بهروزرسانیهای میانافزار/BIOS را فقط از وبسایت رسمی خود دریافت کنند و از فایلهای منابعی غیر از وبسایت رسمی استفاده نکنند.

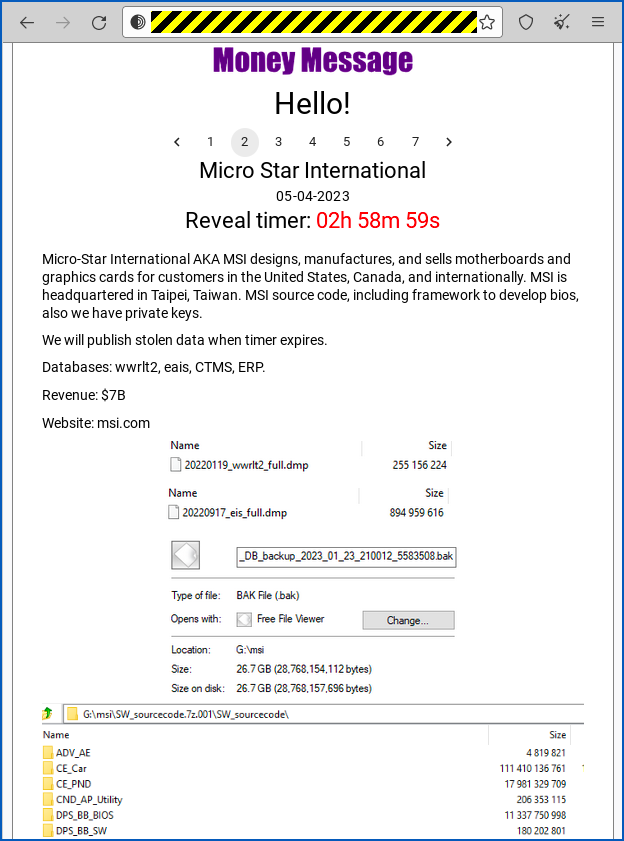

این شرکت دو روز پس از آن اتفاق افتاد که یک باند اخاذی سایبری به نام مانی پیام ادعا کرد که کد منبع MSI، ابزار توسعه بایوس و کلیدهای خصوصی را به سرقت برده است.

در آن زمان، مجرمان هنوز در حالت شمارش معکوس بودند و ادعا کردند که این کار را خواهند کرد «انتشار دادههای دزدیده شده پس از انقضای تایمر»:

ساعت متوقف شد

"تایمر آشکار" در تصویر بالا در 2023/04/07 منقضی شده است، کمی بیش از یک ماه پیش، اما سایت پیام پول در وب تاریک از زمان پست اولیه باند تغییری نکرده است:

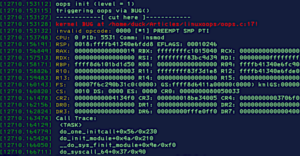

با این وجود، محققان شرکت تحقیقاتی آسیبپذیری Binarly نه تنها ادعا میکنند که دادههای به سرقت رفته در این رخنه را در دست گرفتهاند، بلکه از طریق آن به جستجوی کلیدهای crpyotgraphic تعبیهشده نیز پرداختهاند و به موفقیتهای متعددی دست یافتهاند.

تاکنون Binarly مدعی است گیتهاب و توییتر از داده هایی که در اختیار دارد کلیدهای امضای متعددی را استخراج کرده باشد، از جمله آنچه که [2023-05-09T14:00Z] به شرح زیر است:

- 1 کلید OEM اینتل. ظاهراً می توان از این کلید برای کنترل اشکال زدایی سیستم عامل در 11 مادربرد مختلف استفاده کرد.

- 27 کلید امضای تصویر. Binarly ادعا می کند که از این کلیدها می توان برای امضای به روز رسانی سیستم عامل برای 57 مادربرد مختلف MSI استفاده کرد.

- 4 کلید اینتل Boot Guard. این کلیدهای فاش شده ظاهراً تأیید زمان اجرا کد سیستم عامل 116 مادربرد مختلف MSI را کنترل می کنند.

حفاظت BIOS مبتنی بر سخت افزار

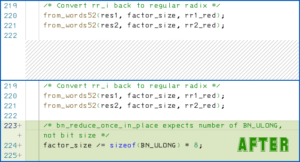

طبق گفته های اینتل مستندات خودمادربردهای مدرن مبتنی بر اینتل را می توان با چندین لایه امنیت رمزنگاری محافظت کرد.

اول می آید BIOS Guard، که فقط به کدهایی که با یک کلید رمزنگاری مشخص شده توسط سازنده امضا شده است اجازه می دهد تا دسترسی نوشتن به حافظه فلش مورد استفاده برای ذخیره به اصطلاح را داشته باشد. بلوک بوت اولیه، یا IBB.

همانطور که از نام آن پیداست، IBB جایی است که اولین جزء کد راه اندازی فروشنده مادربرد در آن زندگی می کند.

واژگونی آن نه تنها در سطحی پایینتر از هر سیستم عاملی که بعداً بارگذاری میشود، بلکه کمتر از سطح هر گونه ابزارهای میانافزار نصبشده در EFI رسمی، به مهاجم کنترل میکند.رابط سیستم عامل توسعه یافته) پارتیشن دیسک، احتمالاً حتی اگر آن پارتیشن توسط سیستم امضای دیجیتال Secure Boot خود سفتافزار محافظت شود.

بعد از بایوس گارد می آید محافظ چکمه، که کد بارگیری شده از IBB را تأیید می کند.

به نظر می رسد ایده اینجا این است که اگرچه BIOS Guard باید در وهله اول از فلش شدن هر گونه به روز رسانی سیستم عامل غیر رسمی جلوگیری کند، با ممانعت از دسترسی نوشتن به ابزارهای به روز رسانی سیستم عامل سرکش…

...نمی توان گفت که به دلیل فاش شدن کلید امضای تصویر میان افزاری که "رسما" توسط فروشنده مادربرد امضا شده است، نمی توان به آن اعتماد کرد.

اینجاست که Boot Guard وارد عمل میشود و سطح دومی از گواهی را ارائه میکند که هدف آن تشخیص این است که در زمان اجرا در طول هر بار بوتآپ، سیستم سیستم عاملی را اجرا میکند که برای مادربرد شما تأیید نشده است.

ذخیره سازی یکبار کلید

برای تقویت سطح تأیید رمزنگاری ارائه شده توسط BIOS Guard و Boot Guard و پیوند دادن این فرآیند با یک مادربرد یا خانواده مادربرد خاص، کلیدهای رمزنگاری که استفاده میکنند خودشان در حافظه فلش قابل بازنویسی ذخیره نمیشوند.

آنها نجات یافته اند، یا دمیده شده، در اصطلاح، به حافظه یک بار نوشتن که روی خود مادربرد تعبیه شده است.

کلمه دمیده شده از این واقعیت ناشی میشود که مدار ذخیرهسازی بهعنوان مجموعهای از «سیمهای اتصال» نانوسکوپی که بهعنوان فیوزهای الکتریکی کوچک اجرا میشوند، ساخته شده است.

این اتصالات می توانند دست نخورده باقی بمانند، به این معنی که آنها به صورت 1های باینری (یا 0ها، بسته به نحوه تفسیر آنها) خوانده می شوند، یا "دمیده می شوند" - به عبارت دیگر - در یک تغییر تک شات که آنها را به طور دائم برگرداند. به 0 (یا 1) باینری.

راهاندازی فرآیند بیتسوختن خود توسط یک فیوز محافظت میشود، بنابراین فروشنده مادربرد یک بار فرصتی برای تعیین مقدار این موارد به اصطلاح دارد. فیوزهای قابل برنامه ریزی میدانی.

این خبر خوب است

هنگامی که کلیدهای تأیید رمزنگاری BIOS Guard و Boot Guard در حافظه همجوشی نوشته می شوند، برای همیشه در آن قفل می شوند و هرگز نمی توان زیر و رو کرد.

اما خبر بد مربوطه، البته، این است که اگر کلیدهای خصوصی که با این کلیدهای عمومی امن تا پایان جهان مطابقت دارند، به خطر بیفتند، کلیدهای عمومی سوخته شده هرگز نمی توان به روز کرد.

به طور مشابه، یک کلید OEM در سطح اشکال زدایی، همانطور که در بالا ذکر شد، راهی را در اختیار فروشنده مادربرد قرار می دهد تا هنگام راه اندازی سیستم عامل، کنترل آن را در دست بگیرد، از جمله مشاهده دستورالعمل به دستورالعمل، تغییر رفتار، جاسوسی و تغییر داده ها. آن را در حافظه نگه می دارد، و خیلی بیشتر.

همانطور که میتوانید تصور کنید، این نوع دسترسی و کنترل فرآیند راهاندازی به توسعهدهندگان کمک میکند تا کد را درست در آزمایشگاه، قبل از سوزاندن آن در مادربردهایی که به دست مشتریان میرسد، دریافت کنند.

اینتل مستندات سه سطح اشکال زدایی را فهرست می کند.

سبز به معنای دسترسی اشکال زدایی مجاز به هر کسی است، که قرار نیست اسرار سطح پایینی را فاش کند یا اجازه دهد فرآیند راه اندازی اصلاح شود.

نارنجی به معنای دسترسی کامل و خواندن-نوشتن اشکال زدایی است که به شخصی که کلید خصوصی فروشنده مربوطه را دارد مجاز است.

قرمز همان رنگ نارنجی را نشان می دهد، اما به یک کلید خصوصی اصلی متعلق به اینتل اشاره دارد که می تواند مادربرد هر Vnedor را باز کند.

همانطور که اینتل به وضوح و صراحتاً در اسناد خود بیان می کند:

فرض بر این است که سازنده پلتفرم کلید احراز هویت [حالت نارنجی] خود را با هیچ مجموعه ای از اشکال زداها به اشتراک نخواهد گذاشت.

متأسفانه، Binarly ادعا می کند که کلاهبرداران اکنون یک کلید حالت نارنجی را به بیرون درز کرده اند که می تواند اشکال زدایی در زمان بوت در سطح پایین را در 11 مادربرد مختلف ارائه شده توسط HP، Lenovo، Star Labs، AOPEN و CompuLab فعال کند.

مراقب بوت کیت باشید

بنابراین به نظر می رسد که ادعاهای Binarly نشان می دهد که با یک کلید امضای سیستم عامل و یک کلید امضای Boot Guard، یک مهاجم نه تنها ممکن است بتواند شما و ابزارهای به روز رسانی سیستم عامل شما را فریب دهد تا در وهله اول چیزی شبیه به یک به روز رسانی سیستم عامل واقعی نصب کنید.

...اما همچنین قادر باشید مادربردی را که از طریق محافظ Boot Guard قفل شده است فریب دهید تا به آن سفتافزار سرکش اجازه بارگیری شود، حتی اگر بهروزرسانی خود بلوک راهاندازی اولیه را اصلاح کند.

به همین ترتیب، توانایی راهاندازی رایانه دزدیدهشده در حالت اشکالزدایی میانافزار میتواند به مهاجم اجازه دهد تا کدهای سرکش را اجرا یا جاسازی کند، اسرار را استخراج کند، یا فرآیند راهاندازی سطح پایین را دستکاری کند تا رایانه قربانی در حالت غیرقابل اعتماد، ناامن و ناامن قرار گیرد. حالت.

به بیان ساده، حداقل از نظر تئوری میتوانید نه تنها با a روت کیت، اما یک بوت کیت.

A روت کیتدر اصطلاح، کدی است که هسته سیستم عامل را دستکاری می کند تا حتی خود سیستم عامل را از شناسایی، گزارش یا جلوگیری از انواع خاصی از بدافزارها در آینده جلوگیری کند.

برخی از روت کیت ها را می توان پس از بارگیری سیستم عامل فعال کرد، معمولاً با سوء استفاده از یک آسیب پذیری در سطح هسته برای ایجاد تغییرات داخلی غیرمجاز در خود کد سیستم عامل.

سایر روتکیتها نیاز به یک حفره امنیتی در سطح هسته را با برهم زدن بخشی از دنباله راهاندازی مبتنی بر سیستمافزار کنار میزنند، و هدف آن فعال کردن یک درپشتی امنیتی قبل از شروع بارگذاری سیستمعامل است، بنابراین برخی از کدهای زیربنایی که بر روی آن عملیات نصب شده است به خطر میافتد. امنیت خود سیستم متکی است.

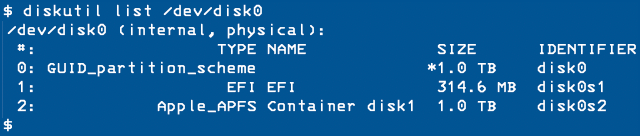

و یک بوت کیتبه عبارت سادهتر، این رویکرد را همچنان ادامه میدهد، به طوری که درب پشتی سطح پایین در فرآیند راهاندازی سفتافزار هرچه سریعتر و تا حد امکان غیرقابل شناسایی بارگذاری میشود، شاید حتی قبل از اینکه کامپیوتر اصلاً چیزی را از روی هارد دیسک بررسی و بخواند.

یک بوت کیت پایین در آن سطح به این معنی است که حتی پاک کردن یا تعویض کل هارد دیسک (از جمله به اصطلاح پارتیشن سیستم رابط میانافزار توسعه یافته، به اختصار EFI یا ESP) برای ضدعفونی کردن سیستم کافی نیست.

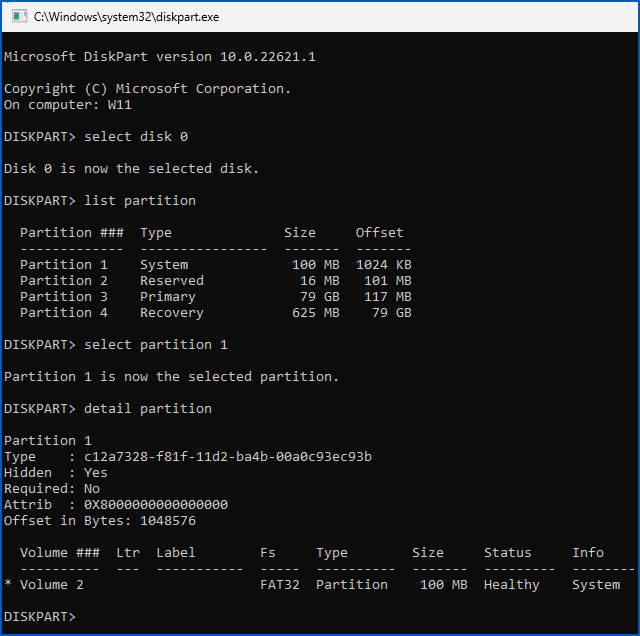

پارتیشن EFI بر این اساس برچسب گذاری شده است.

نوع

c12a7...ec93b یک پارتیشن EFI را نشان می دهد.به عنوان یک قیاس، میتوانید روتکیتی را که پس از سیستمعامل بارگذاری میشود، مانند تلاش برای رشوه دادن به هیئت منصفه برای تبرئه یک متهم مجرم در یک محاکمه جنایی در نظر بگیرید. (خطر وقوع این اتفاق یکی از دلایلی است که هیئت منصفه جنایی معمولاً دارای 12، 15 یا بیشتر عضو است.)

روت کیتی که دیر در فرآیند سفتافزار بارگیری میشود، کمی شبیه تلاش برای رشوه دادن به دادستان یا بازپرس ارشد است تا کار بدی انجام دهد و حداقل برخی از شکافهای شواهد را برای بخشهای گناهکار ایجاد کند.

اما یک بوت کیت بیشتر شبیه این است که خود قانونگذار همان قانونی را که متهم به آن متهم است لغو کند تا پرونده، هر چقدر هم که مدارک با دقت جمع آوری و ارائه شده باشد، به هیچ وجه نتواند ادامه پیدا کند.

چه کاری انجام دهید؟

کلیدهای عمومی Boot Guard، هنگامی که در مادربرد شما رایت شوند، نمی توانند به روز شوند، بنابراین اگر کلیدهای خصوصی مربوطه آنها به خطر بیفتد، هیچ کاری نمی توانید برای رفع مشکل انجام دهید.

کلیدهای امضای سفتافزار آسیبدیده را میتوان بازنشست کرد و جایگزین کرد، که به دانلودکنندگان میانافزار و ابزارهای بهروزرسانی این فرصت را میدهد که در آینده درباره سیستمافزاری که با یک کلید غیرقابل اعتماد امضا شده است به شما هشدار دهند، اما این به طور فعال از استفاده از کلیدهای امضای سرقت شده جلوگیری نمیکند. .

از دست دادن کلیدهای امضا کمی شبیه از دست دادن کلید اصلی فیزیکی در هر طبقه و هر مجموعه در یک ساختمان اداری است.

هر بار که یکی از قفلهای به خطر افتاده را تغییر میدهید، کارایی کلید سرقت شده را کاهش دادهاید، اما تا زمانی که تک تک قفلها را تغییر ندهید، مشکل امنیتی خود را به درستی حل نکردهاید.

اما اگر بلافاصله تک تک قفلهای ساختمان را یک شبه تعویض کنید، همه را قفل خواهید کرد، بنابراین نمیتوانید به مستاجران و کارگران واقعی اجازه دهید به مدت مهلتی از دفاتر خود استفاده کنند و در طی آن کلیدهای قدیمی خود را تعویض کنند. برای موارد جدید

بنابراین بهترین شرط شما در این مورد این است که به توصیه اصلی MSI پایبند باشید:

[O]بهروزرسانیهای میانافزار/BIOS را فقط از وبسایت رسمی [MSI] دریافت کنید و از فایلهای منابعی غیر از وبسایت رسمی استفاده نکنید.

متأسفانه، این توصیه احتمالاً به پنج کلمه نه کاملاً مفید و یک علامت تعجب خلاصه می شود.

اون بیرون مراقب باشین دوستان!

به روز رسانی. شرکت روابط عمومی اینتل به ما ایمیل زد تا به ما بگوید که این شرکت "از این گزارش ها آگاه است و به طور فعال در حال بررسی است." آنها همچنین از ما خواستند که به آن اشاره کنیم "کلیدهای OEM Boot Guard توسط سازنده سیستم تولید می شوند، [بنابراین] این کلیدهای امضای اینتل نیستند." مخفف OEM مخفف است سازنده تجهیزات اصلی، یک اصطلاح کمی گیج کننده اما قدیمی است که به تامین کننده یا تامین کنندگان اجزای منفرد ساخته شده در یک محصول اشاره نمی کند، بلکه به فروشنده ای که سیستم کامل را تولید کرده است اشاره دارد. به عنوان مثال، وقتی چیزی را میخرید که ممکن است به عنوان «مادربرد اینتل» از MSI یاد کنید، MSI OEM است، در حالی که اینتل تأمینکننده تراشههای پردازنده و شاید سایر اجزای چیپست در قلب محصول نهایی است. (اگر مادربرد شما یک کابل امنیتی دوچرخه بود، اینتل قفل را می ساخت، اما OEM کابل را جوش می داد، محصول را در پوشش محافظ آن می پوشاند و اعداد را برای ترکیب انتخاب می کرد.) [2023-05. -09T22:45Z]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/05/09/low-level-motherboard-security-keys-leaked-in-msi-breach-claim-researchers/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 11

- 116

- 12

- ٪۱۰۰

- 50

- 70

- a

- قادر

- درباره ما

- بالاتر

- مطلق

- دسترسی

- بر این اساس

- فعالانه

- نصیحت

- پس از

- پیش

- هدف

- اهداف

- معرفی

- اجازه دادن

- اجازه دادن

- اجازه می دهد تا

- همچنین

- هر چند

- an

- و

- هر

- هر کس

- هر چیزی

- روش

- تایید کرد

- هستند

- AS

- فرض

- At

- تصدیق

- نویسنده

- خودکار

- مطلع

- درپشتی

- تصویر پس زمینه

- بد

- BE

- بوده

- قبل از

- بودن

- در زیر

- بهترین

- شرط

- بیت

- مسدود کردن

- خود راه انداز

- مرز

- هر دو

- پایین

- شکاف

- بنا

- ساخته

- سوخته

- کسب و کار

- اما

- خرید

- by

- کابل

- آمد

- CAN

- دقیق

- Осторожно

- مورد

- مرکز

- معین

- شانس

- تغییر دادن

- تغییر

- تبادل

- متهم

- رئیس

- تراشه

- چیپ ست

- برگزیده

- ادعا

- ادعا کرد که

- مدعی

- ادعای

- نزدیک

- رمز

- رنگ

- ترکیب

- بیا

- می آید

- شرکت

- شرکت

- کامل

- جزء

- اجزاء

- در معرض خطر

- مصالحه

- کامپیوتر

- گیج کننده

- اتصالات

- کنترل

- اصلاح

- متناظر

- میتوانست

- دوره

- پوشش

- پوشش داده شده

- کیفری

- جنایتکاران

- Crooks

- رمزنگاری

- در حال حاضر

- مشتریان

- حمله سایبری

- اخاذی سایبری

- تاریک

- وب سایت تیره

- داده ها

- روز

- بستگی دارد

- توسعه دهندگان

- پروژه

- ابزارهای توسعه

- مختلف

- دیجیتال

- ضدعفونی کردن

- نمایش دادن

- do

- مستندات

- نمی کند

- پایین

- دو

- در طی

- در اوایل

- جاسازی شده

- قادر ساختن

- پایان

- کافی

- تمام

- به طور کامل

- تجهیزات

- حتی

- تا کنون

- هر

- هر کس

- مدرک

- بررسی می کند

- مثال

- عصاره

- واقعیت

- خانواده

- بسیار

- فایل ها

- مالی

- نام خانوادگی

- فلاش

- فلیپس

- طبقه

- برای

- برای همیشه

- از جانب

- کامل

- بیشتر

- آینده

- گروه

- تولید

- واقعی

- دریافت کنید

- گرفتن

- دادن

- می دهد

- Go

- رفتن

- خوب

- بتدریج

- گارد

- گناهکار

- اتفاق می افتد

- سخت

- آیا

- قلب

- ارتفاع

- کمک

- مفید

- اینجا کلیک نمایید

- بازدید

- نگه داشتن

- برگزاری

- سوراخ

- ساعت ها

- در تردید بودن

- چگونه

- HP

- HTML

- HTTPS

- اندیشه

- if

- تصویر

- تصور کنید

- بلافاصله

- تأثیر

- اجرا

- in

- در دیگر

- از جمله

- فرد

- اطلاعات

- سیستم های اطلاعاتی

- اول

- ناامن

- نصب کردن

- اینتل

- رابط

- داخلی

- به

- صادر

- IT

- ITS

- خود

- اصطلاحات مخصوص یک صنف

- کار

- تنها

- نگاه داشتن

- کلید

- کلید

- آزمایشگاه

- آزمایشگاه

- دیر

- بعد

- قانون

- لایه

- کمترین

- ترک کردن

- ترک کرد

- مجلس قانونگذاری

- خیر

- سطح

- سطح

- پسندیدن

- لیست

- زندگی

- بار

- بارهای

- قفل شده

- قفل

- مطالب

- نقاط ضعف

- شکست

- مک

- ساخته

- عمده

- ساخت

- نرم افزارهای مخرب

- ساخته

- سازنده

- حاشیه

- استاد

- ماده

- حداکثر عرض

- MEA

- به معنی

- اعضا

- حافظه

- ذکر شده

- پیام

- قدرت

- حالت

- مدرن

- اصلاح شده

- پول

- ماه

- بیش

- MSI

- بسیار

- چندگانه

- نام

- نیاز

- هرگز

- جدید

- اخبار

- نه

- طبیعی

- هیچ چی

- اکنون

- تعداد

- متعدد

- گرفتن

- of

- دفتر

- دفاتر

- رسمی

- وب سایت رسمی

- قدیمی

- on

- یک بار

- ONE

- آنهایی که

- فقط

- عملیاتی

- سیستم عامل

- عملیات

- or

- نارنجی

- سفارش

- اصلی

- دیگر

- در غیر این صورت

- خارج

- روی

- شبانه

- خود

- بخش

- بخش

- پچ های

- پل

- شاید

- دوره

- به طور دائم

- فیزیکی

- محل

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقطه

- موقعیت

- در اختیار داشتن

- ممکن

- پست ها

- بالقوه

- pr

- ارائه شده

- جلوگیری از

- جلوگیری

- خصوصی

- کلید خصوصی

- کلیدهای خصوصی

- شاید

- مشکل

- روند

- پردازنده

- محصول

- به درستی

- محفوظ

- حفاظت

- محافظ

- ارائه

- فراهم می کند

- ارائه

- عمومی

- کلیدهای عمومی

- قرار دادن

- نسبتا

- خواندن

- دلیل

- تازه

- کاهش

- اشاره دارد

- جایگزین کردن

- جایگزین

- گزارش

- گزارش ها

- تحقیق

- محققان

- خطر

- دویدن

- در حال اجرا

- ایمنی

- سعید

- همان

- دوم

- امن

- تیم امنیت لاتاری

- به نظر می رسد

- به نظر می رسد

- دنباله

- سلسله

- تنظیم

- برپایی

- اشتراک گذاری

- کوتاه

- باید

- امضاء

- امضاء شده

- قابل توجه

- امضای

- پس از

- تنها

- سایت

- So

- جامد

- برخی از

- کسی

- منبع

- کد منبع

- منابع

- صحبت کردن

- خاص

- جاسوسی

- ستاره

- شروع می شود

- شروع

- دولت

- ایالات

- مراحل

- چوب

- هنوز

- به سرقت رفته

- ذخیره سازی

- opbevare

- ذخیره شده

- تقویت

- نشان می دهد

- حاکی از

- دنباله

- عرضه شده است

- تامین کنندگان

- مفروض

- SVG

- مبادله

- سیستم

- سیستم های

- گرفتن

- طول می کشد

- گفتن

- نسبت به

- که

- La

- آینده

- شان

- آنها

- خودشان

- سپس

- آنجا.

- از این رو

- اینها

- آنها

- فکر می کنم

- این

- سه

- از طریق

- TIE

- زمان

- به

- ابزار

- بالا

- انتقال

- شفاف

- محاکمه

- مورد اعتماد

- پیچاندن

- دو

- انواع

- به طور معمول

- زیر

- اساسی

- باز

- تا

- بروزرسانی

- به روز شده

- به روز رسانی

- به روز رسانی

- میل

- URL

- us

- استفاده کنید

- استفاده

- کاربران

- با استفاده از

- آب و برق

- ارزش

- فروشنده

- تایید

- بسیار

- از طريق

- آسیب پذیری

- هشدار

- بود

- تماشای

- مسیر..

- we

- وب

- سایت اینترنتی

- بود

- چی

- چه زمانی

- که

- در حین

- WHO

- چرا

- اراده

- پنجره

- پنجره 11

- پاک کردن

- با

- کلمه

- کلمات

- کارگران

- خواهد بود

- می داد

- نوشتن

- کتبی

- شما

- شما

- زفیرنت