آمازون Redshift با ذخیره سازی داده های ابری سریع، آسان و ایمن در مقیاس، زمان شما را برای بینش تسریع می کند. ده ها هزار مشتری برای تجزیه و تحلیل اگزابایت داده و اجرای پرس و جوهای تحلیلی پیچیده به Amazon Redshift متکی هستند.

شما می توانید از مشتریان SQL ترجیحی خود برای تجزیه و تحلیل داده های خود در یک استفاده کنید آمازون Redshift پایگاه داده تحلیلی. با استفاده از یک ارائهدهنده هویت (IdP) یا اعتبارنامههای یک ورود به سیستم (SSO) برای اتصال به انبار داده Redshift برای استفاده مجدد از اطلاعات کاربری موجود و اجتناب از تنظیم و پیکربندی اضافی کاربر، یکپارچه وصل شوید. استفاده كردن کنترل دسترسی مبتنی بر نقش (RBAC)، می توانید مدیریت امتیازات کاربر، مجوزهای پایگاه داده و مدیریت مجوزهای امنیتی را در Amazon Redshift ساده کنید. همچنین میتوانید از نقشهای پایگاه داده redshift برای تعریف مجموعهای از مجوزهای بالا، مانند مانیتور سیستم یا مدیر پایگاه داده استفاده کنید.

با استفاده از هویت AWS و مدیریت دسترسی (IAM) با RBAC، سازمان ها می توانند مدیریت کاربر را ساده کنند، زیرا دیگر نیازی به ایجاد کاربران و نگاشت آنها به نقش های پایگاه داده به صورت دستی ندارید. شما می توانید نقش های پایگاه داده نگاشت شده را به عنوان یک برچسب اصلی برای گروه های IdP یا نقش IAM تعریف کنید، بنابراین نقش های پایگاه داده Redshift و کاربرانی که اعضای آن گروه های IdP هستند به طور خودکار به نقش های پایگاه داده اعطا می شوند.

پیش از این در سال 2023، ما پشتیبانی از ادغام Okta را راه اندازی کرد با آمازون Redshift بدون سرور با استفاده از نقش های پایگاه داده در این پست، ما بر روی Okta به عنوان IdP تمرکز می کنیم و راهنمایی گام به گام برای ادغام یک کلاستر ارائه شده Redshift با Okta با استفاده از Redshift Query Editor v2 و با کلاینت های SQL مانند SQL Workbench/J ارائه می دهیم. می توانید از این مکانیسم با سایر ارائه دهندگان IdP مانند Azure Active Directory یا Ping با هر برنامه یا ابزاری با استفاده از درایور JDBC، ODBC یا Python آمازون استفاده کنید.

اخیرا هم اعلام کردیم آمازون Redshift ادغام با AWS IAM Identity Centerپشتیبانی انتشار هویت مورد اعتماد، به شما امکان استفاده می دهد ارائه دهندگان هویت شخص ثالث (IdP) مانند Microsoft Entra ID (Azure AD)، Okta، Ping و OneLogin. این ادغام فرآیند احراز هویت و مجوز را برای کاربران آمازون Redshift با استفاده از آن ساده می کند ویرایشگر Query V2 or آمازون Quicksight، دسترسی ایمن به انبار داده شما را برای آنها آسان تر می کند. مرکز هویت AWS IAM با استفاده از پروتکل 2.0 سیستم مدیریت هویت متقابل دامنه (SCIM) ارائه خودکار کاربر و گروه را از Okta به خود ارائه می دهد. این ادغام امکان همگام سازی یکپارچه اطلاعات بین دو سرویس را فراهم می کند و اطلاعات دقیق و به روز را در مرکز هویت AWS IAM تضمین می کند. رجوع شود به Okta را با Amazon Redshift Query Editor V2 با استفاده از AWS IAM Identity Center برای Single Sign-On بدون درز ادغام کنید. پست وبلاگ برای کسب اطلاعات بیشتر در مورد راه اندازی یک ورود به سیستم (SSO) در Amazon Redshift با استفاده از ادغام با IdC و Okta به عنوان ارائه دهنده هویت.

اگر علاقه مند به استفاده از یک ورود به سیستم مبتنی بر IAM با نقش های پایگاه داده آمازون Redshift هستید، می توانید به خواندن این وبلاگ ادامه دهید.

بررسی اجمالی راه حل

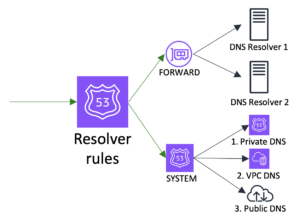

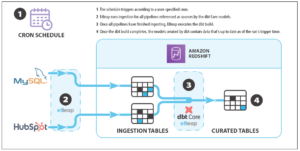

نمودار زیر جریان احراز هویت Okta را با یک خوشه تدارک دیده شده Redshift با استفاده از نقشهای IAM فدرال و نقشهبرداری نقش پایگاه داده خودکار نشان میدهد.

گردش کار شامل مراحل زیر است:

- یا کاربر یک برنامه IdP را در مرورگر خود انتخاب می کند، یا کلاینت SQL درخواست احراز هویت کاربر را به IdP (Okta) آغاز می کند.

- پس از احراز هویت موفقیتآمیز، Okta درخواستی را با یک ادعای SAML حاوی تگهای اصلی به نقطه پایانی فدراسیون AWS ارسال میکند.

- نقطه پایانی فدراسیون AWS ادعای SAML را تأیید می کند و آن را فراخوانی می کند سرویس رمز امنیتی AWS (AWS STS) API

AssumeRoleWithSAML. ادعای SAML حاوی اطلاعات کاربر و گروه IdP است که در آن ذخیره می شودRedshiftDbUserوRedshiftDbRolesبه ترتیب برچسب های اصلی اعتبارنامه موقت IAM به کلاینت SQL برگردانده می شود یا در صورت استفاده از Query Editor v2، مرورگر کاربر با استفاده از اعتبارنامه موقت IAM به کنسول Query Editor v2 هدایت می شود. - اعتبارنامه موقت IAM توسط کلاینت SQL یا Query Editor v2 برای فراخوانی Redshift API استفاده می شود.

GetClusterCredentialsWithIAM. این API از تگ های اصلی برای تعیین نقش های کاربر و پایگاه داده ای که کاربر به آن تعلق دارد استفاده می کند. یک کاربر پایگاه داده مرتبط ایجاد می شود اگر کاربر برای اولین بار وارد سیستم شود و نقش های پایگاه داده منطبق به طور خودکار به او اعطا شود. یک رمز عبور موقت به سرویس گیرنده SQL بازگردانده می شود. - با استفاده از کاربر پایگاه داده و رمز عبور موقت، کلاینت SQL یا Query Editor v2 به Amazon Redshift متصل می شود. پس از ورود به سیستم، کاربر بر اساس نقش های پایگاه داده Redshift که در مرحله 4 اختصاص داده شده بود، مجاز می شود.

پیش نیازها

برای راه اندازی این راه حل به پیش نیازهای زیر نیاز دارید:

با استفاده از Query Editor v2 با یک کلاستر تدارک دیده شده Redshift به عنوان یک کاربر فدرال وصل شوید

برای اتصال با استفاده از Query Editor v2، مراحل زیر را انجام دهید:

- تمام مراحل توضیح داده شده در بخش ها را دنبال کنید برنامه Okta خود را راه اندازی کنید و پیکربندی AWS را تنظیم کنید در زیر است پست.

- برای خطمشی Amazon Redshift دسترسی IAM، خطمشی را با JSON زیر جایگزین کنید تا از آن استفاده کنید

GetClusterCredentialsWithIAMAPI ها:

اکنون شما آماده هستید تا با استفاده از Query Editor v2 و ورود فدرال به کلاستر ارائه شده Redshift خود متصل شوید.

- از URL SSO از Okta استفاده کنید و با اعتبار کاربری خود وارد حساب Okta خود شوید. برای این دمو، ما با کاربر Ethan وارد می شویم.

- در Query Editor v2، کلاستر تدارک دیده شده Redshift خود را انتخاب کنید (راست کلیک کنید) و انتخاب کنید ارتباط ایجاد کنید.

- برای تصدیق، انتخاب کنید اعتبارنامه های موقت با استفاده از هویت IAM شما.

- برای پایگاه داده، نام پایگاه داده ای را که می خواهید به آن متصل شوید وارد کنید.

- را انتخاب کنید ارتباط ایجاد کنید.

- دستور زیر را اجرا کنید تا تأیید کنید که به عنوان یک کاربر فدرال وارد شده اید و همچنین برای دریافت لیست نقش های مرتبط با آن کاربر برای جلسه فعلی:

از آنجا که اتان بخشی از گروه فروش است و مجوز دسترسی به جداول در sales_schema، او باید بتواند بدون هیچ مشکلی به آن جداول دسترسی داشته باشد. با این حال، اگر او سعی کند به جداول در finance_schema، او یک خطای رد مجوز دریافت می کند زیرا اتان بخشی از گروه مالی در Okta نیست.

به عنوان یک کاربر فدرال از طریق یک کلاینت شخص ثالث با یک خوشه ارائه شده Redshift ارتباط برقرار کنید

برای اتصال به عنوان یک کاربر فدرال از طریق یک کلاینت شخص ثالث، مراحل زیر را انجام دهید:

- مراحل 1 و 2 را که در بخش بالا توضیح داده شده است دنبال کنید (با استفاده از Query Editor v2 با یک خوشه تدارک دیده شده Redshift به عنوان کاربر فدرال وصل شوید).

- استفاده از درایور Redshift JDBC نسخه 2.1.0.18 و بالاتر، زیرا از احراز هویت با فدراسیون گروه IAM پشتیبانی می کند. برای URL، وارد کنید

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.به عنوان مثال،jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

در آدرس قبلی، groupfederation یک پارامتر اجباری است که به شما امکان می دهد با اعتبار IAM برای خوشه ارائه شده Redshift احراز هویت کنید. بدون groupfederation پارامتر، از نقش های پایگاه داده Redshift استفاده نمی کند.

- برای نام کاربری و کلمه عبور، اطلاعات کاربری Okta خود را وارد کنید.

- برای تنظیم ویژگی های توسعه یافته، مراحل 4-9 را در بخش دنبال کنید پیکربندی کلاینت SQL (SQL Workbench/J) در زیر است پست.

کاربر Ethan قادر به دسترسی به sales_schema جداول اگر اتان سعی کند به جداول موجود در finance_schema، او یک خطای رد مجوز دریافت می کند.

عیب یابی

اگر اتصال شما کار نکرد، موارد زیر را در نظر بگیرید:

- ورود به درایور را فعال کنید. برای دستورالعمل، نگاه کنید پیکربندی ورود به سیستم.

- حتما از جدیدترین ها استفاده کنید درایور Amazon Redshift JDBC نسخه.

- اگر هنگام راهاندازی برنامه در Okta با خطا مواجه شدید، مطمئن شوید که دسترسی سرپرست دارید.

- اگر میتوانید از طریق کلاینت SQL احراز هویت کنید، اما مشکل مجوز دارید یا نمیتوانید اشیاء را ببینید، مجوز مربوطه را به نقش بدهید.

پاک کردن

وقتی آزمایش راه حل را تمام کردید، منابع را پاک کنید تا از هزینه های بعدی جلوگیری کنید:

- خوشه ارائه شده Redshift را حذف کنید.

- نقشهای IAM، IAM IdP و خطمشیهای IAM را حذف کنید.

نتیجه

در این پست، دستورالعملهای گام به گام برای ادغام یک کلاستر تدارک دیده شده Redshift با Okta با استفاده از Redshift Query Editor v2 و SQL Workbench/J با کمک نقشهای IAM فدرال و نقشهبرداری نقش خودکار پایگاه داده ارائه کردیم. می توانید از تنظیمات مشابهی با سایر کلاینت های SQL (مانند DBeaver یا DataGrip) استفاده کنید. ما همچنین نشان دادیم که چگونه عضویت گروه Okta به طور خودکار با نقشهای خوشهای تدارک دیده شده توسط Redshift ترسیم میشود تا از احراز هویت مبتنی بر نقش به طور یکپارچه استفاده شود.

اگر بازخورد یا سوالی دارید، لطفاً آنها را در نظرات مطرح کنید.

درباره نویسنده

پاندا دبو یک مدیر ارشد، مدیریت محصول در AWS است. او پیشرو صنعت تجزیه و تحلیل، پلت فرم اپلیکیشن و فناوری های پایگاه داده است و بیش از 25 سال تجربه در دنیای فناوری اطلاعات دارد.

پاندا دبو یک مدیر ارشد، مدیریت محصول در AWS است. او پیشرو صنعت تجزیه و تحلیل، پلت فرم اپلیکیشن و فناوری های پایگاه داده است و بیش از 25 سال تجربه در دنیای فناوری اطلاعات دارد.

رنجان برمن یک معمار راه حل های متخصص تجزیه و تحلیل در AWS است. او در Amazon Redshift تخصص دارد و به مشتریان کمک می کند تا راه حل های تحلیلی مقیاس پذیر بسازند. وی بیش از 16 سال تجربه در زمینه فناوری های مختلف پایگاه داده و انبار داده دارد. او مشتاق اتوماسیون و حل مشکلات مشتریان با راه حل های ابری است.

رنجان برمن یک معمار راه حل های متخصص تجزیه و تحلیل در AWS است. او در Amazon Redshift تخصص دارد و به مشتریان کمک می کند تا راه حل های تحلیلی مقیاس پذیر بسازند. وی بیش از 16 سال تجربه در زمینه فناوری های مختلف پایگاه داده و انبار داده دارد. او مشتاق اتوماسیون و حل مشکلات مشتریان با راه حل های ابری است.

منیش شارما یک مهندس ارشد پایگاه داده در AWS با بیش از یک دهه تجربه در طراحی و پیاده سازی راه حل های انبار داده و تجزیه و تحلیل در مقیاس بزرگ است. او با شرکای مختلف آمازون Redshift و مشتریان برای ایجاد یکپارچگی بهتر همکاری می کند.

منیش شارما یک مهندس ارشد پایگاه داده در AWS با بیش از یک دهه تجربه در طراحی و پیاده سازی راه حل های انبار داده و تجزیه و تحلیل در مقیاس بزرگ است. او با شرکای مختلف آمازون Redshift و مشتریان برای ایجاد یکپارچگی بهتر همکاری می کند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- : دارد

- :است

- :نه

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- قادر

- درباره ما

- بالاتر

- تسریع می شود

- دسترسی

- حساب

- دقیق

- عمل

- فعال

- اکتیو دایرکتوری

- Ad

- اضافی

- مدیر سایت

- معرفی

- اجازه دادن

- اجازه دادن

- اجازه می دهد تا

- همچنین

- آمازون

- آمازون خدمات وب

- an

- تحلیلی

- علم تجزیه و تحلیل

- تحلیل

- و

- اعلام کرد

- هر

- API

- نرم افزار

- کاربرد

- برنامه های کاربردی

- معماری

- هستند

- AS

- اختصاص داده

- مرتبط است

- At

- تصدیق کردن

- تصدیق

- مجوز

- مجاز

- اتوماتیک

- بطور خودکار

- اتوماسیون

- اجتناب از

- AWS

- لاجوردی

- مستقر

- BE

- زیرا

- بوده

- متعلق

- بهتر

- میان

- بلاگ

- مرورگر

- ساختن

- اما

- by

- صدا

- CAN

- مرکز

- بار

- را انتخاب کنید

- تمیز

- مشتری

- مشتریان

- ابر

- خوشه

- COM

- نظرات

- کامل

- پیچیده

- پیکر بندی

- اتصال

- ارتباط

- متصل

- در نظر بگیرید

- کنسول

- شامل

- ادامه دادن

- کنترل

- ایجاد

- ایجاد شده

- مجوزها و اعتبارات

- جاری

- مشتری

- مشتریان

- داده ها

- انبار داده

- پایگاه داده

- دهه

- تعريف كردن

- نسخه ی نمایشی

- شرح داده شده

- طراحی

- مشخص کردن

- مختلف

- انجام شده

- راندن

- راننده

- آسان تر

- ساده

- سردبیر

- اثر

- مرتفع

- نقطه پایانی

- مهندس

- حصول اطمینان از

- وارد

- خطا

- خطاهای

- اتان

- اتر (ETH)

- مثال

- موجود

- تجربه

- تمدید شده

- FAST

- فدراسیون

- باز خورد

- سرمایه گذاری

- نام خانوادگی

- بار اول

- جریان

- تمرکز

- به دنبال

- پیروی

- برای

- از جانب

- آینده

- دریافت کنید

- گرفتن

- GIF

- اعطا کردن

- اعطا شده

- گروه

- گروه ها

- راهنمایی

- آیا

- he

- کمک

- کمک می کند

- چگونه

- اما

- HTML

- HTTP

- HTTPS

- IAM

- ID

- IDC

- هویت

- مدیریت هویت

- if

- نشان می دهد

- اجرای

- in

- صنعت

- رهبر صنعت

- اطلاعات

- شروع می کند

- بینش

- دستورالعمل

- ادغام

- ادغام

- علاقه مند

- فراخوانی میکند

- موضوع

- مسائل

- IT

- خود

- JPG

- json

- در مقیاس بزرگ

- آخرین

- رهبر

- یاد گرفتن

- ترک کردن

- بهره برداری

- پسندیدن

- فهرست

- ورود به سیستم

- سیستم وارد

- ورود به سیستم

- ورود

- دیگر

- ساخت

- ساخت

- مدیریت

- مدیر

- مدیریت

- اجباری

- دستی

- نقشه

- نقشه برداری

- مطابق

- مکانیزم

- اعضا

- عضویت

- مایکروسافت

- مانیتور

- بیش

- نام

- نیاز

- نه

- اشیاء

- of

- پیشنهادات

- اوکتا

- on

- or

- سازمان های

- دیگر

- پارامتر

- بخش

- شرکای

- احساساتی

- کلمه عبور

- اجازه

- مجوز

- پینگ

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- سیاست

- سیاست

- پست

- مرجح

- پیش نیازها

- اصلی

- امتیازات

- مشکلات

- روند

- محصول

- مدیریت تولید

- املاک

- پروتکل

- ارائه

- ارائه

- ارائه دهنده

- ارائه دهندگان

- پــایتــون

- نمایش ها

- سوالات

- مطالعه

- اماده

- گرفتن

- مراجعه

- مربوط

- تکیه

- جایگزین کردن

- درخواست

- منابع

- منابع

- به ترتیب

- استفاده مجدد

- کلیک راست کنید

- نقش

- نقش

- دویدن

- حراجی

- مقیاس پذیر

- مقیاس

- بدون درز

- یکپارچه

- بخش

- بخش

- امن

- ایمن

- تیم امنیت لاتاری

- رمز امنیتی

- دیدن

- را انتخاب کنید

- ارشد

- خدمات

- جلسه

- تنظیم

- محیط

- برپایی

- باید

- نشان داد

- امضای

- مشابه

- ساده می کند

- ساده کردن

- تنها

- So

- راه حل

- مزایا

- حل کردن

- متخصص

- تخصص دارد

- SQL

- بیانیه

- گام

- مراحل

- ذخیره شده

- موفق

- چنین

- پشتیبانی

- پشتیبانی از

- مطمئن

- هماهنگ سازی

- سیستم

- TAG

- فن آوری

- موقت

- ده ها

- تست

- نسبت به

- که

- La

- شان

- آنها

- سپس

- شخص ثالث

- این

- کسانی که

- هزاران نفر

- زمان

- به

- رمز

- ابزار

- دو

- در جریان روز

- بر

- URL

- استفاده کنید

- استفاده

- کاربر

- کاربران

- استفاده

- با استفاده از

- با استفاده از

- تصدیق

- اعتبار سنجی می کند

- مختلف

- نسخه

- از طريق

- می خواهم

- انبار کالا

- انبارداری

- we

- وب

- خدمات وب

- بود

- که

- در حین

- WHO

- اراده

- با

- بدون

- مهاجرت کاری

- گردش کار

- جهان

- خواهد بود

- سال

- شما

- شما

- زفیرنت