ESET با پلیس فدرال برزیل در تلاش برای ایجاد اختلال در بات نت Grandoreiro همکاری کرده است. ESET با ارائه تجزیه و تحلیل فنی، اطلاعات آماری و نام های دامنه سرور و آدرس های IP شناخته شده فرمان و کنترل (C&C) به پروژه کمک کرد. به دلیل نقص طراحی در پروتکل شبکه Grandoreiro، محققان ESET همچنین توانستند نگاهی اجمالی به قربانی شناسی داشته باشند.

سیستم های خودکار ESET ده ها هزار نمونه Grandoreiro را پردازش کرده اند. الگوریتم تولید دامنه (DGA) که بدافزار از حدود اکتبر 2020 استفاده کرده است، روزانه یک دامنه اصلی و به صورت اختیاری چندین دامنه امن تولید می کند. DGA تنها راهی است که Grandoreiro می داند چگونه به یک سرور C&C گزارش دهد. علاوه بر تاریخ فعلی، DGA پیکربندی استاتیک را نیز می پذیرد - ما تا زمان نوشتن این مقاله 105 پیکربندی از این قبیل را مشاهده کرده ایم.

اپراتورهای Grandoreiro از ارائه دهندگان ابری مانند Azure و AWS برای میزبانی زیرساخت شبکه خود سوء استفاده کرده اند. محققان ESET داده های بسیار مهمی را برای شناسایی حساب های مسئول راه اندازی این سرورها ارائه کردند. تحقیقات بیشتر انجام شده توسط پلیس فدرال برزیل منجر به این شد شناسایی و دستگیری افراد تحت کنترل این سرورها. در این پست وبلاگی، به نحوه به دست آوردن داده ها برای کمک به اجرای قانون برای اجرای این عملیات اختلال نگاه می کنیم.

زمینه

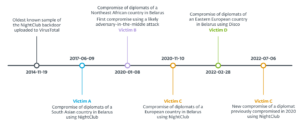

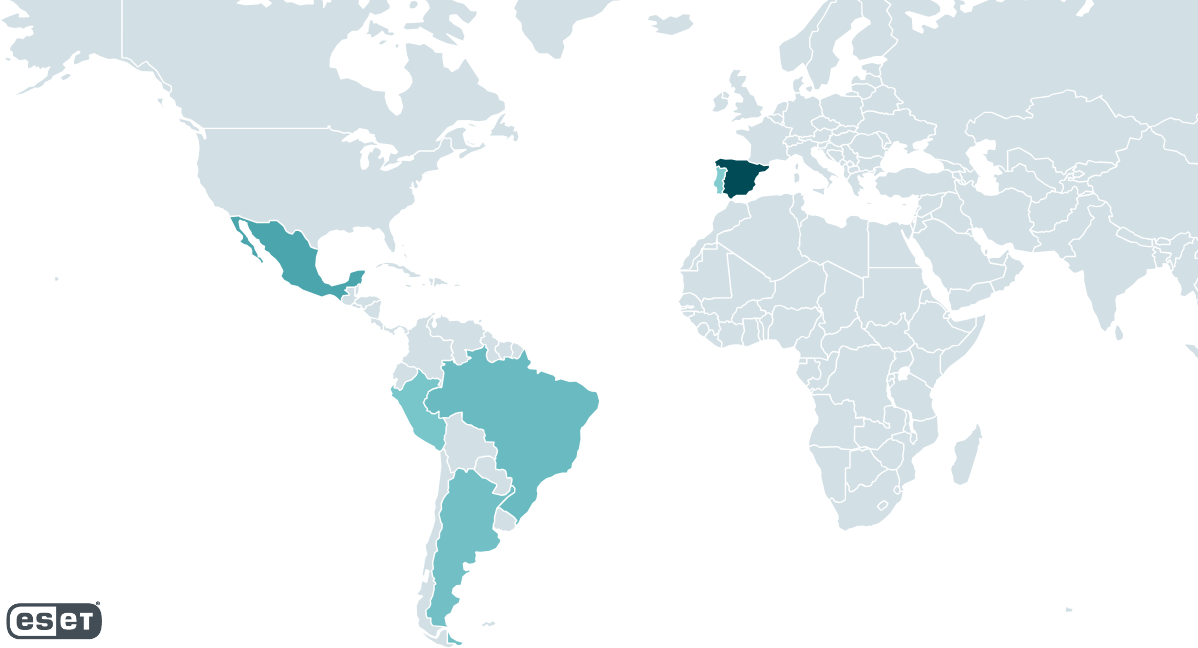

گراندوریرو یکی از بسیاری است تروجان های بانکداری آمریکای لاتین. حداقل از سال 2017 فعال بوده است و محققان ESET از آن زمان به دقت آن را دنبال می کنند. Grandoreiro برزیل و مکزیک و از سال 2019 اسپانیا را نیز هدف قرار می دهد (شکل 1 را ببینید). در حالی که اسپانیا بین سالهای 2020 و 2022 بیشترین هدف را داشت، در سال 2023 ما شاهد تغییر واضح تمرکز به سمت مکزیک و آرژانتین بودیم، که دومی در گراندوریرو جدید بود.

از نظر کارکردی، Grandoreiro نسبت به گذشته ما تغییر چندانی نکرده است پست وبلاگ در سال 2020. ما در این بخش مرور مختصری از بدافزار ارائه میدهیم و بعداً به چند تغییر، عمدتاً منطق جدید DGA، میپردازیم.

هنگامی که یک تروجان بانکی آمریکای لاتین با موفقیت یک ماشین را در معرض خطر قرار می دهد، معمولاً یک درخواست HTTP GET را به یک سرور راه دور ارسال می کند و برخی از اطلاعات اولیه را در مورد ماشین در معرض خطر ارسال می کند. در حالی که ساختهای قدیمیتر Grandoreiro این ویژگی را اجرا میکردند، با گذشت زمان، توسعهدهندگان تصمیم گرفتند آن را کنار بگذارند.

Grandoreiro به طور دوره ای پنجره پیش زمینه را برای یافتن پنجره ای که به فرآیند مرورگر وب تعلق دارد نظارت می کند. هنگامی که چنین پنجرهای یافت میشود و نام آن با هر رشتهای از فهرست کدگذاریشده رشتههای مرتبط با بانک مطابقت دارد، آنگاه و تنها پس از آن بدافزار ارتباط خود را با سرور C&C خود آغاز میکند و حداقل یک بار در ثانیه درخواستها را ارسال میکند تا زمانی که خاتمه یابد.

اپراتور باید به صورت دستی با دستگاه در معرض خطر تعامل داشته باشد تا بتواند پول قربانی را بدزدد. بدافزار اجازه می دهد:

- مسدود کردن صفحه نمایش قربانی،

- ورود به سیستم با زدن کلید،

- شبیه سازی فعالیت ماوس و صفحه کلید،

- به اشتراک گذاری صفحه نمایش قربانی، و

- نمایش پنجره های پاپ آپ جعلی

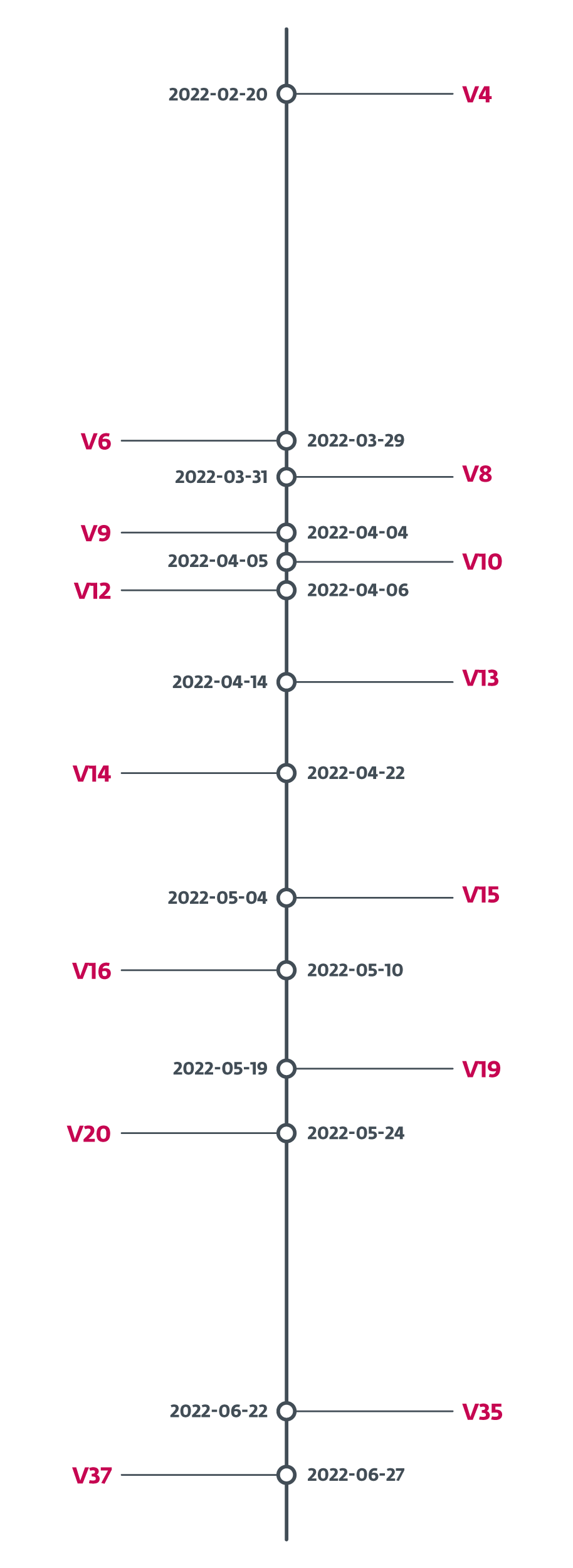

Grandoreiro تحت توسعه سریع و مداوم است. حتی گاهی اوقات، ما شاهد چندین ساخت جدید در هفته بودیم که پیگیری آن را دشوار می کرد. برای نشان دادن، در فوریه 2022، اپراتورهای Grandoreiro یک شناسه نسخه را به باینری ها اضافه کردند. در شکل 2 نشان می دهیم که شناسه نسخه با چه سرعتی تغییر کرده است. به طور متوسط، بین فوریه 2022 و ژوئن 2022 هر چهار روز یک نسخه جدید بود. در فاصله یک ماهه بین 24 میth، 2022 و ژوئن 22ndدر سال 2022، ما همچنان شاهد نمونههای جدید با زمانهای در حال تدوین PE بودیم، اما آنها فاقد شناسه نسخه بودند. در 27 ژوئنth، 2022 شناسه نسخه به V37 و از آن زمان تاکنون شاهد تغییر آن نبودهایم، و ما را به این نتیجه میرساند که این ویژگی حذف شده است.

تروجان های بانکداری آمریکای لاتین اشتراکات زیاد. Grandoreiro شبیه دیگر تروجان های بانکداری آمریکای لاتین است که عمدتاً به دلیل عملکرد اصلی آشکار و در بسته بندی دانلود کننده های خود در نصب کننده های MSI است. در گذشته موارد معدودی را مشاهده کرده ایم که دانلود کننده های آن با آنها به اشتراک گذاشته شده است مکوتیو و وادوکریست، البته نه در دو سال گذشته. وجه تمایز اصلی تروجان بانکی Grandoreiro از خانوادههای دیگر، مکانیزم منحصربهفرد padding باینری آن بود که به طور گسترده فایل اجرایی نهایی را در بر میگیرد (توضیح داده شده در ما پست وبلاگ در سال 2020). با گذشت زمان، اپراتورهای Grandoreiro این تکنیک ضد تجزیه و تحلیل را به دانلودکنندگان آن نیز اضافه کردند. در کمال تعجب، در سه ماهه سوم 3، این ویژگی به طور کامل از باینری های تروجان بانکی و دانلودر حذف شد و از آن زمان دیگر آن را مشاهده نکرده ایم.

از فوریه 2022، ما a نوع دوم Grandoreiro که تفاوت قابل توجهی با اصلی دارد. ما آن را در کمپین های کوچک در ماه مارس، مه و ژوئن 2022 دیدیم. با توجه به حل نشدن اکثریت قریب به اتفاق دامنه های سرور C&C، ویژگی های اصلی آن اغلب تغییر می کند و پروتکل شبکه آن به درستی کار نمی کند، ما قویاً معتقدیم که یک کار در حال انجام؛ از این رو ما در این وبلاگ بر روی نوع اصلی تمرکز خواهیم کرد.

ردیابی طولانی مدت Grandoreiro

سیستمهای ESET که برای ردیابی خودکار و بلندمدت خانوادههای بدافزار منتخب طراحی شدهاند، Grandoreiro را از پایان سال 2017 زیر نظر گرفتهاند، اطلاعات نسخه، سرورهای C&C، اهداف و از پایان سال 2020، پیکربندیهای DGA را استخراج میکنند.

ردیابی DGA

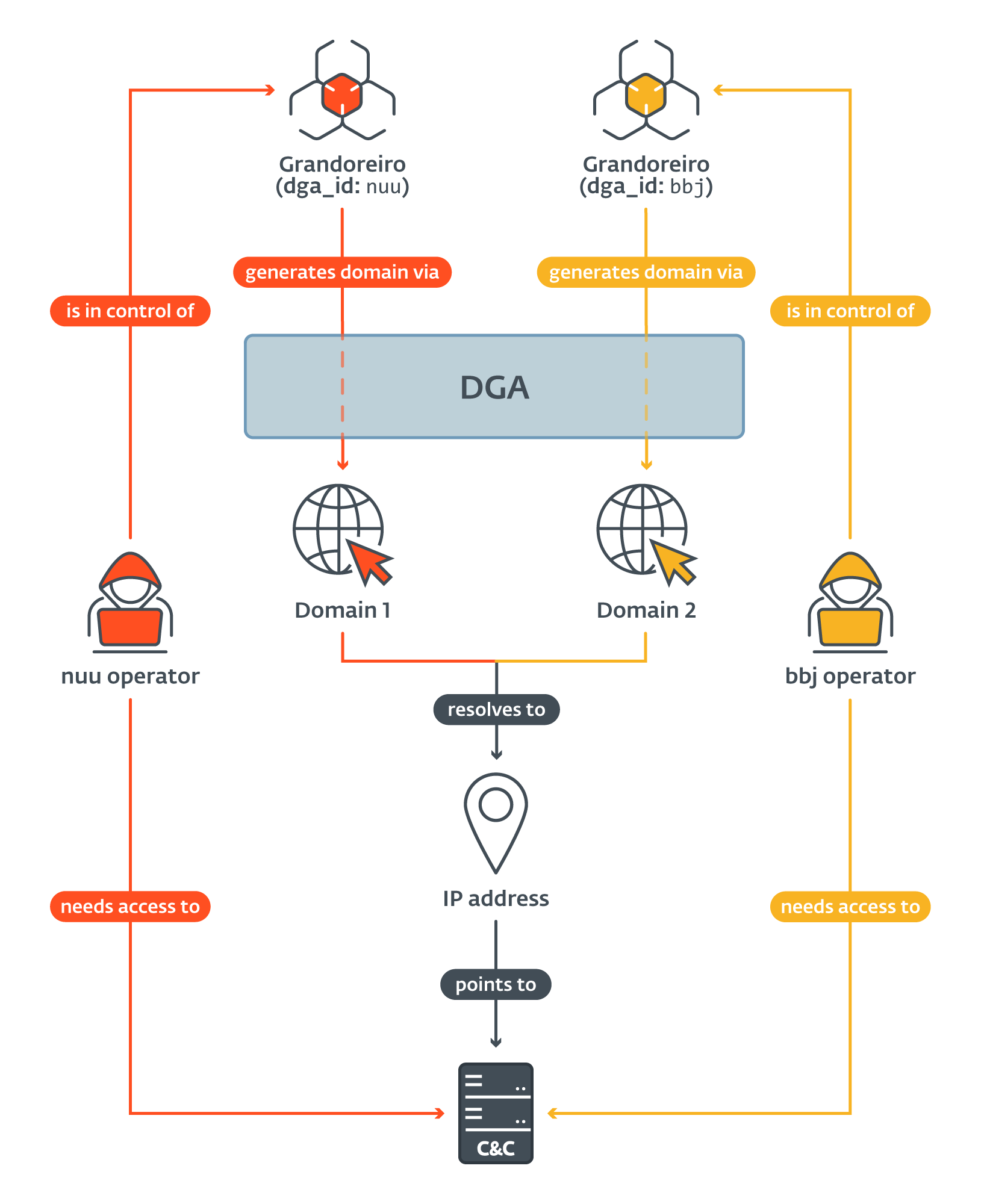

پیکربندی DGA در باینری Grandoreiro کدگذاری شده است. هر پیکربندی را می توان با رشته ای که ما فراخوانی می کنیم ارجاع داد dga_id. استفاده از پیکربندی های مختلف برای DGA دامنه های متفاوتی را به دست می دهد. ما در ادامه متن به مکانیزم DGA عمیق تر می پردازیم.

ESET در مجموع 105 مورد مختلف استخراج کرده است dga_ids از نمونه های Grandoreiro شناخته شده برای ما. 79 مورد از این پیکربندی ها حداقل یک بار دامنه ای را ایجاد کردند که در طول ردیابی ما به آدرس IP سرور C&C فعال حل شد.

دامنه های تولید شده از طریق سرویس DNS پویا (DDNS) No-IP ثبت می شوند. اپراتورهای Grandoreiro از این سرویس برای تغییر مکرر دامنه های خود برای مطابقت با DGA و تغییر آدرس های IP در صورت تمایل سوء استفاده می کنند. اکثریت قریب به اتفاق آدرسهای IP این دامنهها توسط ارائهدهندگان ابری، عمدتاً AWS و Azure ارائه میشوند. جدول 1 برخی از آمار مربوط به آدرس های IP مورد استفاده برای سرورهای Grandoreiro C&C را نشان می دهد.

جدول 1. اطلاعات آماری در مورد آدرس های IP Grandoreiro C&C از زمانی که ما ردیابی خود را شروع کردیم

| اطلاعات | میانگین | کمترین | بیشترین |

| تعداد آدرسهای IP جدید C&C در روز | 3 | 1 | 34 |

| تعداد آدرسهای IP فعال C&C در روز | 13 | 1 | 27 |

| طول عمر آدرس IP C&C (در روز) | 5 | 1 | 425 |

خیلی زود پس از شروع به ردیابی دامنه های تولید شده و آدرس های IP مرتبط با آنها، متوجه شدیم که بسیاری از دامنه های تولید شده توسط DGA با پیکربندی های مختلف به آدرس IP یکسانی (همانطور که در شکل 3 نشان داده شده است) حل می شوند. این بدان معناست که در یک روز مشخص، قربانیان با نمونههای Grandoreiro به خطر افتادهاند dga_id همه به یک سرور C&C متصل هستند. این پدیده تصادفی نبود - ما تقریباً به صورت روزانه آن را در طول ردیابی خود مشاهده می کردیم.

در موارد بسیار نادرتر، ما همچنین مشاهده کردهایم که یک آدرس IP توسط یک آدرس دیگر مورد استفاده مجدد قرار گرفته است dga_id چند روز بعد. فقط این بار، پارامترهایی که Grandoreiro برای برقراری ارتباط استفاده میکرد (در ادامه در متن توضیح داده شد) نیز تغییر کرد. این بدان معنی است که در این بین، سمت سرور C&C باید دوباره نصب یا پیکربندی شده باشد.

فرض اولیه ما این بود که dga_id برای هر پیکربندی DGA منحصر به فرد است. بعداً ثابت شد که این نادرست است - ما دو مجموعه از پیکربندیهای مختلف را مشاهده کردهایم که یکسان را به اشتراک میگذارند dga_id. جدول 2 هر دوی آنها، "jjk" و "gh" را نشان می دهد، که در آن "jjk" و "jjk(2)" با دو پیکربندی مختلف DGA، مشابه "gh" و "gh(2)" مطابقت دارند.

جدول 2 خوشه هایی را نشان می دهد که ما توانستیم مشاهده کنیم. همه پیکربندیهای DGA که حداقل یک آدرس IP را به اشتراک گذاشتهاند، در یک خوشه و مرتبط با آنها هستند dga_ids ذکر شده است. خوشه هایی که کمتر از 1 درصد از کل قربانیان را تشکیل می دهند نادیده گرفته می شوند.

جدول 2. خوشه های Grandoreiro DGA

|

شناسه خوشه |

dga_id فهرست |

اندازه خوشه |

% از همه سرورهای C&C |

درصد از همه قربانیان |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg، sop، tkk، twr، tyj، u، ur4، vfg، vgy، vki، wtt، ykl، Z، zaf، zhf |

62 |

٪۱۰۰ |

٪۱۰۰ |

|

2 |

jl2، jly |

2 |

٪۱۰۰ |

٪۱۰۰ |

|

3 |

ibr |

1 |

٪۱۰۰ |

٪۱۰۰ |

|

4 |

JYY |

1 |

٪۱۰۰ |

٪۱۰۰ |

بزرگترین خوشه شامل 78٪ از کل فعال است dga_idس این مسئول 93.6٪ از تمام آدرس های IP سرور C&C و 94٪ از همه قربانیانی است که ما دیده ایم. تنها خوشه دیگر متشکل از بیش از 1 dga_id خوشه 2 است.

برخی از منابع ادعا می کنند که Grandoreiro به عنوان بدافزار به عنوان یک سرویس (MaaS) عمل می کند. باطن سرور Grandoreiro C&C اجازه فعالیت همزمان بیش از یک اپراتور را در آن واحد نمی دهد. بر اساس جدول 2، اکثریت قریب به اتفاق آدرس های IP تولید شده توسط DGA را می توان بدون الگوی توزیع واضح در کنار هم دسته بندی کرد. در نهایت، با توجه به نیازهای پهنای باند سنگین پروتکل شبکه (ما در انتهای وبلاگ به آن اشاره می کنیم)، ما معتقدیم که سرورهای C&C مختلف به عنوان یک سیستم متعادل کننده بار اولیه استفاده می شوند و احتمال بیشتری وجود دارد که Grandoreiro توسط یک یک گروه یا توسط چند گروه که از نزدیک با یکدیگر همکاری می کنند.

ردیابی C&C

اجرای پروتکل شبکه Grandoreiro به محققان ESET اجازه داد تا نگاهی به پشت پرده بیندازند و نگاهی اجمالی به قربانی شناسی داشته باشند. سرورهای Grandoreiro C&C اطلاعات مربوط به قربانیان متصل را ارائه می دهند در زمان درخواست اولیه به هر قربانی تازه متصل گفته شد، دادهها بر اساس تعداد درخواستها، فواصل زمانی آنها و اعتبار دادههای ارائهشده توسط سرورهای C&C تعصب دارند.

هر قربانی متصل به سرور Grandoreiro C&C توسط a شناسایی می شود login_string - یک رشته Grandoreiro با ایجاد اتصال ایجاد می شود. ساختهای مختلف از فرمتهای متفاوتی استفاده میکنند و فرمتهای مختلف حاوی اطلاعات متفاوتی هستند. ما اطلاعاتی را که می توان از آن به دست آورد خلاصه می کنیم login_string در جدول 3. ستون رخداد درصدی از تمام قالبهایی را که دیدهایم نشان میدهد که نوع مربوط به اطلاعات را در خود جای دادهاند.

جدول 3. مروری بر اطلاعاتی که می توان از قربانیان Grandoreiro به دست آورد login_string

|

اطلاعات |

وقوع |

توضیحات: |

|

سیستم عامل |

٪۱۰۰ |

سیستم عامل ماشین قربانی |

|

نام کامپیوتر |

٪۱۰۰ |

نام دستگاه قربانی |

|

کشور: |

٪۱۰۰ |

کشوری که نمونه Grandoreiro آن را هدف قرار می دهد (هاردکد شده در نمونه بدافزار). |

|

نسخه |

٪۱۰۰ |

نسخه (version_string) از نمونه Grandoreiro. |

|

اسم رمز بانک |

٪۱۰۰ |

نام رمز بانکی که اتصال C&C را راه اندازی کرد (تخصیص داده شده توسط توسعه دهندگان Grandoreiro). |

|

آپ تایم |

٪۱۰۰ |

زمان (بر حسب ساعت) که دستگاه قربانی کار کرده است. |

|

رزولوشن صفحه نمایش |

8% |

وضوح صفحه نمایش مانیتور اصلی قربانی. |

|

نام کاربری |

8% |

نام کاربری قربانی |

سه مورد از این زمینه ها شایسته توضیح دقیق تر هستند. کشور رشتهای است که در باینری Grandoreiro بهجای اطلاعاتی که از طریق سرویسهای مناسب بهدست میآید، کدگذاری شده است. بنابراین، بیشتر شبیه به یک مورد نظر کشور قربانی

نام رمز بانک رشته ای است که توسعه دهندگان Grandoreiro با یک بانک خاص یا موسسه مالی دیگر مرتبط هستند. قربانی از وب سایت آن بانک بازدید کرد که باعث اتصال C&C شد.

La version_string رشته ای است که یک ساختمان خاص Grandoreiro را شناسایی می کند. این نرم افزار در بدافزار کدگذاری شده است و دارای رشته ای است که یک سری ساخت خاص، یک نسخه (که قبلاً در مقدمه در مورد آن صحبت کردیم) و یک مهر زمانی را مشخص می کند. جدول 4 فرمت های مختلف و اطلاعاتی را که در اختیار دارند نشان می دهد. توجه داشته باشید که برخی از مهرهای زمانی فقط حاوی ماه و روز هستند، در حالی که برخی دیگر حاوی سال نیز هستند.

جدول 4. فهرست مختلف version_string فرمت ها و تجزیه آنها

|

رشته نسخه |

شناسه بسازید |

نسخه |

TIMESTAMP |

|

دانیلو |

دانیلو |

N / A |

N / A |

|

(V37) (P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX) 2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(بارگذاری مجدد) ایمیل |

N / A |

26/07 |

ممکن است کسی وسوسه شود که بگوید Build ID در واقع اپراتور را شناسایی می کند. با این حال، ما فکر نمی کنیم که چنین باشد. قالب این رشته بسیار آشفته است، گاهی اوقات فقط به ماهی اشاره دارد که احتمالاً باینری در آن ساخته شده است (مانند (AGOSTO)2708). علاوه بر این، ما قویاً معتقدیم که P1X به کنسولی اشاره دارد که توسط اپراتور(های) Grandoreiro به نام استفاده می شود PIXLOGGER.

ردیابی سرور C&C - یافته ها

در این بخش، ما بر آنچه که با پرس و جو از سرورهای C&C پیدا کرده ایم تمرکز می کنیم. تمام داده های آماری فهرست شده در این بخش مستقیماً از سرورهای Grandoreiro C&C به دست آمده اند، نه از تله متری ESET.

نمونه های قدیمی هنوز فعال هستند

هر یک login_string مشاهده کردیم که شامل version_string و اکثریت قریب به اتفاق آنها حاوی اطلاعات مهر زمانی هستند (جدول 3 و جدول 4 را ببینید). در حالی که بسیاری از آنها فقط شامل روز و ماه هستند، همانطور که به نظر می رسد گهگاه توسعه دهنده انتخاب می کند، قدیمی ترین نمونه ارتباطی دارای مهر زمانی است. 15/09/2020 - از زمانی که این DGA برای اولین بار به Grandoreiro معرفی شد. آخرین نمونه دارای مهر زمانی بود 12/23/2023.

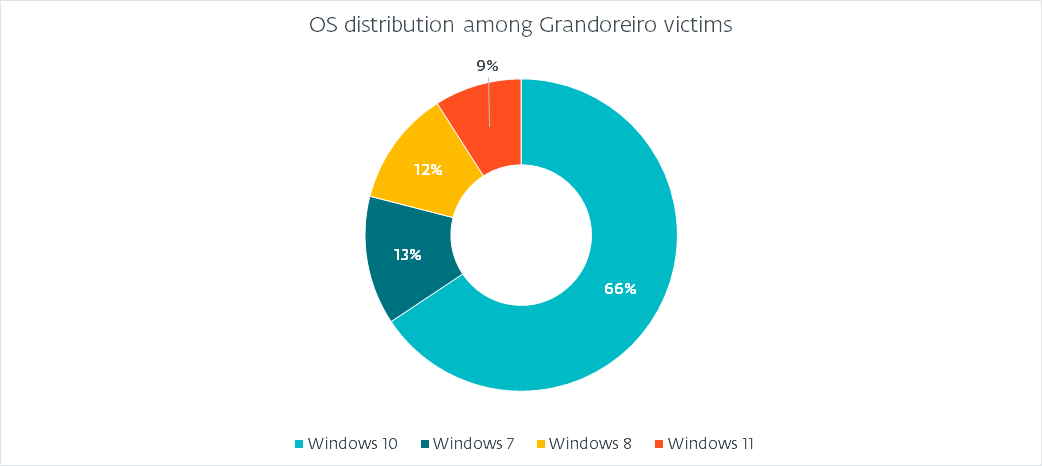

توزیع سیستم عامل

از آنجایی که همه login_string فرمتها حاوی اطلاعات سیستمعامل هستند، همانطور که در شکل 4 نشان داده شده است، میتوانیم تصویر دقیقی از آنچه که سیستمعامل قربانی شدهاند ترسیم کنیم.

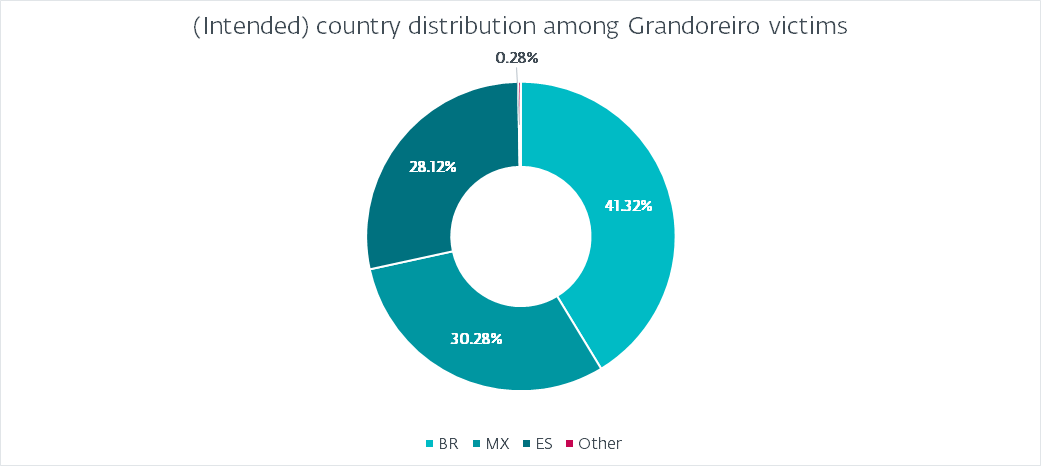

توزیع کشوری (در نظر گرفته شده).

قبلاً اشاره کردیم که Grandoreiro به جای جستجوی یک سرویس برای به دست آوردن کشور قربانی از یک مقدار رمزگذاری شده استفاده می کند. شکل 5 توزیعی را که مشاهده کرده ایم نشان می دهد.

این توزیع از Grandoreiro قابل انتظار است. جالب توجه است که با نقشه حرارتی نشان داده شده در شکل 1 مطابقت ندارد. منطقی ترین توضیح این است که سازه ها به درستی علامت گذاری نشده اند تا شبیه اهداف مورد نظر خود باشند. به عنوان مثال، افزایش حملات در آرژانتین به هیچ وجه با علامت گذاری هاردکد منعکس نمی شود. برزیل تقریباً 41 درصد از کل قربانیان را تشکیل می دهد و پس از آن مکزیک با 30 درصد و اسپانیا با 28 درصد قرار دارند. آرژانتین، پرتغال و پرو کمتر از 1 درصد هستند. جالب اینجاست که ما شاهد چند (کمتر از 10) قربانی بوده ایم که به عنوان علامت گذاری شده اند PM (سنت پیر و میکلون)، GR (یونان)، یا FR (فرانسه). ما معتقدیم که اینها یا غلط املایی هستند یا معانی دیگری به جای هدف قرار دادن آن کشورها دارند.

همچنین توجه داشته باشید که در حالی که Grandoreiro اهداف بسیاری از کشورهای خارج از آمریکای لاتین را اضافه کرد در اوایل سال 2020، ما کمپینهای کمی را مشاهده کردهایم که آن کشورها را هدف قرار میدهند و شکل 5 از این موضوع پشتیبانی میکند.

تعداد قربانیان

ما مشاهده کردهایم که میانگین تعداد قربانیان متصل در یک روز 563 نفر است. با این حال، این تعداد مطمئناً حاوی موارد تکراری است، زیرا اگر قربانی برای مدت طولانی متصل بماند، که اغلب مشاهده کردهایم، سرور Grandoreiro C&C آن را در مورد درخواست های متعدد گزارش خواهد کرد.

در تلاش برای پرداختن به این موضوع، a را تعریف کردیم منحصر به فرد قربانی به عنوان فردی با مجموعه ای منحصر به فرد از ویژگی های شناسایی (مانند نام رایانه، نام کاربری و غیره) در حالی که مواردی را که در معرض تغییر هستند (مانند زمان کار) حذف می شود. با آن، ما به 551 رسیدیم منحصر به فرد قربانیان به طور متوسط در یک روز به یکدیگر متصل می شوند.

با در نظر گرفتن اینکه ما قربانیانی را مشاهده کردهایم که در طول یک سال به طور مداوم به سرورهای C&C متصل میشدند، میانگین تعداد 114 را محاسبه کردیم. جدید منحصر به فرد قربانیانی که هر روز به سرورهای C&C متصل می شوند. با بی توجهی به این عدد رسیدیم منحصر به فرد قربانیانی که قبلاً مشاهده کرده ایم.

داخلی گراندوریرو

اجازه دهید به طور عمیق روی دو ویژگی مهم Grandoreiro تمرکز کنیم: DGA و پروتکل شبکه.

DGA

اپراتورهای Grandoreiro چندین نوع DGA را در طول سالها پیادهسازی کردهاند که جدیدترین آن در ژوئیه ۲۰۲۰ ظاهر شد. در حالی که ما متوجه چند تغییر جزئی شدیم، هستهی الگوریتم از آن زمان تغییر نکرده است.

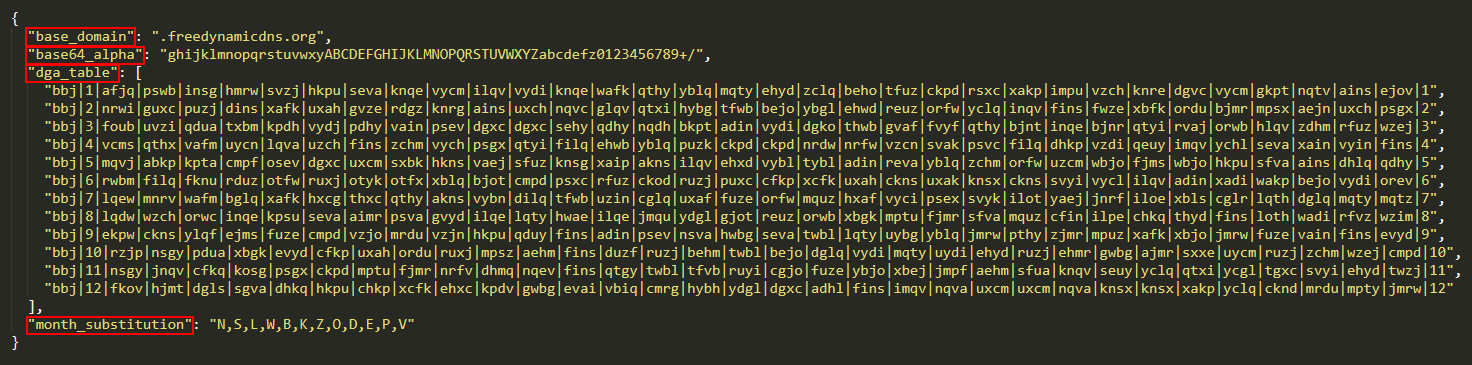

DGA از یک پیکربندی خاص استفاده می کند که در باینری هاردکد شده و به صورت رشته های متعدد ذخیره می شود. شکل 6 یکی از این پیکربندی ها را نشان می دهد (با dga_id "bbj")، برای خوانایی بهتر در JSON دوباره قالب بندی شده است.

در اکثر قریب به اتفاق موارد ، دامنه_پایه زمینه است freedynamicdns.org or zapto.org. همانطور که قبلا ذکر شد، Grandoreiro از No-IP برای ثبت دامنه خود استفاده می کند. را base64_alpha فیلد مربوط به الفبای سفارشی base64 است که DGA استفاده می کند. را month_substitution برای جایگزینی یک عدد ماه به جای یک کاراکتر استفاده می شود.

La dga_table بخش اصلی پیکربندی را تشکیل می دهد. از 12 رشته تشکیل شده است که هر کدام دارای 35 فیلد با | اولین ورودی هر خط است dga_id. ورودی دوم و آخر نشان دهنده ماهی است که خط برای آن در نظر گرفته شده است. 32 فیلد باقیمانده هر کدام مقداری را برای یک روز متفاوت از ماه نشان می دهند (حداقل یک فیلد بدون استفاده باقی می ماند).

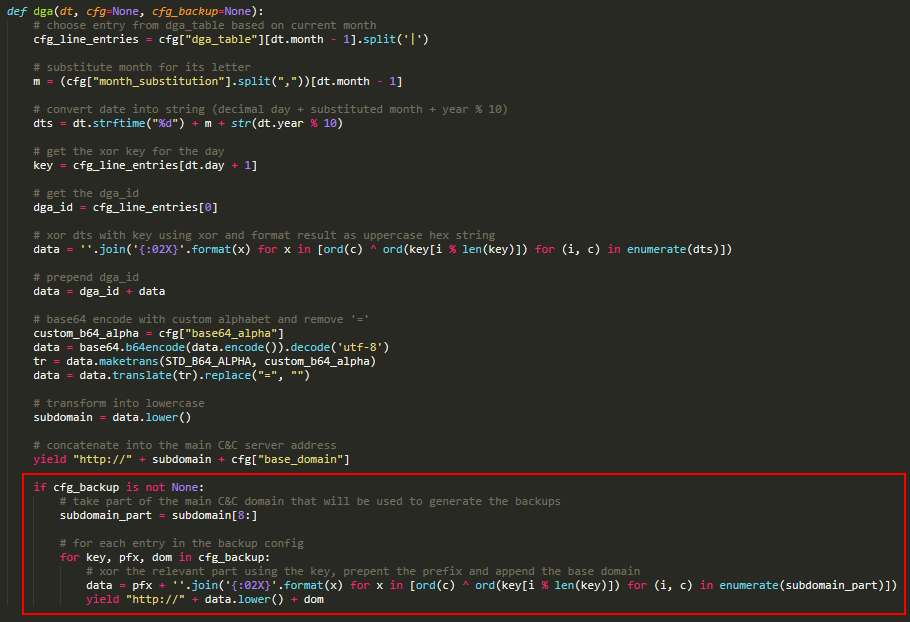

منطق DGA در شکل 7 نشان داده شده است. الگوریتم ابتدا خط صحیح و ورودی صحیح را از آن انتخاب می کند و آن را به عنوان یک کلید چهار بایتی در نظر می گیرد. سپس تاریخ جاری را در یک رشته قالب بندی می کند و با استفاده از یک XOR ساده آن را با کلید رمزگذاری می کند. سپس آن را آماده می کند dga_id در نتیجه، نتیجه را با استفاده از base64 با الفبای سفارشی رمزگذاری میکند و سپس هر کاراکتر = padding را حذف میکند. نتیجه نهایی زیر دامنه ای است که همراه با دامنه_پایه، قرار است به عنوان سرور C&C برای روز جاری استفاده شود. بخشی که با رنگ قرمز مشخص شده است یک مکانیسم ایمن است و در ادامه به آن می پردازیم.

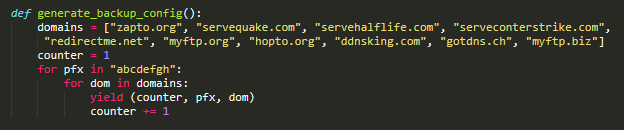

Grandoreiro در برخی از بیلدها، مکانیزم Failsafe را برای زمانی که دامنه اصلی حل نمی شود، پیاده سازی کرده است. این مکانیزم در همه بیلدها وجود ندارد و منطق آن چند بار تغییر کرده است، اما ایده اصلی در شکل 7 نشان داده شده است. از پیکربندی استفاده می کند که در نمونه هایی که ما آنالیز کردیم ثابت است و می تواند توسط کد ساده نشان داده شده در شکل تولید شود. 8. هر ورودی از یک کلید، یک پیشوند و یک دامنه پایه تشکیل شده است.

الگوریتم Failsafe بخشی از زیر دامنه اصلی C&C را می گیرد. سپس روی تمام ورودیهای پیکربندی تکرار میشود، آن را با استفاده از XOR رمزگذاری میکند و پیشوندی شبیه به بخش اصلی الگوریتم اضافه میکند.

از سپتامبر 2022، ما شروع به مشاهده نمونه هایی کرده ایم که از DGA کمی تغییر یافته استفاده می کنند. الگوریتم تقریباً یکسان باقی می ماند، اما به جای اینکه base64 زیر دامنه را در مرحله آخر کدگذاری کند، یک پیشوند کد سخت به آن اضافه می شود. بر اساس ردیابی ما، این روش تقریباً از جولای 2023 به روش غالب تبدیل شده است.

پروتکل شبکه

Grandoreiro از RTC Portal، مجموعهای از اجزای دلفی که در بالای آن ساخته شدهاند، استفاده میکند RealThinClient SDK که بر روی HTTP(S) ساخته شده است. پورتال RTC بود در سال 2017 قطع شد و کد منبع آن منتشر شده در GitHub. در اصل، RTC Portal به یک یا چند کنترل اجازه می دهد تا از راه دور به یک یا چند میزبان دسترسی داشته باشند. هاست ها و کنترل ها توسط یک جزء میانجی به نام Gateway از هم جدا می شوند.

اپراتورهای Grandoreiro از یک کنسول (که به عنوان کنترل عمل می کند) برای اتصال به سرور C&C (عملکرد به عنوان Gateway) و برای برقراری ارتباط با ماشین های در معرض خطر (عملکرد به عنوان میزبان) استفاده می کنند. برای اتصال به Gateway، سه پارامتر مورد نیاز است: یک کلید مخفی، طول کلید و یک ورود.

کلید مخفی برای رمزگذاری درخواست اولیه ارسال شده به سرور استفاده می شود. بنابراین، سرور همچنین باید کلید مخفی را بداند تا درخواست اولیه مشتری را رمزگشایی کند.

طول کلید طول کلیدها را برای رمزگذاری ترافیک ایجاد شده در هنگام دست دادن تعیین می کند. ترافیک با استفاده از یک رمز جریان سفارشی رمزگذاری می شود. دو کلید مختلف ایجاد شده است - یکی برای ورودی و دیگری برای ترافیک خروجی.

ورود می تواند هر رشته ای باشد. Gateway به هر جزء متصل نیاز دارد که یک ورود منحصر به فرد داشته باشد.

Grandoreiro از دو ترکیب مختلف از مقادیر کلید مخفی و طول کلید استفاده می کند که همیشه در باینری کدگذاری شده اند و ما قبلاً در مورد login_string که به عنوان ورود استفاده می شود.

مستندات RTC بیان می کند که تنها می تواند تعداد محدودی از اتصالات را به طور همزمان انجام دهد. با توجه به اینکه هر میزبان متصل نیاز به ارسال حداقل یک درخواست در ثانیه دارد وگرنه اتصال آن قطع میشود، ما معتقدیم دلیل اینکه Grandoreiro از چندین سرور C&C استفاده میکند، تلاشی است که هیچ یک از آنها را تحت تأثیر قرار ندهد.

نتیجه

در این وبلاگ پست، نگاهی به پشت پرده ردیابی طولانی مدت خود از Grandoreiro ارائه کرده ایم که به امکان این عملیات اختلال کمک کرد. ما به طور عمیق توضیح دادهایم که چگونه DGA Grandoreiro کار میکند، چند پیکربندی مختلف به طور همزمان وجود دارد، و چگونه توانستیم بسیاری از همپوشانیهای آدرس IP را در بین آنها تشخیص دهیم.

ما همچنین اطلاعات آماری به دست آمده از سرورهای C&C را ارائه کرده ایم. این اطلاعات یک نمای کلی عالی از قربانی شناسی و هدف قرار دادن ارائه می دهد، در حالی که به ما امکان می دهد سطح واقعی تأثیر را نیز ببینیم.

عملیات اخلال به رهبری پلیس فدرال برزیل افرادی را هدف قرار داد که گمان میرود در سلسله مراتب عملیات Grandoreiro قرار دارند. ESET به پیگیری ادامه خواهد داد سایر تروجان های بانکداری آمریکای لاتین در حالی که از نزدیک برای هرگونه فعالیت Grandoreiro به دنبال این عملیات اختلال نظارت می شود.

برای هر گونه سوال در مورد تحقیقات ما منتشر شده در WeLiveSecurity، لطفا با ما تماس بگیرید gefintel@eset.com.

ESET Research گزارش های اطلاعاتی خصوصی APT و فیدهای داده را ارائه می دهد. برای هرگونه سوال در مورد این سرویس، به آدرس زیر مراجعه کنید ESET Threat Intelligence احتمال برد مراجعه کنید.

IoC ها

فایل ها

|

SHA-1 |

نام فایل |

کشف |

توضیحات: |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

دانلودر MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

دانلودر MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

گراندوریرو |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (با بالشتک باینری) |

شبکه ارتباطی

|

IP |

دامنه |

ارائه دهنده هاست |

اولین بار دیده شد |

جزئیات |

|

20.237.166[.]161 |

DGA تولید شده است |

لاجوردی |

2024-01-12 |

سرور C&C. |

|

20.120.249[.]43 |

DGA تولید شده است |

لاجوردی |

2024-01-16 |

سرور C&C. |

|

52.161.154[.]239 |

DGA تولید شده است |

لاجوردی |

2024-01-18 |

سرور C&C. |

|

167.114.138[.]249 |

DGA تولید شده است |

OVH |

2024-01-02 |

سرور C&C. |

|

66.70.160[.]251 |

DGA تولید شده است |

OVH |

2024-01-05 |

سرور C&C. |

|

167.114.4[.]175 |

DGA تولید شده است |

OVH |

2024-01-09 |

سرور C&C. |

|

18.215.238[.]53 |

DGA تولید شده است |

AWS |

2024-01-03 |

سرور C&C. |

|

54.219.169[.]167 |

DGA تولید شده است |

AWS |

2024-01-09 |

سرور C&C. |

|

3.144.135[.]247 |

DGA تولید شده است |

AWS |

2024-01-12 |

سرور C&C. |

|

77.246.96[.]204 |

DGA تولید شده است |

VDSina |

2024-01-11 |

سرور C&C. |

|

185.228.72[.]38 |

DGA تولید شده است |

استاد دا وب |

2024-01-02 |

سرور C&C. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

سرور توزیع |

|

20.151.89[.]252 |

N / A |

لاجوردی |

2024-01-10 |

سرور توزیع |

تکنیک های MITER ATT&CK

این جدول با استفاده از 14 نسخه چارچوب MITER ATT&CK.

|

تاکتیک |

ID |

نام |

توضیحات: |

|

توسعه منابع |

توسعه قابلیت ها: بدافزار |

توسعه دهندگان Grandoreiro دانلود کننده های سفارشی خود را توسعه می دهند. |

|

|

دسترسی اولیه |

فیشینگ |

Grandoreiro از طریق ایمیل های فیشینگ پخش می شود. |

|

|

اعدام |

اجرای کاربر: فایل مخرب |

Grandoreiro به قربانیان فشار می آورد تا پیوست فیشینگ را به صورت دستی اجرا کنند. |

|

|

اصرار |

بوت یا ورود به سیستم اجرا خودکار: کلیدهای اجرای رجیستری / پوشه راه اندازی |

Grandoreiro از مکان های استاندارد Autostart برای تداوم استفاده می کند. |

|

|

Hijack Execution Flow: DLL Search Order Hijacking |

Grandoreiro با به خطر انداختن ترتیب جستجوی DLL اجرا می شود. |

||

|

فرار از دفاع |

Deobfuscate/Decode فایل ها یا اطلاعات |

Grandoreiro اغلب در آرشیوهای ZIP محافظت شده با رمز عبور توزیع می شود. |

|

|

فایل ها یا اطلاعات مبهم: باینری پد |

EXE های Grandoreiro قبلاً بزرگ شده بودند rsrc بخش هایی با تصاویر BMP بزرگ. |

||

|

اجرای پروکسی باینری سیستم: Msiexec |

دانلودرهای Grandoreiro داخل نصب کننده های MSI همراه هستند. |

||

|

رجیستری را اصلاح کنید |

Grandoreiro بخشی از داده های پیکربندی خود را در رجیستری ویندوز ذخیره می کند. |

||

|

کشف |

کشف پنجره برنامه |

Grandoreiro وب سایت های بانکداری آنلاین را بر اساس نام پنجره ها کشف می کند. |

|

|

کشف فرآیند |

Grandoreiro ابزارهای امنیتی را بر اساس نام فرآیندها کشف می کند. |

||

|

کشف نرم افزار: کشف نرم افزار امنیتی |

Grandoreiro وجود محصولات حفاظتی بانکی را تشخیص می دهد. |

||

|

کشف اطلاعات سیستم |

Grandoreiro اطلاعات مربوط به دستگاه قربانی را جمع آوری می کند، مانند ٪نام کامپیوتر٪ و سیستم عامل |

||

|

مجموعه |

Input Capture: GUI Input Capture |

Grandoreiro میتواند پاپآپهای جعلی را نمایش دهد و متن تایپ شده در آنها را ضبط کند. |

|

|

ضبط ورودی: Keylogging |

Grandoreiro قادر به گرفتن کلیدها است. |

||

|

مجموعه ایمیل: مجموعه ایمیل محلی |

اپراتورهای Grandoreiro ابزاری را برای استخراج آدرس های ایمیل از Outlook توسعه دادند. |

||

|

دستور و کنترل |

رمزگذاری داده ها: رمزگذاری غیر استاندارد |

Grandoreiro از RTC استفاده می کند که داده ها را با یک رمز جریان سفارشی رمزگذاری می کند. |

|

|

وضوح پویا: الگوریتم های تولید دامنه |

Grandoreiro برای به دست آوردن آدرس سرور C&C تنها به DGA متکی است. |

||

|

کانال رمزگذاری شده: رمزنگاری متقارن |

در RTC، رمزگذاری و رمزگشایی با استفاده از یک کلید انجام می شود. |

||

|

بندر غیر استاندارد |

Grandoreiro اغلب از پورت های غیر استاندارد برای توزیع استفاده می کند. |

||

|

پروتکل لایه کاربردی |

RTC بر روی HTTP(S) ساخته شده است. |

||

|

اکسفیلتراسیون |

خروج از کانال C2 |

Grandoreiro داده ها را به سرور C&C خود استخراج می کند. |

|

|

تأثیر |

خاموش شدن/راه اندازی مجدد سیستم |

Grandoreiro می تواند سیستم را مجبور به راه اندازی مجدد کند. |

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- : دارد

- :است

- :نه

- :جایی که

- ][پ

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- ٪۱۰۰

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- قادر

- درباره ما

- سو استفاده کردن

- مورد آزار قرار گرفته

- قبول می کند

- دسترسی

- حساب

- حساب ها

- دقیق

- بازیگری

- فعال

- فعالیت

- واقعی

- واقعا

- اضافه

- علاوه بر این

- نشانی

- آدرس

- پس از

- هدف

- هدف

- الگوریتم

- معرفی

- اجازه دادن

- مجاز

- اجازه دادن

- اجازه می دهد تا

- تقریبا

- الفبا

- قبلا

- همچنین

- همیشه

- امریکایی

- در میان

- an

- تحلیل

- تجزیه و تحلیل

- و

- دیگر

- هر

- مناسب

- تقریبا

- APT

- بایگانی

- بایگانی

- هستند

- آرژانتین

- دور و بر

- AS

- اختصاص داده

- همکاری

- مرتبط است

- فرض

- At

- حمله

- کوشش

- خودکار

- میانگین

- دور

- AWS

- لاجوردی

- بخش مدیریت

- پهنای باند

- بانک

- بانکداری

- پایه

- مستقر

- اساسی

- اساس

- BE

- زیرا

- شدن

- بوده

- قبل از

- آغاز شد

- پشت سر

- بودن

- باور

- اعتقاد بر این

- متعلق

- در کنار

- بهتر

- میان

- bhg

- جانبدارانه

- بزرگترین

- هر دو

- بات نت

- برزیل

- مرورگر

- ساختن

- می سازد

- ساخته

- بسته بندی شده

- اما

- by

- محاسبه

- صدا

- نام

- آمد

- مبارزات

- CAN

- قابلیت های

- توانا

- گرفتن

- ضبط

- مورد

- موارد

- معین

- قطعا

- تغییر دادن

- تغییر

- تبادل

- متغیر

- کانال

- شخصیت

- مشخصات

- کاراکتر

- انتخاب

- رمز

- ادعا

- واضح

- مشتری

- نزدیک

- نزدیک

- ابر

- خوشه

- رمز

- کد

- تصادف

- همکاری کرد

- مجموعه

- جمع می کند

- ستون

- COM

- ترکیب

- ارتباط

- ارتباط

- ارتباط

- به طور کامل

- جزء

- اجزاء

- در معرض خطر

- مصالحه

- محاسبه

- کامپیوتر

- نتیجه گیری

- پیکر بندی

- اتصال

- متصل

- اتصال

- ارتباط

- اتصالات

- با توجه به

- شامل

- تشکیل شده است

- کنسول

- ثابت

- به طور مداوم

- تماس

- شامل

- شامل

- ادامه دادن

- ادامه داد:

- کمک

- کنترل

- گروه شاهد

- همکاری

- هسته

- اصلاح

- متناظر

- مطابقت دارد

- کشور

- کشور

- دوره

- بسیار سخت

- جاری

- پرده

- سفارشی

- DA

- روزانه

- داده ها

- تاریخ

- روز

- روز

- dDNS

- مصمم

- رمزگشایی کنید

- عمیق تر

- مشخص

- دلفی

- نشان دادن

- عمق

- شرح داده شده

- سزاوار

- طرح

- طراحی

- کشف

- تعیین می کند

- توسعه

- توسعه

- توسعه دهندگان

- پروژه

- مختلف

- مشکل

- مستقیما

- کشف می کند

- کشف

- بحث و تبادل نظر

- بحث کردیم

- نمایش دادن

- صفحه نمایش

- بی اعتنایی

- مختل کردن

- قطع

- فرق

- توزیع شده

- توزیع

- شیرجه رفتن

- دی ان اس

- مستندات

- میکند

- دامنه

- نام های دامنه

- حوزه

- غالب

- انجام شده

- آیا

- قطره

- کاهش یافته است

- دو

- نسخه های تکراری

- در طی

- پویا

- e

- هر

- در اوایل

- هر دو

- دیگر

- پست الکترونیک

- ایمیل

- پشتیبانی می کند

- رمزگذاری

- رمزگذاری

- رمزگذاری

- پایان

- به پایان رسید

- اجرای

- ورود

- اساسا

- ایجاد

- تاسیس

- ایجاد

- و غیره

- حتی

- تا کنون

- هر

- مثال

- عالی

- اجرا کردن

- اجرا شده

- اعدام

- وجود داشته باشد

- انتظار می رود

- توضیح داده شده

- توضیح

- عصاره

- نتواند

- جعلی

- خانواده

- ویژگی

- امکانات

- فوریه

- فدرال

- پلیس فدرال

- کمی از

- کمتر

- رشته

- زمینه

- شکل

- فایل ها

- نهایی

- سرانجام

- مالی

- موسسه مالی

- پیدا کردن

- نام خانوادگی

- نقص

- جریان

- تمرکز

- به دنبال

- پیروی

- برای

- استحکام

- قالب

- اشکال

- یافت

- چهار

- روباه

- چارچوب

- فرانسه

- غالبا

- از جانب

- قابلیت

- عملکرد

- بیشتر

- شکاف

- دروازه

- تولید

- نسل

- ژنراتور

- دریافت کنید

- دادن

- داده

- نظر اجمالی

- جهانی

- یونان

- گروه

- گروه ها

- بود

- دسته

- آیا

- سنگین

- کمک کرد

- از این رو

- سلسله مراتب

- زیاد

- برجسته

- تاریخ

- نگه داشتن

- دارای

- میزبان

- میزبان

- ساعت ها

- چگونه

- چگونه

- اما

- HTTP

- HTTPS

- ID

- اندیشه

- یکسان

- شناسایی

- شناسه

- شناسایی می کند

- شناسایی

- if

- نشان می دهد

- تصویر

- تصاویر

- تأثیر

- پیاده سازی

- اجرا

- in

- غلط

- افزایش

- افراد

- اطلاعات

- شالوده

- اول

- شروع می کند

- ورودی

- سوالات

- داخل

- در عوض

- موسسه

- اطلاعات

- مورد نظر

- تعامل

- به

- معرفی

- معرفی

- تحقیق

- IP

- IP آدرس

- آدرس های IP

- موضوع

- مسائل

- IT

- ITS

- ژانویه

- JPY

- json

- جولای

- ژوئن

- نگاه داشتن

- کلید

- کلید

- نوع

- انواع

- دانستن

- شناخته شده

- می داند

- بزرگ

- نام

- بعد

- لاتین

- آمریکای لاتین

- قانون

- اجرای قانون

- لایه

- کمترین

- ترک

- رهبری

- طول

- کمتر

- سطح

- پسندیدن

- احتمالا

- محدود شده

- لاین

- فهرست

- ذکر شده

- محلی

- مکان

- منطق

- منطقی

- ورود

- طولانی

- مدت زمان طولانی

- دراز مدت

- نگاه کنيد

- خیلی

- دستگاه

- ماشین آلات

- اصلی

- عمدتا

- اکثریت

- ساخت

- ساخت

- مخرب

- نرم افزارهای مخرب

- بدافزار به عنوان سرویس (MaaS)

- دستی

- بسیاری

- مارس

- علامت گذاری شده

- علامت گذاری

- انبوه

- کبریت

- ممکن است..

- معانی

- به معنی

- در ضمن

- مکانیزم

- ذکر شده

- روش

- مکزیک

- خردسال

- اصلاح شده

- پول

- مانیتور

- نظارت بر

- مانیتور

- ماه

- بیش

- اکثر

- موش

- MSI

- بسیار

- چندگانه

- باید

- MX

- نام

- نام

- نیازهای

- شبکه

- جدید

- به تازگی

- بعد

- نه

- توجه داشته باشید

- اطلاع..

- عدد

- مشاهده کردن

- مشاهده

- گرفتن

- به دست آمده

- واضح

- OCC

- موارد

- وقوع

- اکتبر

- of

- ارائه

- پیشنهادات

- غالبا

- بزرگتر

- قدیمی ترین

- on

- یک بار

- ONE

- آنلاین

- بانکداری آنلاین

- فقط

- عمل

- عمل می کند

- عملیاتی

- سیستم عامل

- سیستم های عامل

- عمل

- اپراتور

- اپراتور

- or

- سفارش

- OS

- دیگر

- دیگران

- ما

- چشم انداز

- خارج از

- روی

- مروری

- خود

- پلی اتیلن

- با ما

- رنگ

- پارامترهای

- بخش

- گذشته

- الگو

- برای

- درصد

- انجام

- دوره

- اصرار

- پرو

- پدیده

- فیشینگ

- تصویر

- پیر

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- لطفا تماس بگیرید

- پلیس

- پاپ آپ

- پورتال

- بنادر

- کشور پرتغال

- ممکن

- حضور

- در حال حاضر

- بدوی

- خصوصی

- شاید

- روند

- پردازش

- تولید می کند

- محصولات

- پیشرفت

- در حال پیشرفت

- پروژه

- به درستی

- حفاظت

- پروتکل

- پروتکل

- ثابت

- ارائه

- ارائه دهندگان

- فراهم می کند

- ارائه

- پروکسی

- منتشر شده

- پــایتــون

- Q3

- به سرعت

- کاملا

- سریع

- نرخ

- نسبتا

- دلیل

- اخیر

- قرمز

- اشاره

- اشاره دارد

- منعکس شده

- ثبت نام

- ثبت

- رجیستری

- باقی مانده

- بقایای

- دور

- از راه دور

- حذف می کند

- گزارش

- گزارش ها

- نشان دادن

- درخواست

- درخواست

- ضروری

- مورد نیاز

- نیاز

- تحقیق

- محققان

- وضوح

- تصمیم

- مصمم

- رفع

- مسئوليت

- نتیجه

- دویدن

- در حال اجرا

- s

- سعید

- SAINT

- همان

- دید

- گفتن

- پرده

- جستجو

- دوم

- راز

- بخش

- بخش

- تیم امنیت لاتاری

- نرم افزار امنیتی

- ابزارهای امنیتی

- دیدن

- به نظر می رسد

- مشاهده گردید

- انتخاب شد

- ارسال

- در حال ارسال

- فرستاده

- سپتامبر

- سلسله

- سرور

- سرورها

- خدمت

- سرویس

- خدمات

- تنظیم

- مجموعه

- محیط

- چند

- به اشتراک گذاشته شده

- اشتراک

- نشان

- نشان داده شده

- نشان می دهد

- طرف

- به طور قابل توجهی

- مشابه

- ساده

- همزمان

- به طور همزمان

- پس از

- تنها

- کوچک

- So

- نرم افزار

- فقط

- برخی از

- گاهی

- بزودی

- منبع

- کد منبع

- اسپانیا

- خاص

- Spot

- گسترش

- استاندارد

- آغاز شده

- شروع

- ایالات

- آماری

- ارقام

- گام

- هنوز

- ذخیره شده

- پرده

- جریان

- رشته

- به شدت

- زیر دامنه

- موضوع

- موفقیت

- چنین

- خلاصه کردن

- پشتیبانی از

- تعجب

- گزینه

- سیستم

- سیستم های

- جدول

- گرفتن

- طول می کشد

- هدف قرار

- هدف گذاری

- اهداف

- فنی

- تجزیه و تحلیل فنی

- تکنیک

- ده ها

- متن

- نسبت به

- که

- La

- اطلاعات

- شان

- آنها

- سپس

- از این رو

- اینها

- آنها

- فکر می کنم

- این

- کسانی که

- اگر چه؟

- هزاران نفر

- تهدید

- سه

- از طریق

- زمان

- بار

- برچسب زمان

- عنوان

- به

- با هم

- ابزار

- ابزار

- بالا

- جمع

- طرف

- مسیر

- پیگردی

- ترافیک

- درمان

- باعث شد

- تروجان

- دو

- تحت عمل قرار می گیرد

- منحصر به فرد

- تا

- استفاده نشده

- بر

- آپ تایم

- us

- استفاده کنید

- استفاده

- استفاده

- با استفاده از

- معمولا

- استفاده کنید

- استفاده می کند

- ارزش

- ارزشها

- نوع دیگر

- وسیع

- نسخه

- اطلاعات نسخه

- بسیار

- از طريق

- قربانی

- قربانیان

- بازدید

- بازدید

- بود

- مسیر..

- we

- وب

- مرورگر وب

- سایت اینترنتی

- وب سایت

- هفته

- خوب

- بود

- چی

- چه زمانی

- که

- در حین

- WHO

- اراده

- پنجره

- پنجره

- با

- در داخل

- مهاجرت کاری

- با این نسخهها کار

- نوشته

- سال

- سال

- بازده

- زفیرنت

- زیپ