Õigluse jalule seadmine võtab sel juhul rohkem kui viis aastat, kuid politsei ja kohtud sain sinna lõpuks.

Ühendkuningriigi õiguskaitseamet SEROCU, lühend sõnadest Kagu piirkondlik organiseeritud kuritegevuse üksus, sel nädalal teatas omapärane lugu ühest Ashley Lilesist, sõna otseses mõttes Mees keskel, kellele me pealkirjas viitasime.

Tänapäeval laiendame tavaliselt žargooni mõistet MitM tähendab Manipulaator keskel, mitte ainult selleks, et vältida soolist terminit "mees", vaid ka seetõttu, et tänapäeval sooritavad paljud, kui mitte enamik MitM-i rünnakuid masinad.

Mõned tehnikud on selle nime isegi omaks võtnud Masin keskel, kuid eelistame "manipulaatorit", kuna arvame, et see kirjeldab kasulikult, kuidas selline rünnak toimib, ja kuna (nagu see lugu näitab) on mõnikord tõesti inimene, mitte masin.

selgitas MitM

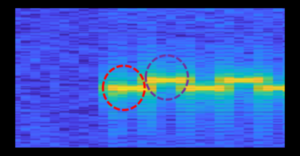

MitM-i rünnak sõltub kellestki või millestki, kes suudab teile saadetud sõnumeid pealt kuulata ja neid läbivalt petta.

Ründaja muudab tavaliselt ka teie vastuseid algsele saatjale, et ta ei märkaks pettust ja satuks koos teiega pettusse.

Nagu võite ette kujutada, on krüptograafia üks viis MitM-i rünnakute vältimiseks, mille idee on see, et kui andmed krüpteeritakse enne saatmist, siis kes või mis iganes on keskel, ei saa sellest üldse aru.

Ründaja ei pea mitte ainult dekrüpteerima sõnumeid mõlemast otsast, et aru saada, mida need tähendavad, vaid ka muudetud sõnumid enne nende edastamist õigesti uuesti krüpteerima, et vältida avastamist ja säilitada reetmist.

Üks klassikaline ja saatuslik MitMi lugu pärineb 1580. aastate lõpust, kui Inglismaa kuninganna Elizabeth I spioonid suutsid pealt kuulata ja manipuleerida Šotimaa kuninganna Mary salajase kirjavahetusega.

Mary, kes oli Elizabethi nõbu ja poliitiline rivaal, oli sel ajal ranges koduarestis; tema salasõnumid viidi ilmselt salakaubana sisse ja välja õllevaatides, mis toimetati lossi, kus ta kinni peeti.

Maryle saatuslikuks saades ei suutnud kuninganna Bessi spioonimehed mitte ainult Mary sõnumeid pealt kuulata ja lugeda, vaid ka saata võltsitud vastuseid, mis meelitasid Maryt kirjutama piisavalt üksikasju, et oma hane küpsetada, paljastades, et ta oli teadlik ja toetas aktiivselt plaani Elizabethi mõrvamiseks.

Mary mõisteti surma ja hukati 1587. aastal.

Kiiresti edasi 2018. aastasse

Seekord õnneks mõrvaplaane polnud ja Inglismaa kaotas 1998. aastal surmanuhtluse.

Kuid see 21. sajandi sõnumite pealtkuulamise kuritegu oli sama hulljulge ja kaval kui lihtne.

Inglismaal Oxfordis, Sophosest põhja pool (oleme 15 km Abingdon-on-Thamesis allajõge, juhuks kui teil tekkis huvi) asus ettevõtet 2018. aastal tabas lunavara.

2018. aastaks olime juba sisenenud kaasaegsesse lunavaraajastusse, kus kurjategijad tungivad sisse ja šantažeerivad korraga terveid ettevõtteid, küsides tohutuid rahasummasid, selle asemel, et hakata otsima kümneid tuhandeid üksikuid arvutiomanikke 300 dollari eest.

See oli siis, kui nüüdseks süüdi mõistetud kurjategija muutus mõjutatud ettevõtte Sysadminist küberkurjategijaks.

Töötades nii ettevõtte kui ka politseiga rünnakuga tegelemiseks, pöördus kurjategija Ashely Liles (28) oma kolleegide vastu järgmiselt:

- Algsete kelmide meilisõnumite muutmine oma ülemustele ja väljapressimise makse jaoks loetletud Bitcoini aadresside muutmine. Liles lootis sellega kinni pidada kõik võimalikud maksed.

- Algsete kelmide sõnumite petmine, et suurendada survet maksta. Oletame, et Liles kasutas oma siseteadmisi, et luua halvimaid stsenaariume, mis oleksid usutavamad kui mis tahes ähvardused, millega algsed ründajad oleksid võinud tulla.

Politseiraportist ei selgu täpselt, kuidas Liles kavatses raha välja võtta.

Võib-olla kavatses ta lihtsalt kogu rahaga ära joosta ja seejärel käituda nii, nagu oleks krüpteerimiskelm krüptomüntide enda eest ära jooksnud ja põgenenud?

Võib-olla lisas ta tasule omapoolse juurdehindluse ja üritas ründajate nõudmist vähendada, lootes endale tohutu palgapäeva teha, omandades siiski dekrüpteerimisvõtme, saades "taastamisprotsessi" kangelaseks ja seeläbi kahtlusi kõrvale tõrjuda. ?

Viga plaanis

Juhtus, et Liles'i jõleda plaani rikkusid kaks asja: ettevõte ei maksnud, seega polnud tal Bitcoine, mida pealtkuulamiseks kasutada, ja tema volitamata askeldamine ettevõtte meilisüsteemis paistis süsteemi logides.

Politsei arreteeris Liles'i ja otsis tema arvutiseadmeid tõendite saamiseks, kuid avastas, et ta oli paar päeva varem oma arvutid, telefoni ja hunniku USB-draive pühkida.

Sellegipoolest taastasid võmmid andmed Lilesi mitte-nii tühjadest, kui ta arvas seadmetest, sidudes ta otse sellega, mida võib pidada kahekordseks väljapressimiseks: püüdes petta tema tööandjat ja samal ajal petta pettureid, kes petsid juba oma tööandjat.

Huvitaval kombel venis see juhtum viis aastat, kusjuures Liles jäi oma süütuks, kuni otsustas ootamatult 2023 kohtuistungil end süüdi tunnistada.

(Süüdi tunnistamine teenib vähendatud karistust, kuigi praeguste määruste kohaselt väheneb "allahindluse" summa, nagu see on üsna kummalisel kombel, kuid ametlikult Inglismaal tuntud, seda kauem, mida kauem süüdistatav vastu peab, enne kui ta seda tunnistab.)

Mida teha?

See on teine siseringi oht oleme sellest kuust kirjutanud, seega kordame varem antud nõuandeid:

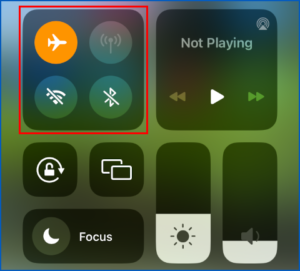

- Jagage ja vallutage. Püüdke vältida olukordi, kus üksikutel süsteemiadministraatoritel on piiramatu juurdepääs kõigele. See muudab petturitel töötajatel keerulisemaks "siseringi" küberkuritegude väljamõtlemise ja toimepanemise ilma teisi inimesi oma plaanidesse kaasamata ja seega riskides varajase paljastamisega.

- Hoidke muutumatuid palke. Sel juhul ei suutnud Liles ilmselt eemaldada tõendeid, mis näitasid, et keegi oli teiste inimeste e-kirju rikkunud, mis viis tema vahistamiseni. Tehke oma ametliku küberajaloo rikkumine igaühe jaoks nii raskeks kui võimalik.

- Mõõtke alati, ärge kunagi eeldage. Hankige turvanõuetele sõltumatu ja objektiivne kinnitus. Valdav enamus süsteemiadministraatoreid on erinevalt Ashley Lilesist ausad, kuid vähestel neist on kogu aeg 100% õigus.

ALATI MÕÕTKE, ÄRA KUNAGI eelda

Kas napib aega või teadmisi küberjulgeolekuohtudele reageerimiseks?

Kas olete mures, et küberturvalisus tõmbab teie tähelepanu kõrvale kõigilt muudelt asjadelt, mida peate tegema?Heitke pilk lehele Sophos Managed Detection and Response:

Ööpäevaringne ohtude otsimine, avastamine ja reageerimine ▶

LUGEGE LISATEAVE RÜNDAMISELE REAGEERIMISE KOHTA

Veel kord kuni rikkumiseni, kallid sõbrad, veel kord!

Peter Mackenzie, Sophose intsidentidele reageerimise direktor, räägib reaalses elus toimuvast küberkuritegevusega võitlemisest seansil, mis paneb teid häirima, lõbustama ja harima – kõike seda võrdselt. (Täielik ärakiri saadaval.)

Klõpsake ja lohistage allolevatel helilainetel mis tahes punkti hüppamiseks. Sa saad ka kuula otse Soundcloudis.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoAiStream. Web3 andmete luure. Täiustatud teadmised. Juurdepääs siia.

- Tuleviku rahapaja Adryenn Ashley. Juurdepääs siia.

- Ostke ja müüge IPO-eelsete ettevõtete aktsiaid koos PREIPO®-ga. Juurdepääs siia.

- Allikas: https://nakedsecurity.sophos.com/2023/05/24/ransomware-tales-the-mitm-attack-that-really-had-a-man-in-the-middle/

- :on

- :mitte

- : kus

- $ UP

- 1

- 15%

- 1998

- 2018

- 28

- a

- Võimalik

- MEIST

- absoluutne

- juurdepääs

- süüdistatav

- omandamine

- tegu

- aktiivselt

- lisatud

- vastu

- nõuanne

- pärast

- alarm

- Materjal: BPA ja flataatide vaba plastik

- mööda

- juba

- Ka

- summa

- ja

- mistahes

- keegi

- OLEME

- vahistama

- arreteeriti

- AS

- At

- rünnak

- Reageerib

- jultunud

- autor

- auto

- saadaval

- vältima

- teadlik

- tagasi

- background-image

- tünnid

- BE

- sest

- saada

- õlu

- enne

- on

- alla

- Bitcoin

- Bitcoins

- Väljapressimine

- piir

- ülemused

- mõlemad

- põhi

- rikkumine

- Purustamine

- Kobar

- äri

- kuid

- by

- CAN

- mis

- juhul

- Raha

- Raha välja

- keskus

- nõuete

- klassika

- selge

- Kliiring

- kolleegidega

- värv

- Tulema

- Ettevõtted

- ettevõte

- arvuti

- arvutid

- kinnitus

- kaasaegne

- politseisse

- võiks

- kohus

- Kohtud

- cover

- looma

- Kuritegevus

- Kurjategijad

- Kelmid

- krüptograafia

- Praegune

- Küberkuritegevus

- KÜBERKRIMINAAL

- Küberturvalisus

- andmed

- Kuupäevad

- Päeva

- tegelema

- surm

- Otsustamine

- väheneb

- Avaldage lahti

- esitatud

- Nõudlus

- sõltub

- detailid

- kinni peetud

- Detection

- seadmed

- DID

- otse

- Juhataja

- Ekraan

- do

- Ära

- kahekordistada

- alla

- iga

- Ajalugu

- Varajane

- Ida

- toimetamine

- harima

- töötajad

- krüpteeritud

- krüpteerimist

- lõpp

- jõustamine

- Inglismaa

- Inglismaa oma

- sisenes

- Kogu

- võrdne

- seadmed

- Ajastu

- Isegi

- kõik

- tõend

- täpselt

- täitma

- Laiendama

- teadmised

- Säritus

- väljapressimine

- võltsitud

- tasu

- vähe

- võitlemine

- Joonis

- leidma

- viga

- eest

- Õnneks

- edasi

- sõbrad

- Alates

- saama

- läheb

- süüdi

- olnud

- juhtus

- Raske

- Olema

- he

- pealkiri

- ärakuulamine

- kõrgus

- siin

- Kangelane

- teda

- tema

- Tulemus

- omab

- lootus

- lootes

- maja

- hõljuma

- Kuidas

- HTTPS

- tohutu

- Jaht

- i

- idee

- if

- kujutage ette

- muutumatu

- in

- juhtum

- intsidentidele reageerimine

- Suurendama

- sõltumatud

- eraldi

- Insider

- selle asemel

- ette nähtud

- sisse

- IT

- erikeel

- lihtsalt

- Õiglus

- Võti

- teadmised

- teatud

- Hilja

- Seadus

- õiguskaitse

- Led

- lahkus

- sidumine

- Loetletud

- enam

- Vaata

- masin

- masinad

- tehtud

- säilitada

- Enamus

- tegema

- TEEB

- mees

- juhitud

- palju

- Varu

- suur

- max laiuse

- keskmine

- tähendas

- mõõtma

- ainult

- sõnum

- kirjad

- Kesk-

- võib

- MITM

- modifitseeritud

- muutma

- raha

- kuu

- rohkem

- kõige

- nimi

- Vajadus

- mitte kunagi

- Sellegipoolest

- ei

- normaalne

- põhja-

- eesmärk

- of

- maha

- Office

- ametlik

- Ametlikult

- on

- kunagi

- ONE

- ainult

- or

- et

- originaal

- Muu

- välja

- enda

- omanikud

- Oxford

- Mööduv

- Paul

- Maksma

- makse

- maksed

- Inimesed

- inimeste

- telefon

- kava

- plaanid

- Platon

- Platoni andmete intelligentsus

- PlatoData

- Punkt

- Politsei

- poliitiline

- positsioon

- Postitusi

- eelistama

- surve

- protsess

- Putting

- Queen Elizabeth

- ransomware

- pigem

- Lugenud

- tõesti

- Lühendatud

- nimetatud

- piirkondlik

- määrused

- kõrvaldama

- kordama

- aru

- Teatatud

- vastates

- vastus

- paljastav

- õige

- riskides

- jooks

- sama

- Pettus

- Petturid

- stsenaariumid

- Saladus

- turvalisus

- saatma

- saatja

- tunne

- Saadetud

- Lause

- mõisteti

- istung

- ta

- Lühike

- näitas

- Näitused

- lihtne

- lihtsalt

- olukordades

- So

- tahke

- Keegi

- midagi

- Soundcloud

- Kaubandus-

- Lugu

- range

- piisav

- Toetatud

- SVG

- süsteem

- Võtma

- võtnud

- lugu

- Läbirääkimised

- kümneid

- termin

- kui

- et

- .

- oma

- Neile

- ennast

- SIIS

- Seal.

- sellega

- Need

- nad

- asjad

- mõtlema

- see

- sel nädalal

- kuigi?

- tuhandeid

- oht

- ähvardused

- Läbi

- aeg

- et

- ülemine

- üleminek

- läbipaistev

- proovitud

- püüdma

- Pöördunud

- kaks

- tüüpiliselt

- Uk

- Ühendkuningriigi seadus

- ei suuda

- all

- erinevalt

- kuni

- URL

- usb

- USB-draivid

- Kasutatud

- tavaliselt

- suur

- oli

- Tee..

- we

- nädal

- läks

- olid

- M

- mis iganes

- millal

- kas

- mis

- kuigi

- WHO

- kes iganes

- will

- koos

- ilma

- ei tea

- töö

- töötab

- oleks

- kirjutamine

- kirjalik

- aastat

- sa

- Sinu

- sephyrnet

![S3 Ep116: viimane piisk LastPassi jaoks? Kas krüpto on hukule määratud? [Heli + tekst]](https://platoaistream.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)