Este no era tu típico ciberextorsión situación.

Más precisamente, siguió lo que podría pensarse como un camino trillado, por lo que en ese sentido se presentó como "típico" (si me perdonan el uso de la palabra principiante en el contexto de un delito cibernético grave), pero no sucedió de la manera que probablemente habrías supuesto al principio.

A partir de diciembre de 2020, el crimen se desarrolló de la siguiente manera:

- El atacante irrumpió a través de un agujero de seguridad desconocido.

- El atacante adquirió poderes de administrador de sistemas En el network.

- Atacante robó gigabytes de datos confidenciales.

- El atacante se metió con los registros del sistema para cubrir sus huellas.

- El atacante exigió 50 Bitcoins (entonces valía alrededor de $ 2,000,000) para silenciar las cosas.

- El atacante doxed a la víctima cuando el chantaje no fue pagado.

doxxing, si no está familiarizado con el término, es una jerga abreviada para divulgar deliberadamente documentos sobre una persona o empresa para ponerlos en riesgo de daño físico, financiero o de otro tipo.

Cuando los ciberdelincuentes engañan a personas que no les gustan, o con las que tienen una cuenta que quieren saldar, la idea suele ser poner a la víctima en riesgo (o al menos temerla) de un ataque físico, por ejemplo acusando de un crimen atroz, deseándoles justicia vigilante y luego diciéndoles a todos dónde viven.

Cuando la víctima es una empresa, la intención delictiva suele ser crear estrés operativo, reputacional, financiero o regulatorio para la víctima no solo al exponer que la empresa sufrió una infracción en primer lugar, sino también al divulgar deliberadamente información confidencial que otros delincuentes pueden abusar de inmediato.

Si hace lo correcto e informa una infracción a su regulador local, el regulador no le exigirá que publique de inmediato detalles que equivalgan a una guía sobre "cómo piratear la empresa X ahora mismo". Si más tarde se considera que la brecha de seguridad explotada se pudo evitar fácilmente, el regulador podría decidir en última instancia multarlo por no prevenir la brecha, pero de todos modos trabajará con usted desde el principio para tratar de minimizar el daño y el riesgo.

Izar por su propio petardo

La buena noticia en este caso (buena para la ley y el orden, aunque no para el perpetrador) es que la víctima no era tan crédula como parecía pensar el criminal.

Company-1, como los llama el Departamento de Justicia de los EE. UU. (DOJ) y nosotros también, a pesar de que su identidad ha sido ampliamente divulgada en el registro público, rápidamente pareció haber sospechado un trabajo interno.

Dentro de los tres meses del comienzo del ataque, el FBI había allanó la casa del pronto-a-ser-ex-codificador senior Nickolas Sharp, entonces de unos 30 años, sospechando que él es el perpetrador.

De hecho, Sharp, en su calidad de desarrollador sénior en Company-1, aparentemente estaba "ayudando" (aquí usamos el término vagamente) a "remediar" (ídem) su propio ataque diario, mientras intentaba extorsionar a $ 2 millones pago del rescate por la noche.

Como parte de la redada, los policías incautaron varios dispositivos informáticos, incluida la que resultó ser la computadora portátil que Sharp usó cuando atacó a su propio empleador, e interrogaron a Sharp sobre su presunto papel en el crimen.

Sharp, al parecer, no solo le dijo a los federales un montón de mentiras (o hizo numerosas declaraciones falsas, en las palabras más desapasionadas del DOJ), sino que también llevó a cabo lo que podría llamarse una contraofensiva de relaciones públicas de "noticias falsas", aparentemente con la esperanza de desviar la investigación.

como el Departamento de Justicia pone:

Varios días después de que el FBI ejecutara la orden de registro en la residencia de SHARP, SHARP hizo que se publicaran noticias falsas sobre el Incidente y la respuesta de la Compañía-1 al Incidente. En esas historias, SHARP se identificó a sí mismo como un denunciante anónimo dentro de la Compañía-1 que había trabajado para remediar el Incidente y afirmó falsamente que la Compañía-1 había sido pirateada por un perpetrador no identificado que malintencionadamente adquirió acceso de administrador raíz a las cuentas de AWS de la Compañía-1.

De hecho, como bien sabía SHARP, el mismo SHARP había tomado los datos de la Compañía-1 usando las credenciales a las que tenía acceso, y SHARP había usado esos datos en un intento fallido de extorsionar a la Compañía-1 por millones de dólares.

Casi inmediatamente después de que se supo la noticia sobre la violación de datos, el precio de las acciones de Company-1 cayó repentinamente de alrededor de $390 a alrededor de $280.

Aunque el precio podría haber caído notablemente debido a cualquier tipo de notificación de incumplimiento, el informe del Departamento de Justicia implica bastante razonablemente (aunque no llega a afirmar como un hecho) que esta narrativa falsa, tal como Sharp la vendió a los medios, empeoró la devaluación. de lo que hubiera sido de otro modo.

Sharp se declaró culpable en febrero de 2023; fue sentenciado esta semana a pasar seis años en prisión seguidos de tres años en libertad condicional, y se le ordenó pagar una restitución de poco más de $1,500,000.

(Tampoco recuperará nunca ninguno de sus equipos informáticos confiscados, aunque nadie sabe cuán útil sería ese equipo si se lo devolvieran después de seis años en prisión y otros tres años en libertad supervisada).

¿Qué hacer?

- Divide y conquistaras. Trate de evitar situaciones en las que los administradores de sistemas individuales tengan acceso ilimitado a todo. La molestia adicional de requerir dos autorizaciones independientes para operaciones importantes del sistema es un pequeño precio a pagar por la seguridad y el control adicionales que le brinda.

- Mantenga registros inmutables. En este caso, Sharp pudo meterse con los registros del sistema en un intento de ocultar su propio acceso y, en cambio, arrojar sospechas sobre sus compañeros de trabajo. Sin embargo, dada la velocidad con la que fue atrapado, asumimos que la Compañía-1 había mantenido al menos algunos registros de "solo escritura" que formaban un registro permanente e innegable de las actividades clave del sistema.

- Mide siempre, nunca asumas. Obtenga una confirmación independiente y objetiva de los reclamos de seguridad. La gran mayoría de los administradores de sistemas son honestos, a diferencia de Nickolas Sharp, pero pocos de ellos son 100% correctos todo el tiempo.

La mayoría de los administradores de sistemas que conocemos estarían encantados de tener acceso regular a una segunda opinión para verificar sus suposiciones.

Es una ayuda, no un obstáculo, hacer que el trabajo crítico de seguridad cibernética se verifique dos veces para asegurarse de que no solo se inició correctamente, sino que también se completó correctamente.

SIEMPRE MIDA, NUNCA ASUMA

¿Le falta tiempo o experiencia para encargarse de la respuesta a amenazas de ciberseguridad?

¿Le preocupa que la seguridad cibernética termine distrayéndolo de todas las otras cosas que debe hacer?

Eche un vistazo a la detección y respuesta gestionadas de Sophos:

Búsqueda, detección y respuesta de amenazas las 24 horas del día, los 7 días de la semana ▶

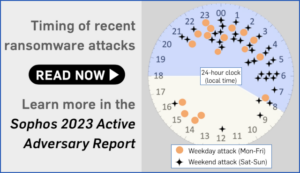

MÁS INFORMACIÓN SOBRE LOS ADVERSARIOS ACTIVOS

Lea nuestras Libro de jugadas del adversario activo.

Este es un estudio fascinante de 144 ataques de la vida real por parte del CTO de Sophos Field, John Shier.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Compra y Vende Acciones en Empresas PRE-IPO con PREIPO®. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/05/12/whodunnit-cybercrook-gets-6-years-for-ransoming-his-own-employer/

- :posee

- :es

- :no

- :dónde

- $ UP

- 000

- 1

- 15%

- 2020

- 2023

- 50

- 500

- a

- Poder

- Nuestra Empresa

- Absoluto

- abuso

- de la máquina

- Mi Cuenta

- Cuentas

- adquirido

- a través de

- lector activo

- actividades

- Adicionales

- Después

- Todos

- presunto

- también

- cantidad

- an

- y

- Anónimo

- cualquier

- somos

- AS

- ficticio

- At

- atacar

- Atacar

- ataques

- autor

- autorizaciones

- auto

- evitar

- lejos

- AWS

- Atrás

- background-image

- BE

- esto

- "Ser"

- Chantaje

- frontera

- Fondo

- incumplimiento

- Rompió

- busto

- pero

- by

- llamar al

- Calls

- llegó

- PUEDEN

- Capacidad

- servicios sociales

- case

- capturado

- causado

- Reubicación

- afirmó

- reclamaciones

- Color

- compañía

- Completado

- computadora

- confirmación

- contexto

- control

- policías

- Protectora

- Para crear

- Referencias

- Delito

- Abogados de

- Los criminales

- crítico

- CTO

- ciberdelincuencia

- ciberdelincuentes

- La Ciberseguridad

- datos

- Violacíon de datos

- día

- Días

- Diciembre

- decidir

- juzgado

- Encantado

- Demanda

- exigido

- Departamento

- Departamento de Justicia

- Departamento de Justicia (DoJ)

- detalles

- Detección

- Devaluación

- Developer

- Dispositivos

- Pantalla

- do

- documentos

- DoJ

- dólares

- No

- caído

- pasan fácilmente

- final

- equipo

- Incluso

- todos

- todo

- ejemplo

- Experiencia

- Explotado

- hecho

- Fallidos

- Caído

- false

- familiar

- fascinante

- FBI

- miedo

- Febrero

- Federales

- pocos

- campo

- financiero

- en fin

- Nombre

- seguido

- siguiente

- formado

- en

- promover

- obtener

- dado

- da

- va

- candidato

- guía

- culpable

- crédulo

- corte

- hackeado

- tenido

- suceder

- Tienen

- he

- altura

- ayuda

- esta página

- Esconder

- obstáculo

- su

- Agujero

- con la esperanza

- flotar

- Cómo

- Sin embargo

- HTTPS

- Caza

- idea

- no haber aun identificado una solucion para el problema

- Identidad

- if

- inmediatamente

- inmutable

- importante

- in

- incidente

- Incluye

- independientes

- INSTRUMENTO individual

- individuos

- información

- intención

- dentro

- investigación

- IT

- jerga

- Trabajos

- Juan

- Juan Shier

- solo

- Justice

- mantenido

- Clave

- kit

- Saber

- portátil

- luego

- de derecho criminal

- menos

- izquierda

- se encuentra

- como

- para vivir

- local

- Mira

- hecho

- Mayoría

- para lograr

- gestionado

- Margen

- max-ancho

- medir

- Medios

- podría

- millones

- minimizar

- meses

- más,

- Seguridad desnuda

- NARRATIVA

- ¿ Necesita ayuda

- del sistema,

- nunca

- sin embargo

- noticias

- noche

- normal

- notablemente

- .

- numeroso

- objetivo

- of

- off

- a menudo

- on

- , solamente

- operativos.

- Operaciones

- Opinión

- or

- solicite

- Otro

- de otra manera

- nuestros

- salir

- Más de

- EL DESARROLLADOR

- .

- dinero

- parte

- camino

- Pagar

- pago

- permanente

- persona

- los libros físicos

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posición

- Artículos

- pr

- precisamente

- la prevención

- precio

- prisión

- probablemente

- público

- publicar

- publicado

- poner

- cuestionado

- con rapidez

- Rescate

- grabar

- regular

- organismo regulador

- regulador

- ,

- reporte

- respuesta

- Derecho

- Riesgo

- Función

- raíz

- Safety

- Puntuación

- Buscar

- Segundo

- EN LINEA

- parecía

- parece

- se apoderó

- mayor

- sentido

- condenado

- grave

- resolver

- Compartir

- agudo

- más tímido

- En Corto

- taquigrafía

- situación

- circunstancias

- SEIS

- chica

- So

- sólido

- algo

- velocidad

- pasar

- comienzo

- fundó

- Sin embargo

- estola

- Paradas

- Historias

- estrés

- ESTUDIO

- sospecha

- SVG

- te

- ¡Prepárate!

- que

- esa

- El

- su

- Les

- luego

- ellos

- cosa

- cosas

- pensar

- así

- esta semana

- aquellos

- ¿aunque?

- amenaza

- Tres

- equipo

- a

- demasiado

- parte superior

- seguir

- transición

- transparente

- try

- Convertido

- dos

- principiante

- Finalmente, a veces

- desconocido

- diferente a

- Enlance

- us

- Departamento de Justicia de EE.UU.

- utilizan el

- usado

- usando

- generalmente

- diversos

- Vasto

- verificar

- muy

- vía

- Víctima

- quieres

- Orden

- fue

- Camino..

- we

- semana

- WELL

- fuimos

- tuvieron

- ¿

- cuando

- que

- mientras

- denunciante

- QUIENES

- extensamente

- seguirá

- deseando

- dentro de

- Palabra

- palabras

- Actividades:

- trabajado

- peor

- valor

- se

- escritor

- X

- años

- Usted

- tú

- zephyrnet