Tiempo de leer: 3 minutos

Tiempo de leer: 3 minutos

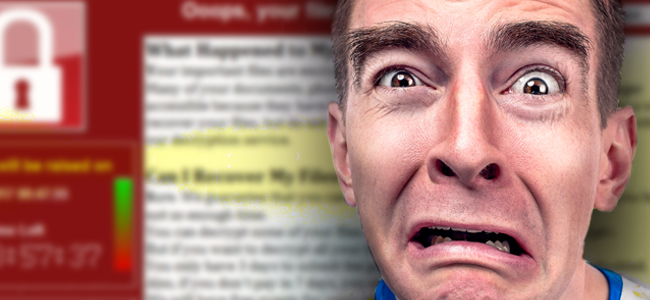

Aquí vamos de nuevo ... No debería sorprender a nadie que siga la ciberseguridad que otro ciberataque masivo ha ocurrido, a escala global. Esta vez, el ataque de ransomware solicitó pagos de $ 300 en moneda Bitcoin, por computadora, para preservar archivos que de otro modo serían destruidos. Entre los afectados estaban múltiples hospitales e instalaciones de atención médica en el Reino Unido, así como industrias y organizaciones en aproximadamente 99 países a nivel mundial.

Todos sabemos que ransomware ha ido en aumento durante años, con un aumento importante desde aproximadamente 2013; lo último, el "WannaCry,"o "QuieroCrypto, ”Es solo la última variante y no es probable que sea la última. Aparte de las posibles amenazas de imitación, puede estar seguro de que los sombreros negros están trabajando duro en la próxima amenaza cibernética.

El ascenso de los imitadores

"WannaCry ha terminado, ahora es el turno de los ataques de imitación", dijo Melih Abdulhayoglu, director ejecutivo de Comodo. “Los delincuentes de Internet menos sofisticados no se molestan en escribir ataques ellos mismos, simplemente realizan ingeniería inversa del trabajo de otros. ¿Por qué molestarse en escribir su propio malware cuando puede eliminar el interruptor de apagado de WannaCry y reemplazar la dirección de la billetera de Bitcoin con la suya propia? Cuando se enfrenta a un desastre de este tipo, es tentador buscar a las personas a quienes culpar, pero esa es la mentalidad equivocada porque los ciberdelincuentes, que seguirán atacando hasta que los atrapen y encerren, son los más culpables ”, agregó Melih.

Cómo se pudo haber evitado el ransomware WannaCry

Microsoft lanzó nuevas versiones de XP y Vista después de Windows 95 para ayudar Seguridad de PC y las redes deberían haber seguido el ritmo de los cambios para proteger sus redes. Sin embargo, actualizar los sistemas requiere mano de obra y recursos que muchas de las empresas que se han visto muy afectadas se negaron a proporcionar. En lugar de señalar con el dedo, deberíamos preguntarnos qué medidas se podrían haber tomado para evitar esto y qué podemos hacer ahora para evitarlo. prevenir futuros ataques.

Lo que es evidente en todo esto también es que, si bien los expertos dicen que el problema supuestamente comenzó con un ataque de phishing básico que encontró vulnerabilidades en software de Microsoft Windows sin parchear, probablemente podría haberse evitado si se hubieran implementado ciertas salvaguardas.

Cómo puede protegerse ahora

La tecnología de Contención de Comodo está diseñada para combatir situaciones como esta. Como ejemplo, un video de usuario de Comodo ilustra que no hay infección de WannaCry cuando los productos Comodo están instalados en esa computadora.

Mira el video a continuación:

[Contenido incrustado]

¿Dónde empezó todo?

Según los expertos de la industria, muchas de las infecciones de WannaCry probablemente se desencadenaron como usuario de punto final - tal vez un empleado de un hospital en el Reino Unido, un estudiante de una universidad, etc. - hizo clic en un correo electrónico tóxico. Tan simple como eso, los blackhats están adentro, los archivos se guardan para pedir un rescate.

Protección de punto final, como aprendemos casi a diario, es cada vez más vital para las empresas grandes y pequeñas. Hemos visto en el pasado cómo las infecciones pueden debilitar las funciones de las principales organizaciones, en particular, son vulnerables debido al tipo de datos a los que necesitan acceder a diario y proteger.

Obtenga una solución integral para combatir este ataque

Independientemente de la naturaleza de la empresa, las vulnerabilidades aumentan, simplemente debido a la persistencia y prevalencia de los piratas informáticos. Las organizaciones más grandes, debido a la cantidad de puntos finales disponibles, así como a la posibilidad de obtener mayores ganancias para los ciberdelincuentes, pueden potencialmente ser aún más vulnerable. ¡Hay soluciones !. Con Comodo's Análisis de amenazas Informe, puede determinar dónde debe reforzarse su defensa contra las amenazas cibernéticas y existen soluciones que pueden personalizarse para adaptarse a cada situación empresarial.

PRUEBA GRATUITA OBTENGA SU TARJETA DE SEGURIDAD INSTANTÁNEA GRATIS

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.comodo.com/pc-security/wannacry-copycats-expected-increase-solutions/

- :es

- $ UP

- a

- de la máquina

- adicional

- dirección

- Después

- en contra

- Ayudar

- Todos

- pretendidamente

- entre

- y

- Otra

- nadie

- aparente

- aproximadamente

- somos

- AS

- At

- Atacar

- ataques

- Hoy Disponibles

- básica

- base

- BE

- porque

- comenzó

- a continuación

- Bitcoin

- Bitcoin Monedero

- Negro

- Blog

- PUEDEN

- servicios sociales

- capturado

- ceo

- a ciertos

- Cambios

- clic

- COM

- luchar contra la

- cómo

- exhaustivo

- computadora

- Contención

- contenido

- podría

- países

- Los criminales

- Moneda

- ciber

- ciberdelincuentes

- La Ciberseguridad

- todos los días

- datos

- defensa

- diseñado

- destruido

- Determinar

- HIZO

- desastre

- No

- integrado

- Nuestros

- Punto final

- seguridad de punto final

- ingeniero

- Empresa

- empresas

- etc.

- Incluso

- Evento

- Cada

- ejemplo

- esperado

- expertos

- enfrentado

- instalaciones

- archivos

- siguiente

- encontrado

- Gratuito

- Desde

- funciones

- futuras

- Obtén

- obtener

- Buscar

- escala global

- En todo el mundo

- Go

- los piratas informáticos

- Difícil

- Tienen

- Salud

- Atención médica

- Retenida

- Golpear

- Hospital

- hospitales

- Cómo

- Sin embargo

- HTTPS

- in

- aumente

- creciente

- cada vez más

- industrias

- energético

- expertos de la industria

- infección

- Infecciones

- instantáneo

- Internet

- IT

- jpg

- Guardar

- Matar

- Saber

- large

- mayores

- Apellido

- más reciente

- lanzado

- APRENDE:

- como

- que otros

- cerrado

- Mira

- gran

- el malware

- muchos

- Materia

- max-ancho

- Puede..

- Microsoft

- Microsoft Windows

- Mentalidad

- más,

- MEJOR DE TU

- Naturaleza

- ¿ Necesita ayuda

- telecomunicaciones

- Nuevo

- Next

- número

- se produjo

- of

- on

- solicite

- para las fiestas.

- Otros

- de otra manera

- EL DESARROLLADOR

- Paz

- particular

- pasado

- pagos

- Personas

- quizás

- persistencia

- suplantación de identidad

- PHP

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posibilidad

- posible

- la posibilidad

- probablemente

- Productos

- proteger

- proporcionar

- Rescate

- ransomware

- Ataques de ransomware

- remove

- reemplazar

- reporte

- pedido

- Recursos

- marcha atrás

- Subir

- Said

- Escala

- tanteador

- EN LINEA

- tienes

- sencillos

- simplemente

- desde

- situación

- circunstancias

- chica

- Software

- a medida

- Soluciones

- sofisticado

- fundó

- pasos

- Estudiante

- tal

- siguiente

- sorpresa

- Switch

- Todas las funciones a su disposición

- toma

- Tecnología

- esa

- La

- La persistencia

- el Reino Unido

- su

- sí mismos

- amenaza

- amenazas

- equipo

- a

- desencadenados

- problema

- GIRO

- Reino Unido

- Uk

- universidad

- Usuario

- Variante

- Video

- vital

- Vulnerabilidades

- Vulnerable

- Billetera

- WELL

- ¿

- mientras

- QUIENES

- seguirá

- ventanas

- Actividades:

- se

- escribir

- Mal

- xp

- años

- tú

- Youtube

- zephyrnet