Resumen

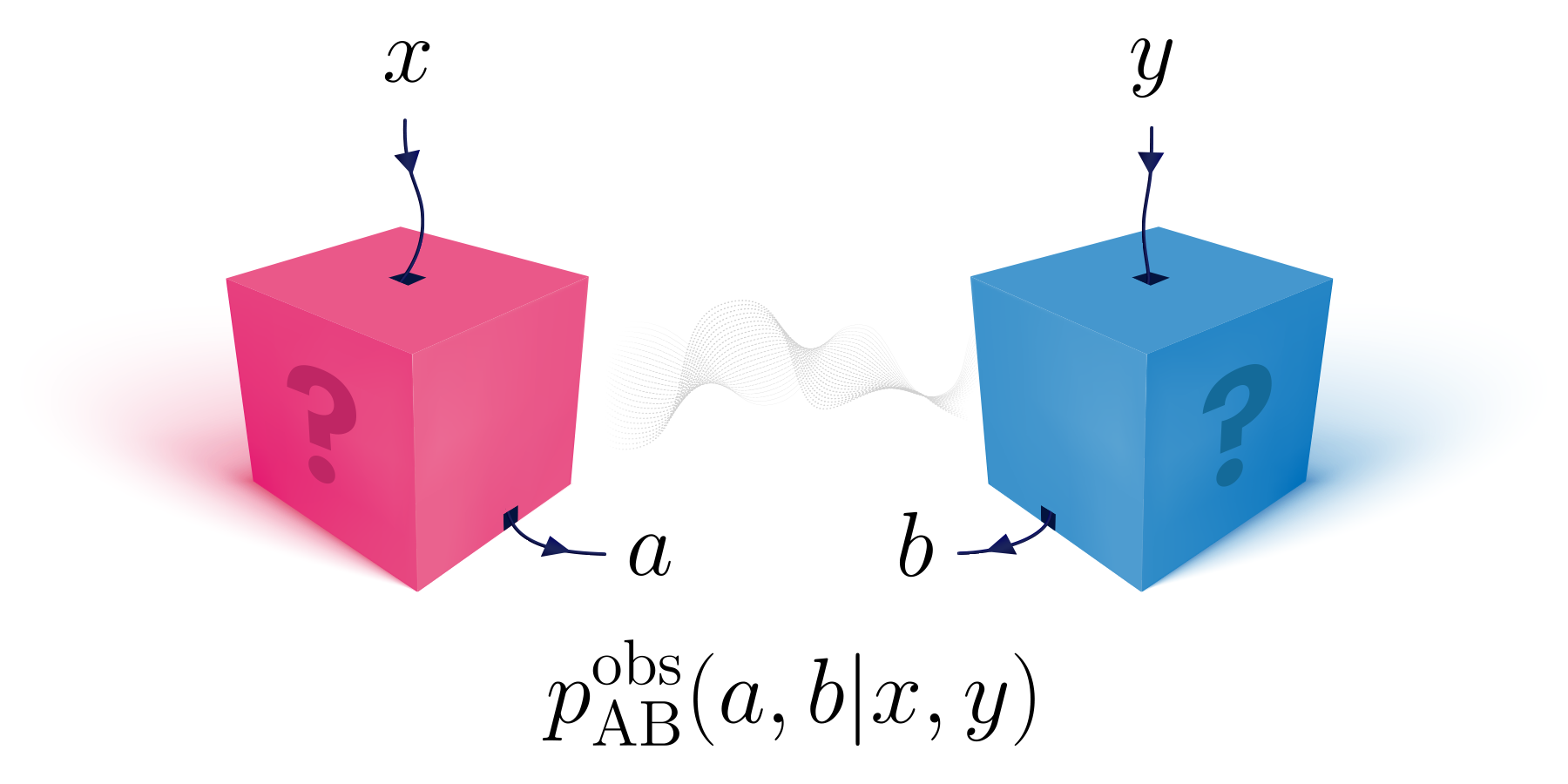

El marco independiente del dispositivo constituye el enfoque más pragmático de los protocolos cuánticos que no confía en sus implementaciones. Requiere que todas las afirmaciones, por ejemplo sobre seguridad, se hagan al nivel de los datos clásicos finales en manos de los usuarios finales. Esto impone un gran desafío para determinar las tasas de claves alcanzables en $textit{distribución de claves cuánticas independiente del dispositivo}$ (DIQKD), pero también abre la puerta a la consideración de ataques de escucha que surgen de la posibilidad de que un dato determinado simplemente sea generado por un tercero malicioso. En este trabajo, exploramos este camino y presentamos el $textit{ataque de combinación convexa}$ como una técnica eficiente y fácil de usar para tasas de claves DIQKD de límite superior. Permite verificar la precisión de los límites inferiores de las tasas clave para protocolos de última generación, ya sea que involucren comunicación unidireccional o bidireccional. En particular, demostramos con su ayuda que las limitaciones actualmente previstas sobre la solidez de los protocolos DIQKD ante imperfecciones experimentales, como la visibilidad finita o la eficiencia de detección, ya están muy cerca de los umbrales tolerables finales.

Resumen popular

► datos BibTeX

► referencias

[ 1 ] Antonio Acín, Nicolás Brunner, Nicolás Gisin, Serge Massar, Stefano Pironio y Valerio Scarani. “Seguridad independiente del dispositivo de la criptografía cuántica contra ataques colectivos”. física Rev. Lett. 98, 230501 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.230501

[ 2 ] Stefano Pironio, Antonio Acín, Nicolás Brunner, Nicolás Gisin, Serge Massar y Valerio Scarani. “Distribución de claves cuánticas independiente del dispositivo segura contra ataques colectivos”. Nuevo J. Phys. 11, 045021 (2009).

https://doi.org/10.1088/1367-2630/11/4/045021

[ 3 ] Claude E. Shannon. “Teoría de la comunicación de los sistemas de secreto”. Revista técnica de Bell System 28, 656–715 (1949).

https: / / doi.org/ 10.1002 / j.1538-7305.1949.tb00928.x

[ 4 ] Nicolás Brunner, Daniel Cavalcanti, Stefano Pironio, Valerio Scarani y Stephanie Wehner. “Bell no localidad”. Rev.Mod. física 86, 419–478 (2014).

https: / / doi.org/ 10.1103 / RevModPhys.86.419

[ 5 ] Jonathan Barrett, Lucien Hardy y Adrian Kent. “Sin señalización y distribución de claves cuánticas”. Física. Rev. Lett. 95, 010503 (2005).

https: / / doi.org/ 10.1103 / PhysRevLett.95.010503

[ 6 ] Antonio Acín, Nicolás Gisin y Lluis Masanes. "Del teorema de Bell a la distribución segura de claves cuánticas". Física. Rev. Lett. 97, 120405 (2006).

https: / / doi.org/ 10.1103 / PhysRevLett.97.120405

[ 7 ] Antonio Acín, Serge Massar y Stefano Pironio. "Distribución eficiente de claves cuánticas segura contra espías que no hacen señales". Nuevo J. Phys. 8, 126–126 (2006).

https://doi.org/10.1088/1367-2630/8/8/126

[ 8 ] Yi Zhao, Chi-Hang Fred Fung, Bing Qi, Christine Chen y Hoi-Kwong Lo. "Hacking cuántico: demostración experimental de un ataque en diferido en el tiempo contra sistemas prácticos de distribución de claves cuánticas". Física. Rev. A 78, 042333 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.042333

[ 9 ] Feihu Xu, Bing Qi y Hoi-Kwong Lo. "Demostración experimental de un ataque de reasignación de fases en un sistema práctico de distribución de claves cuánticas". Nuevo J. Phys. 12, 113026 (2010).

https://doi.org/10.1088/1367-2630/12/11/113026

[ 10 ] Lars Lydersen, Carlos Wiechers, Christoffer Wittmann, Dominique Elser, Johannes Skaar y Vadim Makarov. "Hackear sistemas comerciales de criptografía cuántica mediante iluminación brillante personalizada". Nat. Fotónica 4, 686–689 (2010).

https: / / doi.org/ 10.1038 / nphoton.2010.214

[ 11 ] Ilja Gerhardt, Qin Liu, Antía Lamas-Linares, Johannes Skaar, Christian Kurtsiefer y Vadim Makarov. "Implementación de campo completo de un espía perfecto en un sistema de criptografía cuántica". Nat. Comunitario. 2, 349 (2011).

https: / / doi.org/ 10.1038 / ncomms1348

[ 12 ] Valerio Scarani, Helle Bechmann-Pasquinucci, Nicolas J. Cerf, Miloslav Dušek, Norbert Lütkenhaus y Momtchil Peev. "La seguridad de la distribución práctica de claves cuánticas". Mod. Rev. Física. 81, 1301-1350 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

[ 13 ] Rotem Arnon-Friedman, Frédéric Dupuis, Omar Fawzi, Renato Renner y Thomas Vidick. "Criptografía cuántica práctica independiente del dispositivo mediante acumulación de entropía". Nat. Comunitario. 9, 459 (2018).

https://doi.org/10.1038/s41467-017-02307-4

[ 14 ] Gláucia Murta, Suzanne B. van Dam, Jérémy Ribeiro, Ronald Hanson y Stephanie Wehner. "Hacia la realización de una distribución de claves cuánticas independiente del dispositivo". Ciencia cuántica. Tecnología. 4, 035011 (2019).

https: / / doi.org/ 10.1088 / 2058-9565 / ab2819

[ 15 ] René Schwonnek, Koon Tong Goh, Ignatius W. Primaatmaja, Ernest Y.-Z. Tan, Ramona Wolf, Valerio Scarani y Charles C.-W. Lim. "Distribución de claves cuánticas independientes del dispositivo con clave aleatoria". Nat Comuna 12, 2880 (2021).

https://doi.org/10.1038/s41467-021-23147-3

[ 16 ] Igor Devetak y Andreas Winter. "Destilación de clave secreta y entrelazamiento de estados cuánticos". Proc. R. Soc. Londres. A 461, 207–235 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

[ 17 ] Renato Renner, Nicolas Gisin y Barbara Kraus. "Prueba de seguridad teórica de la información para protocolos de distribución de claves cuánticas". Física. Rev. A 72, 012332 (2005).

https: / / doi.org/ 10.1103 / PhysRevA.72.012332

[ 18 ] Rotem Arnon-Friedman. "Procesamiento de información cuántica independiente del dispositivo". Tesis de Springer (2020).

https://doi.org/10.1007/978-3-030-60231-4

[ 19 ] Yanbao Zhang, Honghao Fu y Emanuel Knill. “Certificación de aleatoriedad eficiente mediante estimación de probabilidad cuántica”. Física. Rev. Investigación 2, 013016 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.013016

[ 20 ] John F. Clauser, Michael A. Horne, Abner Shimony y Richard A. Holt. “Experimento propuesto para probar teorías locales de variables ocultas”. física Rev. Lett. 23, 880–884 (1969).

https: / / doi.org/ 10.1103 / PhysRevLett.23.880

[ 21 ] Antonio Acín, Serge Massar y Stefano Pironio. “Aleatoriedad versus no localidad y entrelazamiento”. física Rev. Lett. 108, 100402 (2012).

https: / / doi.org/ 10.1103 / PhysRevLett.108.100402

[ 22 ] Erik Woodhead, Antonio Acín y Stefano Pironio. "Distribución de clave cuántica independiente del dispositivo con desigualdades CHSH asimétricas". Cuántica 5, 443 (2021).

https://doi.org/10.22331/q-2021-04-26-443

[ 23 ] Melvyn Ho, Pavel Sekatski, Ernest Y.-Z. Tan, Renato Renner, Jean-Daniel Bancal y Nicolas Sangouard. "El preprocesamiento ruidoso facilita la realización fotónica de la distribución de claves cuánticas independientes del dispositivo". Física. Rev. Lett. 124, 230502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.230502

[ 24 ] Pavel Sekatski, Jean-Daniel Bancal, Xavier Valcarce, Ernest Y.-Z. Tan, Renato Renner y Nicolás Sangouard. "Distribución de clave cuántica independiente del dispositivo a partir de desigualdades CHSH generalizadas". Cuántica 5, 444 (2021).

https://doi.org/10.22331/q-2021-04-26-444

[ 25 ] Robert König, Renato Renner y Christian Schaffner. "El significado operativo de la entropía mínima y máxima". Traducción IEEE. inf. Teoría 55, 4337–4347 (2009).

https: / / doi.org/ 10.1109 / TIT.2009.2025545

[ 26 ] Lluís Masanes, Stefano Pironio y Antonio Acín. "Distribución segura de claves cuánticas independientes del dispositivo con dispositivos de medición causalmente independientes". Nat Commun 2, 238 (2011).

https: / / doi.org/ 10.1038 / ncomms1244

[ 27 ] Olmo Nieto-Silleras, Stefano Pironio y Jonathan Silman. "Uso de estadísticas de medición completas para una evaluación óptima de la aleatoriedad independiente del dispositivo". Nuevo J. Phys. 16, 013035 (2014).

https://doi.org/10.1088/1367-2630/16/1/013035

[ 28 ] Jean-Daniel Bancal, Lana Sheridan y Valerio Scarani. “Más aleatoriedad a partir de los mismos datos”. Nuevo J. Phys. 16, 033011 (2014).

https://doi.org/10.1088/1367-2630/16/3/033011

[ 29 ] Alejandro Máttar, Paul Skrzypczyk, Jonatan Bohr Brask, Daniel Cavalcanti y Antonio Acín. "Generación de aleatoriedad óptima a partir de experimentos ópticos de Bell". Nuevo J. Phys. 17, 022003 (2015).

https://doi.org/10.1088/1367-2630/17/2/022003

[ 30 ] Jan Kołodyński, Alejandro Máttar, Paul Skrzypczyk, Erik Woodhead, Daniel Cavalcanti, Konrad Banaszek y Antonio Acín. "Distribución de claves cuánticas independiente del dispositivo con fuentes de fotón único". Cuántico 4, 260 (2020).

https://doi.org/10.22331/q-2020-04-30-260

[ 31 ] Miguel Navascués, Stefano Pironio y Antonio Acín. "Delimitando el conjunto de correlaciones cuánticas". Física. Rev. Lett. 98, 010401 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.010401

[ 32 ] Miguel Navascués, Stefano Pironio y Antonio Acín. "Una jerarquía convergente de programas semidefinidos que caracterizan el conjunto de correlaciones cuánticas". Nueva Revista de Física 10, 073013 (2008).

https://doi.org/10.1088/1367-2630/10/7/073013

[ 33 ] Feihu Xu, Yu-Zhe Zhang, Qiang Zhang y Jian-Wei Pan. "Distribución de claves cuánticas independiente del dispositivo con postselección aleatoria". Física. Rev. Lett. 128, 110506 (2022).

https: / / doi.org/ 10.1103 / PhysRevLett.128.110506

[ 34 ] Le Phuc Thinh, Gonzalo de la Torre, Jean-Daniel Bancal, Stefano Pironio y Valerio Scarani. “Aleatoriedad en eventos post-seleccionados”. Nueva Revista de Física 18, 035007 (2016).

https://doi.org/10.1088/1367-2630/18/3/035007

[ 35 ] Peter Brown, Hamza Fawzi y Omar Fawzi. “Límites inferiores independientes del dispositivo de la entropía condicional de von Neumann” (2021). arXiv:2106.13692.

arXiv: 2106.13692

[ 36 ] Peter Brown, Hamza Fawzi y Omar Fawzi. "Cálculo de entropías condicionales para correlaciones cuánticas". Nat Comuna 12, 575 (2021).

https://doi.org/10.1038/s41467-020-20018-1

[ 37 ] Ernest Y.-Z. Tan, René Schwonnek, Koon Tong Goh, Ignatius William Primaatmaja y Charles C.-W. Lim. "Cálculo de tasas de claves seguras para criptografía cuántica con dispositivos que no son de confianza". npj Quantum Inf 7, 1–6 (2021).

https: / / doi.org/ 10.1038 / s41534-021-00494-z

[ 38 ] Eneet Kaur, Mark M. Wilde y Andreas Winter. "Límites fundamentales a las tasas de claves en la distribución de claves cuánticas independientes del dispositivo". Nuevo J. Phys. 22, 023039 (2020).

https: / / doi.org/ 10.1088 / 1367-2630 / ab6eaa

[ 39 ] Matthias Christandl, Roberto Ferrara y Karol Horodecki. "Límites superiores en la distribución de claves cuánticas independientes del dispositivo". Física. Rev. Lett. 126, 160501 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.126.160501

[ 40 ] Rotem Arnon-Friedman y Felix Leditzky. "Límites superiores de las tasas de distribución de claves cuánticas independientes del dispositivo y una conjetura de Peres revisada". Traducción IEEE. inf. Teoría 67, 6606–6618 (2021).

https: / / doi.org/ 10.1109 / TIT.2021.3086505

[ 41 ] Máté Farkas, Maria Balanzó-Juandó, Karol Łukanowski, Jan Kołodyński y Antonio Acín. "La no localidad de Bell no es suficiente para la seguridad de los protocolos estándar de distribución de claves cuánticas independientes del dispositivo". Física. Rev. Lett. 127, 050503 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.127.050503

[ 42 ] Ernest Y.-Z. Tan, Charles C.-W. Lim y Renato Renner. "Destilación de ventajas para la distribución de claves cuánticas independiente del dispositivo". Física. Rev. Lett. 124, 020502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.020502

[ 43 ] Imre Csiszár y János Körner. “Canales de difusión con mensajes confidenciales”. Traducción IEEE. inf. Teoría 24, 339–348 (1978).

https: / / doi.org/ 10.1109 / TIT.1978.1055892

[ 44 ] Ueli Maurer. “Acuerdo clave secreto mediante discusión pública a partir de información común”. Traducción IEEE. inf. Teoría 39, 733–742 (1993).

https: / / doi.org/ 10.1109 / 18.256484

[ 45 ] Rudolf Ahlswede e Imre Csiszár. “Aleatoriedad común en teoría de la información y criptografía. I. Compartir secretos”. Traducción IEEE. inf. Teoría 39, 1121-1132 (1993).

https: / / doi.org/ 10.1109 / 18.243431

[ 46 ] Eneet Kaur, Karol Horodecki y Siddhartha Das. "Límites superiores de las tasas de distribución de claves cuánticas independientes del dispositivo en escenarios estáticos y dinámicos". Física. Aplicación Rev. 18, 054033 (2022).

https: / / doi.org/ 10.1103 / PhysRevApplied.18.054033

[ 47 ] Michele Masini, Stefano Pironio y Erik Woodhead. "Análisis de seguridad DIQKD simple y práctico mediante relaciones de incertidumbre tipo BB84 y restricciones de correlación de Pauli". Cuántico 6, 843 (2022).

https://doi.org/10.22331/q-2022-10-20-843

[ 48 ] Philippe H. Eberhard. "Nivel de fondo y contraeficiencias necesarias para un experimento de Einstein-Podolsky-Rosen sin lagunas". Física. Rev. A 47, R747–R750 (1993).

https: / / doi.org/ 10.1103 / PhysRevA.47.R747

[ 49 ] Junior R. Gonzales-Ureta, Ana Predojević y Adán Cabello. "Distribución de claves cuánticas independiente del dispositivo basada en desigualdades de Bell con más de dos entradas y dos salidas". Física. Rev. A 103, 052436 (2021).

https: / / doi.org/ 10.1103 / PhysRevA.103.052436

[ 50 ] Daniel Collins y Nicolás Gisin. "Una desigualdad relevante de Bell de dos qubits no equivalente a la desigualdad CHSH". J. Física. R: Matemáticas. Gen. 37, 1775–1787 (2004).

https://doi.org/10.1088/0305-4470/37/5/021

[ 51 ] Stefano Pironio, Lluis Masanes, Anthony Leverrier y Antonio Acín. "Seguridad de la distribución de claves cuánticas independientes del dispositivo en el modelo de almacenamiento cuántico acotado". Física. Rev. X 3, 031007 (2013).

https: / / doi.org/ 10.1103 / PhysRevX.3.031007

[ 52 ] Xiongfeng Ma y Norbert Lutkenhaus. "Postprocesamiento de datos mejorado en la distribución de claves cuánticas y aplicación a umbrales de pérdida en QKD independiente del dispositivo". Información y computación cuántica 12, 203–214 (2012).

https: / / doi.org/ 10.26421 / qic12.3-4-2

[ 53 ] Ignatius W. Primaatmaja, Koon Tong Goh, Ernest Y.-Z. Tan, John T.-F. Khoo, Shouvik Ghorai y Charles C.-W. Lim. "Seguridad de los protocolos de distribución de claves cuánticas independientes del dispositivo: una revisión". Cuántico 7, 932 (2023).

https://doi.org/10.22331/q-2023-03-02-932

[ 54 ] Ernest Y.-Z. Tan, Pavel Sekatski, Jean-Daniel Bancal, René Schwonnek, Renato Renner, Nicolas Sangouard y Charles C.-W. Lim. “Protocolos DIQKD mejorados con análisis de tamaño finito”. Cuántica 6, 880 (2022).

https://doi.org/10.22331/q-2022-12-22-880

[ 55 ] Ueli Maurer y Stefan Wolf. “La información mutua condicional intrínseca y el secreto perfecto”. En actas del Simposio internacional IEEE sobre teoría de la información. IEEE (1997).

https: / / doi.org/ 10.1109 / isit.1997.613003

[ 56 ] Matthias Christandl, Artur Ekert, Michał Horodecki, Paweł Horodecki, Jonathan Oppenheim y Renato Renner. “Unificando la destilación de claves clásica y cuántica”. En Vadhan, SP (eds) Teoría de la criptografía. TCC 2007. Volumen 4392 de Lecture Notes in Computer Science, páginas 456–478. Berlín, Heidelberg (2007). Saltador.

https://doi.org/10.1007/978-3-540-70936-7_25

[ 57 ] Marek Winczewski, Tamoghna Das y Karol Horodecki. "Las limitaciones en una clave independiente del dispositivo protegen contra un adversario que no envía señales a través de una no localidad aplastada". Física. Rev. A 106, 052612 (2022).

https: / / doi.org/ 10.1103 / PhysRevA.106.052612

[ 58 ] David Avis, Hiroshi Imai, Tsuyoshi Ito y Yuuya Sasaki. “Desigualdades de Bell bipartitas derivadas de la combinatoria mediante eliminación triangular”. J. Física. A 38, 10971–10987 (2005).

https://doi.org/10.1088/0305-4470/38/50/007

[ 59 ] Boris S. Cirel hijo. "Generalizaciones cuánticas de la desigualdad de Bell". Cartas de Física Matemática 4, 93-100 (1980).

https: / / doi.org/ 10.1007 / bf00417500

[ 60 ] Stephen Boyd y Lieven Vandenberghe. "Optimizacion convexa". Prensa de la Universidad de Cambridge. (2004).

https: / / doi.org/ 10.1017 / CBO9780511804441

[ 61 ] Víctor Zapatero y Marcos Curty. "Distribución de claves cuánticas independientes del dispositivo de larga distancia". Representante científico 9, 1-18 (2019).

https://doi.org/10.1038/s41598-019-53803-0

[ 62 ] N. David Mermín. "El experimento EPR: reflexiones sobre la" laguna jurídica "". Ana. Académico de Nueva York. Ciencia. 480, 422–427 (1986).

https: / / doi.org/ 10.1111 / j.1749-6632.1986.tb12444.x

[ 63 ] Erik Woodhead, Jędrzej Kaniewski, Boris Bourdoncle, Alexia Salavrakos, Joseph Bowles, Antonio Acín y Remigiusz Augusiak. "Máxima aleatoriedad de estados parcialmente entrelazados". Física. Rev. Investigación 2, 042028 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.042028

[ 64 ] Tamás Vértesi, Stefano Pironio y Nicolas Brunner. "Cerrar la laguna de detección en los experimentos de Bell utilizando qudits". Física. Rev. Lett. 104, 060401 (2010).

https: / / doi.org/ 10.1103 / PhysRevLett.104.060401

[ 65 ] Nicolás Brunner y Nicolás Gisin. "Lista parcial de desigualdades de Bell bipartitas con cuatro configuraciones binarias". Física. Letón. A 372, 3162–3167 (2008).

https: / / doi.org/ 10.1016 / j.physleta.2008.01.052

[ 66 ] Adán Cabello. “La inseparabilidad del “todo versus nada” para dos observadores”. Física. Rev. Lett. 87, 010403 (2001).

https: / / doi.org/ 10.1103 / PhysRevLett.87.010403

[ 67 ] Yu-Zhe Zhang, Yi-Zheng Zhen y Feihu Xu. "Límite superior en la distribución de claves cuánticas independientes del dispositivo con posprocesamiento clásico bidireccional bajo ataque individual". Nueva Revista de Física 24, 113045 (2022).

https://doi.org/10.1088/1367-2630/aca34b

[ 68 ] Daniel Collins, Nicolas Gisin, Noah Linden, Serge Massar y Sandu Popescu. "Desigualdades de Bell para sistemas arbitrariamente de alta dimensión". Física. Rev. Lett. 88, 040404 (2002).

https: / / doi.org/ 10.1103 / PhysRevLett.88.040404

Citado por

[1] Giuseppe Viola, Nikolai Miklin, Mariami Gachechiladze y Marcin Pawłowski, “Testigos de enredos con detectores no confiables”, Revista de física A matemática general 56 42, 425301 (2023).

[2] Ignatius W. Primaatmaja, Koon Tong Goh, Ernest Y. -Z. Tan, John T.-F. Khoo, Shouvik Ghorai y Charles C.-W. Lim, "Seguridad de los protocolos de distribución de claves cuánticas independientes del dispositivo: una revisión", Cuántica 7, 932 (2023).

[3] Eva M. González-Ruiz, Javier Rivera-Dean, Marina FB Cenni, Anders S. Sørensen, Antonio Acín y Enky Oudot, “Distribución de clave cuántica independiente del dispositivo con implementaciones realistas de fuente monofotónica”, arXiv: 2211.16472, (2022).

[4] Yu-Zhe Zhang, Yi-Zheng Zhen y Feihu Xu, “Límite superior en la distribución de claves cuánticas independientes del dispositivo con posprocesamiento clásico bidireccional bajo ataque individual”, Nueva revista de física 24 11, 113045 (2022).

Las citas anteriores son de ANUNCIOS SAO / NASA (última actualización exitosa 2023-12-07 14:36:49). La lista puede estar incompleta ya que no todos los editores proporcionan datos de citas adecuados y completos.

On Servicio citado por Crossref no se encontraron datos sobre las obras citadas (último intento 2023-12-07 14:36:47).

Este documento se publica en Quantum bajo el Creative Commons Reconocimiento 4.0 Internacional (CC BY 4.0) licencia. Los derechos de autor permanecen con los titulares de derechos de autor originales, como los autores o sus instituciones.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://quantum-journal.org/papers/q-2023-12-06-1199/

- :posee

- :es

- :no

- ][pag

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2010

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 35%

- 36

- 39

- 40

- 41

- 43

- 46

- 49

- 50

- 51

- 52

- 53

- 54

- 58

- 60

- 65

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 97

- 98

- a

- Nuestra Empresa

- arriba

- RESUMEN

- de la máquina

- acumulación

- la exactitud

- adrian

- afiliaciones

- en contra

- Agreement

- Todos

- permite

- ya haya utilizado

- también

- hacerlo

- an

- Ana

- análisis

- y

- Antonio

- cualquier

- Aplicación

- enfoque

- somos

- AS

- At

- atacar

- ataques

- Alcanzable

- intento

- autor

- Autorzy

- b

- Barcelona

- basado

- base

- BE

- esto

- "Ser"

- Campana

- berlín

- Bing

- boris

- obligado

- límites

- Descanso

- Brillante

- marrón

- pero

- by

- Cambridge

- PUEDEN

- no puede

- carlos

- centro

- de Padi

- Reto

- canales

- Charles

- chen

- cristiano

- Christine

- citando

- reclamaciones

- Cerrar

- Colectivo

- Collins

- proviene

- comentario

- completo

- Algunos

- Los comunes

- Comunicación

- completar

- cálculo

- computadora

- Ciencias de la Computación

- condiciones

- conjetura

- consideración

- restricciones

- derechos de autor,

- La correlación

- correlaciones

- Para contrarrestar

- criptográfico

- criptografía

- En la actualidad

- Daniel

- datos

- David

- dic

- exigente

- demostrar

- la

- Derivado

- Detección

- determinar

- dispositivo

- Dispositivos

- discutir

- discusión

- distribuir

- sí

- Puerta

- lugar de trabajo dinámico

- e

- fácil de usar

- eficiencias

- eficiencia

- eficiente

- erik

- Éter (ETH)

- evaluación

- Incluso

- Eventos

- exhibir

- existe

- experimento

- experimental

- experimentos

- explicado

- explorar

- explorado

- facilita

- muchos

- final

- encontrado

- Digital XNUMXk

- Marco conceptual

- Desde

- fu

- Gen

- General

- generado

- generación de AHSS

- dado

- maravillosa

- la piratería

- Manos

- harvard

- ayuda

- jerarquía

- titulares

- Sin embargo

- HTTPS

- i

- IEEE

- implementación

- implementaciones

- la mejora de

- in

- independientes

- INSTRUMENTO individual

- desigualdades

- Desigualdad

- información

- entradas

- Innovadora

- instituciones

- interesante

- Internacional

- intrínseco

- que implica

- IT

- SUS

- Ene

- JavaScript

- Pan Jian-Wei

- Juan

- jonathan

- revista

- solo

- Clave

- claves

- Saber

- Rey

- Apellidos

- Abandonar

- Lectura

- Nivel

- Licencia

- límites

- Lista

- local

- escapatoria

- de

- inferior

- hecho

- maria

- marina

- marca

- las matemáticas

- matemático

- matemáticas

- Matthias

- max-ancho

- Puede..

- sentido

- significa

- multiplataforma

- la vida

- Michael

- modelo

- Mes

- más,

- MEJOR DE TU

- debe

- mutuo

- hace casi

- Nuevo

- Nuevas tecnologías

- Nicolas

- no

- Noé

- Notas

- nada

- ahora

- observado

- observadores

- of

- omar

- on

- habiertos

- abre

- operativos.

- óptimo

- optimización

- or

- reconocida por

- "nuestr

- salidas

- paginas

- PAN

- Papel

- particular

- camino

- Paul

- perfecto

- realizado

- Peter

- Philippe

- Física

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posibilidad

- Postprocesamiento

- posible

- Metodología

- pragmático

- previsto

- presente

- prensa

- precio

- principio

- probabilidades

- PROCESO

- Proceso

- tratamiento

- Programas

- prueba

- pruebas

- protocolos

- proporcionar

- proporcionando

- público

- publicado

- editor

- editores

- poner

- Qi

- calidad

- Cuántico

- criptografía cuántica

- información cuántica

- Qubit

- R

- azar

- aleatoriedad

- Tarifas

- realista

- realización

- referencias

- relaciones

- relajado

- permanece

- Requisitos

- Requisitos

- requiere

- la investigación

- una estrategia SEO para aparecer en las búsquedas de Google.

- Ribeiro

- Dick

- ROBERT

- robustez

- s

- mismo

- escenarios

- SCI

- Ciencia:

- Ciencia y Tecnología

- Secreto

- seguro

- segura

- EN LINEA

- set

- ajustes

- compartir

- sencillos

- So

- hasta aquí

- únicamente

- su

- Fuente

- Fuentes

- estándar

- el estado de la técnica

- Zonas

- statistics

- Stefan

- Potencias

- Stephen

- riguroso

- Con éxito

- tal

- suficiente

- adecuado

- simposio

- te

- Todas las funciones a su disposición

- T

- adaptado

- Técnico

- la técnica

- Tecnologías

- Tecnología

- test

- que

- gracias

- esa

- La

- su

- luego

- teoría

- Estas

- terceros.

- así

- Título

- a

- trans

- Confía en

- dos

- superior

- Incierto

- Incertidumbre

- bajo

- United

- universidad

- actualizado

- Enlance

- usando

- vendedor

- verificando

- Versus

- muy

- vía

- Violeta

- la visibilidad

- volumen

- de

- W

- quieres

- Varsovia

- fue

- Camino..

- we

- cuando

- sean

- que

- William

- Invierno

- presenciando

- Lobo

- Actividades:

- funciona

- X

- año

- york

- zephyrnet

- Zhang

- Zhao