2FA, HACKING Y PARCHES

¿No hay reproductor de audio debajo? Escuchar directamente en Soundcloud.

Con Doug Aamoth y Paul Ducklin. Música de introducción y salida de Edith Mudge.

Puedes escucharnos en SoundCloud, Podcasts de Apple, Podcasts de Google, Spotify, Stitcher y en cualquier lugar donde se encuentren buenos podcasts. O simplemente suelta el URL de nuestro feed RSS en tu cazador de vainas favorito.

LEER LA TRANSCRIPCIÓN

DOUG. Ejecución remota de código, ejecución remota de código y códigos 2FA en la nube.

Todo eso, y más, en el podcast de Naked Security.

[MÓDEM MUSICAL]

Bienvenidos al podcast, todos.

Soy Doug Aamoth; él es Paul Ducklin.

[IRÓNICO] Paul, feliz Día de ejecución remota de código a ti, mi amigo.

PATO. Día, semana, mes, año, parece, Doug.

Todo un grupo de historias de RCE esta semana, de todos modos.

DOUG. Por supuesto…

Pero antes de entrar en eso, profundicemos en nuestro Historia de la tecnología segmento.

Esta semana, el 26 de abril de 1998, el mundo de la computación fue devastado por la virus CIH, también conocido como SpaceFiller.

Esa relleno de espacio El nombre es probablemente el más adecuado.

En lugar de escribir código adicional al final de un archivo, que es una firma reveladora de actividad virulenta, este virus, que registró aproximadamente 1 KB, en su lugar llenó los espacios en el código existente.

El virus era un ejecutable de Windows que llenaba el primer megabyte de espacio en el disco duro con ceros, borrando efectivamente la tabla de particiones.

Luego, una segunda carga útil intentaría escribir en el BIOS para destruirlo.

¡Parece malévolo, Paul!

PATO. Ciertamente lo hace.

Y lo fascinante es que el 26 de abril fue el único día en que en realidad *no* fue un virus; el resto del año se propagó.

Y, de hecho, no solo, como dices, intentó borrar la primera parte de tu disco duro...

…probable o posiblemente podría recuperarse, pero eliminó su tabla de particiones y, por lo general, una gran parte de su tabla de asignación de archivos, por lo que ciertamente su computadora no pudo arrancar sin una ayuda seria.

Pero si logró sobrescribir su BIOS, deliberadamente escribió basura cerca del inicio del firmware, de modo que cuando encendió su computadora la próxima vez, la segunda instrucción del código de máquina que intentó ejecutar en el encendido haría que se apagara. colgar.

Por lo tanto, no pudo iniciar su computadora en absoluto para recuperar el firmware o volver a actualizarlo.

Y eso fue casi el comienzo de la era en que los chips BIOS dejaron de estar en los zócalos, donde podías sacarlos de tu placa base si sabías lo que estabas haciendo, volver a flashearlos y volver a colocarlos.

Estaban soldados a la placa base.

Si lo desea, "No hay piezas reparables por el usuario en el interior".

Así que a bastantes almas desafortunadas que fueron golpeadas no solo se les borraron los datos y su computadora no pudo arrancar físicamente, sino que no pudieron arreglarlo y básicamente tuvieron que ir a comprar una placa base nueva, Doug.

DOUG. ¿Y qué tan avanzado estaba este tipo de virus?

Esto parece un montón de cosas que tal vez la gente no había visto antes, o que eran realmente extremas.

PATO. La idea de llenar el espacio no era nueva...

…porque la gente aprendió a memorizar los tamaños de ciertos archivos clave del sistema.

Así que podrías memorizar, si fueras un usuario de DOS, el tamaño de COMMAND.COM, por si acaso aumentaba.

O puede memorizar el tamaño de, digamos, NOTEPAD.EXE, y luego podrías mirar hacia atrás de vez en cuando y decir: “No ha cambiado; debe estar bien.

Porque, obviamente, como un escáner antivirus humano, no estabas investigando el archivo, solo lo estabas mirando.

Así que este truco era bastante conocido.

Lo que no habíamos visto antes era este intento deliberado y calculado no solo de borrar el contenido de su disco duro (que era sorprendente y lamentablemente muy común en aquellos días como efecto secundario), sino de eliminar toda su computadora. , y hacer que la computadora en sí sea inutilizable.

Irrecuperable.

Y para obligarlo a ir a la ferretería y reemplazar uno de los componentes.

DOUG. No es divertido.

¡No es nada divertido!

Entonces, hablemos de algo un poco más feliz.

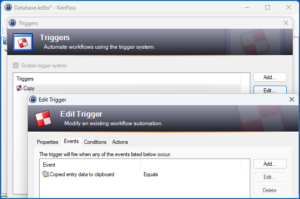

Me gustaría hacer una copia de seguridad de mi Google Authenticator Secuencias de código 2FA a la nube de Google…

…y no tengo nada de qué preocuparme porque están encriptados en tránsito, ¿verdad, Paul?

PATO. Esta es una historia fascinante, porque Google Authenticator se usa mucho.

La única característica que nunca ha tenido es la capacidad de hacer una copia de seguridad de sus cuentas 2FA y sus llamadas semillas iniciales (las cosas que lo ayudan a generar los códigos de seis dígitos) en la nube para que, si pierde su teléfono o compre uno nuevo. teléfono, puede sincronizarlos con el nuevo dispositivo sin tener que ir y configurar todo de nuevo.

Y Google anunció recientemente: "Finalmente vamos a proporcionar esta función".

Vi una historia en línea donde el titular era Google Authenticator agrega una característica crítica y largamente esperada después de 13 años.

¡Así que todos estaban terriblemente emocionados por esto!

[LA RISA]

Y es bastante útil.

Lo que hace la gente es...

…ya sabes, esos códigos QR que aparecen que te permiten establecer la semilla en primer lugar para una cuenta?

DOUG. [RISAS] Por supuesto, tomo fotos mías todo el tiempo.

PATO. [GEMIDOS] Sí, apuntas tu cámara hacia él, lo escanea, luego piensas: “¿Qué pasa si lo necesito de nuevo? Antes de dejar esa pantalla, voy a tomar una foto de ella, luego tendré una copia de seguridad”.

Bueno, ¡no hagas eso!

Porque significa que en algún lugar entre sus correos electrónicos, entre sus fotos, entre su cuenta en la nube, hay esencialmente una copia sin cifrar de esa semilla.

Y esa es la clave absoluta de su cuenta.

Entonces, sería un poco como escribir su contraseña en una hoja de papel y tomarle una foto, probablemente no sea una gran idea.

Por lo tanto, para que Google incorpore esta función (es de esperar de forma segura) en su programa de autenticación, finalmente fue visto por muchos como un triunfo.

[PAUSA DRAMÁTICA]

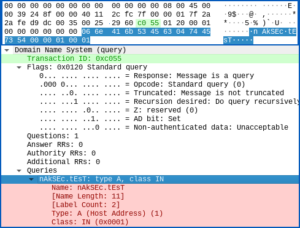

Ingrese a @mysk_co (nuestro buen amigo Tommy Mysk, de quien hemos hablado varias veces antes en el podcast).

Ellos pensaron, “Seguramente hay algún tipo de encriptación que es única para ti, como una frase de contraseña... sin embargo, cuando hice la sincronización, la aplicación no me pidió una contraseña; no me ofreció la opción de poner uno, como lo hace el navegador Chrome cuando sincroniza cosas como contraseñas y detalles de la cuenta”.

Y he aquí que @mysk_co descubrió que cuando tomaron el tráfico TLS de la aplicación y lo descifraron, como sucedería cuando llegara a Google...

… ¡allí estaban las semillas adentro!

Me sorprende que Google no haya incorporado esa función de "¿Le gustaría cifrar esto con una contraseña de su elección para que ni siquiera podamos acceder a sus semillas?"

Porque, de lo contrario, si esas semillas se filtran o son robadas, o si son incautadas bajo una orden de registro legal, quien obtenga los datos de su nube podrá tener las semillas iniciales para todas sus cuentas.

Y normalmente esa no es la forma en que funcionan las cosas.

No tienes que ser un sinvergüenza sin ley para querer mantener en secreto cosas como tus contraseñas y tus semillas 2FA de todos y de cualquiera.

Entonces, su consejo, el consejo de @mysk_co (y lo secundaría) es: "No use esa función hasta que Google venga a la fiesta con una frase de contraseña que puede agregar si lo desea".

Eso significa que usted cifra el material *antes* de que se cifre para colocarlo en la conexión HTTPS y enviarlo a Google.

Y eso significa que Google no puede leer tus semillas iniciales, incluso si lo desea.

DOUG. Muy bien, mi cosa favorita en el mundo para decir en este podcast: estaremos atentos a eso.

Nuestra siguiente historia es sobre una empresa llamada PaperCut.

también se trata de un ejecución remota de código.

Pero en realidad es más una sugerencia para esta empresa por ser tan transparente.

Pasan muchas cosas en esta historia. Paul... profundicemos y veamos qué podemos encontrar.

PATO. déjame hacer un mea culpa a PaperCut-la-empresa.

Cuando vi las palabras PaperCut, y luego vi a la gente hablando, “Ooohh, vulnerabilidad; ejecución remota de código; ataques; ciberdrama”…

DOUG. [RISAS] ¡Sé adónde va esto!

PATO. … Pensé que PaperCut era un BWAIN, un error con un nombre impresionante.

Pensé: “Ese es un nombre genial; Apuesto a que tiene que ver con las impresoras, y será como Heartbleed, LogJam, ShellShock o PrintNightmare: ¡es un PaperCut!

De hecho, ese es solo el nombre de la empresa.

Creo que la idea es que está destinado a ayudarlo a reducir el desperdicio, los gastos innecesarios y la falta de ecología en el uso de papel, al proporcionar administración de impresoras en su red.

El "recorte" significa que estás recortando tus gastos.

Desafortunadamente, en este caso, significaba que los atacantes podían abrirse paso en la red, porque recientemente se descubrieron un par de vulnerabilidades en las herramientas de administración de su servidor.

Y uno de esos errores (si desea rastrearlo, es CVE-2023-27350) permite la ejecución remota de código:

Esta vulnerabilidad permite potencialmente que un atacante no autenticado obtenga la ejecución remota de código en un servidor de aplicaciones Papercut. Esto podría hacerse de forma remota y sin necesidad de iniciar sesión.

Básicamente, dígale el comando que le gustaría ejecutar y lo ejecutará por usted.

Buenas noticias: corrigieron estos dos errores, incluido este súper peligroso.

El error de ejecución remota de código… lo parchearon a fines de marzo de 2023.

Por supuesto, no todo el mundo ha aplicado los parches.

Y, he aquí, a mediados de abril de 2023, recibieron informes de que alguien estaba en esto.

Supongo que los ladrones miraron los parches, descubrieron qué había cambiado y pensaron: “Oooh, eso es más fácil de explotar de lo que pensábamos, ¡utilicémoslo! ¡Qué manera tan conveniente de entrar!”

Y comenzaron los ataques.

Creo que el primero que encontraron hasta ahora fue el 14 de abril de 2023.

Y entonces, la compañía se ha esforzado e incluso ha colocado un cartel en la parte superior de su sitio web que dice: "Mensaje urgente para nuestros clientes: apliquen el parche".

Los ladrones ya han aterrizado en él, y no va bien.

Y según los investigadores de amenazas del equipo Sophos X-Ops, ya tenemos pruebas de que diferentes bandas de delincuentes lo utilizan.

Así que creo que estamos al tanto de un ataque que parece haber sido el equipo de ransomware Clop; otro que creo que se debió a la banda de ransomware LockBit; y un tercer ataque en el que los delincuentes abusaron del exploit para el cryptojacking, donde queman su electricidad pero toman las criptomonedas.

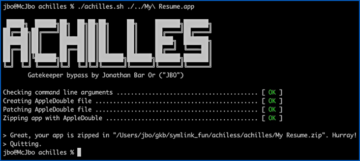

Y lo que es peor, recibí una notificación de uno de nuestros investigadores de amenazas esta mañana [2023-04-26] de que alguien, bendito sea su corazón, ha decidido que "con fines defensivos y para la investigación académica", es muy importante que todos tengamos acceso a un script Python de 97 líneas...

…que te permite explotar esto a voluntad, [IRÓNICO] solo para que puedas entender cómo funciona.

DOUG. [GEMIDO] Aaaaargh.

PATO. Así que si no has parcheado...

DOUG. ¡Por favor, apúrate!

¡Eso suena mal!

PATO. “Por favor, date prisa”… Creo que esa es la forma más tranquila de decirlo, Doug.

DOUG. Nos quedaremos en el tren de ejecución remota de código, y la siguiente parada es Chromium Junction.

A día cero doble, uno con imágenes y otro con JavaScript, Paul.

Doble día cero en Chrome y Edge: ¡compruebe sus versiones ahora!

PATO. Efectivamente, Doug.

Los leeré en voz alta en caso de que quieras localizarlos.

Tenemos CVE-2023-2033, y eso es, en la jerga, Escribe confusión en V8 en Google Chrome.

Y tenemos CVE-2023-2136, Desbordamiento de enteros en Skia en Google Chrome.

Para explicarlo, V8 es el nombre del "motor" JavaScript de código abierto, si lo desea, en el núcleo del navegador Chromium, y Skia es una biblioteca de manejo de gráficos que utiliza el proyecto Chromium para renderizar HTML y contenido gráfico.

Puede imaginar que el problema con los errores desencadenables en la parte de representación de gráficos o en la parte de procesamiento de JavaScript de su navegador...

… es que esas son las mismas partes que están diseñadas para consumir, procesar y presentar cosas que *vienen de forma remota desde sitios web que no son de confianza*, incluso cuando solo los miras.

Y así, con solo que el navegador lo prepare para que lo veas, podrías hacer cosquillas no a uno, sino a ambos errores.

Tengo entendido que uno de ellos, el de JavaScript, esencialmente brinda ejecución remota de código, donde puede hacer que el navegador ejecute código que no se supone que debe hacer.

Y el otro permite lo que generalmente se conoce como un escape de caja de arena.

Entonces, hace que su código se ejecute y luego salta fuera de las restricciones que se supone que restringen la ejecución del código dentro de un navegador.

Aunque estos errores se descubrieron por separado y se corrigieron por separado el 14 de abril de 2023 y el 18 de abril de 2023 respectivamente, no puede evitar preguntarse (porque son de día cero) si alguien los estaba usando en combinación.

Porque puedes imaginarte: uno te permite entrar *en* el navegador, y el otro te permite *salir* del navegador.

Así que estás en el mismo tipo de situación en la que estabas cuando hablábamos recientemente sobre esos Día cero de Apple, donde uno estaba en WebKit, el renderizador del navegador, lo que significaba que su navegador podía verse afectado mientras miraba una página...

…y el otro estaba en el núcleo, donde el código del navegador podía saltar repentinamente fuera del navegador y enterrarse en la parte de control principal del sistema.

Ahora, no sabemos, en los casos de errores de Chrome y Edge, si se usaron juntos, pero ciertamente significa que vale la pena verificar que sus actualizaciones automáticas realmente se realizaron.

DOUG. Sí, me gustaría señalar que revisé mi Microsoft Edge y se actualizó automáticamente.

Pero podría ser que haya una opción de actualización que esté desactivada de forma predeterminada, si tiene conexiones medidas, es decir, si su ISP tiene un límite, o si está usando una red móvil, de modo que no obtendrá las actualizaciones automáticamente a menos que lo activas proactivamente.

Y la alternancia no surtirá efecto hasta que reinicie su navegador.

Entonces, si usted es una de esas personas que simplemente mantiene su navegador abierto constantemente y nunca lo apaga ni lo reinicia, entonces...

…sí, ¡vale la pena comprobarlo!

Esos navegadores hacen un buen trabajo con las actualizaciones automáticas, pero no es un hecho.

PATO. Ese es un muy buen punto, Doug.

No había pensado en eso.

Si tiene activadas las conexiones medidas, es posible que no reciba las actualizaciones después de todo.

DOUG. Bien, entonces los CVE de Google son un poco vagos, ya que a menudo lo son de cualquier empresa.

Entonces, Phil (uno de nuestros lectores) preguntó… él dice que parte del CVE dice que algo puede suceder "a través de una página HTML diseñada".

Está diciendo que esto todavía es demasiado vago.

Entonces, en parte, dice:

Supongo que debo suponer, dado que V8 es donde radica la debilidad, JavaScript-plus-HTML, y no solo un HTML dañado por sí mismo, ¿puede obtener el puntero de instrucción de la CPU? ¿Bien o mal?

Y luego continúa diciendo que los CVE son "Inútil para mí, hasta ahora, para obtener una pista sobre esto".

Así que Phil está un poco confundido, al igual que muchos de los demás aquí.

¿Pablo?

PATO. Sí, creo que es una gran pregunta.

Entiendo en este caso por qué Google no quiere decir demasiado sobre los errores.

Están en la naturaleza; son cero días; los ladrones ya los conocen; tratemos de mantenerlo bajo nuestro sombrero por un tiempo.

Ahora, supongo que la razón por la que acaban de decir una "página HTML creada" no fue para sugerir que HTML por sí solo (código HTML de juego puro "corchete angular/etiqueta/corchete angular", si lo desea) podría desencadenar el error.

Creo que lo que Google está tratando de advertirle es que simplemente mirar (navegar "solo lectura") puede causarle problemas.

La idea de un error como este, porque es una ejecución remota de código, es: mira; el navegador intenta presentar algo de forma controlada; debe ser 100% seguro.

Pero en este caso, podría ser 100% *peligroso*.

Y creo que eso es lo que están tratando de decir.

Y desafortunadamente, esa idea de que "los CVE son "inútiles para mí", lamentablemente, encuentro que ese es a menudo el caso.

DOUG. [RISAS] ¡No estás solo, Phil!

PATO. Son solo un par de oraciones de jerga y jerga de ciberseguridad.

Quiero decir, a veces, con CVE, vas a la página y simplemente dice: "Este identificador de error se ha reservado y los detalles seguirán más adelante", lo que es casi peor que inútil. [RISA]

Entonces, lo que esto realmente está tratando de decirle, en una forma de jerga, es que *simplemente mirar*, simplemente ver una página web, que se supone que es segura (usted no ha elegido descargar nada; no ha elegido ejecutar cualquier cosa; no ha autorizado al navegador a guardar un archivo)... solo el proceso de preparar la página antes de verla podría ser suficiente para ponerlo en peligro.

Eso es, creo, lo que quieren decir con "contenido HTML elaborado".

DOUG. Muy bien, muchas gracias, Paul, por aclarar eso.

Y muchas gracias, Phil, por enviar eso.

Si tiene una historia interesante, un comentario o una pregunta que le gustaría enviar, nos encantaría leerlo en el podcast.

Puede enviar un correo electrónico a tips@sophos.com, puede comentar cualquiera de nuestros artículos o puede contactarnos en las redes sociales: @nakedsecurity.

Ese es nuestro programa de hoy; muchas gracias por escuchar

Para Paul Ducklin, soy Doug Aamoth, les recuerdo hasta la próxima para...

AMBAS COSAS. ¡Mantente seguro!

[MÓDEM MUSICAL]

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- :posee

- :es

- :no

- :dónde

- $ UP

- Seguro 100%

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- capacidad

- Poder

- Nuestra Empresa

- Absoluto

- académico

- de la máquina

- Conforme

- Mi Cuenta

- Cuentas

- lector activo

- actividad

- add

- Añade

- Admin

- administración

- avanzado

- consejos

- Después

- en contra

- .

- Todos

- asignación

- permite

- solo

- ya haya utilizado

- Bien

- también

- am

- entre

- an

- y

- anunció

- Otra

- cualquier

- nadie

- dondequiera

- applicación

- Apple

- Aplicación

- aplicada

- Aplicá

- Abril

- APT

- somos

- AS

- At

- atacar

- ataques

- Los intentos

- audio

- autor

- Automático

- automáticamente

- Atrás

- Backup

- bandera

- Básicamente

- BE

- porque

- esto

- antes

- Comienzo

- "Ser"

- CREEMOS

- a continuación

- Bet

- Big

- Poco

- ambas

- Descanso

- cada navegador

- navegadores

- Navegador

- Error

- loco

- build

- quemar

- pero

- comprar

- by

- calculado

- , que son

- cámara

- PUEDEN

- Puede conseguir

- tapa

- case

- cases

- Causar

- a ciertos

- ciertamente

- comprobar

- comprobado

- comprobación

- Papas fritas

- manera?

- elegido

- Chrome

- navegador de Chrome

- cromo

- proceso de Compensación.

- Soluciones

- Médico

- código

- COM

- combinación

- cómo

- proviene

- comentario

- Algunos

- compañía

- componentes

- computadora

- informática

- confundido

- confusión

- conexión

- Conexiones

- constantemente

- consumir

- contenido

- contenido

- control

- controlado

- Conveniente

- Frio

- Core

- dañado

- podría

- Parejas

- curso

- Protectora

- CPU

- crítico

- Crooks

- Cryptojacking

- Clientes

- Corte

- corte

- CVE

- La Ciberseguridad

- datos

- día

- Días

- decidido

- Predeterminado

- defensiva

- diseñado

- destruir

- detalles

- dispositivo

- HIZO

- una experiencia diferente

- DIG

- descubierto CRISPR

- do

- sí

- No

- "Hacer"

- hecho

- No

- DOS

- DE INSCRIPCIÓN

- descargar

- verdadero

- Soltar

- más fácil

- Southern Implants

- efecto

- de manera eficaz

- ya sea

- electricidad

- correo

- cifrado

- cifrado

- final

- suficientes

- Era

- escapar

- esencialmente

- establecer

- Incluso

- Cada

- todos

- todo

- evidencia sólida

- excitado

- ejecutar

- ejecución

- existente

- gastos

- Explicar

- Explotar

- extra

- extremo

- ojos

- fascinante

- Feature

- pocos

- calculado

- Archive

- archivos

- llenar

- lleno

- Finalmente

- Encuentre

- Nombre

- Fijar

- seguir

- FORCE

- encontrado

- Amigo

- Desde

- diversión

- Pandillas

- en general

- generar

- obtener

- conseguir

- dado

- da

- Go

- Va

- va

- candidato

- buen trabajo

- Google Chrome

- De Google

- gráficos

- maravillosa

- corte

- la piratería

- tenido

- Manejo

- práctico

- Colgar

- suceder

- Ahorrar

- Difícil

- Materiales

- ¿Qué

- Tienen

- es

- he

- titular

- Heartbleed

- ayuda

- esta página

- Golpear

- mantener

- esperanza

- Cómo

- HTML

- HTTPS

- humana

- i

- idea

- identificador

- if

- imágenes

- imagen

- importante

- impresionante

- in

- Incluye

- aumentado

- interesante

- dentro

- proveedor de servicios Internet

- IT

- SUS

- sí mismo

- jerga

- JavaScript

- Trabajos

- saltar

- solo

- Guardar

- Clave

- Tipo

- Saber

- conocido

- Apellido

- luego

- Saltar

- APRENDE:

- aprendido

- Abandonar

- Permíteme

- Biblioteca

- se encuentra

- como

- Escucha Activa

- pequeño

- log

- largamente esperado

- Mira

- miró

- mirando

- MIRADAS

- perder

- Lote

- amar

- máquina

- hecho

- Inicio

- para lograr

- gestionado

- muchos

- Marzo

- personalizado

- significa

- mensaje

- Microsoft

- Microsoft Edge

- Ed. Media

- podría

- Móvil

- Mes

- más,

- sabah

- MEJOR DE TU

- mucho más

- Música

- musical

- Seguridad desnuda

- Podcast de seguridad desnuda

- nombre

- Cerca

- ¿ Necesita ayuda

- del sistema,

- sin embargo

- Nuevo

- noticias

- Next

- normalmente

- nada

- .

- ahora

- of

- off

- LANZAMIENTO

- a menudo

- on

- ONE

- en línea

- , solamente

- habiertos

- de código abierto

- or

- solicite

- Otro

- de otra manera

- nuestros

- salir

- afuera

- Más de

- página

- Papel

- parte

- partes

- fiesta

- Contraseña

- contraseñas

- Patch

- Parches

- Paul

- Personas

- PHIL

- teléfono

- Fotos

- Físicamente

- Fotos

- pieza

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- jugador

- Por favor

- Podcast

- Pódcasts

- punto

- posiblemente

- Artículos

- la posibilidad

- preparación

- presente

- probablemente

- Problema

- tratamiento

- Programa

- proyecto

- proporcionar

- proporcionando

- fines

- poner

- Poniendo

- Python

- códigos qr

- pregunta

- ransomware

- Leer

- lectores

- realmente

- razón

- recientemente

- Recuperar

- sanaciones

- representación

- reemplazar

- Informes

- investigadores

- reservados

- respectivamente

- RESTO

- rss

- Ejecutar

- correr

- ambiente seguro

- Said

- mismo

- arenero

- Guardar

- decir

- dice

- Pantalla

- Buscar

- Segundo

- Secreto

- segura

- EN LINEA

- ver

- dispersores

- semillas

- parece

- visto

- segmento

- se apoderó

- envío

- enviando

- grave

- set

- pólipo

- Varios

- Tienda

- tienes

- Mostrar

- Se calla

- simplemente

- desde

- situación

- Tamaño

- tamaños

- chasquido

- So

- hasta aquí

- Social

- algo

- algo

- en alguna parte

- SoundCloud

- Espacio

- Spotify

- propagación

- software espía

- comienzo

- fundó

- Comience a

- quedarse

- Sin embargo

- robada

- Detener

- detenido

- Historias

- Historia

- enviar

- tal

- Supuesto

- sorprendente

- te

- mesa

- ¡Prepárate!

- toma

- escuchar

- hablar

- equipo

- les digas

- que

- gracias

- esa

- El

- el mundo

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- cosa

- cosas

- pensar

- Código

- así

- esta semana

- aquellos

- pensamiento

- amenaza

- equipo

- veces

- TLS

- a

- hoy

- juntos

- demasiado

- parte superior

- seguir

- tráfico

- Entrenar

- tránsito

- transparente

- probado

- detonante

- problema

- Convertido

- tipo

- típicamente

- bajo

- entender

- comprensión

- Desafortunadamente

- único

- Actualizar

- actualizado

- Actualizaciones

- insta a

- Enlance

- us

- Uso

- utilizan el

- usado

- Usuario

- usando

- vendedor

- muy

- visita

- virus

- Vulnerabilidades

- vulnerabilidad

- quieres

- Orden

- fue

- Residuos

- Camino..

- we

- debilidad

- web

- kit web

- Página web

- semana

- WELL

- tuvieron

- ¿

- cuando

- sean

- que

- mientras

- QUIENES

- quien

- porque

- extensamente

- Wild

- seguirá

- ventanas

- limpieza

- sin

- palabras

- Actividades:

- funciona

- mundo

- peor

- valor

- se

- escribir

- la escritura

- Mal

- año

- años

- aún

- Usted

- tú

- zephyrnet

- cero