Investigadores de la empresa de seguridad de firmware y cadena de suministro Eclypsium afirmar haber encontrado lo que llamaron dramáticamente una "puerta trasera" en cientos de modelos de placas base del conocido fabricante de hardware Gigabyte.

De hecho, el titular de Eclypsium se refiere a él no sólo como un puerta trasera, pero todo en mayúsculas como PUERTA TRASERA.

La buena noticia es que esta parece ser una función legítima que se ha implementado mal, por lo que no es una puerta trasera en el sentido habitual y traicionero de un agujero de seguridad que ha sido insertado deliberadamente en un sistema informático para proporcionar acceso no autorizado en el futuro.

Por lo tanto, no es como un visitante diurno que abre a sabiendas una ventana poco conocida en la parte trasera del edificio para poder regresar al amparo de la oscuridad y robar el lugar.

La mala noticia es que esta parece ser una característica legítima que se ha implementado de manera incorrecta, lo que deja a las computadoras afectadas potencialmente vulnerables al abuso por parte de los ciberdelincuentes.

Entonces, es un poco como una ventana poco conocida en la parte trasera del edificio que olvidadamente se ha dejado abierta por error.

El problema, según Ecylpsium, es parte de un servicio Gigabyte conocido como Centro de Aplicaciones, cual “le permite iniciar fácilmente todas las aplicaciones de GIGABYTE instaladas en su sistema, verificar las actualizaciones relacionadas en línea y descargar las últimas aplicaciones, controladores y BIOS”.

Actualizaciones automáticas con debilidades.

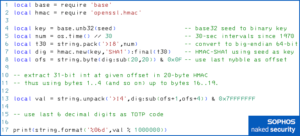

El componente de errores en este ecosistema de APP Center, dicen los investigadores, es un programa Gigabyte llamado GigabyteUpdateService.exe, una aplicación .NET que se instala en el %SystemRoot%System32 directorio (la raíz de su sistema generalmente es C:Windows) y se ejecuta automáticamente al iniciarse como un servicio de Windows.

Servicios son el equivalente de Windows de los procesos en segundo plano o demonios en sistemas estilo Unix: generalmente se ejecutan bajo una cuenta de usuario propia, a menudo la SYSTEM cuenta, y siguen ejecutándose todo el tiempo, incluso si cierra la sesión y su computadora está esperando sin pretensiones en la pantalla de inicio de sesión.

Este GigabyteUpdateService El programa, al parecer, hace exactamente lo que sugiere su nombre: actúa como un descargador e instalador automático para otros componentes de Gigabyte, enumerados anteriormente como aplicaciones, controladores e incluso el propio firmware del BIOS.

Desafortunadamente, según Eclypsium, obtiene y ejecuta el software desde una de las tres URL cableadas, y fue codificado de tal manera que:

- Una URL usa HTTP simple y antiguo, por lo que no proporciona protección de integridad criptográfica durante la descarga. Un manipulador en el medio (MitM) a través de cuyos servidores pasa el tráfico de su red no solo puede interceptar cualquier archivo que descargue el programa, sino también modificarlo de manera indetectable en el camino, por ejemplo, infectándolo con malware o reemplazándolo. con diferentes archivos en total.

- Dos URL usan HTTPS, pero la utilidad de actualización no verifica el certificado HTTPS que el servidor del otro extremo devuelve. Esto significa que un MitM puede presentar un certificado web emitido a nombre del servidor que espera el descargador, sin necesidad de que ese certificado sea validado y firmado por una autoridad de certificación (CA) reconocida como Let's Encrypt, DigiCert o GlobalSign. Los impostores podrían simplemente crear un certificado falso y "garantizarlo" ellos mismos.

- Los programas que el descargador obtiene y ejecuta no se validan criptográficamente para verificar que realmente provienen de Gigabyte. Windows no permitirá que los archivos descargados se ejecuten si no están firmados digitalmente, pero la firma digital de cualquier organización servirá. Los ciberdelincuentes adquieren de forma rutinaria sus propias claves de firma de código utilizando compañías ficticias falsas o comprando claves de la dark web que fueron robadas en filtraciones de datos, ataques de ransomware, etc.

Eso es bastante malo por sí solo, pero hay un poco más que eso.

Inyectar archivos en Windows

No puede simplemente salir y tomar una nueva versión del GigabyteUpdateService utilidad, porque ese programa en particular puede haber llegado a su computadora de una manera inusual.

Puede reinstalar Windows en cualquier momento, y una imagen estándar de Windows no sabe si va a utilizar una placa base Gigabyte o no, por lo que no incluye GigabyteUpdateService.exe pre instalado.

Por lo tanto, Gigabyte utiliza una característica de Windows conocida como WPBTo Tabla binaria de la plataforma Windows (Microsoft la presenta como una característica, aunque es posible que no esté de acuerdo cuando aprenda cómo funciona).

Esta "característica" permite a Gigabyte inyectar la GigabyteUpdateService programa en el System32 directorio, directamente desde su BIOS, incluso si su unidad C: está encriptada con Bitlocker.

WPBT proporciona un mecanismo para que los fabricantes de firmware almacenen un archivo ejecutable de Windows en sus imágenes de BIOS, lo carguen en la memoria durante el proceso de inicio previo del firmware y luego le digan a Windows: "Una vez que hayas desbloqueado la unidad C: y hayas comenzado a arrancar, lee este bloque de memoria que te he dejado, escríbelo en el disco y ejecútalo al principio del proceso de arranque".

Sí, lo leíste correctamente.

Según la propia documentación de Microsoft, solo se puede inyectar un programa en la secuencia de inicio de Windows de esta manera:

La ubicación del archivo en el disco es

WindowsSystem32Wpbbin.exeen el volumen del sistema operativo.

Además, existen algunas limitaciones estrictas de codificación impuestas a ese Wpbbin.exe programa, en particular que:

WPBT solo admite aplicaciones nativas en modo de usuario que ejecuta Windows Session Manager durante la inicialización del sistema operativo. Una aplicación nativa hace referencia a una aplicación que no depende de la API de Windows (Win32).

Ntdll.dlles la única dependencia DLL de una aplicación nativa. Una aplicación nativa tiene un tipo de subsistema PE de 1 (IMAGE_SUBSYSTEM_NATIVE).

Del código en modo nativo a la aplicación .NET

En este punto, probablemente se esté preguntando cómo una aplicación nativa de bajo nivel que comienza como Wpbbin.exe termina como una aplicación de actualización completa basada en .NET llamada GigabyteUpdateService.exe que se ejecuta como un servicio regular del sistema.

Bueno, de la misma manera que el firmware de Gigabyte (que no puede ejecutarse bajo Windows) contiene un IMAGE_SUBSYSTEM_NATIVE Programa WPBT que "cae" en Windows...

…así también, el código de modo nativo de WPBT (que no puede ejecutarse como una aplicación normal de Windows) contiene una aplicación .NET integrada que “cae” en el System32 directorio que se iniciará más adelante en el proceso de arranque de Windows.

En pocas palabras, su firmware tiene una versión específica de GigabyteUpdateService.exe integrado en él y, a menos y hasta que actualice su firmware, seguirá recibiendo esa versión cableada del servicio de actualización de APP Center "introducido" en Windows para usted en el momento del arranque.

Aquí hay un problema obvio del huevo y la gallina, en particular (e irónicamente) que si permite que el ecosistema de APP Center actualice su firmware automáticamente, es muy posible que termine con su actualización siendo administrada por el mismo cableado, Servicio de actualización vulnerable integrado en el firmware que desea reemplazar.

En palabras de Microsoft (nuestro énfasis):

El propósito principal de WPBT es permitir que el software crítico persista incluso cuando el sistema operativo haya cambiado o se haya reinstalado en una configuración "limpia". Un caso de uso para WPBT es habilitar el software antirrobo que se requiere que persista en caso de que un dispositivo haya sido robado, formateado y reinstalado. […] Esta funcionalidad es poderosa y proporciona la capacidad para que los proveedores de software independientes (ISV) y los fabricantes de equipos originales (OEM) tengan sus soluciones adheridas al dispositivo de forma indefinida.

Debido a que esta función brinda la capacidad de ejecutar de manera persistente el software del sistema en el contexto de Windows, se vuelve crítico que las soluciones basadas en WPBT sean lo más seguras posible y no expongan a los usuarios de Windows a condiciones explotables. En particular, las soluciones WPBT no deben incluir malware (es decir, software malicioso o software no deseado instalado sin el consentimiento adecuado del usuario).

Bastante.

¿Qué hacer?

¿Es esto realmente una "puerta trasera"?

No lo creemos, porque preferimos reservar esa palabra en particular para comportamientos de seguridad cibernética más nefastos, como debilitando deliberadamente algoritmos de encriptación, incorporando deliberadamente contraseñas ocultas, apertura vías de comando y control no documentadas, Y así sucesivamente.

De todos modos, la buena noticia es que esta inyección de programa basada en WPBT es una opción de placa base Gigabyte que puede desactivar.

Los propios investigadores de Eclypsium dijeron: “Aunque esta configuración parece estar deshabilitada de manera predeterminada, estaba habilitada en el sistema que examinamos”, sino un lector de Naked Security (ver Comenta abajo) escribe, "Acabo de construir un sistema con una placa Gigabyte ITX hace unas semanas y el Centro de aplicaciones Gigabyte estaba [encendido en el BIOS] de forma inmediata".

Entonces, si tiene una placa base Gigabyte y está preocupado por esta llamada puerta trasera, puede eludirla por completo: Vaya a la configuración de su BIOS y asegúrese de que el Descarga e instalación del centro de aplicaciones La opción está desactivada.

Incluso podría usar su software de seguridad de punto final o el firewall de su red corporativa para bloquear el acceso a los tres slugs de URL que están conectados al servicio de actualización no seguro, que Eclypsium enumera como:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Para que quede claro, no hemos intentado bloquear estas URL, por lo que no sabemos si bloquearía el funcionamiento de otras actualizaciones necesarias o importantes de Gigabyte, aunque sospechamos que bloquear las descargas a través de esa URL HTTP es una buena idea de todos modos. .

Suponemos, por el texto LiveUpdate4 en la parte de la ruta de la URL, que aún podrá descargar y administrar las actualizaciones manualmente e implementarlas a su manera y en su propio tiempo...

…pero eso es solo una suposición.

También, mantén los ojos abiertos para recibir actualizaciones de Gigabyte.

Esa GigabyteUpdateService El programa definitivamente podría mejorar, y cuando esté parcheado, es posible que deba actualizar el firmware de su placa base, no solo su sistema Windows, para asegurarse de que aún no tenga la versión anterior enterrada en su firmware, esperando volver a la vida. en el futuro.

Y si es un programador que está escribiendo código para manejar descargas basadas en web en Windows, use siempre HTTPS y siempre realice al menos un conjunto básico de comprobaciones de verificación de certificados en cualquier servidor TLS al que se conecte.

Porque tú puedes.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Compra y Vende Acciones en Empresas PRE-IPO con PREIPO®. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :posee

- :es

- :no

- $ UP

- 1

- 15%

- a

- capacidad

- Poder

- Sobre nosotros

- arriba

- Absoluto

- abuso

- de la máquina

- Conforme

- Mi Cuenta

- adquirir

- hechos

- .

- algoritmos

- Todos

- permitir

- permite

- a lo largo de

- también

- en total

- hacerlo

- an

- y

- cualquier

- abejas

- applicación

- Aplicación

- aplicaciones

- aplicaciones

- somos

- en torno a

- AS

- At

- ataques

- autor

- autoridad

- auto

- Confirmación de Viaje

- automáticamente

- Atrás

- puerta trasera

- fondo

- background-image

- Malo

- mal

- básica

- BE

- porque

- se convierte en

- esto

- comportamientos

- Poco

- Bloquear

- bloqueo

- tablero

- frontera

- Fondo

- Box

- infracciones

- Construir la

- construido

- pero

- Comprar

- by

- CA

- , que son

- llegó

- PUEDEN

- llevar

- De Mano

- case

- Reubicación

- certificado

- Autoridad certificada

- cambiado

- comprobar

- Cheques

- reclamo

- limpiar

- código

- codificado

- Codificación

- Color

- cómo

- Empresas

- compañía

- componente

- componentes

- computadora

- computadoras

- Configuración

- Conectarse

- consentimiento

- contiene

- contexto

- Sector empresarial

- podría

- Protectora

- Para crear

- crítico

- criptográfico

- ciberdelincuentes

- La Ciberseguridad

- Oscuro

- Web Obscura

- datos

- Incumplimiento de datos

- Predeterminado

- que probar definitivamente

- Dependencia

- desplegar

- dispositivo

- una experiencia diferente

- digital

- digitalmente

- directamente

- discapacitados

- Pantalla

- do

- documentación

- sí

- No

- No

- descargar

- Descargas

- dramáticamente

- el lado de la transmisión

- conductores

- doblado

- durante

- e

- Temprano en la

- pasan fácilmente

- ecosistema

- integrado

- énfasis

- habilitar

- facilita

- cifrado

- cifrado

- final

- Punto final

- seguridad de punto final

- termina

- suficientes

- garantizar

- enteramente

- equipo

- Equivalente a

- Éter (ETH)

- Incluso

- exactamente

- ejemplo

- ejecutar

- ejecutado

- espera

- Ojos

- hecho

- falso

- Feature

- pocos

- Archive

- archivos

- cortafuegos

- en

- frontal o trasero

- a la fatiga

- futuras

- en general

- obtener

- conseguir

- Go

- va

- candidato

- agarrar

- encargarse de

- Materiales

- Tienen

- titular

- altura

- esta página

- Agujero

- flotar

- Cómo

- HTML

- http

- HTTPS

- Cientos

- i

- idea

- if

- imagen

- imágenes

- implementado

- importante

- es la mejora continua

- in

- incluir

- independientes

- inyectar

- inseguro

- integridad

- dentro

- Irónicamente

- Emitido

- IT

- SUS

- sí mismo

- articulación

- solo

- Guardar

- claves

- Saber

- conocido

- luego

- más reciente

- lanzamiento

- lanzado

- APRENDE:

- menos

- dejarlo

- izquierda

- legítima

- Vida

- como

- limitaciones

- Listado

- Listas

- carga

- Ubicación

- para lograr

- fabricante

- Makers

- el malware

- gestionan

- gestionado

- gerente

- a mano

- Fabricantes

- Margen

- max-ancho

- Puede..

- significa

- mecanismo

- Salud Cerebral

- simplemente

- Microsoft

- podría

- Error

- MITM

- modelos

- modificar

- más,

- debe

- Seguridad desnuda

- nombre

- nativo

- necesario

- ¿ Necesita ayuda

- necesidad

- red

- del sistema,

- tráfico de red

- Nuevo

- noticias

- no

- normal

- notablemente

- obvio

- of

- off

- a menudo

- Viejo

- on

- ONE

- en línea

- , solamente

- habiertos

- apertura

- funcionamiento

- sistema operativo

- Optión

- or

- reconocida por

- Otro

- nuestros

- salir

- EL DESARROLLADOR

- EDUCACIÓN FÍSICA

- parte

- particular

- pasa

- camino

- Paul

- realizar

- continuamente

- inclinado

- Natural

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- punto

- posición

- posible

- Artículos

- la posibilidad

- poderoso

- preferir

- presente

- primario

- probablemente

- Problema

- en costes

- Programa

- Programador

- Programas

- Protección

- proporcionar

- proporciona un

- proporcionando

- propósito

- poner

- ransomware

- Ataques de ransomware

- más bien

- Leer

- Testimoniales

- realmente

- Reconocido

- se refiere

- regular

- relacionado

- relativo

- reemplazar

- Requisitos

- investigadores

- Reservar

- Derecho

- raíz

- redondo

- rutinariamente

- Ejecutar

- correr

- Said

- mismo

- dices

- Pantalla

- seguro

- EN LINEA

- Software de seguridad

- ver

- parece

- envía

- sentido

- Secuencia

- de coches

- Sesión

- set

- pólipo

- Configure

- firmar

- firmado

- simplemente

- So

- Software

- sólido

- Soluciones

- algo

- soluciones y

- estándar

- fundó

- comienza

- inicio

- Palo

- Sin embargo

- robada

- tienda

- estricto

- tal

- Sugiere

- soportes

- SVG

- te

- Todas las funciones a su disposición

- les digas

- que

- esa

- El

- El futuro de las

- la articulación

- su

- Les

- sí mismos

- luego

- Ahí.

- por lo tanto

- Estas

- ellos

- pensar

- así

- ¿aunque?

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- TLS

- a

- demasiado

- parte superior

- tráfico

- transición

- transparente

- probado

- GIRO

- Convertido

- tipo

- bajo

- hasta

- insólito

- no deseado

- Actualizar

- Actualizaciones

- Enlance

- utilizan el

- caso de uso

- Usuario

- usuarios

- usos

- usando

- generalmente

- utilidad

- validado

- vendedores

- Verificación

- verificar

- versión

- muy

- vía

- Visitante

- volumen

- Vulnerable

- Esperando

- quieres

- fue

- Camino..

- we

- web

- Basado en la Web

- Semanas

- WELL

- bien conocido

- tuvieron

- ¿

- cuando

- sean

- que

- QUIENES

- cuyo

- seguirá

- ventanas

- Usuarios de Windows

- sin

- preguntando

- Palabra

- palabras

- trabajando

- funciona

- preocupado

- escribir

- la escritura

- Usted

- tú

- zephyrnet