1Centro de Tecnologías Cuánticas, Universidad Nacional de Singapur, Singapur

2Departamento de Ingeniería Eléctrica e Informática, Universidad Nacional de Singapur

¿Encuentra este documento interesante o quiere discutirlo? Scite o deje un comentario en SciRate.

Resumen

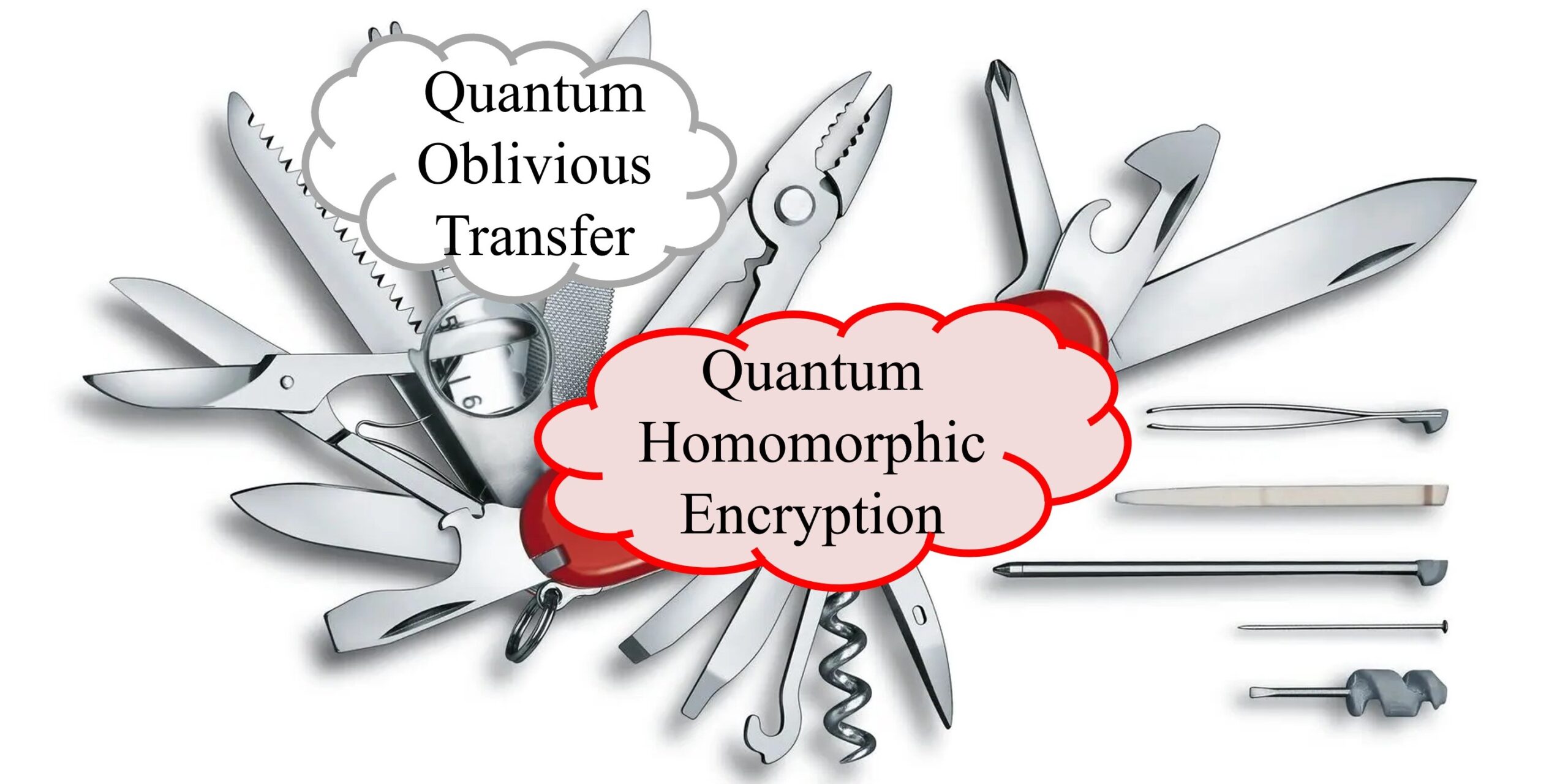

El cifrado homomórfico cuántico, que permite el cálculo por parte de un servidor directamente sobre datos cifrados, es una primitiva fundamental a partir de la cual se pueden construir protocolos de criptografía cuántica más complejos. Para que tales construcciones sean posibles, el cifrado homomórfico cuántico debe satisfacer dos propiedades de privacidad: la privacidad de los datos, que garantiza que los datos de entrada sean privados del servidor, y la privacidad del circuito, que garantiza que el texto cifrado después del cálculo no revele ninguna información adicional sobre el circuito. utilizado para realizarlo, más allá de la salida del cálculo en sí. Si bien la privacidad de los circuitos está bien estudiada en la criptografía clásica y muchos esquemas de cifrado homomórfico pueden equiparse con ella, su análogo cuántico ha recibido poca atención. Aquí establecemos una definición de privacidad de circuito para el cifrado homomórfico cuántico con seguridad teórica de la información. Además, reducimos la transferencia olvidada cuántica al cifrado homomórfico cuántico. Mediante el uso de esta reducción, nuestro trabajo revela compromisos fundamentales entre la privacidad del circuito, la privacidad de los datos y la corrección para una amplia familia de protocolos de cifrado homomórfico cuántico, incluidos los esquemas que solo permiten el cálculo de los circuitos de Clifford.

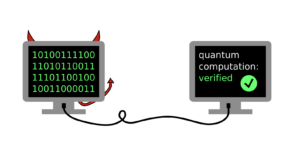

Imagen destacada: El cifrado homomórfico cuántico, la navaja suiza de la criptografía cuántica, puede construir una transferencia inconsciente cuántica.

[Contenido incrustado]

Resumen popular

Si uno de ustedes no puede resolver un problema complicado específico, entonces sí, y puede usar el cifrado homomórfico clásico. Sin embargo, ¿podemos deshacernos de la suposición cuestionable? La esperanza es llevar la mecánica cuántica al cifrado homomórfico cuántico, que generalmente mejora la seguridad.

En nuestro artículo, respondemos a la pregunta con un no. Uno de ustedes y su contador no pueden estar satisfechos. Existe una compensación entre la información que filtra y la información que filtra su contador.

► datos BibTeX

► referencias

[ 1 ] Joseph F. Fitzsimons. “Computación cuántica privada: una introducción a la computación cuántica ciega y protocolos relacionados”. npj Información cuántica 3, 1–11 (2017).

https://doi.org/10.1038/s41534-017-0025-3

[ 2 ] Dorit Aharonov, Michael Ben-Or y Elad Eban. “Pruebas interactivas para cálculos cuánticos” (2008) arXiv:0810.5375.

https:///doi.org/10.48550/arXiv.0810.5375

arXiv: 0810.5375

[ 3 ] Anne Broadbent, Joseph Fitzsimons y Elham Kashefi. “Computación cuántica ciega universal”. En 2009, 50º Simposio Anual de IEEE sobre Fundamentos de Ciencias de la Computación. Páginas 517–526. (2009).

https: / / doi.org/ 10.1109 / FOCS.2009.36

[ 4 ] Tomoyuki Morimae y Keisuke Fujii. “Protocolo de computación cuántica ciega en el que Alicia solo realiza mediciones”. física Rev. A 87, 050301 (2013).

https: / / doi.org/ 10.1103 / PhysRevA.87.050301

[ 5 ] Ben W Reichardt, Falk Unger y Umesh Vazirani. “Dominio clásico de los sistemas cuánticos”. Naturaleza 496, 456–460 (2013).

https: / / doi.org/ 10.1038 / nature12035

[ 6 ] Atul Mantri, Tommaso F. Demarie, Nicolas C. Menicucci y Joseph F. Fitzsimons. "Ambigüedad de flujo: un camino hacia la computación cuántica ciega impulsada clásicamente". física Rev. X 7, 031004 (2017).

https: / / doi.org/ 10.1103 / PhysRevX.7.031004

[ 7 ] Li Yu, Carlos A. Pérez-Delgado y Joseph F. Fitzsimons. “Limitaciones en el cifrado homomórfico cuántico teóricamente seguro de la información”. física Rev. A 90, 050303 (2014).

https: / / doi.org/ 10.1103 / PhysRevA.90.050303

[ 8 ] Anne Broadbent y Stacey Jeffrey. “Cifrado homomórfico cuántico para circuitos de baja complejidad t-gate”. En Rosario Gennaro y Matthew Robshaw, editores, Advances in Cryptology – CRYPTO 2015. Páginas 609–629. Berlín, Heidelberg (2015). Springer Berlín Heidelberg.

https://doi.org/10.1007/978-3-662-48000-7_30

[ 9 ] Yfke Dulek, Christian Schaffner y Florian Speelman. “Cifrado homomórfico cuántico para circuitos de tamaño polinomial”. En Matthew Robshaw y Jonathan Katz, editores, Advances in Cryptology – CRYPTO 2016. Páginas 3–32. Berlín, Heidelberg (2016). Springer Berlín Heidelberg.

https://doi.org/10.1007/978-3-662-53015-3_1

[ 10 ] Si-Hui Tan, Joshua A. Kettlewell, Yingkai Ouyang, Lin Chen y Joseph F. Fitzsimons. “Un enfoque cuántico para el cifrado homomórfico”. Informes científicos 6, 33467 (2016).

https: / / doi.org/ 10.1038 / srep33467

[ 11 ] Yingkai Ouyang, Si-Hui Tan y Joseph F. Fitzsimons. “Cifrado homomórfico cuántico a partir de códigos cuánticos”. física Rev. A 98, 042334 (2018).

https: / / doi.org/ 10.1103 / PhysRevA.98.042334

[ 12 ] Urmila Mahadev. “Cifrado homomórfico clásico para circuitos cuánticos”. SIAM Journal on Computing 0, FOCS18–189 (2020).

https: / / doi.org/ 10.1137 / 18M1231055

[ 13 ] Yingkai Ouyang y Peter P. Rohde. "Un marco general para la composición del cifrado homomórfico cuántico y la corrección de errores cuánticos" (2022) arXiv: 2204.10471.

https:///doi.org/10.48550/arXiv.2204.10471

arXiv: 2204.10471

[ 14 ] Craig Gentry. “Cifrado totalmente homomórfico utilizando celosías ideales”. En Actas del 41º Simposio anual de ACM sobre teoría de la computación. Páginas 169–178. (2009).

https: / / doi.org/ 10.1145 / 1536414.1536440

[ 15 ] Craig Gentry. "Un esquema de cifrado completamente homomórfico". Tesis doctoral. Universidad Stanford. (2009). URL: crypto.stanford.edu/craig.

https:///crypto.stanford.edu/craig

[ 16 ] Craig Gentry, Shai Halevi y Vinod Vaikuntanathan. “Cifrado homomórfico I-hop y circuitos yao realeatorizables”. En Actas de la 30ª Conferencia Anual sobre Avances en Criptología. Páginas 155–172. CRYPTO'10Berlín, Heidelberg (2010). Springer-Verlag.

https://doi.org/10.1007/978-3-642-14623-7_9

[ 17 ] Baoz Barak y Zvika Brakerski. “La navaja suiza de la criptografía” (2012) url: windowsontheory.org/2012/05/01/the-swiss-army-knife-of-cryptography/.

https://windowsontheory.org/2012/05/01/the-swiss-army-nife-of-cryptography/

[ 18 ] Yehuda Lindell. “Tutoriales sobre los fundamentos de la criptografía: Dedicado a oded goldreich”. Springer Publishing Company, Incorporada. (2017). 1ra edición

https://doi.org/10.1007/978-3-319-57048-8

[ 19 ] Saeid Esmaeilzade, Nasrollah Pakniat y Ziba Eslami. “Una construcción genérica para construir protocolos de transferencia simples y ajenos a partir de esquemas de encriptación homomórficos”. The Journal of Supercomputing 78, 72–92 (2022).

https://doi.org/10.1007/s11227-021-03826-0

[ 20 ] Omer Reingold, Luca Trevisan y Salil Vadhan. “Nociones de reducibilidad entre primitivas criptográficas”. En Moni Naor, editor, Teoría de la criptografía. Páginas 1–20. Berlín, Heidelberg (2004). Springer Berlín Heidelberg.

https://doi.org/10.1007/978-3-540-24638-1_1

[ 21 ] Ching-Yi Lai y Kai-Min Chung. “Sobre el cifrado homomórfico cuántico estadísticamente seguro”. Información cuántica. computar 18, 785–794 (2018).

https: / / doi.org/ 10.26421 / QIC18.9-10-4

[ 22 ] Michael Newmann. "Más limitaciones en el cifrado homomórfico cuántico teóricamente seguro de la información" (2018) arXiv: 1809.08719.

https:///doi.org/10.48550/arXiv.1809.08719

arXiv: 1809.08719

[ 23 ] Ashwin Nayak. "Límites inferiores óptimos para autómatas cuánticos y códigos de acceso aleatorio". En el 40º Simposio Anual sobre Fundamentos de Ciencias de la Computación (Cat. No.99CB37039). Páginas 369–376. (1999).

https: / / doi.org/ 10.1109 / SFFCS.1999.814608

[ 24 ] Si-Hui Tan, Yingkai Ouyang y Peter P. Rohde. “Encriptación cuántica algo homomórfica algo segura y práctica con estados coherentes”. física Rev. A 97, 042308 (2018).

https: / / doi.org/ 10.1103 / PhysRevA.97.042308

[ 25 ] Yingkai Ouyang, Si-Hui Tan, Joseph Fitzsimons y Peter P. Rohde. "Cifrado homomórfico de computación cuántica de óptica lineal en estados de luz casi arbitrarios con seguridad asintóticamente perfecta". Investigación de revisión física 2, 013332 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.013332

[ 26 ] André Chailloux, Iordanis Kerenidis y Jamie Sikora. “Límites inferiores para la transferencia olvidada cuántica”. Información cuántica. computar 13, 158–177 (2013).

https: / / doi.org/ 10.26421 / QIC13.1-2-9

[ 27 ] André Chailloux y Jamie Sikora. "Límites óptimos para la transferencia inconsciente cuántica semi-honesta". Chicago Journal of Theoretical Computer Science 2016 (2016).

https: / / doi.org/ 10.4086 / cjtcs.2016.013

[ 28 ] Ryan Amiri, Robert Stárek, David Reichmuth, Ittoop V. Puthoor, Michal Mičuda, Ladislav Mišta, Jr., Miloslav Dušek, Petros Wallden y Erika Andersson. "Transferencia olvidada cuántica imperfecta 1 de 2: límites, un protocolo y su implementación experimental". PRX Quantum 2, 010335 (2021).

https: / / doi.org/ 10.1103 / PRXQuantum.2.010335

[ 29 ] Koenraad MR Audenaert y Milán Mosonyi. "Límites superiores de las probabilidades de error y exponentes de error asintótico en la discriminación cuántica de múltiples estados". Revista de Física Matemática 55, 102201 (2014).

https: / / doi.org/ 10.1063 / 1.4898559

[ 30 ] Carl W. Helström. “Teoría de la detección y mecánica cuántica”. Información y Control 10, 254–291 (1967).

https://doi.org/10.1016/S0019-9958(67)90302-6

[ 31 ] Alejandro S. Holevo. “Límites para la cantidad de información transmitida por un canal de comunicación cuántica”. Problemas de transmisión de información 9, 177–183 (1973). URL: http://mi.mathnet.ru/ppi903.

http:///mi.mathnet.ru/ppi903

[ 32 ] Juan Watrous. “La teoría de la información cuántica”. Prensa de la Universidad de Cambridge. (2018).

https: / / doi.org/ 10.1017 / 9781316848142

[ 33 ] CA Fuchs y J. van de Graaf. “Medidas criptográficas de distinguibilidad para estados cuánticos-mecánicos”. IEEE Transactions on Information Theory 45, 1216–1227 (1999).

https: / / doi.org/ 10.1109 / 18.761271

[ 34 ] A. Uhlmann. “La “probabilidad de transición” en el espacio de estados de un *-álgebra”. Informes sobre física matemática 9, 273–279 (1976).

https://doi.org/10.1016/0034-4877(76)90060-4

[ 35 ] Michael A. Nielsen e Isaac Chuang. “Computación cuántica e información cuántica: edición del décimo aniversario”. Prensa de la Universidad de Cambridge. (10).

https: / / doi.org/ 10.1017 / CBO9780511976667

[ 36 ] Hoi Kwong Lo. “Inseguridad de los cómputos cuánticos seguros”. física Rev. A 56, 1154–1162 (1997).

https: / / doi.org/ 10.1103 / PhysRevA.56.1154

[ 37 ] Roger Colbeck. “Imposibilidad de computación clásica bipartita segura”. física Rev. A 76, 062308 (2007).

https: / / doi.org/ 10.1103 / PhysRevA.76.062308

[ 38 ] Carlos Mochón. “Lanzamiento de monedas débiles cuánticas con un sesgo arbitrariamente pequeño” (2007) arXiv:0711.4114.

https:///doi.org/10.48550/arXiv.0711.4114

arXiv: 0711.4114

[ 39 ] André Chailloux y Iordanis Kerenidis. "Lanzamiento de moneda fuerte cuántico óptimo". En 2009, 50º Simposio Anual de IEEE sobre Fundamentos de Ciencias de la Computación. Páginas 527–533. IEEE (2009).

https: / / doi.org/ 10.1109 / FOCS.2009.71

[ 40 ] Dorit Aharonov, André Chailloux, Maor Ganz, Iordanis Kerenidis y Loïck Magnin. "Una prueba más simple de la existencia de monedas cuánticas débiles lanzadas al aire con un sesgo arbitrariamente pequeño". SIAM Journal on Computing 45, 633–679 (2016).

https: / / doi.org/ 10.1137 / 14096387X

[ 41 ] Carl A. Miller. “La imposibilidad de lanzar una moneda débil cuántica eficientemente”. En Actas del 52º Simposio Anual ACM SIGACT sobre Teoría de la Computación. Páginas 916–929. Nueva York, NY, EE. UU. (2020). Asociación para Maquinaria de Computación.

[ 42 ] Hoi-Kwong Lo y HF Chau. “¿Es realmente posible el compromiso de bits cuánticos?”. física Rev. Lett. 78, 3410-3413 (1997).

https: / / doi.org/ 10.1103 / PhysRevLett.78.3410

[ 43 ] Domingo Mayers. “El compromiso incondicionalmente seguro de bits cuánticos es imposible”. física Rev. Lett. 78, 3414–3417 (1997).

https: / / doi.org/ 10.1103 / PhysRevLett.78.3414

Citado por

Este documento se publica en Quantum bajo el Creative Commons Reconocimiento 4.0 Internacional (CC BY 4.0) licencia. Los derechos de autor permanecen con los titulares de derechos de autor originales, como los autores o sus instituciones.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Fuente: https://quantum-journal.org/papers/q-2023-04-13-976/

- :es

- ][pag

- 1

- 10

- 11

- 1999

- 2012

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 28

- 39

- 67

- 7

- 8

- 9

- 98

- a

- Nuestra Empresa

- RESUMEN

- de la máquina

- Contabilidad

- ACM

- Adicionales

- Información adicional

- avances

- afiliaciones

- Después

- Alexander

- permite

- Ambigüedad

- y

- Aniversario

- anual

- https://www.youtube.com/watch?v=xB-eutXNUMXJtA&feature=youtu.be

- enfoque

- somos

- Ejército

- AS

- Asociación

- asunción

- autor

- Autorzy

- BE

- berlín

- entre

- Más allá de

- parcialidad

- Poco

- Descanso

- llevar

- general

- build

- construido

- by

- Cambridge

- PUEDEN

- no puede

- Carl

- CAT

- Channel

- chen

- Chicago

- COHERENTE

- Monedas

- comentario

- compromiso

- Los comunes

- Comunicación

- compañía

- integraciones

- complejidad

- Complicado

- cálculo

- computaciones

- computadora

- Ingeniería Informática

- Ciencias de la Computación

- informática

- Congreso

- construir

- construcción

- contenido

- contrario

- contribuido

- control

- derechos de autor,

- Craig

- cripto

- criptográfico

- criptografía

- datos

- privacidad de datos

- David

- a dedicados

- la

- directamente

- Discriminación

- discutir

- impulsados

- edición

- editor

- eficiente

- integrado

- cifrado

- cifrado

- Ingeniería

- asegura

- equipado

- Erika

- error

- establecer

- Éter (ETH)

- familia

- Firme

- Fundamentos

- Marco conceptual

- Desde

- completamente

- fundamental

- Además

- General

- obtener

- va

- esta página

- titulares

- esperanza

- Cómo

- Sin embargo

- http

- HTTPS

- ideal

- IEEE

- imagen

- implementación

- imposible

- mejora

- in

- Incluye

- por

- Incorporado

- info

- información

- Las opciones de entrada

- instituciones

- interesante

- Internacional

- Introducción

- IT

- SUS

- sí mismo

- Jamie

- JavaScript

- Trabajos

- Juan

- revista

- jpg

- Saber

- fuga

- Fugas

- APRENDE:

- Abandonar

- Licencia

- luz

- limitaciones

- pequeño

- perder

- Baja

- maquinaria

- HACE

- muchos

- matemático

- max-ancho

- medidas

- medidas

- mecánica

- Michael

- Molinero

- Mes

- más,

- múltiples

- Nacional

- Naturaleza

- Nuevo

- New York

- Next

- Nicolas

- NY

- of

- on

- ONE

- habiertos

- óptica

- reconocida por

- de otra manera

- salida

- Papel

- camino

- perfecto

- realizar

- Peter

- los libros físicos

- Física

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posible

- prensa

- primitivo

- política de privacidad

- privada

- probabilidades

- Problema

- problemas

- Proceso

- prueba

- pruebas

- propiedades

- protocolo

- protocolos

- publicado

- editor

- DTP

- la cantidad

- Cuántico

- computación cuántica

- criptografía cuántica

- corrección de error cuántico

- información cuántica

- Quantum Mechanics

- sistemas cuánticos

- pregunta

- azar

- recibido

- reducir

- referencias

- relacionado

- permanece

- Informes

- la investigación

- género

- una estrategia SEO para aparecer en las búsquedas de Google.

- Eliminar

- ROBERT

- Ryan

- s

- satisfecho

- esquema

- esquemas

- Ciencia:

- seguro

- EN LINEA

- siam

- sencillos

- Singapur

- chica

- RESOLVER

- Espacio

- soluciones y

- stanford

- Universidad de Stanford

- Estado

- Zonas

- fuerte

- tal

- Supercomputación

- suizo

- simposio

- Todas las funciones a su disposición

- deuda

- Tecnologías

- esa

- La

- la información

- El Estado

- su

- teorético

- equipo

- Título

- a

- hacia

- Transacciones

- transferir

- bajo

- universidad

- Enlance

- Estados Unidos de America

- utilizan el

- generalmente

- volumen

- W

- que

- mientras

- seguirá

- Actividades:

- X

- año

- tú

- a ti mismo

- Youtube

- zephyrnet