Un panorama geopolítico en evolución y requisitos regulatorios cambiantes han transformado el entorno de ciberseguridad de Europa durante el año pasado, generando nuevos desafíos para salvaguardar la infraestructura crítica y los datos confidenciales.

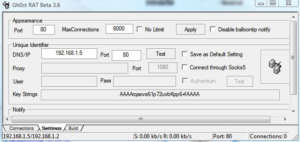

La guerra de Ucrania y el conflicto en Gaza han provocado un aumento del hacktivismo, y las bandas de ransomware se han destacado por capitalizar rápidamente nuevas vulnerabilidades críticas para obtener acceso inicial dentro de muchas organizaciones. Esto se ve exacerbado por el hecho de que los actores de amenazas tienen más acceso a diversos medios de automatización, ya sean kits de herramientas de comando y control (C2) fácilmente disponibles, IA generativa (genAI) para respaldar sus esfuerzos de phishing o ransomware disponible comercialmente en la Dark Web.

El conflicto en Ucrania dominó la primera parte del año, con la amenaza de ciberataques y contraataques de Estados-nación que potencialmente escaparían del teatro de guerra al ecosistema cibernético europeo más amplio. "La infraestructura crítica seguirá siendo un objetivo tanto para fines de 'propaganda' como de verdadera disrupción", afirma Gareth Lindahl-Wise, CISO de Ontinue. "Se seguirán buscando activamente datos confidenciales para obtener ventajas militares operativas, fines de extorsión criminal y también para obtener ventajas comerciales y de estado-nación".

La Agencia de Ciberseguridad de la Unión Europea (ENISA), la agencia de la UE dedicada a lograr un alto nivel común de ciberseguridad en toda Europa, registró aproximadamente 2,580 incidentes entre julio de 2022 y junio de 2023. Esa cifra no incluye los 220 incidentes dirigidos específicamente a dos o más países de la UE. Estados miembros, según la portavoz de ENISA, Laura Heuvinck. "En la mayoría de los casos, las principales amenazas pueden estar motivadas por una combinación de intenciones como ganancia financiera, perturbación, espionaje, destrucción o ideología en el caso del hacktivismo", dice Heuvinck.

La UE avanza con las normas de seguridad

Y en el frente regulatorio de datos, la Unión Europea sigue siendo increíblemente activa.

El Reglamento General de Protección de Datos (GDPR), una ley integral de protección de datos implementada por la UE en mayo de 2018, ha generado una gran cantidad de atención y energía en las personas que trabajan en funciones de seguridad para comprender mejor los datos que tienen, dónde están, cómo está protegido y con quién se comparte. "Aparte de los elementos de 'consentimiento' y 'derecho de uso', estos deberían haber sido elementos básicos para la seguridad de los datos desde el principio", afirma Lindahl-Wise. "Existe el peligro de que los datos comercialmente sensibles pero que no son PII queden como un pariente pobre en la priorización".

La nueva directiva de la Unión Europea, Directiva NIS 2 2022/2555, tiene como objetivo mejorar la seguridad y la resiliencia de las redes y los sistemas de información en toda la UE. Las organizaciones afectadas (proveedores de lo que se consideran “servicios esenciales”, como proveedores de energía, agua potable, instituciones financieras y sanitarias, proveedores de servicios de Internet, transporte y administración pública, por nombrar algunos) están legalmente obligados a implementar “aplicaciones técnicas apropiadas y proporcionadas”. , operativas y organizativas” para gestionar y mitigar el riesgo de ciberseguridad. Las organizaciones tienen hasta octubre de 2024 para cumplir.

Si bien el RGPD ha llevado a un escrutinio cada vez mayor sobre la privacidad y el procesamiento de datos (quién usa nuestros datos, dónde y con qué propósito), NIS2 está impulsando a las organizaciones europeas a aumentar significativamente su madurez cibernética, afirma Max Heinemeyer, director de producto de Darktrace. , señalando que NIS2 ha sido un tema importante en varias conferencias de seguridad europeas este año. "Las organizaciones sienten la presión de actuar y mantenerse al día con el cumplimiento", dice Heinemeyer.

A principios de diciembre, la Comisión Europea, el Consejo y el Parlamento anunciaron que habían llegado a un acuerdo sobre el texto de la Ley de Resiliencia Cibernética. Esto significa que, si bien todavía hay cosas que resolver durante el proceso legislativo, se espera que la Ley se convierta en ley y entre en vigor a principios de 2024. La CRA, cuyo objetivo es proteger a los consumidores y las empresas que utilizan productos digitales, introducirá un nuevo conjunto de medidas de ciberseguridad. obligaciones, como actualizaciones de seguridad obligatorias durante un mínimo de cinco años y divulgación de vulnerabilidades sin parches que se estén explotando activamente a agencias gubernamentales.

Garantizar la seguridad de IA/ML

La UE ha reaccionado a los posibles riesgos de ciberseguridad derivados de la IA y el aprendizaje automático con la Ley Europea de Inteligencia Artificial. Si bien la ley todavía necesita pasar por varias rondas de procedimientos legislativos antes de convertirse en ley, hay acuerdo en torno a sus líneas generales. Los elementos propuestos restringirán el uso de tecnologías automáticas de reconocimiento facial, prohibirán diversas formas en que se puede utilizar la IA, someterán a escrutinio los productos de alto riesgo que ejecutan AU e impondrán requisitos de transparencia y supervisión en relación con los modelos de IA. La ciberseguridad es un elemento importante de los requisitos de la Ley para garantizar que los sistemas de IA sean confiables.

La Ley de IA sería la primera regulación integral sobre la tecnología de IA y, de manera similar a cómo el GDPR estableció un estándar para la protección de datos, esto establecería un alto estándar para la regulación de la IA a seguir por otros países. Sin embargo, existe la preocupación de que la regulación de la IA sea demasiado difícil y pueda potencialmente obstaculizar la innovación en Europa, dice Ron Moscona, socio del bufete de abogados internacional Dorsey & Whitney. Si la UE impone regulaciones sobre el desarrollo y distribución de software de inteligencia artificial, esto afectará a los desarrolladores y proveedores que operan en la UE, pero las empresas, las instituciones de investigación y las agencias estatales de otros países lo ignorarían en gran medida.

“El resultado puede significar que, si bien el desarrollo de tecnología local se ve obstaculizado en Europa como resultado de regulaciones exigentes, continuará desarrollándose en otros lugares relativamente sin control y será muy difícil confiar en las regulaciones locales para detener el software de IA que no cumple con las normas generado en todo el mundo. mundo encuentre su camino hacia los mercados y usuarios europeos”, afirma Moscona.

Otras iniciativas de IA y ciberseguridad

Hay esfuerzos como la creación de la Academia Europea de Habilidades en Ciberseguridad y el Centro Europeo de Competencia en Ciberseguridad, así como el desarrollo de Esquemas Europeos de Ciberseguridad, un marco de certificación integral. "Estas iniciativas se centran principalmente en aspectos como la seguridad de la cadena de suministro, la transparencia, la seguridad por diseño y el desarrollo de habilidades y capacitación", dice Jochen Michels, director de asuntos públicos en Europa de Kaspersky.

ENISA está trabajando en mapear el ecosistema de ciberseguridad de la IA y brindar recomendaciones de seguridad para los desafíos que prevé. La agencia también publicó el informe Investigación sobre inteligencia artificial y ciberseguridad, cuyo objetivo es identificar la necesidad de investigar los usos de la IA en ciberseguridad y su seguridad. Una evaluación de riesgos de seguridad debe tener en cuenta el diseño del sistema y su finalidad prevista, afirma Heuvinck de ENISA. La ciberseguridad y la protección de datos son importantes en cada parte del ecosistema de IA para crear tecnología confiable.

Hay dos aspectos diferentes a considerar sobre el impacto de la IA en la ciberseguridad. Por un lado, la IA se puede explotar para manipular los resultados esperados, como la forma en que se utiliza en la Open Cyber Situational Awareness Machine de ENISA, que recopila, clasifica y presenta automáticamente información relacionada con la ciberseguridad y los ciberincidentes de fuentes abiertas. Por otro lado, las técnicas de IA se pueden utilizar para respaldar las operaciones de seguridad, pero para que esto funcione, la organización debe poder evaluar el impacto de la IA, así como monitorearla y controlarla con miras a hacer que la IA sea segura y sólida.

"La ciberseguridad es un hecho si queremos garantizar la confiabilidad y solidez de los sistemas de IA, y al mismo tiempo permitir una mayor aceptación por parte de los usuarios, una implementación confiable de los sistemas de IA y el cumplimiento normativo", dice Heuvinck.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.darkreading.com/cyber-risk/europe-hacktivism-gdpr-new-security-laws-ahead-2024

- :posee

- :es

- :no

- :dónde

- $ UP

- 2018

- 2022

- 2023

- 2024

- 220

- a

- Poder

- Nuestra Empresa

- Academia

- aceptación

- de la máquina

- Conforme

- Mi Cuenta

- el logro de

- a través de

- Actúe

- lector activo

- activamente

- los actores

- Adicionalmente

- administración

- Ventaja

- Negocios

- afectado

- agencias

- Agreement

- adelante

- AI

- Ley de IA

- Modelos AI

- Regulación AI

- Sistemas de IA

- AI / ML

- Dirigido

- paquete de capacitación DWoVH

- Permitir

- también

- cantidad

- an

- y

- anunció

- adecuado

- aproximadamente

- somos

- en torno a

- artificial

- inteligencia artificial

- AS

- aspectos

- evaluar

- evaluación

- At

- ataques

- Automático

- automáticamente

- Automatización

- Hoy Disponibles

- conciencia

- conceptos básicos

- BE

- a las que has recomendado

- se convierte en

- esto

- antes

- "Ser"

- mejores

- entre

- ambas

- Trayendo

- general

- Construir la

- negocios

- pero

- by

- PUEDEN

- sacando provecho de

- case

- cases

- Reubicación

- de Padi

- cadena

- retos

- jefe

- director de producto

- CISO

- combinación

- completo

- comercialmente

- referencia

- Algunos

- Empresas

- compliance

- cumplir

- exhaustivo

- Inquietudes

- conferencias

- el conflicto

- consentimiento

- Considerar

- considerado

- Clientes

- continue

- control

- Core

- podría

- Consejo

- Para contrarrestar

- países

- CRA

- Para crear

- creación

- Abogados de

- crítico

- Infraestructura crítica

- ciber

- seguridad cibernética

- Ataques ciberneticos

- La Ciberseguridad

- PELIGRO

- Oscuro

- Web Obscura

- datos

- privacidad de datos

- proceso de datos

- protección de datos

- ley de protección de datos

- seguridad de datos

- Diciembre

- a dedicados

- exigente

- despliegue

- Diseño

- desarrollar

- desarrolladores

- Desarrollo

- una experiencia diferente

- difícil

- digital

- Revelar

- Interrupción

- sí

- dominado

- dorsey

- impulsados

- conducción

- durante

- Temprano en la

- ecos

- ecosistema

- efecto

- esfuerzos

- elementos

- elementos

- en otra parte

- energía

- garantizar

- Entorno

- espionaje

- esencial

- servicios esenciales

- Éter (ETH)

- EU

- Europa

- Europea

- Comisión Europea

- Unión Europea

- Cada

- evolución

- esperado

- Explotado

- extorsión

- Cara

- Reconocimiento facial

- sensación

- pocos

- financiero

- la búsqueda de

- Firme

- Nombre

- Digital XNUMXk

- Focus

- seguir

- adelante

- Marco conceptual

- Desde

- frontal o trasero

- funciones

- Obtén

- RGPD

- General

- informacion General

- Reglamento General de Protección de Datos

- generado

- generativo

- IA generativa

- genuino

- geopolítica

- dado

- Go

- Gobierno

- agencias estatales

- garantizamos

- hacktivismo

- tenido

- martillo

- mano

- Tienen

- es

- cabeza

- la salud

- Alta

- alto riesgo

- Cómo

- Sin embargo

- HTTPS

- Identifique

- if

- Impacto

- implementar

- implementado

- importante

- impuesta

- la mejora de

- in

- En otra

- incidentes

- incluir

- aumentado

- creciente

- increíblemente

- información

- Sistemas De Información

- EN LA MINA

- inicial

- iniciativas

- Innovation

- instituciones

- Intelligence

- Destinado a

- intenciones

- Internacional

- Internet

- dentro

- introducir

- IT

- SUS

- jpg

- Julio

- junio

- Kaspersky

- Guardar

- paisaje

- principalmente

- de derecho criminal

- bufete de abogados

- leyes

- aprendizaje

- LED

- izquierda

- legalmente

- Legislativo

- Nivel

- local

- máquina

- máquina de aprendizaje

- principalmente

- gran

- Realizar

- gestionan

- obligatorio

- muchos

- cartografía

- Industrias

- madurez

- max

- Puede..

- personalizado

- significa

- miembro

- Militares

- mínimo

- Mitigar las

- modelos

- Monitorear

- más,

- MEJOR DE TU

- motivado

- nombre

- ¿ Necesita ayuda

- del sistema,

- Nuevo

- señalando

- número

- bonos

- octubre

- of

- Oficial

- on

- ONE

- habiertos

- funcionamiento

- operativos.

- Operaciones

- or

- organización

- organizativo

- para las fiestas.

- Otro

- nuestros

- salir

- resultados

- contornos

- afuera

- Más de

- Supervisión

- parlamento

- parte

- Socio

- pasado

- Personas

- pii

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- pobre

- posible

- la posibilidad

- regalos

- presión

- priorización

- política de privacidad

- Proceso

- tratamiento

- Producto

- Productos

- prohibir

- Propaganda

- proporcionado

- propuesto

- Protección

- los proveedores

- proporcionando

- público

- publicado

- propósito

- fines

- empuja

- con rapidez

- ransomware

- alcanzado

- fácilmente

- reconocimiento

- recomendaciones

- grabado

- Regulación

- reglamentos

- regulador

- Cumplimiento Regulatorio

- relacionado

- relación

- relativo

- relativamente

- fiabilidad

- confianza

- confiar

- permanecer

- permanece

- reporte

- Requisitos

- la investigación

- Instituciones de investigación

- resiliencia y se la estamos enseñando a nuestro hijos e hijas.

- restringir

- resultado

- Derecho

- Subir

- Riesgo

- evaluación de riesgos

- riesgos

- robusto

- robustez

- RON

- rondas

- correr

- s

- salvaguardar

- salvaguardias

- dice

- esquemas

- escrutinio

- seguro

- asegurado

- asegurar

- EN LINEA

- Operaciones de seguridad

- actualizaciones de seguridad

- ve

- sensible

- de coches

- proveedores de servicios

- Servicios

- set

- Varios

- compartido

- CAMBIANDO

- tienes

- importante

- significativamente

- similares

- habilidad

- habilidades

- Software

- buscado

- Fuentes

- específicamente

- portavoz

- Staff

- estándar

- Estado

- Zonas

- paso

- Sin embargo

- Detener

- tal

- proveedores

- suministro

- cadena de suministro

- SOPORTE

- te

- Todas las funciones a su disposición

- ¡Prepárate!

- Target

- orientación

- Técnico

- técnicas

- Tecnologías

- Tecnología

- Desarrollo tecnológico

- texto

- esa

- La

- el mundo

- Teatro

- su

- Ahí.

- Estas

- ellos

- cosas

- así

- este año

- amenaza

- actores de amenaza

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a

- demasiado

- parte superior

- tema

- Formación

- transformado

- Transparencia

- de transporte

- integridad

- digno de confianza

- dos

- Ucrania

- guerra de ucrania

- bajo

- entender

- unión

- hasta

- Actualizaciones

- utilizan el

- usado

- Usuario

- usuarios

- usos

- usando

- diversos

- muy

- Ver

- Vulnerabilidades

- quieres

- guerra

- Agua

- formas

- we

- web

- WELL

- ¿

- que

- mientras

- Aunque que la

- QUIENES

- más ancho

- seguirá

- dentro de

- Actividades:

- trabajando

- mundo

- se

- año

- años

- aún

- zephyrnet