Publicado el: Sábado, Junio 5, 2023

Los piratas informáticos afirmaron haber descifrado las credenciales de administrador de i2VPN, accediendo a su panel de administración principal con información de cientos de miles de usuarios.

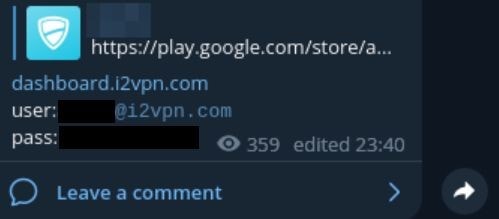

El equipo de ciberseguridad de Detectores de seguridad supuestamente ha descubierto un incidente relacionado con i2VPN. Los piratas informáticos publicaron lo que supuestamente es información confidencial de i2VPN, incluida la dirección de correo electrónico y la contraseña del administrador, en Telegram el lunes 29 de mayo de 2023.

i2VPN es una aplicación de servidor proxy VPN gratuita y sin registro disponible para descargar en Google Play y App Store.

Captura de pantalla del mensaje que expone la URL del panel del servicio VPN y las credenciales de administrador

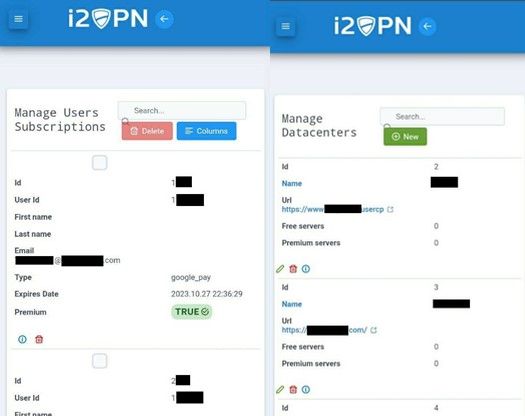

Los piratas informáticos compartieron la URL del panel del servicio VPN, las credenciales del administrador (dirección de correo electrónico y contraseña) en un canal de piratas informáticos de habla árabe junto con el mensaje "حالا هی برید vpn های ناامن رایگان نصب کنید", que, según una transmisión web lación , se lee como "Ahora ve a instalar un servicio VPN gratuito y no seguro". También incluyeron capturas de pantalla de lo que parece ser el backend del tablero, que muestran los centros de datos y los paneles de suscripción de los usuarios y revelan cierta información del usuario.

Capturas de pantalla de lo que supuestamente es la interfaz del panel de administración de VPN

Si bien los piratas informáticos no filtraron directamente los datos de los usuarios, las credenciales del panel de administración violadas supuestamente permiten el acceso a una cantidad significativa de datos de usuarios y centros de datos.

Según las estadísticas de Google Play, a partir de mayo de 2023, i2VPN se ha descargado más de 500,000 XNUMX veces. La aplicación también está disponible para dispositivos iOS, aunque la cantidad exacta de descargas de la App Store no está disponible públicamente.

Es concebible, pero no se sabe con certeza, que cada una de las 500,000 XNUMX descargas estimadas de Google Play Store (así como cada descarga de iOS) se correlacione con una cuenta de usuario individual potencialmente afectada por esta supuesta infracción. En otras palabras, la supuesta fuga de datos podría afectar al menos a medio millón de personas.

La información expuesta en las capturas de pantalla compartidas incluía:

- ID de usuario

- Nombres de cuenta de usuario

- Direcciones de correo electrónico registradas

- Detalles relacionados con las suscripciones premium, incluidos los métodos de pago de la suscripción y las fechas de vencimiento

Los piratas informáticos podrían usar la información anterior para espiar las actividades de los usuarios y cometer fraude.

A continuación se muestra un desglose de los datos expuestos en la violación:

Impactos potenciales

Los piratas informáticos pueden potencialmente usar las credenciales de administrador expuestas de i2VPN para acceder a información personal o encontrar una puerta trasera para monitorear las actividades de navegación de los usuarios.

Los atacantes cibernéticos también podrían usar la información de la cuenta expuesta para intentos de phishing, usando los nombres registrados y las direcciones de correo electrónico para hacerse pasar por personas o atraerlas para que divulguen información personal confidencial.

¿Qué debe hacer si cree que está afectado?

Si tiene una cuenta o suscripción i2VPN, considere los siguientes pasos para mejorar su seguridad, especialmente si ha notado actividad inusual en relación con su cuenta.

- Considere si desea continuar usando el servicio a la luz de estas inquietudes informadas.

- Considere revisar las cuentas, las plataformas y los sitios web a los que accedió mientras estaba conectado al servicio VPN y tome medidas para protegerlos, como cambiar las credenciales de usuario.

- Considere escanear su dispositivo en busca de archivos o comunicaciones confidenciales y transfiéralos o elimínelos de inmediato para protegerlo contra un mayor compromiso.

¿Qué son las fugas de telegramas y por qué debería importarte?

Telegram es una plataforma de mensajería privada que los piratas informáticos suelen utilizar para comunicarse de forma encubierta. Utiliza cifrado y ofrece anonimato a sus usuarios. Esto significa que es una gran plataforma para los piratas informáticos que desean publicar sobre violaciones de datos y hacer que la información esté disponible para muchas personas, incluso para los menos expertos en tecnología.

Los investigadores de seguridad cibernética de SafetyDetectives recorren Telegram y la dark web para encontrar los últimos ciberataques y filtraciones de datos. Los piratas suelen publicar información en estos canales antes de que se conozca públicamente el incidente de ciberseguridad.

Al informar sobre estos incidentes, podemos informar antes a las partes potencialmente afectadas para que puedan actuar rápidamente para proteger sus datos.

Los detalles presentados en este artículo representan riesgos potenciales en lugar de infracciones confirmadas. El alcance y la duración de la exposición reclamada y quién podría haber accedido a los datos siguen siendo inciertos. Nuestra intención al compartir esto no es alarmar sino educar a nuestros lectores sobre las posibles vulnerabilidades en línea.

Para aquellos que pueden estar usando servicios similares, es crucial mantenerse alerta y atento a cualquier actividad inusual. Fomentamos un enfoque proactivo de la seguridad en línea, garantizando la protección de la información personal siempre que sea posible. Recuerda siempre: tu bienestar digital está en tus manos.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Compra y Vende Acciones en Empresas PRE-IPO con PREIPO®. Accede Aquí.

- Fuente: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- :posee

- :es

- :no

- 000

- 1

- 2023

- 40

- 500

- a

- Poder

- Sobre

- arriba

- de la máquina

- visitada

- el acceso

- Mi Cuenta

- Cuentas

- Actúe

- actividades

- actividad

- dirección

- direcciones

- Admin

- afectar

- en contra

- alarma

- Alertar

- presunto

- permitir

- también

- hacerlo

- cantidad

- an

- y

- anonimato

- cualquier

- applicación

- tienda de aplicaciones

- enfoque

- somos

- artículo

- AS

- At

- Los intentos

- Hoy Disponibles

- avatar

- puerta trasera

- Backend

- basado

- BE

- esto

- antes

- incumplimiento

- infracciones

- Breakdown

- Navegador

- pero

- by

- PUEDEN

- servicios sociales

- Centros

- cambio

- Channel

- canales

- afirmó

- hacer

- comúnmente

- Comunicarse

- Comunicación

- compromiso

- Inquietudes

- Confirmado

- conectado

- Considerar

- continue

- podría

- agrietado

- Referencias

- crucial

- Ataques ciberneticos

- La Ciberseguridad

- Oscuro

- Web Obscura

- página de información de sus operaciones

- datos

- Incumplimiento de datos

- los centros de datos

- fuga de datos

- detalles

- dispositivo

- Dispositivos

- HIZO

- digital

- directamente

- do

- descargar

- Descargas

- duración

- correo electrónico

- cada una

- Más temprano

- educar

- fomentar

- cifrado

- mejorar

- asegurando que

- especialmente

- estimado

- Incluso

- expiración

- expuesto

- Exposición

- archivos

- Encuentre

- siguiendo

- fraude

- Gratuito

- en

- promover

- Go

- Google Play

- Google Play Store

- maravillosa

- Grupo procesos

- pirata informático

- los piratas informáticos

- Mitad

- Manos

- Tienen

- HTTPS

- Cientos

- if

- inmediatamente

- impactados

- in

- En otra

- incidente

- incluido

- Incluye

- INSTRUMENTO individual

- particulares

- informar

- información

- instalar

- Intención

- dentro

- que implica

- iOS

- IT

- SUS

- jpg

- conocido

- large

- más reciente

- fuga

- Fugas

- menos

- luz

- Inicio

- para lograr

- muchos

- muchas personas

- max-ancho

- Puede..

- significa

- medidas

- mediano

- mensaje

- mensajería

- métodos

- podría

- millones

- Lunes

- Monitorear

- nombres

- número

- of

- Ofertas

- a menudo

- on

- en línea

- or

- Otro

- nuestros

- Más de

- panel

- paneles

- partes

- Contraseña

- pago

- Métodos de pago

- Personas

- con

- suplantación de identidad

- plataforma

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- posible

- Publicación

- publicado

- posible

- la posibilidad

- Premium

- presentó

- privada

- Proactiva

- proteger

- proveedor

- apoderado

- en público

- con rapidez

- más bien

- lectores

- registrado

- relación

- permanecer

- recordarlo

- remove

- reportado

- Informes

- representar

- investigadores

- revelando

- la revisión

- riesgos

- salvaguardar

- Safety

- exploración

- capturas de pantalla

- EN LINEA

- sensible

- de coches

- Proveedor de servicios

- Servicios

- compartido

- compartir

- tienes

- importante

- similares

- chica

- So

- algo

- statistics

- quedarse

- pasos

- tienda

- suscripción

- suscripciones

- tal

- ¡Prepárate!

- equipo

- Telegram

- que

- esa

- El

- la información

- su

- Les

- Estas

- ellos

- pensar

- así

- aquellos

- ¿aunque?

- miles

- veces

- a

- juntos

- transferir

- Incierto

- descubierto

- insólito

- Enlance

- utilizan el

- Usuario

- usuarios

- usos

- usando

- VPN

- Vulnerabilidades

- quieres

- fue

- we

- web

- webp

- sitios web

- WELL

- ¿

- Que es

- cuando

- sean

- que

- mientras

- QUIENES

- porque

- palabras

- Usted

- tú

- zephyrnet