->

Εικόνα: Black_Kira / Shutterstock.com

Υπάρχουν σφάλματα (bugs) και ευπάθειες ασφαλείας στον κώδικα σχεδόν όλων των λογισμικών. Όσο πιο εκτενής είναι ο κώδικας, τόσο περισσότεροι είναι. Πολλά από αυτά τα ελαττώματα ασφαλείας ανακαλύπτονται με την πάροδο του χρόνου από τους χρήστες ή ακόμα και από τον ίδιο τον κατασκευαστή και συνδέονται με μια ενημέρωση κώδικα ή την επόμενη ενημέρωση. Κάποια, όμως, είναι εντοπίστηκε για πρώτη φορά από εγκληματίες χάκερ που πρώτα κρατούν αυτή τη γνώση για τον εαυτό τους. Στη συνέχεια, είτε χρησιμοποιούν οι ίδιοι την τρύπα ασφαλείας για να διεισδύσουν στα συστήματα άλλων ανθρώπων, είτε πουλάνε τα ευρήματά τους, συχνά για τρομερά ποσά.

Τι είναι ένα ελάττωμα μηδενικής ημέρας;

Τέτοιες ευπάθειες ασφαλείας που ανακαλύφθηκαν πρόσφατα ονομάζονται μηδέν ημέρες, μερικές φορές και συλλαβισμένα 0 ημερών. Αυτό αναφέρεται στο χρονικό διάστημα που έχει ο κατασκευαστής για να κλείσει το κενό. "Μηδέν ημέρες" σημαίνει ότι η εταιρεία δεν έχει καθόλου χρόνο για να αναπτύξει ένα patch και να το δημοσιεύσει. Αυτό συμβαίνει επειδή οι χάκερ ήδη εκμεταλλεύονται ενεργά την ευπάθεια. Για να το κάνουν αυτό, χρησιμοποιούν ένα zero-day exploit, δηλαδή μια μέθοδο που αναπτύχθηκε ειδικά για αυτήν την ευπάθεια, και τη χρησιμοποιούν για να πραγματοποιήσουν μια επίθεση zero-day.

Μόλις ο κατασκευαστής λογισμικού μάθει για την ευπάθεια, μπορεί να αναπτύξει μια ενημερωμένη έκδοση κώδικα που αλλάζει συγκεκριμένα το υπεύθυνο μέρος του κώδικα. Ή δημοσιεύει μια ενημέρωση, δηλαδή μια αναθεωρημένη και καθαρισμένη έκδοση του προγράμματός του. Μόλις υπάρξει μια ενημέρωση κώδικα ή μια ενημέρωση, το exploit δεν είναι πλέον αποτελεσματικό, η απειλή zero-day έχει επίσημα τελειώσει.

Ωστόσο, δεδομένου ότι πολλοί χρήστες δεν εφαρμόζουν ενημερώσεις κώδικα αμέσως, αλλά μόνο μετά από μερικές ημέρες ή εβδομάδες καθυστέρηση, ο κίνδυνος που ενέχει η ευπάθεια παραμένει για λίγο.

Οι επιθέσεις Zero-day είναι από τις πιο επικίνδυνες από όλες. Επειδή όσο η ευπάθεια είναι άγνωστη στους κατασκευαστές και στους χρήστες, δεν λαμβάνουν κανένα προληπτικό προστατευτικό μέτρο. Για μέρες, μερικές φορές εβδομάδες ή μήνες, οι εισβολείς μπορούν να εντοπίσουν τα συστήματα υπολογιστών άλλων ανθρώπων απαρατήρητα, να αποκτήσουν υψηλότερα δικαιώματα, να κατεβάσουν εμπιστευτικά δεδομένα ή να εγκαταστήσουν κακόβουλο λογισμικό. Τα εργαλεία προστασίας από ιούς έχουν σχεδιαστεί για να ανιχνεύουν τέτοιες δραστηριότητες. Ωστόσο, οι επιτιθέμενοι καταφέρνουν ξανά και ξανά να μεταμφιεστούν τόσο καλά που μερικές φορές μένουν απαρατήρητοι.

Περαιτέρω ανάγνωση: Το καλύτερο λογισμικό προστασίας από ιούς για υπολογιστές με Windows

Πολυπόθητες μυστικές πληροφορίες: Βραβεία ενός εκατομμυρίου και άνω

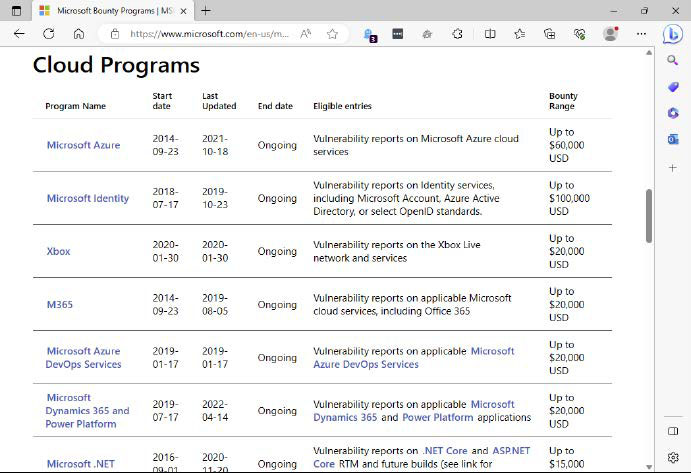

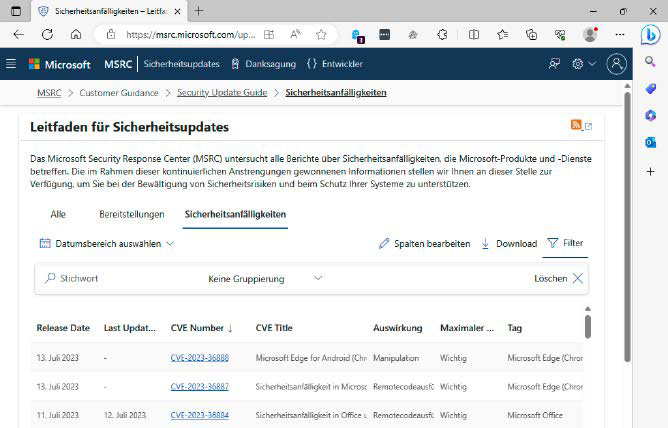

Στον ιστότοπό της για επιβράβευση σφαλμάτων, η Microsoft παραθέτει τα μέγιστα ποσά που θα πληρώσει για κενά ασφαλείας που ανακαλύφθηκαν πρόσφατα. Για ορισμένα προϊόντα, ο ανιχνευτής μπορεί να πάρει έως και 100,000 δολάρια ΗΠΑ.

IDG

Μια ευπάθεια ασφαλείας zero-day έχει υψηλή αξία στη μαύρη αγορά. Προσφέρονται ποσά έξι έως επτά ψηφίων στον σκοτεινό ιστό για μια πρόσφατα εντοπισμένη και μη επιδιορθωμένη τρύπα ασφαλείας στα Windows. Δεν είναι όμως μόνο οι εγκληματίες που ενδιαφέρονται για τα τρωτά σημεία. Στο παρελθόν, οι μυστικές υπηρεσίες εκμεταλλεύτηκαν επίσης τα κενά για να πραγματοποιήσουν επιθέσεις σε βάσεις δεδομένων και υποδομές άλλων κρατών.

Το πιο γνωστό παράδειγμα είναι stuxnet: Ένα σκουλήκι υπολογιστή που φέρεται να αναπτύχθηκε από το Ισραήλ και τις ΗΠΑ διείσδυσε στα συστήματα του ιρανικού πυρηνικού προγράμματος. Μέσα από πολλές άγνωστες προηγουμένως τρύπες ασφαλείας στα Windows, κατάφερε να ριζώσει στο σύστημα. Στη συνέχεια χειρίστηκε τον έλεγχο των φυγοκεντρητών για την παραγωγή σχάσιμου υλικού ώστε να είναι ελαττωματικές μετά από σύντομο χρονικό διάστημα, αλλά δεν εξέδωσε μήνυμα σφάλματος.

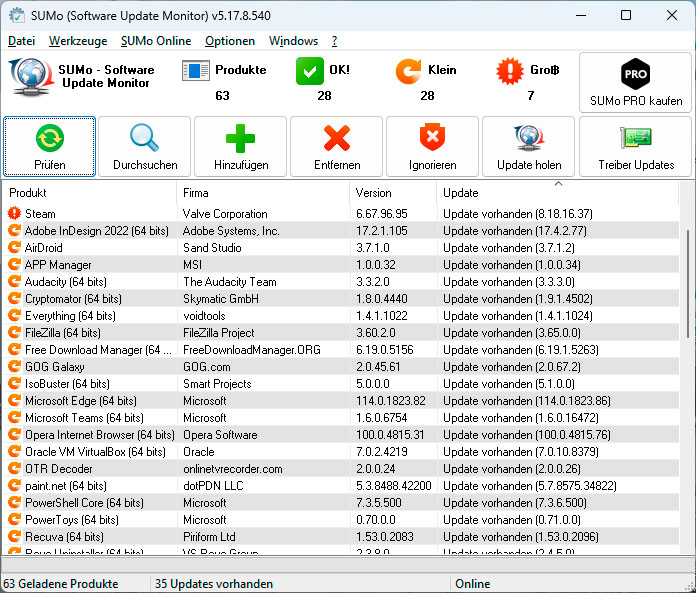

Με το δωρεάν εργαλείο Sumo, μπορείτε να μάθετε για ποια από τα προγράμματά σας υπάρχουν διαθέσιμες ενημερώσεις και στη συνέχεια να τα εγκαταστήσετε ειδικά.

IDG

Οι κυβερνήσεις και οι εταιρείες χρησιμοποιούν επίσης τρωτά σημεία zero-day για βιομηχανική κατασκοπεία, δηλαδή για να αξιοποιήσουν σχέδια για νέες εξελίξεις, δεδομένα εταιρειών και διευθύνσεις επικοινωνίας. Και τέλος, οι hacktivists καταφεύγουν επίσης σε αυτό το μέσο για να επιστήσουν την προσοχή στους πολιτικούς ή κοινωνικούς τους στόχους.

Λόγω του υψηλού δυναμικού κινδύνου των ελαττωμάτων μηδενικής ημέρας και των υψηλών ποσών που καταβάλλονται για την αποκάλυψή τους, αρκετές μεγάλες εταιρείες λογισμικού έχουν ξεκινήσει προγράμματα επιβράβευσης σφαλμάτων. Αυτή η «χώρα για σφάλματα» πληρώνεται από κατασκευαστές όπως η Microsoft για κενά ασφαλείας που ανακαλύφθηκαν πρόσφατα και άλλα σφάλματα στα λειτουργικά συστήματα και τις εφαρμογές τους. Τα bounties βασίζονται κυρίως στη σοβαρότητα του σφάλματος και κυμαίνονται από τρία έως έξι ψηφία.

Προσοχή: Οι 5 πιο επικίνδυνες επιθέσεις Wi-Fi και πώς να τις αντιμετωπίσετε

Πώς να εντοπίσετε επιθέσεις zero-day

Κατά την αναζήτηση για κακόβουλο λογισμικό, τα σύγχρονα προγράμματα προστασίας από ιούς λειτουργούν όχι μόνο με υπογραφές ιών, αλλά και με ευρετικές μεθόδους και τεχνητή νοημοσύνη. Οι κατασκευαστές τους εκπαιδεύουν με τα μοτίβα συμπεριφοράς γνωστού κακόβουλου λογισμικού προκειμένου να μπορούν να ανιχνεύουν νέες παραλλαγές. Ωστόσο, αυτό λειτουργεί μόνο σε περιορισμένο βαθμό, καθώς τα exploits zero-day χρησιμοποιούν πάντα διαφορετικές μεθόδους επίθεσης.

Οι λύσεις ασφαλείας που βασίζονται στη συμπεριφορά χρησιμοποιούνται συχνά σε εταιρείες. Τα συστήματα ανίχνευσης εισβολής παρακολουθούν τα αρχεία καταγραφής και τις πληροφορίες συστήματος, όπως η χρήση της CPU για τον εντοπισμό εμφανών δραστηριοτήτων εντός ενός δικτύου και σε μεμονωμένους υπολογιστές. Σε αυτή την περίπτωση, εκδίδουν ένα προειδοποιητικό μήνυμα ή στέλνουν ένα e-mail στον διαχειριστή. Τα συστήματα αποτροπής εισβολής προχωρούν ένα βήμα παραπέρα και ενεργοποιούν αυτόματα αντίμετρα, όπως αλλαγές στη διαμόρφωση του τείχους προστασίας. Ωστόσο, τέτοιες εφαρμογές είναι πολύ ακριβές και κατάλληλες μόνο για επιχειρήσεις.

Εύρεση πληροφοριών σχετικά με νέα τρωτά σημεία ασφαλείας

Μέχρι τα τέλη της δεκαετίας του 1990, τα τρωτά σημεία ασφαλείας δεν καταγράφονταν συστηματικά. Όμως, καθώς βρέθηκαν νέα τρωτά σημεία στον ταχέως αυξανόμενο αριθμό εφαρμογών των Windows, δύο υπάλληλοι του Mitre Corporation άρχισε να σκέφτεται ένα λογικό σύστημα καταγραφής και διαχείρισής τους.

Η US Mitre Corporation ιδρύθηκε το 1958 ως δεξαμενή σκέψης για τις ένοπλες δυνάμεις των ΗΠΑ και σήμερα συμβουλεύει αρκετές αμερικανικές αρχές σε θέματα ασφάλειας. Ο μη κερδοσκοπικός οργανισμός χρηματοδοτείται από την CISA (Cybersecurity and Infrastructure Security Agency) και το DHS (Department of Homeland Security).

Το αποτέλεσμα των συζητήσεων ήταν το σύστημα CVE (Common Vulnerabilities and Exposures) που εισήχθη το 1999. Έκτοτε, όλα τα τρωτά σημεία ασφαλείας έχουν λάβει αριθμό CVE ή αναγνωριστικό με τη μορφή CVE-XXXX-XXXXX. Οι πρώτοι τέσσερις χαρακτήρες υποδεικνύουν το έτος κατά το οποίο καταγράφηκε η ευπάθεια, τα ψηφία πίσω από αυτήν –μπορεί να είναι περισσότερα από πέντε– είναι η διαδοχική αρίθμηση της ευπάθειας. Το σύστημα CVE έχει εν τω μεταξύ εξελιχθεί σε ένα διεθνώς αναγνωρισμένο πρότυπο.

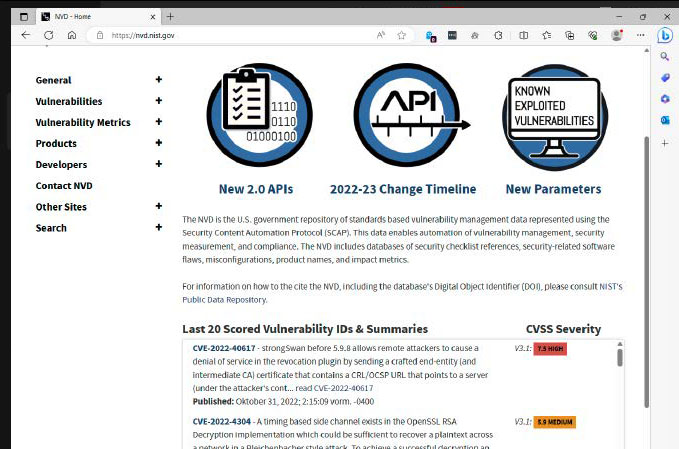

Η Εθνική Βάση Δεδομένων Ευπάθειας των ΗΠΑ δείχνει τις 20 πιο πρόσφατες ευπάθειες και τους αριθμούς CVE τους. Επιπλέον, υπάρχουν πληροφορίες για τον τρόπο δράσης και τυχόν διαθέσιμες ενημερώσεις κώδικα.

IDG

Η Mitre Corporation έχει δημιουργήσει τον ιστότοπο www.cve.org για τη βάση δεδομένων CVE. Εκεί μπορείτε να αναζητήσετε αριθμούς CVE ή λέξεις-κλειδιά όπως "Windows Kernel".

Εναλλακτικά, μπορείτε να κάνετε λήψη ολόκληρης της βάσης δεδομένων με τις περισσότερες από 207,000 καταχωρήσεις της. Στενά συνδεδεμένη με τον ιστότοπο του CVE είναι η Εθνική Βάση Δεδομένων Ευπάθειας (NVD). Στο https://nvd.nist.gov θα βρείτε τις 20 πιο πρόσφατες ευπάθειες, συμπεριλαμβανομένων ορισμένων επεξηγήσεων και συνδέσμων προς τυχόν διαθέσιμες ενημερώσεις κώδικα.

Εκεί θα βρείτε επίσης μια αξιολόγηση του κινδύνου της ευπάθειας από «Χαμηλή» σε «Μεσαία» έως «Υψηλή» και «Κρίσιμη». Εάν εμφανιστεί μια εφαρμογή που χρησιμοποιείτε, της οποίας η ευπάθεια επισημαίνεται ως "Υψηλή" ή "Κρίσιμη", ελέγξτε τον ιστότοπο του κατασκευαστή για να δείτε εάν υπάρχει ήδη διαθέσιμη ενημέρωση κώδικα.

Η Microsoft χρησιμοποιεί επίσης το πρότυπο CVE, αλλά διατηρεί τη δική της λίστα ευπαθειών που εντοπίστηκαν πρόσφατα για τα προϊόντα της στο https://msrc.microsoft.com/update-guide/vulnerability Η εταιρεία διανέμει αυτόματα ενημερώσεις κώδικα μέσω των μηνιαίων ενημερώσεων ασφαλείας. δεν είναι απαραίτητη η χειροκίνητη εγκατάσταση.

Η εταιρεία δημοσιεύει νέα τρωτά σημεία ασφαλείας στα προϊόντα της στο Κέντρο απόκρισης ασφαλείας της Microsoft. Δεν χρειάζεται να ανησυχείτε για την εγκατάσταση των ενημερώσεων κώδικα, αυτό γίνεται αυτόματα.

IDG

Πώς να προστατεύσετε τον εαυτό σας από τα κατορθώματα μηδενικής ημέρας

Οι επιθέσεις Zero-day δεν στρέφονται μόνο εναντίον εταιρειών. Οι ομάδες χάκερ μερικές φορές προσπαθούν επίσης να δελεάσουν ιδιώτες χρήστες σε κακόβουλους ιστότοπους μέσω ευρέως διανεμημένων επιθέσεων ηλεκτρονικού ψαρέματος μέσω e-mail ή να τους πείσουν να εγκαταστήσουν λογισμικό με εκμεταλλεύσεις zero-day, μερικές φορές μέσω απατηλές διαφημίσεις Google.

Μπορείτε να προστατευθείτε με μερικά απλά μέτρα:

- Εγκαταστήστε ενημερώσεις κώδικα και ενημερώσεις μόλις εμφανιστούν. Τα Windows το κάνουν αυτόματα από προεπιλογή, επομένως δεν πρέπει να αλλάξετε τίποτα. Χρησιμοποιήστε εργαλεία όπως Sumo για να αναζητήσετε διαθέσιμες ενημερώσεις για εφαρμογές των Windows.

- Λήψη λογισμικού μόνο από αξιόπιστες πηγές, όπως ο ιστότοπος του κατασκευαστή.

- Εγκαταστήστε μόνο τα προγράμματα που πραγματικά χρειάζεστε. Όσο περισσότερο λογισμικό υπάρχει στον υπολογιστή, τόσο περισσότερες είναι οι πιθανές ευπάθειες.

- Χρησιμοποιήστε ένα τείχος προστασίας. Το τείχος προστασίας των Windows είναι ενεργοποιημένο από προεπιλογή και δεν πρέπει να απενεργοποιηθεί.

- Να μάθετε για τυπικά κόλπα phishing χρησιμοποιείται από εγκληματίες.

Τι να κάνετε εάν υπάρχουν προβλήματα με τις ενημερώσεις;

Θα πρέπει πάντα να εγκαθιστάτε αμέσως τις μηνιαίες ενημερώσεις ασφαλείας και τις ενημερώσεις κώδικα για τα Windows, προκειμένου να εξαλείψετε τα τρωτά σημεία που εντοπίστηκαν πρόσφατα.

Ωστόσο, η εγκατάσταση μιας ενημέρωσης των Windows δεν είναι πάντα επιτυχής. Μερικές φορές το λειτουργικό σύστημα ματαιώνει τη διαδικασία με ένα μήνυμα σφάλματος. Σε μια τέτοια περίπτωση, δοκιμάστε τα εξής:

1. Συχνά, η απλή λήψη των αρχείων ενημέρωσης δεν λειτούργησε. Η λύση είναι να αδειάσετε την προσωρινή μνήμη ενημέρωσης και να προσπαθήσετε ξανά. Ο ευκολότερος τρόπος για να το κάνετε αυτό είναι μέσω του εργαλείου αντιμετώπισης προβλημάτων των Windows: Καλέστε τις "Ρυθμίσεις" στο μενού "Έναρξη" και κάντε κλικ στο "Αντιμετώπιση προβλημάτων -" Άλλη αντιμετώπιση προβλημάτων" στην καρτέλα "Σύστημα". Στη συνέχεια κάντε κλικ στο «Εκτέλεση» για το «Windows Update» και τέλος στο «Κλείσιμο». Στη συνέχεια, επανεκκινήστε τα Windows ανοίγοντας το παράθυρο "Εκτέλεση" με το συνδυασμό πλήκτρων Windows-R, πληκτρολογώντας την εντολή shutdown /g και κάνοντας κλικ στο "OK". Στη συνέχεια, προσπαθήστε να εγκαταστήσετε ξανά τις ενημερώσεις.

2. Συχνά απλώς δεν υπάρχει πλέον χώρος στη μονάδα δίσκου C:. Ελέγξτε αυτό ανοίγοντας τον Explorer και επιλέγοντας «Αυτός ο υπολογιστής». Θα πρέπει να υπάρχουν τουλάχιστον 32 GB δωρεάν στο C:. Εάν όχι, ανοίξτε τις επιλογές "Μνήμη" στις "Ιδιότητες" στην περιοχή "Σύστημα" και ρυθμίστε το διακόπτη "Βελτιστοποίηση μνήμης" στο "Ενεργό". Κάντε κλικ στις «Προτάσεις εκκαθάρισης» και δείτε συγκεκριμένα τα στοιχεία «Μεγάλα ή αχρησιμοποίητα αρχεία» και «Μη χρησιμοποιούμενες εφαρμογές». Θα πρέπει επίσης να αδειάσετε τον Κάδο Ανακύκλωσης των Windows.

Michael Crider/IDG

3. Δοκιμάστε μια μη αυτόματη εγκατάσταση της ενημέρωσης. Αναζητήστε στις "Ρυθμίσεις" στην ενότητα "Σύστημα -" Windows Update" καθώς και στο "Ιστορικό ενημερώσεων" για ένα μήνυμα σχετικά με μια αποτυχημένη ενημέρωση. Σημειώστε τον αριθμό KB της ενημέρωσης και καταχωρίστε τον στον κατάλογο ενημέρωσης των Windows στο www.catalog.update.microsoft.com. Βεβαιωθείτε ότι η ενημέρωση ταιριάζει με την έκδοση των Windows, κάντε λήψη της και εγκαταστήστε την με μη αυτόματο τρόπο.

4. Εάν χρησιμοποιείτε πρόγραμμα ανίχνευσης ιών διαφορετικό από το Defender της Microsoft, θα πρέπει να το απεγκαταστήσετε προσωρινά. Στη συνέχεια, επανεκκινήστε τα Windows και προσπαθήστε να εκτελέσετε την ενημέρωση.

5. Αποσυνδέστε τυχόν συνδεδεμένες συσκευές USB, όπως μονάδες flash ή εξωτερική αποθήκευση.

6. Ανοίξτε τον Πίνακα Ελέγχου των Windows (ο ευκολότερος τρόπος για να το κάνετε αυτό είναι εισάγοντας «control» στο πεδίο αναζήτησης της γραμμής εργασιών) και καλέστε τη Διαχείριση Συσκευών. Εάν εμφανίζονται καταχωρήσεις με ερωτηματικό, αφαιρέστε αυτό το υλικό κάνοντας δεξί κλικ και επιλέγοντας "Κατάργηση εγκατάστασης συσκευής". Στη συνέχεια, δοκιμάστε να εκτελέσετε την ενημέρωση. Όταν κάνετε επανεκκίνηση, τα Windows θα αναγνωρίσουν ξανά τις συσκευές και θα εγκαταστήσουν τα πιο πρόσφατα προγράμματα οδήγησης.

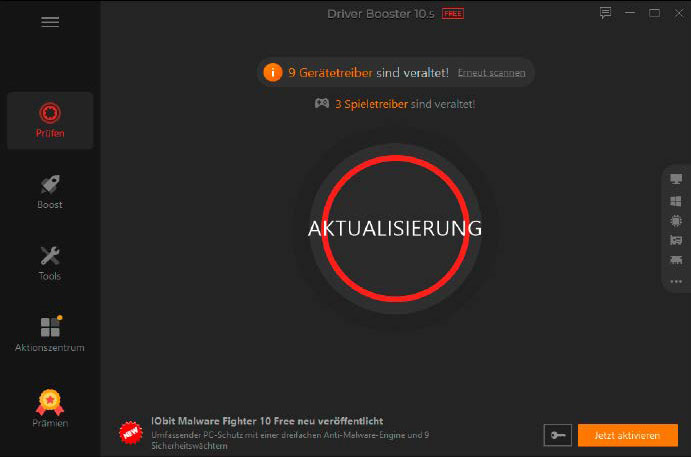

7. Ενημερώστε τα προγράμματα οδήγησης στον υπολογιστή σας. Χρησιμοποιήστε ένα εργαλείο όπως π.χ Driver Booster Δωρεάν για να ελέγξετε για παλιές εκδόσεις προγραμμάτων οδήγησης. Κατεβάστε τις πιο πρόσφατες εκδόσεις, ρυθμίστε τις και δοκιμάστε να εγκαταστήσετε ξανά την ενημέρωση των Windows.

Βεβαιωθείτε ότι τα προγράμματα οδήγησης είναι ενημερωμένα. Για παράδειγμα, το εργαλείο Driver Booster Free μπορεί να σας βοηθήσει να αναζητήσετε παλιές εκδόσεις.

IDG

Αυτό το άρθρο μεταφράστηκε από τα γερμανικά στα αγγλικά και δημοσιεύτηκε αρχικά στο pcwelt.de.

Κωδικοί κουπονιών

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :έχει

- :είναι

- :δεν

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Ικανός

- ΠΛΗΡΟΦΟΡΙΕΣ

- Ενέργειες

- δραστήρια

- δραστηριοτήτων

- πραγματικά

- Επιπλέον

- διευθύνσεις

- Μετά το

- πάλι

- κατά

- πρακτορείο

- Όλα

- σχεδόν

- ήδη

- ως

- Επίσης

- Αν και

- πάντοτε

- Αμερικανικη

- μεταξύ των

- ποσό

- amp

- an

- και

- και την υποδομή

- προστασίας από ιούς

- Λογισμικό προστασίας από ιούς

- κάθε

- οτιδήποτε

- εμφανίζομαι

- Εμφανίστηκε

- εμφανίζεται

- Εφαρμογή

- εφαρμογές

- Εφαρμογή

- ΕΙΝΑΙ

- ένοπλες

- άρθρο

- τεχνητός

- τεχνητή νοημοσύνη

- AS

- εκτίμηση

- At

- επίθεση

- Επιθέσεις

- προσοχή

- συγγραφέας

- Αρχές

- αυτομάτως

- διαθέσιμος

- βασίζονται

- BE

- επειδή

- ήταν

- ξεκίνησε

- πίσω

- ΚΑΛΎΤΕΡΟΣ

- BIN

- να

- Μαύρη

- αναμνηστική

- εκπτώσεις

- γενναιοδωρία

- Έντομο

- bug bounty

- σφάλματα

- επιχειρήσεις

- αλλά

- by

- κρύπτη

- κλήση

- που ονομάζεται

- CAN

- Μπορεί να πάρει

- κάρτα

- κουβαλάω

- περίπτωση

- κατάλογος

- κατηγορία

- Κέντρο

- αλλαγή

- Αλλαγές

- χαρακτήρες

- έλεγχος

- έλαμψε

- κλικ

- Κλεισιμο

- στενά

- κωδικός

- COM

- συνδυασμός

- σχόλια

- Κοινός

- Εταιρείες

- εταίρα

- εντελώς

- υπολογιστή

- υπολογιστές

- διαμόρφωση

- συνδεδεμένος

- συνεχής

- επικοινωνήστε μαζί μας

- έλεγχος

- πίνακα ελέγχου

- ΕΤΑΙΡΕΙΑ

- CPU

- μονάδες

- εγκληματίας

- Εγκληματίες

- CSS

- CVE

- Κυβερνασφάλεια

- Υπηρεσία Ασφάλειας στον Κυβερνοχώρο και Ασφάλεια Υποδομών

- ΚΙΝΔΥΝΟΣ

- Επικίνδυνες

- σκοτάδι

- Dark Web

- ημερομηνία

- βάση δεδομένων

- βάσεις δεδομένων

- Ημερομηνία

- ημέρα

- Ημ.

- Προεπιλογή

- delay

- Το

- Τμήμα

- Υπουργείο Εσωτερικής Ασφάλειας

- περιγραφή

- σχεδιασμένα

- ανίχνευση

- εντοπιστεί

- Ανίχνευση

- ανάπτυξη

- αναπτύχθηκε

- εξελίξεις

- συσκευή

- Συσκευές

- DHS

- DID

- Καλούπι

- διαφορετικές

- ψηφία

- κατευθύνθηκε

- αποκάλυψη

- ανακάλυψαν

- διανέμονται

- do

- κάνει

- δολάρια

- γίνεται

- κάτω

- κατεβάσετε

- σχεδιάζω

- αυτοκίνητο

- οδηγός

- οδηγοί

- δίσκους

- e

- πιο εύκολη

- Αποτελεσματικός

- είτε

- την εξάλειψη

- embed

- υπαλλήλους

- άδειο

- τέλος

- Αγγλικά

- εισάγετε

- εισερχόμενοι

- Ολόκληρος

- σφάλμα

- λάθη

- κατασκοπεία

- Αιθέρας (ΕΤΗ)

- Even

- παράδειγμα

- υπάρχει

- ακριβά

- εξήγησε

- Εκμεταλλεύομαι

- Κακοποιημένα

- εκμεταλλεύεται

- εξερευνητής

- εκτενής

- έκταση

- εξωτερικός

- Απέτυχε

- ψευδής

- λίγοι

- πεδίο

- την καταπολέμηση της

- Σχήματα

- Αρχεία

- Τελικά

- Εύρεση

- Finder

- firewall

- Όνομα

- πέντε

- φλας

- ελάττωμα

- ελαττώματα

- ακολουθήστε

- Εξής

- Για

- Δυνάμεις

- μορφή

- Βρέθηκαν

- Ίδρυση

- τέσσερα

- Δωρεάν

- από

- κεφαλαιοποιητικό

- περαιτέρω

- χάσμα

- κενά

- Γερμανικά

- παίρνω

- δεδομένου

- Go

- Στόχοι

- Ομάδα

- Μεγαλώνοντας

- χάκερ

- χάκερ

- υλικού

- Έχω

- ύψος

- βοήθεια

- Ψηλά

- υψηλότερο

- του

- Τρύπα

- Τρύπες

- πατρίδα

- Εσωτερικής Ασφάλειας

- Πως

- Πώς να

- Ωστόσο

- HTML

- HTTPS

- i

- ICON

- ID

- προσδιορίζονται

- προσδιορίσει

- if

- εικόνα

- αμέσως

- in

- Συμπεριλαμβανομένου

- ευρετήριο

- υποδεικνύω

- ατομικές

- βιομηχανικές

- διεισδύσει

- πληροφορίες

- Υποδομή

- εγκαθιστώ

- εγκατάσταση

- εγκατάσταση

- Νοημοσύνη

- ενδιαφερόμενος

- διεθνώς

- Internet

- σε

- εισήγαγε

- Intrusion Detection

- Ιρανός

- Ισραήλ

- ζήτημα

- θέματα

- IT

- αντικειμένων

- ΤΟΥ

- εαυτό

- jpg

- Διατήρηση

- Κλειδί

- λέξεις-κλειδιά

- γνώση

- γνωστός

- large

- Αργά

- αργότερο

- ξεκίνησε

- ελάχιστα

- Μου αρέσει

- Περιωρισμένος

- συνδέονται

- ΣΥΝΔΕΣΜΟΙ

- Λιστα

- Λίστες

- κούτσουρο

- Μακριά

- πλέον

- ματιά

- χάνουν

- διατηρεί

- κάνω

- malware

- διαχειρίζεται

- διευθυντής

- διαχείριση

- χειραγωγείται

- Ταχύτητες

- χειροκίνητα

- Κατασκευαστής

- Κατασκευαστές

- πολοί

- σημάδι

- μαρκαρισμένος

- αγορά

- σπίρτα

- υλικό

- Μήτρα

- max-width

- ανώτατο όριο

- Ενδέχεται..

- μέσα

- Εν τω μεταξύ,

- μέτρα

- Μενού

- μήνυμα

- μέθοδος

- μέθοδοι

- Microsoft

- εκατομμύριο

- πρακτικά

- πρακτικά

- MIT

- Τρόπος

- ΜΟΝΤΕΡΝΑ

- Παρακολούθηση

- μηνιαίος

- μήνες

- περισσότερο

- πλέον

- ως επί το πλείστον

- εθνικός

- απαραίτητος

- Ανάγκη

- δίκτυο

- παρ 'όλα αυτά

- Νέα

- πρόσφατα

- επόμενη

- nist

- Όχι.

- μη κερδοσκοπικος

- μη κερδοσκοπική οργάνωση

- Ν/Α

- σημείωση

- πυρηνικών

- αριθμός

- αριθμοί

- αποκτήσει

- Οκτώβριος

- of

- προσφέρονται

- Επίσημα

- συχνά

- on

- ONE

- αποκλειστικά

- ανοίξτε

- άνοιγμα

- λειτουργίας

- το λειτουργικό σύστημα

- λειτουργικά συστήματα

- βελτιστοποιημένη

- Επιλογές

- or

- τάξη

- επιχειρήσεις

- αρχικά

- ΑΛΛΑ

- έξω

- επί

- δική

- σελίδα

- καταβλήθηκε

- πίνακας

- μέρος

- Ειδικότερα

- Το παρελθόν

- Patch

- Patches

- πρότυπα

- Πληρωμή

- των ανθρώπων

- Phishing

- επιθέσεις ηλεκτρονικού ψαρέματος

- φώναξε

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Συνδεδεμένο

- συνδέω

- πολιτικός

- θέτει

- Θέση

- δυναμικού

- Ανώτερο

- Πρόληψη

- προηγουμένως

- πρωταρχικός

- ιδιωτικός

- βραβεία

- Pro

- προβλήματα

- διαδικασια μας

- παραγωγή

- Προϊόντα

- Προφίλ ⬇️

- Πρόγραμμα

- εξεταστέα ύλη

- προγράμματα

- Προγράμματα

- προστασία

- προστασία

- Προστατευτικός

- δημοσιεύει

- Δημοσιεύει

- ερώτηση

- σειρά

- ταχέως

- Ανάγνωση

- πρόσφατα

- αναγνωρισμένος

- αναγνωρίζω

- καταγράφονται

- εγγραφή

- αναφέρεται

- παραμένουν

- λείψανα

- αφαιρέστε

- σύμφωνα με πληροφορίες

- Resort

- απάντησης

- υπεύθυνος

- αποτέλεσμα

- δικαιώματα

- ρομπότ

- Roland

- ρίζα

- τρέξιμο

- Samsung

- Ανιχνευτής

- Αναζήτηση

- αναζήτηση

- Μυστικό

- ασφάλεια

- Λογισμικό ασφαλείας

- ενημερώσεις ασφαλείας

- ευπάθεια ασφαλείας

- δείτε

- επιλογή

- πωλούν

- στείλετε

- SEO

- Υπηρεσίες

- σειρά

- διάφοροι

- αυστηρότητα

- Κοντά

- θα πρέπει να

- Δείχνει

- κλείσιμο

- Shutterstock

- Υπογραφές

- Απλούς

- απλά

- αφού

- ενιαίας

- ιστοσελίδα

- ΕΞΙ

- So

- Μ.Κ.Δ

- λογισμικό

- λύση

- Λύσεις

- μερικοί

- μερικές φορές

- Σύντομα

- Πηγή

- Πηγές

- Χώρος

- ειδικώς

- ειδικά

- πρότυπο

- Εκκίνηση

- Μελών

- Βήμα

- Ακόμη

- χώρος στο δίσκο

- συνδρομητής

- επιτύχει

- επιτυχής

- τέτοιος

- κατάλληλος

- ποσά

- βέβαιος

- διακόπτης

- ενεργοποιημένη

- σύστημα

- συστήματα

- τραπέζι

- TAG

- Πάρτε

- δεξαμενή

- Πατήστε

- από

- ότι

- Η

- τους

- Τους

- τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- νομίζω

- think tank

- αυτό

- απειλή

- τρία

- Μέσω

- ώρα

- Τίτλος

- προς την

- σήμερα

- εργαλείο

- εργαλεία

- Τρένο

- ενεργοποιούν

- αξιόπιστος

- προσπαθώ

- Τουίτερ

- δύο

- τύπος

- υπό

- αποκαλυφθείς

- άγνωστος

- αχρησιμοποίητος

- Ενημέρωση

- ενημερώσεις

- URL

- us

- Δολάρια ΗΠΑ

- ΗΠΑ

- usb

- χρήση

- μεταχειρισμένος

- Χρήστες

- χρησιμοποιεί

- αξία

- εκδοχή

- πολύ

- μέσω

- ιός

- του

- Θέματα ευπάθειας

- ευπάθεια

- προειδοποίηση

- ήταν

- Τρόπος..

- ιστός

- Ιστοσελίδα : www.example.gr

- ιστοσελίδες

- Εβδ.

- ΛΟΙΠΌΝ

- ήταν

- Τι

- Τι είναι

- πότε

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- του οποίου

- Wi-Fi

- ευρέως

- θα

- παράθυρο

- παράθυρα

- παράθυρα 11

- με

- εντός

- χωρίς

- Εργασία

- λειτουργεί

- σκουλήκι

- ανησυχία

- γραπτή

- έτος

- ακόμη

- εσείς

- Σας

- τον εαυτό σας

- zephyrnet

- μηδέν

- Ημέρα μηδέν

- τρωτά σημεία μηδενικής ημέρας