Αναφέραμε την ιστορία του LastPass στο κλείσιμο πριν από μερικές εβδομάδες, αλλά οι λεπτομέρειες ήταν ακόμα λίγο σπάνιες. Η ελπίδα ήταν ότι το LastPass θα δημοσίευε πιο διαφανείς πληροφορίες σχετικά με το τι συνέβη και σε πόσους λογαριασμούς έγινε πρόσβαση. Δυστυχώς μοιάζει το δελτίο ειδήσεων της 22ας Δεκεμβρίου είναι το μόνο που πρόκειται να πάρουμε. Για τους χρήστες του LastPass, ήρθε η ώρα να λάβουν κάποιες αποφάσεις.

Για να ανακεφαλαιώσουμε, ένας εισβολέας χρησιμοποίησε πληροφορίες από την παραβίαση του Αυγούστου του 2022 για να στοχεύσει έναν Υπάλληλο του LastPass με ένα τέχνασμα κοινωνικής μηχανικής. Αυτό πέτυχε και ο εισβολέας κατάφερε να αποκτήσει πρόσβαση σε αντίγραφα ασφαλείας του LastPass, συγκεκριμένα σε μια βάση δεδομένων λογαριασμών πελατών και στα θησαυροφυλάκια πελατών. Δεν έχει υπάρξει επίσημη ενημέρωση για το πόσα δεδομένα χρηστών συμπεριλήφθηκαν, αλλά η ένδειξη είναι ότι ήταν ολόκληρο το σύνολο δεδομένων. Και για να γίνουν τα πράγματα χειρότερα, το κρυπτογραφημένο θησαυροφυλάκιο είναι κρυπτογραφημένο μόνο εν μέρει. Οι αποθηκευμένες διευθύνσεις URL εκτέθηκαν ως απλό κείμενο στον εισβολέα, αν και τα ονόματα χρήστη και οι κωδικοί πρόσβασης εξακολουθούν να είναι κρυπτογραφημένα χρησιμοποιώντας τον κύριο κωδικό πρόσβασής σας.

Τι πρέπει να κάνει τώρα ένας χρήστης του LastPass; Εξαρτάται. Μπορούμε να υποθέσουμε ότι όποιος έχει τα δεδομένα θησαυροφυλάκιου LastPass ρίχνει αυτήν τη στιγμή κάθε λίστα κωδικών πρόσβασης που είναι διαθέσιμη σε αυτό. Εάν χρησιμοποιήσατε έναν αδύναμο κωδικό πρόσβασης — που προέρχεται από λέξεις σε οποιαδήποτε γλώσσα ή έχει παραβιαστεί στο παρελθόν — τότε ήρθε η ώρα να αλλάξετε όλους τους κωδικούς πρόσβασής σας που υπήρχαν στο θησαυροφυλάκιο. Είναι καμένα.

Είτε παραμένετε με το LastPass είτε πηγαίνετε σε άλλη λύση, είναι απλώς θέμα χρόνου μέχρι να σπάσει το θησαυροφυλάκιό σας. Κάνοντας τα πράγματα χειρότερα, ορισμένοι παλιοί λογαριασμοί Lastpass χρησιμοποιούν μόνο 5,000 γύρους κατακερματισμού PBKDF2 (συνάρτηση παράγωγης κλειδιού βάσει κωδικού πρόσβασης). Οι νέοι λογαριασμοί έχουν οριστεί να χρησιμοποιούν περισσότερες από 100,000 επαναλήψεις, αλλά ορισμένοι παλαιότεροι λογαριασμοί θα μπορούσαν να συνεχίσουν να χρησιμοποιούν την παλιά ρύθμιση. Το αποτέλεσμα είναι ότι μια επίθεση ενάντια στο κρυπτογραφημένο θησαυροφυλάκιο εκτελείται πολύ πιο γρήγορα. Ο αριθμός των επαναλήψεων βρίσκεται σχεδόν σίγουρα στα κλεμμένα δεδομένα, επομένως αυτοί οι λογαριασμοί πιθανότατα θα δοκιμαστούν πρώτα. Εάν είστε μακροχρόνιος χρήστης, αλλάξτε όλους τους κωδικούς πρόσβασης που είναι αποθηκευμένοι στο θησαυροφυλάκιο.

Υπάρχουν κάποια καλά νέα. Τα θησαυροφυλάκια χρησιμοποιούν ένα αλάτι για να συνδυάσουν τους κωδικούς πρόσβασης — πρόσθετα δεδομένα που διπλώνονται στη λειτουργία PBKDF2. Σημαίνει ότι η διαδικασία διάρρηξης κωδικού πρόσβασης πρέπει να γίνεται μεμονωμένα ανά χρήστη. Εάν είστε απλώς ένας άλλος χρήστης που δεν σας ενδιαφέρει, μπορεί να μην στοχοποιηθείτε ποτέ για διάρρηξη. Αλλά αν μπορεί να είστε ενδιαφέροντες ή έχετε διευθύνσεις URL που φαίνονται ενδιαφέρουσες, είναι πιθανό να υπάρχει μεγαλύτερη πιθανότητα στόχευσης. Και δυστυχώς, αυτά ήταν απλό κείμενο.

Πώς συσσωρεύονται λοιπόν τα μαθηματικά; Τυχεροί για εμάς, [Wladimir Palant] έτρεξε τους αριθμούς για εμάς. Ένας κωδικός ελάχιστης πολυπλοκότητας, χρησιμοποιώντας τους κανόνες του 2018 για έναν κωδικό πρόσβασης LastPass, έχει ως αποτέλεσμα 4.8×10^18 πιθανούς συνδυασμούς κωδικών πρόσβασης. Ένα RTX 4090 μπορεί να διατηρήσει 1.7 εκατομμύρια εικασίες ανά δευτερόλεπτο σε έναν λογαριασμό χρησιμοποιώντας μόνο 5,000 επαναλήψεις του PBKDF2 ή 88,000 εικασίες ανά δευτερόλεπτο σε έναν σωστά ασφαλισμένο λογαριασμό. Αυτό είναι 44,800 χρόνια και 860,000 χρόνια για να ανοίξει ένα θησαυροφυλάκιο, υποθέτοντας ότι ένα RTX4090 δουλεύει σε αυτό. Κάποια πολύ πρόχειρα μαθηματικά το μέγεθος ενός κέντρου δεδομένων τριών γραμμάτων θα πρότεινε ότι η αφιέρωση ολόκληρου ενός από αυτά τα κέντρα δεδομένων στην εργασία θα έσπασε το λιγότερο ασφαλές θησαυροφυλάκιο σε λιγότερο από 4 μήνες. Με έναν λογαριασμό που χρησιμοποιεί τις πλήρεις ρυθμίσεις ασφαλείας, αυτό αυξάνεται σε σχεδόν έξι χρόνια. Λάβετε υπόψη ότι αυτή η προσέγγιση είναι το καλύτερο σενάριο για έναν εισβολέα και αντιπροσωπεύει την αφιέρωση ενός κέντρου δεδομένων 1.5 δισεκατομμυρίων δολαρίων για την εργασία για μεγάλο χρονικό διάστημα. Αλλά προϋποθέτει επίσης ότι επιλέξατε τον κωδικό πρόσβασής σας τυχαία.

Αλλά εδώ είναι το θέμα: Εάν ο κίνδυνος είναι αρκετός για να σας ωθήσει σε δράση, δεν αρκεί να αλλάξετε τον κωδικό πρόσβασής σας στο LastPass. Είτε παραμείνετε στο LastPass είτε μετακινηθείτε σε άλλη λύση, θα πρέπει πρώτα να αλλάξετε τον κύριο κωδικό πρόσβασης και, στη συνέχεια, να περάσετε από την εξαντλητική διαδικασία αλλαγής κάθε κωδικού πρόσβασης στο θησαυροφυλάκιο του LastPass. Όλο αυτό το χάος ήταν σίγουρα μια αποτυχία από την πλευρά του LastPass και η αναφορά τους μετά το περιστατικό σίγουρα αφήνει κάποια διαφάνεια περιττή. Οι μη κρυπτογραφημένες διευθύνσεις URL που σχετίζονται με κάθε αποθηκευμένο κωδικό πρόσβασης είναι ατυχές. Αλλά το κεντρικό δόγμα, ότι ούτε το LastPass δεν μπορεί να έχει πρόσβαση στους αποθηκευμένους κωδικούς πρόσβασής σας, φαίνεται να έχει αντέξει.

Hacker του Bitcoin

Ο Luke Dashjr είναι προγραμματιστής Bitcoin Core, ο κύριος υπογράφοντες του λογισμικού Bitcoin Knots και έχει υποστεί μεγάλη παραβίαση ασφαλείας. Αυτό μπορεί να είναι ένα επακόλουθο περιστατικό από σωματική επίθεση Νοεμβρίου, όπου κάποιος κατάφερε να επανεκκινήσει τον διακομιστή του που βρίσκεται από κοινού από μια μονάδα flash και να εγκαταστήσει μια κερκόπορτα. Αυτό πιάστηκε και το κακόβουλο λογισμικό φαινομενικά αφαιρέθηκε. Ο Luke έχασε συνολικά περίπου 200 bitcoin, τόσο από το ενεργό (ζεστό) όσο και από το offline (κρύο) πορτοφόλι του. Το αντιμετωπίζει αυτό ως πλήρη συμβιβασμό και έχει προειδοποιήσει ότι το κλειδί PGP του θα πρέπει επίσης να είναι ύποπτο. Αυτό σημαίνει ότι οι πρόσφατες εκδόσεις των Bitcoin Knots θα πρέπει επίσης να είναι ύποπτες.

Έχουν διατυπωθεί πολλές θεωρίες, από ένα «ατύχημα με σκάφος» για την αποφυγή φορολογικής υποχρέωσης έως ένα γνωστό πρόβλημα με τη δημιουργία τυχαίων αριθμών στο σύστημα Talos που χρησιμοποιεί (CVE-2019-15847). Τίποτα από αυτά δεν φαίνεται τόσο πιθανό όσο η ιδέα ότι αυτό ήταν ένα χαμένο rootkit στον παραβιασμένο διακομιστή και η πλευρική κίνηση πίσω στο οικιακό δίκτυο του [Luke]. Είτε έτσι είτε αλλιώς, είναι ένα τρομερό χάος, και ελπίζουμε ότι προσβλέπουμε σε μια θετική επίλυση.

PyTorch Nightly Compromise

Το νυχτερινό πακέτο PyTorch ήταν χτυπήσει με μια επίθεση σύγχυσης εξάρτησης, ενεργό μεταξύ 25 Δεκεμβρίου και 30 Δεκεμβρίου. Το θέμα εδώ είναι ότι το PyTorch φιλοξενεί a torchtriton πακέτο ως μέρος του νυχτερινού αποθέματός του και αυτό το όνομα πακέτου δεν διεκδικήθηκε στο PyPi. Έτσι, το μόνο που έπρεπε να κάνει κάποιος ήταν να έρθει και να ανεβάσει ένα πακέτο με αυτό το όνομα, και προηγουμένως, οποιαδήποτε νέα εγκατάσταση pip του PyTorch-νυχτερινή άρπαζε την έκδοση PyPi. Το κακόβουλο πακέτο συλλέγει δεδομένα συστήματος, όπως τρέχοντες διακομιστές ονομάτων, όνομα κεντρικού υπολογιστή, όνομα χρήστη, κατάλογο εργασίας και μεταβλητές περιβάλλοντος, και τα στέλνει στο h4ck[dot]cfd (Σύνδεσμος αρχείου). Αυτό το κομμάτι δεν είναι τόσο κακό, αν και οι μεταβλητές περιβάλλοντος είναι βέβαιο ότι περιλαμβάνουν διακριτικά ταυτότητας. Το λάκτισμα είναι αυτή η κακή ιστορία, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, και τα πρώτα 1000 αρχεία στον αρχικό κατάλογο συσκευάζονται και αποστέλλονται επίσης. Σε ένα σύγχρονο σύστημα, το passwd Το αρχείο στην πραγματικότητα δεν περιέχει κατακερματισμούς κωδικού πρόσβασης, αλλά το .ssh Ο φάκελος μπορεί κάλλιστα να περιέχει ιδιωτικά κλειδιά SSH. Ναι.

Τώρα, Ο προγραμματιστής πίσω από αυτό το ψεύτικο πακέτο βρέθηκε, και ισχυρίζεται ότι αυτό προοριζόταν για έρευνα ασφάλειας και υπόσχεται ότι όλα τα δεδομένα θα διαγραφούν. Τα κλεμμένα δεδομένα υποστηρίχθηκε ότι ήταν για να αναγνωριστεί θετικά το θύμα, πιθανώς για τον σκοπό συλλογής επιδομάτων σφαλμάτων. Αυτό έχει κάποιο στοιχείο πιστευτικότητας, αλλά πραγματικά δεν έχει σημασία, καθώς τυχόν μυστικά που διέρρευσαν σε αυτό το περιστατικό πρέπει να ανακληθούν ανεξάρτητα. Το ασήμαντο είναι ότι δεν εκτελείται κακόβουλος κώδικας απλώς με την εγκατάσταση του πακέτου, αλλά ένα σενάριο Python θα πρέπει να κάνει μια ρητή import triton προκειμένου να ενεργοποιηθεί το ωφέλιμο φορτίο. Το έργο PyTorch μετονόμασε το πακέτο σε pytorch-triton, και κράτησε αυτό το όνομα έργου στο PyPi για να αποφευχθεί επαναλαμβανόμενο περιστατικό.

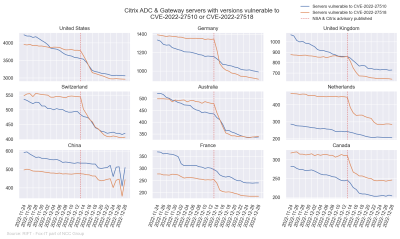

Αντιστοίχιση ευάλωτων εγκαταστάσεων Citrix

Πρόσφατα επιδιορθώθηκαν μερικά κρίσιμα τρωτά σημεία στο Citrix ADC και το Citrix Gateway, ένα από τα οποία προκάλεσε μια ειδοποίηση από την NSA ότι μια APT (Advanced Persistent Threat) διακυβεύει ενεργά συστήματα με το σφάλμα. Οι σταθεροί αριθμοί έκδοσης είναι γνωστοί και αυτό έκανε τους ερευνητές στο Fox It, μέρος του NCC Group, να αναρωτηθούν. Υπάρχει τρόπος να προσδιοριστεί η έκδοση κυκλοφορίας μιας συσκευής Citrix από την απόκριση HTTP προ-έλεγχος ταυτότητας; Spoiler: Υπάρχει. ο /vpn/index.html Το τελικό σημείο περιέχει έναν κατακερματισμό που φαίνεται να διαφέρει μεταξύ των εκδόσεων έκδοσης. Το μόνο κόλπο που απέμενε ήταν να βρείτε έναν γρήγορο τρόπο για να αντιστοιχίσετε το hash πίσω στην έκδοση.

Μπείτε στο Google Cloud Marketplace, το οποίο έχει μια επιλογή με ένα κλικ για την περιστροφή μιας νέας εικονικής μηχανής Citrix. Μια συνεδρία SSH αργότερα επιβεβαίωσε την έκδοση και τον αντίστοιχο κατακερματισμό. Αυτό είναι ένα κάτω. Επίσης μέρος της υπηρεσίας της Google είναι ένα αρχείο zip που περιέχει πληροφορίες για παλαιότερες εκδόσεις, συμπεριλαμβανομένων ονομάτων εικόνων που μπορούν να χρησιμοποιηθούν για τη λήψη προηγούμενων εκδόσεων ως qcow2 εικόνα εικονικού δίσκου — αρκετά εύκολο να συλλάβετε τον κατακερματισμό και τον αριθμό έκδοσης από εκεί. Μεταξύ αυτών των εικόνων και της σελίδας λήψης του Citrix, εντοπίστηκαν αρκετά από τα γνωστά hashes, αλλά παραδόξως, υπάρχουν ορισμένα hashes που παρατηρήθηκαν στη φύση που δεν φαινόταν να συνάδουν με μια γνωστή κυκλοφορία. Με την εύρεση ενός συγκεκριμένου αρχείου μόνο για ανάγνωση το οποίο είναι επίσης προσβάσιμο από απόσταση, είναι δυνατό να λάβετε μια ακριβή χρονική σήμανση για το πότε δημιουργήθηκε ένα συγκεκριμένο υλικολογισμικό. Αυτό συμπληρώνει τα κενά στους γνωστούς αριθμούς εκδόσεων και τους αφήνει να καταγράφουν ακριβώς ποιες εκδόσεις εμφανίζονταν στη φύση.

Επειδή ο κατακερματισμός ήταν μέρος των δεδομένων που συλλέχθηκαν από υπηρεσίες σάρωσης όπως το Shodan, είναι δυνατό να δούμε το ιστορικό των εγκατεστημένων εκδόσεων, καθώς και την τρέχουσα κατάσταση. Υπάρχει μια πολύ αισθητή αλλαγή στις εκδόσεις που έχουν αναπτυχθεί, που αντιστοιχεί στην προειδοποίηση της NSA. Ακόμη και σε αυτό, υπάρχουν πολλοί ανεπτυγμένοι διακομιστές Citrix που εξακολουθούν να φαίνεται να εκτελούν ευάλωτο υλικολογισμικό, αν και οι λεπτομέρειες της ανάπτυξης μπορεί να σημαίνουν ότι δεν βρίσκονται σε άμεσο κίνδυνο. Είναι μια πολύ ενδιαφέρουσα ματιά στο πώς καταλήγουμε με στατιστικά όπως αυτά.

Bits και Bytes

Διακομιστής VPN της Synology έχει μια κρίσιμη ευπάθεια, το CVE-2022-43931, που βαθμολογεί το CVSS 10 και επιτρέπει σε έναν εισβολέα χωρίς έλεγχο ταυτότητας να εκτελεί αυθαίρετες εντολές. Διατίθενται επιδιορθωμένες εκδόσεις. Το ίδιο το ελάττωμα είναι μια εγγραφή εκτός ορίων στην υπηρεσία Remote Desktop, επομένως υπάρχει κάποια ελπίδα ότι αυτή η ευάλωτη υπηρεσία δεν είναι ευρέως εκτεθειμένη στο ανοιχτό Διαδίκτυο.

Εδώ είναι η εκμετάλλευση που δεν ήξερες ότι χρειαζόσουν, ξέσπασε από τον διερμηνέα Lua για να πάρει shellcode εκτέλεση. Το τέχνασμα εδώ είναι να κωδικοποιήσετε τον κώδικα φλοιού ως αριθμούς και, στη συνέχεια, να εξαπατήσετε τον χρόνο εκτέλεσης σε μη ευθυγραμμισμένη πρόσβαση, η οποία μεταπηδά την εκτέλεση του προγράμματος στα δεδομένα. Ένα άλλο διασκεδαστικό τέχνασμα είναι ότι ο διερμηνέας Lua-στόχος θα σας επιτρέψει να εκτελέσετε τον bytecode Lua και θα τον εμπιστεύεται ακριβώς όπως ο κανονικός κώδικας Lua. Ποιος είναι λοιπόν ο σκοπός όλων αυτών; Μερικές φορές η διασκέδαση βρίσκεται στο ταξίδι.

Τι παθαίνεις όταν βαριεστημένοι ερευνητές ασφαλείας αποφασίζουν να χαζέψουν την εφαρμογή για ηλεκτρικά σκούτερ για κινητά; Πολλά σκούτερ που κορνάρουν και αναβοσβήνουν μυστηριωδώς. Και όταν οι ίδιοι ερευνητές ανεβαίνουν και προσπαθούν να κάνουν τα αυτοκίνητα να κορνάρουν; Μια πραγματικά εντυπωσιακή λίστα απομακρυσμένων τρωτών σημείων σε οχήματα κάθε μάρκας. Από τη ζωντανή παρακολούθηση GPS, μέχρι το άναμμα των φώτων, το ξεκλείδωμα των θυρών και ακόμη και την απομακρυσμένη εκκίνηση των οχημάτων, ο [Sam Curry] και η ομάδα χαρούμενων χάκερ του τα κατάφεραν. Προς τιμή των πολλών προμηθευτών που επηρεάστηκαν, σχεδόν κάθε ευπάθεια τελειώνει με το "το διόρθωσαν αμέσως".

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- Σχετικα

- πρόσβαση

- πρόσβαση

- προσιτός

- Λογαριασμός

- Λογαριασμοί

- ακριβής

- Ενέργειες

- ενεργός

- δραστήρια

- πραγματικά

- Πρόσθετος

- προηγμένες

- προηγμένη επίμονη απειλή

- κατά

- Όλα

- επιτρέπει

- και

- Άλλος

- app

- εμφανίζομαι

- πλησιάζω

- APT

- συσχετισμένη

- επίθεση

- Αύγουστος

- Auth

- διαθέσιμος

- πίσω

- κερκόπορτα

- αντιγράφων ασφαλείας

- Κακός

- ΖΩΝΗ

- βίαιο χτύπημα

- πίσω

- είναι

- μεταξύ

- Δισεκατομμύριο

- Κομμάτι

- Bitcoin

- bit core core

- Κόμβοι Bitcoin

- BleepingComputer

- Βαρεθήκατε

- εκπτώσεις

- μάρκες

- παραβίαση

- Διακοπή

- Έντομο

- bounties bug

- χτισμένο

- αυτοκίνητα

- αλιεύονται

- κεντρικός

- σίγουρα

- ευκαιρία

- αλλαγή

- αλλαγή

- Διάγραμμα

- ισχυρίστηκε

- αξιώσεις

- κλείσιμο

- Backup

- κωδικός

- Συλλέγοντας

- συνδυασμοί

- Ελάτε

- περίπλοκο

- συμβιβασμός

- Συμβιβασμένος

- συμβιβασμός

- ΕΠΙΒΕΒΑΙΩΜΕΝΟΣ

- σύγχυση

- Περιέχει

- πυρήνας

- βασικός προγραμματιστής

- Αντίστοιχος

- θα μπορούσε να

- Ζευγάρι

- ρωγμή

- μονάδες

- κρίσιμης

- Ρεύμα

- Τωρινή κατάσταση

- Τη στιγμή

- πελάτης

- ΚΙΝΔΥΝΟΣ

- ημερομηνία

- βάση δεδομένων

- Datacenter

- Δεκέμβριος

- αποφάσεις

- Εξάρτηση

- εξαρτάται

- αναπτυχθεί

- ανάπτυξη

- Συμπληρωματικός

- επιφάνεια εργασίας

- καθέκαστα

- Προσδιορίστε

- Εργολάβος

- συσκευή

- Όχι

- πόρτες

- DOT

- κάτω

- κατεβάσετε

- αυτοκίνητο

- κάθε

- είτε

- Ηλεκτρικό

- Υπάλληλος

- κρυπτογραφημένα

- Τελικό σημείο

- τελειώνει

- Μηχανική

- αρκετά

- Ολόκληρος

- ολότητα

- Περιβάλλον

- Even

- ΠΑΝΤΑ

- πάντα

- ακριβώς

- εκτελέσει

- εκτέλεση

- Εκμεταλλεύομαι

- εκτεθειμένος

- γρηγορότερα

- λίγοι

- Αρχεία

- Αρχεία

- Εύρεση

- εύρεση

- Όνομα

- καθορίζεται

- φλας

- αναβοσβήνει

- ελάττωμα

- Προς τα εμπρός

- από

- πλήρη

- διασκέδαση

- λειτουργία

- πύλη

- γενεά

- παίρνω

- GitHub

- δεδομένου

- Go

- μετάβαση

- καλός

- Της Google

- gps

- πιάσε

- Group

- χάκερ

- χάκερ

- συμβαίνω

- συνέβη

- χασίσι

- κατακερματισμός

- Ήρωας

- εδώ

- υψηλότερο

- ιστορία

- Αρχική

- ελπίζω

- Ας ελπίσουμε ότι

- ΚΑΥΤΌ

- Πως

- HTML

- HTTPS

- ιδέα

- προσδιορίζονται

- εικόνα

- εικόνες

- εντυπωσιακός

- in

- περιστατικό

- περιλαμβάνουν

- περιλαμβάνονται

- Συμπεριλαμβανομένου

- ένδειξη

- Μεμονωμένα

- πληροφορίες

- εγκαθιστώ

- εγκατάσταση

- ενδιαφέρον

- Internet

- ζήτημα

- IT

- επαναλήψεις

- εαυτό

- ταξίδι

- άλματα

- Διατήρηση

- Κλειδί

- πλήκτρα

- Ξέρω

- γνωστός

- Γλώσσα

- LastPass

- ευθύνη

- Πιθανός

- γραμμή

- Λιστα

- ζω

- ματιά

- κοιτάζοντας

- ΦΑΊΝΕΤΑΙ

- off

- μηχανή

- που

- μεγάλες

- κάνω

- Κατασκευή

- malware

- διαχειρίζεται

- πολοί

- χάρτη

- αγορά

- κύριος

- μαθηματικά

- ύλη

- Θέματα

- max-width

- μέσα

- που αναφέρθηκαν

- Εύθυμος

- ενδέχεται να

- εκατομμύριο

- νου

- ελάχιστο

- Κινητό

- εφαρμογή για κινητά

- ΜΟΝΤΕΡΝΑ

- μήνες

- περισσότερο

- μετακινήσετε

- κίνηση

- όνομα

- ονόματα

- σχεδόν

- Ανάγκη

- που απαιτούνται

- δίκτυο

- Νέα

- νέα

- Δελτίο Τύπου

- Νοέμβριος

- αριθμός

- αριθμοί

- επίσημος ανώτερος υπάλληλος

- offline

- Παλιά

- ONE

- ανοίξτε

- Επιλογή

- τάξη

- πακέτο

- μέρος

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- PBKDF2

- περίοδος

- φυσικός

- Σκέτη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Σακί

- θετικός

- δυνατός

- αρκετά

- προηγούμενος

- προηγουμένως

- πρωταρχικός

- ιδιωτικός

- Πρόβλημα

- διαδικασια μας

- Πρόγραμμα

- σχέδιο

- Υπόσχεται

- δεόντως

- σκοπός

- Σπρώξτε

- Python

- pytorch

- Γρήγορα

- τυχαίος

- ανακεφαλαιώσουμε

- πρόσφατος

- πρόσφατα

- Ανεξάρτητα

- τακτικός

- απελευθερώνουν

- Δελτία

- μακρινός

- Καταργήθηκε

- επαναλαμβάνω

- Αναφορά

- αντιπροσωπεύει

- έρευνα

- ερευνητές

- επιφυλάχθηκε

- Ανάλυση

- απάντησης

- αποτέλεσμα

- Αποτελέσματα

- Αυξάνεται

- Κίνδυνος

- γύρους

- rtx

- κανόνες

- τρέξιμο

- τρέξιμο

- αλάτι

- Sam

- ίδιο

- σάρωσης

- Σπάνιος

- Δεύτερος

- προστατευμένο περιβάλλον

- Ασφαλής

- ασφάλεια

- ερευνητές ασφάλειας

- φαίνεται

- υπηρεσία

- Υπηρεσίες

- Συνεδρίαση

- σειρά

- τον καθορισμό

- ρυθμίσεις

- διάφοροι

- θα πρέπει να

- Ασημένιο

- απλά

- ΕΞΙ

- Μέγεθος

- So

- Μ.Κ.Δ

- Κοινωνική μηχανική

- λογισμικό

- λύση

- μερικοί

- Κάποιος

- συγκεκριμένες

- ειδικά

- Γνέθω

- σωρός

- Ξεκινήστε

- Κατάσταση

- στατιστική

- παραμονή

- Ραβδί

- Ακόμη

- κλαπεί

- αποθηκεύονται

- Ιστορία

- σύστημα

- συστήματα

- Τάλως

- στόχος

- στοχευμένες

- Έργο

- φόρος

- Η

- Το Vault

- τους

- Εκεί.

- αυτή την εβδομάδα

- απειλή

- Μέσω

- Ρίψη

- ώρα

- timestamp

- προς την

- κουπόνια

- πολύ

- Σύνολο

- Παρακολούθηση

- Διαφάνεια

- διαφανής

- θεραπεία

- ενεργοποιούν

- τραστ

- Στροφή

- υπό

- ατυχής

- ξεκλειδώματος

- Φορτώθηκε

- us

- χρήση

- Χρήστες

- Χρήστες

- Σκουπίδια

- Θόλος

- θόλους

- Οχήματα

- πωλητές

- εκδοχή

- Θύμα

- Πραγματικός

- εικονική μηχανή

- VPN

- Θέματα ευπάθειας

- ευπάθεια

- Ευάλωτες

- Πορτοφόλια

- προειδοποίηση

- webp

- εβδομάδα

- Εβδ.

- Τι

- αν

- Ποιό

- Οποιοσδήποτε

- ευρέως

- Άγριος

- θα

- λέξη

- λόγια

- εργαζόμενος

- θα

- γράφω

- χρόνια

- Σας

- zephyrnet

- Zip