Για χρόνια, η Μέση Ανατολή διατηρεί τη φήμη της ως γόνιμο έδαφος για προηγμένες επίμονες απειλές (APT). Εν μέσω της τακτικής παρακολούθησης ύποπτων δραστηριοτήτων στα συστήματα πελατών υψηλού προφίλ, ορισμένοι με έδρα σε αυτήν την περιοχή, η ESET Research έπεσε πάνω σε μια πολύ εξελιγμένη και άγνωστη κερκόπορτα που ονομάσαμε Deadglyph. Λάβαμε το όνομα από αντικείμενα που βρέθηκαν στην πίσω πόρτα (όπως π.χ 0xΝΕΚΡΟΣB001, φαίνεται επίσης στο REF _Ref111452440 h Τραπέζι 1

), σε συνδυασμό με την παρουσία ενός homoγλύφων επίθεση. Από όσο γνωρίζουμε, αυτή είναι η πρώτη δημόσια ανάλυση αυτής της κερκόπορτας που δεν είχε τεκμηριωθεί στο παρελθόν, που χρησιμοποιήθηκε από μια ομάδα που επιδεικνύει αξιοσημείωτο βαθμό πολυπλοκότητας και εξειδίκευσης. Με βάση τη στόχευση και τα πρόσθετα στοιχεία, αποδίδουμε το Deadglyph με υψηλή εμπιστοσύνη στην ομάδα Stealth Falcon APT.

Η αρχιτεκτονική του Deadglyph είναι ασυνήθιστη καθώς αποτελείται από συνεργαζόμενα στοιχεία – το ένα είναι δυαδικό εγγενές x64, το άλλο συγκρότημα .NET. Αυτός ο συνδυασμός είναι ασυνήθιστος επειδή το κακόβουλο λογισμικό χρησιμοποιεί συνήθως μόνο μία γλώσσα προγραμματισμού για τα στοιχεία του. Αυτή η διαφορά μπορεί να υποδηλώνει ξεχωριστή ανάπτυξη αυτών των δύο στοιχείων, ενώ παράλληλα εκμεταλλεύεται τα μοναδικά χαρακτηριστικά των ξεχωριστών γλωσσών προγραμματισμού που χρησιμοποιούν. Μπορεί επίσης να χρησιμοποιηθεί διαφορετική γλώσσα για να εμποδίσει την ανάλυση, επειδή ο μεικτός κώδικας είναι πιο δύσκολος στην πλοήγηση και τον εντοπισμό σφαλμάτων.

Οι παραδοσιακές εντολές backdoor δεν υλοποιούνται στο δυαδικό αρχείο backdoor. Αντίθετα, λαμβάνονται δυναμικά από τον διακομιστή εντολών και ελέγχου (C&C) με τη μορφή πρόσθετων λειτουργικών μονάδων. Αυτή η κερκόπορτα διαθέτει επίσης μια σειρά από δυνατότητες για την αποφυγή εντοπισμού.

Σε αυτό το blogpost, ρίχνουμε μια πιο προσεκτική ματιά στο Deadglyph και παρέχουμε μια τεχνική ανάλυση αυτού του backdoor, του σκοπού του και ορισμένων από τα πρόσθετα στοιχεία που αποκτήσαμε. Παρουσιάζουμε επίσης τα ευρήματά μας για το Deadglyph στο LABScon 2023 διάσκεψη.

Βασικά σημεία του blogpost:

- Η ESET Research ανακάλυψε μια εξελιγμένη κερκόπορτα με ασυνήθιστη αρχιτεκτονική που ονομάσαμε Deadglyph.

- Τα κύρια εξαρτήματα κρυπτογραφούνται χρησιμοποιώντας ένα κλειδί ειδικά για το μηχάνημα.

- Οι παραδοσιακές εντολές backdoor υλοποιούνται μέσω πρόσθετων μονάδων που λαμβάνονται από τον διακομιστή C&C.

- Αποκτήσαμε τρεις από τις πολλές ενότητες - δημιουργός διεργασιών, πρόγραμμα ανάγνωσης αρχείων και συλλογή πληροφοριών.

- Αποδίδουμε το Deadglyph στην ομάδα Stealth Falcon.

- Επιπλέον, βρήκαμε ένα σχετικό πρόγραμμα λήψης shellcode. Υποθέτουμε ότι θα μπορούσε ενδεχομένως να χρησιμοποιηθεί για την εγκατάσταση του Deadglyph.

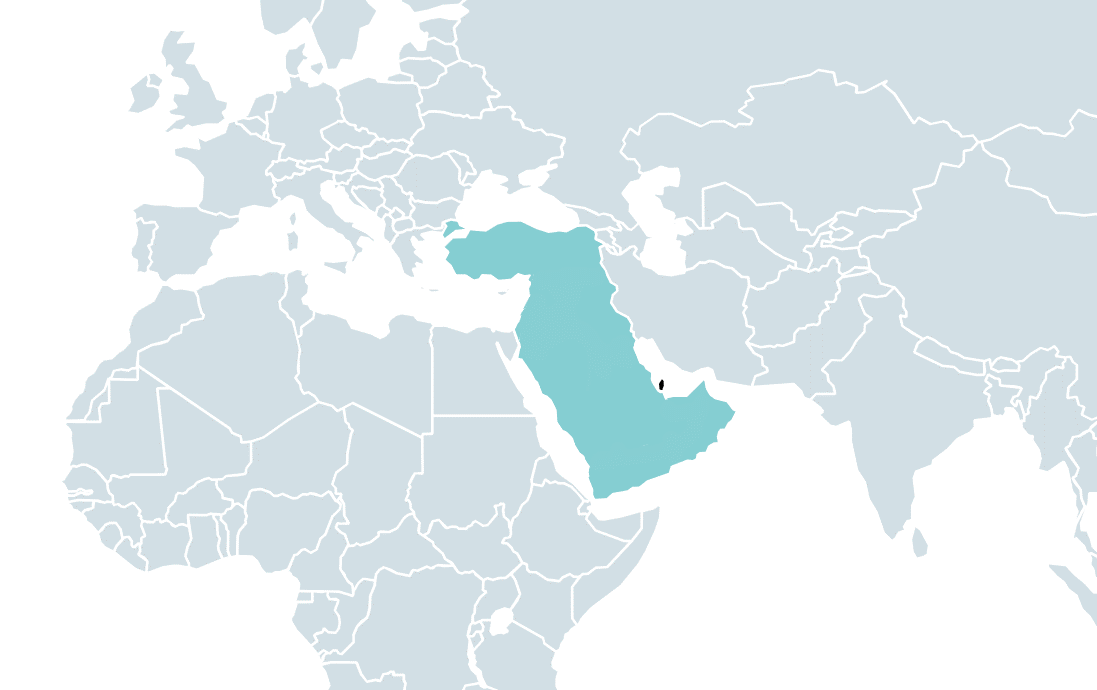

Το θύμα της διείσδυσης που αναλύθηκε είναι μια κυβερνητική οντότητα στη Μέση Ανατολή που παραβιάστηκε για σκοπούς κατασκοπείας. Ένα σχετικό δείγμα που βρέθηκε στο VirusTotal ανέβηκε επίσης στην πλατφόρμα σάρωσης αρχείων από αυτήν την περιοχή, συγκεκριμένα από το Κατάρ. Η στοχευόμενη περιοχή απεικονίζεται στον χάρτη στο REF _Ref143614671 h Εικόνα 1

.

Το Stealth Falcon (επίσης γνωστό ως Project Raven ή FruityArmor) είναι μια ομάδα απειλών που συνδέεται με τα Ηνωμένα Αραβικά Εμιράτα σύμφωνα με το ΜΗΤΡ. Ενεργός από το 2012, ο Stealth Falcon είναι γνωστό ότι στοχεύει πολιτικούς ακτιβιστές, δημοσιογράφους και αντιφρονούντες στη Μέση Ανατολή. Ανακαλύφθηκε και περιγράφηκε για πρώτη φορά από Εργαστήριο πολίτη, που δημοσίευσε ένα ανάλυση μιας εκστρατείας επιθέσεων spyware το 2016.

Τον Ιανουάριο του 2019, το Reuters δημοσίευσε μια έκθεση έρευνας στο Project Raven, μια πρωτοβουλία που φέρεται να χρησιμοποιεί πρώην στελέχη της NSA και στοχεύει στους ίδιους τύπους στόχων με το Stealth Falcon. Με βάση αυτές τις δύο αναφορές που αναφέρονται στους ίδιους στόχους και επιθέσεις, η Διεθνής Αμνηστία έχει καταλήξει (εμφανίζεται σε REF _Ref144978712 h Εικόνα 2

) ότι ο Stealth Falcon και ο Project Raven είναι στην πραγματικότητα η ίδια ομάδα.

Τον Σεπτέμβριο του 2019, εμείς δημοσιευμένη έρευνα σε μια κερκόπορτα, που αποδίδεται στον Stealth Falcon, που χρησιμοποιούσε μια ασυνήθιστη τεχνική, Ιστορικό Υπηρεσία Μεταφοράς Ευφυής, για επικοινωνία C&C. Τώρα αποκαλύπτουμε το αποτέλεσμα της εις βάθος ανάλυσής μας για το ποια είναι πιθανώς η νεότερη προσθήκη στο σύνολο εργαλείων κατασκοπείας του Stealth Falcon.

Deadglyph backdoor

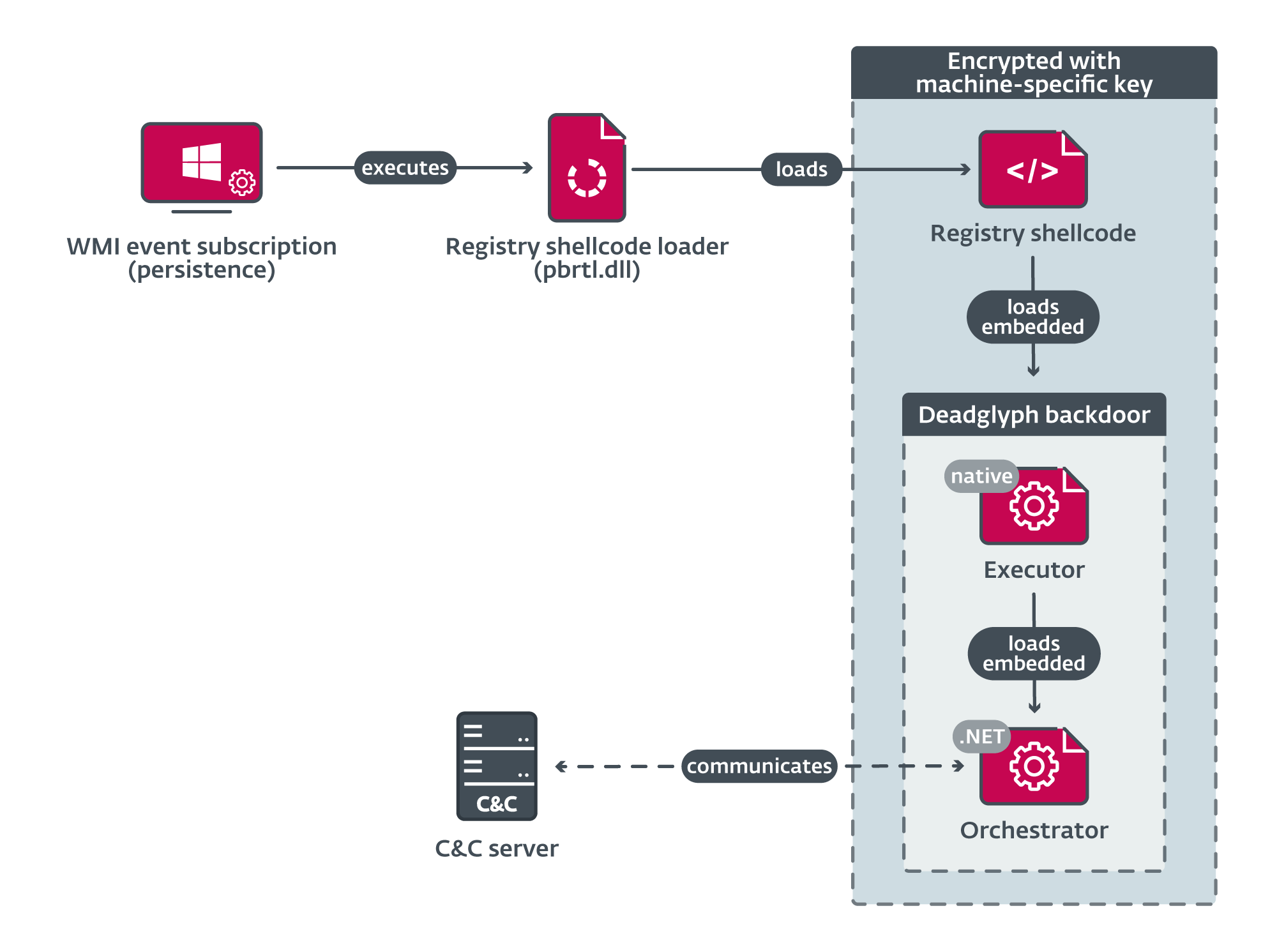

Η αλυσίδα φόρτωσης του Deadglyph αποτελείται από πολλαπλά στοιχεία, όπως φαίνεται στο REF _Ref144978760 h Εικόνα 3

. Το αρχικό στοιχείο είναι ένας φορτωτής shellcode μητρώου, ο οποίος φορτώνει τον shellcode από το μητρώο. Αυτός ο εξαγόμενος shellcode, με τη σειρά του, φορτώνει το εγγενές τμήμα x64 της κερκόπορτας - τον Executor. Στη συνέχεια, ο Εκτελεστής φορτώνει το τμήμα .NET της κερκόπορτας - τον ενορχηστρωτή. Σημειωτέον, το μόνο στοιχείο στο δίσκο του συστήματος ως αρχείο είναι το αρχικό στοιχείο, το οποίο έχει τη μορφή βιβλιοθήκης δυναμικής σύνδεσης (DLL). Τα υπόλοιπα στοιχεία κρυπτογραφούνται και αποθηκεύονται σε μια τιμή δυαδικού μητρώου.

Αν και η ακριβής μέθοδος του αρχικού διανύσματος συμβιβασμού δεν έχει ακόμη καθοριστεί, η υποψία μας είναι ότι ένα στοιχείο εγκατάστασης εμπλέκεται στην ανάπτυξη περαιτέρω εξαρτημάτων και στη δημιουργία επιμονής εντός του συστήματος.

Στο υπόλοιπο αυτής της ενότητας, αναλύουμε κάθε στοιχείο.

Registry shellcode loader

Το αρχικό στοιχείο του Deadglyph είναι ένα μικροσκοπικό DLL με μία εξαγωγή, με το όνομα 1. Αυτό το συστατικό συνεχίζεται να χρησιμοποιείται Συνδρομή συμβάντων στο Windows Management Instrumentation (WMI). και χρησιμεύει ως φορτωτής shellcode μητρώου. Εκτελείται μέσω της γραμμής εντολών rundll32 C:WINDOWSSystem32pbrtl.dll,#1.

Το πρόγραμμα φόρτωσης κελύφους του μητρώου ξεκινά τη λειτουργία του αποκρυπτογραφώντας τη διαδρομή προς τον κρυπτογραφημένο κώδικα φλοιού που είναι αποθηκευμένος στο μητρώο των Windows, χρησιμοποιώντας το RC4. Υποψιαζόμαστε ότι η διαδρομή είναι μοναδική για κάθε θύμα. στην περίπτωση που αναλύεται εδώ, η διαδρομή μητρώου ήταν:

SoftwareClassesCLSID{5abc7f42-1112-5099-b082-ce8d65ba0c47}cAbRGHLg

Το βασικό κλειδί μητρώου είναι είτε hklm or HKCU, ανάλογα με το αν η τρέχουσα διαδικασία εκτελείται με αυξημένα προνόμια ή όχι. Η ίδια λογική μπορεί να βρεθεί και σε περαιτέρω στοιχεία.

Μετά από αυτό, ο φορτωτής εξάγει ένα κλειδί RC4 ειδικά για τη μηχανή χρησιμοποιώντας το UUID συστήματος που ανακτήθηκε από το ακατέργαστος πίνακας υλικολογισμικού SMBIOS. Χρησιμοποιώντας αυτό το κλειδί, φορτώνει, αποκρυπτογραφεί και στη συνέχεια εκτελεί τον shellcode. Είναι σημαντικό να τονιστεί ότι αυτή η προσέγγιση παραγωγής κλειδιού διασφαλίζει ότι δεν θα πραγματοποιηθεί σωστή αποκρυπτογράφηση εάν ο φορτωτής εκτελείται σε διαφορετικό υπολογιστή.

Είναι ενδιαφέρον ότι ο φορτωτής μπορεί επίσης να διαμορφωθεί με μια σημαία στο εσωτερικό του ημερομηνίες ενότητα για να χρησιμοποιήσετε ένα κλειδί με σκληρό κώδικα για την αποκρυπτογράφηση του κελύφους, αντί του συγκεκριμένου μηχανήματος.

Εντοπίσαμε μια επίθεση με ομόγλυφο που μιμείται τη Microsoft Corporation στο ΠΛΗΡΟΦΟΡΙΕΣ ΕΚΔΟΣΗΣ πόρος αυτού και άλλων στοιχείων PE. Αυτή η μέθοδος χρησιμοποιεί διακριτούς χαρακτήρες Unicode που εμφανίζονται οπτικά παρόμοιοι, αλλά σε αυτήν την περίπτωση όχι πανομοιότυποι, με τους αρχικούς χαρακτήρες, συγκεκριμένα το Ελληνικό κεφαλαίο γράμμα San (U+03FA, Ϻ) και το κυριλλικό μικρό γράμμα O (U+043E, о) στο Ϻicrоsоft CorpоRatiоn.

Κωδικός κελύφους μητρώου

Αποτελούμενος από δύο μέρη, ο shellcode του μητρώου αποτελείται από μια ρουτίνα αποκρυπτογράφησης και ένα κρυπτογραφημένο σώμα. Πρώτον, η ρουτίνα αποκρυπτογράφησης περιστρέφει κάθε byte του κρυπτογραφημένου σώματος προς τα αριστερά κατά ένα (ROL 0x01). Στη συνέχεια, ο έλεγχος μεταφέρεται σε αυτό το αποκρυπτογραφημένο σώμα. Το αποκρυπτογραφημένο σώμα αποτελείται από έναν φορτωτή PE και ένα αρχείο PE, με το τελευταίο να είναι ο Εκτελεστής, ο οποίος αντιπροσωπεύει το εγγενές τμήμα της κερκόπορτας. Αυτός ο φορτωτής είναι υπεύθυνος για την ανάλυση και τη φόρτωση του σχετικού αρχείου PE.

Εκτελεστής διαθήκης

Το Executor είναι το εγγενές τμήμα x64 της κερκόπορτας Deadglyph, το οποίο κάνει τα εξής:

- φορτώνει τη διαμόρφωσή του,

- αρχικοποιεί το χρόνο εκτέλεσης .NET,

- φορτώνει το ενσωματωμένο τμήμα .NET της κερκόπορτας (ο ενορχηστρωτής) και

- λειτουργεί ως βιβλιοθήκη για τον ενορχηστρωτή.

Πρώτον, δύο προεπιλεγμένες διαμορφώσεις είναι ενσωματωμένες στο ημερομηνίες το τμήμα είναι αποκρυπτογραφημένο με AES. Οι διαμορφώσεις περιλαμβάνουν διάφορες παραμέτρους, συμπεριλαμβανομένων των κλειδιών κρυπτογράφησης, των ρυθμίσεων ασφάλειας και αποφυγής και του σημείου εισόδου του επόμενου στοιχείου.

Κατά την αρχική εκτέλεση, αυτές οι δύο προεπιλεγμένες διαμορφώσεις αποθηκεύονται στο μητρώο των Windows, από όπου φορτώνονται σε επόμενες εκτελέσεις, επιτρέποντας την υλοποίηση ενημερώσεων. Η διαδρομή μητρώου για κάθε διαμόρφωση δημιουργείται με την ακόλουθη μορφή:

{HKCU|HKLM}SoftwareClassesCLSID{ }(Προκαθορισμένο)

είναι ένα δημιουργημένο GUID, το οποίο είναι μοναδικό για κάθε θύμα.

Μετά από αυτό, αρχικοποιείται ο χρόνος εκτέλεσης .NET και, στη συνέχεια, ο Executor RC4 αποκρυπτογραφεί το τμήμα .NET της κερκόπορτας που είναι γνωστό ως Orchestrator. Ο ενορχηστρωτής βρίσκεται εντός του .rsrc τμήμα του Εκτελεστή. Η διαμόρφωση καθορίζει τη μέθοδο εκτέλεσης του ενορχηστρωτή ως σημείο εισόδου. Επιπλέον, παρέχεται μια ξεχωριστή δομή για τη διευκόλυνση της προσβασιμότητας των λειτουργιών του Εκτελεστή από τον Ενορχηστρωτή.

Μετά την εκκίνηση του Ενορχηστρωτή, ο Εκτελεστής λειτουργεί ως βιβλιοθήκη υποστήριξης για τον ενορχηστρωτή. Το Executor περιέχει πολλές ενδιαφέρουσες λειτουργίες. περιγράφουμε μερικά από αυτά στην ενότητα που ακολουθεί, στο πλαίσιο της αξιοποίησής τους από τον Ενορχηστρωτή και περαιτέρω φορτωμένων ενοτήτων.

Ορχήστρας

Γραμμένο σε .NET, ο ενορχηστρωτής είναι το κύριο συστατικό της κερκόπορτας Deadglyph. Ο πρωταρχικός ρόλος αυτού του στοιχείου περιλαμβάνει τη δημιουργία επικοινωνίας με τον διακομιστή C&C και την εκτέλεση εντολών, που συχνά διευκολύνονται μέσω του ενδιάμεσου ρόλου του Executor. Σε αντίθεση με τα προηγούμενα στοιχεία, ο ενορχηστρωτής είναι ασαφής, χρησιμοποιώντας .NET Reactor. Εσωτερικά, η κερκόπορτα αναφέρεται ως αντιπρόσωπος, το οποίο είναι ένα κοινό όνομα για το τμήμα πελάτη σε διάφορα πλαίσια μετά την εκμετάλλευση.

Αρχικοποίηση

Ο ενορχηστρωτής φορτώνει πρώτα τη διαμόρφωσή του και δύο ενσωματωμένες μονάδες, το καθένα συνοδευόμενο από το δικό του σύνολο διαμορφώσεων, από πόρους. Αυτοί οι πόροι είναι Απαλοιφή συμπιεσμένο και AES κρυπτογραφημένο. Αναφέρονται από ένα αναγνωριστικό που έχει κατακερματιστεί το SHA-1 σε ένα όνομα πόρου. Μια επισκόπηση αυτών των πόρων παρέχεται στο REF _Ref111452440 h Τραπέζι 1

.

Πίνακας 1. Πηγές ενορχηστρωτή

|

Όνομα πόρων |

ID (δεκαδικό) |

Αναγνωριστικό (δεκαεξαδικό) |

Περιγραφή |

|

43ed9a3ad74ed7ab74c345a876b6be19039d4c8c |

2570286865 |

0x99337711 |

Διαμόρφωση ενορχηστρωτή. |

|

3a215912708eab6f56af953d748fbfc38e3bb468 |

3740250113 |

0xDEEFB001 |

Μονάδα δικτύου. |

|

42fb165bc9cf614996027a9fcb261d65fd513527 |

3740250369 |

0xDEEFB101 |

Διαμόρφωση μονάδας δικτύου. |

|

e204cdcf96d9f94f9c19dbe385e635d00caaf49d |

3735924737 |

0xDEADB001 |

Μονάδα χρονοδιακόπτη. |

|

abd2db754795272c21407efd5080c8a705a7d151 |

3735924993 |

0xDEADB101 |

Διαμόρφωση μονάδας χρονοδιακόπτη. |

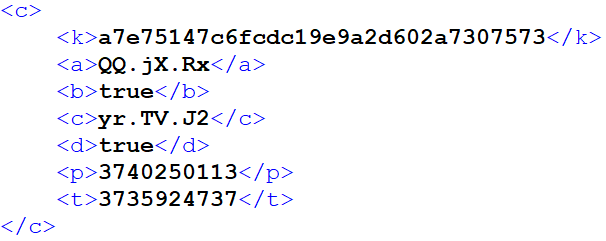

Η διαμόρφωση του ενορχηστρωτή και των ενσωματωμένων μονάδων αποθηκεύεται σε μορφή XML. Ένα παράδειγμα διαμόρφωσης ενορχηστρωτή εμφανίζεται στο REF _Ref111452611 h

Εικόνα 4

.

Η περιγραφή των εγγραφών διαμόρφωσης Orchestrator εμφανίζεται στο REF _Ref111452782 h Τραπέζι 2

.

Πίνακας 2. Εγγραφές διαμόρφωσης ενορχηστρωτή

|

Κλειδί |

Περιγραφή |

k

|

Κλειδί AES που χρησιμοποιείται για συνεχείς διαμορφώσεις μονάδων. |

a

|

Όνομα μεθόδου προετοιμασίας μονάδας δικτύου. |

b

|

Άγνωστη σημαία που σχετίζεται με λειτουργική μονάδα δικτύου. |

c

|

Όνομα μεθόδου προετοιμασίας μονάδας χρονοδιακόπτη. |

d

|

Σημαία που επιτρέπει τη χρήση κλειδιού AES (UUID συστήματος) για πόρους. |

p

|

Αναγνωριστικό πόρου μονάδας δικτύου. |

t

|

Αναγνωριστικό πόρου μονάδας χρονοδιακόπτη. |

Μετά τη φόρτωση των στοιχείων πόρων, δημιουργούνται πολλαπλά νήματα για την εκτέλεση διαφορετικών εργασιών. Ένα από αυτά τα νήματα είναι υπεύθυνο για τη διεξαγωγή περιβαλλοντικών ελέγχων, μια λειτουργία που υλοποιείται εντός του Executor. Ένα άλλο νήμα είναι αφιερωμένο στην καθιέρωση περιοδικής επικοινωνίας με τον διακομιστή C&C, επιτρέποντας την ανάκτηση εντολών. Τέλος, χρησιμοποιείται ένα σύνολο τριών νημάτων με σκοπό την εκτέλεση λαμβανόμενων εντολών και στη συνέχεια τη μετάδοση οποιασδήποτε παραγόμενης εξόδου πίσω στον διακομιστή C&C.

Το νήμα ελέγχου περιβάλλοντος παρακολουθεί τις διεργασίες που εκτελούνται για να εντοπίσει τις ανεπιθύμητες. Αυτό το νήμα λειτουργεί με δύο διακριτές λίστες ονομάτων διεργασιών. Εάν εντοπιστεί μια διεργασία στην πρώτη λίστα, η επικοινωνία και η εκτέλεση εντολών C&C διακόπτεται έως ότου δεν υπάρχει πλέον η ανεπιθύμητη διαδικασία. Εάν υπάρχει αντιστοιχία για οποιαδήποτε διαδικασία στη δεύτερη λίστα, η κερκόπορτα κλείνει αμέσως και απεγκαθιστά μόνη της.

Καμία λίστα δεν διαμορφώθηκε στην παρουσία που αναλύθηκε, επομένως δεν γνωρίζουμε ποιες διαδικασίες μπορεί να ελέγχονται συνήθως. πιστεύουμε ότι πιθανότατα προορίζεται για την αποφυγή εργαλείων ανάλυσης που θα μπορούσαν να ανιχνεύσουν ύποπτη δραστηριότητα και να οδηγήσουν στην ανακάλυψη της κερκόπορτας.

Επικοινωνία

Ο ενορχηστρωτής χρησιμοποιεί δύο ενσωματωμένες ενότητες για επικοινωνία C&C – Timer και Network. Όπως και ο ενορχηστρωτής, αυτές οι μονάδες είναι ασαφείς με το .NET Reactor. Η διαμόρφωση και για τις δύο ενότητες παρέχεται από τον Ενορχηστρωτή. Εντός του Ενορχηστρωτή, περιλαμβάνεται μια προκαθορισμένη διαμόρφωση για τις ενότητες. προαιρετικά, ο ενορχηστρωτής μπορεί επίσης να φορτώσει μια ενημερωμένη έκδοση διαμόρφωσης από το μητρώο:

{HKCU|HKLM}SoftwareClassesCLSID{ }

Η κερκόπορτα περιέχει ένα ενδιαφέρον μέτρο ασφάλειας που σχετίζεται με την επικοινωνία. Εάν η κερκόπορτα δεν είναι σε θέση να δημιουργήσει επικοινωνία με τον διακομιστή C&C για μια διάρκεια που ξεπερνά ένα προκαθορισμένο όριο, που έχει ρυθμιστεί εντός του Executor, ενεργοποιείται ένας μηχανισμός αυτόματης απεγκατάστασης. Αυτό το χρονικό όριο προσδιορίζεται σε ώρες και ορίστηκε σε μία ώρα στην εξεταζόμενη περίπτωση.

Αυτή η προσέγγιση εξυπηρετεί έναν διπλό σκοπό. Από τη μία πλευρά, αποτρέπει τη δημιουργία περιττών αιτημάτων δικτύου προς έναν μη προσβάσιμο διακομιστή. Από την άλλη πλευρά, μειώνει τις πιθανότητες μετέπειτα εντοπισμού εάν οι χειριστές χάσουν τον έλεγχο της πίσω πόρτας.

Μονάδα χρονοδιακόπτη

Αυτή η μικρή μονάδα εκτελεί την καθορισμένη επανάκληση σε ένα ρυθμιζόμενο διάστημα. Χρησιμοποιείται από τον Ενορχηστρωτή σε συνδυασμό με τη μονάδα Δικτύου για την περιοδική επικοινωνία με τον διακομιστή C&C. Για να αποτραπεί η δημιουργία ανιχνεύσιμων μοτίβων στα αρχεία καταγραφής δικτύου, το διάστημα εκτέλεσης υπόκειται σε τυχαιοποίηση, με βάση ένα ποσοστό που καθορίζεται στη διαμόρφωση. Στην περίπτωση που αναλύθηκε, το διάστημα ορίστηκε σε πέντε λεπτά, με μια παραλλαγή ±20% που εισήχθη για τυχαιότητα.

Μια άλλη μέθοδος για την αποφυγή ανιχνεύσιμων μοτίβων δικτύου στην περιοδική επικοινωνία μπορεί να βρεθεί στη δημιουργία αιτημάτων που αποστέλλονται στον διακομιστή C&C. Αυτός ο μηχανισμός, που εφαρμόζεται στο Executor, περιλαμβάνει τη συμπερίληψη πλήρωσης διαφορετικού μήκους, που αποτελείται από τυχαία byte, μέσα στα αιτήματα, με αποτέλεσμα αιτήματα διαφορετικών μεγεθών.

Ενότητα δικτύου

Η λειτουργική μονάδα δικτύου υλοποιεί επικοινωνία με τους διακομιστές C&C που καθορίζονται στη διαμόρφωσή της. Μπορεί να στείλει δεδομένα σε έναν διακομιστή C&C χρησιμοποιώντας αιτήματα HTTP(S) POST. Συγκεκριμένα, προσφέρει αρκετούς μηχανισμούς για την απόκτηση λεπτομερειών διαμόρφωσης διακομιστή μεσολάβησης. Αυτή η δυνατότητα προτείνει πιθανή εστίαση σε περιβάλλοντα όπου δεν είναι διαθέσιμη η άμεση πρόσβαση στο Διαδίκτυο.

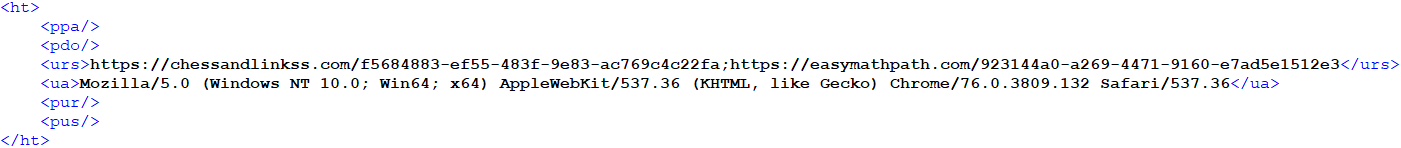

Ένα παράδειγμα αποκρυπτογραφημένης (και ωραιοποιημένης) διαμόρφωσης εμφανίζεται στο REF _Ref144978805 h Εικόνα 5

.

Οι καταχωρίσεις διαμόρφωσης περιέχουν λεπτομέρειες που σχετίζονται με επικοινωνίες δικτύου – διευθύνσεις URL C&C, παράγοντας χρήστη HTTP και προαιρετικά μια διαμόρφωση διακομιστή μεσολάβησης.

Κατά την επικοινωνία με τον διακομιστή C&C, χρησιμοποιείται ένα προσαρμοσμένο δυαδικό πρωτόκολλο με κρυπτογραφημένο περιεχόμενο κάτω από το HTTPS.

Εντολές

Ο ενορχηστρωτής λαμβάνει εντολές από τον διακομιστή C&C με τη μορφή εργασιών, οι οποίες βρίσκονται στην ουρά για εκτέλεση. Υπάρχουν τρία είδη εργασιών που υποβάλλονται σε επεξεργασία:

- Καθήκοντα ενορχηστρωτή,

- Καθήκοντα εκτελεστή και

- Μεταφόρτωση εργασιών.

Τα δύο πρώτα είδη λαμβάνονται από τον διακομιστή C&C και το τρίτο δημιουργείται εσωτερικά για να φορτώσει την έξοδο των εντολών και των σφαλμάτων.

Καθήκοντα ενορχηστρωτή

Οι εργασίες ενορχηστρωτή προσφέρουν τη δυνατότητα διαχείρισης της διαμόρφωσης των λειτουργικών μονάδων Δικτύου και Χρονοδιακόπτη, καθώς και την ακύρωση εργασιών σε εκκρεμότητα. Η επισκόπηση των εργασιών του ενορχηστρωτή εμφανίζεται στο REF _Ref111101783 h Τραπέζι 3

.

Πίνακας 3. Καθήκοντα ενορχηστρωτή

|

Χαρακτηριστικά |

Περιγραφή |

0x80

|

Ρυθμίστε τη διαμόρφωση των μονάδων δικτύου και χρονοδιακόπτη. |

0x81

|

Λάβετε τη διαμόρφωση των μονάδων δικτύου και χρονοδιακόπτη. |

0x82

|

Ακύρωση εργασίας. |

0x83

|

Ακύρωση όλων των εργασιών. |

Καθήκοντα εκτελεστή

Οι εργασίες εκτελεστή προσφέρουν τη δυνατότητα διαχείρισης της κερκόπορτας και εκτέλεσης πρόσθετων λειτουργικών μονάδων. Είναι αξιοσημείωτο ότι η παραδοσιακή λειτουργία backdoor δεν είναι εγγενώς παρούσα στο ίδιο το δυαδικό. Αντίθετα, αυτές οι συναρτήσεις λαμβάνονται από τον διακομιστή C&C με τη μορφή αρχείων PE ή shellcode. Η πλήρης έκταση των δυνατοτήτων της κερκόπορτας παραμένει άγνωστη χωρίς αυτές τις πρόσθετες μονάδες, οι οποίες ξεκλειδώνουν αποτελεσματικά τις πραγματικές της δυνατότητες. Μια επισκόπηση των εργασιών της μονάδας εμφανίζεται στο REF _Ref117677179 h Τραπέζι 4

, το οποίο περιλαμβάνει λεπτομέρειες σχετικά με τις λίγες ενότητες που εντοπίστηκαν. Ομοίως, REF _Ref117677188 h Τραπέζι 5

παρέχει μια επισκόπηση των εργασιών διαχείρισης που σχετίζονται με τον Εκτελεστή.

Πίνακας 4. Εργασίες εκτελεστή – ενότητες

|

Χαρακτηριστικά |

Περιγραφή |

0x??–0x63

|

Άγνωστος |

0x64

|

Αναγνώστης αρχείων |

0x65

|

Άγνωστος |

0x66

|

Άγνωστος |

0x67

|

Άγνωστος |

0x68

|

Άγνωστος |

0x69

|

Δημιουργός διαδικασίας |

0x6A

|

Άγνωστος |

0x6B

|

Άγνωστος |

0x6C

|

Συλλέκτης πληροφοριών |

0x6D

|

Άγνωστος |

0x6E

|

Άγνωστος |

Πίνακας 5. Καθήκοντα εκτελεστή – διαχείριση

|

Χαρακτηριστικά |

Περιγραφή |

|

0x6F-0x76 |

Δεν εφαρμόζεται |

|

0x77 |

Ορισμός διαμόρφωσης Executor |

|

0x78 |

Λήψη διαμόρφωσης Executor |

|

0x79-0x7C |

Δεν εφαρμόζεται |

|

0x7D |

Ενημέρωση |

|

0x7E |

Κλείστε |

|

0x7F |

απεγκατάσταση |

Η εντολή που ορίζει τη διαμόρφωση του Executor μπορεί να αλλάξει τα εξής:

- λίστες ανεπιθύμητων διαδικασιών,

- χρονικό όριο αποτυχίας επικοινωνίας C&C και

- χρονικό όριο για την εκτέλεση πρόσθετων ενοτήτων.

ενότητες

Καταφέραμε να αποκτήσουμε τρεις μοναδικές ενότητες από τον διακομιστή C&C, καθεμία από τις οποίες αντιστοιχεί σε διαφορετικό τύπο εργασίας Executor, όπως φαίνεται στο REF _Ref117677179 h Τραπέζι 4 08D0C9EA79F9BACE118C8200AA004BA90B02000000080000000E0000005F005200650066003100310037003600370037003100370039000000

. Με βάση τις διαθέσιμες πληροφορίες, υπολογίζουμε ότι υπάρχουν εννέα έως δεκατέσσερις ενότητες συνολικά. Καθώς οι μονάδες είναι στην πραγματικότητα εντολές backdoor, έχουν μια βασική λειτουργία για εκτέλεση και, στη συνέχεια, προαιρετικά επιστρέφουν την έξοδο τους. Οι ενότητες που αποκτήσαμε είναι DLL με μία ανώνυμη εξαγωγή (τακτική 1), στο οποίο επιλύουν τις απαραίτητες συναρτήσεις API και καλούν την κύρια συνάρτηση.

Όταν εκτελούνται, οι λειτουργικές μονάδες παρέχονται με μια λειτουργία ανάλυσης API, η οποία μπορεί να επιλύσει API των Windows και προσαρμοσμένα API Executor. Τα API των Windows αναφέρονται από έναν κατακερματισμό DWORD, που υπολογίζεται από το όνομα του API και το DLL του. Οι μικρές τιμές κατακερματισμού (<41) αντιμετωπίζονται ειδικά, με αναφορά στη συνάρτηση API Executor. Το Executor API περιλαμβάνει συνολικά 39 λειτουργίες που είναι προσβάσιμες στις μονάδες. Αυτές οι λειτουργίες αφορούν μια ποικιλία λειτουργιών, όπως:

- λειτουργίες αρχείων,

- κρυπτογράφηση και κατακερματισμός,

- συμπίεση,

- φόρτωση PE,

- πρόσβαση στην πλαστοπροσωπία διακριτικού και

- χρησιμότητα.

Στο υπόλοιπο αυτής της ενότητας, περιγράφουμε τις ενότητες που αποκτήσαμε.

Δημιουργός διαδικασίας

Μονάδα μέτρησης 0x69 εκτελεί την καθορισμένη γραμμή εντολών ως νέα διεργασία και παρέχει το αποτέλεσμα που προκύπτει πίσω στον ενορχηστρωτή. Η διαδικασία μπορεί να δημιουργηθεί σε διαφορετικό χρήστη και ο χρόνος εκτέλεσής της μπορεί να περιοριστεί. Σημειωτέον, ένα ασυνήθιστο Job API χρησιμοποιείται στη λειτουργικότητα αυτής της ενότητας.

Αυτή η ενότητα εξυπηρετήθηκε με τη γραμμή εντολών cmd.exe /c λίστα εργασιών /v.

Υποθέτουμε ότι χρησιμεύει ως εντολή αδράνειας που εκδίδεται αυτόματα, ενώ οι χειριστές περιμένουν να συμβεί κάτι ενδιαφέρον στον υπολογιστή που έχει παραβιαστεί.

Συλλέκτης πληροφοριών

Μονάδα μέτρησης 0x6C συλλέγει εκτενείς πληροφορίες σχετικά με τον υπολογιστή μέσω ερωτημάτων WMI και τις επιστρέφει στον Ενορχηστρωτή. Συλλέγονται πληροφορίες για τα ακόλουθα:

- λειτουργικό σύστημα,

- προσαρμογείς δικτύου,

- εγκατεστημένο λογισμικό,

- οδηγεί,

- υπηρεσιών,

- οδηγούς,

- διαδικασίες,

- χρήστες,

- μεταβλητές περιβάλλοντος και

- λογισμικό ασφαλείας.

Αναγνώστης αρχείων

Μονάδα μέτρησης 0x64 διαβάζει το καθορισμένο αρχείο και μεταβιβάζει το περιεχόμενο πίσω στον ενορχηστρωτή. Προαιρετικά, μπορεί να διαγράψει το αρχείο μετά την ανάγνωση.

Είδαμε ότι αυτή η λειτουργική μονάδα χρησιμοποιείται για την ανάκτηση του αρχείου δεδομένων του Outlook του θύματος

γ: Χρήστες AppDataLocalMicrosoftOutlookoutlook.ost.

Αλυσίδα με πρόγραμμα λήψης shellcode

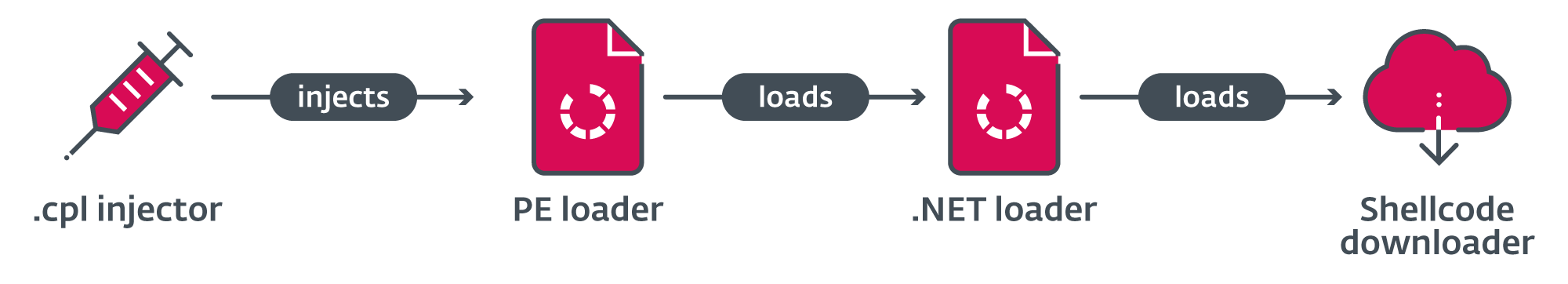

Στη διαδικασία έρευνας του Deadglyph, συναντήσαμε ένα αμφίβολο αρχείο CPL υπογεγραμμένο με ληγμένο πιστοποιητικό και χωρίς υπογραφή με χρονική σήμανση, το οποίο είχε μεταφορτωθεί στο VirusTotal από το Κατάρ. Μετά από πιο προσεκτική εξέταση, κατέστη προφανές ότι αυτό το αρχείο CPL λειτουργούσε ως πρόγραμμα λήψης κωδίκων κελύφους πολλαπλών σταδίων, μοιραζόμενος ορισμένες ομοιότητες κώδικα με το Deadglyph. Η αλυσίδα φόρτωσης απεικονίζεται στο REF _Ref143693067 h Εικόνα 6

.

Στην αρχική του μορφή, η οποία χρησιμεύει ως το πρώτο στάδιο, αυτό το αρχείο προβλέπει ότι έχει ένα .cpl επέκταση (αρχείο Πίνακα Ελέγχου) και προορίζεται να εκτελεστεί μέσω μιας ενέργειας διπλού κλικ. Κατά την εκτέλεση με αυτόν τον τρόπο, ο ενσωματωμένος κώδικας φλοιού υφίσταται αποκρυπτογράφηση XOR και οι διεργασίες που εκτελούνται ελέγχονται για τον εντοπισμό μιας κατάλληλης διεργασίας κεντρικού υπολογιστή για μετέπειτα έγχυση.

If avp.exe (μια διαδικασία ασφαλείας τελικού σημείου Kaspersky) εκτελείται, %windir%system32UserAccountBroker.exe χρησιμοποιείται. Διαφορετικά, χρησιμοποιείται το προεπιλεγμένο πρόγραμμα περιήγησης. Στη συνέχεια, δημιουργεί τη διεργασία του κεντρικού υπολογιστή σε κατάσταση αναστολής, εισάγει τον κώδικα του κελύφους παραβιάζοντας το κύριο νήμα του και συνεχίζει το νήμα.

Το δεύτερο στάδιο, ο shellcode, αποτελείται από δύο μέρη. Το πρώτο μέρος του shellcode επιλύει κατακερματισμούς API, χρησιμοποιώντας την ίδια μοναδική τεχνική υπολογισμού κατακερματισμού που χρησιμοποιείται στο Deadglyph, και αποκρυπτογραφεί συμβολοσειρές με ονόματα διεργασιών. Ξεκινά ένα νήμα αυτοδιαγραφής με αποστολή την αντικατάσταση και στη συνέχεια τη διαγραφή του αρχείου πρώτου σταδίου. Κατόπιν αυτού, ο shellcode προχωρά σε επιθεώρηση των ενεργών διεργασιών, στοχεύοντας μια λύση ασφαλείας.

Εάν εντοπιστεί κάποια από τις καθορισμένες διεργασίες, ο κώδικας του κελύφους δημιουργεί ένα νήμα ύπνου με τη χαμηλότερη προτεραιότητα (THREAD_PRIORITY_IDLE) και του επιτρέπει να παραμείνει ενεργό για 60 δευτερόλεπτα πριν τερματίσει τη λειτουργία του. Αυτό το διάστημα πιθανότατα εφαρμόζεται ως προληπτικό μέτρο για την αποφυγή ορισμένων μηχανισμών ανίχνευσης που χρησιμοποιούνται από λύσεις ασφαλείας. Τέλος, ο shellcode προχωρά στην επίκληση της εκτέλεσης του δεύτερου μέρους του κώδικά του.

Το δεύτερο μέρος του shellcode φορτώνει ένα ενσωματωμένο αρχείο PE με το τρίτο στάδιο και καλεί την εξαγωγή του με τον τακτικό αριθμό 1.

Το τρίτο στάδιο, ένα DLL, χρησιμεύει ως φορτωτής .NET και περιέχει το ωφέλιμο φορτίο σε αυτό .rsrc τμήμα.

Για τη φόρτωση του ωφέλιμου φορτίου, αρχικοποιείται ο χρόνος εκτέλεσης .NET. Κατά την προετοιμασία του .NET, εκτελούνται δύο ενδιαφέρουσες τεχνικές, που φαινομενικά αποσκοπούν στην αποφυγή των Windows Σάρωση διασύνδεσης σάρωσης κατά κακόβουλου λογισμικού (AMSI).:

- Ο φορτωτής .NET συνδέει προσωρινά το

- Στη συνέχεια επιδιορθώνει διακριτικά το AmsiInitialize εισαγωγή συμβολοσειράς ονόματος στο .data τμήμα του φορτωμένου clr.dll προς την aMSIiαρχικοποιώ.

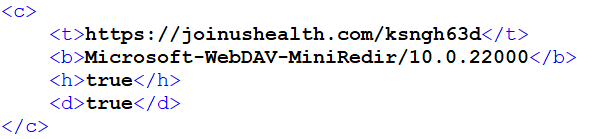

Το τέταρτο στάδιο είναι μια συναρμολόγηση .NET, ασαφής με το ConfuserEx, που χρησιμεύει ως πρόγραμμα λήψης κώδικα κελύφους. Πρώτον, το XOR-αποκρυπτογραφεί τη διαμόρφωσή του σε μορφή XML από τους πόρους του. Μια ωραιοποιημένη έκδοση της εξαγόμενης διαμόρφωσης παρουσιάζεται στο REF _Ref143695453 h Εικόνα 7

. Οι καταχωρήσεις διαμόρφωσης περιέχουν λεπτομέρειες που σχετίζονται με την επικοινωνία δικτύου και τις διαδικασίες αποκλειστικής λίστας.

Πριν προχωρήσει, ελέγχει τις διεργασίες που εκτελούνται σε σχέση με μια λίστα διαδικασιών αποκλειστικής λίστας από τη διαμόρφωση. Εάν εντοπιστεί αντιστοίχιση, η εκτέλεση σταματά. Είναι σημαντικό να σημειωθεί ότι στην περίπτωση που αναλύθηκε, αυτή η λίστα αποκλεισμού δεν είχε ρυθμιστεί.

Στη συνέχεια, στέλνει ένα αίτημα HTTP GET στον διακομιστή C&C για να ανακτήσει κάποιο shellcode, χρησιμοποιώντας παραμέτρους που καθορίζονται στη διαμόρφωση (URL, User-Agent και προαιρετικά Proxy). Δυστυχώς, κατά τη διάρκεια της έρευνάς μας δεν μπορέσαμε να αποκτήσουμε κανένα shellcode από τον διακομιστή C&C. Ωστόσο, υποθέτουμε ότι το περιεχόμενο που ανακτάται θα μπορούσε ενδεχομένως να χρησιμεύσει ως πρόγραμμα εγκατάστασης για το Deadglyph.

Μετά από αυτό, ο ανακτημένος κώδικας φλοιού εκτελείται μέσα σε ένα νήμα που δημιουργήθηκε πρόσφατα. Αφού περιμένει μέχρι να ολοκληρωθεί η εκτέλεση του νήματος του shellcode, το πρόγραμμα λήψης του shellcode αφαιρεί όλα τα αρχεία που βρίσκονται στον κατάλογο %WINDIR%ServiceProfilesLocalServiceAppDataLocalTempTfsStoreTfs_DAV.

Τέλος, επιχειρεί να διαγραφεί μετά από ένα διάστημα 20 δευτερολέπτων, χρησιμοποιώντας την επόμενη εντολή, πριν ολοκληρώσει τη λειτουργία του και βγει:

cmd.exe επιλογή /CY /N /DY /T 20 & Del /f /q

Αυτή η αυτοδιαγραφή δεν έχει νόημα σε αυτήν την αλυσίδα. Αυτό οφείλεται στο γεγονός ότι το πρόγραμμα λήψης κώδικα κελύφους εκτελείται μέσα σε ένα πρόγραμμα περιήγησης ή διαδικασία συστήματος μετά την έγχυση, αντί να λειτουργεί ως ανεξάρτητο εκτελέσιμο αρχείο. Επιπλέον, το αρχικό αρχείο είχε ήδη διαγραφεί από το δεύτερο στάδιο. Αυτή η παρατήρηση υποδηλώνει ότι το πρόγραμμα λήψης κώδικα κελύφους ενδέχεται να μην είναι αποκλειστικό ωφέλιμο φορτίο αυτής της αλυσίδας και μπορεί επίσης να χρησιμοποιηθεί ξεχωριστά σε άλλες λειτουργίες.

Συμπέρασμα

Ανακαλύψαμε και αναλύσαμε μια εξελιγμένη κερκόπορτα που χρησιμοποιούσε η ομάδα Stealth Falcon την οποία ονομάσαμε Deadglyph. Έχει ασυνήθιστη αρχιτεκτονική και οι δυνατότητες του backdoor παρέχονται από το C&C με τη μορφή πρόσθετων μονάδων. Καταφέραμε να αποκτήσουμε τρεις από αυτές τις μονάδες, αποκαλύπτοντας ένα κλάσμα από τις πλήρεις δυνατότητες του Deadglyph.

Συγκεκριμένα, το Deadglyph διαθέτει μια σειρά από μηχανισμούς αντιανίχνευσης, συμπεριλαμβανομένης της συνεχούς παρακολούθησης των διαδικασιών του συστήματος και της εφαρμογής τυχαιοποιημένων μοτίβων δικτύου. Επιπλέον, η κερκόπορτα μπορεί να απεγκατασταθεί μόνη της για να ελαχιστοποιήσει την πιθανότητα ανίχνευσης σε ορισμένες περιπτώσεις.

Επιπλέον, η έρευνά μας μάς οδήγησε στην ανακάλυψη μιας συναρπαστικής αλυσίδας λήψης κώδικα shellcode πολλαπλών σταδίων στο VirusTotal. Υποψιαζόμαστε ότι αυτή η αλυσίδα λήψης είναι πιθανό να αξιοποιηθεί στη διαδικασία εγκατάστασης του Deadglyph.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

|

SHA-1 |

Όνομα |

Ανίχνευση |

Περιγραφή |

|

C40F1F46D230A85F702DAA38CFA18D60481EA6C2 |

pbrtl.dll |

Win64/Deadglyph.A |

Μητρώο Shellcode Loader. |

|

740D308565E215EB9B235CC5B720142428F540DB |

N / A |

Win64/Deadglyph.A |

Deadglyph Backdoor – Executor. |

|

1805568D8362A379AF09FD70D3406C6B654F189F |

N / A |

MSIL/Deadglyph.A |

Deadglyph Backdoor – Ενορχηστρωτής. |

|

9CB373B2643C2B7F93862D2682A0D2150C7AEC7E |

N / A |

MSIL/Deadglyph.A |

Ενότητα Δικτύου Ενορχηστρωτή. |

|

F47CB40F6C2B303308D9D705F8CAD707B9C39FA5 |

N / A |

MSIL/Deadglyph.A |

Ενότητα χρονοδιακόπτη ενορχηστρωτή. |

|

3D4D9C9F2A5ACEFF9E45538F5EBE723ACAF83E32 |

N / A |

Win64/Deadglyph.A.gen |

Μονάδα δημιουργίας διεργασιών. |

|

3D2ACCEA98DBDF95F0543B7C1E8A055020E74960 |

N / A |

Win64/Deadglyph.A |

Μονάδα ανάγνωσης αρχείων. |

|

4E3018E4FD27587BD1C566930AE24442769D16F0 |

N / A |

Win64/Deadglyph.A |

Μονάδα συλλογής πληροφοριών. |

|

7F728D490ED6EA64A7644049914A7F2A0E563969 |

N / A |

Win64/Injector.MD |

Πρώτο στάδιο της αλυσίδας λήψης shellcode. |

Πιστοποιητικά

|

Σειριακός αριθμός |

00F0FB1390F5340CD2572451D95DB1D92D |

|

Αποτύπωση |

DB3614DAF58D041F96A5B916281EA0DC97AA0C29 |

|

Θέμα ΣΟ |

RHM LIMITED |

|

Θέμα Ο |

RHM LIMITED |

|

Θέμα Λ |

Άγιος Αλμπάνς |

|

Μαθήματα |

Hertfordshire |

|

Θέμα Γ |

GB |

|

Ηλεκτρονική Διεύθυνση (Email) |

rhm@rhmlimited[.]co.uk |

|

Ισχύει από |

2021-03-16 00:00:00 |

|

Εγκυρο για |

2022-03-16 23:59:59 |

Διακομιστές C&C

|

IP |

Domain |

Πρωτοεμφανίστηκε |

Σχόλιο |

|

185.25.50[.]60 |

chessandlinkss[.]com |

2021-08-25 |

Διακομιστής Deadglyph C&C. |

|

135.125.78[.]187 |

easymathpath[.]com |

2021-09-11 |

Διακομιστής Deadglyph C&C. |

|

45.14.227[.]55 |

joinushealth[.]com |

2022-05-29 |

Διακομιστής C&C του προγράμματος λήψης Shellcode. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 13 του πλαισίου MITER ATT & CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Ανάπτυξη πόρων |

Αποκτήστε υποδομή: Τομείς |

Το Stealth Falcon έχει καταχωρίσει τομείς για διακομιστές C&C και για να αποκτήσει πιστοποιητικό υπογραφής κώδικα. |

|

|

Αποκτήστε υποδομή: Εικονικός ιδιωτικός διακομιστής |

Το Stealth Falcon έχει χρησιμοποιήσει παρόχους φιλοξενίας VPS για διακομιστές C&C. |

||

|

Ανάπτυξη δυνατοτήτων: Κακόβουλο λογισμικό |

Το Stealth Falcon έχει αναπτύξει προσαρμοσμένο κακόβουλο λογισμικό, συμπεριλαμβανομένων προσαρμοσμένων φορτωτών και της κερκόπορτας Deadglyph. |

||

|

Λήψη Δυνατοτήτων: Πιστοποιητικά υπογραφής κώδικα |

Ο Stealth Falcon απέκτησε πιστοποιητικό υπογραφής κωδικού. |

||

|

Εκτέλεση |

Οργάνων διαχείρισης των Windows |

Το Deadglyph χρησιμοποιεί το WMI για να εκτελέσει την αλυσίδα φόρτωσης. |

|

|

Διερμηνέας εντολών και δέσμης ενεργειών: Windows Command Shell |

Χρησιμοποιεί το πρόγραμμα λήψης Shellcode cmd.exe να διαγραφεί. |

||

|

Το εγγενές API |

Μια μονάδα Deadglyph χρησιμοποιεί CreateProcessW και CreateProcessAsUserW Λειτουργίες API για εκτέλεση. |

||

|

Εκτέλεση χρήστη: Κακόβουλο αρχείο |

Η αλυσίδα λήψης shellcode απαιτεί από τον χρήστη να κάνει διπλό κλικ και να την εκτελέσει. |

||

|

Επιμονή |

Εκτέλεση ενεργοποίησης συμβάντος: Συνδρομή συμβάντος οργάνων διαχείρισης των Windows |

Ο αρχικός φορτωτής Deadglyph διατηρείται χρησιμοποιώντας τη συνδρομή συμβάντων WMI. |

|

|

Αμυντική υπεκφυγή |

Ασαφή αρχεία ή πληροφορίες |

Τα στοιχεία Deadglyph είναι κρυπτογραφημένα. Το Deadglyph Orchestrator και οι ενσωματωμένες μονάδες είναι ασαφείς με το .NET Reactor. Το πρόγραμμα λήψης shellcode είναι ασαφές με το ConfuserEx. |

|

|

Αφαίρεση δείκτη: Διαγραφή αρχείου |

Το Deadglyph μπορεί να απεγκατασταθεί μόνο του. Η αλυσίδα λήψης shellcode διαγράφεται και διαγράφει αρχεία στην κρυφή μνήμη WebDAV. |

||

|

Τροποποίηση μητρώου |

Το Deadglyph αποθηκεύει τη διαμόρφωσή του και το κρυπτογραφημένο ωφέλιμο φορτίο στο μητρώο. |

||

|

Χειρισμός διακριτικού πρόσβασης |

Το Deadglyph μπορεί να υποδυθεί έναν άλλο χρήστη. |

||

|

Αποσυμφόρηση/Αποκωδικοποίηση αρχείων ή πληροφοριών |

Το Deadglyph αποκρυπτογραφεί κρυπτογραφημένες χορδές. Η αλυσίδα λήψης κώδικα shellcode αποκρυπτογραφεί τα στοιχεία και τις διαμορφώσεις της. |

||

|

Εκτέλεση δυαδικού διακομιστή μεσολάβησης συστήματος: Rundll32 |

Ο αρχικός φορτωτής Deadglyph εκτελείται χρησιμοποιώντας rundll32.exe. |

||

|

Execution Guardrails: Environmental Keying |

Το Deadglyph κρυπτογραφείται χρησιμοποιώντας ένα κλειδί για τη μηχανή που προέρχεται από το UUID του συστήματος. |

||

|

Βλάβη άμυνας: Απενεργοποίηση ή τροποποίηση εργαλείων |

Το πρόγραμμα λήψης shellcode αποφεύγει τη σάρωση AMSI μέσω επιδιόρθωσης clr.dll εις μνήμην . |

||

|

Φόρτωση ανακλαστικού κώδικα |

Το Deadglyph φορτώνει αντανακλαστικά τις μονάδες του χρησιμοποιώντας έναν προσαρμοσμένο φορτωτή PE. |

||

|

Ανακάλυψη |

Ανακάλυψη υπηρεσίας συστήματος |

A Η μονάδα Deadglyph ανακαλύπτει υπηρεσίες χρησιμοποιώντας το ερώτημα WMI ΕΠΙΛΟΓΗ * ΑΠΟ Win32_Service. |

|

|

Μητρώο ερωτημάτων |

Η αλυσίδα λήψης shellcode υποβάλλει ερωτήματα στο μητρώο για το προεπιλεγμένο πρόγραμμα περιήγησης. |

||

|

Ανακάλυψη διαμόρφωσης δικτύου συστήματος |

Μια μονάδα Deadglyph ανακαλύπτει προσαρμογείς δικτύου χρησιμοποιώντας ερωτήματα WMI ΕΠΙΛΟΓΗ * ΑΠΟ Win32_NetworkAdapter και SELECT * FROM Win32_NetworkAdapterConfiguration όπου InterfaceIndex=%d. |

||

|

Ανακάλυψη κατόχου/χρήστη συστήματος |

Μια μονάδα Deadglyph ανακαλύπτει χρήστες με το ερώτημα WMI ΕΠΙΛΟΓΗ * ΑΠΟ Win32_UserAccount. |

||

|

Διαδικασία Ανακάλυψης |

Μια μονάδα Deadglyph ανακαλύπτει διεργασίες χρησιμοποιώντας ερώτημα WMI ΕΠΙΛΟΓΗ * ΑΠΟ Win32_Process. |

||

|

Ανακάλυψη πληροφοριών συστήματος |

Μια μονάδα Deadglyph ανακαλύπτει πληροφορίες συστήματος, όπως έκδοση λειτουργικού συστήματος, μονάδες δίσκου, μεταβλητές περιβάλλοντος και προγράμματα οδήγησης χρησιμοποιώντας ερωτήματα WMI. |

||

|

Ανακάλυψη λογισμικού |

Μια μονάδα Deadglyph ανακαλύπτει εγκατεστημένο λογισμικό χρησιμοποιώντας ερώτημα WMI ΕΠΙΛΟΓΗ * ΑΠΟ Win32_Product. |

||

|

Ανακάλυψη λογισμικού: Ανακάλυψη λογισμικού ασφαλείας |

Μια μονάδα Deadglyph ανακαλύπτει λογισμικό ασφαλείας χρησιμοποιώντας ερωτήματα WMI ΕΠΙΛΟΓΗ * ΑΠΟ AntiVirusProduct, ΕΠΙΛΕΞΤΕ * ΑΠΟ ΤΟ AntiSpywareProduct και ΕΠΙΛΕΞΤΕ * ΑΠΟ ΤΟ FirewallProduct. Η αλυσίδα λήψης κώδικα shellcode ελέγχει τις εκτελούμενες διαδικασίες για μια λύση ασφαλείας. |

||

|

Συλλογή |

Δεδομένα από το Τοπικό Σύστημα |

Το Deadglyph διαθέτει μια ενότητα για την ανάγνωση αρχείων. |

|

|

Διοίκησης και Ελέγχου |

Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού |

Το Deadglyph και το πρόγραμμα λήψης κώδικα κελύφους επικοινωνούν με τον διακομιστή C&C μέσω του πρωτοκόλλου HTTP. |

|

|

πληρεξούσιο |

Το Deadglyph και το πρόγραμμα λήψης κώδικα κελύφους μπορούν να χρησιμοποιήσουν διακομιστή μεσολάβησης HTTP για επικοινωνία C&C. |

||

|

Κρυπτογραφημένο κανάλι: Συμμετρική κρυπτογραφία |

Το Deadglyph χρησιμοποιεί το AES για την κρυπτογράφηση των επικοινωνιών C&C. |

||

|

εκδιήθησης |

Διήθηση πάνω από το κανάλι C2 |

Το Deadglyph χρησιμοποιεί το κανάλι C&C για διήθηση. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/stealth-falcon-preying-middle-eastern-skies-deadglyph/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 10

- 100

- 11

- 125

- 14

- 15%

- 179

- 180

- 20

- 2012

- 2016

- 2019

- 23

- 25

- 321

- 39

- 41

- 60

- 7

- 75

- 8

- 9

- 91

- a

- ικανότητα

- Σχετικα

- πρόσβαση

- προσιτότητα

- προσιτός

- συνοδεύεται

- αποκτούν

- Ενέργειες

- ενεργός

- ακτιβιστές

- δραστηριοτήτων

- δραστηριότητα

- πράξεις

- πραγματικά

- Επιπλέον

- Πρόσθετος

- προηγμένες

- Πλεονέκτημα

- AES

- Μετά το

- κατά

- Στοχεύω

- Όλα

- φέρεται ότι

- επιτρέπει

- ήδη

- Επίσης

- an

- ανάλυση

- αναλύσει

- αναλύθηκε

- και

- Άλλος

- αναμένει

- κάθε

- api

- APIs

- εμφανίζομαι

- πλησιάζω

- APT

- Άραβας

- Αραβικά Εμιράτα

- αρχιτεκτονική

- ΕΙΝΑΙ

- AS

- Συνέλευση

- συσχετισμένη

- υποθέτω

- At

- επίθεση

- Επιθέσεις

- αυτομάτως

- διαθέσιμος

- αποφύγετε

- πίσω

- κερκόπορτα

- βασίζονται

- βασικός

- BE

- έγινε

- επειδή

- ήταν

- πριν

- είναι

- Πιστεύω

- ΚΑΛΎΤΕΡΟΣ

- μπορεί να υπερηφανεύεται

- σώμα

- και οι δύο

- πρόγραμμα περιήγησης

- χτισμένο

- αλλά

- by

- κρύπτη

- υπολογίζεται

- υπολογισμός

- κλήση

- που ονομάζεται

- κλήση

- κλήσεις

- Εκστρατεία

- CAN

- δυνατότητες

- ικανός

- κεφάλαιο

- κουβαλάω

- περίπτωση

- περιπτώσεις

- Κέντρο

- ορισμένες

- πιστοποιητικό

- αλυσίδα

- πιθανότητα

- αλλαγή

- Κανάλι

- χαρακτήρες

- τετραγωνισμένος

- έλεγχοι

- επιλογή

- πελάτης

- πιο κοντά

- κωδικός

- συλλέκτης

- συλλέγει

- χρώμα

- COM

- συνδυασμός

- Κοινός

- επικοινωνούν

- επικοινωνία

- Επικοινωνία

- Διαβιβάσεις

- συναρπαστικό

- συστατικό

- εξαρτήματα

- Αποτελείται

- περιλαμβάνει

- συμβιβασμός

- Συμβιβασμένος

- υπολογιστή

- Διεξαγωγή

- Διάσκεψη

- εμπιστοσύνη

- διαμόρφωση

- έχει ρυθμιστεί

- συνδεδεμένος

- αποτελείται

- επικοινωνήστε μαζί μας

- περιέχουν

- Περιέχει

- περιεχόμενο

- συμφραζόμενα

- συνεχής

- αντίθεση

- έλεγχος

- πίνακα ελέγχου

- ΕΤΑΙΡΕΙΑ

- Αντίστοιχος

- θα μπορούσε να

- σε συνδυασμό

- δημιουργήθηκε

- δημιουργεί

- δημιουργία

- δημιουργός

- Ρεύμα

- Τη στιγμή

- έθιμο

- Πελάτες

- πιο σκούρα

- ημερομηνία

- Αποκρυπτογράφηση

- Προεπιλογή

- Πτυχίο

- Σε συνάρτηση

- ανάπτυξη

- Συμπληρωματικός

- περιγράφουν

- περιγράφεται

- περιγραφή

- καθέκαστα

- εντοπιστεί

- Ανίχνευση

- αποφασισμένος

- αναπτύχθηκε

- Ανάπτυξη

- διαφορά

- διαφορετικές

- δύσκολος

- κατευθύνει

- ανακάλυψαν

- Ανακαλύπτει

- ανακάλυψη

- διακριτή

- διάφορα

- κάνει

- domains

- Μην

- οδηγοί

- δίσκους

- δυο

- διάρκεια

- κατά την διάρκεια

- δυναμικός

- δυναμικά

- κάθε

- Ανατολή

- ανατολικό

- αποτελεσματικά

- είτε

- αυξημένα

- ενσωματωμένο

- εμιράτα

- μισθωτών

- απασχολεί

- ενεργοποίηση

- περικυκλώ

- κρυπτογραφημένα

- κρυπτογράφηση

- Τελικό σημείο

- Ασφάλεια τελικού σημείου

- εξασφαλίζει

- οντότητα

- καταχώριση

- Περιβάλλον

- περιβάλλοντος

- περιβάλλοντα

- λάθη

- Έρευνα ESET

- κατασκοπεία

- εγκαθιδρύω

- δημιουργία

- εκτίμηση

- Αιθέρας (ΕΤΗ)

- Συμβάν

- απόδειξη

- εμφανές

- εξέταση

- παράδειγμα

- Αποκλειστικό

- εκτελέσει

- εκτελέστηκε

- Εκτελεί

- εκτέλεσης

- εκτέλεση

- διήθηση

- εκθέματα

- υπάρχει

- Έξοδος

- εξειδίκευση

- εξαγωγή

- επέκταση

- εκτενής

- έκταση

- διευκολύνω

- διευκολύνθηκε

- γεγονός

- Αποτυχία

- γεράκι

- Χαρακτηριστικό

- Χαρακτηριστικά

- λίγοι

- Εικόνα

- Αρχεία

- Αρχεία

- Τελικά

- ευρήματα

- Όνομα

- πέντε

- Συγκέντρωση

- Εξής

- Για

- μορφή

- μορφή

- Πρώην

- Βρέθηκαν

- Τέταρτος

- κλάσμα

- Πλαίσιο

- πλαισίων

- από

- πλήρη

- λειτουργία

- λειτουργικότητα

- λειτουργίες

- περαιτέρω

- Επί πλέον

- παράγεται

- γενεά

- παίρνω

- κυβερνητικός

- ελληνικο

- Έδαφος

- Group

- είχε

- χέρι

- συμβαίνω

- χασίσι

- κατακερματισμός

- κατακερματισμός

- Έχω

- που έχει

- εδώ

- HEX

- Ψηλά

- υψηλό προφίλ

- Επισημάνετε

- εμποδίζω

- άγκιστρα

- οικοδεσπότης

- φιλοξενία

- ώρα

- ΩΡΕΣ

- http

- HTTPS

- ID

- identiques

- προσδιορίζονται

- προσδιορίσει

- Idle

- if

- εικόνα

- αμέσως

- εκτέλεση

- εφαρμοστεί

- υλοποιεί

- εισαγωγή

- σημαντικό

- in

- Σε άλλες

- σε βάθος

- απρόσιτος

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- συμπερίληψη

- ανεξάρτητος

- υποδεικνύω

- πληροφορίες

- πληροφορίες

- Υποδομή

- εκ φύσεως

- αρχικός

- Πρωτοβουλία

- Ερωτήσεις

- εγκατάσταση

- παράδειγμα

- αντί

- Νοημοσύνη

- Έξυπνος

- προορίζονται

- ενδιαφέρον

- περιβάλλον λειτουργίας

- μεσολαβητής

- εσωτερικώς

- International

- Internet

- Πρόσβαση στο Ίντερνετ

- σε

- ενδιαφέρουσα

- εισήγαγε

- έρευνα

- συμμετέχουν

- περιλαμβάνει

- Εκδόθηκε

- IT

- ΤΟΥ

- εαυτό

- Ιανουάριος

- Δημοσιογράφοι

- Kaspersky

- Κλειδί

- πλήκτρα

- Ξέρω

- γνώση

- γνωστός

- Γλώσσα

- Γλώσσες

- δρομολόγηση

- στρώμα

- οδηγήσει

- Led

- αριστερά

- Μήκος

- επιστολή

- μόχλευση

- Βιβλιοθήκη

- Μου αρέσει

- πιθανότητα

- Πιθανός

- LIMIT

- Περιωρισμένος

- γραμμή

- LINK

- συνδέονται

- Λιστα

- Λίστες

- φορτίο

- φορτωτής

- φόρτωση

- φορτία

- τοπικός

- που βρίσκεται

- λογική

- πλέον

- ματιά

- χάνουν

- χαμηλότερο

- Κυρίως

- κάνω

- ΚΑΝΕΙ

- malware

- διαχείριση

- διαχειρίζεται

- διαχείριση

- τρόπος

- πολοί

- χάρτη

- Ταίριασμα

- Ενδέχεται..

- σήμαινε

- μέτρο

- μηχανισμός

- μηχανισμούς

- Μνήμη

- μέθοδος

- Microsoft

- Μέσο

- Μέση Ανατολή

- ενδέχεται να

- πρακτικά

- μικτός

- τροποποιήσει

- ενότητα

- ενότητες

- παρακολούθηση

- οθόνες

- περισσότερο

- Εξάλλου

- πολλαπλούς

- όνομα

- Ονομάστηκε

- ονόματα

- ντόπιος

- Πλοηγηθείτε

- απαραίτητος

- καθαρά

- δίκτυο

- Νέα

- Νέα

- πρόσφατα

- Όχι.

- αξιοσημείωτο

- ιδιαίτερα

- σημείωση

- τώρα

- αριθμός

- αποκτήσει

- λαμβάνεται

- συμβούν

- of

- προσφορά

- προσφορές

- συχνά

- on

- ONE

- αυτά

- αποκλειστικά

- λειτουργεί

- λειτουργίας

- λειτουργία

- λειτουργίες

- φορείς

- or

- πρωτότυπο

- OS

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- θέα

- παραγωγή

- επί

- επισκόπηση

- δική

- P&E

- σελίδα

- πίνακας

- παράμετροι

- μέρος

- εξαρτήματα

- περάσματα

- Patches

- Διόρθωση

- μονοπάτι

- πρότυπα

- εκκρεμής

- ποσοστό

- εκτελούνται

- περιοδικός

- επιμονή

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σας παρακαλούμε

- παρακαλούμε επικοινωνήστε

- Σημείο

- σημεία

- πολιτικός

- Θέση

- δυναμικού

- ενδεχομένως

- ανάγκη

- παρουσία

- παρόν

- παρουσιάζονται

- πρόληψη

- αποτρέπει

- προηγουμένως

- πρωταρχικός

- προτεραιότητα

- ιδιωτικός

- προνόμια

- πιθανώς

- πρόσοδοι

- διαδικασια μας

- επεξεργασία

- Διεργασίες

- Προγραμματισμός

- γλώσσες προγραμματισμού

- σχέδιο

- κατάλληλος

- πρωτόκολλο

- παρέχουν

- παρέχεται

- Παρόχους υπηρεσιών

- παρέχει

- πληρεξούσιο

- δημόσιο

- δημοσιεύθηκε

- σκοπός

- σκοποί

- Κατάρ

- ερωτήματα

- τυχαίος

- Τυχαία

- τυχαία

- σειρά

- μάλλον

- αντιδραστήρας

- Αναγνώστης

- Ανάγνωση

- έλαβε

- λαμβάνει

- μειώνει

- αναφοράς

- αναφέρεται

- περιοχή

- καταχωρηθεί

- μητρώου

- σχετίζεται με

- παραμένουν

- υπόλοιπα

- λείψανα

- αφαίρεση

- Εκθέσεις

- αντιπροσωπεύει

- φήμη

- ζητήσει

- αιτήματα

- Απαιτεί

- έρευνα

- Ανάλυση

- πόρος

- Υποστηρικτικό υλικό

- υπεύθυνος

- ΠΕΡΙΦΕΡΕΙΑ

- αποτέλεσμα

- με αποτέλεσμα

- απόδοση

- Επιστροφές

- Reuters

- αποκαλύπτω

- Ρόλος

- ρίζα

- ρουτίνα

- τρέξιμο

- τρέχει

- s

- Ασφάλεια

- ίδιο

- Σαν

- πριόνι

- σάρωση

- σάρωσης

- Δεύτερος

- δευτερόλεπτα

- Τμήμα

- τμήματα

- ασφάλεια

- Λογισμικό ασφαλείας

- στείλετε

- αποστέλλει

- αίσθηση

- αποστέλλονται

- ξεχωριστό

- Σεπτέμβριος

- εξυπηρετούν

- διακομιστής

- εξυπηρετεί

- υπηρεσία

- Υπηρεσίες

- σειρά

- Σέτς

- ρυθμίσεις

- διάφοροι

- μοιράζονται

- παρουσιάζεται

- υπογραφεί

- υπογραφή

- παρόμοιες

- Ομοίως

- αφού

- ενιαίας

- μεγέθη

- ουρανοί

- small

- So

- λογισμικό

- λύση

- Λύσεις

- μερικοί

- κάτι

- εξελιγμένα

- επιτήδευση

- ειδικώς

- ειδικά

- καθορίζεται

- spyware

- Στάδιο

- ξεκινά

- Κατάσταση

- Stealth

- αποθηκεύονται

- καταστήματα

- Σπάγγος

- δομή

- θέμα

- συνδρομή

- μεταγενέστερος

- Ακολούθως

- τέτοιος

- Προτείνει

- κατάλληλος

- παρέχεται

- υποστήριξη

- υπέροχος

- ανασταλεί

- ύποπτος

- σύστημα

- συστήματα

- τραπέζι

- Πάρτε

- λήψη

- στόχος

- στοχευμένες

- στόχευση

- στόχους

- Έργο

- εργασίες

- Τεχνικός

- Τεχνική Ανάλυση

- τεχνικές

- από

- ότι

- Η

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- Τρίτος

- αυτό

- εκείνοι

- απειλή

- απειλές

- τρία

- κατώφλι

- Μέσω

- ώρα

- timestamp

- Τίτλος

- προς την

- ένδειξη

- εργαλεία

- Σύνολο

- προς

- παραδοσιακός

- μεταφορά

- μεταφέρονται

- αντιμετωπίζεται

- ενεργοποιήθηκε

- αληθής

- ΣΤΡΟΦΗ

- δύο

- τύπος

- τύποι

- συνήθως

- ανίκανος

- υπό

- υφίσταται

- unicode

- μοναδικός

- μοναδικά χαρακτηριστικά

- Ενωμένος

- Ηνωμένα Αραβικά Εμιράτα

- άγνωστος

- ξεκλειδώσετε

- ΑΝΩΝΥΜΟΣ

- μέχρι

- ασυνήθης

- ανεπιθύμητος

- ενημερώθηκε

- ενημερώσεις

- Φορτώθηκε

- επάνω σε

- URL

- us

- Χρήση

- χρήση

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- χρησιμοποιώ

- χρησιμοποιεί

- αξία

- Αξίες

- ποικιλία

- διάφορα

- διαφέρων

- εκδοχή

- πολύ

- μέσω

- Θύμα

- Πραγματικός

- Επίσκεψη

- οπτικά

- περιμένετε

- Αναμονή

- ήταν

- we

- ιστός

- ήταν

- Τι

- πότε

- αν

- Ποιό

- ενώ

- Wikipedia

- παράθυρα

- με

- εντός

- χωρίς

- XML

- χρόνια

- Ναί

- ακόμη

- zephyrnet