Τι είναι η εγκληματολογία υπολογιστών; Στη σημερινή ψηφιακή εποχή, όπου σχεδόν τα πάντα αποθηκεύονται, κοινοποιούνται και επεξεργάζονται σε ηλεκτρονικές συσκευές, η εγκληματολογία των υπολογιστών έχει γίνει βασικό εργαλείο για τη διερεύνηση και την επίλυση εγκλημάτων. Η εγκληματολογία υπολογιστών, γνωστή και ως ψηφιακή εγκληματολογία, είναι η διαδικασία συλλογής, ανάλυσης και διατήρησης ηλεκτρονικών δεδομένων με τρόπο που μπορούν να χρησιμοποιηθούν ως αποδεικτικά στοιχεία σε νομικές διαδικασίες.

Χρησιμοποιώντας εξειδικευμένες τεχνικές και εργαλεία, οι ειδικοί της εγκληματολογίας υπολογιστών μπορούν να αποκαλύψουν κρυφά δεδομένα, να ανακτήσουν τα διαγραμμένα αρχεία και να εντοπίσουν πρότυπα συμπεριφοράς που μπορούν να βοηθήσουν στην επίλυση εγκλημάτων και να φέρουν τους εγκληματίες στη δικαιοσύνη. Σε αυτό το άρθρο, θα διερευνήσουμε τη σημασία, την ιστορία, τους τύπους και τις προκλήσεις της εγκληματολογίας υπολογιστών και πώς έχει εξελιχθεί ως κρίσιμος τομέας στη σύγχρονη εποχή της ψηφιακής έρευνας.

Τι είναι η εγκληματολογία υπολογιστών;

Η εγκληματολογία υπολογιστών, γνωστή και ως ψηφιακή εγκληματολογία, είναι η διαδικασία συλλογής, ανάλυσης και διατήρησης ηλεκτρονικών δεδομένων με σκοπό τη διερεύνηση και την επίλυση εγκλημάτων που σχετίζονται με υπολογιστές. Περιλαμβάνει τη χρήση διαφόρων τεχνικών και εργαλείων για την εξαγωγή και εξέταση δεδομένων από ψηφιακές συσκευές όπως υπολογιστές, smartphone και tablet. Η εγκληματολογία υπολογιστών χρησιμοποιείται συνήθως για τη διερεύνηση υποθέσεων κυβερνοεγκλήματος, κλοπής πνευματικής ιδιοκτησίας, παραβιάσεων δεδομένων και άλλων τύπων ψηφιακής απάτης.

Η διαδικασία της εγκληματολογίας υπολογιστών περιλαμβάνει πολλά βασικά βήματα, συμπεριλαμβανομένης της αναγνώρισης ψηφιακών αποδεικτικών στοιχείων, της απόκτησης και διατήρησης αυτών των αποδεικτικών στοιχείων, της ανάλυσης των αποδεικτικών στοιχείων και της αναφοράς των ευρημάτων. Οι εμπειρογνώμονες εγκληματολογίας υπολογιστών μπορεί να εργάζονται σε αρχές επιβολής του νόμου, κυβερνητικές υπηρεσίες ή ιδιωτικές εταιρείες και πρέπει να έχουν βαθιά κατανόηση των συστημάτων και της τεχνολογίας υπολογιστών προκειμένου να είναι αποτελεσματικοί στην εργασία τους.

Σημασία της εγκληματολογίας υπολογιστών

Στη σημερινή ψηφιακή εποχή, η εγκληματολογία υπολογιστών έχει γίνει ολοένα και πιο σημαντική για τη διερεύνηση και τη δίωξη των εγκλημάτων στον κυβερνοχώρο. Με την άνοδο του διαδικτύου και άλλων ψηφιακών τεχνολογιών, οι εγκληματίες έχουν βρει νέους τρόπους για να διαπράττουν απάτη και να συμμετέχουν σε άλλες παράνομες δραστηριότητες. Η εγκληματολογία ηλεκτρονικών υπολογιστών διαδραματίζει κρίσιμο ρόλο στην αποκάλυψη στοιχείων που μπορούν να χρησιμοποιηθούν για τον εντοπισμό και τη δίωξη αυτών των εγκληματιών.

Η εγκληματολογία υπολογιστών μπορεί επίσης να χρησιμοποιηθεί για να βοηθήσει εταιρείες και οργανισμούς να αποτρέψουν παραβιάσεις δεδομένων και άλλους τύπους επιθέσεων στον κυβερνοχώρο. Αναλύοντας την ασφάλεια των συστημάτων υπολογιστών και εντοπίζοντας τρωτά σημεία, οι ειδικοί στην εγκληματολογία υπολογιστών μπορούν να βοηθήσουν τους οργανισμούς να εφαρμόσουν καλύτερα μέτρα ασφαλείας και να αποτρέψουν μελλοντικές επιθέσεις.

Ιστορία της εγκληματολογίας υπολογιστών

Η ιστορία της εγκληματολογίας υπολογιστών μπορεί να αναχθεί στη δεκαετία του 1980, όταν οι προσωπικοί υπολογιστές έγιναν για πρώτη φορά ευρέως διαθέσιμοι. Καθώς η χρήση του υπολογιστή έγινε πιο διαδεδομένη, οι υπηρεσίες επιβολής του νόμου άρχισαν να συνειδητοποιούν τις δυνατότητες των ψηφιακών αποδεικτικών στοιχείων στις ποινικές έρευνες.

Στη δεκαετία του 1990, η εγκληματολογία των υπολογιστών άρχισε να εξελίσσεται ως ένας τομέας από μόνος του. Τα πρώτα εργαλεία εγκληματολογίας υπολογιστών αναπτύχθηκαν και οι εγκληματολογικές τεχνικές αναπτύχθηκαν ειδικά για ψηφιακές συσκευές. Στις αρχές της δεκαετίας του 2000, ο τομέας της εγκληματολογίας υπολογιστών συνέχισε να αναπτύσσεται καθώς όλο και περισσότεροι οργανισμοί αναγνώριζαν τη σημασία των ψηφιακών αποδεικτικών στοιχείων στις νομικές διαδικασίες.

Σήμερα, η εγκληματολογία ηλεκτρονικών υπολογιστών είναι ένας ταχέως εξελισσόμενος τομέας, καθοδηγούμενος από την πρόοδο της τεχνολογίας και την αυξανόμενη σημασία των ψηφιακών αποδεικτικών στοιχείων σε ποινικές και αστικές υποθέσεις. Καθώς η χρήση ψηφιακών συσκευών συνεχίζει να αυξάνεται, η ζήτηση για ειδικούς εγκληματολογίας ηλεκτρονικών υπολογιστών είναι πιθανό να συνεχίσει να αυξάνεται. Το Ανοικτό Πανεπιστήμιο έχει ένα υπέροχο άρθρο εξέταση της ιστορίας της εγκληματολογίας υπολογιστών.

Η τέχνη της αφαίρεσης στην επιστήμη των υπολογιστών

Τύποι εγκληματολογικών υπολογιστών

Η εγκληματολογία υπολογιστών μπορεί να χωριστεί σε διάφορους τύπους, καθένας από τους οποίους εστιάζει σε μια διαφορετική πτυχή της ψηφιακής έρευνας. Μερικοί από τους πιο συνηθισμένους τύπους εγκληματολογίας υπολογιστών περιλαμβάνουν:

Εγκληματολογία δίσκου

Η εγκληματολογία δίσκων, γνωστή και ως εγκληματολογία σκληρού δίσκου, είναι η διαδικασία ανάλυσης δεδομένων που είναι αποθηκευμένα σε σκληρούς δίσκους υπολογιστών. Αυτός ο τύπος εγκληματολογίας υπολογιστών χρησιμοποιείται συχνά για τη διερεύνηση υποθέσεων κλοπής δεδομένων, απάτης και άλλων εγκληματικών δραστηριοτήτων. Η εγκληματολογία δίσκων περιλαμβάνει τη χρήση εξειδικευμένων εργαλείων λογισμικού για την ανάκτηση διαγραμμένων αρχείων, την εξέταση μεταδεδομένων αρχείων και την ανάλυση του περιεχομένου των αρχείων.

Εγκληματολογία δικτύου

Η δικτυακή εγκληματολογία είναι η διαδικασία ανάλυσης της κυκλοφορίας του δικτύου με σκοπό τη διερεύνηση περιστατικών ασφαλείας και άλλων τύπων εγκλήματος στον κυβερνοχώρο. Αυτός ο τύπος εγκληματολογίας υπολογιστών περιλαμβάνει τη χρήση εργαλείων για την καταγραφή και ανάλυση της κυκλοφορίας του δικτύου, τον εντοπισμό τρωτών σημείων δικτύου και την παρακολούθηση των δραστηριοτήτων των εισβολέων.

Εγκληματολογία μνήμης

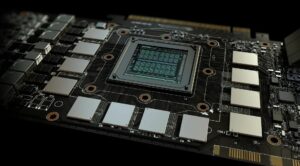

Η εγκληματολογία μνήμης περιλαμβάνει την ανάλυση δεδομένων που είναι αποθηκευμένα στην πτητική μνήμη ενός υπολογιστή, όπως η RAM. Αυτός ο τύπος εγκληματολογίας υπολογιστών χρησιμοποιείται συχνά για τη διερεύνηση περιπτώσεων κακόβουλου λογισμικού και άλλων τύπων επιθέσεων στον κυβερνοχώρο. Η εγκληματολογία μνήμης περιλαμβάνει τη χρήση εξειδικευμένων εργαλείων για τη σύλληψη και ανάλυση της ασταθούς μνήμης, τον εντοπισμό διεργασιών που εκτελούνται και τον εντοπισμό υπογραφών κακόβουλου λογισμικού.

Εγκληματολογία φορητών συσκευών

Η εγκληματολογία φορητών συσκευών είναι η διαδικασία ανάλυσης δεδομένων που είναι αποθηκευμένα σε smartphone, tablet και άλλες κινητές συσκευές. Αυτός ο τύπος εγκληματολογίας υπολογιστών χρησιμοποιείται συχνά για τη διερεύνηση περιπτώσεων διαδικτυακού εκφοβισμού, παρενόχλησης και άλλων τύπων ψηφιακών εγκλημάτων. Η εγκληματολογία φορητών συσκευών περιλαμβάνει τη χρήση εξειδικευμένων εργαλείων λογισμικού για την ανάκτηση διαγραμμένων δεδομένων, την ανάλυση της χρήσης εφαρμογών και τον εντοπισμό της δραστηριότητας των χρηστών.

Κάθε τύπος εγκληματολογίας ηλεκτρονικών υπολογιστών απαιτεί εξειδικευμένες δεξιότητες και εργαλεία και οι εμπειρογνώμονες εγκληματολογίας υπολογιστών πρέπει να είναι καλά γνώστες σε όλες τις πτυχές της ψηφιακής έρευνας προκειμένου να είναι αποτελεσματικοί στην εργασία τους. Συνδυάζοντας τις τεχνικές και τα εργαλεία κάθε τύπου εγκληματολογίας υπολογιστών, οι ερευνητές μπορούν να συγκεντρώσουν πληθώρα ψηφιακών στοιχείων που μπορούν να χρησιμοποιηθούν για την επίλυση εγκλημάτων και τη δίωξη εγκληματιών.

Η διαδικασία της εγκληματολογίας υπολογιστών

Η εγκληματολογία υπολογιστών είναι μια δομημένη διαδικασία που περιλαμβάνει πολλά βήματα, καθένα από τα οποία είναι κρίσιμο για την επιτυχή διερεύνηση και δίωξη ψηφιακών εγκλημάτων. Τα τέσσερα κύρια στάδια της διαδικασίας της εγκληματολογίας του υπολογιστή είναι η αναγνώριση, η διατήρηση, η ανάλυση και η παρουσίαση.

Αναγνώριση

Το πρώτο βήμα στη διαδικασία της εγκληματολογίας υπολογιστών είναι ο εντοπισμός πιθανών ψηφιακών αποδεικτικών στοιχείων. Αυτό περιλαμβάνει τον εντοπισμό και τον εντοπισμό όλων των ηλεκτρονικών συσκευών που ενδέχεται να περιέχουν σχετικά δεδομένα, συμπεριλαμβανομένων των υπολογιστών, των smartphone, των tablet και άλλων ψηφιακών συσκευών.

Μόλις εντοπιστούν πιθανές πηγές αποδεικτικών στοιχείων, το επόμενο βήμα είναι να προσδιοριστούν ποια δεδομένα είναι σχετικά με την έρευνα. Αυτό μπορεί να περιλαμβάνει τη διεξαγωγή συνεντεύξεων με μάρτυρες ή υπόπτους, την ανάλυση της κυκλοφορίας του δικτύου ή την εκτέλεση άλλων τύπων ερευνητικών εργασιών για τον εντοπισμό πιθανών πηγών ψηφιακών αποδεικτικών στοιχείων.

Διατήρηση

Μόλις εντοπιστούν πιθανές πηγές ψηφιακών αποδεικτικών στοιχείων, το επόμενο βήμα είναι να διατηρηθούν αυτά τα στοιχεία. Αυτό περιλαμβάνει τη λήψη μέτρων για την αποτροπή τροποποίησης, διαγραφής ή αλλοίωσης των δεδομένων. Η διατήρηση μπορεί να περιλαμβάνει τη δημιουργία αντιγράφων ψηφιακών συσκευών ή σκληρών δίσκων, τη δημιουργία εφεδρικών εικόνων ή τη λήψη άλλων μέτρων για να διασφαλιστεί ότι τα δεδομένα δεν θα χαθούν ή δεν θα αλλοιωθούν.

Είναι κρίσιμο να διατηρηθεί η αλυσίδα φύλαξης κατά τη διάρκεια της διαδικασίας διατήρησης, πράγμα που σημαίνει την τεκμηρίωση της θέσης και της κατάστασης των αποδεικτικών στοιχείων ανά πάσα στιγμή για να διασφαλιστεί ότι μπορούν να χρησιμοποιηθούν στο δικαστήριο.

Ανάλυση

Το επόμενο βήμα στη διαδικασία ιατροδικαστικής πληροφορικής είναι η ανάλυση των ψηφιακών αποδεικτικών στοιχείων που έχουν συλλεχθεί. Αυτό περιλαμβάνει την εξέταση των δεδομένων για τον εντοπισμό σχετικών πληροφοριών, όπως μηνύματα ηλεκτρονικού ταχυδρομείου, έγγραφα ή αρχεία καταγραφής συνομιλιών, και την ανάλυση των δεδομένων για τον εντοπισμό προτύπων ή άλλων ενδείξεων που μπορεί να βοηθήσουν τους ερευνητές να λύσουν την υπόθεση.

Η ανάλυση μπορεί να περιλαμβάνει τη χρήση εξειδικευμένων εργαλείων λογισμικού για την ανάκτηση διαγραμμένων αρχείων, την εξέταση μεταδεδομένων ή την ανακατασκευή δεδομένων που έχουν τροποποιηθεί ή καταστραφεί σκόπιμα. Οι εμπειρογνώμονες της εγκληματολογίας υπολογιστών πρέπει να είναι ειδικευμένοι στη χρήση αυτών των εργαλείων και τεχνικών προκειμένου να αναλύουν αποτελεσματικά τα ψηφιακά στοιχεία.

Παρουσίαση

Το τελευταίο βήμα στη διαδικασία της εγκληματολογίας υπολογιστών είναι η παρουσίαση των ευρημάτων. Αυτό περιλαμβάνει την προετοιμασία μιας έκθεσης που συνοψίζει τα ευρήματα της έρευνας, συμπεριλαμβανομένων τυχόν σχετικών δεδομένων ή πληροφοριών που αποκαλύφθηκαν κατά τη φάση της ανάλυσης.

Η έκθεση πρέπει να παρουσιάζεται με σαφή και συνοπτικό τρόπο και πρέπει να υποστηρίζεται από τα ψηφιακά στοιχεία που συλλέχθηκαν και αναλύθηκαν. Η αναφορά μπορεί να χρησιμοποιηθεί στο δικαστήριο για να υποστηρίξει ποινικές κατηγορίες, αστικές αγωγές ή άλλες νομικές διαδικασίες.

Τα εγκλήματα στον κυβερνοχώρο με δυνατότητα κρυπτογράφησης αυξάνονται

Γιατί είναι σημαντική η εγκληματολογία υπολογιστών;

Η εγκληματολογία υπολογιστών διαδραματίζει κρίσιμο ρόλο στη σημερινή ψηφιακή εποχή, παρέχοντας μια σειρά από οφέλη και εφαρμογές σε διάφορους τομείς. Μερικοί από τους βασικούς λόγους για τους οποίους η εγκληματολογία ηλεκτρονικών υπολογιστών είναι σημαντική περιλαμβάνουν τη χρήση της στην επιβολή του νόμου, τις επιχειρήσεις και τις εταιρείες και την προσωπική ζωή, καθώς και τα παραδείγματα υποθέσεων που επιλύθηκαν με τη βοήθεια της εγκληματολογίας υπολογιστών.

Χρήση στην επιβολή του νόμου

Μία από τις κύριες εφαρμογές της εγκληματολογίας υπολογιστών είναι στην επιβολή του νόμου. Με την άνοδο του εγκλήματος στον κυβερνοχώρο και άλλων τύπων ψηφιακής απάτης, η εγκληματολογία υπολογιστών έχει γίνει ένα ουσιαστικό εργαλείο για τη διερεύνηση και την επίλυση ποινικών υποθέσεων. Αναλύοντας ψηφιακά στοιχεία όπως μηνύματα ηλεκτρονικού ταχυδρομείου, αρχεία καταγραφής συνομιλιών και άλλες μορφές δεδομένων, οι ειδικοί της εγκληματολογίας υπολογιστών μπορούν να βοηθήσουν στον εντοπισμό υπόπτων, στη συλλογή αποδεικτικών στοιχείων και στη δημιουργία δικογραφίας κατά εγκληματιών.

Σε πολλές περιπτώσεις, η εγκληματολογία υπολογιστών έχει χρησιμοποιηθεί για την επίλυση περίπλοκων εγκλημάτων, όπως η τρομοκρατία, η απάτη και η κλοπή ταυτότητας. Επιπλέον, η εγκληματολογία υπολογιστών χρησιμοποιείται ολοένα και περισσότερο στη διερεύνηση υποθέσεων εκμετάλλευσης παιδιών και άλλων τύπων εγκλημάτων που περιλαμβάνουν τη χρήση ψηφιακών συσκευών.

Χρήση σε επιχειρήσεις και εταιρείες

Η εγκληματολογία υπολογιστών είναι επίσης σημαντική στον επιχειρηματικό και εταιρικό κόσμο. Αναλύοντας ψηφιακά δεδομένα, όπως οικονομικά αρχεία, email και άλλες μορφές επικοινωνίας, οι ειδικοί της εγκληματολογίας υπολογιστών μπορούν να βοηθήσουν τις επιχειρήσεις να εντοπίσουν περιπτώσεις απάτης, υπεξαίρεσης και άλλων τύπων οικονομικών εγκλημάτων.

Η εγκληματολογία ηλεκτρονικών υπολογιστών είναι επίσης σημαντική στον τομέα της πνευματικής ιδιοκτησίας, βοηθώντας τις εταιρείες να προστατεύουν τα εμπορικά μυστικά και τις ιδιόκτητες πληροφορίες τους από κλοπές και κακή χρήση.

Χρήση στην προσωπική ζωή

Εκτός από τη χρήση του στην επιβολή του νόμου και στις επιχειρήσεις, η εγκληματολογία υπολογιστών είναι επίσης σημαντική στην προσωπική μας ζωή. Αναλύοντας ψηφιακά δεδομένα, όπως μηνύματα ηλεκτρονικού ταχυδρομείου, αναρτήσεις μέσων κοινωνικής δικτύωσης και άλλες μορφές επικοινωνίας, οι ειδικοί της εγκληματολογίας υπολογιστών μπορούν να βοηθήσουν τα άτομα να εντοπίσουν περιπτώσεις διαδικτυακού εκφοβισμού, παρενόχλησης και άλλες μορφές ψηφιακής κατάχρησης.

Η εγκληματολογία υπολογιστών μπορεί επίσης να χρησιμοποιηθεί για την ανάκτηση χαμένων δεδομένων και για τον εντοπισμό και την αφαίρεση κακόβουλου λογισμικού και άλλων τύπων ιών υπολογιστών που μπορούν να θέσουν σε κίνδυνο την προσωπική ασφάλεια.

Παραδείγματα υποθέσεων που επιλύθηκαν με την εγκληματολογία υπολογιστών

Υπάρχουν πολλά παραδείγματα υποθέσεων που έχουν επιλυθεί με τη βοήθεια ιατροδικαστικής πληροφορικής. Για παράδειγμα, στην περίπτωση της απαγωγής της Elizabeth Smart το 2002, οι ειδικοί της εγκληματολογίας υπολογιστών μπόρεσαν να αναλύσουν το email και άλλες ψηφιακές επικοινωνίες για να βοηθήσουν στον εντοπισμό και τη σύλληψη του απαγωγέα.

Σε ένα άλλο παράδειγμα, η εγκληματολογία υπολογιστών χρησιμοποιήθηκε για να βοηθήσει στην επίλυση των επιθέσεων ελεύθερων σκοπευτών Beltway το 2002, στις οποίες σκοτώθηκαν 10 άνθρωποι και τραυματίστηκαν άλλοι τρεις. Αναλύοντας στοιχεία όπως μηνύματα ηλεκτρονικού ταχυδρομείου, αρχεία κινητών τηλεφώνων και άλλα ψηφιακά δεδομένα, οι ειδικοί της εγκληματολογίας υπολογιστών μπόρεσαν να ταυτοποιήσουν και να συλλάβουν τους υπόπτους.

Αυτά είναι μόνο μερικά παραδείγματα από τις πολλές υποθέσεις που έχουν επιλυθεί με τη βοήθεια της εγκληματολογίας υπολογιστών. Καθώς η ψηφιακή τεχνολογία συνεχίζει να εξελίσσεται, η σημασία της εγκληματολογίας υπολογιστών είναι πιθανό να συνεχίσει να αυξάνεται, καθιστώντας την ένα ουσιαστικό εργαλείο για την επίλυση εγκλημάτων και την προστασία προσωπικών και επιχειρηματικών συμφερόντων.

Προκλήσεις και περιορισμοί της εγκληματολογίας υπολογιστών

Παρά τα πολλά οφέλη της εγκληματολογίας υπολογιστών, υπάρχουν επίσης αρκετές προκλήσεις και περιορισμοί που σχετίζονται με αυτόν τον τομέα. Μερικές από τις βασικές προκλήσεις και περιορισμούς περιλαμβάνουν την κρυπτογράφηση και την προστασία δεδομένων, την ταχέως μεταβαλλόμενη τεχνολογία, το ανθρώπινο λάθος και τους περιορισμούς κόστους και χρόνου.

Κρυπτογράφηση και προστασία δεδομένων

Μία από τις μεγαλύτερες προκλήσεις της εγκληματολογίας υπολογιστών είναι η κρυπτογράφηση και η προστασία δεδομένων. Η κρυπτογράφηση είναι μια τεχνική που χρησιμοποιείται για την ανακύκλωση δεδομένων έτσι ώστε να μπορούν να διαβαστούν μόνο από εξουσιοδοτημένα μέρη. Ενώ η κρυπτογράφηση είναι ένα σημαντικό εργαλείο για την προστασία ευαίσθητων δεδομένων, καθιστά επίσης πολύ πιο δύσκολη την πρόσβαση και την ανάλυση των ψηφιακών αποδεικτικών στοιχείων για τους ειδικούς της εγκληματολογίας υπολογιστών.

Επιπλέον, οι νόμοι περί προστασίας δεδομένων, όπως ο Γενικός Κανονισμός Προστασίας Δεδομένων (GDPR) στην Ευρωπαϊκή Ένωση και ο νόμος περί απορρήτου των καταναλωτών της Καλιφόρνια (CCPA) στις Ηνωμένες Πολιτείες έχουν καταστήσει πιο δύσκολη την πρόσβαση των εμπειρογνωμόνων εγκληματολογίας υπολογιστών στα προσωπικά δεδομένα. Αυτοί οι νόμοι απαιτούν από τις επιχειρήσεις και τους οργανισμούς να προστατεύουν το απόρρητο και την ασφάλεια των προσωπικών δεδομένων, γεγονός που μπορεί να καταστήσει δυσκολότερο για τους εμπειρογνώμονες της εγκληματολογίας υπολογιστών να συλλέξουν και να αναλύσουν ψηφιακά στοιχεία.

Ταχέως μεταβαλλόμενη τεχνολογία

Μια άλλη πρόκληση της εγκληματολογίας υπολογιστών είναι το ταχέως μεταβαλλόμενο τεχνολογικό τοπίο. Καθώς οι νέες τεχνολογίες αναπτύσσονται και οι παλιές τεχνολογίες γίνονται απαρχαιωμένες, οι ειδικοί της εγκληματολογίας ηλεκτρονικών υπολογιστών πρέπει να ενημερώνουν συνεχώς τις δεξιότητες και τις γνώσεις τους για να παραμένουν ενημερωμένοι.

Οι νέες τεχνολογίες όπως το cloud computing, οι κινητές συσκευές και το Internet of Things (IoT) δημιουργούν επίσης νέες προκλήσεις για την εγκληματολογία υπολογιστών. Αυτές οι τεχνολογίες συχνά αποθηκεύουν δεδομένα σε πολλαπλές τοποθεσίες, γεγονός που μπορεί να καταστήσει πιο δύσκολο τον εντοπισμό και τη συλλογή σχετικών αποδεικτικών στοιχείων.

Ανθρώπινο λάθος

Το ανθρώπινο σφάλμα είναι ένας άλλος περιορισμός της εγκληματολογίας υπολογιστών. Οι ειδικοί της εγκληματολογίας υπολογιστών πρέπει να βασίζονται σε ανθρώπους για τη συλλογή και ανάλυση ψηφιακών αποδεικτικών στοιχείων, τα οποία μπορούν να εισάγουν σφάλματα και ασυνέπειες στη διαδικασία. Για παράδειγμα, ένας εμπειρογνώμονας εγκληματολογίας υπολογιστών μπορεί κατά λάθος να παραβλέψει ένα αποδεικτικό στοιχείο ή μπορεί να παρερμηνεύσει τη σημασία ενός συγκεκριμένου τμήματος δεδομένων.

Επιπλέον, ανθρώπινο λάθος μπορεί επίσης να συμβεί κατά τη διατήρηση και ανάλυση ψηφιακών στοιχείων. Εάν η αλυσίδα φύλαξης δεν διατηρείται σωστά ή εάν τα δεδομένα δεν δημιουργηθούν σωστά, μπορεί να χαθούν ή να καταστραφούν, καθιστώντας τα άχρηστα για ερευνητικούς σκοπούς.

Adversarial machine learning 101: Ένα νέο σύνορο κυβερνοασφάλειας

Κόστος και χρονικοί περιορισμοί

Τέλος, οι περιορισμοί κόστους και χρόνου μπορούν επίσης να περιορίσουν την αποτελεσματικότητα της εγκληματολογίας υπολογιστών. Η συλλογή και η ανάλυση ψηφιακών στοιχείων μπορεί να είναι μια χρονοβόρα και δαπανηρή διαδικασία, που απαιτεί εξειδικευμένο εξοπλισμό και τεχνογνωσία.

Επιπλέον, ο όγκος των ψηφιακών δεδομένων που πρέπει να αναλυθούν σε πολλές περιπτώσεις μπορεί να είναι συντριπτικός, γεγονός που καθιστά δύσκολο για τους εμπειρογνώμονες της εγκληματολογίας υπολογιστών να βρουν τα σχετικά αποδεικτικά στοιχεία εγκαίρως. Αυτό μπορεί να οδηγήσει σε καθυστερήσεις στις έρευνες και μπορεί να καταστήσει πιο δύσκολη την προσαγωγή των εγκληματιών στη δικαιοσύνη.

Ενώ η εγκληματολογία υπολογιστών είναι ένα ισχυρό εργαλείο για τη διερεύνηση και την επίλυση ψηφιακών εγκλημάτων, υπάρχουν επίσης αρκετές προκλήσεις και περιορισμοί που σχετίζονται με αυτόν τον τομέα. Κατανοώντας αυτές τις προκλήσεις και τους περιορισμούς, οι ειδικοί της εγκληματολογίας υπολογιστών μπορούν να αναπτύξουν στρατηγικές για να τις ξεπεράσουν και να συλλέξουν και να αναλύσουν πιο αποτελεσματικά ψηφιακά στοιχεία.

Τελικές λέξεις

Επιστροφή στην αρχική μας ερώτηση: Τι είναι η εγκληματολογία υπολογιστών; Είναι ένας ζωτικός τομέας που διαδραματίζει κρίσιμο ρόλο στη διερεύνηση και την επίλυση ψηφιακών εγκλημάτων, την προστασία προσωπικών και επιχειρηματικών συμφερόντων και τη διασφάλιση της ακεραιότητας των ηλεκτρονικών δεδομένων. Με την άνοδο του εγκλήματος στον κυβερνοχώρο και άλλων μορφών ψηφιακής απάτης, η εγκληματολογία υπολογιστών έχει γίνει ένα ουσιαστικό εργαλείο για τις υπηρεσίες επιβολής του νόμου, τις επιχειρήσεις και τα άτομα.

Ενώ υπάρχουν προκλήσεις και περιορισμοί που σχετίζονται με αυτό το πεδίο, όπως η κρυπτογράφηση, η ταχέως μεταβαλλόμενη τεχνολογία, το ανθρώπινο λάθος και οι περιορισμοί κόστους και χρόνου, οι ειδικοί της εγκληματολογίας υπολογιστών συνεχίζουν να αναπτύσσουν νέες τεχνικές και εργαλεία για να ξεπεραστούν αυτά τα εμπόδια. Καθώς συνεχίζουμε να βασιζόμαστε περισσότερο στις ηλεκτρονικές συσκευές, η σημασία της εγκληματολογίας υπολογιστών είναι πιθανό να συνεχίσει να αυξάνεται, καθιστώντας την ένα κρίσιμο στοιχείο των σύγχρονων ανακριτικών και νομικών διαδικασιών.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://dataconomy.com/2023/04/what-is-computer-forensics/

- :είναι

- $UP

- 1

- 10

- a

- Ικανός

- Απόλυτος

- κατάχρηση

- πρόσβαση

- απόκτηση

- απέναντι

- Πράξη

- δραστηριοτήτων

- δραστηριότητα

- Επιπλέον

- προκαταβολές

- κατά

- υπηρεσίες

- Όλα

- ανάλυση

- αναλύσει

- αναλύοντας

- και

- Άλλος

- app

- εφαρμογές

- ΕΙΝΑΙ

- Τέχνη

- άρθρο

- AS

- άποψη

- πτυχές

- συσχετισμένη

- At

- Επιθέσεις

- διαθέσιμος

- πίσω

- υποστηρίζεται

- εφεδρικός

- BE

- γίνονται

- ξεκίνησε

- είναι

- οφέλη

- Καλύτερα

- Μεγαλύτερη

- Αποκλεισμός

- παραβιάσεις

- φέρω

- χτίζω

- επιχείρηση

- επιχειρήσεις

- by

- Καλιφόρνια

- Καταπολέμηση της ιδιωτικής ζωής των καταναλωτών

- CAN

- πιάνω

- περίπτωση

- περιπτώσεις

- CCPA

- αλυσίδα

- πρόκληση

- προκλήσεις

- αλλαγή

- φορτία

- παιδί

- καθαρός

- Backup

- cloud computing

- συλλέγουν

- Συλλέγοντας

- συνδυάζοντας

- διαπράττουν

- Κοινός

- επικοινωνία

- Επικοινωνία

- Διαβιβάσεις

- Εταιρείες

- συγκρότημα

- συστατικό

- συμβιβασμός

- υπολογιστή

- υπολογιστές

- χρήση υπολογιστή

- Διεξαγωγή

- συνεχώς

- περιορισμούς

- καταναλωτής

- καταναλωτή

- περιεχόμενο

- ΣΥΝΕΧΕΙΑ

- συνέχισε

- συνεχίζεται

- αντίγραφα

- Εταιρικές εκδηλώσεις

- Εταιρείες

- κατεστραμμένο

- Κόστος

- Δικαστήριο

- δημιουργία

- δημιουργία

- Εγκλήματα

- εγκληματίας

- Εγκληματίες

- κρίσιμης

- κρίσιμος

- Ρεύμα

- Επιμέλεια

- στον κυβερνοχώρο

- Cyber Attacks

- Cyberbullying

- εγκλήματος στον κυβερνοχώρο

- Κυβερνασφάλεια

- σκοτάδι

- ημερομηνία

- Παραβιάσεις δεδομένων

- την προστασία των δεδομένων

- βαθύς

- καθυστερήσεις

- Ζήτηση

- καταστράφηκαν

- Προσδιορίστε

- ανάπτυξη

- αναπτύχθηκε

- συσκευή

- Συσκευές

- διαφορετικές

- δύσκολος

- ψηφιακό

- ψηφιακή εποχή

- ψηφιακή τεχνολογία

- διαιρούμενο

- τεκμηρίωση

- έγγραφα

- domains

- αυτοκίνητο

- οδηγείται

- κατά την διάρκεια

- κάθε

- Νωρίς

- Αποτελεσματικός

- αποτελεσματικά

- αποτελεσματικότητα

- Ηλεκτρονικός

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- κρυπτογράφηση

- επιβολή

- ασκούν

- εξασφαλίζω

- εξασφαλίζοντας

- εξοπλισμός

- Εποχή

- σφάλμα

- λάθη

- ουσιώδης

- Αιθέρας (ΕΤΗ)

- ευρωπαϊκός

- Ευρωπαϊκή Ένωση

- πάντα

- απόδειξη

- εξελίσσονται

- εξελίχθηκε

- εξελίσσεται

- Εξετάζοντας

- παράδειγμα

- παραδείγματα

- ακριβά

- εμπειρογνώμονας

- εξειδίκευση

- εμπειρογνώμονες

- εκμετάλλευση

- διερευνήσει

- εκχύλισμα

- λίγοι

- πεδίο

- Αρχεία

- Αρχεία

- τελικός

- οικονομικός

- οικονομικά εγκλήματα

- Εύρεση

- Όνομα

- εστιάζει

- Για

- Δικανικός

- ιατροδικαστική

- μορφές

- Βρέθηκαν

- απάτη

- από

- μελλοντικός

- GDPR

- General

- γενικά δεδομένα

- Γενικός κανονισμός για την προστασία των δεδομένων

- Κυβέρνηση

- εξαιρετική

- Group

- Grow

- παρενόχληση

- Σκληρά

- σκληρό δίσκο

- Έχω

- βαριά

- βοήθεια

- βοήθεια

- κρυμμένο

- ιστορία

- Πως

- HTTPS

- ανθρώπινος

- Οι άνθρωποι

- Αναγνώριση

- προσδιορίζονται

- προσδιορίσει

- προσδιορισμό

- Ταυτότητα

- Η κλοπή ταυτότητας

- παράνομος

- εικόνες

- εφαρμογή

- σπουδαιότητα

- σημαντικό

- in

- Σε άλλες

- περιλαμβάνουν

- Συμπεριλαμβανομένου

- Αυξάνουν

- αύξηση

- όλο και περισσότερο

- άτομα

- πληροφορίες

- ακεραιότητα

- διανοούμενος

- πνευματικής ιδιοκτησίας

- εκ προθέσεως

- συμφέροντα

- Internet

- Ίντερνετ των πραγμάτων

- συνεντεύξεις

- εισαγάγει

- διερευνήσει

- έρευνα

- Διερευνήσεις

- διερευνητική

- Ερευνητές

- εμπλέκω

- IoT

- IT

- ΤΟΥ

- jpg

- Δικαιοσύνη

- Κλειδί

- γνώση

- γνωστός

- τοπίο

- Νόμος

- επιβολή του νόμου

- Του νόμου

- Αγωγές

- μάθηση

- Νομικά

- νόμιμες διαδικασίες

- LG

- ζωή

- φως

- Πιθανός

- LIMIT

- περιορισμός

- περιορισμούς

- ζωές

- τοποθεσία

- θέσεις

- μηχανή

- μάθηση μηχανής

- που

- Κυρίως

- διατηρήσουν

- κάνω

- ΚΑΝΕΙ

- Κατασκευή

- malware

- τρόπος

- πολοί

- max-width

- μέσα

- μέτρα

- Εικόνες / Βίντεο

- Μνήμη

- Μεταδεδομένα

- Κινητό

- κινητή συσκευή

- κινητές συσκευές

- ΜΟΝΤΕΡΝΑ

- τροποποιημένο

- περισσότερο

- πλέον

- πολλαπλούς

- δίκτυο

- επισκεψιμότητα δικτύου

- Νέα

- Νέες τεχνολογίες

- επόμενη

- πολυάριθμες

- απαρχαιωμένος

- εμπόδια

- of

- Παλιά

- on

- ανοίξτε

- τάξη

- οργανώσεις

- πρωτότυπο

- ΑΛΛΑ

- Άλλα

- αλλιώς

- Ξεπεράστε

- δική

- Ειδικότερα

- μέρη

- πρότυπα

- People

- εκτέλεση

- προσωπικός

- Προσωπικοί υπολογιστές

- προσωπικά δεδομένα

- φάση

- κομμάτι

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δημοσιεύσεις

- δυναμικού

- δύναμη

- ισχυρός

- προετοιμασία

- παρουσίαση

- παρουσιάζονται

- πρόληψη

- πρωταρχικός

- μυστικότητα

- Απορρήτου και Ασφάλεια

- ιδιωτικός

- Ιδιωτικές εταιρείες

- Διαδικασία

- διαδικασια μας

- Διεργασίες

- δεόντως

- περιουσία

- ιδιόκτητο

- ΔΙΩΞΗ

- προστασία

- προστασία

- προστασία

- χορήγηση

- σκοποί

- ερώτηση

- RAM

- σειρά

- ταχέως

- Διάβασε

- συνειδητοποιήσουν

- λόγους

- αναγνωρισμένος

- αρχεία

- Ανάκτηση

- Ρυθμιστικές Αρχές

- αφαιρέστε

- αναφέρουν

- Αναφορά

- απαιτούν

- Απαιτεί

- αποτέλεσμα

- Αύξηση

- Ρόλος

- τρέξιμο

- ασφάλεια

- Μέτρα ασφαλείας

- ευαίσθητος

- διάφοροι

- Υπογραφές

- σημασία

- έμπειρος

- δεξιότητες

- έξυπνος

- smartphones

- So

- Μ.Κ.Δ

- social media

- Δημοσιεύσεις κοινωνικών μέσων

- λογισμικό

- SOLVE

- Επίλυση

- μερικοί

- Πηγές

- ειδικευμένος

- ειδικά

- Μελών

- Κατάσταση

- παραμονή

- Βήμα

- Βήματα

- κατάστημα

- αποθηκεύονται

- στρατηγικές

- δομημένος

- επιτυχής

- τέτοιος

- υποστήριξη

- υποστηριζόνται!

- συστήματα

- λήψη

- τεχνικές

- Τεχνολογίες

- Τεχνολογία

- Τρομοκρατία

- ότι

- Η

- κλοπή

- τους

- Τους

- Αυτοί

- πράγματα

- τρία

- ώρα

- χρονοβόρος

- φορές

- προς την

- σημερινή

- εργαλείο

- εργαλεία

- τροχιά

- εμπόριο

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- τύποι

- συνήθως

- αποκαλύπτω

- κατανόηση

- ένωση

- Ενωμένος

- United States

- πανεπιστήμιο

- Ενημέρωση

- Χρήση

- χρήση

- Χρήστες

- ποικιλία

- διάφορα

- ιούς

- ορατός

- ζωτικής σημασίας

- πτητικός

- τόμος

- Θέματα ευπάθειας

- Τρόπος..

- τρόπους

- Πλούτος

- ΛΟΙΠΌΝ

- Τι

- Τι είναι

- Ποιό

- ενώ

- ευρέως

- διαδεδομένη

- θα

- με

- Εργασία

- κόσμος

- zephyrnet