Η ασφάλεια μετατοπίζεται τόσο προς τα αριστερά όσο και προς τα δεξιά στη ροή του σχεδιασμού, καθώς οι κατασκευαστές τσιπ παλεύουν με το πώς να κατασκευάσουν συσκευές που είναι τόσο ασφαλείς από τη σχεδίασή τους όσο και αρκετά ανθεκτικές ώστε να παραμένουν ασφαλείς καθ 'όλη τη διάρκεια της ζωής τους.

Καθώς οι ολοένα και πιο περίπλοκες συσκευές συνδέονται με το Διαδίκτυο και μεταξύ τους, οι προμηθευτές IP, οι κατασκευαστές τσιπ και οι εταιρείες συστημάτων αγωνίζονται για να αντιμετωπίσουν υπάρχουσες και πιθανές απειλές σε μια ευρύτερη επιφάνεια επίθεσης. Σε πολλές περιπτώσεις, η ασφάλεια έχει κλιμακωθεί από μια ατελείωτη σειρά ενημερώσεων κώδικα λογισμικού σε αναπόσπαστο μέρος της διαδικασίας σχεδιασμού υλικού/λογισμικού με ολοένα και πιο προσοδοφόρο ανταγωνιστικό πλεονέκτημα και αυξανόμενη απειλή ρυθμιστικών μέτρων για τις εταιρείες που το κάνουν λάθος.

«Κάθε δεύτερη 127 συσκευές συνδέονται στο διαδίκτυο για πρώτη φορά», δήλωσε ο Thomas Rosteck, πρόεδρος της Infineon Connected Secure Systems Division, σε πρόσφατη παρουσίαση. «Αυτό θα οδηγήσει σε εκπληκτικά 43 δισεκατομμύρια συσκευές συνδεδεμένες στο διαδίκτυο και μεταξύ τους το 2027».

Θα δημιουργήσει επίσης μια τεράστια πρόκληση για την ασφάλεια. "Με αυτό είναι αυξημένη ανησυχία από τις επιχειρήσεις και τους καταναλωτές σχετικά με το τι συμβαίνει στα δεδομένα τους καθώς αυξάνεται η συνδεσιμότητα και οι ψηφιακές υπηρεσίες κλιμακώνονται", σημείωσε ο David Maidment, ανώτερος διευθυντής ανάπτυξης αγοράς στο Μπράτσο. «Τα τελευταία πέντε χρόνια, οι κανονισμοί από τις κυβερνήσεις σε όλο τον κόσμο έχουν ωριμάσει και το βάρος βαρύνει τους κατασκευαστές να πληρούν έναν αυξανόμενο κατάλογο κριτηρίων ασφάλειας για να διασφαλίσουν ότι αυτές οι υπηρεσίες είναι αξιόπιστες, ασφαλείς και διαχειρίζονται σωστά».

Ωστόσο, μια αιτιολογημένη και μετρημένη προσέγγιση της ασφάλειας περιλαμβάνει πολλά ζητήματα. «Πρώτον, πρέπει πρώτα να γίνει κατανοητό το προφίλ απειλής της συγκεκριμένης εφαρμογής, καθώς και τα συγκεκριμένα περιουσιακά στοιχεία — τα δεδομένα, οι πληροφορίες ή τα συστήματα που πρέπει να προστατευθούν», δήλωσε η Dana Neustadter, διευθύντρια λύσεων IP ασφαλείας στο Synopsys. «Υπάρχουν συγκεκριμένοι νόμοι, κανονισμοί ή/και τύποι απαιτήσεων που θα επηρεάσουν αυτήν τη λύση; Με άλλα λόγια, πρέπει πρώτα να κάνετε κάποιες εργασίες. Πρέπει να είστε σε θέση να απαντήσετε σε ορισμένες ερωτήσεις, όπως εάν το προϊόν ενδιαφέρεται μόνο για απειλές που βασίζονται στο δίκτυο ή εάν υπάρχει πιθανότητα επιθέσεων που χρειάζονται φυσική πρόσβαση. Υπάρχει άμεση πρόσβαση στο δίκτυο στο συγκεκριμένο προϊόν ή πρόκειται να προστατεύεται από άλλα μέρη του συστήματος που μπορούν να λειτουργήσουν σαν τείχος προστασίας, για παράδειγμα, για να παρέχουν κάποιο επίπεδο προστασίας; Ποιες είναι η συμμόρφωση με τους κανονισμούς ή τα πρότυπα ή τις πιθανές απαιτήσεις πιστοποίησης για την ασφάλεια; Ποια είναι η αξία των περιουσιακών στοιχείων;»

Επιπλέον, οι συσκευές πρέπει να είναι ασφαλείς υπό όλες τις συνθήκες και τους τρόπους λειτουργίας. «Πρέπει να το προστατεύσετε όταν το σύστημα είναι εκτός σύνδεσης, επειδή, για παράδειγμα, κακοί ηθοποιοί μπορούν να αντικαταστήσουν την εξωτερική μνήμη ή μπορούν να κλέψουν τον κώδικα IP», είπε ο Neustadter. «Μπορούν να αναβοσβήσουν τη συσκευή. Πρέπει επίσης να το προστατεύετε κατά την ενεργοποίηση και πρέπει να το προστατεύετε κατά το χρόνο εκτέλεσης ενώ λειτουργεί η συσκευή. Πρέπει να βεβαιωθείτε ότι εξακολουθεί να λειτουργεί όπως προβλέπεται. Στη συνέχεια, όταν επικοινωνείτε εξωτερικά, πρέπει επίσης να το προστατεύετε. Υπάρχουν πολλές μεταβλητές που συνήθως επηρεάζουν μια λύση ασφαλείας, συμπεριλαμβανομένης της συγκεκριμένης εφαρμογής. Τελικά, πρέπει να υπάρχει μια ισορροπία στη συνολική λύση ασφάλειας. Το "Ισορροπημένο για την ασφάλεια" περιλαμβάνει λειτουργίες ασφαλείας, πρωτόκολλα, πιστοποιήσεις και ούτω καθεξής, καθώς και το κόστος, την ισχύ, την απόδοση και τις αντισταθμίσεις περιοχής επειδή, για παράδειγμα, δεν μπορείτε να αντέξετε οικονομικά να βάλετε την υψηλότερη δυνατή ασφάλεια για μια μπαταρία - τροφοδοτούμενη συσκευή. Δεν έχει νόημα γιατί είναι μια συσκευή χαμηλότερου κόστους. Πρέπει πραγματικά να ψάξετε για την ισορροπία και όλα αυτά θα επηρεάσουν την κατάλληλη αρχιτεκτονική ασφάλειας για ένα τσιπ.»

Άλλοι συμφωνούν. «Το πρώτο βήμα που κάνουμε όταν εισάγουμε την ασφάλεια σε μια συσκευή είναι να αξιολογήσουμε τα στοιχεία ασφαλείας της συσκευής σε σχέση με το ρόλο της στο συνολικό σύστημα», δήλωσε ο Nir Tasher, στέλεχος τεχνολογίας στο Winbond. «Καθώς χαρτογραφούμε αυτά τα περιουσιακά στοιχεία, αξιολογούμε επίσης το δυναμικό επίθεσης των περιουσιακών στοιχείων. Δεν προσδιορίζονται αμέσως όλα τα περιουσιακά στοιχεία. Λειτουργίες όπως ο εντοπισμός σφαλμάτων και οι θύρες δοκιμής θα πρέπει επίσης να θεωρούνται ως στοιχεία, καθώς μπορεί να έχουν ρόλο στη συνολική ασφάλεια του συστήματος. Μόλις ολοκληρωθεί η χαρτογράφηση και η αξιολόγηση, αξιολογούμε πιθανούς τρόπους για να θέσουμε σε κίνδυνο καθένα από τα περιουσιακά στοιχεία και την πολυπλοκότητα που συνεπάγεται. Το επόμενο βήμα είναι να βρείτε τρόπους προστασίας από αυτές τις επιθέσεις ή, τουλάχιστον, να τις εντοπίσετε. Το τελευταίο βήμα είναι προφανώς η δοκιμή του τελικού προϊόντος για να διασφαλίσουμε ότι η προστασία που έχουμε συμπεριλάβει λειτουργεί σωστά.»

Ασφαλίστε με σχεδίαση

Μία από τις μεγάλες αλλαγές για την ασφάλεια του υλικού και του συστήματος είναι η αναγνώριση ότι δεν είναι πλέον πρόβλημα κάποιου άλλου. Αυτό που ήταν μια μεταγενέστερη σκέψη είναι τώρα ένα ανταγωνιστικό πλεονέκτημα που πρέπει να γίνει ένα σχέδιο σε αρχιτεκτονικό επίπεδο.

«Αυτή η θεμελιώδης αρχή δίνει έμφαση στην ενσωμάτωση της ασφάλειας στη διαδικασία ανάπτυξης σχεδιασμού chip, διασφαλίζοντας ότι οι στόχοι, οι απαιτήσεις και οι προδιαγραφές ασφαλείας προσδιορίζονται από την αρχή», δήλωσε ο Adiel Bahrouch, διευθυντής επιχειρηματικής ανάπτυξης για την ασφάλεια IP στο Rambus. «Αυτή η προσέγγιση απαιτεί την ύπαρξη ενός κατάλληλου μοντέλου απειλής, τον εντοπισμό των ενσώματων και άυλων περιουσιακών στοιχείων που έχουν αξία και χρειάζονται προστασία, τον προληπτικό ποσοτικό προσδιορισμό του σχετικού κινδύνου με βάση ένα κατάλληλο πλαίσιο διαχείρισης κινδύνου και τη σωστή εφαρμογή μέτρων και ελέγχων ασφαλείας για τον μετριασμό των κινδύνων. ένα αποδεκτό επίπεδο».

Εκτός από την κατάλληλη αξιολόγηση απειλών, ο Bahrouch είπε ότι είναι ζωτικής σημασίας να εξεταστούν πρόσθετες αρχές ασφάλειας για μια ολιστική στρατηγική άμυνας σε βάθος. Αυτό περιλαμβάνει μια αλυσίδα εμπιστοσύνης, όπου κάθε επίπεδο παρέχει θεμέλια ασφάλειας που μπορεί να αξιοποιήσει το επόμενο επίπεδο, καθώς και διαχωρισμό τομέα με διαφορετικά επίπεδα ασφάλειας για διαφορετικούς χρήστες, τύπους δεδομένων και λειτουργίες, επιτρέποντας βελτιστοποιημένη απόδοση και αντισταθμίσεις ασφαλείας για κάθε περίπτωση χρήσης. Στα σύγχρονα συστήματα, αυτό περιλαμβάνει μοντελοποίηση απειλών καθ' όλη τη διάρκεια του κύκλου ζωής του προϊόντος και μια αρχή ελάχιστων προνομίων που τμηματοποιεί τα δικαιώματα πρόσβασης και ελαχιστοποιεί τους κοινόχρηστους πόρους.

«Είναι κρίσιμο να καθοριστεί εκ των προτέρων η αρχιτεκτονική ασφαλείας του SoC», δήλωσε ο George Wall, διευθυντής μάρκετινγκ προϊόντων για την Tensilica Xtensa επεξεργαστή IP στο Κυματισμός φωνής. «Η ώρα για τον καθορισμό της αρχιτεκτονικής ασφάλειας είναι όταν ο σχεδιαστής επεξεργάζεται την απαραίτητη λειτουργικότητα, τροφοδοσίες και ταχύτητες, κ.λπ., του SoC. Είναι πάντα πολύ πιο εύκολο να το κάνετε αυτό νωρίς από το να προσπαθήσετε να «προσθέσετε ασφάλεια» αργότερα, είτε πρόκειται για μια εβδομάδα πριν από το tape-out είτε δύο χρόνια μετά την αποστολή».

Μια ολιστική άμυνα εκτείνεται πολύ πέρα από το υλικό. "Εάν προσπαθείτε να εξασφαλίσετε κάτι, ακόμη και σε υψηλά επίπεδα αφαίρεσης για λογισμικό, μπορείτε να το κάνετε τέλεια στην Python ή σε οποιαδήποτε γλώσσα προγραμματισμού της επιλογής σας", δήλωσε ο Dan Walters, κύριος ενσωματωμένος μηχανικός ασφαλείας και επικεφαλής για λύσεις μικροηλεκτρονικής στο ΜΗΤΡΑ ΔΕΣΠΟΤΗ. «Αλλά αν υπονομεύεται από έναν συμβιβασμό σε επίπεδο υλικού, τότε δεν έχει σημασία. Μπορείτε να θέσετε σε κίνδυνο ολόκληρο το σύστημά σας ακόμα κι αν έχετε τέλεια ασφάλεια λογισμικού.»

Στις περισσότερες περιπτώσεις, οι επιτιθέμενοι ακολουθούν το μονοπάτι της ελάχιστης αντίστασης. «Με την ασφάλεια, είναι όλα ή τίποτα», είπε ο Walters. «Ο επιθετικός πρέπει να βρει μόνο ένα ελάττωμα και δεν τους ενδιαφέρει πραγματικά πού βρίσκεται. Δεν είναι σαν να λένε: «Θέλω να νικήσω το σύστημα απλώς υπονομεύοντας το υλικό ή θέλω να το κάνω βρίσκοντας ένα ελάττωμα λογισμικού. Θα ψάξουν για το πιο εύκολο πράγμα».

Βέλτιστες πρακτικές

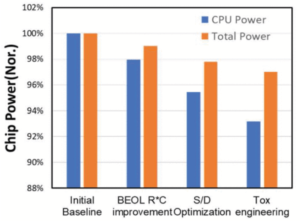

Ως απάντηση στο διευρυνόμενο τοπίο απειλών, οι κατασκευαστές τσιπ ολοκληρώνουν τη λίστα με τις βέλτιστες πρακτικές τους. Στο παρελθόν, η ασφάλεια περιοριζόταν σχεδόν εξ ολοκλήρου στην περίμετρο μιας CPU. Αλλά καθώς τα σχέδια γίνονται πιο περίπλοκα, πιο συνδεδεμένα, με μεγαλύτερη διάρκεια ζωής, η ασφάλεια πρέπει να εξεταστεί πολύ πιο εκτενώς. Αυτό περιλαμβάνει μια σειρά από βασικά στοιχεία, σύμφωνα με τον Lee Harrison, διευθυντή μάρκετινγκ προϊόντων για το τμήμα Tessent Siemens EDA:

- Ασφαλής Εκκίνηση – Η τεχνολογία παρακολούθησης υλικού μπορεί να χρησιμοποιηθεί για να ελέγξει ότι μια προδιαγεγραμμένη ακολουθία εκκίνησης έχει εκτελεστεί όπως αναμένεται, για να διασφαλιστεί ότι τόσο το υλικό όσο και το λογισμικό είναι όπως προβλέπεται.

- Επιβεβαίωση – Παρόμοια με την ασφαλή εκκίνηση, η λειτουργική παρακολούθηση μπορεί να χρησιμοποιηθεί για τη δημιουργία δυναμικών υπογραφών που αντιπροσωπεύουν είτε μια σκληρή είτε μαλακή διαμόρφωση μιας συγκεκριμένης IP ή IC σε ένα σύστημα. Αυτό επιβεβαιώνει την ακρίβεια του αναμενόμενου υλικού και της διαμόρφωσής του. Αυτή η προσέγγιση μπορεί να χρησιμοποιηθεί για την παροχή είτε ενός διακριτικού ταυτότητας είτε μιας συλλογής κουπονιών σε όλο το σύστημα. Αυτό το σύστημα βασίζεται σε μια μοναδική υπογραφή, η οποία μπορεί να χρησιμοποιηθεί για να διασφαλιστεί ότι εφαρμόζεται η σωστή έκδοση λογισμικού μιας ενημέρωσης OTA. Είναι σημαντικό αυτό να υπολογίζεται εντός του συστήματος, αλλά όχι σκληρά κωδικοποιημένο.

- Ασφαλής πρόσβαση – Όπως συμβαίνει με όλα τα συστήματα, τα κανάλια επικοινωνίας μέσα και έξω από τη συσκευή πρέπει να είναι ασφαλή και, σε πολλές περιπτώσεις, να μπορούν να διαμορφωθούν βάσει διαφορετικών επιπέδων έναντι της απαιτούμενης πρόσβασης, όπου η πρόσβαση ελέγχεται συχνά μέσω μιας ρίζας εμπιστοσύνης.

- Προστασία περιουσιακών στοιχείων – Η ενεργός λειτουργική παρακολούθηση μπορεί να είναι κρίσιμο μέρος οποιασδήποτε στρατηγικής άμυνας σε βάθος. Με βάση μια λεπτομερή ανάλυση απειλών, η επιλογή και η τοποθέτηση λειτουργικών οθονών εντός της συσκευής μπορεί να παρέχει ανίχνευση και μετριασμό απειλής χαμηλής καθυστέρησης.

- Διαχείριση κύκλου ζωής συσκευής – Είναι πλέον κρίσιμο σε όλες τις ασφαλείς εφαρμογές IC να μπορείτε να παρακολουθείτε την υγεία της συσκευής σε όλη τη διάρκεια του ενεργού κύκλου ζωής της από την κατασκευή έως τον παροπλισμό. Η λειτουργική παρακολούθηση και οι αισθητήρες παίζουν σημαντικό ρόλο στην παρακολούθηση της υγείας των συσκευών κατά τη διάρκεια του κύκλου ζωής τους. Σε ορισμένες περιπτώσεις, η ενεργή ανάδραση μπορεί να χρησιμοποιηθεί ακόμη και για την παράταση της ενεργού ζωής ενός IC κάνοντας δυναμικές προσαρμογές σε εξωτερικές πτυχές όπου είναι δυνατόν.

Εικ. 1: Βασικά στοιχεία ασφαλούς υλικού. Πηγή: Siemens EDA

Ποια από αυτές τις βέλτιστες πρακτικές εφαρμόζεται μπορεί να διαφέρει πολύ από τη μια εφαρμογή στην άλλη. Η ασφάλεια σε μια εφαρμογή αυτοκινήτου, για παράδειγμα, είναι πολύ μεγαλύτερη ανησυχία παρά σε μια έξυπνη φορητή συσκευή.

«Η αυτονομία χρειάζεται συνδεσιμότητα, η οποία οδηγεί σε υψηλότερη ασφάλεια, η οποία επιτρέπει την αυτοματοποίηση, και οι ημιαγωγοί είναι πραγματικά στη βάση εδώ», δήλωσε ο Tony Alvarez, εκτελεστικός αντιπρόεδρος της Infineon Memory Solutions, σε μια πρόσφατη παρουσίαση. «Η αίσθηση, η ερμηνεία των δεδομένων, η λήψη αποφάσεων σχετικά με αυτά, είναι πάνω από την επιφάνεια. Αυτό βλέπεις. Η πολυπλοκότητα του συστήματος αυξάνεται, αλλά δεν βλέπετε τι υπάρχει κάτω από την επιφάνεια, που είναι όλα τα κομμάτια που απαιτούνται για να πραγματοποιηθεί — ολόκληρη η λύση του συστήματος».

Αυτό το σύστημα περιλαμβάνει επικοινωνία με το cloud, άλλα αυτοκίνητα και υποδομές, και όλα πρέπει να είναι άμεσα προσβάσιμα και ασφαλή, είπε ο Alvarez.

Οι ανάγκες ασφαλείας μπορεί να είναι πολύ διαφορετικές για άλλες εφαρμογές. Αλλά η διαδικασία προσδιορισμού του τι χρειάζεται είναι παρόμοια. «Πρώτα, αναλύστε ποια είναι τα περιουσιακά στοιχεία», είπε ο Tasher του Winbond. «Μερικές φορές δεν υπάρχουν. Μερικές φορές, κάθε μέρος της συσκευής είναι ή περιέχει ένα στοιχείο. Στην περίπτωση του τελευταίου, ίσως είναι σκόπιμο να ξεκινήσετε από το μηδέν, αλλά αυτές είναι σπάνιες περιπτώσεις. Μόλις χαρτογραφηθούν τα στοιχεία, ο αρχιτέκτονας πρέπει να αναλύσει τους φορείς επίθεσης για αυτά τα στοιχεία. Αυτό είναι ένα κουραστικό στάδιο και συνιστάται ιδιαίτερα η εξωτερική διαβούλευση. Ένα άλλο σύνολο ματιών είναι πάντα καλό. Το τελευταίο στάδιο από αρχιτεκτονικής άποψης είναι η δημιουργία μηχανισμών προστασίας για αυτές τις επιθέσεις. Και ναι, η βαθιά γνώση του συστήματος είναι απαραίτητη σε όλα αυτά τα στάδια».

Ο βραχίονας είναι ένας ισχυρός υποστηρικτής της συμπερίληψης του α ρίζα της εμπιστοσύνης (RoT) σε όλες τις συνδεδεμένες συσκευές και την ανάπτυξη βέλτιστων πρακτικών ασφαλείας ανά σχέδιο ως βάση για οποιοδήποτε βιώσιμο προϊόν. «Το RoT μπορεί να παρέχει βασικές αξιόπιστες λειτουργίες όπως αξιόπιστη εκκίνηση, κρυπτογραφία, πιστοποίηση και ασφαλής αποθήκευση. Μία από τις πιο βασικές χρήσεις ενός RoT είναι να διατηρεί εμπιστευτικά τα ιδιωτικά κλειδιά κρυπτογράφησης με κρυπτογραφημένα δεδομένα, προστατευμένα από μηχανισμούς υλικού και μακριά από το λογισμικό συστήματος που είναι πιο εύκολο να χακάρει. Οι λειτουργίες ασφαλούς αποθήκευσης και κρυπτογράφησης του RoT θα πρέπει να μπορούν να χειρίζονται τα κλειδιά και την αξιόπιστη επεξεργασία που απαιτούνται για τον έλεγχο ταυτότητας της συσκευής, την επαλήθευση αξιώσεων και την κρυπτογράφηση ή την αποκρυπτογράφηση δεδομένων», δήλωσε ο Maidment.

Δεδομένου ότι πολύ λίγα σχέδια τσιπ ξεκινούν από ένα κενό φύλλο χαρτιού, θα πρέπει να σχεδιαστεί ένα τσιπ για να ληφθεί υπόψη αυτό. «Κάθε συσκευή και κάθε περίπτωση χρήσης θα είναι μοναδική και είναι επιτακτική ανάγκη να λάβουμε υπόψη τις ανάγκες όλων των συστημάτων μέσω της μοντελοποίησης απειλών», εξήγησε ο Maidment. «Ορισμένες περιπτώσεις χρήσης θα χρειαστούν στοιχεία βέλτιστης πρακτικής. Άλλοι πρέπει να προστατεύονται από ευπάθειες λογισμικού και άλλοι θα χρειαστούν προστασία από φυσικές επιθέσεις».

Το έργο της Arm's, συνιδρυτής της PSA Certified, απέδειξε ότι διαφορετικοί προμηθευτές πυριτίου βρίσκουν τα δικά τους μοναδικά σημεία πώλησης και αποφασίζουν ποιο επίπεδο προστασίας θέλουν να παρέχουν. «Είναι δύσκολο να έχουμε ένα ενιαίο σύνολο, αλλά ένα συμφωνημένο κοινό σύνολο αρχών είναι ένα σημαντικό εργαλείο για τη μείωση του κατακερματισμού και την επίτευξη της κατάλληλης ευρωστίας, και αυτό αποδεικνύεται στα 179 πιστοποιητικά PSA Certified που εκδίδονται στα προϊόντα σήμερα », σημείωσε η Maidment.

Αυτό είναι πολύ διαφορετικό από πριν από χρόνια, όταν η ασφάλεια μπορούσε να προστεθεί σε ένα τσιπ αργότερα στον κύκλο σχεδιασμού. «Δεν είναι όπως παλιά όπου μπορούσες απλώς να προσθέσεις ασφάλεια. Θα αναζωογονούσατε ένα τσιπ και πιστεύετε ότι χωρίς να κάνετε σημαντικές αλλαγές θα μπορούσατε να αντιμετωπίσετε την ασφάλεια όπως απαιτείται για την εφαρμογή σας», είπε ο Neustadter της Synopsys. «Είναι σημαντικό να σχεδιάσουμε μια λύση ασφαλείας με βάση τις εγκαταστάσεις που αναφέρθηκαν παραπάνω. Στη συνέχεια, μπορείτε να έχετε μια πιο βελτιωμένη διαδικασία για την ενημέρωση της ασφάλειας σε μελλοντικές αναθεωρήσεις σχεδίασης, όπως η δημιουργία ενός ασφαλούς περιβάλλοντος με ρίζα εμπιστοσύνης για την προστασία των λειτουργιών και των επικοινωνιών ευαίσθητων δεδομένων. Υπάρχουν τρόποι με τους οποίους μπορείτε να δημιουργήσετε μια λύση ασφαλείας επεκτάσιμη, επεκτάσιμη και ακόμη και να την ενημερώσετε μετά το πυρίτιο, για παράδειγμα, με αναβαθμίσεις λογισμικού. Επομένως, υπάρχουν τρόποι να το μετατρέψετε σε σχέδιο και στη συνέχεια να αναβαθμίσετε την ασφάλεια από τη μια αναθεώρηση στην άλλη με πιο βελτιωμένο τρόπο.»

Επιδιορθώσεις ασφαλείας

Σχεδόν σε όλες τις περιπτώσεις, είναι καλύτερο να αποτρέψετε τις επιθέσεις παρά να παρέχετε ενημερώσεις κώδικα για να τις διορθώσετε. Αλλά το πώς γίνεται αυτό μπορεί να διαφέρει πολύ.

Για παράδειγμα, ο Geoff Tate, Διευθύνων Σύμβουλος της Flex Logix, είπε ότι πολλές εταιρείες χρησιμοποιούν eFPGAs για την ασφάλεια, με άλλους να τους αξιολογούν. «Όπως το καταλαβαίνουμε, υπάρχουν διάφοροι λόγοι και διαφορετικές εταιρείες έχουν διαφορετικές ανησυχίες για την ασφάλεια», είπε ο Tate. «Μερικοί πελάτες θέλουν να χρησιμοποιήσουν eFPGA για να αποκρύψουν τους κρίσιμους αλγόριθμούς τους από τη διαδικασία κατασκευής. Αυτό ισχύει ιδιαίτερα για τους αμυντικούς πελάτες. Οι αλγόριθμοι ασφαλείας, δηλαδή η κρυπτογράφηση/αποκρυπτογράφηση, υλοποιούνται σε πολλαπλά σημεία σε ένα SoC. Οι απαιτήσεις απόδοσης ποικίλλουν. Για ασφάλεια πολύ υψηλής μονιμότητας, πρέπει να είναι σε υλικό. Και επειδή οι αλγόριθμοι ασφαλείας πρέπει να έχουν δυνατότητα ενημέρωσης για να χειρίζονται τις μεταβαλλόμενες προκλήσεις, το υλικό πρέπει να μπορεί να διαμορφωθεί εκ νέου. Οι επεξεργαστές και το λογισμικό μπορούν να παραβιαστούν, αλλά είναι πολύ πιο δύσκολο να χακάρετε το υλικό, επομένως είναι επιθυμητό να έχετε μερικά από τα κρίσιμα τμήματα της λειτουργίας ασφαλείας σε προγραμματιζόμενο υλικό».

Χωρίς αυτήν την ενσωματωμένη δυνατότητα προγραμματισμού, η διόρθωση ζητημάτων ασφαλείας μετά από μια επίθεση είναι πολύ πιο δύσκολη. Συνήθως αυτό περιλαμβάνει κάποιο είδος επιθέματος, το οποίο είναι συνήθως μια δαπανηρή και μη βέλτιστη λύση.

«Σύμφωνα με την αρχή του διαχωρισμού τομέα, θα μπορούσε κανείς να εξετάσει το ενδεχόμενο προσθήκης ενός αυτόνομου «ασφαλούς νησιού» στο υπάρχον τσιπ σε μια αρθρωτή προσέγγιση, επιτρέποντας στο τσιπ να αξιοποιήσει όλες τις δυνατότητες ασφαλείας που παρέχονται από το ασφαλές νησί με ελάχιστες αλλαγές στο υπάρχον τσιπ », είπε ο Μπαχρούχ του Ράμπους. «Αν και αυτή δεν είναι η πιο αποτελεσματική λύση, η IP ασφαλείας μπορεί να προσαρμοστεί ώστε να ανταποκρίνεται στις απαιτήσεις ασφαλείας και στο γενικό στόχο ασφάλειας. Παρά τις προκλήσεις, μια ενσωματωμένη μονάδα ασφαλείας δεν χρειάζεται απαραίτητα να αξιοποιηθεί αμέσως για κάθε λειτουργία. Οι αρχιτέκτονες μπορούν να ξεκινήσουν με βασικά στοιχεία που προστατεύουν τα τσιπ και την ακεραιότητα των χρηστών και σταδιακά να εισάγουν ασφάλεια βασισμένη στο υλικό με προστασία πλευρικού καναλιού σε πρόσθετες, λιγότερο κρίσιμες λειτουργίες.»

Ο Harrison της Siemens σημείωσε ότι η προσθήκη ασφάλειας σε ένα υπάρχον σχέδιο είναι ένα κοινό πρόβλημα σήμερα. «Εάν οι σχεδιαστές δεν είναι προσεκτικοί, η προσθήκη ασφάλειας ως μεταγενέστερη σκέψη μπορεί εύκολα να οδηγήσει σε ένα σενάριο όπου το κύριο σημείο εισόδου δεν είναι ασφαλές. Ωστόσο, το EDA μπορεί να είναι εξαιρετικά χρήσιμο εδώ, καθώς η ενσωματωμένη τεχνολογία αναλυτικών στοιχείων μπορεί εύκολα να ενσωματωθεί στα χαμηλότερα επίπεδα ενός ήδη υπάρχοντος σχεδίου. Σε αντίθεση με τη στόχευση μόνο περιφερειακών κινδύνων, μπορούν να προστεθούν οθόνες IP για την παρακολούθηση πολλών από τις εσωτερικές διεπαφές ή κόμβους εντός του σχεδιασμού.»

Ελάχιστη ασφάλεια υλικού

Με τόσες πολλές επιλογές και τόσες πολλές συμβουλές, ποια είναι τα απολύτως απαραίτητα για ένα ασφαλές τσιπ από την ίδρυσή του;

Το Cadence's Wall είπε ότι, τουλάχιστον, πρέπει να υπάρχει ένα νησί ασφαλείας που να δημιουργεί μια ρίζα εμπιστοσύνης για το SoC. «Θα πρέπει επίσης να υπάρχουν διαθέσιμες λειτουργίες ελέγχου ταυτότητας για τον σωστό έλεγχο ταυτότητας του κώδικα εκκίνησης και των ενημερώσεων υλικολογισμικού OTA. Στην ιδανική περίπτωση, το SoC έχει επιλέξει πόρους που είναι διαθέσιμοι μόνο σε υλικολογισμικό που είναι γνωστό ότι είναι αξιόπιστο και υπάρχει ένα διαμέρισμα υλικού που εμποδίζει άγνωστο ή μη αξιόπιστο υλικολογισμικό να έχει κακόβουλη πρόσβαση σε αυτούς τους πόρους. Αλλά τελικά, τα «must-haves» καθορίζονται από την εφαρμογή και την περίπτωση χρήσης. Για παράδειγμα, μια συσκευή αναπαραγωγής ήχου θα έχει διαφορετικές απαιτήσεις από μια συσκευή που επεξεργάζεται πληρωμές.»

Επιπλέον, με βάση το μοντέλο αξιολόγησης απειλών και τα περιουσιακά στοιχεία που πρέπει να προστατευτούν, ένα τυπικό ασφαλές τσιπ θα στοχεύει στην επίτευξη στόχων ασφάλειας που μπορούν να ομαδοποιηθούν στις ακόλουθες κατηγορίες — ακεραιότητα, αυθεντικότητα, εμπιστευτικότητα και διαθεσιμότητα.

«Αυτοί οι στόχοι καλύπτονται συνήθως από κρυπτογραφία, σε συνδυασμό με πρόσθετες δυνατότητες όπως ασφαλής εκκίνηση, ασφαλής αποθήκευση, ασφαλής εντοπισμός σφαλμάτων, ασφαλής ενημέρωση, ασφαλής διαχείριση κλειδιών», δήλωσε ο Rambus' Bahrouch. "Από αρχιτεκτονική SoC, αυτό γενικά ξεκινά με την προστασία των μοναδικών κλειδιών και ταυτοτήτων του OTP ή/και του υλικού, ακολουθούμενη από προστασία των σχετικών με την ασφάλεια χαρακτηριστικών και λειτουργιών κατά τη διάρκεια των κύκλων ζωής του προϊόντος, η οποία περιλαμβάνει, αλλά δεν περιορίζεται σε ενημερώσεις υλικολογισμικού και ασφαλή εντοπισμό σφαλμάτων . Η ρίζα του υλικού εμπιστοσύνης είναι μια καλή βάση για αυτές τις θεμελιώδεις λειτουργίες και ένα απαραίτητο στοιχείο στα σύγχρονα SoC, ανεξάρτητα από την αγορά-στόχο τους».

Ανεξάρτητα από την εφαρμογή, υπάρχουν δύο κρίσιμα στοιχεία που θα πρέπει να είναι ενεργοποιημένα σε όλες τις συσκευές που χρησιμοποιούνται σε μια ασφαλή εφαρμογή, είπε ο Harrison της Siemens. «Πρώτον, απαιτείται ασφαλής εκκίνηση [όπως περιγράφεται παραπάνω], καθώς οποιοιδήποτε άλλοι μηχανισμοί ασφαλείας που εφαρμόζονται αποτελούν πιθανή επιφάνεια επίθεσης έως ότου η συσκευή εκκινηθεί με επιτυχία και με ασφάλεια. Για παράδειγμα, πριν από την εκκίνηση της συσκευής, θα μπορούσε να είναι δυνατή η παράκαμψη και η εκ νέου διαμόρφωση του μητρώου υπογραφής σε μια ρίζα αξιοπιστίας IP, παραποιώντας ουσιαστικά την ταυτότητα της συσκευής. Δεύτερον, απαιτείται ασφαλής ταυτότητα. Για παράδειγμα, μια ρίζα εμπιστοσύνης, αν και δεν χρησιμοποιείται συνήθως, μπορεί να δώσει στη συσκευή μια μοναδική αναγνώριση και να επιτρέψει την ασφάλιση πολλών άλλων λειτουργιών στη συγκεκριμένη συσκευή. Αυτά είναι το ελάχιστο και δεν προστατεύουν από κακόβουλες επικοινωνίες ή χειρισμό εξωτερικών διεπαφών.»

Η προσπάθεια δημιουργίας μιας λίστας με τα απαραίτητα εδώ είναι δύσκολη, καθώς αυτά διαφέρουν ανάλογα με τις λειτουργίες τσιπ, την τεχνολογία, τα στοιχεία στη συσκευή και την τελική εφαρμογή. «Ωστόσο, κατά κανόνα, θα βρει κανείς τρεις κύριες λειτουργίες — προστασία, ανίχνευση και ανάκτηση», είπε ο Tasher του Winbond. «Είναι προστασία με την έννοια ότι η συσκευή πρέπει να προστατεύεται από παραβιάσεις δεδομένων, παράνομες τροποποιήσεις, εξωτερικές επιθέσεις και απόπειρες χειραγώγησης. Ανίχνευση, καθώς οι μηχανισμοί ασφαλείας θα πρέπει να είναι σε θέση να ανιχνεύουν επιθέσεις ή παράνομες τροποποιήσεις σε εσωτερικές λειτουργίες και καταστάσεις. Η ανίχνευση μπορεί να προκαλέσει απλή απόκριση σε ορισμένες περιπτώσεις ή να φτάσει στο σημείο να εξαλείψει πλήρως τις λειτουργίες της συσκευής και να διαγράψει όλα τα εσωτερικά μυστικά. Και ανάκτηση με την έννοια ότι με ορισμένες λειτουργίες ασφαλείας, είναι απαραίτητο το σύστημα να είναι σε γνωστή κατάσταση ανά πάσα στιγμή. Μια τέτοια κατάσταση μπορεί να είναι ακόμη και πλήρης διακοπή λειτουργίας, αρκεί να είναι μια ασφαλής και σταθερή κατάσταση».

Συμπέρασμα

Τέλος, είναι σημαντικό οι μηχανικοί να γνωρίζουν καλύτερα πώς και πού να προσθέσουν ασφάλεια στα σχέδιά τους. Αυτό ξεκινά με τις σχολές μηχανικών, οι οποίες μόλις αρχίζουν να ενσωματώνουν την ασφάλεια στα προγράμματα σπουδών τους.

Το MITRE, για παράδειγμα, διοργανώνει έναν διαγωνισμό «Capture The Flag» κάθε χρόνο, ανοιχτός σε μαθητές γυμνασίου και κολεγίου. «Το 2022, είχαμε ως μέρος του διαγωνισμού την ιδέα ότι το υποκείμενο υλικό θα μπορούσε να παραβιαστεί και ζητήσαμε από τους μαθητές να σχεδιάσουν το σύστημά τους ώστε να προσπαθούν να είναι ανθεκτικά σε ένα δυνητικά κακόβουλο στοιχείο υλικού ενσωματωμένο απευθείας στο σύστημά τους», είπε ο Walters. «Λάβαμε μια πολύ ενδιαφέρουσα απάντηση. Πολλοί μαθητές ρώτησαν: «Τι μιλάς; Πώς είναι ακόμη δυνατό αυτό;». Η απάντησή μας ήταν: «Ναι, είναι δύσκολο και αισθάνομαι σχεδόν αδύνατο να ζητήσεις να το αντιμετωπίσεις. Αλλά αυτό συμβαίνει στον πραγματικό κόσμο. Έτσι, μπορείτε να θάψετε το κεφάλι σας στην άμμο ή μπορείτε να αλλάξετε τη νοοτροπία σας για το πώς να σχεδιάσετε ένα σύστημα που να είναι ανθεκτικό, γιατί όταν μπείτε στο εργατικό δυναμικό αυτό θα σας ζητήσει ο εργοδότης σας να σκεφτείτε». ”

Η ασφάλεια ξεκινά πάντα με την κατανόηση του μοναδικού προφίλ απειλής για κάθε εφαρμογή, καθώς και με μια ξεκάθαρη άποψη για το τι είναι σημαντικό να προστατευθεί, ποιο επίπεδο προστασίας απαιτείται και όλο και περισσότερο τι πρέπει να κάνετε εάν ένα τσιπ ή ένα σύστημα παραβιαστεί. Και τότε αυτό πρέπει να υποστηριχθεί σε αυτό που πραγματικά κινδυνεύει.

Ο Neustadter της Synopsys παρατήρησε ότι στο IoT, για παράδειγμα, υπάρχει ένα τεράστιο φάσμα κόστους, πολυπλοκότητας και ευαισθησίας δεδομένων. «Τα τελικά σημεία IoT, τουλάχιστον, πρέπει να είναι ασφαλή και αξιόπιστα», είπε. «Τουλάχιστον, οι προγραμματιστές θα πρέπει να δοκιμάσουν την ακεραιότητα και την αυθεντικότητα του λογισμικού υλικολογισμικού τους, αλλά και να λάβουν μια λογική απάντηση σε περίπτωση αποτυχίας αυτών των συγκεκριμένων δοκιμών».

Στον τομέα της αυτοκινητοβιομηχανίας, οι επιτυχημένες επιθέσεις μπορεί να έχουν πολύ σοβαρές συνέπειες. «Έχετε την πολυπλοκότητα των ηλεκτρονικών, έχετε την πολυπλοκότητα της συνδεσιμότητας», είπε ο Neustadter. «Είναι παλιά είδηση ότι ένα αυτοκίνητο μπορούσε να ελεγχθεί εξ αποστάσεως με έναν οδηγό ενώ το αυτοκίνητο βρισκόταν στον αυτοκινητόδρομο. Ως εκ τούτου, η ασφάλεια στα αυτοκίνητα είναι κρίσιμη. Εκεί, πρέπει να εφαρμόσετε ασφάλεια υψηλότερης ποιότητας και συνήθως εκεί χρειάζεστε επίσης υψηλότερη απόδοση. Είναι ένα διαφορετικό είδος προσέγγισης για την ασφάλεια από το IoT, και όχι ότι είναι πιο σημαντικό, είναι απλώς διαφορετικό».

Και αυτό είναι πολύ διαφορετικό, ακόμα, από την ασφάλεια στο cloud. «Η μη εξουσιοδοτημένη πρόσβαση σε δεδομένα είναι μία από τις μεγαλύτερες απειλές εκεί», είπε ο Neustadter. «Θα μπορούσαν να υπάρχουν πολλές άλλες απειλές, συμπεριλαμβανομένων των διαρροών δεδομένων. Πολλά από τα οικονομικά μας δεδομένα βρίσκονται στο cloud, και εκεί έχετε άλλο επίπεδο προσέγγισης ασφαλείας και ανθεκτικότητας έναντι φυσικών επιθέσεων, έγχυσης σφαλμάτων κ.λπ. Θα ήθελα οι άνθρωποι να δώσουν μεγαλύτερη προσοχή, ποιες είναι οι απειλές; Τι θέλετε να προστατέψετε; Στη συνέχεια, με όλα τα άλλα πράγματα στην εικόνα, ορίζετε την αρχιτεκτονική ασφαλείας σας. Αυτό είναι κάτι που ο κόσμος δεν το βλέπει από την αρχή. Μπορεί να τους βοηθήσει να ξεκινήσουν καλύτερα και να αποφύγουν να επιστρέψουν και να επανασχεδιάσουν μια λύση ασφαλείας».

— Η Susan Rambo και ο Ed Sperling συνέβαλαν σε αυτήν την έκθεση.

Σχετική ανάγνωση

Σφάλμα, ελάττωμα ή κυβερνοεπίθεση;

Η παρακολούθηση της αιτίας της παρεκκλίνουσας συμπεριφοράς γίνεται πολύ μεγαλύτερη πρόκληση.

Τι απαιτείται για την ασφάλεια των τσιπ

Δεν υπάρχει ενιαία λύση και η πιο ολοκληρωμένη ασφάλεια μπορεί να είναι πολύ ακριβή.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 179

- 2022

- 43

- a

- Ικανός

- ΠΛΗΡΟΦΟΡΙΕΣ

- πάνω από

- Απόλυτος

- αφαίρεση

- αποδεκτό

- πρόσβαση

- Πρόσβαση σε δεδομένα

- προσιτός

- πρόσβαση

- Σύμφωνα με

- Λογαριασμός

- ακρίβεια

- Κατορθώνω

- την επίτευξη

- απέναντι

- Πράξη

- Ενέργειες

- ενεργός

- φορείς

- πραγματικά

- προσθέτω

- προστιθέμενη

- προσθήκη

- Επιπλέον

- Πρόσθετος

- διεύθυνση

- προσαρμογές

- Πλεονέκτημα

- συμβουλές

- ορθός

- Μετά το

- κατά

- πριν

- στοχεύουν

- αλγόριθμοι

- Όλα

- Επιτρέποντας

- σχεδόν

- ήδη

- Επίσης

- Alvarez

- πάντοτε

- an

- ανάλυση

- analytics

- αναλύσει

- και

- και την υποδομή

- Άλλος

- απάντηση

- κάθε

- Εφαρμογή

- εφαρμογές

- εφαρμοσμένος

- πλησιάζω

- κατάλληλος

- αρχιτέκτονες

- αρχιτεκτονική

- αρχιτεκτονική

- ΕΙΝΑΙ

- ΠΕΡΙΟΧΗ

- AS

- ζητώ

- ζητώντας

- πτυχές

- εκτίμηση

- προσόν

- Ενεργητικό

- συσχετισμένη

- At

- επίθεση

- Επιθέσεις

- Προσπάθειες

- προσοχή

- ήχου

- πιστοποιώ την αυθεντικότητα

- Πιστοποίηση

- αυθεντικότητα

- Αυτοματοποίηση

- αυτοκίνητα

- αυτοκινήτων

- διαθεσιμότητα

- διαθέσιμος

- αποφύγετε

- μακριά

- πίσω

- υποστηρίζεται

- Κακός

- Υπόλοιπο

- βασίζονται

- Baseline

- βασικός

- βάση

- BE

- επειδή

- γίνονται

- να γίνει

- ήταν

- πριν

- Αρχή

- συμπεριφορά

- παρακάτω

- ΚΑΛΎΤΕΡΟΣ

- βέλτιστες πρακτικές

- Καλύτερα

- Πέρα

- Μεγάλος

- μεγαλύτερος

- Μεγαλύτερη

- Δισεκατομμύριο

- κενό

- και οι δύο

- παραβιάσεις

- χτίζω

- χτισμένο

- ενσωματωμένο

- επιχείρηση

- ανάπτυξη επιχείρησης

- επιχειρήσεις

- αλλά

- by

- υπολογίζεται

- CAN

- δεν μπορώ

- δυνατότητες

- αυτοκίνητο

- ο οποίος

- προσεκτικός

- αυτοκίνητα

- περίπτωση

- περιπτώσεις

- Αιτία

- Διευθύνων Σύμβουλος

- πιστοποιητικά

- Πιστοποίηση

- πιστοποιήσεις

- Πιστοποίηση

- αλυσίδα

- πρόκληση

- προκλήσεις

- αλλαγή

- Αλλαγές

- αλλαγή

- κανάλια

- έλεγχος

- τσιπ

- τσιπ

- επιλογή

- αξιώσεις

- τάξεις

- καθαρός

- Backup

- κωδικός

- κωδικοποιημένο

- συλλογή

- Κολλέγιο

- σε συνδυασμό

- Ελάτε

- ερχομός

- Κοινός

- συνήθως

- επικοινωνούν

- Επικοινωνία

- Διαβιβάσεις

- Εταιρείες

- ανταγωνισμός

- ανταγωνιστική

- πλήρης

- εντελώς

- συγκρότημα

- περίπλοκο

- Συμμόρφωση

- συστατικό

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- έννοια

- Ανησυχία

- ενδιαφερόμενος

- Πιθανά ερωτήματα

- Συνθήκες

- εμπιστευτικότητα

- διαμόρφωση

- συνδεδεμένος

- συνδεδεμένες συσκευές

- Συνδεσιμότητα

- συνέπεια

- Εξετάστε

- θεωρήσεις

- θεωρούνται

- συμβουλευτικές

- Καταναλωτές

- Περιέχει

- διαγωνισμός

- συνέβαλε

- ελέγχεται

- ελέγχους

- πυρήνας

- διορθώσει

- σωστά

- Κόστος

- δαπανηρός

- Δικαστικά έξοδα

- θα μπορούσε να

- καλύπτονται

- CPU

- δημιουργία

- δημιουργία

- κριτήρια

- κρίσιμης

- κρίσιμος

- κρυπτο

- κρυπτογράφηση

- Πελάτες

- προσαρμοσμένη

- Ηλεκτρονική επίθεση

- κύκλος

- Dana

- ημερομηνία

- Παραβιάσεις δεδομένων

- Δαβίδ

- Ημ.

- συμφωνία

- Αποφασίζοντας

- αποφάσεις

- βαθύς

- Άμυνα

- ορίζεται

- απαιτήσεις

- κατέδειξε

- αναπτυχθεί

- ανάπτυξη

- περιγράφεται

- Υπηρεσίες

- διαδικασία σχεδιασμού

- σχεδιαστής

- σχεδιαστές

- σχέδια

- Παρά

- λεπτομερής

- ανίχνευση

- Ανίχνευση

- καθορίζοντας

- προγραμματιστές

- Ανάπτυξη

- συσκευή

- Συσκευές

- διαφορετικές

- δύσκολος

- ψηφιακό

- ψηφιακές υπηρεσίες

- κατευθύνει

- Διευθυντής

- διαίρεση

- do

- κάνει

- Όχι

- τομέα

- γίνεται

- Μην

- οδηγείται

- οδηγός

- δίσκους

- κατά την διάρκεια

- δυναμικός

- e

- κάθε

- Νωρίς

- ευκολότερη

- πιο εύκολη

- εύκολα

- ed

- άκρη

- αποτελεσματικός

- είτε

- Ηλεκτρονική

- στοιχεία

- εξάλειψη

- Άλλος

- ενσωματωμένο

- τονίζει

- ενεργοποιήσετε

- ενεργοποιημένη

- δίνει τη δυνατότητα

- κρυπτογραφημένα

- τέλος

- Ατελείωτη

- τελικά σημεία

- μηχανικός

- Μηχανική

- Μηχανικοί

- αρκετά

- εξασφαλίζω

- εξασφαλίζοντας

- Ολόκληρος

- εξ ολοκλήρου

- καταχώριση

- Περιβάλλον

- ειδικά

- ουσιώδης

- κατ 'ουσίαν,

- καθιερώνει

- κ.λπ.

- Αιθέρας (ΕΤΗ)

- αξιολογήσει

- αξιολογώντας

- Even

- Κάθε

- απόδειξη

- παράδειγμα

- εκτελέστηκε

- εκτελεστικός

- υφιστάμενα

- υπάρχει

- αναμένεται

- ακριβά

- εξήγησε

- επεκτείνουν

- Επεκτείνεται

- εκτεταμένα

- έκταση

- εξωτερικός

- εξωτερικά

- εξαιρετικά

- μάτια

- παράγοντας

- Αποτυχία

- μακριά

- Μόδα

- Χαρακτηριστικά

- ανατροφοδότηση

- αισθάνομαι

- λίγοι

- τελικός

- Τελικά

- οικονομικός

- ΟΙΚΟΝΟΜΙΚΑ ΣΤΟΙΧΕΙΑ

- Εύρεση

- εύρεση

- firewall

- Όνομα

- πρώτη φορά

- πέντε

- σταθερός

- ελάττωμα

- ροή

- ακολουθείται

- Εξής

- Για

- Θεμέλιο

- Ιδρύματα

- θρυμματισμός

- Πλαίσιο

- από

- εμπρός

- λειτουργία

- λειτουργικός

- λειτουργίες

- λειτουργικότητα

- λειτουργία

- λειτουργίες

- θεμελιώδης

- Βασικές αρχές

- μελλοντικός

- γενικά

- παράγουν

- Γεώργιος

- παίρνω

- Δώστε

- Go

- Στόχοι

- μετάβαση

- καλός

- πήρε

- Κυβέρνηση

- σταδιακά

- σε μεγάλο βαθμό

- Group

- Μεγαλώνοντας

- σιδηροπρίονο

- hacked

- είχε

- λαβή

- συμβαίνω

- συμβαίνει

- Σκληρά

- σκληρότερα

- υλικού

- Έχω

- που έχει

- κεφάλι

- Υγεία

- βοήθεια

- χρήσιμο

- ως εκ τούτου

- εδώ

- Ψηλά

- υψηλότερο

- υψηλά

- Αυτοκινητόδρομος

- ολιστική

- εργασία

- Πως

- Πώς να

- Ωστόσο

- HTTPS

- τεράστιος

- i

- ιδανικά

- προσδιορίζονται

- προσδιορίσει

- προσδιορισμό

- ταυτότητες

- Ταυτότητα

- if

- αμέσως

- επιτακτικός

- εφαρμογή

- εφαρμοστεί

- εκτελεστικών

- σημαντικό

- αδύνατος

- in

- Σε άλλες

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- ενσωματώνω

- αυξημένη

- Αυξήσεις

- όλο και περισσότερο

- ανεξάρτητος

- Infineon

- επιρροή

- πληροφορίες

- Υποδομή

- παράδειγμα

- στη στιγμή

- ολοκλήρωμα

- ενσωματωθεί

- Ενσωμάτωση

- ακεραιότητα

- προορίζονται

- ενδιαφέρον

- διεπαφές

- εσωτερικός

- Internet

- σε

- εισαγάγει

- συμμετέχουν

- περιλαμβάνει

- IoT

- IP

- νησί

- Εκδόθηκε

- θέματα

- IT

- ΤΟΥ

- μόλις

- Διατήρηση

- Κλειδί

- πλήκτρα

- Είδος

- γνώση

- γνωστός

- τοπίο

- Γλώσσα

- Επίθετο

- Αφάνεια

- αργότερα

- Του νόμου

- στρώμα

- οδηγήσει

- Διαρροές

- ελάχιστα

- Υπήνεμος

- αριστερά

- μείον

- Επίπεδο

- επίπεδα

- Μόχλευση

- μόχλευση

- ζωή

- κύκλος ζωής

- κύκλους ζωής

- Μου αρέσει

- Περιωρισμένος

- γραμμή

- Λιστα

- Μακριά

- πλέον

- ματιά

- Παρτίδα

- Χαμηλός

- χαμηλότερα

- επικερδής

- Κυρίως

- μεγάλες

- κάνω

- Κατασκευή

- διαχειρίζεται

- διαχείριση

- Χειρισμός

- Κατασκευαστές

- κατασκευής

- πολοί

- χάρτη

- χαρτης

- αγορά

- Μάρκετινγκ

- ύλη

- max-width

- Ενδέχεται..

- μετράται

- μέτρα

- μηχανισμούς

- Γνωρίστε

- Μνήμη

- που αναφέρθηκαν

- ενδέχεται να

- Μύθος

- ελαχιστοποιεί

- ελάχιστο

- Μετριάζω

- μείωση

- μοντέλο

- μοντελοποίηση

- ΜΟΝΤΕΡΝΑ

- τρόπων

- τροποποιήσεις

- σπονδυλωτή

- ενότητα

- Παρακολούθηση

- παρακολούθηση

- οθόνες

- περισσότερο

- πλέον

- πολύ

- πολλαπλούς

- πρέπει

- Πρέπει να έχει

- αναγκαίως

- απαραίτητος

- Ανάγκη

- που απαιτούνται

- ανάγκες

- δίκτυο

- Πρόσβαση στο δίκτυο

- με βάση το δίκτυο

- νέα

- επόμενη

- Όχι.

- κόμβων

- Ν/Α

- Σημειώνεται

- τίποτα

- τώρα

- αριθμός

- σκοπός

- στόχοι

- παρατηρούμενη

- of

- off

- offline

- συχνά

- Παλιά

- on

- μια φορά

- ONE

- αποκλειστικά

- βάρος

- ανοίξτε

- λειτουργεί

- λειτουργίας

- λειτουργίες

- αντίθετος

- βελτιστοποιημένη

- Επιλογές

- or

- ΑΛΛΑ

- Άλλα

- δικός μας

- έξω

- επί

- φόρμες

- καταπατώ

- δική

- Χαρτί

- μέρος

- Ειδικότερα

- εξαρτήματα

- Το παρελθόν

- Patch

- Patches

- μονοπάτι

- Πληρωμή

- πληρωμές

- People

- τέλειος

- τέλεια

- επίδοση

- περιφερειακός

- προοπτική

- φυσικός

- εικόνα

- κομμάτια

- τοποθέτηση

- Μέρη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Σημείο

- Απόψεις

- σημεία

- λιμένες

- δυνατός

- δυναμικού

- ενδεχομένως

- δύναμη

- πρακτική

- πρακτικές

- παρουσίαση

- πρόεδρος

- πρόληψη

- αποτρέπει

- Κύριος

- αρχή

- αρχές

- Πριν

- ιδιωτικός

- ιδιωτική κρυπτογράφηση

- Πρόβλημα

- διαδικασια μας

- Διεργασίες

- μεταποίηση

- Επεξεργαστής

- επεξεργαστές

- Προϊόν

- κύκλος ζωής προϊόντος

- παραγωγή

- Προϊόντα

- προϊόντα σήμερα

- Προφίλ ⬇️

- προγραμματιζόμενος

- Προγραμματισμός

- κατάλληλος

- δεόντως

- υποστηρικτής

- προστασία

- προστατεύονται

- προστασία

- προστασία

- πρωτόκολλα

- αποδεδειγμένη

- παρέχουν

- παρέχεται

- παρέχει

- βάζω

- Python

- Ερωτήσεις

- ιπποδρομίες

- ΣΠΑΝΙΟΣ

- εκτίμηση

- πραγματικός

- πραγματικό κόσμο

- πραγματικά

- λογικός

- λόγους

- πρόσφατος

- αναγνώριση

- συνιστάται

- ανάκτηση

- επανασχεδιασμό

- μείωση

- σχέση

- κάντε ΕΓΓΡΑΦΗ

- Ρυθμιστικές Αρχές

- κανονισμοί

- ρυθμιστές

- παραμένουν

- μακρόθεν

- αντικαθιστώ

- αναφέρουν

- εκπροσωπώ

- απαιτείται

- απαιτήσεις

- ανθεκτικότητα

- ελαστικός

- Αντίσταση

- Υποστηρικτικό υλικό

- απάντησης

- αναθεωρήσεις

- δεξιά

- δικαιώματα

- Κίνδυνος

- διαχείριση των κινδύνων

- κινδύνους

- ευρωστία

- Ρόλος

- ρίζα

- Άρθρο

- τρέχει

- ένα ασφαλές

- Είπε

- SAND

- ρητό

- επεκτάσιμη

- Κλίμακα

- σενάριο

- Σχολείο

- Σχολεία

- μηδέν

- Δεύτερος

- μυστικά

- προστατευμένο περιβάλλον

- Ασφαλής

- ασφαλώς

- ασφάλεια

- Μέτρα ασφαλείας

- δείτε

- τμήμα

- τμήματα

- επιλέγονται

- επιλογή

- Τις Πωλήσεις

- Ημιαγωγοί

- αρχαιότερος

- αίσθηση

- ευαίσθητος

- Ευαισθησία

- αισθητήρες

- Ακολουθία

- Σειρές

- σοβαρός

- Υπηρεσίες

- σειρά

- διάφοροι

- Shared

- αυτή

- σεντόνι

- ΜΕΤΑΤΟΠΙΣΗ

- πλοίο

- θα πρέπει να

- κλείσιμο

- Siemens

- υπογραφή

- Υπογραφές

- σημαντικός

- Πυρίτιο

- παρόμοιες

- Απλούς

- αφού

- ενιαίας

- έξυπνος

- So

- Μαλακός

- λογισμικό

- ασφάλεια του λογισμικού

- λύση

- Λύσεις

- μερικοί

- Κάποιος

- κάτι

- μερικές φορές

- Πηγή

- συγκεκριμένες

- προδιαγραφές

- Φάσμα

- ταχύτητες

- Στάδιο

- στάδια

- πρότυπα

- Εκκίνηση

- ξεκινά

- Κατάσταση

- Μελών

- σταθερός

- Βήμα

- Ακόμη

- χώρος στο δίσκο

- Στρατηγική

- εξορθολογισμένη

- ισχυρός

- Φοιτητές

- Εκπληκτική

- επιτυχής

- Επιτυχώς

- τέτοιος

- κατάλληλος

- βέβαιος

- Επιφάνεια

- Susan

- σύστημα

- συστήματα

- Πάρτε

- ομιλία

- απτά

- στόχος

- στόχευση

- Τεχνολογία

- δοκιμή

- Δοκιμές

- δοκιμές

- από

- ότι

- Η

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- πράγμα

- πράγματα

- νομίζω

- αυτό

- εκείνοι

- σκέψη

- απειλή

- ανίχνευσης απειλών

- απειλές

- τρία

- Μέσω

- παντού

- ώρα

- φορές

- προς την

- σήμερα

- ένδειξη

- κουπόνια

- αντωνάκης

- πολύ

- εργαλείο

- ενεργοποιούν

- αληθής

- Εμπιστευθείτε

- Έμπιστος

- αξιόπιστος

- προσπαθώ

- προσπαθώντας

- δύο

- τύπος

- τύποι

- τυπικός

- συνήθως

- τελικά

- υπό

- υποκείμενες

- καταλαβαίνω

- κατανόηση

- κατανοητή

- μοναδικός

- άγνωστος

- Παράνομη

- μέχρι

- Ενημέρωση

- ενημερώσεις

- ενημέρωση

- αναβάθμισης

- αναβαθμίσεις

- χρήση

- περίπτωση χρήσης

- μεταχειρισμένος

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- αξία

- πωλητές

- επαληθεύοντας

- εντριβής

- πολύ

- μέσω

- βιώσιμος

- μέγγενη

- Vice President

- Δες

- ζωτικής σημασίας

- Θέματα ευπάθειας

- Τοίχος

- θέλω

- ήταν

- τρόπους

- we

- φορετός

- εβδομάδα

- ΛΟΙΠΌΝ

- Τι

- Τι είναι

- ανεξαρτήτως

- πότε

- αν

- Ποιό

- ενώ

- ευρύς

- ευρύτερο

- θα

- με

- εντός

- χωρίς

- λόγια

- Εργασία

- Εργατικό δυναμικό

- εργαζόμενος

- εκτέλεση

- κόσμος

- παγκόσμιος

- θα

- Λανθασμένος

- έτος

- χρόνια

- Ναί

- εσείς

- Σας

- zephyrnet