Μια άλλη μέρα, άλλη μια παραβίαση βάσης δεδομένων που βασίζεται σε διακριτικά πρόσβασης.

Αυτή τη φορά, το θύμα (και κατά κάποιο τρόπο, φυσικά, και ο ένοχος) είναι της Microsoft GitHub επιχείρηση.

Το GitHub ισχυρίζεται ότι εντόπισε την παραβίαση γρήγορα, την επόμενη μέρα που συνέβη, αλλά μέχρι τότε η ζημιά είχε γίνει:

Στις 6 Δεκεμβρίου 2022, τα αποθετήρια από το δικό μας

atom,desktop, και άλλοι καταργημένοι οργανισμοί που ανήκουν στο GitHub κλωνοποιήθηκαν από ένα παραβιασμένο Προσωπικό διακριτικό πρόσβασης (PAT) που σχετίζεται με έναν λογαριασμό μηχανής. Μόλις εντοπίστηκε στις 7 Δεκεμβρίου 2022, η ομάδα μας ανακάλεσε αμέσως τα παραβιασμένα διαπιστευτήρια και άρχισε να διερευνά πιθανές επιπτώσεις στους πελάτες και στα εσωτερικά συστήματα.

Με απλά λόγια: κάποιος χρησιμοποίησε έναν προ-δημιουργημένο κωδικό πρόσβασης που αποκτήθηκε από το who-knows-where για να αναζητήσει τα περιεχόμενα διαφόρων αποθετηρίων πηγαίου κώδικα που ανήκαν στο ίδιο το GitHub.

Υποθέτουμε ότι το GitHub διατηρεί τον δικό του κώδικα στο GitHub (θα ήταν κάτι σαν ψήφος δυσπιστίας για τον εαυτό του αν δεν το έκανε!), αλλά δεν ήταν το υποκείμενο δίκτυο ή η υποδομή αποθήκευσης GitHub που παραβιάστηκε, απλώς μερικά από τα έργα του GitHub που ήταν αποθηκευμένα εκεί.

Παραλίες και πλευρική κίνηση

Σκεφτείτε αυτήν την παραβίαση σαν ένας απατεώνας που κρατά τον κωδικό πρόσβασης του αρχείου email του Outlook και κατεβάζει τα μηνύματά σας του τελευταίου μήνα.

Μέχρι να το παρατηρήσετε, το δικό σας email θα είχε ήδη χαθεί, αλλά ούτε το ίδιο το Outlook ούτε οι λογαριασμοί άλλων χρηστών θα είχαν επηρεαστεί άμεσα.

Σημειώστε, ωστόσο, την προσεκτική χρήση της λέξης «απευθείας» στην προηγούμενη πρόταση, επειδή ο παραβιασμός ενός λογαριασμού σε ένα σύστημα μπορεί να οδηγήσει σε αρνητικά αποτελέσματα εναντίον άλλων χρηστών ή ακόμη και εναντίον του συστήματος στο σύνολό του.

Για παράδειγμα, ο εταιρικός σας λογαριασμός email περιέχει σχεδόν σίγουρα αλληλογραφία προς και από τους συναδέλφους σας, το τμήμα πληροφορικής σας και άλλες εταιρείες.

Σε αυτά τα μηνύματα ηλεκτρονικού ταχυδρομείου μπορεί να έχετε αποκαλύψει εμπιστευτικές πληροφορίες σχετικά με ονόματα λογαριασμών, λεπτομέρειες συστήματος, επιχειρηματικά σχέδια, διαπιστευτήρια σύνδεσης και άλλα.

Η χρήση νοημοσύνης επίθεσης από ένα μέρος ενός συστήματος για την περιστροφή σε άλλα μέρη του ίδιου ή άλλων συστημάτων είναι γνωστή στη φρασεολογία ως πλευρική κίνηση, όπου οι εγκληματίες του κυβερνοχώρου καθιερώνουν πρώτα αυτό που θα μπορούσατε να αποκαλέσετε "παραλία του συμβιβασμού" και στη συνέχεια προσπαθούν να επεκτείνουν την πρόσβασή τους από εκεί.

Τι υπάρχει στα αποθετήρια σας, τέλος πάντων;

Στην περίπτωση κλεμμένων βάσεων δεδομένων πηγαίου κώδικα, είτε είναι αποθηκευμένες στο GitHub είτε αλλού, υπάρχει πάντα ο κίνδυνος ένα ιδιωτικό αποθετήριο να περιλαμβάνει διαπιστευτήρια πρόσβασης σε άλλα συστήματα ή να επιτρέψει στους εγκληματίες του κυβερνοχώρου να αποκτήσουν πιστοποιητικά υπογραφής κώδικα που χρησιμοποιούνται κατά την κατασκευή του λογισμικό για δημόσια κυκλοφορία.

Στην πραγματικότητα, αυτού του είδους η διαρροή δεδομένων μπορεί να είναι ακόμη και πρόβλημα για δημόσια αποθετήρια, συμπεριλαμβανομένων έργων ανοιχτού πηγαίου κώδικα που δεν είναι μυστικά και υποτίθεται ότι μπορούν να τα κατεβάσει οποιοσδήποτε.

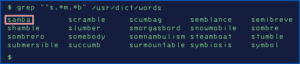

Η διαρροή δεδομένων ανοιχτού κώδικα μπορεί να συμβεί όταν οι προγραμματιστές κατά λάθος ομαδοποιούν ιδιωτικά αρχεία από το δίκτυο ανάπτυξής τους στο δημόσιο πακέτο κώδικα που τελικά ανεβάζουν για να έχουν πρόσβαση όλοι.

Αυτό το είδος λάθους μπορεί να οδηγήσει σε πολύ δημόσια (και πολύ δημόσια αναζήτηση) διαρροή ιδιωτικών αρχείων διαμόρφωσης, ιδιωτικού διακομιστή κλειδιά πρόσβασης, προσωπικός διακριτικά πρόσβασης και κωδικούς πρόσβασης, ακόμη και ολόκληρους δέντρα καταλόγου που απλώς βρίσκονταν στο λάθος μέρος τη λάθος στιγμή.

Καλώς ή κακώς, το GitHub χρειάστηκε σχεδόν δύο μήνες για να καταλάβει πόσα πράγματα έπιασαν οι επιτιθέμενοί του σε αυτήν την περίπτωση, αλλά οι απαντήσεις έχουν πλέον βγει και φαίνεται:

- Οι απατεώνες κατέλαβαν πιστοποιητικά υπογραφής κώδικα για τα προϊόντα GitHub Desktop και Atom. Αυτό σημαίνει, θεωρητικά, ότι θα μπορούσαν να δημοσιεύσουν αδίστακτο λογισμικό με επίσημη σφραγίδα έγκρισης Github. Λάβετε υπόψη ότι δεν χρειάζεται να είστε ήδη χρήστης κανενός από αυτά τα συγκεκριμένα προϊόντα για να εξαπατηθείτε – οι εγκληματίες θα μπορούσαν να δώσουν την εμπιστευτικότητα του GitHub σχεδόν σε οποιοδήποτε λογισμικό ήθελαν.

- Τα κλεμμένα πιστοποιητικά υπογραφής ήταν κρυπτογραφημένα και οι απατεώνες προφανώς δεν πήραν τους κωδικούς πρόσβασης. Αυτό σημαίνει, στην πράξη, ότι παρόλο που οι απατεώνες έχουν τα πιστοποιητικά, δεν θα μπορούν να τα χρησιμοποιήσουν εκτός και μέχρι να σπάσουν αυτούς τους κωδικούς πρόσβασης.

Οι ελαφρυντικοί παράγοντες

Αυτό ακούγεται σαν πολύ καλά νέα από μια κακή αρχή, και αυτό που κάνει τα νέα ακόμα καλύτερα είναι:

- Μόνο τρία από τα πιστοποιητικά δεν είχαν λήξει ακόμη την ημέρα που έκλεψαν. Δεν μπορείτε να χρησιμοποιήσετε ένα πιστοποιητικό που έχει λήξει για να υπογράψετε νέο κωδικό, ακόμα κι αν έχετε τον κωδικό πρόσβασης για την αποκρυπτογράφηση του πιστοποιητικού.

- Ένα κλεμμένο πιστοποιητικό έληξε στο ενδιάμεσο, στις 2023-01-04. Αυτό το πιστοποιητικό ήταν για την υπογραφή προγραμμάτων των Windows.

- Ένα δεύτερο κλεμμένο πιστοποιητικό λήγει αύριο, 2023-02-01. Αυτό είναι επίσης ένα πιστοποιητικό υπογραφής για λογισμικό Windows.

- Το τελευταίο πιστοποιητικό λήγει μόνο το 2027. Αυτό είναι για την υπογραφή εφαρμογών της Apple, οπότε το GitHub λέει ότι είναι «Συνεργασία με την Apple για την παρακολούθηση τυχόν […] νέων εφαρμογών που έχουν υπογραφεί». Σημειώστε ότι οι απατεώνες θα πρέπει να σπάσουν πρώτα τον κωδικό πρόσβασης του πιστοποιητικού.

- Όλα τα επηρεαζόμενα πιστοποιητικά θα ανακληθούν στις 2023-02-02. Τα ανακληθέντα πιστοποιητικά προστίθενται σε μια ειδική λίστα ελέγχου που μπορούν να χρησιμοποιήσουν τα λειτουργικά συστήματα (μαζί με εφαρμογές όπως τα προγράμματα περιήγησης) για να αποκλείσουν περιεχόμενο που έχει εγγυηθεί πιστοποιητικά που δεν πρέπει πλέον να είναι αξιόπιστα.

- Σύμφωνα με το GitHub, δεν έγιναν μη εξουσιοδοτημένες αλλαγές σε κανένα από τα αποθετήρια που είχαν τεθεί σε λειτουργία. Φαίνεται σαν να ήταν ένας συμβιβασμός «μόνο για ανάγνωση», όπου οι επιτιθέμενοι μπορούσαν να κοιτάξουν, αλλά όχι να αγγίξουν.

Τι να κάνω;

Τα καλά νέα είναι ότι αν δεν είστε χρήστης του GitHub Desktop ή του Atom, δεν χρειάζεται να κάνετε τίποτα αμέσως.

Εάν έχετε Επιφάνεια εργασίας GitHub, πρέπει να κάνετε αναβάθμιση πριν από αύριο, για να βεβαιωθείτε ότι έχετε αντικαταστήσει τυχόν εμφανίσεις της εφαρμογής που έχουν υπογραφεί με ένα πιστοποιητικό που πρόκειται να επισημανθεί ως κακό.

Εάν εξακολουθείτε να χρησιμοποιείτε άτομο (το οποίο διακόπηκε τον Ιούνιο του 2022 και τελείωσε τη ζωή του ως επίσημο έργο λογισμικού GitHub στις 2022-12-15), θα χρειαστεί κάπως περιέργως να υποβάθμιση σε μια ελαφρώς παλαιότερη έκδοση που δεν ήταν υπογεγραμμένη με ένα πλέον κλεμμένο πιστοποιητικό.

Δεδομένου ότι το Atom έχει ήδη φτάσει στο τέλος της επίσημης ζωής του και δεν θα λαμβάνει άλλες ενημερώσεις ασφαλείας, μάλλον θα πρέπει να το αντικαταστήσετε ούτως ή άλλως. (Ο εξαιρετικά δημοφιλής Visual Studio Code, ο οποίος ανήκει επίσης στη Microsoft, φαίνεται να είναι ο κύριος λόγος για τον οποίο η Atom διακόπηκε εξαρχής.)

Εάν είστε προγραμματιστής ή διαχειριστής λογισμικού…

…γιατί να μην το χρησιμοποιήσετε ως κίνητρο για να πάτε να ελέγξετε:

- Ποιος έχει πρόσβαση σε ποια μέρη του δικτύου ανάπτυξης μας; Ειδικά για έργα παλαιού τύπου ή έργα στο τέλος του κύκλου ζωής τους, υπάρχουν χρήστες παλαιού τύπου που εξακολουθούν να έχουν εναπομείνασα πρόσβαση που δεν χρειάζονται πια;

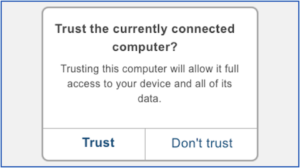

- Πόσο προσεκτικά είναι κλειδωμένη η πρόσβαση στο αποθετήριο κωδικών μας; Έχει κάποιος χρήστης κωδικούς πρόσβασης ή διακριτικά πρόσβασης που θα μπορούσαν εύκολα να κλαπούν ή να χρησιμοποιηθούν κατάχρηση εάν οι υπολογιστές τους παραβιάζονταν;

- Έχει ανεβάσει κανείς αρχεία που δεν θα έπρεπε να υπάρχουν; Τα Windows μπορούν να παραπλανήσουν ακόμη και έμπειρους χρήστες αποκρύπτοντας τις επεκτάσεις στο τέλος των ονομάτων αρχείων, ώστε να μην είστε πάντα σίγουροι ποιο αρχείο είναι ποιο. Τα συστήματα Linux και Unix, συμπεριλαμβανομένου του macOS, αποκρύπτουν αυτόματα από την προβολή (αλλά όχι από τη χρήση!) τυχόν αρχεία και καταλόγους που ξεκινούν με χαρακτήρα τελείας (περιόδου).

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://nakedsecurity.sophos.com/2023/01/31/github-code-signing-certificates-stolen-but-will-be-revoked-this-week/

- 1

- 2022

- 7

- a

- Ικανός

- Σχετικά

- Απόλυτος

- πρόσβαση

- Λογαριασμός

- Λογαριασμοί

- αποκτήθηκαν

- πραγματικά

- προστιθέμενη

- Μετά το

- κατά

- Όλα

- ήδη

- πάντοτε

- και

- Άλλος

- απαντήσεις

- κάποιος

- app

- Apple

- έγκριση

- εφαρμογές

- Αρχείο

- συσχετισμένη

- άτομο

- επίθεση

- συγγραφέας

- αυτόματη

- αυτομάτως

- background-image

- Κακός

- επειδή

- πριν

- ξεκίνησε

- Καλύτερα

- Αποκλεισμός

- σύνορο

- Κάτω μέρος

- παραβίαση

- browsers

- Κτίριο

- Δέσμη

- επιχείρηση

- κλήση

- προσεκτικός

- προσεκτικά

- περίπτωση

- Κέντρο

- σίγουρα

- πιστοποιητικό

- πιστοποιητικά

- Αλλαγές

- χαρακτήρας

- έλεγχος

- αξιώσεις

- κωδικός

- συναδέλφους

- χρώμα

- Εταιρείες

- συμβιβασμός

- Συμβιβασμένος

- υπολογιστές

- εμπιστοσύνη

- διαμόρφωση

- Περιέχει

- περιεχόμενο

- περιεχόμενα

- Εταιρικές εκδηλώσεις

- θα μπορούσε να

- πορεία

- κάλυμμα

- ρωγμή

- Διαπιστεύσεις

- Εγκληματίες

- απατεώνες

- Πελάτες

- εγκληματίες του κυβερνοχώρου

- ημερομηνία

- διαρροή δεδομένων

- βάση δεδομένων

- βάσεις δεδομένων

- ημέρα

- Δεκέμβριος

- Αποκρυπτογράφηση

- Τμήμα

- επιφάνεια εργασίας

- καθέκαστα

- εντοπιστεί

- Εργολάβος

- προγραμματιστές

- Ανάπτυξη

- κατευθείαν

- Κατάλογοι

- Display

- Μην

- DOT

- κάτω

- εύκολα

- αποτελέσματα

- είτε

- αλλού

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- κρυπτογραφημένα

- εξασφαλίζω

- Ολόκληρος

- ειδικά

- εγκαθιδρύω

- Even

- όλοι

- παράδειγμα

- υφιστάμενα

- έμπειρος

- επεκτείνουν

- επεκτάσεις

- Εικόνα

- Αρχεία

- Αρχεία

- Όνομα

- σημαία

- από

- παίρνω

- να πάρει

- GitHub

- Δώστε

- Go

- καλός

- συμβαίνω

- συνέβη

- ύψος

- Κρύβω

- κρατήστε

- φτερουγίζω

- Πως

- Ωστόσο

- HTTPS

- αμέσως

- Επίπτωση

- in

- Κίνητρο

- περιλαμβάνουν

- Συμπεριλαμβανομένου

- πληροφορίες

- Υποδομή

- Νοημοσύνη

- εσωτερικός

- IT

- εαυτό

- ορολογία

- γνωστός

- Επίθετο

- οδηγήσει

- διαρροή

- Κληροδότημα

- ζωή

- linux

- κλειδωμένη

- πλέον

- ματιά

- ΦΑΊΝΕΤΑΙ

- μηχανή

- MacOS

- που

- ΚΑΝΕΙ

- διευθυντής

- Περιθώριο

- max-width

- μέσα

- μηνύματα

- Microsoft

- ενδέχεται να

- λάθος

- μετριασμός

- Παρακολούθηση

- μήνες

- περισσότερο

- ονόματα

- σχεδόν

- Ανάγκη

- κανενα απο τα δυο

- δίκτυο

- Νέα

- νέα

- κανονικός

- επίσημος ανώτερος υπάλληλος

- ONE

- ανοικτού κώδικα

- λειτουργίας

- λειτουργικά συστήματα

- οργανώσεις

- ΑΛΛΑ

- θέα

- δική

- πακέτο

- μέρος

- εξαρτήματα

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- Παύλος

- περίοδος

- προσωπικός

- Μέρος

- φώναξε

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- θέση

- Δημοσιεύσεις

- δυναμικού

- πρακτική

- αρκετά

- προηγούμενος

- πρωταρχικός

- ιδιωτικός

- πιθανώς

- Πρόβλημα

- Προϊόντα

- Προγράμματα

- σχέδιο

- έργα

- δημόσιο

- δημοσίως

- δημοσιεύει

- βάζω

- γρήγορα

- φθάσει

- λόγος

- απελευθερώνουν

- αντικαθιστώ

- αντικατασταθούν

- Αποθήκη

- Αποκαλυφθε'ντα

- Κίνδυνος

- ίδιο

- Δεύτερος

- Μυστικό

- ασφάλεια

- ενημερώσεις ασφαλείας

- φαίνεται

- ποινή

- θα πρέπει να

- υπογράψουν

- υπογραφεί

- υπογραφή

- απλά

- So

- λογισμικό

- στέρεο

- μερικοί

- Κάποιος

- κάτι

- κάπως

- Πηγή

- πρωτογενής κώδικας

- ειδική

- συγκεκριμένες

- Εκκίνηση

- Ακόμη

- κλαπεί

- χώρος στο δίσκο

- αποθηκεύονται

- στούντιο

- τέτοιος

- υποτιθεμένος

- SVG

- σύστημα

- συστήματα

- Η

- τους

- Εκεί.

- αυτή την εβδομάδα

- τρία

- ώρα

- προς την

- ένδειξη

- κουπόνια

- αύριο

- κορυφή

- αφή

- μετάβαση

- διαφανής

- Έμπιστος

- τελικά

- υποκείμενες

- unix

- ενημερώσεις

- αναβάθμισης

- Φορτώθηκε

- URL

- χρήση

- Χρήστες

- Χρήστες

- διάφορα

- εκδοχή

- Θύμα

- Δες

- Ψηφίστε

- ήθελε

- τρόπους

- εβδομάδα

- Τι

- αν

- Ποιό

- Ο ΟΠΟΊΟΣ

- θα

- παράθυρα

- λέξη

- αξία

- θα

- Λανθασμένος

- Σας

- zephyrnet

![S3 Ep124: Όταν οι λεγόμενες εφαρμογές ασφαλείας γίνονται απατεώνες [Ήχος + Κείμενο]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)