Amazon RedShift επιταχύνει το χρόνο σας για πληροφορίες με γρήγορη, εύκολη και ασφαλή αποθήκευση δεδομένων cloud σε κλίμακα. Δεκάδες χιλιάδες πελάτες βασίζονται στο Amazon Redshift για την ανάλυση exabyte δεδομένων και την εκτέλεση σύνθετων αναλυτικών ερωτημάτων.

Μπορείτε να χρησιμοποιήσετε τους πελάτες SQL που προτιμάτε για να αναλύσετε τα δεδομένα σας σε ένα Amazon RedShift αποθήκη δεδομένων. Συνδεθείτε απρόσκοπτα αξιοποιώντας διαπιστευτήρια παρόχου ταυτότητας (IdP) ή single sign-on (SSO) για να συνδεθείτε στην αποθήκη δεδομένων Redshift για να επαναχρησιμοποιήσετε τα υπάρχοντα διαπιστευτήρια χρήστη και να αποφύγετε πρόσθετες ρυθμίσεις και ρυθμίσεις παραμέτρων χρήστη. Χρησιμοποιώντας Έλεγχος πρόσβασης βάσει ρόλων (RBAC), μπορείτε να απλοποιήσετε τη διαχείριση των προνομίων χρήστη, τα δικαιώματα βάσης δεδομένων και τη διαχείριση των αδειών ασφαλείας στο Amazon Redshift. Μπορείτε επίσης να χρησιμοποιήσετε ρόλους βάσης δεδομένων redshift για να ορίσετε ένα σύνολο αυξημένων δικαιωμάτων, όπως για μια οθόνη συστήματος ή για διαχειριστή βάσης δεδομένων.

Χρησιμοποιώντας Διαχείριση ταυτότητας και πρόσβασης AWS (IAM) με το RBAC, οι οργανισμοί μπορούν να απλοποιήσουν τη διαχείριση χρηστών επειδή δεν χρειάζεται πλέον να δημιουργείτε χρήστες και να τους αντιστοιχίζετε σε ρόλους βάσης δεδομένων με μη αυτόματο τρόπο. Μπορείτε να ορίσετε τους αντιστοιχισμένους ρόλους της βάσης δεδομένων ως κύρια ετικέτα για τις ομάδες IdP ή τον ρόλο IAM, έτσι ώστε οι ρόλοι βάσης δεδομένων του Redshift και οι χρήστες που είναι μέλη αυτών των ομάδων IdP να εκχωρούνται στους ρόλους της βάσης δεδομένων αυτόματα.

Νωρίτερα το 2023, εμείς ξεκίνησε υποστήριξη για την ενσωμάτωση της Okta με Χωρίς διακομιστή Amazon Redshift χρησιμοποιώντας ρόλους βάσης δεδομένων. Σε αυτήν την ανάρτηση, εστιάζουμε στο Okta ως IdP και παρέχουμε καθοδήγηση βήμα προς βήμα για την ενσωμάτωση ενός παρεχόμενου συμπλέγματος Redshift με το Okta χρησιμοποιώντας το Redshift Query Editor v2 και με πελάτες SQL όπως το SQL Workbench/J. Μπορείτε να χρησιμοποιήσετε αυτόν τον μηχανισμό με άλλους παρόχους IdP, όπως το Azure Active Directory ή το Ping, με οποιεσδήποτε εφαρμογές ή εργαλεία που χρησιμοποιούν το πρόγραμμα οδήγησης JDBC, ODBC ή Python της Amazon.

Πρόσφατα ανακοινώσαμε επίσης Amazon RedShift ενσωμάτωση με το AWS IAM Identity Center, υποστηρίζοντας διάδοση αξιόπιστης ταυτότητας, επιτρέποντάς σας να χρησιμοποιήσετε τρίτοι πάροχοι ταυτότητας (IdP) όπως Microsoft Entra ID (Azure AD), Okta, Ping και OneLogin. Αυτή η ενοποίηση απλοποιεί τη διαδικασία ελέγχου ταυτότητας και εξουσιοδότησης για χρήστες του Amazon Redshift που χρησιμοποιούν Επεξεργαστής ερωτημάτων V2 or Amazon Quicksight, διευκολύνοντας την ασφαλή πρόσβαση στην αποθήκη δεδομένων σας. Το AWS IAM Identity Center προσφέρει αυτόματη παροχή χρηστών και ομάδων από το Okta στον εαυτό του, χρησιμοποιώντας το πρωτόκολλο System for Cross-domain Identity Management (SCIM) 2.0. Αυτή η ενοποίηση επιτρέπει τον απρόσκοπτο συγχρονισμό των πληροφοριών μεταξύ δύο υπηρεσιών, διασφαλίζοντας ακριβείς και ενημερωμένες πληροφορίες στο AWS IAM Identity Center. Αναφέρομαι σε Ενσωματώστε το Okta με το Amazon Redshift Query Editor V2 χρησιμοποιώντας το AWS IAM Identity Center για απρόσκοπτη Single Sign-On ανάρτηση ιστολογίου για να μάθετε περισσότερα σχετικά με τη ρύθμιση της ενιαίας σύνδεσης (SSO) στο Amazon Redshift χρησιμοποιώντας ενσωμάτωση με IdC και Okta ως πάροχο ταυτότητας.

Εάν ενδιαφέρεστε να χρησιμοποιήσετε τη μοναδική σύνδεση που βασίζεται στο IAM με ρόλους βάσης δεδομένων Amazon Redshift, τότε μπορείτε να συνεχίσετε να διαβάζετε αυτό το ιστολόγιο.

Επισκόπηση λύσεων

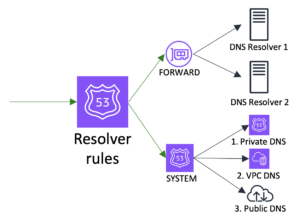

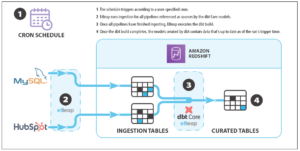

Το παρακάτω διάγραμμα απεικονίζει τη ροή ελέγχου ταυτότητας του Okta με ένα σύμπλεγμα παρεχόμενο με Redshift χρησιμοποιώντας ενοποιημένους ρόλους IAM και αυτόματη αντιστοίχιση ρόλων βάσης δεδομένων.

Η ροή εργασίας περιέχει τα ακόλουθα βήματα:

- Είτε ο χρήστης επιλέγει μια εφαρμογή IdP στο πρόγραμμα περιήγησής του, είτε ο πελάτης SQL ξεκινά ένα αίτημα ελέγχου ταυτότητας χρήστη στο IdP (Okta).

- Μετά από επιτυχή έλεγχο ταυτότητας, η Okta υποβάλλει ένα αίτημα στο τελικό σημείο της ομοσπονδίας AWS με μια δήλωση SAML που περιέχει τις κύριες ετικέτες.

- Το τελικό σημείο της ομοσπονδίας AWS επικυρώνει τον ισχυρισμό SAML και επικαλείται το Υπηρεσία διακριτικών ασφαλείας AWS (AWS STS) API

AssumeRoleWithSAML. Ο ισχυρισμός SAML περιέχει τις πληροφορίες χρήστη και ομάδας IdP που είναι αποθηκευμένες στοRedshiftDbUserκαιRedshiftDbRolesκύριες ετικέτες, αντίστοιχα. Τα προσωρινά διαπιστευτήρια IAM επιστρέφονται στον υπολογιστή-πελάτη SQL ή, εάν χρησιμοποιείται το πρόγραμμα επεξεργασίας ερωτήματος v2, το πρόγραμμα περιήγησης του χρήστη ανακατευθύνεται στην κονσόλα Επεξεργαστή ερωτήματος v2 χρησιμοποιώντας τα προσωρινά διαπιστευτήρια IAM. - Τα προσωρινά διαπιστευτήρια IAM χρησιμοποιούνται από το πρόγραμμα-πελάτη SQL ή το Query Editor v2 για την κλήση του Redshift API

GetClusterCredentialsWithIAM. Αυτό το API χρησιμοποιεί τις κύριες ετικέτες για να προσδιορίσει τους ρόλους χρήστη και βάσης δεδομένων στους οποίους ανήκει ο χρήστης. Ένας συσχετισμένος χρήστης βάσης δεδομένων δημιουργείται εάν ο χρήστης συνδέεται για πρώτη φορά και του εκχωρούνται αυτόματα οι αντίστοιχοι ρόλοι της βάσης δεδομένων. Ένας προσωρινός κωδικός πρόσβασης επιστρέφεται στον πελάτη SQL. - Χρησιμοποιώντας τον χρήστη της βάσης δεδομένων και τον προσωρινό κωδικό πρόσβασης, ο πελάτης SQL ή το Query Editor v2 συνδέεται στο Amazon Redshift. Κατά τη σύνδεση, ο χρήστης εξουσιοδοτείται με βάση τους ρόλους της βάσης δεδομένων Redshift που έχουν εκχωρηθεί στο Βήμα 4.

Προϋποθέσεις

Χρειάζεστε τις ακόλουθες προϋποθέσεις για να ρυθμίσετε αυτήν τη λύση:

Συνδεθείτε με ένα παρεχόμενο σύμπλεγμα Redshift ως ομοσπονδιακός χρήστης χρησιμοποιώντας το Query Editor v2

Για να συνδεθείτε χρησιμοποιώντας το Query Editor v2, ολοκληρώστε τα παρακάτω βήματα:

- Ακολουθήστε όλα τα βήματα που περιγράφονται στις ενότητες Ρυθμίστε την εφαρμογή Okta και Ρυθμίστε τη διαμόρφωση AWS στα ακόλουθα θέση.

- Για την πολιτική πρόσβασης στο Amazon Redshift IAM, αντικαταστήστε την πολιτική με το ακόλουθο JSON για να χρησιμοποιήσετε το

GetClusterCredentialsWithIAMAPI:

Τώρα είστε έτοιμοι να συνδεθείτε στο παρεχόμενο σύμπλεγμα Redshift χρησιμοποιώντας το Query Editor v2 και την ομοσπονδιακή σύνδεση.

- Χρησιμοποιήστε τη διεύθυνση URL SSO από την Okta και συνδεθείτε στον λογαριασμό σας στην Okta με τα διαπιστευτήρια χρήστη σας. Για αυτήν την επίδειξη, συνδεόμαστε με τον χρήστη Ethan.

- Στο Query Editor v2, επιλέξτε το παρεχόμενο σύμπλεγμα Redshift (κάντε δεξί κλικ) και επιλέξτε Δημιουργία σύνδεσης.

- Για Πιστοποίηση, Επιλέξτε Προσωρινά διαπιστευτήρια που χρησιμοποιούν την ταυτότητά σας IAM.

- Για βάση δεδομένων, εισαγάγετε το όνομα της βάσης δεδομένων με το οποίο θέλετε να συνδεθείτε.

- Επιλέξτε Δημιουργία σύνδεσης.

- Εκτελέστε την ακόλουθη εντολή για να επιβεβαιώσετε ότι έχετε συνδεθεί ως ομοσπονδιακός χρήστης και επίσης για να λάβετε τη λίστα ρόλων που σχετίζονται με αυτόν τον χρήστη για την τρέχουσα περίοδο λειτουργίας:

Επειδή ο Ethan είναι μέρος της ομάδας πωλήσεων και του έχουν παραχωρηθεί δικαιώματα πρόσβασης σε πίνακες στο sales_schema, θα πρέπει να έχει πρόσβαση σε αυτούς τους πίνακες χωρίς προβλήματα. Ωστόσο, εάν προσπαθήσει να αποκτήσει πρόσβαση σε πίνακες στο finance_schema, θα λάμβανε ένα σφάλμα άρνησης άδειας επειδή ο Ethan δεν είναι μέλος του χρηματοοικονομικού ομίλου στην Okta.

Συνδεθείτε με ένα παρεχόμενο σύμπλεγμα Redshift ως ομοσπονδιακός χρήστης μέσω ενός πελάτη τρίτου κατασκευαστή

Για να συνδεθείτε ως ομοσπονδιακός χρήστης μέσω ενός πελάτη τρίτου κατασκευαστή, ολοκληρώστε τα ακόλουθα βήματα:

- Ακολουθήστε τα βήματα 1 και 2 που περιγράφονται στην παραπάνω ενότητα (Σύνδεση με ένα σύμπλεγμα παρεχόμενου Redshift ως ενοποιημένος χρήστης χρησιμοποιώντας το Query Editor v2).

- Χρησιμοποιήστε το Redshift JDBC πρόγραμμα οδήγησης v2.1.0.18 και νεότερη έκδοση, επειδή υποστηρίζει έλεγχο ταυτότητας με ομοσπονδία ομάδας IAM. Για τη διεύθυνση URL, πληκτρολογήστε

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Για παράδειγμα,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

Στην προηγούμενη διεύθυνση URL, groupfederation είναι μια υποχρεωτική παράμετρος που σας επιτρέπει να κάνετε έλεγχο ταυτότητας με τα διαπιστευτήρια IAM για το παρεχόμενο σύμπλεγμα Redshift. Χωρίς το groupfederation παράμετρο, δεν θα χρησιμοποιεί ρόλους βάσης δεδομένων Redshift.

- Για Επωνυμία Φαρμακείου και Κωδικός Πρόσβασης, εισαγάγετε τα διαπιστευτήριά σας Okta.

- Για να ρυθμίσετε εκτεταμένες ιδιότητες, ακολουθήστε τα βήματα 4–9 στην ενότητα Διαμόρφωση του προγράμματος-πελάτη SQL (SQL Workbench/J) στα ακόλουθα θέση.

Ο χρήστης Ethan θα έχει πρόσβαση στο sales_schema τραπέζια. Εάν ο Ethan προσπαθήσει να αποκτήσει πρόσβαση στους πίνακες στο finance_schema, θα λάβει ένα σφάλμα άρνησης άδειας.

Αντιμετώπιση προβλημάτων

Εάν η σύνδεσή σας δεν λειτούργησε, σκεφτείτε τα εξής:

- Ενεργοποιήστε τη σύνδεση στο πρόγραμμα οδήγησης. Για οδηγίες, βλ Διαμόρφωση καταγραφής.

- Βεβαιωθείτε ότι χρησιμοποιείτε την πιο πρόσφατη έκδοση Πρόγραμμα οδήγησης Amazon Redshift JDBC εκδοχή.

- Εάν λαμβάνετε σφάλματα κατά τη ρύθμιση της εφαρμογής στο Okta, βεβαιωθείτε ότι έχετε πρόσβαση διαχειριστή.

- Εάν μπορείτε να κάνετε έλεγχο ταυτότητας μέσω του προγράμματος-πελάτη SQL, αλλά αντιμετωπίζετε πρόβλημα άδειας ή δεν μπορείτε να δείτε αντικείμενα, παραχωρήστε τη σχετική άδεια στον ρόλο.

εκκαθάριση

Όταν ολοκληρώσετε τη δοκιμή της λύσης, καθαρίστε τους πόρους για να αποφύγετε μελλοντικές χρεώσεις:

- Διαγράψτε το παρεχόμενο σύμπλεγμα Redshift.

- Διαγράψτε τους ρόλους IAM, τα IAM IdP και τις πολιτικές IAM.

Συμπέρασμα

Σε αυτήν την ανάρτηση, παρέχουμε οδηγίες βήμα προς βήμα για την ενσωμάτωση ενός προβλεπόμενου συμπλέγματος Redshift με το Okta χρησιμοποιώντας το Redshift Query Editor v2 και SQL Workbench/J με τη βοήθεια ενοποιημένων ρόλων IAM και αυτόματης αντιστοίχισης ρόλων βάσης δεδομένων. Μπορείτε να χρησιμοποιήσετε μια παρόμοια ρύθμιση με άλλους πελάτες SQL (όπως DBeaver ή DataGrip). Επίσης, δείξαμε πώς η ιδιότητα μέλους της ομάδας Okta αντιστοιχίζεται αυτόματα με τους παρεχόμενους ρόλους συμπλέγματος Redshift για απρόσκοπτη χρήση του ελέγχου ταυτότητας βάσει ρόλων.

Εάν έχετε οποιαδήποτε σχόλια ή ερωτήσεις, αφήστε τα στα σχόλια.

Σχετικά με τους Συγγραφείς

Ντέμπου Πάντα είναι Senior Manager, Product Management στην AWS. Είναι ηγέτης του κλάδου στις τεχνολογίες ανάλυσης, πλατφόρμας εφαρμογών και βάσεων δεδομένων και έχει περισσότερα από 25 χρόνια εμπειρίας στον κόσμο της πληροφορικής.

Ντέμπου Πάντα είναι Senior Manager, Product Management στην AWS. Είναι ηγέτης του κλάδου στις τεχνολογίες ανάλυσης, πλατφόρμας εφαρμογών και βάσεων δεδομένων και έχει περισσότερα από 25 χρόνια εμπειρίας στον κόσμο της πληροφορικής.

Ranjan Burman είναι Αρχιτέκτονας Ειδικών Λύσεων Analytics στην AWS. Ειδικεύεται στο Amazon Redshift και βοηθά τους πελάτες να δημιουργήσουν επεκτάσιμες αναλυτικές λύσεις. Έχει περισσότερα από 16 χρόνια εμπειρίας σε διαφορετικές τεχνολογίες βάσεων δεδομένων και αποθήκευσης δεδομένων. Είναι παθιασμένος με την αυτοματοποίηση και την επίλυση προβλημάτων πελατών με λύσεις cloud.

Ranjan Burman είναι Αρχιτέκτονας Ειδικών Λύσεων Analytics στην AWS. Ειδικεύεται στο Amazon Redshift και βοηθά τους πελάτες να δημιουργήσουν επεκτάσιμες αναλυτικές λύσεις. Έχει περισσότερα από 16 χρόνια εμπειρίας σε διαφορετικές τεχνολογίες βάσεων δεδομένων και αποθήκευσης δεδομένων. Είναι παθιασμένος με την αυτοματοποίηση και την επίλυση προβλημάτων πελατών με λύσεις cloud.

Maneesh Sharma είναι Ανώτερος Μηχανικός Βάσεων Δεδομένων στην AWS με πάνω από μια δεκαετία εμπειρία στο σχεδιασμό και την υλοποίηση λύσεων μεγάλης κλίμακας αποθήκης δεδομένων και ανάλυσης. Συνεργάζεται με διάφορους συνεργάτες και πελάτες του Amazon Redshift για την καλύτερη ενοποίηση.

Maneesh Sharma είναι Ανώτερος Μηχανικός Βάσεων Δεδομένων στην AWS με πάνω από μια δεκαετία εμπειρία στο σχεδιασμό και την υλοποίηση λύσεων μεγάλης κλίμακας αποθήκης δεδομένων και ανάλυσης. Συνεργάζεται με διάφορους συνεργάτες και πελάτες του Amazon Redshift για την καλύτερη ενοποίηση.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :έχει

- :είναι

- :δεν

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Ικανός

- ΠΛΗΡΟΦΟΡΙΕΣ

- πάνω από

- επιταχύνει

- πρόσβαση

- Λογαριασμός

- ακριβής

- Ενέργειες

- ενεργός

- Active Directory

- Ad

- Πρόσθετος

- διαχειριστής

- Όλα

- επιτρέπουν

- Επιτρέποντας

- επιτρέπει

- Επίσης

- Amazon

- Amazon υπηρεσίες Web

- an

- Αναλυτικός

- analytics

- αναλύσει

- και

- ανακοίνωσε

- κάθε

- api

- app

- Εφαρμογή

- εφαρμογές

- αρχιτεκτονική

- ΕΙΝΑΙ

- AS

- ανατεθεί

- συσχετισμένη

- At

- πιστοποιώ την αυθεντικότητα

- Πιστοποίηση

- εξουσιοδότηση

- εξουσιοδοτημένο

- Αυτόματο

- αυτομάτως

- αυτοματοποίηση

- αποφύγετε

- AWS

- Γαλανός

- βασίζονται

- BE

- επειδή

- ήταν

- ανήκει

- Καλύτερα

- μεταξύ

- Μπλοκ

- πρόγραμμα περιήγησης

- χτίζω

- αλλά

- by

- κλήση

- CAN

- Κέντρο

- φορτία

- Επιλέξτε

- καθαρός

- πελάτης

- πελάτες

- Backup

- συστάδα

- COM

- σχόλια

- πλήρης

- συγκρότημα

- διαμόρφωση

- Connect

- σύνδεση

- συνδέει

- Εξετάστε

- πρόξενος

- Περιέχει

- ΣΥΝΕΧΕΙΑ

- έλεγχος

- δημιουργία

- δημιουργήθηκε

- Διαπιστεύσεις

- Ρεύμα

- πελάτης

- Πελάτες

- ημερομηνία

- αποθήκη δεδομένων

- βάση δεδομένων

- δεκαετία

- ορίζεται

- Διαδήλωση

- περιγράφεται

- σχέδιο

- Προσδιορίστε

- διαφορετικές

- γίνεται

- αυτοκίνητο

- οδηγός

- ευκολότερη

- εύκολος

- συντάκτης

- αποτέλεσμα

- αυξημένα

- Τελικό σημείο

- μηχανικός

- εξασφαλίζοντας

- εισάγετε

- σφάλμα

- λάθη

- Ethan

- Αιθέρας (ΕΤΗ)

- παράδειγμα

- υφιστάμενα

- εμπειρία

- επεκτάθηκε

- FAST

- Ομοσπονδία

- ανατροφοδότηση

- χρηματοδότηση

- Όνομα

- πρώτη φορά

- ροή

- Συγκέντρωση

- ακολουθήστε

- Εξής

- Για

- από

- μελλοντικός

- παίρνω

- να πάρει

- gif

- χορηγεί

- χορηγείται

- Group

- Ομάδα

- καθοδήγηση

- Έχω

- he

- βοήθεια

- βοηθά

- Πως

- Ωστόσο

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- Ταυτότητα

- διαχείριση ταυτότητας

- if

- απεικονίζει

- εκτελεστικών

- in

- βιομηχανία

- Ηγέτης της βιομηχανίας

- πληροφορίες

- Αρχίζει

- ιδέες

- οδηγίες

- ενσωματώσει

- ολοκλήρωση

- ενδιαφερόμενος

- επικαλείται

- ζήτημα

- θέματα

- IT

- εαυτό

- jpg

- json

- μεγάλης κλίμακας

- αργότερο

- ηγέτης

- ΜΑΘΑΊΝΩ

- Άδεια

- μόχλευσης

- Μου αρέσει

- Λιστα

- κούτσουρο

- καταγραφεί

- ξύλευση

- Σύνδεση

- πλέον

- κάνω

- Κατασκευή

- διαχείριση

- διευθυντής

- διαχείριση

- υποχρεωτικό

- χειροκίνητα

- χάρτη

- χαρτης

- ταιριάζουν

- μηχανισμός

- Μέλη

- ιδιότητα του μέλους

- Microsoft

- Παρακολούθηση

- περισσότερο

- όνομα

- Ανάγκη

- Όχι.

- αντικειμένων

- of

- προσφορές

- ΟΚΤΑ

- on

- or

- οργανώσεις

- ΑΛΛΑ

- παράμετρος

- μέρος

- Συνεργάτες

- παθιασμένος

- Κωδικός Πρόσβασης

- άδεια

- δικαιώματα

- ping σε

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σας παρακαλούμε

- Πολιτικές

- πολιτική

- Θέση

- προτιμάται

- προαπαιτούμενα

- Κύριος

- προνόμια

- προβλήματα

- διαδικασια μας

- Προϊόν

- διαχείριση προϊόντων

- ιδιότητες

- πρωτόκολλο

- παρέχουν

- παρέχεται

- προμηθευτής

- Παρόχους υπηρεσιών

- Python

- ερωτήματα

- Ερωτήσεις

- Ανάγνωση

- έτοιμος

- λαμβάνω

- παραπέμπω

- βασίζονται

- αντικαθιστώ

- ζητήσει

- πόρος

- Υποστηρικτικό υλικό

- αντίστοιχα

- επαναχρησιμοποίηση

- Κάντε δεξί κλικ

- Ρόλος

- ρόλους

- τρέξιμο

- εμπορικός

- επεκτάσιμη

- Κλίμακα

- αδιάλειπτη

- άψογα

- Τμήμα

- τμήματα

- προστατευμένο περιβάλλον

- ασφαλώς

- ασφάλεια

- σημείωμα ασφαλείας

- δείτε

- επιλέξτε

- αρχαιότερος

- Υπηρεσίες

- Συνεδρίαση

- σειρά

- τον καθορισμό

- setup

- θα πρέπει να

- έδειξε

- υπογραφή

- παρόμοιες

- απλοποιεί

- απλοποίηση

- ενιαίας

- So

- λύση

- Λύσεις

- Επίλυση

- ειδικός

- ειδικεύεται

- SQL

- Δήλωση

- Βήμα

- Βήματα

- αποθηκεύονται

- επιτυχής

- τέτοιος

- υποστήριξη

- Υποστηρίζει

- βέβαιος

- συγχρονισμός

- σύστημα

- TAG

- Τεχνολογίες

- προσωρινή

- δεκάδες

- Δοκιμές

- από

- ότι

- Η

- τους

- Τους

- τότε

- τρίτους

- αυτό

- εκείνοι

- χιλιάδες

- ώρα

- προς την

- ένδειξη

- εργαλεία

- δύο

- up-to-ημερομηνία

- επάνω σε

- URL

- χρήση

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- αξιοποιώντας

- ΕΠΙΚΥΡΩΝΩ

- επικυρώνει

- διάφορα

- εκδοχή

- μέσω

- θέλω

- Αποθήκη

- Αποθήκευση

- we

- ιστός

- διαδικτυακές υπηρεσίες

- ήταν

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- θα

- με

- χωρίς

- Εργασία

- ροής εργασίας

- κόσμος

- θα

- χρόνια

- εσείς

- Σας

- zephyrnet