Der er en ny SSH-sårbarhed, Terrapine (pdf papir), og det har potentialet til at være grimt - men kun i en yderst begrænset omstændighed. For at forstå problemet er vi nødt til at forstå, hvad SSH er designet til at gøre. Det erstatter telnet som et værktøj til at få en kommandolinjeskal på en fjerncomputer. Telnet sender al den tekst klar, men SSH pakker det hele ind i en krypteret tunnel med offentlig nøgle. Det blev designet til at forhandle et uvenligt netværk sikkert, hvilket er grunden til, at SSH-klienter er så eksplicitte med at acceptere nye nøgler og advare, når en nøgle er ændret.

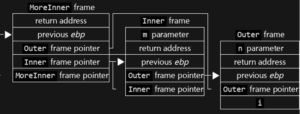

SSH bruger en sekvenstæller til at detektere Man-in-the-Middle (MitM) shenanigans som pakkesletning, genafspilning eller genbestilling. Denne sekvens er faktisk ikke inkluderet i pakken, men bruges som en del af Message Authentication Check (MAC) af flere krypteringstilstande. Dette betyder, at hvis en pakke fjernes fra den krypterede tunnel, fejler MAC'en på resten af pakkerne, hvilket udløser en fuldstændig nulstilling af forbindelsen. Denne sekvens starter faktisk ved nul, med den første ukrypterede pakke sendt efter versionsbannerne er udvekslet. I teorien betyder det, at en angriber, der fifler med pakker i prækrypteringsfasen, også vil ugyldiggøre hele forbindelsen. Der er kun et problem.

Innovationen fra Terrapin-forskerne er, at en angriber med MitM-adgang til forbindelsen kan indsætte en række godartede beskeder i prækrypteringsfasen, og så lydløst slippe det første antal beskeder i den krypterede fase. Bare en lille TCP-sekvens omskrivning for eventuelle beskeder imellem, og hverken serveren eller klienten kan opdage bedraget. Det er et virkelig interessant trick - men hvad kan vi gøre med det?

For de fleste SSH-implementeringer, ikke meget. Det 9.6 udgivelse af OpenSSH adresserer fejlen og kalder den kryptografisk ny, men bemærker, at den faktiske virkning er begrænset til at deaktivere nogle af timing-obfusceringsfunktionerne, der er tilføjet til udgivelse 9.5.

Der er ingen anden synlig indvirkning på sessionshemmeligheden eller sessionens integritet.

Men for mindst én anden SSH-server, AsyncSSH, er der en del mere på spil. Dette Python-bibliotek er både en SSH-server og -klient, og der er en Terrapin-sårbarhed i hver. For en AsyncSSH-klient tillader sårbarheden indsprøjtning af udvidelsesinformationsmeddelelser før overgangen til krypteret. Det angivne eksempel er, at klientgodkendelsesalgoritmen kan nedgraderes, hvilket ikke virker særlig brugbart.

Den mere bemærkelsesværdige sårbarhed er, når en hvilken som helst SSH-klient bruges til at oprette forbindelse til en AsynchSSH-server. Hvis angriberen også har en konto på den server, kan offerets forbindelse dirigeres ind i en angriberstyret shell. Selvom dette ikke bryder SSH-kryptering direkte, har det stort set samme effekt. Dette er ikke en sky-is-fallende form for sårbarhed, da forudsætningerne er meget snævre for udnyttelse. Det er bestemt en unik og ny tilgang, og vi forventer flere resultater fra andre forskere, der bygger videre på teknikken.

AlphV er blevet beslaglagt — og ubeslaglagt

I en morsom saga, FBI har spillet tag med AlphV over et .onion ransomware-websted. En TOR onion-tjeneste bruger en offentlig-privat nøgle, hvor den offentlige nøgle er .onion-adressen, og den private nøgle styrer al den routing-magi, der forbinder en bruger til tjenesten. FBI nappede tilsyneladende den fysiske server og brugte den fangede private nøgle til at omdirigere .onion-adressen til fjernelsessiden.

Tilsyneladende har AlphV-administratorerne også beholdt kontrollen over den private nøgle, da en ret fræk besked blev ved med at erstatte FBI's meddelelse. I den "ikke beslaglagte" version præsenterer en sort kat en ny .onion-adresse. Åh, og som gengældelse for det lille, har AlphV ophævet deres begrænsning mod at målrette mod hospitaler og anden kritisk infrastruktur. Den eneste udskæring, der er tilbage, er deres modvilje mod at målrette mod Commonwealth of Independent States, AKA det gamle Sovjetunionen.

Autospil

Denne lyder i starten ret dårlig. Android-apps får adgang til adgangskodeadministrator-legitimationsoplysninger. Men et lidt dybere blik kan dæmpe vores nød. Så husk først, at Android-apps har en indbygget visning til normal drift og også har en webvisning til at vise webindhold. Problemet her er, at når en adgangskodeadministrator automatisk udfylder et websted i den webvisning, lækkes indholdet tilbage til den oprindelige apps grænseflade.

Trusselsmodellen er så, at en app, der ikke er tillid til, lancerer et websted for et "Log ind med" autentificeringsflow. Din adgangskodeadministrator registrerer Facebook/Google/Microsoft-webstedet og tilbyder at autofylde legitimationsoplysninger. Og efter autofyldning har appen selv nu fanget dem. Det tager lidt for Google og adgangskodeadministratorvirksomheder at blive enige om, præcis hvem der har problemet, og om det er nødvendigt med rettelser. For flere detaljer, der er en PDF tilgængelig.

Bits og bytes

Hashkollisioner er generelt en dårlig ting. Hvis en hashing-algoritme har nogen mulig chance for kollision, er det tid til at trække den tilbage til ethvert seriøst arbejde. Men hvad nu hvis vi kun behøvede at kollidere de første 7 bytes? I brug med git, for eksempel, bliver SHA-256 ofte afkortet til de første 7 bytes for brugervenlighedens skyld. Hvor svært er det at støde dem sammen? Og hvad med at tilføje de sidste 7 bytes? [David Buchanan] kørte tallene for os, og lad os bare sige, at du virkelig skal tjekke alle bytes i en 256-bit hash for kryptografisk robusthed. Med nogle tricks for effektiviteten koster 128 bit af en SHA256 hash kun $93,000 og ville tage omkring en måned.

Her er en ny/gammel idé: Send en e-mail, medtag en . , og anden e-mail med fulde overskrifter. Hvad vil den modtagende mailserver gøre? I nogle tilfælde ses denne mærkelige e-mail som en enkelt besked, og i nogle tilfælde er det to. Med andre ord, du får SMTP-smugling. Dette er virkelig et problem, da det narre en e-mail-vært til at sende dine vilkårlige e-mails som betroede meddelelser. Vil du sende en besked som bill.gates(at)microsoft.com og få DKIM til at tjekke ud? Smug en besked gennem office365-serverne! På den anden side er denne allerede blevet videregivet til en masse sårbare tjenester, så du har sandsynligvis mistet din chance.

Og for lidt sjov, Microsofts phishing-simulator fanger ægte phish! Det vil sige, at Microsoft nu har et Attack Simulator-værktøj, der kan hjælpe dig med at sende falske phishing-e-mails, for at hjælpe med at træne brugere til ikke at klikke på det link. [Vaisha Bernard] gav værktøjet en testkørsel og indså, at et af de falske links var væk til en ikke-eksisterende sammenløbsside og blev sendt fra et uregistreret domæne. Registrer begge dele, og den phishing-simulator har rigtige tænder. Tilsyneladende har [Vaisha] tjent flere fejlbelønninger for endelig at få hele problemet løst, hvilket viser, at det kan betale sig at være nysgerrig.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :har

- :er

- :ikke

- :hvor

- 000

- 7

- 9

- a

- Om

- acceptere

- adgang

- Konto

- faktiske

- faktisk

- tilføjet

- tilføje

- adresse

- adresser

- Efter

- mod

- alias

- algoritme

- Alle

- tillader

- allerede

- også

- an

- ,

- android

- foregribe

- enhver

- app

- tilgang

- apps

- ER

- AS

- At

- angribe

- Godkendelse

- tilbage

- Bad

- bannere

- BE

- været

- være

- mellem

- Bill

- Bit

- Sort

- både

- dusører

- Pause

- Bug

- fejlmængder

- Bygning

- Bunch

- men

- ringer

- CAN

- fanget

- tilfælde

- KAT

- chance

- ændret

- kontrollere

- omstændighed

- omstændigheder

- klar

- klik

- kunde

- kunder

- CO

- Kollidere

- kollision

- KOM

- commonwealth

- Virksomheder

- fuldføre

- computer

- sammenløbet

- Tilslut

- tilslutning

- forbinder

- indhold

- indhold

- kontrol

- kontrol

- Omkostninger

- Counter

- Legitimationsoplysninger

- kritisk

- Kritisk infrastruktur

- kryptografisk

- kryptografisk

- nysgerrig

- DA

- David

- bedrag

- dybere

- definitivt

- konstrueret

- detaljer

- opdage

- direkte

- nød

- do

- gør

- Er ikke

- domæne

- nedgraderet

- Drop

- hver

- optjent

- effekt

- effektivitet

- emails

- krypteret

- kryptering

- Hele

- væsentlige

- præcist nok

- eksempel

- udveksles

- udnyttelse

- udvidelse

- ekstremt

- øje

- mislykkes

- falsk

- FBI

- gennemførlig

- Funktionalitet

- Endelig

- fund

- Fornavn

- fast

- fast

- flow

- Til

- fra

- fuld

- sjovt

- generelt

- få

- Git

- given

- Give

- Goes

- fik

- hånd

- Hård Ost

- hash

- hashing

- Have

- headers

- hjælpe

- link.

- lattervækkende

- sygehuse

- host

- Hvordan

- HTML

- HTTPS

- idé

- if

- KIMOs Succeshistorier

- implementeringer

- in

- I andre

- omfatter

- medtaget

- uafhængig

- info

- Infrastruktur

- i første omgang

- Innovation

- indvendig

- instans

- integritet

- interessant

- grænseflade

- ind

- IT

- selv

- jpg

- lige

- bare en

- holdt

- Nøgle

- nøgler

- Efternavn

- lanceringer

- mindst

- Bibliotek

- ligesom

- Limited

- Line (linje)

- LINK

- links

- lidt

- Se

- tabte

- mac

- Magic

- leder

- midler

- besked

- beskeder

- microsoft

- måske

- MITM

- model

- modes

- Måned

- mere

- mest

- meget

- flere

- indfødte

- nødvendig

- Behov

- behov

- Ingen

- netværk

- Ny

- ingen

- heller ikke

- normal

- bemærkelsesværdig

- Varsel..

- bemærke

- roman

- nu

- nummer

- numre

- of

- off

- Tilbud

- tit

- oh

- Gammel

- on

- ONE

- kun

- Produktion

- or

- Andet

- vores

- ud

- i løbet af

- pakker

- side

- del

- især

- Adgangskode

- Password Manager

- land

- fase

- Phishing

- fysisk

- plato

- Platon Data Intelligence

- PlatoData

- spillet

- potentiale

- gaver

- smuk

- Forud

- private

- private nøgle

- sandsynligvis

- Problem

- offentlige

- offentlig nøgle

- Python

- ransomware

- hellere

- ægte

- gik op for

- virkelig

- modtagende

- omdirigere

- register

- frigive

- tilbageholdenhed

- resterne

- huske

- fjern

- fjernet

- forskere

- REST

- begrænsning

- bevaret

- gengældelse

- omskrivning

- robusthed

- routing

- Kør

- sikkert

- saga

- skyld

- samme

- siger

- Anden

- sikkerhed

- synes

- set

- beslaglagt

- send

- afsendelse

- sendt

- Sequence

- alvorlig

- server

- tjeneste

- Tjenester

- Session

- sæt

- flere

- SHA256

- Shell

- Vis

- viser

- simulator

- enkelt

- websted

- So

- nogle

- sovjetiske

- starter

- Stater

- TAG

- Tag

- tager

- mål

- rettet mod

- teknik

- prøve

- Test løb

- tekst

- at

- deres

- Them

- derefter

- teori

- ting

- denne

- denne uge

- dem

- trussel

- Gennem

- tid

- timing

- til

- også

- værktøj

- Tor

- Tog

- overgang

- udløsning

- betroet

- tunnel

- to

- forstå

- uvenlig

- union

- enestående

- uregistrerede

- på

- usability

- brug

- anvendte

- Bruger

- brugere

- bruger

- udgave

- meget

- Specifikation

- sårbarhed

- Sårbar

- ønsker

- var

- we

- web

- Hjemmeside

- uge

- GODT

- Hvad

- hvornår

- som

- mens

- Hele

- hvorfor

- vilje

- med

- ord

- Arbejde

- ville

- dig

- Din

- zephyrnet

- nul