Sikkerheden flytter sig både til venstre og højre i designflowet, efterhånden som chipproducenter kæmper med, hvordan man bygger enheder, der både er sikre ved design og modstandsdygtige nok til at forblive sikre gennem hele deres levetid.

Efterhånden som stadigt mere komplekse enheder er forbundet til internettet og til hinanden, kapstiller IP-leverandører, chipproducenter og systemvirksomheder for at adressere eksisterende og potentielle trusler på tværs af en bredere angrebsflade. I mange tilfælde er sikkerheden eskaleret fra en endeløs række af softwarerettelser til en integreret del af hardware/software designprocessen med stadig mere lukrative konkurrencefordele og en voksende trussel om reguleringsindgreb for virksomheder, der tager fejl.

"Hver anden 127 enheder kobles til internettet for første gang," sagde Thomas Rosteck, præsident for Infineons Connected Secure Systems Division, i en nylig præsentation. "Dette vil føre til fantastiske 43 milliarder enheder forbundet til internettet og til hinanden i 2027."

Det vil også skabe en stor sikkerhedsudfordring. "Med dette er øget bekymring fra virksomheder og forbrugere om, hvad der sker med deres data, efterhånden som tilslutningsmulighederne øges, og digitale tjenester skaleres ud," bemærkede David Maidment, seniordirektør for markedsudvikling hos Arm. "I løbet af de sidste fem år er reguleringen fra regeringer over hele verden modnet, og det er producenternes ansvar at opfylde en voksende liste af sikkerhedskriterier for at sikre, at disse tjenester er pålidelige, sikre og administreres korrekt."

Alligevel indeholder en begrundet og afmålt tilgang til sikkerhed mange overvejelser. "Først skal trusselsprofilen for den specifikke applikation først forstås, såvel som de specifikke aktiver - de data, informationer eller systemer, der skal beskyttes," sagde Dana Neustadter, direktør for sikkerhed IP-løsninger hos Synopsys. "Er der specifikke love, regler og/eller typer krav, der vil påvirke den løsning? Du skal med andre ord lave nogle lektier først. Du skal kunne svare på nogle spørgsmål, såsom om produktet kun er bekymret for netværksbaserede trusler, eller om der er potentiale for angreb, der kræver fysisk adgang. Er der direkte netværksadgang til det pågældende produkt, eller vil det blive beskyttet af andre dele af systemet, der for eksempel kan fungere som en firewall for at give et vist niveau af beskyttelse? Hvad er overholdelse af lovgivning eller standarder eller mulige certificeringskrav for sikkerhed? Hvad er værdien af aktiverne?”

Derudover skal enheder være sikre under alle forhold og driftstilstande. "Du skal beskytte det, når systemet er offline, fordi dårlige aktører for eksempel kan erstatte ekstern hukommelse, eller de kan stjæle IP-kode," sagde Neustadter. "De kan flashe enheden igen. Du skal også beskytte den under opstart, og du skal beskytte den under kørsel, mens enheden kører. Du skal sikre dig, at den stadig fungerer efter hensigten. Når du så kommunikerer eksternt, skal du også beskytte det. Der er mange variabler, der typisk har indflydelse på en sikkerhedsløsning, herunder den særlige applikation. I sidste ende skal der være balance i den overordnede sikkerhedsløsning. 'Balanceret for sikkerheden' omfatter sikkerhedsfunktioner, protokoller, certificeringer og så videre, såvel som omkostninger, strøm, ydeevne og områdeafvejninger, fordi du for eksempel ikke har råd til at indsætte den højeste grad af sikkerhed for et batteri -drevet enhed. Det giver ikke mening, fordi det er en billigere enhed. Du skal virkelig lede efter balancen, og alt dette vil medvirke til den passende sikkerhedsarkitektur for en chip."

Andre er enige. "Det første skridt, vi tager, når vi introducerer sikkerhed til en enhed, er at evaluere enhedens sikkerhedsaktiver med hensyn til dens rolle i det overordnede system," sagde Nir Tasher, teknologichef hos Winbond. "Når vi kortlægger disse aktiver, vurderer vi også aktivernes angrebspotentiale. Ikke alle aktiver identificeres umiddelbart. Funktioner som debug og testporte bør også betragtes som aktiver, da de kan have en rolle i systemets overordnede sikkerhed. Når kortlægningen og vurderingen er afsluttet, vurderer vi potentielle måder at kompromittere hver af aktiverne og den involverede kompleksitet. Det næste skridt er at finde måder at beskytte mod disse angreb eller i det mindste opdage dem. Det sidste trin er naturligvis at teste det endelige produkt for at sikre, at den beskyttelse, vi har inkluderet, fungerer korrekt."

Sikker ved design

En af de store ændringer for hardware- og systemsikkerhed er en erkendelse af, at det ikke længere er andres problem. Hvad der plejede at være en eftertanke, er nu en konkurrencefordel, der skal bages ind i et design på arkitektonisk niveau.

"Dette grundlæggende princip lægger vægt på at integrere sikkerhed i udviklingsprocessen for chipdesign og sikre, at sikkerhedsmål, krav og specifikationer er identificeret fra begyndelsen," sagde Adiel Bahrouch, direktør for forretningsudvikling for sikkerhed IP hos Rambus. "Denne tilgang kræver at have en ordentlig trusselsmodel, identificere de materielle og ikke-materielle aktiver, der har værdi og behov for beskyttelse, proaktiv kvantificering af den tilknyttede risiko baseret på en passende risikostyringsramme og korrekt implementering af sikkerhedsforanstaltninger og kontroller for at mindske risiciene for et acceptabelt niveau.”

Ud over korrekt trusselsvurdering sagde Bahrouch, at det er afgørende at overveje yderligere sikkerhedsprincipper for en holistisk forsvars-i-dybde-strategi. Det inkluderer en kæde af tillid, hvor hvert lag giver et sikkerhedsgrundlag, som det næste lag kan udnytte, samt domæneadskillelse med forskellige sikkerhedsniveauer for forskellige brugere, datatyper og operationer, hvilket muliggør optimeret ydeevne og sikkerhedsafvejninger for hver brugssag. I moderne systemer inkluderer dette trusselsmodellering gennem hele produktets livscyklus og et princip om mindste privilegium, der segmenterer adgangsrettigheder og minimerer delte ressourcer.

"Det er afgørende at definere sikkerhedsarkitekturen for SoC på forhånd," sagde George Wall, gruppedirektør for produktmarketing for Tensilica Xtensa processor IP på kadence. "Tidspunktet for at definere sikkerhedsarkitektur er, når designeren er ved at udarbejde den nødvendige funktionalitet, feeds og hastigheder osv. af SoC. Det er altid meget nemmere at gøre dette tidligt end at forsøge at "tilføje sikkerhed" senere, det være sig en uge før tape-out eller to år efter produktionsskibet."

Et holistisk forsvar strækker sig langt ud over kun hardwaren. "Hvis du forsøger at sikre noget, selv ved høje abstraktionsniveauer for software, kan du måske gøre det perfekt i Python eller hvad dit programmeringssprog nu er," sagde Dan Walters, ledende embedded sikkerhedsingeniør og leder for mikroelektronikløsninger hos MITRA. »Men hvis det undermineres af et kompromis på hardwareniveau, så betyder det ikke noget. Du kan kompromittere hele dit system fuldstændigt, selvom du har perfekt softwaresikkerhed."

I de fleste tilfælde tager angriberne den mindste modstands vej. "Med sikkerhed er det alt eller intet," sagde Walters. »Angriberen skal kun finde én fejl, og de er ligeglade med, hvor den er. Det er ikke som om, de siger: 'Jeg vil besejre systemet ved blot at underminere hardwaren, eller jeg vil gøre det ved at finde en softwarefejl. De vil lede efter det nemmeste."

Bedste praksis

Som reaktion på det voksende trussellandskab slår chipproducenterne deres liste over bedste praksis op. Tidligere var sikkerhed næsten udelukkende begrænset til en CPU's omkreds. Men efterhånden som designs bliver mere komplekse, mere forbundet med længere levetid, skal sikkerheden gennemtænkes meget mere omfattende. Dette inkluderer en række nøgleelementer, ifølge Lee Harrison, direktør for produktmarketing for Tessent-afdelingen Siemens EDA:

- Sikker Boot – Hardwareovervågningsteknologi kan bruges til at kontrollere, at en foreskrevet opstartssekvens er blevet udført som forventet, for at sikre, at både hardware og software er efter hensigten.

- attestering – I lighed med sikker opstart kan funktionel overvågning bruges til at generere dynamiske signaturer, der repræsenterer enten en hård eller blød konfiguration af en specifik IP eller IC i et system. Dette bekræfter nøjagtigheden af den forventede hardware og dens konfiguration. Denne tilgang kan bruges til at levere enten et enkelt identitetstoken eller en systemdækkende samling af tokens. Dette system er baseret på en unik signatur, der kan bruges til at sikre, at den korrekte software build af en OTA-opdatering anvendes. Det er afgørende, at dette er beregnet i systemet, men ikke hårdkodet.

- Sikker adgang – Som med alle systemer skal kommunikationskanaler ind og ud af enheden være sikre og i mange tilfælde konfigurerbare baseret på forskellige niveauer over påkrævet adgang, hvor adgang ofte styres via en tillidsrod.

- Asset Protection – Aktiv funktionel overvågning kan være en kritisk del af enhver dybdeforsvarsstrategi. Baseret på en detaljeret trusselsanalyse kan udvælgelse og placering af funktionelle skærme i enheden give trusselsdetektion og afbødning med lav latens.

- Device Lifecycle Management – Det er nu afgørende i alle sikre IC-applikationer at være i stand til at overvåge enhedens helbred gennem dens aktive livscyklus fra fremstilling til nedlukning. Funktionel overvågning og sensorer spiller en væsentlig rolle i overvågningen af enhedens sundhed gennem deres livscyklus. I nogle tilfælde kan aktiv feedback bruges til endda at forlænge den aktive levetid for en IC ved at foretage dynamiske justeringer af eksterne aspekter, hvor det er muligt.

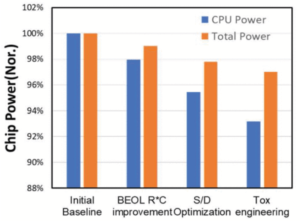

Fig. 1: Nøgleelementer i sikker hardware. Kilde: Siemens EDA

Hvilken af disse bedste praksisser, der implementeres, kan variere meget fra den ene applikation til den næste. Sikkerhed i en bilapplikation er for eksempel langt mere et problem end i en smart bærbar enhed.

"Autonomi har brug for tilslutning, som driver højere sikkerhed, hvilket muliggør automatisering, og halvledere er virkelig i fundamentet her," sagde Tony Alvarez, executive vice president for Infineon Memory Solutions, i en nylig præsentation. "At sanse, fortolke dataene, tage beslutninger på det, det er over overfladen. Det er hvad du ser. Systemkompleksiteten stiger, men du kan ikke se, hvad der er under overfladen, hvilket er alle de dele, der kræves for at få det til at ske - hele systemløsningen."

Det system inkluderer kommunikation med skyen, andre biler og infrastruktur, og det hele skal være øjeblikkeligt tilgængeligt og sikkert, sagde Alvarez.

Sikkerhedsbehovene kan være meget forskellige for andre applikationer. Men processen med at bestemme, hvad der er behov for, er den samme. "Først skal du analysere, hvad aktiverne er," sagde Winbonds Tasher. "Nogle gange er der ingen. Nogle gange er eller indeholder hver del af enheden et aktiv. I tilfælde af sidstnævnte kan det være tilrådeligt at starte fra bunden, men det er sjældne tilfælde. Når aktiver er blevet kortlagt, skal arkitekten analysere angrebsvektorer for disse aktiver. Dette er en kedelig fase, og ekstern rådgivning anbefales stærkt. Et andet sæt øjne er altid en god ting. Den sidste fase fra et arkitektonisk synspunkt er at komme med beskyttelsesmekanismer for disse angreb. Og ja, dyb systemviden er essentiel i alle disse stadier.”

Arm er en stærk fortaler for at inkludere en rod af tillid (RoT) i alle tilsluttede enheder og implementering af best practices inden for sikkerhed som en baseline for ethvert levedygtigt produkt. "RoT'en kan levere essentielle pålidelige funktioner såsom betroet opstart, kryptografi, attestation og sikker opbevaring. En af de mest grundlæggende anvendelser af en RoT er at holde private kryptonøgler med krypterede data fortrolige, beskyttet af hardwaremekanismer og væk fra systemsoftwaren, der er lettere at hacke. RoT's sikre lagrings- og kryptofunktioner bør være i stand til at håndtere de nøgler og betroet behandling, der er nødvendig for autentificering af enheden, verificering af krav og kryptering eller dekryptering af data," sagde Maidment.

I betragtning af at meget få chipdesign starter fra et blankt ark papir, bør en chip designes til at tage højde for dette. "Hver enhed og enhver use-case vil være unik, og det er bydende nødvendigt, at vi overvejer behovene for alle systemer gennem trusselsmodellering," forklarede Maidment. "Nogle use cases vil kræve bevis for bedste praksis. Andre skal beskytte mod softwaresårbarheder, og atter andre vil have brug for beskyttelse mod fysiske angreb."

Arms arbejde med at stifte PSA Certified har vist, at forskellige siliciumleverandører finder deres egne unikke salgsargumenter og beslutter, hvilket niveau af beskyttelse de vil give. "Det er svært at have en ensartet enhed, men et aftalt fælles sæt principper er et vigtigt værktøj til at reducere fragmentering og opnå passende sikkerhedsrobusthed, og det er bevist i de 179 PSA Certified-certifikater, der udstedes til produkter i dag ", bemærkede Maidment.

Dette er meget anderledes end for år siden, hvor sikkerhed kunne tilføjes til en chip senere i designcyklussen. »Det er ikke som i gamle dage, hvor man bare kunne tilføje sikkerhed. Du ville rev en chip og tro, at du uden at foretage nogen væsentlige ændringer kunne adressere sikkerheden efter behov for din applikation," sagde Synopsys' Neustadter. ”Det er vigtigt at designe en sikkerhedsløsning ud fra ovennævnte præmisser. Så kan du få en mere strømlinet proces til at opdatere sikkerheden i fremtidige designrevisioner, såsom at skabe et sikkert miljø med en rod af tillid til at beskytte følsomme dataoperationer og kommunikation. Der er måder, hvorpå du kan skabe en sikkerhedsløsning, der er skalerbar, udvidelig og endda opdatere den efter silicium, for eksempel med softwareopgraderinger. Så der er måder at bygge dette ind i et design og derefter opgradere sikkerheden fra en revision til en anden på en mere strømlinet måde."

Sikkerhedsrettelser

I næsten alle tilfælde er det bedre at forhindre angreb end at levere patches til at rette dem. Men hvordan det gøres kan variere meget.

For eksempel Geoff Tate, administrerende direktør for Flex Logix, sagde flere virksomheder bruger eFPGA'er for sikkerhed, mens andre vurderer dem. "Som vi forstår det, er der flere årsager, og forskellige virksomheder har forskellige sikkerhedsproblemer," sagde Tate. "Nogle kunder ønsker at bruge eFPGA'er til at sløre deres kritiske algoritmer fra fremstillingsprocessen. Dette gælder især for forsvarskunder. Sikkerhedsalgoritmer, dvs. kryptering/dekryptering, er implementeret flere steder i én SoC. Ydeevnekravene varierer. For meget høj permanent sikkerhed skal det være i hardware. Og fordi sikkerhedsalgoritmer skal kunne opdateres til at håndtere skiftende udfordringer, skal hardwaren kunne rekonfigureres. Processorer og software kan hackes, men det er meget sværere at hacke hardware, så det er ønskeligt at have nogle af de kritiske dele af sikkerhedsfunktionen i programmerbar hardware."

Uden den indbyggede programmerbarhed er det meget vanskeligere at løse sikkerhedsproblemer efter et angreb. Det involverer typisk en form for patch, som normalt er en dyr og suboptimal løsning.

"I overensstemmelse med domæneadskillelsesprincippet kunne man overveje at tilføje en selvstændig 'sikker ø' til den eksisterende chip i en modulær tilgang, hvilket gør det muligt for chippen at udnytte alle sikkerhedsfunktioner fra den sikre ø med minimale ændringer af den eksisterende chip ,” sagde Rambus' Bahrouch. "Selvom dette ikke er den mest effektive løsning, kan sikkerheds-IP'en tilpasses til at opfylde sikkerhedskravene og det overordnede sikkerhedsmål. På trods af udfordringerne behøver et indlejret sikkerhedsmodul ikke nødvendigvis at blive udnyttet til hver funktion med det samme. Arkitekter kan starte med det grundlæggende, der beskytter chipsene og brugernes integritet og gradvist introducere hardwarebaseret sikkerhed med sidekanalbeskyttelse til yderligere, mindre afgørende funktioner."

Siemens' Harrison bemærkede, at tilføjelse af sikkerhed til et eksisterende design er et almindeligt problem i dag. "Hvis designere ikke er forsigtige, kan tilføjelse af sikkerhed som en eftertanke nemt føre til et scenarie, hvor hovedindgangen ikke er sikret. EDA kan dog være yderst hjælpsom her, da indlejret analyseteknologi nemt kan integreres i de lavere niveauer af et design, der allerede eksisterer. I modsætning til kun at målrette perifere risici, kan IP-skærme tilføjes for at overvåge mange af de interne grænseflader eller noder i designet."

Bare minimum hardwaresikkerhed

Med så mange muligheder og så mange råd, hvad er de absolutte must-haves for en sikker chip fra dens fundament?

Cadence's Wall sagde, at der som minimum skal være en sikkerhedsø, der etablerer en root-of-trust for SoC. "Der skal også være autentificeringsfunktioner tilgængelige for korrekt at autentificere bootkode og OTA-firmwareopdateringer. Ideelt set har SoC'en udvalgt ressourcer, der kun er tilgængelige for firmware, der vides at være tillid til, og der er en hardwarepartition, der forhindrer ukendt eller upålidelig firmware i at få adgang til disse ressourcer med ondsindethed. Men i sidste ende er "must-haves" drevet af applikationen og use casen. For eksempel vil en lydafspilningsenhed have andre krav end en enhed, der behandler betalinger."

Derudover, baseret på trusselsvurderingsmodellen og de aktiver, der skal beskyttes, vil en typisk sikker chip sigte mod at opnå sikkerhedsmål, der kan grupperes i følgende klasser - integritet, ægthed, fortrolighed og tilgængelighed.

"Disse mål er typisk dækket af kryptografi, kombineret med yderligere funktioner såsom sikker opstart, sikker lagring, sikker debug, sikker opdatering, sikker nøglehåndtering," sagde Rambus' Bahrouch. "Fra et SoC-arkitektonisk perspektiv starter dette generelt med beskyttelse af OTP og/eller hardware unikke nøgler og identiteter, efterfulgt af beskyttelse af sikkerhedsrelevante funktioner og funktioner under produktets livscyklus, som inkluderer, men ikke er begrænset til, firmwareopdateringer og sikker debug . En hardware root of trust er et godt grundlag for disse grundlæggende funktioner og et must-have i moderne SoC'er, uafhængigt af deres målmarked."

Uanset applikationen er der to kritiske elementer, der bør aktiveres på alle enheder, der bruges i en sikker applikation, sagde Siemens' Harrison. "For det første kræves sikker opstart [som beskrevet ovenfor], da alle andre implementerede sikkerhedsmekanismer er en potentiel angrebsoverflade, indtil enheden er blevet opstartet med succes og sikkert. For eksempel, før enheden startes, kan det være muligt at tilsidesætte og omkonfigurere signaturregistret i en root of trust IP, hvilket i det væsentlige spoofer enhedens identitet. For det andet kræves en sikker identitet. For eksempel kan en rod af tillid, selvom den ikke er almindeligt anvendt, give enheden en unik identifikation og muliggøre, at mange andre funktioner sikres til denne særlige enhed. Disse er det absolutte minimum og beskytter ikke mod ondsindet kommunikation eller manipulation af eksterne grænseflader."

Det er svært at prøve at komme med en liste over must-haves her, da disse varierer med chipfunktioner, teknologi, aktiver i enheden og slutapplikationen. "Men som en tommelfingerregel ville man finde tre hovedfunktioner - beskyttelse, detektion og genopretning," sagde Winbonds Tasher. "Det er beskyttelse i den forstand, at enheden skal beskytte mod databrud, ulovlige ændringer, eksternt angreb og manipulationsforsøg. Detektion, da sikkerhedsmekanismer burde være i stand til at opdage angreb eller ulovlige ændringer af interne funktioner og tilstande. Detektionen kan i nogle tilfælde udløse en simpel reaktion eller gå i den grad, at enhedens funktionaliteter helt fjernes og alle interne hemmeligheder slettes. Og genopretning i den forstand, at med nogle sikkerhedsfunktioner er det vigtigt, at systemet til enhver tid er i en kendt tilstand. En sådan tilstand kan endda være fuldstændig nedlukning, så længe det er en sikker og stabil tilstand."

Konklusion

Endelig er det afgørende, at ingeniører bliver meget bedre fortrolige med, hvordan og hvor de kan tilføje sikkerhed til deres design. Dette starter med ingeniørskoler, som lige er begyndt at indarbejde sikkerhed i deres læseplaner.

MITRE, for example, runs a “Capture The Flag” contest each year, open to high school and college students. “In 2022, we had as part of the competition the concept that the underlying hardware could be compromised, and we asked students to design their system to try to be resilient to a potentially malicious hardware component built right into their system,” said Walters. “We got a really interesting response. A lot of students asked, ‘What are you talking about? How is this even possible?’ Our response was, ‘Yeah, it’s hard, and it does feel almost like an impossible ask to deal with that. But that’s what is going on in the real world. So, you can bury your head in the sand, or you can change your mindset for how to design a system that is resilient, because when you get out into the workforce that’s what your employer is going to be asking you to think about.’”

Sikkerhed begynder altid med at forstå den unikke trusselsprofil for hver applikation, samt et klart overblik over, hvad der er vigtigt at beskytte, hvilket beskyttelsesniveau der er behov for, og i stigende grad hvad man skal gøre, hvis en chip eller et system kompromitteres. Og så skal det bakkes op til, hvad der faktisk er i fare.

Synopsys' Neustadter observerede, at der i IoT, for eksempel, er et enormt spektrum af omkostninger, kompleksitet og følsomhed af data. "IoT-endepunkter skal som minimum være sikre og troværdige," sagde hun. "Udviklere bør som minimum teste integriteten og ægtheden af deres firmwaresoftware, men også tage et rimeligt svar, hvis der er en fejl i de pågældende tests."

I bilsegmentet kan vellykkede angreb have meget alvorlige konsekvenser. "Du har kompleksiteten af elektronikken, du har kompleksiteten af forbindelsen," sagde Neustadter. »Det er gammelt nyt, at en bil kunne fjernstyres med en chauffør i, mens bilen var på motorvejen. Derfor er sikkerheden i bilerne afgørende. Der skal du implementere en højere grad af sikkerhed, og normalt har du også brug for højere ydeevne. Det er en anden form for tilgang til sikkerhed end IoT, og ikke fordi det er vigtigere, det er bare anderledes."

Og det er stadig meget anderledes end sikkerhed i skyen. "Uautoriseret adgang til data er en af de største trusler der," sagde Neustadter. "Der kan være mange andre trusler, herunder datalæk. Mange af vores finansielle data er i skyen, og der har du et andet sikkerhedsniveau og modstandsdygtighed mod fysiske angreb, fejlinjektion osv. Jeg vil gerne have, at folk er mere opmærksomme på, hvad er truslerne? Hvad vil du beskytte? Derefter definerer du med alle de andre ting på billedet din sikkerhedsarkitektur. Det er noget, folk ikke ser på fra begyndelsen. Det kan hjælpe dem med at komme bedre fra start og undgå at skulle tilbage og redesigne en sikkerhedsløsning.”

— Susan Rambo og Ed Sperling bidrog til denne rapport.

Beslægtet læsning

Fejl, fejl eller cyberangreb?

At spore årsagen til afvigende adfærd er ved at blive en meget større udfordring.

Hvad kræves for at sikre chips

Der er ingen enkelt løsning, og den mest omfattende sikkerhed kan være for dyr.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 179

- 2022

- 43

- a

- I stand

- Om

- over

- absolutte

- abstraktion

- acceptabel

- adgang

- Adgang til data

- tilgængelig

- Adgang

- Ifølge

- Konto

- nøjagtighed

- opnå

- opnå

- tværs

- Lov

- Handling

- aktiv

- aktører

- faktisk

- tilføje

- tilføjet

- tilføje

- Desuden

- Yderligere

- adresse

- justeringer

- Fordel

- rådgivning

- tilrådeligt

- Efter

- mod

- siden

- sigte

- algoritmer

- Alle

- tillade

- næsten

- allerede

- også

- Alvarez

- altid

- an

- analyse

- analytics

- analysere

- ,

- og infrastruktur

- En anden

- besvare

- enhver

- Anvendelse

- applikationer

- anvendt

- tilgang

- passende

- arkitekter

- arkitektonisk

- arkitektur

- ER

- OMRÅDE

- AS

- spørg

- spørge

- aspekter

- vurdering

- aktiv

- Aktiver

- forbundet

- At

- angribe

- Angreb

- Forsøg på

- opmærksomhed

- lyd

- autentificere

- Godkendelse

- ægthed

- Automation

- Biler

- automotive

- tilgængelighed

- til rådighed

- undgå

- væk

- tilbage

- Backed

- Bad

- Balance

- baseret

- Baseline

- grundlæggende

- grundlag

- BE

- fordi

- bliver

- blive

- været

- før

- Begyndelse

- adfærd

- jf. nedenstående

- BEDSTE

- bedste praksis

- Bedre

- Beyond

- Big

- større

- Største

- Billion

- blank

- både

- brud

- bygge

- bygget

- indbygget

- virksomhed

- forretningsudvikling

- virksomheder

- men

- by

- beregnet

- CAN

- kan ikke

- kapaciteter

- bil

- hvilken

- forsigtig

- biler

- tilfælde

- tilfælde

- Årsag

- Direktør

- certifikater

- Certificering

- certificeringer

- Certificeret

- kæde

- udfordre

- udfordringer

- lave om

- Ændringer

- skiftende

- kanaler

- kontrollere

- chip

- Chips

- valg

- fordringer

- klasser

- klar

- Cloud

- kode

- kodet

- samling

- Kollegium

- kombineret

- Kom

- kommer

- Fælles

- almindeligt

- kommunikere

- Kommunikation

- Kommunikation

- Virksomheder

- konkurrence

- konkurrencedygtig

- fuldføre

- fuldstændig

- komplekse

- kompleksitet

- Compliance

- komponent

- omfattende

- kompromis

- Kompromitteret

- Konceptet

- Bekymring

- pågældende

- Bekymringer

- betingelser

- fortrolighed

- Konfiguration

- tilsluttet

- tilsluttede enheder

- Connectivity

- følge

- Overvej

- overvejelser

- betragtes

- rådgivning

- Forbrugere

- indeholder

- konkurrence

- bidrog

- kontrolleret

- kontrol

- Core

- korrigere

- korrekt

- Koste

- kostbar

- Omkostninger

- kunne

- dækket

- CPU

- skabe

- Oprettelse af

- kriterier

- kritisk

- afgørende

- krypto

- kryptografi

- Kunder

- tilpassede

- Cyber angreb

- cyklus

- Dana

- data

- Databrænkelser

- David

- Dage

- deal

- Beslutter

- afgørelser

- dyb

- Forsvar

- definere

- krav

- demonstreret

- indsat

- implementering

- beskrevet

- Design

- designproces

- Designer

- designere

- designs

- Trods

- detaljeret

- opdage

- Detektion

- bestemmelse

- udviklere

- Udvikling

- enhed

- Enheder

- forskellige

- svært

- digital

- digitale tjenester

- direkte

- Direktør

- Afdeling

- do

- gør

- Er ikke

- domæne

- færdig

- Dont

- drevet

- driver

- drev

- i løbet af

- dynamisk

- e

- hver

- Tidligt

- lettere

- nemmeste

- nemt

- ed

- Edge

- effektiv

- enten

- Elektronik

- elementer

- eliminere

- Ellers

- indlejret

- understreger

- muliggøre

- aktiveret

- muliggør

- krypteret

- ende

- Endless

- endpoints

- ingeniør

- Engineering

- Ingeniører

- nok

- sikre

- sikring

- Hele

- helt

- indrejse

- Miljø

- især

- væsentlig

- væsentlige

- indfører

- etc.

- Ether (ETH)

- evaluere

- evaluere

- Endog

- Hver

- bevismateriale

- eksempel

- henrettet

- udøvende

- eksisterende

- eksisterer

- forventet

- dyrt

- forklarede

- udvide

- udvider

- ekstensivt

- udstrækning

- ekstern

- eksternt

- ekstremt

- Øjne

- faktor

- Manglende

- langt

- Mode

- Funktionalitet

- tilbagemeldinger

- føler sig

- få

- endelige

- Endelig

- finansielle

- finansielle data

- Finde

- finde

- firewall

- Fornavn

- første gang

- fem

- Fix

- fejl

- flow

- efterfulgt

- efter

- Til

- Foundation

- Fonde

- fragmentering

- Framework

- fra

- forsiden

- funktion

- funktionel

- funktionaliteter

- funktionalitet

- fungerer

- funktioner

- fundamental

- Fundamentals

- fremtiden

- generelt

- generere

- George

- få

- Giv

- Go

- Mål

- gå

- godt

- fik

- regeringer

- gradvist

- stærkt

- gruppe

- Dyrkning

- hack

- hacket

- havde

- håndtere

- ske

- sker

- Hård Ost

- hårdere

- Hardware

- Have

- have

- hoved

- Helse

- hjælpe

- hjælpsom

- dermed

- link.

- Høj

- højere

- stærkt

- Hovedvej

- holistisk

- hjemmearbejde

- Hvordan

- How To

- Men

- HTTPS

- kæmpe

- i

- ideelt

- identificeret

- identificere

- identificere

- identiteter

- Identity

- if

- straks

- bydende nødvendigt

- gennemføre

- implementeret

- gennemføre

- vigtigt

- umuligt

- in

- I andre

- medtaget

- omfatter

- Herunder

- indarbejde

- øget

- Stigninger

- stigende

- uafhængig

- Infineon

- indflydelse

- oplysninger

- Infrastruktur

- instans

- øjeblikkeligt

- integral

- integreret

- Integration

- integritet

- beregnet

- interessant

- grænseflader

- interne

- Internet

- ind

- indføre

- involverede

- involverer

- tingenes internet

- IP

- ø

- Udstedt

- spørgsmål

- IT

- ITS

- lige

- Holde

- Nøgle

- nøgler

- Venlig

- viden

- kendt

- landskab

- Sprog

- Efternavn

- Latency

- senere

- Love

- lag

- føre

- Lækager

- mindst

- Lee

- til venstre

- mindre

- Niveau

- niveauer

- Leverage

- gearede

- Livet

- livscyklus

- livscyklusser

- ligesom

- Limited

- Line (linje)

- Liste

- Lang

- længere

- Se

- Lot

- Lav

- lavere

- lukrative

- Main

- større

- lave

- Making

- lykkedes

- ledelse

- Håndtering

- Producenter

- Produktion

- mange

- kort

- kortlægning

- Marked

- Marketing

- Matter

- max-bredde

- Kan..

- målt

- foranstaltninger

- mekanismer

- Mød

- Hukommelse

- nævnte

- måske

- Mindset

- minimerer

- minimum

- afbøde

- afbødning

- model

- modellering

- Moderne

- modes

- Modifikationer

- modulær

- modul

- Overvåg

- overvågning

- skærme

- mere

- mest

- meget

- flere

- skal

- Must-have

- nødvendigvis

- nødvendig

- Behov

- behov

- behov

- netværk

- Netværksadgang

- netværksbaseret

- nyheder

- næste

- ingen

- noder

- Ingen

- bemærkede

- intet

- nu

- nummer

- objektiv

- målsætninger

- observeret

- of

- off

- offline

- tit

- Gammel

- on

- engang

- ONE

- kun

- påhviler

- åbent

- opererer

- drift

- Produktion

- modsætning

- optimeret

- Indstillinger

- or

- Andet

- Andre

- vores

- ud

- i løbet af

- samlet

- overstyring

- egen

- Papir

- del

- særlig

- dele

- forbi

- patch

- Patches

- sti

- Betal

- betalinger

- Mennesker

- perfekt

- perfekt

- ydeevne

- perifere

- perspektiv

- fysisk

- billede

- stykker

- placering

- Steder

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Punkt

- Synspunkt

- punkter

- porte

- mulig

- potentiale

- potentielt

- magt

- praksis

- praksis

- præsentation

- præsident

- forhindre

- forhindrer

- Main

- princippet

- principper

- Forud

- private

- privat krypto

- Problem

- behandle

- Processer

- forarbejdning

- Processor

- processorer

- Produkt

- produkt livscyklus

- produktion

- Produkter

- produkter i dag

- Profil

- programmerbar

- Programmering

- passende

- korrekt

- fortaler

- beskytte

- beskyttet

- beskyttelse

- beskyttelse

- protokoller

- gennemprøvet

- give

- forudsat

- giver

- sætte

- Python

- Spørgsmål

- Racing

- SJÆLDEN

- bedømmelse

- ægte

- virkelige verden

- virkelig

- rimelige

- årsager

- nylige

- anerkendelse

- anbefales

- opsving

- redesign

- reducere

- betragte

- register

- Regulering

- regler

- lovgivningsmæssige

- relevant

- forblive

- fjernadgang

- erstatte

- indberette

- repræsentere

- påkrævet

- Krav

- modstandskraft

- elastisk

- Modstand

- Ressourcer

- svar

- revisioner

- højre

- rettigheder

- Risiko

- risikostyring

- risici

- robusthed

- roller

- rod

- Herske

- løber

- sikker

- Said

- SAND

- siger

- skalerbar

- Scale

- scenarie

- Skole

- Skoler

- ridse

- Anden

- hemmeligheder

- sikker

- Sikret

- sikkert

- sikkerhed

- Sikkerhedsforanstaltninger

- se

- segment

- segmenter

- valgt

- valg

- Salg

- Halvledere

- senior

- forstand

- følsom

- Følsomhed

- sensorer

- Sequence

- Series

- alvorlig

- Tjenester

- sæt

- flere

- delt

- hun

- ark

- SKIFT

- skib

- bør

- nedlukning

- Siemens

- signatur

- Underskrifter

- signifikant

- Silicon

- lignende

- Simpelt

- siden

- enkelt

- Smart

- So

- Soft

- Software

- software sikkerhed

- løsninger

- Løsninger

- nogle

- Nogen

- noget

- sommetider

- Kilde

- specifikke

- specifikationer

- Spectrum

- hastigheder

- Stage

- etaper

- standarder

- starte

- starter

- Tilstand

- Stater

- steady

- Trin

- Stadig

- opbevaring

- Strategi

- strømlinet

- stærk

- Studerende

- Bedøvelse

- vellykket

- Succesfuld

- sådan

- egnede

- sikker

- overflade

- Susan

- systemet

- Systemer

- Tag

- taler

- materielle

- mål

- rettet mod

- Teknologier

- prøve

- Test

- tests

- end

- at

- deres

- Them

- derefter

- Der.

- Disse

- de

- ting

- ting

- tror

- denne

- dem

- tænkte

- trussel

- trussel detektion

- trusler

- tre

- Gennem

- hele

- tid

- gange

- til

- i dag

- token

- Tokens

- Tony

- også

- værktøj

- udløse

- sand

- Stol

- betroet

- troværdig

- prøv

- forsøger

- to

- typen

- typer

- typisk

- typisk

- Ultimativt

- under

- underliggende

- forstå

- forståelse

- forstået

- enestående

- ukendt

- Ulovlig

- indtil

- Opdatering

- opdateringer

- opdatering

- opgradering

- opgraderinger

- brug

- brug tilfælde

- anvendte

- brugere

- bruger

- ved brug af

- sædvanligvis

- værdi

- leverandører

- verificere

- Versed

- meget

- via

- levedygtig

- vice

- Vice President

- Specifikation

- afgørende

- Sårbarheder

- Væglampe

- ønsker

- var

- måder

- we

- wearable

- uge

- GODT

- Hvad

- Hvad er

- uanset

- hvornår

- hvorvidt

- som

- mens

- bred

- bredere

- vilje

- med

- inden for

- uden

- ord

- Arbejde

- Workforce

- arbejder

- træner

- world

- verdensplan

- ville

- Forkert

- år

- år

- Ja

- dig

- Din

- zephyrnet