EN PYTHON-PERSPEKTIV-VORTEX

Ingen lydafspiller nedenfor? Hør efter direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro og outro musik af Edith Mudge.

Du kan lytte til os på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og overalt, hvor gode podcasts findes. Eller bare drop URL til vores RSS-feed til din yndlings podcatcher.

LÆS TRANSCRIPTET

DOUG. Cyberkriminalitet efter cyberkriminalitet, nogle Apple-opdateringer og et angreb på et kildekodelager.

Alt det, og mere, på Naked Security-podcasten.

[MUSIK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hvordan har du det?

AND. Meget godt tak. Douglas!

Var det muntert nok?

DOUG. Det var ret godt.

Gerne en 7/10 på lykkeskalaen, hvilket er en ret god baseline.

AND. Åh, jeg ville have det til at føles højere end det.

Hvad jeg sagde, plus 2.5/10.

DOUG. Åh, Paul, du lyder fantastisk!

AND. Tak, Doug.

DOUG. Nå, det kan skubbe dig op til en 10/10, så... Denne uge i teknisk historie.

Den 22. maj 1973 skrev forskeren Robert Metcalfe på Xerox Palo Alto Research Center [PARC] et notat, der foreslog en ny måde at forbinde computere på.

Inspireret af dets forløber, AlohaNet, som Metcalfe studerede som en del af sin ph.d.-afhandling, ville den nye teknologi blive kaldt Ethernet, et nik til stoffet "luminiferous aether", som engang blev anset for at være et medium til at udbrede lysbølger.

AND. Det var bestemt meget hurtigere end 160 KB, enkeltsidede, enkeltdensitetsdisketter! [LATTER]

DOUG. Kunne være værre!

Under alle omstændigheder, når vi taler om "værre" og "dårlighed", så har vi dagens første kriminalopdatering.

USA tilbyder en 10 millioner dollars dusør for en russisk ransomware mistænkt.

USA tilbyder en dusør på 10 millioner dollars for russisk ransomware-mistænkt, der er anklaget

Det er mange penge, Paul!

Denne fyr må have gjort noget temmelig slemt.

DoJ's udtalelse:

[Denne person og hans medsammensvorne] brugte angiveligt disse typer ransomware til at angribe tusindvis af ofre i USA og rundt om i verden. Disse ofre omfatter retshåndhævelse og andre offentlige myndigheder, hospitaler og skoler.

Samlede krav om løsesum, der angiveligt er stillet af medlemmerne af disse tre globale ransomware-kampagner til deres ofre, beløber sig til så meget som 400 millioner dollars, mens de samlede løsepengebetalinger for ofrene beløber sig til så meget som 200 millioner dollars.

Store angreb... mange penge skifter hænder her, Paul.

AND. Når du forsøger at opspore nogen, der laver modbydelige ting i udlandet, og du tænker: "Hvordan i alverden skal vi gøre det her? De kommer aldrig til at dukke op i retten her”...

Måske tilbyder vi bare noget beskidt gevinst til folk i den anden persons land, og nogen vil aflevere ham?

Og hvis de tilbyder $10 millioner (nå, det er det maksimale, du kan få), må de være ret opsatte.

Og min forståelse i dette tilfælde er grunden til, at de er ivrige efter, at denne særlige mistænkte er anklaget for at være, hvis ikke hjertet og sjælen, i det mindste en af de to af disse ting for tre forskellige ransomware-stammer: LockBit, Hive og Babuk.

Babuk fik berømt sin kildekode lækket (hvis jeg ikke tager fejl, af en utilfreds affiliate), og har nu fundet vej til GitHub, hvor enhver, der vil, kan få fat i krypteringsdelen.

Og selvom det er svært overhovedet at føle sympati for folk, der er i DOJ's og FBI's øjne for ransomware-angreb...

…hvis der var nogle latente, dråber af sympati tilbage, fordamper de ret hurtigt, når man begynder at læse om hospitaler og skoler blandt deres mange ofre.

DOUG. Ja.

AND. Så du må antage, at det er usandsynligt, at de nogensinde vil se ham i en amerikansk domstol...

…men jeg tror, de syntes, det er for vigtigt ikke at prøve.

DOUG. Præcis.

Det vil vi, som vi gerne siger, holde øje med.

Og mens vi venter, så tag venligst et kig på vores State of Ransomware 2023 rapport.

Den har en masse fakta og tal, som du kan bruge til at beskytte din organisation mod angreb.

Det er tilgængeligt på: sophos.com/ransomware2023.

AND. Et lille tip, som du kan lære af rapporten: “Overraskelse, overraskelse; det koster dig omkring halvt så meget at gendanne fra sikkerhedskopier, som det gør ved at betale løsesum."

For selv efter at du har betalt løsesummen, har du stadig lige så meget arbejde, som du skulle have til at gendanne din backup.

Og det betyder også, at du ikke betaler skurkene.

DOUG. Nøjagtig!

Okay, vi har endnu en kriminalopdatering.

Denne gang er det vores venner ovre på iSpoof, som, jeg må indrømme, har et ret godt marketingteam.

Med undtagelse af alle bliver bustet og alt den slags...

Telefonsvindel kingpin får 13 år for at køre "iSpoof"-tjenesten

AND. Ja, dette er en rapport fra Metropolitan Police i London om en sag, der har stået på siden november 2022, hvor vi skrev først om dette på nakedsecurity.sophos.com.

En fyr ved navn Tejay Fletcher, og jeg tror, at 169 andre mennesker, der troede, de var anonyme, men det viste sig, at de ikke var, blev arresteret.

Og denne Fletcher-fyr, som var kongen af dette, er netop blevet idømt 13 år og 4 måneders fængsel, Doug.

Det er en ret stor sætning efter ethvert lands standarder!

Og grunden er, at denne service handlede om at hjælpe andre cyberkriminelle, til gengæld for bitcoinage, med at snyde ofre meget troværdigt.

Du behøvede ingen tekniske færdigheder.

Du kunne bare tilmelde dig tjenesten og derefter begynde at foretage telefonopkald, hvor du kunne vælge, hvilket nummer der skulle dukke op i den anden ende.

Så hvis du havde en anelse om, at nogen bankede hos XYZ Banking Corporation, kunne du få deres telefon til at lyse op og sige: "Indkommende opkald fra XYZ Banking Corporation", og derefter starte ind i din schpiel.

Det ser ud til, ud fra Kriminalstyrelsens rapporter på det tidspunkt, at deres "kunder" foretog millioner af opkald gennem denne tjeneste. og de havde noget i retning af en succesrate på 10 %, hvor succes måles, at den, der ringer, var på linjen i mindst et minut.

Og når du tror, at noget er et svindelopkald... lægger du på ret hurtigt, gør du ikke?

DOUG. Et minut er lang tid!

AND. Og det betyder, at de sandsynligvis har hooked personen.

Og du kan se hvorfor, for alt virker troværdigt.

Hvis du ikke er klar over, at nummeret til opkalds-id (eller opkaldsnummer), der dukker op på din telefon, ikke er andet end et hint, at enhver kan indsætte hvad som helst, og at enhver med dine værste interesser på hjerte, der ønsker at forfølge dig kan for et beskedent månedligt udlæg købe sig ind i en service, der hjælper dem med at gøre det automatisk...

Hvis du ikke ved, at det er tilfældet, vil du sandsynligvis have din vagt langt nede, når det opkald kommer igennem og siger: "Jeg ringer fra banken. Det kan du se på nummeret. Åh skat, der har været svindel på din konto”, og så overtaler den, der ringer dig til at gøre en hel masse ting, som du ellers ikke ville lytte til et øjeblik.

Rækkevidden af denne tjeneste, det store antal mennesker, der brugte den (han havde tilsyneladende titusindvis af "kunder", og det store antal opkald og mængden af økonomisk skade, der løb op i millioner, er grunden til, at han fik så alvorlig en dom.

DOUG. En del af grunden til, at de var i stand til at tiltrække så mange kunder, er, at dette var på en offentligt vendt hjemmeside.

Det var ikke på det mørke web, og det var ret smart markedsføring.

Hvis du går over til artiklen, er der en 53-sekunders marketingvideo, der har en professionel voiceover-skuespiller og nogle sjove animationer.

Det er en ret godt lavet video!

AND. Ja!

Jeg opdagede en tastefejl i den... de skrev "ende til kryptering" i stedet for "ende-til-ende kryptering", hvilket jeg bemærkede, fordi det var noget af en ironi.

Fordi hele præmissen for den video – den siger: "Hej, som kunde er du fuldstændig anonym."

Det lavede de et stort ud af.

DOUG. Jeg tror, det sandsynligvis var en "afslutning på kryptering". [griner]

AND. Ja... du har måske været anonym over for dine ofre, men du var ikke anonym over for tjenesteudbyderen.

Tilsyneladende besluttede politiet, i det mindste i Storbritannien, at starte med enhver, der allerede havde brugt mere end £100 i Bitcoins med tjenesten.

Så der kan være folk, der har kastet sig ud i dette, eller bare brugt det til et par ting, som stadig er på listen.

Politiet vil have folk til at vide, at de startede på toppen, og at de arbejder sig ned.

Den anonymitet, der blev lovet i videoen, var illusorisk.

DOUG. Nå, vi har nogle tips, og vi har sagt disse tips før, men disse er gode påmindelser.

Inklusiv en af mine favoritter, fordi jeg tror, folk bare antager, at opkalds-id er en nøjagtig reporter... tip nummer et er: Behandl nummervisning som intet mere end et tip.

Hvad mener du med det, Paul?

AND. Hvis du stadig får snail-mail hjemme hos dig, vil du vide, at når du får en konvolut, har den din adresse på forsiden, og som regel, når du vender den om, på bagsiden af konvolutten, er der en returadresse. .

Og alle ved, at afsenderen kan vælge, hvad der står... det kan være ægte; det kan alt sammen være en pakke løgne.

Så meget kan du stole på nummervisning.

Og så længe du har det i tankerne og tænker på det som et hint, så er du gylden.

Men hvis det kommer op og siger "XYZ Banking Corporation", fordi skurkene bevidst har valgt et nummer, som du specielt har sat på din kontaktliste for at komme op for at fortælle dig, at det er banken... betyder det ikke noget.

Og det, at de begynder at fortælle dig, at de er fra banken, betyder ikke, at de er det.

Og det hænger fint sammen med vores andet tip, gør det ikke, Doug?

DOUG. Ja.

Foretag altid selv officielle opkald ved hjælp af et nummer, du kan stole på.

Så hvis du kommer til et af disse opkald, så sig, "Jeg ringer til dig med det samme", og brug nummeret på bagsiden af dit kreditkort.

AND. Absolut.

Hvis der er nogen måde, hvorpå de har fået dig til at tro, at dette er nummeret, du skal ringe til... så lad være med at gøre det!

Find ud af det selv.

Som du sagde, for at rapportere ting som banksvig eller bankproblemer, er nummeret på bagsiden af dit kreditkort en god start.

Så ja, vær meget, meget forsigtig.

Det er virkelig nemt at tro på din telefon, fordi 99 % af tiden vil det nummer på nummeret fortælle sandheden.

DOUG. Okay, sidst men bestemt ikke mindst, ikke helt så teknisk, men mere en blødere færdighed, tip nummer tre er: Vær der for udsatte venner og familie.

Det er en god en.

AND. Der er åbenbart mennesker, der er mere udsatte for denne form for fidus.

Så det er vigtigt, at du lader folk i din omgangskreds og familie, som du tror kan være i risiko for denne slags ting... lad dem vide, at hvis de er i tvivl, skal de tage kontakt til dig og spørge dig til råds .

Som enhver tømrer eller snedker vil fortælle dig, Douglas, "Mål to gange, klip en gang."

DOUG. Jeg kan godt lide det råd. [griner]

Jeg har en tendens til at måle én gang, skære tre gange, så følg ikke mit spor der.

AND. Ja. Du kan ikke "klippe tingene længere", vel? [LATTER]

DOUG. Nej, det kan du bestemt ikke!

AND. Vi har alle prøvet. [griner]

DOUG. Det er to opdateringer nede; en til at gå.

Vi har fik en opdatering… hvis du husker, overraskede Apple os tidligere på måneden med en ny Rapid Security Response, men den sagde ikke, hvad opdateringerne faktisk fiksede, men nu ved vi det, Paul.

Apples hemmelighed er ude: 3 nul-dage fastsat, så sørg for at lappe nu!

AND. Ja.

To 0-dage, plus en bonus 0-dag, som ikke var fastsat før.

Så hvis du havde, hvad var det, macOS 13 Ventura (den seneste), og hvis du havde iOS/iPadOS 16, fik du det hurtige sikkerhedsrespons

Du fik den "versionsnummer (a)"-opdatering, og "her er detaljerne om denne opdatering: (tom tekststreng)".

Så du anede ikke, hvad der var ordnet.

Og du, ligesom os, tænkte sikkert: "Jeg vil vædde på, at det er en nul-dag i WebKit. Det betyder en drive-by installation. Det betyder, at nogen kunne bruge det til spyware."

Se, det er præcis, hvad de to 0-dage var.

Og der var en tredje nul-dag, som var, hvis du vil, en anden del af den ligning, eller en anden type udnyttelse, der ofte går sammen med de første to nul-dage, der blev fastsat.

Denne var en Google Threat Response/Amnesty International-ting, der helt sikkert lugter af spyware for mig... en person, der efterforsker en hændelse i det virkelige liv.

Den fejl var det, man i jargonen kalder en "sandkasseflugt".

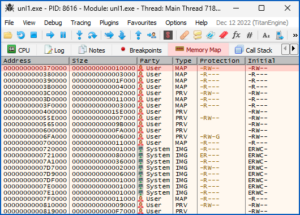

Det lyder som om de tre nul-dage, der nu er fastsat for alle Apple-platforme, var...

En, der måske giver en skurk mulighed for at finde ud af, hvad der var hvor på din computer.

Med andre ord, de øger i høj grad chancen for, at deres efterfølgende bedrifter vil virke.

En anden udnyttelse, der udfører fjernudførelse af kode inde i din browser, som jeg siger, hjulpet og støttet af det datalækage i den første fejl, der måske fortæller dig, hvilke hukommelsesadresser du skal bruge.

Og så en tredje nul-dag, der i det væsentlige lader dig springe ud af browseren og gøre meget værre.

Nå, jeg vil sige, Patch tidligt, patch ofte, er jeg ikke, Doug?

DOUG. Gør det!

Ja.

AND. Det er ikke de eneste grunde til, at du vil have disse patches.

Der er også en masse proaktive rettelser.

Så selvom de ikke var nul-dagene, ville jeg alligevel sige det igen.

DOUG. Ok godt.

Vores sidste historie på dagen... Jeg havde skrevet min egen lille intro her, men jeg smider den i skraldespanden, og jeg vil følge din overskrift, for den er meget bedre.

Og det fanger virkelig essensen af denne historie: PyPI open source code repository beskæftiger sig med manisk malware malstrøm.

Det er, hvad der skete, Paul!

PyPI open source-kodelager beskæftiger sig med manisk malware-malstrøm

AND. Ja, jeg må indrømme, jeg var nødt til at arbejde på den overskrift for at få den til at passe nøjagtigt på to linjer i nakedsecurity.sophos.com WordPress-skabelonen. [LATTER]

PyPI-teamet er nu kommet over dette, og jeg tror, de er sluppet af med alle tingene.

Men det ser ud til, at nogen havde et automatiseret system, der bare genererede nye konti, og derefter, i disse konti, oprettede nye projekter...

...og bare uploader forgiftet kildepakke efter forgiftet kildepakke.

Og husk, at i de fleste af disse depoter (PyPI er et eksempel), kan du have malware, der er i den faktiske kode, som du vil downloade og senere bruge som et modul i din kode (med andre ord, programmeringsbiblioteket), og/ eller du kan have malware i selve installationsprogrammet eller opdateringsscriptet, der leverer tingen til dig.

Så desværre er det nemt for skurke at klone et legitimt projekt, give det et realistisk udseende og håbe, at hvis du downloader det ved en fejl...

...så efter du har installeret det, og når du begynder at bruge det i din software, og når du begynder at sende det til dine kunder, vil det hele være fint, og du vil ikke finde nogen malware i det.

Fordi malwaren allerede har inficeret din computer, ved at være i scriptet, der kørte for at få tingen installeret korrekt i første omgang.

Så der er en dobbelt tumult for skurkene.

Hvad vi ikke ved er...

Havde de håbet at uploade så mange smitsomme pakker, at nogle af dem ikke ville blive opdaget, og de ville have en kæmpe chance for, at et par bare ville blive efterladt?

Eller håbede de faktisk, at de kunne skræmme PyPI-holdet så meget ud, at de var nødt til at tage hele webstedet ud af luften, og det ville være et fuldstændigt lammelsesangreb?

Ingen af dem blev resultatet.

PyPI-teamet var i stand til at afbøde angrebet ved blot at lukke nogle aspekter af webstedet.

I et stykke tid kunne du nemlig ikke oprette en ny konto, og du kunne ikke tilføje et nyt projekt, men du kunne stadig få gamle.

Og det gav dem lige nok pusterum over en 24-timers periode, til at det ser ud som om de var i stand til at rydde helt op.

DOUG. Vi har nogle råd til angreb som dette, hvor det ikke bliver ryddet op i tide.

Så hvis du trækker fra lagre som dette, er den første ting du kan gøre: Vælg ikke en lagerpakke, bare fordi navnet ser rigtigt ud.

Det er en taktik, som angriberne ofte bruger.

AND. Sandelig, Douglas.

Det er dybest set, hvad vi plejede at kalde i jargonen "typosquatting" for websteder.

I stedet for at registrere example.com, kan du registrere noget lignende examole.com, fordi O er ved siden af P på tastaturet, i håb om, at nogen vil gå til at skrive "eksempel", lave en lille fejl, og du vil fange deres trafik og få dem ind på et lookalike-websted.

Vær forsigtig med, hvad du vælger.

Det er lidt ligesom vores råd om nummervisning: det fortæller dig noget, men kun så meget.

Og for resten skal du virkelig gøre din due diligence.

DOUG. Såsom: Download ikke blindt pakkeopdateringer til dine egne udviklings- eller byggesystemer.

AND. Ja, DevOps og Continuous Integration er det hele i disse dage, er det ikke, hvor du automatiserer alt?

Og der er noget tiltalende ved at sige: "Nå, jeg vil ikke falde bagud, så hvorfor beder jeg ikke bare mit byggesystem tage min kode fra mit lokale lager, hvor jeg passer på den, og så bare altid automatisk hente den seneste version fra det offentlige lager af alle de andres kode, jeg bruger?"

Problemet er, at hvis nogen af de tredjepartspakker, du bruger, bliver pwned, så vil dit byggesystem komme i problemer helt automatisk.

Så gør det ikke, hvis du overhovedet kan undgå det.

DOUG. Hvilket fører os til: Gør det ikke let for angribere at komme ind i dine egne pakker.

AND. Ja.

Ingen kan virkelig stoppe nogen, der er fast besluttet på at oprette 2000 nye PyPI-konti manuelt og lægge 1000 nye pakker ind i hver af dem.

Men du kan lave angreb, hvor skurke overtager eksisterende pakker og kompromitterer dem... du kan gøre dit for at hjælpe resten af fællesskabet ved at gøre det så svært som muligt for dine projekter at blive kompromitteret.

Gå og gense den sikkerhed, du har på denne konto eller på den pakke, bare hvis nogen beslutter, at det ville være et mesterligt sted at indsætte badware, der kan påvirke andre mennesker... og selvfølgelig vil det i det mindste midlertidigt plette dit omdømme samtidig tid.

DOUG. Og vores sidste tip kan falde for døve ører, men hvis det er nok til blot at ændre et par meninger, har vi gjort et godt stykke arbejde her i dag: Vær ikke en du-ved-hvad.

AND. Beviser du, hvor klog du er, ved at minde os alle om forsyningskædeangreb ved at lave unødvendigt arbejde for frivillige teams... som Linux-kernebesætningen (de har lidt under dette tidligere), PyPI og andre populære open source-depoter?

Hvis du har en ægte grund til, hvorfor du mener, du skal fortælle dem om en sikkerhedssårbarhed, skal du finde kontaktoplysningerne for deres sikkerhedsafsløring og kontakte dem ordentligt, professionelt og ansvarligt.

Vær ikke en ****.

DOUG. Fremragende.

Okay, gode råd, og da solen begynder at gå ned på vores show for dagen, er det tid til at høre fra en af vores læsere.

I det forrige afsnit af podcasten husker du måske, at vi talte lidt om prøvelser og prøvelser med Apple III-computeren. Lad os lytte:

Jeg ved ikke, om dette er en urban legende eller ej, men jeg har læst, at de tidlige [Apple III]-modeller ikke havde deres chips ordentligt placeret på fabrikken, og at modtagere, der rapporterede problemer, blev bedt om at løfte fronten af computeren væk fra deres skrivebord et par centimeter og lad den styrte tilbage, hvilket ville banke dem på plads, som de skulle have været i første omgang. Hvilket tilsyneladende virkede, men ikke var den bedste form for reklame for produktets kvalitet.

DOUG. Som svar lyder lytteren S31064 (ikke sikker på, om det er et rigtigt fødselsnavn):

Det ved jeg ikke, men det firma, jeg arbejdede for på det tidspunkt, brugte dem til offline-bibliotekscirkulationsterminaler. Og ni ud af ti gange, hvis der var et problem med det, var løsningen at genindsætte chipsene.

AND. Ja, at gå over dit bundkort og (knitre, knitre) trykke alle chipsene ned... det blev betragtet som rutinemæssig vedligeholdelse dengang.

Men det ser ud til, at for Apple III var det ikke kun rutinemæssig vedligeholdelse, forebyggende vedligeholdelse, det var faktisk en anerkendt gendannelsesteknik.

Så jeg var fascineret af at læse det, Doug.

Nogen, der faktisk havde været der, og gjorde det!

DOUG. Nå, mange tak, kære lytter, fordi du sendte det ind.

Og hvis du har en interessant historie, kommentar eller spørgsmål, du gerne vil indsende, vil vi meget gerne læse den på podcasten.

Du kan sende en e-mail til tips@sophos.com, du kan kommentere på en hvilken som helst af artiklerne, eller du kan slå os op på det sociale: @nakedsecurity.

Det er vores show for i dag; mange tak fordi du lyttede.

For Paul Ducklin er jeg Doug Aamoth, og minder dig om, indtil næste gang...

BEGGE. Bliv sikker.

[MUSIK MODEM]

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Udmøntning af fremtiden med Adryenn Ashley. Adgang her.

- Køb og sælg aktier i PRE-IPO-virksomheder med PREIPO®. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- :har

- :er

- :ikke

- :hvor

- ][s

- $ 10 millioner

- $ 400 Million

- $OP

- 13

- 2022

- 2023

- 22

- a

- evne

- I stand

- Om

- absolut

- Konto

- Konti

- præcis

- anklagede

- faktiske

- faktisk

- tilføje

- adresse

- adresser

- indrømme

- rådgivning

- påvirke

- Affiliate

- Efter

- igen

- mod

- agenturer

- LUFT

- Alle

- angiveligt

- tillade

- sammen

- allerede

- I orden

- også

- Skønt

- altid

- am

- blandt

- beløb

- an

- ,

- animationer

- Anonymitet

- anonym

- En anden

- enhver

- noget

- overalt

- tiltrækkende

- Apple

- ER

- omkring

- anholdt

- artikel

- artikler

- AS

- aspekter

- At

- angribe

- Angreb

- tiltrække

- lyd

- forfatter

- automatisere

- Automatiseret

- automatisk

- til rådighed

- undgå

- opmærksom på

- tilbage

- backup

- sikkerhedskopier

- Bad

- Bank

- Banket

- Bank

- Baseline

- I bund og grund

- BE

- Husk

- fordi

- været

- før

- bag

- være

- Tro

- troede

- jf. nedenstående

- BEDSTE

- Bet

- Bedre

- Big

- Bit

- Bitcoins

- blank

- blindt

- Bonus

- Bounty

- vejrtrækning

- browser

- Bug

- bygge

- Bunch

- men

- købe

- by

- ringe

- kaldet

- Caller

- ringer

- Opkald

- Kampagner

- CAN

- Kan få

- fanger

- kort

- forsigtig

- tilfælde

- center

- sikkert

- chance

- lave om

- skiftende

- Chips

- Vælg

- Circle

- Circulation

- kode

- KOM

- Kom

- kommer

- KOMMENTAR

- samfund

- selskab

- fuldstændig

- kompromis

- Kompromitteret

- computer

- computere

- Tilslut

- betragtes

- kontakt

- kontinuerlig

- betjente

- VIRKSOMHED

- Omkostninger

- kunne

- land

- lands

- Par

- kursus

- Ret

- Crash

- skabe

- Oprettelse af

- kredit

- kreditkort

- Kriminalitet

- Crooks

- kunde

- Kunder

- Klip

- cyberkriminalitet

- cyberkriminelle

- mørk

- Mørk Web

- data

- datalækage

- dag

- Dage

- Tilbud

- besluttede

- leverer

- krav

- Denial of Service

- tæthed

- skrivebord

- detail

- detaljer

- bestemmes

- Udvikling

- DevOps

- DID

- forskellige

- diligence

- videregivelse

- do

- gør

- Er ikke

- gør

- DoJ

- færdig

- Dont

- tvivler

- ned

- downloade

- Drop

- grund

- hver

- tidligere

- Tidligt

- jorden

- let

- kryptering

- ende

- håndhævelse

- nok

- helt

- episode

- Essensen

- væsentlige

- Endog

- NOGENSINDE

- Hver

- alle

- at alt

- præcist nok

- eksempel

- udførelse

- eksisterende

- Exploit

- exploits

- øje

- vender

- Faktisk

- fabrik

- fakta

- Fall

- familie

- berømt

- hurtigere

- favoritter

- FBI

- føler sig

- fyr

- få

- kampene

- Figur

- regnede

- tal

- finansielle

- Finde

- ende

- Fornavn

- passer

- Fix

- fast

- følger

- Til

- fundet

- bedrageri

- venner

- fra

- forsiden

- sjovt

- generere

- ægte

- få

- få

- GitHub

- Giv

- Global

- Go

- Goes

- gå

- Golden

- godt

- Regering

- grab

- stor

- stærkt

- Guard

- Guy

- havde

- Halvdelen

- hånd

- hænder

- Hænge

- skete

- Hård Ost

- Have

- he

- hoved

- overskrift

- høre

- Hjerte

- hjælpe

- hjælpe

- link.

- højere

- ham

- hans

- Hit

- Hive

- håber

- håber

- sygehuse

- hus

- Hvordan

- http

- HTTPS

- i

- ID

- idé

- Identifikation

- if

- vigtigt

- in

- I andre

- hændelse

- omfatter

- stigende

- indlede

- installere

- integration

- interessant

- interesser

- internationalt

- ind

- ironi

- iSpoof

- IT

- ITS

- selv

- jargon

- hoppe

- lige

- Keen

- Holde

- Venlig

- Kend

- stor

- Efternavn

- senere

- seneste

- lancere

- Lov

- retshåndhævelse

- føre

- Leads

- LÆR

- mindst

- Led

- til venstre

- legitim

- Lets

- Bibliotek

- ligger

- lys

- ligesom

- Line (linje)

- linjer

- linux

- Liste

- lytter

- Lytte

- lidt

- belastning

- lokale

- London

- Lang

- Se

- leder

- UDSEENDE

- Lot

- kærlighed

- MacOS

- lavet

- vedligeholdelse

- lave

- Making

- malware

- mange

- Marketing

- maksimal

- Kan..

- betyde

- midler

- måle

- medium

- Medlemmer

- Hukommelse

- Metropolitan Police

- måske

- million

- millioner

- tankerne

- sind

- minut

- fejltagelse

- afbøde

- modeller

- beskedne

- modul

- øjeblik

- penge

- Måned

- månedligt

- måned

- mere

- mest

- meget

- Musik

- musical

- skal

- my

- Naked Security

- Podcast for nøgen sikkerhed

- navn

- national

- navigering

- Behov

- aldrig

- Ny

- næste

- ingen

- intet

- november

- nu

- nummer

- of

- off

- tilbyde

- tilbyde

- Tilbud

- officiel

- offline

- tit

- oh

- Gammel

- on

- engang

- ONE

- dem

- kun

- åbent

- open source

- open source-kode

- or

- organisation

- Andet

- Ellers

- vores

- ud

- Resultat

- i løbet af

- oversøisk

- egen

- Pack

- pakke

- pakker

- betalt

- Palo Alto

- del

- særlig

- forbi

- patch

- Patches

- paul

- Betal

- betale

- betalinger

- Mennesker

- folks

- periode

- person,

- perspektiv

- telefon

- telefonopkald

- plukket

- Pitch

- Place

- Platforme

- plato

- Platon Data Intelligence

- PlatoData

- spiller

- Vær venlig

- plus

- podcast

- Podcasts

- Police

- Populær

- mulig

- eventuelt

- Indlæg

- forløber

- trykke

- smuk

- tidligere

- fængsel

- Proaktiv

- sandsynligvis

- Problem

- problemer

- Produkt

- professionel

- professionelt

- Programmering

- projekt

- projekter

- lovede

- korrekt

- beskytte

- udbyder

- offentlige

- trækker

- Skub ud

- sætte

- Python

- kvalitet

- spørgsmål

- hurtigt

- Ransom

- ransomware

- hurtige

- Sats

- hellere

- nå

- Læs

- læsere

- Læsning

- realistisk

- virkelig

- grund

- årsager

- modtagere

- anerkendt

- Recover

- opsving

- register

- registrering

- huske

- fjern

- indberette

- Rapportering

- Rapporter

- Repository

- omdømme

- forskning

- forsker

- svar

- REST

- genoprette

- afkast

- Rid

- højre

- Risiko

- ROBERT

- Værelse

- rss

- kører

- Russisk

- Said

- samme

- siger

- siger

- siger

- Scale

- Fup

- Svindelofre

- Skoler

- Anden

- Secret

- sikker

- sikkerhed

- sikkerhedssårbarhed

- se

- synes

- afsender

- afsendelse

- dømme

- dømt

- alvorlig

- tjeneste

- Tjenesteudbyder

- sæt

- Levering

- bør

- Vis

- Shows

- Seværdigheder

- underskrive

- siden

- enkelt

- websted

- dygtighed

- So

- Social

- Software

- nogle

- Nogen

- noget

- Soul

- Lyd

- Soundcloud

- Kilde

- kildekode

- taler

- specielt

- brugt

- Spotify

- spyware

- starte

- påbegyndt

- Statement

- Stater

- forblive

- Stadig

- Stands

- Story

- Stammer

- String

- studeret

- indsende

- efterfølgende

- stof

- succes

- sådan

- Sol

- overraskelse

- overrasket

- systemet

- Systemer

- Tag

- Talks

- hold

- tech

- Teknisk

- Teknologier

- fortælle

- fortæller

- skabelon

- ti

- tiere

- end

- takke

- tak

- at

- UK

- verdenen

- deres

- Them

- derefter

- Der.

- Disse

- de

- ting

- ting

- tror

- Tredje

- tredjepart

- denne

- dem

- selvom?

- tænkte

- tusinder

- trussel

- tre

- Gennem

- Kaste

- tid

- gange

- tip

- tips

- til

- i dag

- sammen

- også

- top

- I alt

- spor

- Trafik

- forsøg

- forsøgte

- problemer

- sand

- Stol

- Sandheden

- prøv

- TUR

- Drejede

- To gange

- to

- typen

- typer

- Uk

- forståelse

- desværre

- Forenet

- Forenede Stater

- indtil

- Opdatering

- opdateringer

- Uploading

- urban

- URL

- us

- brug

- anvendte

- ved brug af

- sædvanligvis

- udgave

- meget

- Victim

- ofre

- video

- frivilligt

- sårbarhed

- Sårbar

- Venter

- ønsker

- ønskede

- ønsker

- var

- bølger

- Vej..

- we

- web

- web kit

- Hjemmeside

- websites

- uge

- GODT

- var

- Hvad

- hvornår

- hvorvidt

- som

- mens

- WHO

- Hele

- hvorfor

- vilje

- med

- WordPress

- ord

- Arbejde

- arbejder

- world

- værre

- Værst

- værd

- ville

- skriftlig

- Forkert

- år

- Ja

- dig

- Din

- dig selv

- zephyrnet

- nul

- Zero Day

![S3 Ep120: Når dud crypto simpelthen ikke vil give slip [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: Prisen på hurtig mode (og feature creep) [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)