I slutningen af sidste uge offentliggjorde Microsoft en rapport med titlen Analyse af Storm-0558-teknikker til uautoriseret e-mailadgang.

I dette ret dramatiske dokument afslørede virksomhedens sikkerhedsteam baggrunden for et tidligere uforklarligt hack, hvor data inklusive e-mail-tekst, vedhæftede filer og mere blev tilgået:

fra cirka 25 organisationer, herunder offentlige myndigheder og relaterede forbrugerkonti i den offentlige sky.

Den dårlige nyhed, selvom kun 25 organisationer tilsyneladende blev angrebet, er, at denne cyberkriminalitet ikke desto mindre kan have påvirket et stort antal individer, i betragtning af at nogle amerikanske regeringsorganer beskæftiger alt fra titusinder til hundredtusindvis af mennesker.

Den gode nyhed, i det mindste for langt de fleste af os, der ikke blev afsløret, er, at de tricks og bypass, der blev brugt i angrebet, var specifikke nok til, at Microsft-trusselsjægere var i stand til at spore dem pålideligt, så den endelige total på 25 organisationer ser faktisk ud til at være en komplet hitliste.

Kort sagt, hvis du endnu ikke har hørt direkte fra Microsoft om at være en del af dette hack (virksomheden har åbenbart ikke offentliggjort en liste over ofre), så kan du lige så godt antage, at du er i det fri.

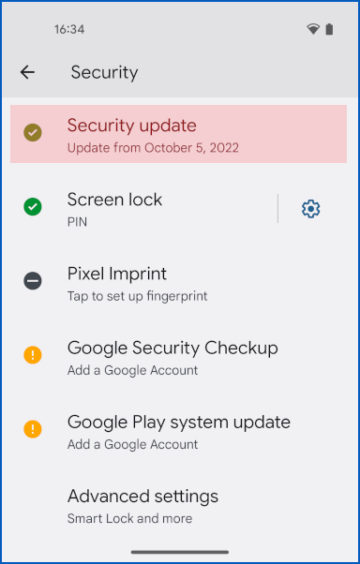

Endnu bedre, hvis bedre er det rigtige ord her, var angrebet afhængigt af to sikkerhedsfejl i Microsofts back-end-operationer, hvilket betyder, at begge sårbarheder kunne rettes "in house", uden at skubbe nogen klientsidesoftware eller konfigurationsopdateringer ud.

Det betyder, at der ikke er nogen kritiske patches, som du skal skynde dig ud og installere selv.

De nul-dage, der ikke var

Zero-days, som du ved, er sikkerhedshuller, som skurkene fandt først og fandt ud af, hvordan de skulle udnytte, og efterlod således ingen dage tilgængelige, hvor selv de ivrigste og bedst informerede sikkerhedshold kunne have rettet forud for angrebene.

Teknisk set kan disse to Storm-0558 huller derfor betragtes som nul-dage, fordi skurkene har travlt udnyttet fejlene, før Microsoft var i stand til at håndtere de involverede sårbarheder.

Men i betragtning af at Microsoft omhyggeligt undgik ordet "nul-dag" i sin egen dækning, og i betragtning af at reparation af hullerne ikke krævede, at vi alle skulle downloade patches, vil du se, at vi henviste til dem i overskriften ovenfor som halv-nul dage, og vi lader beskrivelsen ligge der.

Ikke desto mindre er karakteren af de to indbyrdes forbundne sikkerhedsproblemer i denne sag en vigtig påmindelse om tre ting, nemlig at:

- Anvendt kryptografi er svært.

- Sikkerhedssegmentering er svært.

- Trusselsjagt er hårdt.

De første tegn på ondskab viste skurke, der sneg sig ind i ofrenes Exchange-data via Outlook Web Access (OWA) ved hjælp af ulovligt erhvervede autentificeringstokens.

Typisk er et autentificeringstoken en midlertidig webcookie, specifik for hver online-tjeneste, du bruger, som tjenesten sender til din browser, når du har bevist din identitet til en tilfredsstillende standard.

For at etablere din identitet kraftigt i starten af en session, skal du muligvis indtaste en adgangskode og en engangs 2FA-kode, for at præsentere en kryptografisk "adgangsnøgle" enhed såsom en Yubikey, eller for at låse op og indsætte et smart card i en læser.

Derefter fungerer den autentificeringscookie, der er udstedt til din browser, som et korttidspass, så du ikke behøver at indtaste din adgangskode eller præsentere din sikkerhedsenhed igen og igen for hver eneste interaktion, du har med webstedet.

Du kan tænke på den indledende login-proces som at præsentere dit pas ved et flyselskabs indtjekningsskranke og autentificeringstokenet som boardingkortet, der lader dig komme ind i lufthavnen og på flyet til en bestemt flyvning.

Nogle gange kan du blive bedt om at bekræfte din identitet ved at vise dit pas igen, f.eks. lige før du stiger på flyet, men ofte vil det alene være nok at vise boardingkortet for dig til at fastslå din "ret til at være der", mens du laver dit vej rundt om luftsidedelene af lufthavnen.

Sandsynlige forklaringer er ikke altid rigtige

Når skurke begynder at dukke op med en andens godkendelsestoken i HTTP-headerne på deres webanmodninger, er en af de mest sandsynlige forklaringer, at forbryderne allerede har implanteret malware på ofrets computer.

Hvis den malware er designet til at spionere på ofrets netværkstrafik, får den typisk set de underliggende data, efter at den er blevet klargjort til brug, men før den er blevet krypteret og sendt ud.

Det betyder, at skurkene kan snuse og stjæle vitale private browsingdata, inklusive autentificeringstokens.

Generelt kan angribere ikke længere opsnuse autentificeringstokens, når de rejser på tværs af internettet, som de normalt kunne indtil omkring 2010. Det skyldes, at enhver velrenommeret onlinetjeneste i disse dage kræver, at trafik til og fra loggede brugere skal rejse via HTTPS , og kun via HTTPS, forkortelse for sikker HTTP.

HTTPS bruger TLS, en forkortelse for transportlags sikkerhed, som gør, hvad navnet antyder. Alle data er stærkt krypteret, når de forlader din browser, men før de kommer ind på netværket, og dekrypteres ikke, før de når den tilsigtede server i den anden ende. Den samme ende-til-ende data scrambling-proces sker omvendt for de data, som serveren sender tilbage i sine svar, selvom du forsøger at hente data, der ikke eksisterer, og alt, hvad serveren skal fortælle dig, er en overfladisk 404 Page not found.

Heldigvis indså Microsofts trusseljægere hurtigt, at de svigagtige e-mail-interaktioner ikke skyldtes et problem, der blev udløst på klientsiden af netværksforbindelsen, en antagelse, der ville have sendt ofreorganisationerne ud på 25 separate vilde gåsejagter på udkig efter malware, der ikke var ikke der.

Den næstmest sandsynlige forklaring er en, der i teorien er nemmere at rette (fordi den kan rettes for alle på én gang), men i praksis er mere alarmerende for kunderne, nemlig at skurkene på en eller anden måde har kompromitteret processen med at skabe autentificering tokens i første omgang.

En måde at gøre dette på ville være at hacke sig ind på de servere, der genererer dem, og at implantere en bagdør for at producere et gyldigt token uden først at tjekke brugerens identitet.

En anden måde, som tilsyneladende er, hvad Microsoft oprindeligt undersøgte, er, at angriberne var i stand til at stjæle nok data fra godkendelsesserverne til at generere svigagtige, men gyldigt udseende autentificeringstokens til sig selv.

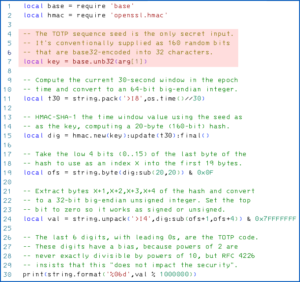

Dette indebar, at angriberne havde formået at stjæle en af de kryptografiske signeringsnøgler, som autentificeringsserveren bruger til at stemple et "gyldighedsstempel" i de tokens, den udsteder, for at gøre det så godt som umuligt for nogen at oprette et falsk token. det ville bestå mønstret.

Ved at bruge en sikker privat nøgle til at tilføje en digital signatur til hvert udstedt adgangstoken, gør en godkendelsesserver det nemt for enhver anden server i økosystemet at kontrollere gyldigheden af de tokens, de modtager. På den måde kan godkendelsesserveren endda arbejde pålideligt på tværs af forskellige netværk og tjenester uden nogensinde at skulle dele (og regelmæssigt opdatere) en lækbar liste over faktiske, kendte tokens.

Et hack, der ikke skulle virke

Microsoft fastslog i sidste ende, at de falske adgangstokens i Storm-0558-angrebet var lovligt underskrevet, hvilket syntes at antyde, at nogen faktisk havde klemt en firmasigneringsnøgle...

…men de var faktisk slet ikke den rigtige slags tokens.

Virksomhedskonti formodes at være autentificeret i skyen ved hjælp af Azure Active Directory (AD)-tokens, men disse falske angrebstokens blev signeret med det, der er kendt som en MSA-nøgle, en forkortelse for Microsoft-konto, hvilket er tilsyneladende initialismen, der bruges til at henvise til selvstændige forbrugerkonti frem for AD-baserede virksomhedskonti.

Løst talt prægede skurkene falske autentificeringstokens, der bestod Microsofts sikkerhedstjek, men alligevel blev disse tokens signeret, som for en bruger, der logger på en personlig Outlook.com-konto i stedet for for en virksomhedsbruger, der logger ind på en virksomhedskonto.

Med ét ord, "Hvad?!!?!"

Tilsyneladende var skurkene ikke i stand til at stjæle en signeringsnøgle på virksomhedsniveau, kun en nøgle på forbrugerniveau (det er ikke en nedværdigelse af brugere på forbrugerniveau, blot en klog kryptografisk forholdsregel for at opdele og adskille de to dele af økosystem).

Men efter at have trukket denne første halvnul dag, nemlig at erhverve en Microsoft kryptografisk hemmelighed uden at blive bemærket, fandt skurkene tilsyneladende en anden semi-nul dag, ved hjælp af hvilken de kunne give et adgangstoken underskrevet med en forbrugerkontonøgle, der skulle have signaleret "denne nøgle hører ikke hjemme her", som om det var et Azure AD-signeret token i stedet.

Med andre ord, selvom skurkene sad fast med den forkerte slags signeringsnøgle til det angreb, de havde planlagt, fandt de alligevel en måde at omgå de adskille og adskille sikkerhedsforanstaltninger, der skulle forhindre deres stjålne nøgle i at virke.

Flere dårlige og gode nyheder

Den dårlige nyhed for Microsoft er, at det ikke er den eneste gang, virksomheden er blevet fundet mangelfuld med hensyn til signering af nøglesikkerhed i det seneste år.

seneste patch tirsdag, faktisk så Microsoft forsinket tilbyde bloklistebeskyttelse mod en masse useriøse, malware-inficerede Windows-kernedrivere, som Redmond selv har underskrevet under deres Windows Hardware Developer Program.

Den gode nyhed er, at fordi skurkene brugte virksomhedslignende adgangstokens, der var signeret med en kryptografisk nøgle i forbrugerstil, kunne deres falske autentificeringsoplysninger pålideligt trues, når Microsofts sikkerhedsteam vidste, hvad de skulle kigge efter.

I jargon-rigt sprog bemærker Microsoft, at:

Brugen af en forkert nøgle til at underskrive anmodningerne gjorde det muligt for vores undersøgelsesteam at se alle anmodninger om aktøradgang, som fulgte dette mønster på tværs af både vores virksomheds- og forbrugersystemer.

Brug af den forkerte nøgle til at underskrive dette omfang af påstande var en åbenlys indikator for aktøraktiviteten, da intet Microsoft-system signerer tokens på denne måde.

På mere almindeligt engelsk førte bagsiden af det faktum, at ingen hos Microsoft vidste om dette på forhånd (og dermed forhindrede det i at blive lappet proaktivt) ironisk nok til den positive side, at ingen hos Microsoft nogensinde havde forsøgt at skrive kode for at fungere på den måde. .

Og det betød til gengæld, at den useriøse adfærd i dette angreb kunne bruges som en pålidelig, unik IoC, eller indikator for kompromis.

Det, antager vi, er grunden til, at Microsoft nu føler sig overbevist om at oplyse, at det har sporet ethvert tilfælde, hvor disse dobbelt-semi-nul-daghuller blev udnyttet, og at dens 25-stærke liste over berørte kunder er udtømmende.

Hvad skal jeg gøre?

Hvis du ikke er blevet kontaktet af Microsoft om dette, så tror vi, at du kan være sikker på, at du ikke blev berørt.

Og fordi sikkerhedsforanstaltningerne er blevet anvendt inde i Microsofts egen cloud-tjeneste (nemlig at nægte enhver stjålne MSA-signeringsnøgler og lukke smuthullet, så "den forkerte slags nøgle" kan bruges til virksomhedsgodkendelse), behøver du ikke at scramble til installere eventuelle patches selv.

Men hvis du er en programmør, en kvalitetssikringspraktiker, en rød teamer/blå teamer eller på anden måde involveret i IT, skal du minde dig selv om de tre punkter, vi nævnte øverst i denne artikel:

- Anvendt kryptografi er svært. Du behøver ikke bare vælge de rigtige algoritmer og implementere dem sikkert. Du skal også bruge dem korrekt og administrere eventuelle kryptografiske nøgler, som systemet er afhængigt af, med passende langtidspleje.

- Sikkerhedssegmentering er svært. Selv når du tror, du har opdelt en kompleks del af dit økosystem i to eller flere dele, som Microsoft gjorde her, skal du sikre dig, at adskillelsen virkelig fungerer, som du forventer. Undersøg og test selv adskillelsens sikkerhed, for hvis du ikke tester den, vil skurkene helt sikkert gøre det.

- Trusselsjagt er hårdt. Den første og mest åbenlyse forklaring er ikke altid den rigtige, eller måske ikke den eneste. Stop ikke med at jage, når du har din første plausible forklaring. Bliv ved, indtil du ikke kun har identificeret de faktiske udnyttelser, der blev brugt i det aktuelle angreb, men også opdaget så mange andre potentielt relaterede årsager, som du kan, så du kan lappe dem proaktivt.

For at citere en velkendt sætning (og det faktum, at det er sandt, betyder, at vi ikke er bekymrede for, at det er en kliché): Cybersikkerhed er en rejse, ikke en destination.

Mangler du tid eller ekspertise til at tage sig af jagt på cybersikkerhedstrusler? Bekymret for, at cybersikkerhed vil ende med at distrahere dig fra alle de andre ting, du skal gøre?

Lær mere om Sophos Managed Detection and Response:

24/7 trusselsjagt, detektion og reaktion ▶

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 15 %

- 25

- 2FA

- a

- I stand

- Om

- om det

- over

- absolutte

- adgang

- af udleverede

- Konto

- Konti

- erhvervede

- erhverve

- tværs

- aktiv

- Active Directory

- aktivitet

- handlinger

- faktiske

- faktisk

- Ad

- tilføje

- fremme

- Efter

- igen

- mod

- agenturer

- flyselskab

- lufthavn

- algoritmer

- Alle

- tilladt

- tillade

- alene

- allerede

- også

- altid

- an

- ,

- enhver

- nogen

- overalt

- tilsyneladende

- anvendt

- cirka

- ER

- omkring

- artikel

- AS

- antage

- antagelse

- sikkerhed

- At

- angribe

- Angreb

- autentificeret

- Godkendelse

- forfatter

- auto

- til rådighed

- undgås

- Azure

- tilbage

- Back-end

- bagdør

- baggrund

- background-billede

- Bad

- BE

- fordi

- været

- før

- være

- Bedre

- boarding

- organer

- grænse

- både

- Bund

- browser

- Browsing

- bugs

- Bunch

- men

- by

- CAN

- kort

- hvilken

- omhyggeligt

- tilfælde

- årsager

- center

- sikkert

- kontrollere

- kontrol

- Kontrol

- Vælg

- klar

- kunde

- lukning

- Cloud

- kode

- farve

- KOM

- almindeligt

- selskab

- Selskabs

- fuldføre

- komplekse

- Kompromitteret

- computer

- sikker

- Konfiguration

- tilslutning

- betragtes

- forbruger

- cookie

- Corporate

- kunne

- dæksel

- dækning

- skabe

- Oprettelse af

- Legitimationsoplysninger

- Kriminelle

- kritisk

- Crooks

- kryptografisk

- kryptografi

- Nuværende

- Kunder

- cyberkriminalitet

- Cybersecurity

- data

- dag

- Dage

- deal

- beskrivelse

- konstrueret

- skrivebord

- destination

- Detektion

- bestemmes

- Udvikler

- enhed

- DID

- forskellige

- digital

- direkte

- opdaget

- Skærm

- do

- dokumentet

- gør

- Er ikke

- Dont

- ned

- downloade

- downside

- dramatisk

- drivere

- i løbet af

- hver

- lettere

- let

- økosystem

- Ellers

- krypteret

- ende

- ende til ende

- Engelsk

- nok

- Indtast

- Enterprise

- Med titlen

- etablere

- Endog

- NOGENSINDE

- Hver

- alle

- udveksling

- eksisterer

- forvente

- ekspertise

- forklaring

- Exploit

- Exploited

- exploits

- udsat

- Faktisk

- falsk

- regnede

- endelige

- Fornavn

- Fix

- fast

- fly

- efterfulgt

- Til

- fundet

- svigagtig

- fra

- generere

- få

- given

- Go

- gå

- godt

- Regering

- hack

- havde

- sker

- Hård Ost

- Hardware

- Have

- have

- headers

- overskrift

- hørt

- højde

- link.

- Hit

- Huller

- hover

- Hvordan

- How To

- http

- HTTPS

- Hundreder

- Jagt

- identificeret

- Identity

- if

- gennemføre

- underforstået

- in

- Herunder

- Indikator

- enkeltpersoner

- initial

- indvendig

- installere

- instans

- i stedet

- beregnet

- interaktion

- interaktioner

- sammenkoblet

- Internet

- ind

- undersøgelse

- involverede

- ironisk

- Udstedt

- spørgsmål

- IT

- ITS

- selv

- rejse

- jpg

- lige

- Holde

- Nøgle

- nøgler

- Kend

- kendt

- Sprog

- stor

- Efternavn

- lag

- mindst

- Forlade

- forlader

- Led

- til venstre

- Lets

- ligesom

- Sandsynlig

- Liste

- logning

- Logge på

- langsigtet

- Se

- leder

- smuthul

- lavet

- Flertal

- lave

- maerker

- malware

- administrere

- lykkedes

- mange

- Margin

- max-bredde

- Kan..

- betyder

- midler

- betød

- foranstaltninger

- blot

- microsoft

- måske

- prægning

- mere

- mest

- skal

- navn

- nemlig

- Natur

- Behov

- behøve

- behov

- netværk

- netværkstrafik

- net

- netværk og tjenester

- Ikke desto mindre

- nyheder

- ingen

- normal

- Noter

- nu

- nummer

- Obvious

- of

- off

- tilbyde

- tit

- on

- engang

- ONE

- dem

- online

- kun

- Produktion

- or

- organisatorisk

- organisationer

- oprindeligt

- Andet

- Ellers

- vores

- ud

- Outlook

- i løbet af

- egen

- side

- del

- dele

- passerer

- Bestået

- pas

- Adgangskode

- forbi

- patch

- Patches

- Mønster

- paul

- Mennesker

- personale

- Place

- planlagt

- plato

- Platon Data Intelligence

- PlatoData

- plausibel

- Vær venlig

- punkter

- position

- Indlæg

- potentielt

- praksis

- forberedt

- præsentere

- forebyggelse

- tidligere

- private

- private nøgle

- sonde

- Problem

- problemer

- behandle

- producere

- Program

- programmør

- beskyttelse

- bevist

- offentlige

- Offentlig sky

- offentliggjort

- Pushing

- sætte

- kvalitet

- citere

- hellere

- når

- Læser

- virkelig

- modtage

- Rød

- benævnt

- regelmæssigt

- relaterede

- relative

- pålidelig

- indberette

- hæderlige

- anmodninger

- kræver

- påkrævet

- Kræver

- respekt

- Revealed

- vende

- højre

- haste

- s

- samme

- så

- rækkevidde

- Sæson

- Anden

- Secret

- sikker

- sikkert

- sikkerhed

- Sikkerhedsforanstaltninger

- se

- synes

- syntes

- segmentering

- send

- sender

- sendt

- adskille

- tjeneste

- Tjenester

- Session

- Del

- Kort

- kort sigt

- bør

- viste

- viser

- side

- underskrive

- underskrevet

- signering

- Skilte

- enkelt

- websted

- Smart

- snoop

- So

- Software

- solid

- nogle

- Nogen

- Snart

- taler

- specifikke

- delt

- standalone

- standard

- starte

- Tilstand

- stjålet

- Stands

- Storm

- kraftigt

- sådan

- tyder

- foreslår

- egnede

- formodes

- sikker

- SVG

- systemet

- Systemer

- Tag

- fortælling

- hold

- hold

- teknikker

- fortælle

- midlertidig

- tiere

- prøve

- end

- at

- deres

- Them

- selv

- derefter

- teori

- Der.

- derfor

- Disse

- de

- ting

- tror

- denne

- dem

- selvom?

- tusinder

- trussel

- tre

- tid

- TLS

- til

- token

- Tokens

- top

- I alt

- spor

- Trafik

- overgang

- gennemsigtig

- rejse

- forsøgte

- udløst

- sand

- prøv

- TUR

- to

- typisk

- Ultimativt

- under

- underliggende

- enestående

- låse

- indtil

- Opdatering

- opdateringer

- på

- upside

- URL

- us

- os regering

- brug

- anvendte

- Bruger

- brugere

- bruger

- ved brug af

- Vast

- via

- Victim

- ofre

- afgørende

- Sårbarheder

- ønsker

- var

- Vej..

- we

- web

- uge

- GODT

- Kendt

- var

- Hvad

- hvornår

- som

- WHO

- hvorfor

- Wild

- vilje

- vinduer

- KLOG

- med

- uden

- ord

- ord

- Arbejde

- arbejder

- bekymret

- ville

- skriver

- skriv kode

- Forkert

- år

- endnu

- dig

- Din

- dig selv

- zephyrnet