En offentlig indsats for at skabe en måde at forudsige udnyttelsen af sårbarheder annoncerede en ny maskinlæringsmodel, der forbedrer dens forudsigelsesmuligheder med 82%, et markant løft, ifølge forskerholdet bag projektet. Organisationer kan få adgang til modellen, som går live den 7. marts, via en API for at identificere de højest scorende softwarefejl på ethvert tidspunkt.

Den tredje version af Exploit Prediction Scoring System (EPSS) bruger mere end 1,400 funktioner - såsom sårbarhedens alder, om den kan fjernudnyttes, og om en specifik leverandør er berørt - til at forudsige, hvilke softwareproblemer der vil blive udnyttet i de næste 30 dage. Sikkerhedsteams, der prioriterer sårbarhedsafhjælpning baseret på scoringssystemet, kan reducere deres udbedringsarbejdsbyrde til en ottendedel af indsatsen ved at bruge den seneste version af Common Vulnerability Scoring System (CVSS), ifølge et papir på EPSS version 3 offentliggjort til arXiv i sidste uge.

EPSS kan bruges som et værktøj til at reducere arbejdsbyrder på sikkerhedsteams, samtidig med at det gør det muligt for virksomheder at afhjælpe de sårbarheder, der repræsenterer den største risiko, siger Jay Jacobs, chefdataforsker ved Cyentia Institute og førsteforfatter på papiret.

"Virksomheder kan se på den øverste ende af listen over resultater og begynde at arbejde sig ned - med hensyn til ... aktivets betydning, kritikalitet, placering, kompenserende kontroller - og afhjælpe, hvad de kan," siger han. "Hvis det er virkelig højt, vil de måske støde på det kritiske - lad os ordne det inden for de næste fem dage."

EPSS er designet til at løse to problemer, som sikkerhedsteams står over for på daglig basis: at følge med stigende antal softwaresårbarheder afsløret hvert år, og bestemme hvilke sårbarheder udgør den største risiko. I 2022 blev der for eksempel rapporteret mere end 25,000 sårbarheder i databasen Common Vulnerabilities and Exposure (CVE) vedligeholdt af MITRE, ifølge National Vulnerability Database.

Arbejdet med EPSS startede hos Cyentia, men nu er der dannet en gruppe på omkring 170 sikkerhedsudøvere en særlig interessegruppe (SIG) som en del af Forum of Incident Response and Security Teams (FIRST) for at fortsætte med at udvikle modellen. Andet forskerhold har udviklet alternativer maskinlæringsmodeller, såsom forventet udnyttelse.

Tidligere målinger af risikoen repræsenteret af en bestemt sårbarhed - typisk Common Vulnerability Scoring System (CVSS) - fungerer ikke godt, siger Sasha Romanosky, en senior policy researcher ved RAND Corporation, en offentlig-politisk tænketank og co-chair. fra EPSS Special Interest Group.

"Selvom CVSS er nyttigt til at fange påvirkningen [eller] sværhedsgraden af en sårbar, er det ikke et nyttigt mål for truslen - vi har grundlæggende manglet den evne som branche, og det er det hul, som EPSS søger at udfylde," siger han . "Den gode nyhed er, at efterhånden som vi integrerer mere udnyttelsesdata fra flere leverandører, vil vores resultater blive bedre og bedre."

Tilslutning af forskellige data

Exploit Prediction Scoring System forbinder en række data fra tredjeparter, herunder oplysninger fra softwarevedligeholdere, kode fra udnyttelsesdatabaser og udnyttelseshændelser indsendt af sikkerhedsfirmaer. Ved at forbinde alle disse hændelser gennem en fælles identifikator for hver sårbarhed - CVE - kan en maskinlæringsmodel lære de faktorer, der kunne indikere, om fejlen vil blive udnyttet. For eksempel, om sårbarheden tillader kodekørsel, om instruktioner om, hvordan man udnytter sårbarheden er blevet offentliggjort til en af tre store udnyttelsesdatabaser, og hvor mange referencer der er nævnt i CVE'en er alle faktorer, der kan bruges til at forudsige, om en sårbarhed vil blive udnyttet.

Modellen bag EPSS er blevet mere kompleks med tiden. Den første iteration havde kun 16 variabler og reducerede indsatsen med 44 % sammenlignet med 58 %, hvis sårbarheder blev evalueret med Common Vulnerability Scoring System (CVSS) og betragtet som kritiske (7 eller højere på 10-trins skalaen). EPSS version 2 udvidede antallet af variabler kraftigt til mere end 1,100. Den seneste version tilføjede omkring 300 mere.

Forudsigelsesmodellen har afvejninger - for eksempel mellem hvor mange udnyttelige sårbarheder den fanger og antallet af falske positiver - men overordnet set er den ret effektiv, siger Rands Romanosky.

"Selvom ingen løsning er perfekt i stand til at fortælle dig, hvilken sårbarhed der vil blive udnyttet næste gang, vil jeg gerne tro, at EPSS er et skridt i den rigtige retning," siger han.

Betydelig forbedring

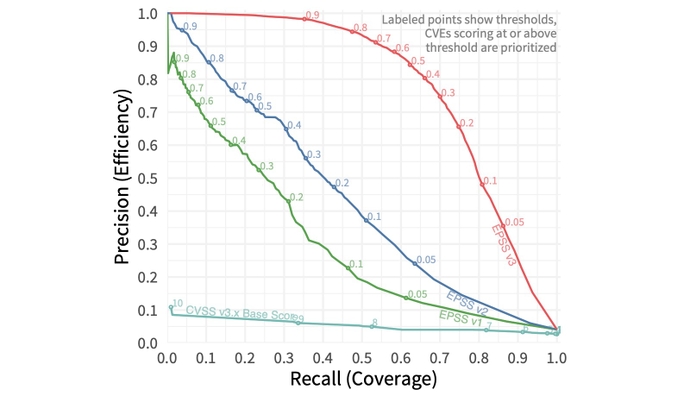

Samlet set forbedrede forskerne scoresystemets ydeevne med 82 % ved at tilføje funktioner og forbedre maskinlæringsmodellen, målt ved arealet under kurve (AUC) plottende præcision versus genkaldelse - også kendt som dækning versus effektivitet. Modellen står i øjeblikket for en 0.779 AUC, hvilket er 82% bedre end den anden EPSS-version, som havde en 0.429 AUC. En AUC på 1.0 ville være en perfekt forudsigelsesmodel.

Ved at bruge den seneste version af EPSS ville en virksomhed, der ønskede at fange mere end 82 % af de udnyttede sårbarheder, kun skulle afbøde omkring 7.3 % af alle sårbarheder, der er tildelt en Common Vulnerabilities and Exposures (CVE) identifikator, meget mindre end de 58 % af de CVE'er, der skulle udbedres ved hjælp af CVSS.

Modellen er tilgængelig via en API på FIRST-webstedet, hvilket giver virksomheder mulighed for at få scoren for en bestemt sårbarhed eller at hente de højest scorende softwarefejl på ethvert tidspunkt. Alligevel vil virksomheder have brug for mere information for at bestemme den bedste prioritet for deres udbedringsindsats, siger Cyentias Jacobs.

"Dataene er gratis, så du kan gå og hente EPSS-scorerne, og du kan snuppe daglige dumps af det, men udfordringen er, når du sætter det i praksis," siger han. "Udnyttelighed er kun én faktor af alt, hvad du skal overveje, og de andre ting kan vi ikke måle."

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :er

- $OP

- 000

- 1

- 100

- 2022

- 7

- a

- I stand

- Om

- adgang

- Ifølge

- Konti

- tilføjet

- adresse

- AL

- Alle

- tillade

- tillader

- alternativ

- ,

- annoncerede

- api

- ER

- OMRÅDE

- AS

- aktiv

- tildelt

- At

- forfatter

- til rådighed

- baseret

- grundlag

- BE

- bag

- BEDSTE

- Bedre

- mellem

- boost

- by

- CAN

- kapaciteter

- Optagelse

- brydning

- udfordre

- Chart

- chef

- Medformand

- kode

- Fælles

- Virksomheder

- selskab

- sammenlignet

- komplekse

- Tilslutning

- forbinder

- Overvej

- betragtes

- fortsæt

- kontrol

- VIRKSOMHED

- kunne

- dækning

- skabe

- kritisk

- For øjeblikket

- skøger

- CVE

- dagligt

- data

- dataforsker

- Database

- databaser

- Dage

- konstrueret

- Bestem

- bestemmelse

- udvikle

- udviklet

- retning

- dårskab

- ned

- hver

- effektivitet

- effektiv

- indsats

- indsats

- ottende

- muliggør

- styrke

- Ether (ETH)

- evalueret

- begivenheder

- Hver

- at alt

- eksempel

- udførelse

- udvidet

- forventet

- Exploit

- udnyttelse

- Exploited

- Eksponering

- Ansigtet

- faktorer

- Funktionalitet

- udfylde

- firmaer

- Fornavn

- Fix

- fejl

- fejl

- Til

- dannet

- forum

- Gratis

- fra

- fundamentalt

- kløft

- få

- Go

- godt

- grab

- stærkt

- gruppe

- voksen

- Have

- Høj

- højere

- højeste

- Hvordan

- How To

- HTTPS

- identifikator

- identificere

- KIMOs Succeshistorier

- betydning

- forbedret

- forbedrer

- forbedring

- in

- hændelse

- hændelsesrespons

- Herunder

- angiver

- industrien

- oplysninger

- Institut

- anvisninger

- integrere

- interesse

- spørgsmål

- IT

- iteration

- ITS

- jpg

- holde

- kendt

- Efternavn

- seneste

- LÆR

- læring

- ligesom

- Line (linje)

- Liste

- leve

- placering

- Se

- maskine

- machine learning

- større

- mange

- max-bredde

- måle

- foranstaltninger

- nævnte

- afbøde

- model

- modeller

- øjeblik

- mere

- mest

- national

- Behov

- Ny

- nyheder

- næste

- NIST

- nummer

- of

- on

- ONE

- organisationer

- Andet

- samlet

- Papir

- del

- særlig

- parter

- perfekt

- ydeevne

- udfører

- plato

- Platon Data Intelligence

- PlatoData

- politik

- praksis

- Precision

- forudsige

- forudsige

- forudsigelse

- smuk

- tidligere

- prioritering

- Prioriter

- prioritet

- problemer

- projekt

- offentlige

- offentliggjort

- sætte

- rand

- Sats

- Rød

- reducere

- Reduceret

- referencer

- rapporteret

- repræsentere

- repræsenteret

- forsker

- forskere

- svar

- Risiko

- s

- siger

- Scale

- Videnskabsmand

- scoring

- Anden

- sikkerhed

- søger

- senior

- signifikant

- websted

- So

- Software

- løsninger

- Kilde

- særligt

- specifikke

- starte

- påbegyndt

- Trin

- indsendt

- Succesfuld

- sådan

- systemet

- tanken

- hold

- hold

- at

- Området

- deres

- Disse

- ting

- tænketank

- Tredje

- tredje partier

- trussel

- tre

- Gennem

- tid

- til

- værktøj

- top

- typisk

- under

- række

- Ve

- sælger

- leverandører

- udgave

- versus

- via

- Sårbarheder

- sårbarhed

- ønskede

- Vej..

- uge

- GODT

- Hvad

- hvorvidt

- som

- mens

- vilje

- med

- Arbejde

- ville

- zephyrnet