বছরের পর বছর ধরে, মধ্যপ্রাচ্য উন্নত ক্রমাগত হুমকির (এপিটি) জন্য একটি উর্বর ভূমি হিসাবে তার খ্যাতি বজায় রেখেছে। হাই-প্রোফাইল গ্রাহকদের সিস্টেমে সন্দেহজনক কার্যকলাপের নিয়মিত পর্যবেক্ষণের মধ্যে, এই অঞ্চলে ভিত্তিক কিছু, ESET গবেষণা একটি অত্যন্ত পরিশীলিত এবং অজানা ব্যাকডোরে হোঁচট খেয়েছে যার নাম আমরা ডেডগ্লাইফ দিয়েছি। আমরা পিছনের দরজায় পাওয়া নিদর্শনগুলি থেকে নামটি নিয়েছি (যেমন 0xমৃতB001, এছাড়াও দেখানো হয়েছে REF _Ref111452440 জ টেবিল 1

), একটি হোমো উপস্থিতি সঙ্গে মিলিতগ্লিফ আক্রমণ আমাদের সর্বোত্তম জ্ঞান অনুসারে, এটি এই পূর্বে অনথিভুক্ত ব্যাকডোরের প্রথম সর্বজনীন বিশ্লেষণ, একটি গোষ্ঠী দ্বারা ব্যবহৃত যা একটি উল্লেখযোগ্য মাত্রার পরিশীলিততা এবং দক্ষতা প্রদর্শন করে৷ টার্গেটিং এবং অতিরিক্ত প্রমাণের উপর ভিত্তি করে, আমরা স্টিলথ ফ্যালকন এপিটি গ্রুপকে উচ্চ আত্মবিশ্বাসের সাথে ডেডগ্লিফকে দায়ী করি।

ডেডগ্লিফের স্থাপত্যটি অস্বাভাবিক কারণ এটি গঠিত সহযোগী উপাদান - একটি নেটিভ x64 বাইনারি, অন্যটি একটি .NET সমাবেশ। এই সংমিশ্রণটি অস্বাভাবিক কারণ ম্যালওয়্যার সাধারণত তার উপাদানগুলির জন্য শুধুমাত্র একটি প্রোগ্রামিং ভাষা ব্যবহার করে। এই পার্থক্যটি এই দুটি উপাদানের পৃথক উন্নয়ন নির্দেশ করতে পারে যখন তারা ব্যবহার করে স্বতন্ত্র প্রোগ্রামিং ভাষার অনন্য বৈশিষ্ট্যগুলির সুবিধা গ্রহণ করে। বিশ্লেষণকে বাধাগ্রস্ত করার জন্য বিভিন্ন ভাষাও ব্যবহার করা যেতে পারে, কারণ মিশ্র কোড নেভিগেট এবং ডিবাগ করা আরও কঠিন।

প্রথাগত ব্যাকডোর কমান্ডগুলি ব্যাকডোর বাইনারিতে প্রয়োগ করা হয় না; পরিবর্তে, তারা গতিশীলভাবে অতিরিক্ত মডিউল আকারে কমান্ড এবং নিয়ন্ত্রণ (C&C) সার্ভার থেকে এটি দ্বারা প্রাপ্ত হয়। শনাক্ত হওয়া এড়াতে এই ব্যাকডোরে বেশ কিছু ক্ষমতা রয়েছে।

এই ব্লগপোস্টে, আমরা ডেডগ্লিফকে ঘনিষ্ঠভাবে দেখি এবং এই ব্যাকডোর, এর উদ্দেশ্য এবং আমরা যে অতিরিক্ত উপাদান পেয়েছি তার একটি প্রযুক্তিগত বিশ্লেষণ প্রদান করি। আমরা ডেডগ্লাইফ সম্পর্কে আমাদের ফলাফলগুলিও উপস্থাপন করছি LABScon 2023 সম্মেলনে।

ব্লগপোস্টের মূল পয়েন্ট:

- ESET গবেষণা অস্বাভাবিক স্থাপত্য সহ একটি পরিশীলিত ব্যাকডোর আবিষ্কার করেছে যেটিকে আমরা ডেডগ্লিফ নাম দিয়েছি।

- প্রধান উপাদানগুলি একটি মেশিন-নির্দিষ্ট কী ব্যবহার করে এনক্রিপ্ট করা হয়।

- প্রথাগত ব্যাকডোর কমান্ডগুলি এর C&C সার্ভার থেকে প্রাপ্ত অতিরিক্ত মডিউলগুলির মাধ্যমে প্রয়োগ করা হয়।

- আমরা অনেক মডিউলের মধ্যে তিনটি পেয়েছি - প্রক্রিয়া নির্মাতা, ফাইল রিডার এবং তথ্য সংগ্রাহক।

- আমরা ডেডগ্লাইফকে স্টিলথ ফ্যালকন গ্রুপের জন্য দায়ী করি।

- উপরন্তু, আমরা একটি সম্পর্কিত শেলকোড ডাউনলোডার পেয়েছি; আমরা অনুমান করি যে এটি সম্ভাব্য ডেডগ্লিফ ইনস্টল করার জন্য ব্যবহার করা যেতে পারে।

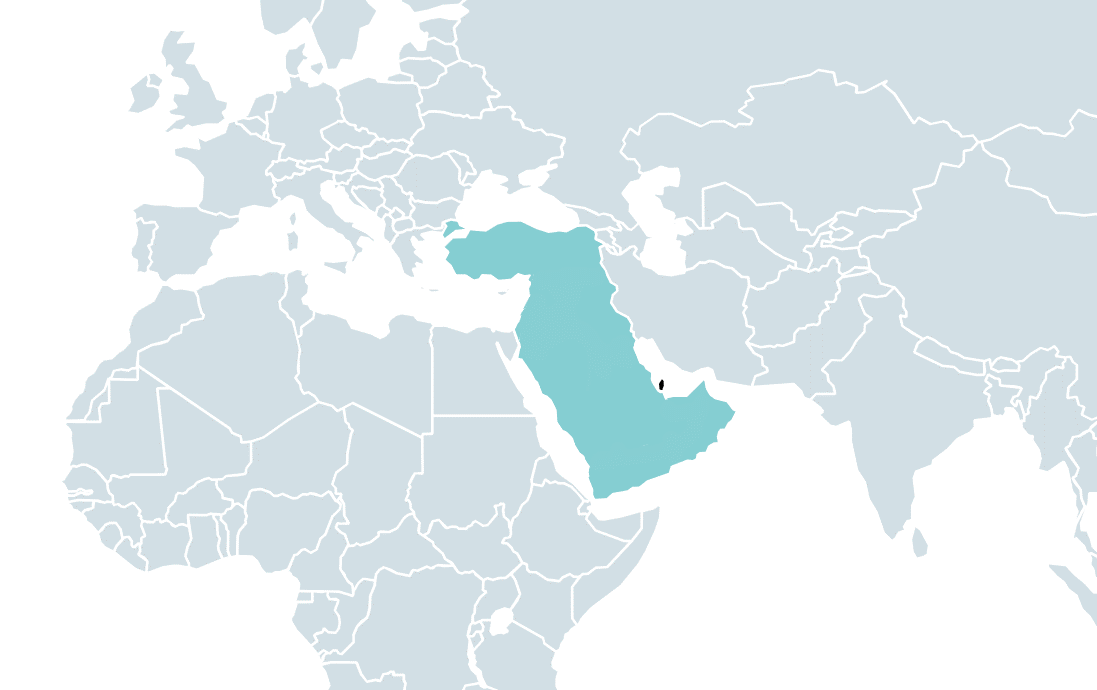

বিশ্লেষিত অনুপ্রবেশের শিকার হল মধ্যপ্রাচ্যের একটি সরকারী সংস্থা যা গুপ্তচরবৃত্তির উদ্দেশ্যে আপস করা হয়েছিল। VirusTotal-এ পাওয়া একটি সম্পর্কিত নমুনা এই অঞ্চল থেকে, বিশেষ করে কাতার থেকে ফাইল-স্ক্যানিং প্ল্যাটফর্মে আপলোড করা হয়েছিল। টার্গেট করা অঞ্চলটি মানচিত্রে দেখানো হয়েছে৷ REF _Ref143614671 জ ব্যক্তিত্ব 1

.

স্টিলথ ফ্যালকন (প্রজেক্ট রেভেন বা ফ্রুটিআর্মর নামেও পরিচিত) সংযুক্ত আরব আমিরাতের সাথে যুক্ত একটি হুমকি গোষ্ঠী MITER অনুযায়ী. 2012 সাল থেকে সক্রিয়, স্টিলথ ফ্যালকন মধ্যপ্রাচ্যে রাজনৈতিক কর্মী, সাংবাদিক এবং ভিন্নমতাবলম্বীদের টার্গেট করতে পরিচিত। এটি প্রথম দ্বারা আবিষ্কৃত এবং বর্ণনা করা হয়েছিল নাগরিক ল্যাব, যা একটি প্রকাশিত বিশ্লেষণ 2016 সালে স্পাইওয়্যার আক্রমণের একটি প্রচারণা।

জানুয়ারী 2019 এ, রয়টার্স একটি প্রকাশ করেছে অনুসন্ধানী রিপোর্ট প্রোজেক্ট রেভেন-এ, একটি উদ্যোগ যা প্রাক্তন এনএসএ অপারেটিভদের নিয়োগ করে এবং স্টিলথ ফ্যালকনের মতো একই ধরনের লক্ষ্যগুলিকে লক্ষ্য করে। এই দুটি প্রতিবেদনের ভিত্তিতে একই লক্ষ্যবস্তু ও হামলার কথা উল্লেখ করে অ্যামনেস্টি ইন্টারন্যাশনাল শেষ হয়েছে (এ দেখানো হয়েছে REF _Ref144978712 জ ব্যক্তিত্ব 2

) যে স্টিলথ ফ্যালকন এবং প্রজেক্ট রেভেন আসলে একই গ্রুপ।

সেপ্টেম্বর 2019 এ, আমরা প্রকাশিত গবেষণা একটি ব্যাকডোরে, স্টিলথ ফ্যালকনকে দায়ী করা হয়েছে, যা একটি অস্বাভাবিক কৌশল ব্যবহার করেছে, পট, C&C যোগাযোগের জন্য। আমরা এখন স্টিলথ ফ্যালকনের গুপ্তচরবৃত্তি টুলসেটের নতুন সংযোজন কী তা নিয়ে আমাদের গভীর বিশ্লেষণের ফলাফল প্রকাশ করছি।

ডেডগ্লিফ পিছনের দরজা

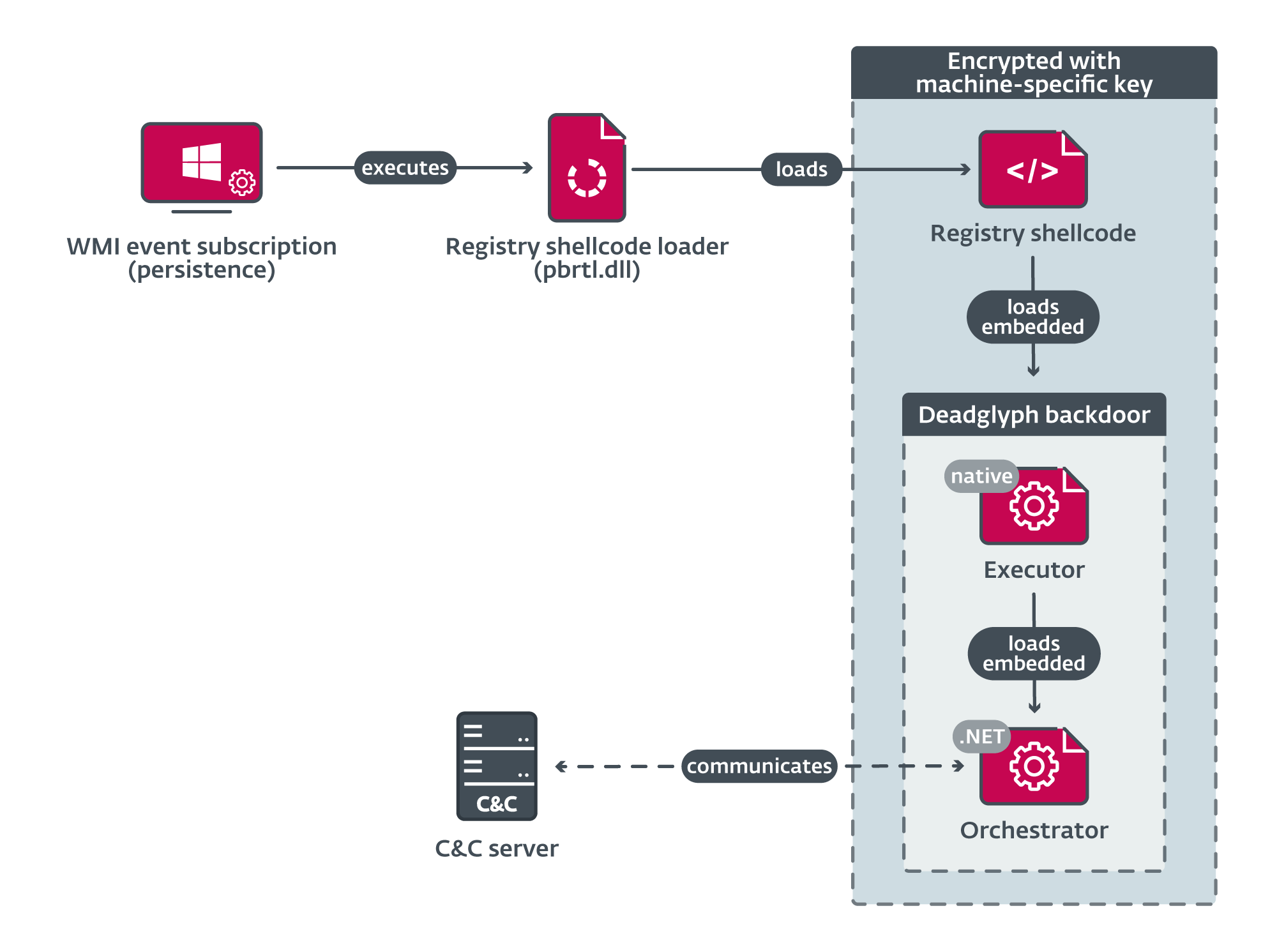

ডেডগ্লিফের লোডিং চেইন একাধিক উপাদান নিয়ে গঠিত, যেমনটি চিত্রিত হয়েছে REF _Ref144978760 জ ব্যক্তিত্ব 3

. প্রাথমিক উপাদানটি একটি রেজিস্ট্রি শেলকোড লোডার, যা রেজিস্ট্রি থেকে শেলকোড লোড করে। এই নিষ্কাশিত শেলকোড, ঘুরে, ব্যাকডোরের নেটিভ x64 অংশটি লোড করে - এক্সিকিউটর। নির্বাহক পরবর্তীতে ব্যাকডোরের .NET অংশটি লোড করে – অর্কেস্ট্রেটর। উল্লেখযোগ্যভাবে, একটি ফাইল হিসাবে সিস্টেমের ডিস্কের একমাত্র উপাদান হল প্রাথমিক উপাদান, যা একটি ডায়নামিক লিঙ্ক লাইব্রেরি (DLL) আকারে রয়েছে। অবশিষ্ট উপাদান এনক্রিপ্ট করা হয় এবং একটি বাইনারি রেজিস্ট্রি মানের মধ্যে সংরক্ষণ করা হয়।

যদিও প্রাথমিক সমঝোতা ভেক্টরের সুনির্দিষ্ট পদ্ধতি এখনও নির্ধারণ করা হয়নি, আমাদের সন্দেহ হল যে একটি ইনস্টলার উপাদান আরও উপাদান স্থাপনে এবং সিস্টেমের মধ্যে অধ্যবসায় স্থাপনে জড়িত।

এই বিভাগের বাকি অংশে, আমরা প্রতিটি উপাদান বিশ্লেষণ করি।

রেজিস্ট্রি শেলকোড লোডার

ডেডগ্লিফের প্রাথমিক উপাদান হল একটি ক্ষুদ্র DLL যার নাম একক রপ্তানি সহ 1. এই উপাদানটি ব্যবহার করে চলতে থাকে উইন্ডোজ ম্যানেজমেন্ট ইনস্ট্রুমেন্টেশন (WMI) ইভেন্ট সাবস্ক্রিপশন এবং একটি রেজিস্ট্রি শেলকোড লোডার হিসাবে কাজ করে। এটি কমান্ড লাইনের মাধ্যমে কার্যকর করা হয় rundll32 C:WINDOWSSystem32pbrtl.dll,#1.

রেজিস্ট্রি শেলকোড লোডার RC4 ব্যবহার করে উইন্ডোজ রেজিস্ট্রির মধ্যে সংরক্ষিত এনক্রিপ্ট করা শেলকোডের পাথ ডিক্রিপ্ট করে তার কাজ শুরু করে। আমরা সন্দেহ করি যে পথটি প্রতিটি শিকারের জন্য অনন্য; এখানে বিশ্লেষণ করা ক্ষেত্রে, রেজিস্ট্রি পথটি ছিল:

SoftwareClassesCLSID{5abc7f42-1112-5099-b082-ce8d65ba0c47}cAbRGHLg

রুট রেজিস্ট্রি কী হয় এইচকেএলএম or এইচকেসিইউ, বর্তমান প্রক্রিয়া উন্নত সুবিধার সাথে চলছে কিনা তার উপর নির্ভর করে। একই যুক্তি আরও উপাদান পাওয়া যাবে.

এটি অনুসরণ করে, লোডার একটি মেশিন-নির্দিষ্ট RC4 কী প্রাপ্ত করে সিস্টেম UUID ব্যবহার করে কাঁচা SMBIOS ফার্মওয়্যার টেবিল. এই কী ব্যবহার করে, এটি লোড করে, ডিক্রিপ্ট করে এবং তারপর শেলকোড কার্যকর করে। এটা হাইলাইট করা গুরুত্বপূর্ণ যে এই কী ডেরিভেশন পদ্ধতি নিশ্চিত করে যে সঠিক ডিক্রিপশন ঘটবে না যদি লোডার অন্য কম্পিউটারে কার্যকর করা হয়।

মজার বিষয় হল, লোডারটিকে একটি পতাকা দ্বারাও কনফিগার করা যেতে পারে .ডেটা মেশিন-নির্দিষ্টের পরিবর্তে শেলকোড ডিক্রিপ্ট করার জন্য একটি হার্ডকোডেড কী ব্যবহার করার জন্য বিভাগ।

আমরা মাইক্রোসফ্ট কর্পোরেশনের অনুকরণে একটি হোমোগ্লিফ আক্রমণ দেখেছি ভার্সন তথ্য এই এবং অন্যান্য PE উপাদানের সম্পদ। এই পদ্ধতিতে স্বতন্ত্র ইউনিকোড অক্ষর ব্যবহার করা হয়েছে যা দৃশ্যত একই রকম দেখায়, কিন্তু এই ক্ষেত্রে অভিন্ন নয়, মূল অক্ষরের সাথে, বিশেষ করে গ্রীক ক্যাপিটাল লেটার সান (U+03FA, Ϻ) এবং সিরিলিক ছোট বর্ণ O (U+043E, о) Ϻআইসিআরоsоft Corpоরতিоn.

রেজিস্ট্রি শেলকোড

দুটি অংশ নিয়ে গঠিত, রেজিস্ট্রি শেলকোড একটি ডিক্রিপশন রুটিন এবং একটি এনক্রিপ্ট করা বডি নিয়ে গঠিত। প্রথমত, ডিক্রিপশন রুটিন এনক্রিপ্ট করা বডির প্রতিটি বাইটকে একটি করে বাম দিকে ঘোরায় (ROL 0x01) পরবর্তীকালে, নিয়ন্ত্রণ এই ডিক্রিপ্ট করা শরীরে স্থানান্তরিত হয়। ডিক্রিপ্ট করা বডিতে একটি PE লোডার এবং একটি PE ফাইল থাকে, পরেরটি হল এক্সিকিউটর, যা ব্যাকডোরের নেটিভ অংশকে প্রতিনিধিত্ব করে। এই লোডার সংশ্লিষ্ট PE ফাইল পার্সিং এবং লোড করার জন্য দায়ী।

নির্বাহক

এক্সিকিউটর হল ডেডগ্লিফ ব্যাকডোরের নেটিভ x64 অংশ, যা নিম্নলিখিতগুলি করে:

- এর কনফিগারেশন লোড করে,

- .NET রানটাইম শুরু করে,

- ব্যাকডোরের এমবেডেড .NET অংশ লোড করে (অর্কেস্ট্রেটর), এবং

- অর্কেস্ট্রেটরের জন্য একটি লাইব্রেরি হিসাবে কাজ করে।

প্রথমত, দুটি ডিফল্ট কনফিগারেশন এম্বেড করা হয়েছে .ডেটা বিভাগ AES-ডিক্রিপ্ট করা হয়। কনফিগারেশনগুলি এনক্রিপশন কী, নিরাপত্তা এবং ফাঁকি সেটিংস এবং পরবর্তী কম্পোনেন্টের এন্ট্রি পয়েন্ট সহ বিভিন্ন পরামিতি অন্তর্ভুক্ত করে।

প্রাথমিক সঞ্চালনের সময়, এই দুটি ডিফল্ট কনফিগারেশন উইন্ডোজ রেজিস্ট্রির মধ্যে সংরক্ষণ করা হয়, যেখান থেকে সেগুলি পরবর্তী রানে লোড করা হয়, যা আপডেটের বাস্তবায়ন সক্ষম করে। প্রতিটি কনফিগারেশনের জন্য রেজিস্ট্রি পাথ নিম্নলিখিত বিন্যাসের সাথে তৈরি করা হয়:

{HKCU|HKLM}SoftwareClassesCLSID{ }(ডিফল্ট)

একটি জেনারেটেড GUID, যা প্রতিটি শিকারের জন্য অনন্য।

এটি অনুসরণ করে, .NET রানটাইম শুরু হয়, তারপর নির্বাহক RC4-অর্কেস্ট্রেটর নামে পরিচিত ব্যাকডোরের .NET অংশটিকে ডিক্রিপ্ট করে। অর্কেস্ট্রেটর এর মধ্যে অবস্থিত .rsrc নির্বাহকের বিভাগ। কনফিগারেশন একটি এন্ট্রি পয়েন্ট হিসাবে অর্কেস্ট্রেটরের নির্বাহের পদ্ধতি নির্দিষ্ট করে। অধিকন্তু, অর্কেস্ট্রেটর দ্বারা নির্বাহকের কার্যাবলীর অ্যাক্সেসযোগ্যতার সুবিধার্থে একটি স্বতন্ত্র কাঠামো প্রদান করা হয়।

অর্কেস্ট্রেটর চালু করার পরে, নির্বাহক অর্কেস্ট্রেটরের জন্য একটি সমর্থন লাইব্রেরি হিসাবে কাজ করে। এক্সিকিউটর অনেক আকর্ষণীয় ফাংশন রয়েছে; অর্কেস্ট্রেটর এবং আরও লোড করা মডিউলগুলির দ্বারা তাদের ব্যবহারের প্রসঙ্গে আমরা নিম্নলিখিত বিভাগে তাদের কিছু বর্ণনা করি।

Orchestrator

.NET-এ লেখা, অর্কেস্ট্রেটর হল ডেডগ্লিফ ব্যাকডোরের প্রধান উপাদান। এই উপাদানটির প্রাথমিক ভূমিকার মধ্যে রয়েছে C&C সার্ভারের সাথে যোগাযোগ স্থাপন এবং কমান্ড কার্যকর করা, যা প্রায়শই নির্বাহকের মধ্যস্থতাকারী ভূমিকার মাধ্যমে সহজতর করা হয়। পূর্ববর্তী উপাদানগুলির বিপরীতে, অর্কেস্ট্রেটর অস্পষ্ট, .NET চুল্লি নিযুক্ত করে। অভ্যন্তরীণভাবে, ব্যাকডোর হিসাবে উল্লেখ করা হয় প্রতিনিধি, যা বিভিন্ন পোস্ট-শোষণ কাঠামোতে ক্লায়েন্ট অংশের জন্য একটি সাধারণ নাম।

আরম্ভ

অর্কেস্ট্রেটর প্রথমে তার কনফিগারেশন এবং দুটি এমবেডেড মডিউল লোড করে, প্রতিটির সাথে তার নিজস্ব কনফিগারেশনের সেট, সম্পদ থেকে। এই সম্পদ হল নি: সৃত হত্তয়া সংকুচিত এবং AES এনক্রিপ্ট করা এগুলিকে একটি আইডি দ্বারা উল্লেখ করা হয়েছে যা SHA-1 একটি সম্পদের নামে হ্যাশ করা হয়েছে৷ এই সম্পদগুলির একটি ওভারভিউ দেওয়া হয় REF _Ref111452440 জ টেবিল 1

.

সারণি 1. অর্কেস্ট্রেটর সম্পদ

|

সম্পদের নাম |

আইডি (দশমিক) |

আইডি (হেক্স) |

বিবরণ |

|

43ed9a3ad74ed7ab74c345a876b6be19039d4c8c |

2570286865 |

0x99337711 |

অর্কেস্ট্রেটর কনফিগারেশন। |

|

3a215912708eab6f56af953d748fbfc38e3bb468 |

3740250113 |

0xDEEFB001 |

নেটওয়ার্ক মডিউল। |

|

42fb165bc9cf614996027a9fcb261d65fd513527 |

3740250369 |

0xDEEFB101 |

নেটওয়ার্ক মডিউল কনফিগারেশন। |

|

e204cdcf96d9f94f9c19dbe385e635d00caaf49d |

3735924737 |

0xDEADB001 |

টাইমার মডিউল। |

|

abd2db754795272c21407efd5080c8a705a7d151 |

3735924993 |

0xDEADB101 |

টাইমার মডিউল কনফিগারেশন। |

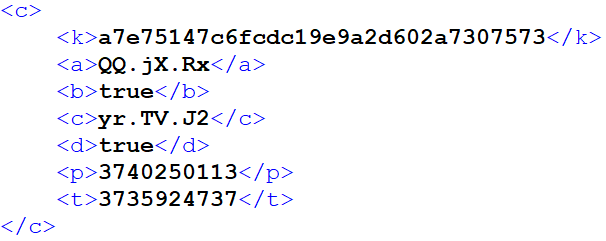

অর্কেস্ট্রেটর এবং এমবেডেড মডিউলগুলির কনফিগারেশন XML ফর্ম্যাটে সংরক্ষণ করা হয়। একটি অর্কেস্ট্রেটর কনফিগারেশনের একটি উদাহরণ দেখানো হয়েছে REF _Ref111452611 জ

ব্যক্তিত্ব 4

.

অর্কেস্ট্রেটর কনফিগারেশন এন্ট্রিগুলির বিবরণ দেখানো হয়েছে REF _Ref111452782 জ টেবিল 2

.

সারণি 2. অর্কেস্ট্রেটর কনফিগারেশন এন্ট্রি

|

চাবি |

বিবরণ |

k

|

স্থায়ী মডিউল কনফিগারেশনের জন্য AES কী ব্যবহার করা হয়। |

a

|

নেটওয়ার্ক মডিউল প্রারম্ভিক পদ্ধতির নাম। |

b

|

অজানা নেটওয়ার্ক মডিউল-সম্পর্কিত পতাকা। |

c

|

টাইমার মডিউল আরম্ভ করার পদ্ধতির নাম। |

d

|

সংস্থানগুলির জন্য মেশিন-নির্দিষ্ট AES কী (সিস্টেম UUID) এর ব্যবহার ফ্ল্যাগ সক্ষম করে৷ |

p

|

নেটওয়ার্ক মডিউল রিসোর্স আইডি। |

t

|

টাইমার মডিউল রিসোর্স আইডি। |

রিসোর্স উপাদানগুলি লোড হওয়ার পরে, স্বতন্ত্র কাজগুলি সম্পাদন করার জন্য একাধিক থ্রেড তৈরি করা হয়। এই থ্রেডগুলির মধ্যে একটি পরিবেশ পরীক্ষা পরিচালনার জন্য দায়ী, এটি নির্বাহকের মধ্যে প্রয়োগ করা একটি ফাংশন। আরেকটি থ্রেড C&C সার্ভারের সাথে পর্যায়ক্রমিক যোগাযোগ স্থাপনের জন্য নিবেদিত, কমান্ড পুনরুদ্ধার সক্ষম করে। সবশেষে, তিনটি থ্রেডের একটি সেট প্রাপ্ত কমান্ড কার্যকর করার উদ্দেশ্যে নিযুক্ত করা হয় এবং পরবর্তীতে যেকোন উৎপন্ন আউটপুটকে C&C সার্ভারে ফেরত পাঠানো হয়।

এনভায়রনমেন্ট-চেকিং থ্রেড অবাঞ্ছিতদের শনাক্ত করার জন্য চলমান প্রক্রিয়াগুলি নিরীক্ষণ করে। এই থ্রেডটি প্রক্রিয়ার নামের দুটি স্বতন্ত্র তালিকার সাথে কাজ করে। প্রথম তালিকায় একটি প্রক্রিয়া সনাক্ত করা হলে, অবাঞ্ছিত প্রক্রিয়াটি আর বিদ্যমান না হওয়া পর্যন্ত C&C যোগাযোগ এবং কমান্ড এক্সিকিউশন স্থগিত করা হয়। যদি দ্বিতীয় তালিকায় কোনো প্রক্রিয়ার জন্য একটি মিল থাকে, তাহলে ব্যাকডোর অবিলম্বে প্রস্থান করে এবং নিজেই আনইনস্টল করে।

বিশ্লেষিত দৃষ্টান্তে কোনো তালিকাই কনফিগার করা হয়নি, তাই আমরা জানি না কোন প্রক্রিয়ার জন্য সাধারণত পরীক্ষা করা যেতে পারে; আমরা বিশ্বাস করি এটি সম্ভবত বিশ্লেষণ সরঞ্জামগুলি এড়াতে যা সন্দেহজনক কার্যকলাপ সনাক্ত করতে পারে এবং পিছনের দরজা আবিষ্কার করতে পারে৷

যোগাযোগ

অর্কেস্ট্রেটর C&C যোগাযোগের জন্য দুটি এমবেডেড মডিউল ব্যবহার করে – টাইমার এবং নেটওয়ার্ক। অর্কেস্ট্রেটরের মতো, এই মডিউলগুলি .NET রিঅ্যাক্টরের সাথে অস্পষ্ট। উভয় মডিউলের কনফিগারেশন অর্কেস্ট্রেটর দ্বারা সরবরাহ করা হয়। অর্কেস্ট্রেটরের মধ্যে, মডিউলগুলির জন্য একটি প্রিসেট কনফিগারেশন অন্তর্ভুক্ত করা হয়েছে; ঐচ্ছিকভাবে, অর্কেস্ট্রেটর রেজিস্ট্রি থেকে একটি আপডেট কনফিগারেশন সংস্করণও লোড করতে পারে:

{HKCU|HKLM}SoftwareClassesCLSID{ }

ব্যাকডোরে যোগাযোগের সাথে সম্পর্কিত একটি আকর্ষণীয় নিরাপত্তা পরিমাপ রয়েছে। ব্যাকডোর যদি এক্সিকিউটরের মধ্যে কনফিগার করা একটি পূর্বনির্ধারিত থ্রেশহোল্ড অতিক্রম করার সময়কালের জন্য C&C সার্ভারের সাথে যোগাযোগ স্থাপন করতে অক্ষম হয়, তাহলে একটি স্ব-আনইন্সটলেশন মেকানিজম ট্রিগার হয়। এই সময়ের থ্রেশহোল্ড ঘন্টার মধ্যে নির্দিষ্ট করা হয়েছে এবং পরীক্ষিত ক্ষেত্রে এক ঘন্টা সেট করা হয়েছে।

এই পদ্ধতি একটি দ্বিগুণ উদ্দেশ্য পরিবেশন করে। একদিকে, এটি একটি দুর্গম সার্ভারের দিকে অপ্রয়োজনীয় নেটওয়ার্ক অনুরোধগুলি তৈরি করতে বাধা দেয়। অন্যদিকে, অপারেটররা পিছনের দরজার উপর নিয়ন্ত্রণ হারিয়ে ফেললে এটি পরবর্তী সনাক্তকরণের সম্ভাবনা হ্রাস করে।

টাইমার মডিউল

এই ছোট মডিউলটি একটি কনফিগারযোগ্য ব্যবধানে নির্দিষ্ট কলব্যাক চালায়। এটি অর্কেস্ট্রেটর দ্বারা নেটওয়ার্ক মডিউলের সংমিশ্রণে C&C সার্ভারের সাথে পর্যায়ক্রমে যোগাযোগ করার জন্য ব্যবহার করা হয়। নেটওয়ার্ক লগগুলিতে সনাক্তযোগ্য প্যাটার্ন তৈরি রোধ করার জন্য, কনফিগারেশনে নির্দিষ্ট শতাংশের উপর ভিত্তি করে এক্সিকিউশন ব্যবধান র্যান্ডমাইজেশনের সাপেক্ষে। বিশ্লেষিত উদাহরণে, ব্যবধানটি পাঁচ মিনিটে সেট করা হয়েছিল, এলোমেলোতার জন্য একটি ±20% প্রকরণ চালু করা হয়েছিল।

পর্যায়ক্রমিক যোগাযোগে সনাক্তযোগ্য নেটওয়ার্ক প্যাটার্ন এড়াতে আরেকটি পদ্ধতি পাওয়া যেতে পারে C&C সার্ভারে পাঠানো অনুরোধের প্রজন্মের মধ্যে। এক্সিকিউটরে প্রয়োগ করা এই প্রক্রিয়াটি বিভিন্ন দৈর্ঘ্যের প্যাডিং অন্তর্ভুক্ত করে, যা এলোমেলো বাইটের সমন্বয়ে গঠিত, অনুরোধের মধ্যে, যার ফলে বিভিন্ন আকারের অনুরোধ হয়।

নেটওয়ার্ক মডিউল

নেটওয়ার্ক মডিউল তার কনফিগারেশনে নির্দিষ্ট করা C&C সার্ভারের সাথে যোগাযোগ প্রয়োগ করে। এটি HTTP(S) POST অনুরোধগুলি ব্যবহার করে একটি C&C সার্ভারে ডেটা পাঠাতে পারে। উল্লেখযোগ্যভাবে, এটি প্রক্সি কনফিগারেশনের বিশদ বিবরণ অর্জনের জন্য বিভিন্ন প্রক্রিয়া সরবরাহ করে। এই বৈশিষ্ট্যটি এমন পরিবেশে সম্ভাব্য ফোকাস করার পরামর্শ দেয় যেখানে সরাসরি ইন্টারনেট অ্যাক্সেস পাওয়া যায় না।

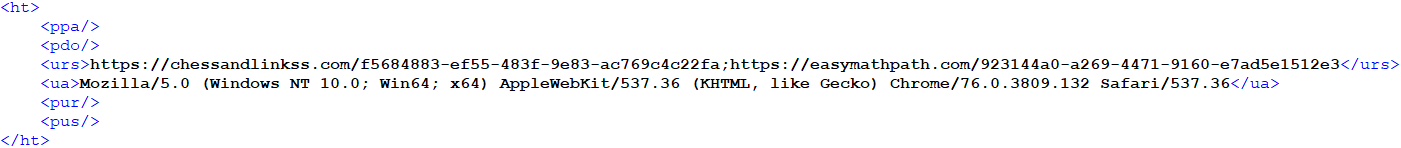

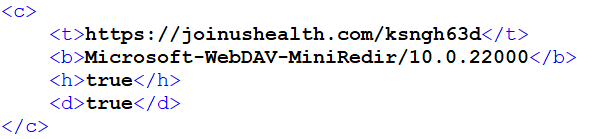

একটি ডিক্রিপ্ট করা (এবং সুন্দর) কনফিগারেশনের একটি উদাহরণ দেখানো হয়েছে REF _Ref144978805 জ ব্যক্তিত্ব 5

.

কনফিগারেশন এন্ট্রিতে নেটওয়ার্ক যোগাযোগের সাথে সম্পর্কিত বিশদ বিবরণ রয়েছে - C&C URL, HTTP ব্যবহারকারী-এজেন্ট এবং ঐচ্ছিকভাবে একটি প্রক্সি কনফিগারেশন।

C&C সার্ভারের সাথে যোগাযোগ করার সময়, HTTPS-এর নীচে এনক্রিপ্ট করা সামগ্রী সহ একটি কাস্টম বাইনারি প্রোটোকল ব্যবহার করা হয়।

কমান্ড

অর্কেস্ট্রেটর C&C সার্ভার থেকে টাস্ক আকারে কমান্ড গ্রহণ করে, যা সম্পাদনের জন্য সারিবদ্ধ থাকে। তিন ধরনের কাজ প্রক্রিয়া করা হয়:

- অর্কেস্ট্রেটরের কাজ,

- নির্বাহক কাজ, এবং

- আপলোড টাস্ক.

প্রথম দুই ধরনের C&C সার্ভার থেকে প্রাপ্ত হয় এবং তৃতীয়টি কমান্ড এবং ত্রুটির আউটপুট আপলোড করার জন্য অভ্যন্তরীণভাবে তৈরি করা হয়।

অর্কেস্ট্রেটরের কাজ

অর্কেস্ট্রেটর কাজগুলি নেটওয়ার্ক এবং টাইমার মডিউলগুলির কনফিগারেশন পরিচালনা করার এবং মুলতুবি থাকা কাজগুলি বাতিল করার ক্ষমতা প্রদান করে। অর্কেস্ট্রেটরের কাজের সংক্ষিপ্ত বিবরণ এতে দেখানো হয়েছে REF _Ref111101783 জ টেবিল 3

.

সারণি 3. অর্কেস্ট্রেটরের কাজ

|

আদর্শ |

বিবরণ |

0x80

|

নেটওয়ার্ক এবং টাইমার মডিউলগুলির কনফিগারেশন সেট করুন। |

0x81

|

নেটওয়ার্ক এবং টাইমার মডিউলগুলির কনফিগারেশন পান। |

0x82

|

টাস্ক বাতিল করুন। |

0x83

|

সমস্ত কাজ বাতিল করুন। |

নির্বাহকের কাজ

এক্সিকিউটর টাস্কগুলি ব্যাকডোর পরিচালনা করার এবং অতিরিক্ত মডিউলগুলি চালানোর ক্ষমতা দেয়। এটি উল্লেখযোগ্য যে ঐতিহ্যগত ব্যাকডোর কার্যকারিতা বাইনারি নিজেই অন্তর্নিহিতভাবে উপস্থিত নয়। পরিবর্তে, এই ফাংশনগুলি C&C সার্ভার থেকে PE ফাইল বা শেলকোড আকারে প্রাপ্ত হয়। এই অতিরিক্ত মডিউলগুলি ছাড়া ব্যাকডোরের সম্ভাব্যতার সম্পূর্ণ ব্যাপ্তি অজানা থেকে যায়, যা কার্যকরভাবে এর প্রকৃত ক্ষমতাগুলি আনলক করে। মডিউল কাজগুলির একটি ওভারভিউ দেখানো হয়েছে REF _Ref117677179 জ টেবিল 4

, যা কয়েকটি চিহ্নিত মডিউল সম্পর্কে বিশদ অন্তর্ভুক্ত করে। একইভাবে, REF _Ref117677188 জ টেবিল 5

এক্সিকিউটরের সাথে যুক্ত ব্যবস্থাপনার কাজগুলির একটি ওভারভিউ প্রদান করে।

সারণি 4. নির্বাহকের কাজ – মডিউল

|

আদর্শ |

বিবরণ |

0x??–0x63

|

অজানা |

0x64

|

ফাইল রিডার |

0x65

|

অজানা |

0x66

|

অজানা |

0x67

|

অজানা |

0x68

|

অজানা |

0x69

|

প্রক্রিয়া নির্মাতা |

0x6A

|

অজানা |

0x6B

|

অজানা |

0x6 সি

|

তথ্য সংগ্রাহক |

0x6D

|

অজানা |

0x6E

|

অজানা |

সারণি 5. নির্বাহকের কাজ - ব্যবস্থাপনা

|

আদর্শ |

বিবরণ |

|

0x6F-0x76 |

বাস্তবায়িত হয়নি |

|

0x77 |

এক্সিকিউটর কনফিগারেশন সেট করুন |

|

0x78 |

এক্সিকিউটর কনফিগারেশন পান |

|

0x79-0x7C |

বাস্তবায়িত হয়নি |

|

0x7D |

আপডেট |

|

0x7E |

অব্যাহতিপ্রাপ্ত |

|

0x7F |

আনইনস্টল |

যে কমান্ডটি এক্সিকিউটর কনফিগারেশন সেট করে তা পরিবর্তন করতে পারে:

- অবাঞ্ছিত প্রক্রিয়া তালিকা,

- C&C যোগাযোগ ব্যর্থতার সময় থ্রেশহোল্ড, এবং

- অতিরিক্ত মডিউল সম্পাদনের জন্য সময়সীমা।

মডিউল

আমরা C&C সার্ভার থেকে তিনটি অনন্য মডিউল পেতে সক্ষম হয়েছি, প্রতিটি আলাদা এক্সিকিউটর টাস্ক টাইপের সাথে সম্পর্কিত, যেমন দেখানো হয়েছে REF _Ref117677179 জ টেবিল 4 08D0C9EA79F9BACE118C8200AA004BA90B02000000080000000E0000005F005200650066003100310037003600370037003100370039000000

. উপলব্ধ তথ্যের উপর ভিত্তি করে, আমরা অনুমান করি মোট নয় থেকে চৌদ্দটি মডিউল রয়েছে। যেহেতু মডিউলগুলি প্রকৃতপক্ষে ব্যাকডোর কমান্ড, তাই তাদের একটি মৌলিক ক্রিয়াকলাপ চালানো হয় এবং তারপরে ঐচ্ছিকভাবে তাদের আউটপুট ফেরত দেয়। আমরা যে মডিউলগুলি পেয়েছি তা হল একটি নামহীন রপ্তানি সহ ডিএলএল (অর্ডিনাল 1), যাতে তারা প্রয়োজনীয় API ফাংশনগুলি সমাধান করে এবং প্রধান ফাংশনকে কল করে।

যখন কার্যকর করা হয়, মডিউলগুলিকে একটি API রেজোলিউশন ফাংশন প্রদান করা হয়, যা Windows API এবং কাস্টম এক্সিকিউটর APIগুলিকে সমাধান করতে পারে৷ উইন্ডোজ এপিআই একটি DWORD হ্যাশ দ্বারা উল্লেখ করা হয়, API এর নাম এবং এর DLL থেকে গণনা করা হয়। এক্সিকিউটর API ফাংশন উল্লেখ করে ছোট হ্যাশ মান (<41) বিশেষভাবে বিবেচনা করা হয়। এক্সিকিউটর API-এ মোট 39টি ফাংশন রয়েছে যা মডিউলগুলিতে অ্যাক্সেসযোগ্য। এই ফাংশনগুলি বিভিন্ন ক্রিয়াকলাপের সাথে সম্পর্কিত, যার মধ্যে রয়েছে:

- ফাইল অপারেশন,

- এনক্রিপশন এবং হ্যাশিং,

- সঙ্কোচন,

- PE লোড হচ্ছে,

- অ্যাক্সেস টোকেন ছদ্মবেশ, এবং

- ইউটিলিটি।

এই বিভাগের বাকি অংশে, আমরা প্রাপ্ত মডিউলগুলি বর্ণনা করি।

প্রক্রিয়া নির্মাতা

মডিউল 0x69 একটি নতুন প্রক্রিয়া হিসাবে নির্দিষ্ট কমান্ড লাইন চালায় এবং অর্কেস্ট্রেটরের কাছে ফলস্বরূপ আউটপুট প্রদান করে। প্রক্রিয়াটি একটি ভিন্ন ব্যবহারকারীর অধীনে তৈরি করা যেতে পারে এবং এটি কার্যকর করার সময় সীমিত হতে পারে। উল্লেখযোগ্যভাবে, একটি অস্বাভাবিক কাজের API এই মডিউল এর কার্যকারিতা ব্যবহার করা হয়.

এই মডিউলটি কমান্ড লাইনের সাথে পরিবেশিত হয়েছিল cmd.exe /c টাস্কলিস্ট /v.

আমরা অনুমান করি এটি স্বয়ংক্রিয়ভাবে জারি করা একটি নিষ্ক্রিয় কমান্ড হিসাবে কাজ করে, যখন অপারেটররা আপস করা কম্পিউটারে কিছু আকর্ষণীয় হওয়ার জন্য অপেক্ষা করে।

তথ্য সংগ্রাহক

মডিউল 0x6 সি WMI প্রশ্নের মাধ্যমে কম্পিউটার সম্পর্কে ব্যাপক তথ্য সংগ্রহ করে এবং অর্কেস্ট্রেটরের কাছে ফেরত পাঠায়। নিম্নলিখিত সম্পর্কে তথ্য সংগ্রহ করা হয়:

- অপারেটিং সিস্টেম,

- নেটওয়ার্ক অ্যাডাপ্টার,

- ইনস্টল করা সফ্টওয়্যার,

- চালনা,

- সেবা,

- ড্রাইভার,

- প্রক্রিয়া,

- ব্যবহারকারী,

- পরিবেশ ভেরিয়েবল, এবং

- নিরাপত্তা সফ্টওয়্যার।

ফাইল রিডার

মডিউল 0x64 নির্দিষ্ট ফাইল পড়ে এবং বিষয়বস্তু অর্কেস্ট্রেটরের কাছে ফেরত পাঠায়। ঐচ্ছিকভাবে, এটি পড়ার পরে ফাইলটি মুছে ফেলতে পারে।

আমরা এই মডিউলটি শিকারের Outlook ডেটা ফাইল পুনরুদ্ধার করতে ব্যবহার করা দেখেছি

c: ব্যবহারকারীরা AppDataLocalMicrosoftOutlookoutlook.ost.

শেলকোড ডাউনলোডার সহ চেইন

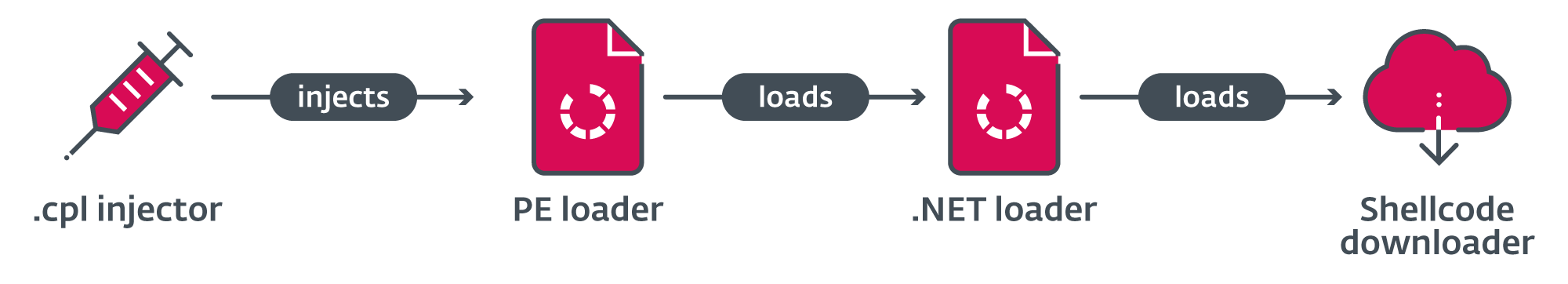

Deadglyph তদন্ত করার প্রক্রিয়ায়, আমরা একটি মেয়াদোত্তীর্ণ শংসাপত্র সহ স্বাক্ষরিত একটি সন্দেহজনক CPL ফাইলের সম্মুখীন হয়েছি এবং একটি টাইমস্ট্যাম্প সহ কোন পাল্টা স্বাক্ষর নেই, যা কাতার থেকে VirusTotal-এ আপলোড করা হয়েছিল৷ ঘনিষ্ঠভাবে পরীক্ষা করার পরে, এটি স্পষ্ট হয়ে ওঠে যে এই CPL ফাইলটি একটি মাল্টিস্টেজ শেলকোড ডাউনলোডার হিসাবে কাজ করে, ডেডগ্লিফের সাথে কিছু কোডের সাদৃশ্য শেয়ার করে। লোডিং চেইন চিত্রিত করা হয়েছে REF _Ref143693067 জ ব্যক্তিত্ব 6

.

এর প্রাথমিক আকারে, যা প্রথম পর্যায় হিসাবে কাজ করে, এই ফাইলটি একটি থাকার প্রত্যাশা করে .cpl এক্সটেনশন (কন্ট্রোল প্যানেল ফাইল) এবং এটি একটি ডাবল-ক্লিক অ্যাকশনের মাধ্যমে নির্বাহ করা হয়। এই পদ্ধতিতে কার্যকর করার পরে, এমবেডেড শেলকোড XOR ডিক্রিপশনের মধ্য দিয়ে যায়, এবং চলমান প্রক্রিয়াগুলি পরবর্তী ইনজেকশনের জন্য একটি উপযুক্ত হোস্ট প্রক্রিয়া সনাক্ত করতে পরীক্ষা করা হয়।

If avp.exe (একটি ক্যাসপারস্কি এন্ডপয়েন্ট নিরাপত্তা প্রক্রিয়া) চলছে, %windir%system32UserAccountBroker.exe ব্যবহৃত হয়. অন্যথায়, ডিফল্ট ব্রাউজার ব্যবহার করা হয়। তারপর, এটি একটি স্থগিত অবস্থায় হোস্ট প্রক্রিয়া তৈরি করে, এর প্রধান থ্রেড হাইজ্যাক করে শেলকোডকে ইনজেক্ট করে এবং থ্রেডটি পুনরায় চালু করে।

দ্বিতীয় পর্যায়, শেলকোড, দুটি অংশ নিয়ে গঠিত। শেলকোডের প্রথম অংশটি ডেডগ্লাইফে নিযুক্ত একই অনন্য হ্যাশ গণনা কৌশল ব্যবহার করে API হ্যাশগুলি সমাধান করে এবং প্রক্রিয়ার নাম সহ স্ট্রিংগুলিকে ডিক্রিপ্ট করে। এটি একটি স্ব-মুছে ফেলা থ্রেড শুরু করে যা ওভাররাইট করার এবং পরবর্তীতে প্রথম-পর্যায়ের ফাইলটি মুছে ফেলার সাথে কাজ করে। এটি অনুসরণ করে, শেলকোড একটি নিরাপত্তা সমাধান লক্ষ্য করে বর্তমানে সক্রিয় প্রক্রিয়াগুলি পরিদর্শন করতে এগিয়ে যায়।

যদি নির্দিষ্ট প্রক্রিয়াগুলির মধ্যে কোনটি সনাক্ত করা হয়, শেলকোড সর্বনিম্ন অগ্রাধিকার সহ একটি স্লিপার থ্রেড তৈরি করে (THREAD_PRIORITY_IDLE) এবং এটির অপারেশন বন্ধ করার আগে এটিকে 60 সেকেন্ডের জন্য সক্রিয় থাকার অনুমতি দেয়। এই ব্যবধান সম্ভবত নিরাপত্তা সমাধান দ্বারা নিযুক্ত নির্দিষ্ট সনাক্তকরণ প্রক্রিয়া এড়াতে একটি সতর্কতামূলক ব্যবস্থা হিসাবে প্রয়োগ করা হয়েছে। অবশেষে, শেলকোড তার কোডের দ্বিতীয় অংশটি কার্যকর করার জন্য এগিয়ে যায়।

শেলকোডের দ্বিতীয় অংশটি স্টেজ থ্রি সহ একটি এমবেডেড PE ফাইল লোড করে এবং অর্ডিনাল নম্বর সহ এর এক্সপোর্ট কল করে 1.

তৃতীয় পর্যায়, একটি DLL, একটি .NET লোডার হিসাবে কাজ করে এবং এতে পেলোড থাকে .rsrc অধ্যায়.

পেলোড লোড করতে, .NET রানটাইম আরম্ভ করা হয়। .NET প্রারম্ভের সময়, দুটি কৌতূহলী কৌশল সঞ্চালিত হয়, আপাতদৃষ্টিতে উইন্ডোজ এড়ানোর উদ্দেশ্যে অ্যান্টিম্যালওয়্যার স্ক্যান ইন্টারফেস (AMSI) স্ক্যানিং:

- .NET লোডার সাময়িকভাবে হুক করে

- এটি তারপর সূক্ষ্মভাবে প্যাচ অ্যামসি ইনিশিয়ালাইজ করুন তে নাম স্ট্রিং আমদানি করুন .rdata লোডের বিভাগ clr.dll থেকে aMSIiনিষ্ক্রিয় করা.

চতুর্থ পর্যায় হল একটি .NET সমাবেশ, ConfuserEx এর সাথে অস্পষ্ট, যা একটি শেলকোড ডাউনলোডার হিসাবে কাজ করে। প্রথমত, এটি XOR-এর রিসোর্স থেকে XML ফর্ম্যাটে কনফিগারেশন ডিক্রিপ্ট করে। নিষ্কাশিত কনফিগারেশনের একটি সুন্দর সংস্করণ উপস্থাপন করা হয়েছে REF _Ref143695453 জ ব্যক্তিত্ব 7

. কনফিগারেশন এন্ট্রিগুলিতে নেটওয়ার্ক যোগাযোগ এবং ব্লকলিস্ট করা প্রক্রিয়া সম্পর্কিত বিশদ রয়েছে।

এগিয়ে যাওয়ার আগে, এটি কনফিগারেশন থেকে ব্লকলিস্ট করা প্রক্রিয়াগুলির একটি তালিকার বিরুদ্ধে চলমান প্রক্রিয়াগুলি পরীক্ষা করে। যদি একটি মিল সনাক্ত করা হয়, মৃত্যুদন্ড স্থগিত. এটা মনে রাখা গুরুত্বপূর্ণ যে বিশ্লেষণ করা উদাহরণে, এই ব্লকলিস্ট সেট আপ করা হয়নি।

এর পরে, এটি কনফিগারেশনে (ইউআরএল, ইউজার-এজেন্ট এবং ঐচ্ছিকভাবে প্রক্সি) নির্দিষ্ট প্যারামিটার ব্যবহার করে কিছু শেলকোড পুনরুদ্ধার করার জন্য C&C সার্ভারে একটি HTTP GET অনুরোধ পাঠায়। দুঃখজনকভাবে, আমাদের তদন্তের সময় আমরা C&C সার্ভার থেকে কোনো শেলকোড অর্জন করতে পারিনি। তা সত্ত্বেও, আমরা অনুমান করি যে সামগ্রী পুনরুদ্ধার করা হচ্ছে ডেডগ্লিফের জন্য ইনস্টলার হিসাবে কাজ করতে পারে।

এটি অনুসরণ করে, পুনরুদ্ধার করা শেলকোডটি একটি নতুন তৈরি থ্রেডের মধ্যে কার্যকর করা হয়। শেলকোড থ্রেড এক্সিকিউশন শেষ না হওয়া পর্যন্ত অপেক্ষা করার পরে, শেলকোড ডাউনলোডার ডিরেক্টরিতে থাকা সমস্ত ফাইল সরিয়ে দেয় %WINDIR%ServiceProfilesLocalServiceAppDataLocalTempTfsStoreTfs_DAV.

অবশেষে, এটি 20-সেকেন্ডের ব্যবধানের পরে নিজেকে মুছে ফেলার চেষ্টা করে, পরবর্তী কমান্ডটি ব্যবহার করে, এটির অপারেশন শেষ করার এবং প্রস্থান করার আগে:

cmd.exe পছন্দ /CY /N /DY /T 20 এবং Del /f /q

এই শৃঙ্খলে এই আত্ম-মোছার কোন মানে হয় না। এটি এই কারণে যে শেলকোড ডাউনলোডারটি একটি স্বাধীন এক্সিকিউটেবল হিসাবে কাজ করার পরিবর্তে ইনজেকশনের পরে একটি ব্রাউজার বা সিস্টেম প্রক্রিয়ার মধ্যে কার্যকর করা হয়। তদুপরি, প্রাথমিক ফাইলটি ইতিমধ্যে দ্বিতীয় পর্যায়ে মুছে ফেলা হয়েছে। এই পর্যবেক্ষণটি পরামর্শ দেয় যে শেলকোড ডাউনলোডার এই চেইনের একচেটিয়া পেলোড নাও হতে পারে এবং অন্যান্য ক্রিয়াকলাপে আলাদাভাবে ব্যবহার করা যেতে পারে।

উপসংহার

আমরা স্টিলথ ফ্যালকন গ্রুপের দ্বারা ব্যবহৃত একটি অত্যাধুনিক ব্যাকডোর আবিষ্কার এবং বিশ্লেষণ করেছি যাকে আমরা ডেডগ্লাইফ নাম দিয়েছি। এটির একটি অস্বাভাবিক স্থাপত্য রয়েছে এবং এর পিছনের দরজার ক্ষমতাগুলি অতিরিক্ত মডিউলের আকারে এটির C&C দ্বারা সরবরাহ করা হয়। আমরা ডেডগ্লাইফের সম্পূর্ণ ক্ষমতার একটি ভগ্নাংশ উন্মোচন করে এই তিনটি মডিউল পেতে সক্ষম হয়েছি।

উল্লেখযোগ্যভাবে, Deadglyph কাউন্টার-ডিটেকশন মেকানিজমের একটি পরিসর নিয়ে গর্ব করে, যার মধ্যে সিস্টেম প্রক্রিয়ার ক্রমাগত পর্যবেক্ষণ এবং এলোমেলো নেটওয়ার্ক প্যাটার্ন বাস্তবায়ন। তদ্ব্যতীত, ব্যাকডোর নির্দিষ্ট কিছু ক্ষেত্রে এর সনাক্তকরণের সম্ভাবনা কমাতে নিজেকে আনইনস্টল করতে সক্ষম।

উপরন্তু, আমাদের তদন্ত আমাদের VirusTotal-এ একটি বাধ্যতামূলক মাল্টিস্টেজ শেলকোড ডাউনলোডার চেইন আবিষ্কারের দিকে নিয়ে যায়। আমরা সন্দেহ করি যে এই ডাউনলোডার চেইনটি সম্ভবত ডেডগ্লিফের ইনস্টলেশন প্রক্রিয়ার মধ্যে ব্যবহার করা হয়েছে।

WeLiveSecurity-তে প্রকাশিত আমাদের গবেষণার বিষয়ে যেকোনো অনুসন্ধানের জন্য, অনুগ্রহ করে আমাদের সাথে যোগাযোগ করুন এখানে dangerintel@eset.com.

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

আইওসি

নথি পত্র

|

রয়েছে SHA-1 |

ফাইলের নাম |

সনাক্তকরণ |

বিবরণ |

|

C40F1F46D230A85F702DAA38CFA18D60481EA6C2 |

pbrtl.dll |

Win64/Deadglyph.A |

রেজিস্ট্রি শেলকোড লোডার। |

|

740D308565E215EB9B235CC5B720142428F540DB |

N / A |

Win64/Deadglyph.A |

ডেডগ্লিফ ব্যাকডোর - নির্বাহক। |

|

1805568D8362A379AF09FD70D3406C6B654F189F |

N / A |

MSIL/Deadglyph.A |

ডেডগ্লিফ ব্যাকডোর – অর্কেস্ট্রেটর। |

|

9CB373B2643C2B7F93862D2682A0D2150C7AEC7E |

N / A |

MSIL/Deadglyph.A |

অর্কেস্ট্রেটর নেটওয়ার্ক মডিউল। |

|

F47CB40F6C2B303308D9D705F8CAD707B9C39FA5 |

N / A |

MSIL/Deadglyph.A |

অর্কেস্ট্রেটর টাইমার মডিউল। |

|

3D4D9C9F2A5ACEFF9E45538F5EBE723ACAF83E32 |

N / A |

Win64/Deadglyph.A.gen |

প্রক্রিয়া নির্মাতা মডিউল। |

|

3D2ACCEA98DBDF95F0543B7C1E8A055020E74960 |

N / A |

Win64/Deadglyph.A |

ফাইল রিডার মডিউল। |

|

4E3018E4FD27587BD1C566930AE24442769D16F0 |

N / A |

Win64/Deadglyph.A |

তথ্য সংগ্রহকারী মডিউল। |

|

7F728D490ED6EA64A7644049914A7F2A0E563969 |

N / A |

Win64/Injector.MD |

শেলকোড ডাউনলোডার চেইনের প্রথম ধাপ। |

সার্টিফিকেট

|

ক্রমিক সংখ্যা |

00F0FB1390F5340CD2572451D95DB1D92D |

|

থাম্বপ্রিন্ট |

DB3614DAF58D041F96A5B916281EA0DC97AA0C29 |

|

বিষয় CN |

আরএইচএম লিমিটেড |

|

বিষয় O |

আরএইচএম লিমিটেড |

|

বিষয় এল |

সেন্ট অ্যালবান্স |

|

বিষয় এস |

হার্টফোর্ডশায়ার |

|

বিষয় গ |

GB |

|

ই-মেইল |

rhm@rhmlimited[.]co.uk |

|

বৈধ হবে |

2021-03-16 00:00:00 |

|

বৈধ |

2022-03-16 23:59:59 |

C&C সার্ভার

|

IP |

ডোমেইন |

প্রথম দেখা |

মন্তব্য |

|

185.25.50[।]60 |

chessandlinkss[.]com |

2021-08-25 |

Deadglyph C&C সার্ভার। |

|

135.125.78[।]187 |

easymathpath[.]com |

2021-09-11 |

Deadglyph C&C সার্ভার। |

|

45.14.227[।]55 |

joinushealth[.]com |

2022-05-29 |

শেলকোড ডাউনলোডার C&C সার্ভার। |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 13 সংস্করণ মিটার ATT এবং CK কাঠামোর।

|

যুদ্ধকৌশল |

ID |

নাম |

বিবরণ |

|

রিসোর্স ডেভলপমেন্ট |

অবকাঠামো অর্জন করুন: ডোমেইন |

স্টিলথ ফ্যালকন C&C সার্ভারের জন্য এবং একটি কোড সাইনিং সার্টিফিকেট পাওয়ার জন্য ডোমেন নিবন্ধন করেছে। |

|

|

পরিকাঠামো অর্জন করুন: ভার্চুয়াল প্রাইভেট সার্ভার |

Stealth Falcon C&C সার্ভারের জন্য VPS হোস্টিং প্রদানকারী ব্যবহার করেছে। |

||

|

সক্ষমতা বিকাশ: ম্যালওয়্যার |

স্টিলথ ফ্যালকন কাস্টম লোডার এবং ডেডগ্লিফ ব্যাকডোর সহ কাস্টম ম্যালওয়্যার তৈরি করেছে। |

||

|

প্রাপ্ত ক্ষমতা: কোড সাইনিং সার্টিফিকেট |

স্টিলথ ফ্যালকন একটি কোড সাইনিং সার্টিফিকেট পেয়েছে। |

||

|

ফাঁসি |

উইন্ডোজ ম্যানেজমেন্ট ইন্সট্রুমেন্টেশন |

ডেডগ্লিফ তার লোডিং চেইন চালানোর জন্য WMI ব্যবহার করে। |

|

|

কমান্ড এবং স্ক্রিপ্টিং ইন্টারপ্রেটার: উইন্ডোজ কমান্ড শেল |

শেলকোড ডাউনলোডার ব্যবহার করে cmd.exe নিজেকে মুছে ফেলার জন্য। |

||

|

নেটিভ এপিআই |

একটি ডেডগ্লিফ মডিউল ব্যবহার করে CreateProcessW এবং CreateProcessAsUserW সম্পাদনের জন্য API ফাংশন। |

||

|

ইউজার এক্সিকিউশন: ক্ষতিকারক ফাইল |

শেলকোড ডাউনলোডার চেইনের জন্য ব্যবহারকারীকে এটিকে ডাবল-ক্লিক করতে এবং কার্যকর করতে হবে। |

||

|

অধ্যবসায় |

ইভেন্ট ট্রিগারড এক্সিকিউশন: উইন্ডোজ ম্যানেজমেন্ট ইনস্ট্রুমেন্টেশন ইভেন্ট সাবস্ক্রিপশন |

প্রাথমিক ডেডগ্লিফ লোডারটি WMI ইভেন্ট সাবস্ক্রিপশন ব্যবহার করে টিকে থাকে। |

|

|

প্রতিরক্ষা ফাঁকি |

অস্পষ্ট ফাইল বা তথ্য |

Deadglyph উপাদান এনক্রিপ্ট করা হয়. ডেডগ্লিফ অর্কেস্ট্রেটর এবং এমবেডেড মডিউল .NET রিঅ্যাক্টরের সাথে অস্পষ্ট। শেলকোড ডাউনলোডারটি ConfuserEx এর সাথে অস্পষ্ট। |

|

|

নির্দেশক অপসারণ: ফাইল মুছে ফেলা |

ডেডগ্লিফ নিজেই আনইনস্টল করতে পারে। শেলকোড ডাউনলোডার চেইন নিজেই মুছে দেয় এবং WebDAV ক্যাশে ফাইল মুছে দেয়। |

||

|

রেজিস্ট্রি পরিবর্তন করুন |

ডেডগ্লাইফ তার কনফিগারেশন এবং এনক্রিপ্ট করা পেলোড রেজিস্ট্রিতে সঞ্চয় করে। |

||

|

টোকেন ম্যানিপুলেশন অ্যাক্সেস করুন |

Deadglyph অন্য ব্যবহারকারীর নকল করতে পারে। |

||

|

Deobfuscate/ডিকোড ফাইল বা তথ্য |

ডেডগ্লাইফ এনক্রিপ্ট করা স্ট্রিং ডিক্রিপ্ট করে। শেলকোড ডাউনলোডার চেইন এর উপাদান এবং কনফিগারেশন ডিক্রিপ্ট করে। |

||

|

সিস্টেম বাইনারি প্রক্সি এক্সিকিউশন: Rundll32 |

প্রাথমিক ডেডগ্লাইফ লোডার ব্যবহার করে নির্বাহ করা হয় rundll32.exe. |

||

|

এক্সিকিউশন গার্ডেল: এনভায়রনমেন্টাল কিয়িং |

Deadglyph সিস্টেম UUID থেকে প্রাপ্ত একটি মেশিন-নির্দিষ্ট কী ব্যবহার করে এনক্রিপ্ট করা হয়। |

||

|

দুর্বল প্রতিরক্ষা: অক্ষম বা পরিবর্তন সরঞ্জাম |

শেলকোড ডাউনলোডার প্যাচিং দ্বারা AMSI স্ক্যানিং এড়ায় clr.dll স্মৃতিতে . |

||

|

প্রতিফলিত কোড লোড হচ্ছে |

Deadglyph প্রতিফলিতভাবে একটি কাস্টম PE লোডার ব্যবহার করে তার মডিউল লোড করে। |

||

|

আবিষ্কার |

সিস্টেম পরিষেবা আবিষ্কার |

A ডেডগ্লাইফ মডিউল WMI ক্যোয়ারী ব্যবহার করে পরিষেবাগুলি আবিষ্কার করে Win32_Service থেকে * নির্বাচন করুন। |

|

|

প্রশ্ন রেজিস্ট্রি |

শেলকোড ডাউনলোডার চেইন ডিফল্ট ব্রাউজারের জন্য রেজিস্ট্রি প্রশ্ন করে। |

||

|

সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার |

একটি Deadglyph মডিউল WMI প্রশ্ন ব্যবহার করে নেটওয়ার্ক অ্যাডাপ্টার আবিষ্কার করে Win32_NetworkAdapter থেকে * নির্বাচন করুন এবং Win32_NetworkAdapter Configuration থেকে * নির্বাচন করুন যেখানে InterfaceIndex=%d. |

||

|

সিস্টেমের মালিক/ব্যবহারকারী আবিষ্কার |

একটি Deadglyph মডিউল WMI ক্যোয়ারী সহ ব্যবহারকারীদের আবিষ্কার করে Win32_UserAccount থেকে * নির্বাচন করুন. |

||

|

প্রক্রিয়া আবিষ্কার |

একটি Deadglyph মডিউল WMI ক্যোয়ারী ব্যবহার করে প্রক্রিয়া আবিষ্কার করে Win32_Process থেকে * নির্বাচন করুন. |

||

|

সিস্টেম তথ্য আবিষ্কার |

একটি ডেডগ্লিফ মডিউল সিস্টেমের তথ্য যেমন OS সংস্করণ, ড্রাইভ, পরিবেশের ভেরিয়েবল এবং WMI ক্যোয়ারী ব্যবহার করে ড্রাইভার আবিষ্কার করে। |

||

|

সফটওয়্যার আবিষ্কার |

একটি Deadglyph মডিউল WMI ক্যোয়ারী ব্যবহার করে ইনস্টল করা সফ্টওয়্যার আবিষ্কার করে Win32_Product থেকে * নির্বাচন করুন. |

||

|

সফ্টওয়্যার আবিষ্কার: নিরাপত্তা সফ্টওয়্যার আবিষ্কার |

একটি Deadglyph মডিউল WMI প্রশ্ন ব্যবহার করে নিরাপত্তা সফ্টওয়্যার আবিষ্কার করে অ্যান্টিভাইরাস পণ্য থেকে * নির্বাচন করুন, এন্টিস্পাইওয়্যার প্রোডাক্ট থেকে * নির্বাচন করুন এবং ফায়ারওয়াল প্রোডাক্ট থেকে * নির্বাচন করুন. শেলকোড ডাউনলোডার চেইন একটি নিরাপত্তা সমাধানের জন্য চলমান প্রক্রিয়াগুলি পরীক্ষা করে। |

||

|

সংগ্রহ |

স্থানীয় সিস্টেম থেকে ডেটা |

Deadglyph ফাইল পড়ার জন্য একটি মডিউল আছে. |

|

|

কমান্ড এবং কন্ট্রোল |

অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল |

ডেডগ্লিফ এবং শেলকোড ডাউনলোডার HTTP প্রোটোকলের মাধ্যমে C&C সার্ভারের সাথে যোগাযোগ করে। |

|

|

প্রক্সি |

Deadglyph এবং শেলকোড ডাউনলোডার C&C যোগাযোগের জন্য HTTP প্রক্সি ব্যবহার করতে পারে। |

||

|

এনক্রিপ্ট করা চ্যানেল: সিমেট্রিক ক্রিপ্টোগ্রাফি |

Deadglyph C&C যোগাযোগ এনক্রিপ্ট করতে AES ব্যবহার করে। |

||

|

বহিষ্কার |

C2 চ্যানেল ওভার এক্সফিল্ট্রেশন |

ডেডগ্লাইফ এক্সফিল্ট্রেশনের জন্য C&C চ্যানেল ব্যবহার করে। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/en/eset-research/stealth-falcon-preying-middle-eastern-skies-deadglyph/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 10

- 100

- 11

- 125

- 14

- 15%

- 179

- 180

- 20

- 2012

- 2016

- 2019

- 23

- 25

- 321

- 39

- 41

- 60

- 7

- 75

- 8

- 9

- 91

- a

- ক্ষমতা

- সম্পর্কে

- প্রবেশ

- অভিগম্যতা

- প্রবেশযোগ্য

- অনুষঙ্গী

- অর্জন

- কর্ম

- সক্রিয়

- কর্মী

- ক্রিয়াকলাপ

- কার্যকলাপ

- কাজ

- প্রকৃতপক্ষে

- যোগ

- অতিরিক্ত

- অগ্রসর

- সুবিধা

- AES

- পর

- বিরুদ্ধে

- লক্ষ্য

- সব

- অভিযোগে

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- an

- বিশ্লেষণ

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অন্য

- থেকেই আঁচ করে নেয়

- কোন

- API

- API গুলি

- প্রদর্শিত

- অভিগমন

- APT

- আরব

- আরব আমিরাত

- স্থাপত্য

- রয়েছি

- AS

- সমাবেশ

- যুক্ত

- অনুমান

- At

- আক্রমণ

- আক্রমন

- স্বয়ংক্রিয়ভাবে

- সহজলভ্য

- এড়াতে

- পিছনে

- পিছনের দরজা

- ভিত্তি

- মৌলিক

- BE

- হয়ে ওঠে

- কারণ

- হয়েছে

- আগে

- হচ্ছে

- বিশ্বাস করা

- সর্বোত্তম

- boasts

- শরীর

- উভয়

- ব্রাউজার

- নির্মিত

- কিন্তু

- by

- ক্যাশে

- গণিত

- হিসাব

- কল

- নামক

- কলিং

- কল

- ক্যাম্পেইন

- CAN

- ক্ষমতা

- সক্ষম

- রাজধানী

- বহন

- কেস

- মামলা

- কেন্দ্র

- কিছু

- শংসাপত্র

- চেন

- মতভেদ

- পরিবর্তন

- চ্যানেল

- অক্ষর

- চেক করা হয়েছে

- চেক

- পছন্দ

- মক্কেল

- কাছাকাছি

- কোড

- সংগ্রাহক

- সংগ্রহ

- রঙ

- এর COM

- সমাহার

- সাধারণ

- যোগাযোগ

- জ্ঞাপক

- যোগাযোগ

- যোগাযোগমন্ত্রী

- বাধ্যকারী

- উপাদান

- উপাদান

- গঠিত

- গঠিত

- আপস

- সংকটাপন্ন

- কম্পিউটার

- আবহ

- সম্মেলন

- বিশ্বাস

- কনফিগারেশন

- কনফিগার

- সংযুক্ত

- গঠিত

- যোগাযোগ

- ধারণ করা

- ধারণ

- বিষয়বস্তু

- প্রসঙ্গ

- একটানা

- বিপরীত হত্তয়া

- নিয়ন্ত্রণ

- নিয়ন্ত্রণ প্যানেল

- কর্পোরেশন

- অনুরূপ

- পারা

- মিলিত

- নির্মিত

- সৃষ্টি

- সৃষ্টি

- স্রষ্টা

- বর্তমান

- এখন

- প্রথা

- গ্রাহকদের

- গাঢ়

- উপাত্ত

- ডিক্রিপ্ট করুন

- ডিফল্ট

- ডিগ্রী

- নির্ভর করে

- মোতায়েন

- উদ্ভূত

- বর্ণনা করা

- বর্ণিত

- বিবরণ

- বিস্তারিত

- সনাক্ত

- সনাক্তকরণ

- নির্ধারিত

- উন্নত

- উন্নয়ন

- পার্থক্য

- বিভিন্ন

- কঠিন

- সরাসরি

- আবিষ্কৃত

- আবিষ্কার

- আবিষ্কার

- স্বতন্ত্র

- বিচিত্র

- না

- ডোমেইনের

- Dont

- ড্রাইভার

- ড্রাইভ

- কারণে

- স্থিতিকাল

- সময়

- প্রগতিশীল

- পরিবর্তনশীল

- প্রতি

- পূর্ব

- পূর্ব

- কার্যকরীভাবে

- পারেন

- উবু

- এম্বেড করা

- আমিরাত

- নিযুক্ত

- নিয়োগ

- সক্রিয়

- পরিবেষ্টন করা

- এনক্রিপ্ট করা

- এনক্রিপশন

- শেষপ্রান্ত

- এন্ডপয়েন্ট নিরাপত্তা

- নিশ্চিত

- সত্তা

- প্রবেশ

- পরিবেশ

- পরিবেশ

- পরিবেশের

- ত্রুটি

- ESET গবেষণা

- গুপ্তচরবৃত্তি

- স্থাপন করা

- প্রতিষ্ঠার

- হিসাব

- থার (eth)

- ঘটনা

- প্রমান

- স্পষ্ট

- পরীক্ষা

- উদাহরণ

- একচেটিয়া

- এক্সিকিউট

- নিষ্পন্ন

- executes

- নির্বাহ

- ফাঁসি

- বহিষ্কার

- চিত্র প্রদর্শনীতেও

- বিদ্যমান

- প্রস্থান করা হচ্ছে

- ল্যাপারোস্কোপিক পদ্ধতি

- রপ্তানি

- প্রসার

- ব্যাপক

- ব্যাপ্তি

- সহজতর করা

- সুগম

- সত্য

- ব্যর্থতা

- বাজপাখি

- বৈশিষ্ট্য

- বৈশিষ্ট্য

- কয়েক

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- পরিশেষে

- তথ্যও

- প্রথম

- পাঁচ

- কেন্দ্রবিন্দু

- অনুসরণ

- জন্য

- ফর্ম

- বিন্যাস

- সাবেক

- পাওয়া

- চতুর্থ

- ভগ্নাংশ

- ফ্রেমওয়ার্ক

- অবকাঠামো

- থেকে

- সম্পূর্ণ

- ক্রিয়া

- কার্যকারিতা

- ক্রিয়াকলাপ

- অধিকতর

- তদ্ব্যতীত

- উত্পন্ন

- প্রজন্ম

- পাওয়া

- সরকারি

- গ্রিক

- স্থল

- গ্রুপ

- ছিল

- হাত

- ঘটা

- কাটা

- হ্যাশ

- হ্যাশ

- আছে

- জমিদারি

- এখানে

- HEX

- উচ্চ

- হাই-প্রোফাইল

- লক্ষণীয় করা

- পশ্চাদ্বর্তী

- আঙ্গুলসমূহ

- নিমন্ত্রণকর্তা

- হোস্টিং

- ঘন্টা

- ঘন্টার

- HTTP

- HTTPS দ্বারা

- ID

- অভিন্ন

- চিহ্নিত

- সনাক্ত করা

- অলস

- if

- ভাবমূর্তি

- অবিলম্বে

- বাস্তবায়ন

- বাস্তবায়িত

- সরঁজাম

- আমদানি

- গুরুত্বপূর্ণ

- in

- অন্যান্য

- গভীর

- দুর্গম

- অন্তর্ভুক্ত

- অন্তর্ভুক্ত

- সুদ্ধ

- অন্তর্ভুক্তি

- স্বাধীন

- ইঙ্গিত

- তথ্য

- তথ্য

- পরিকাঠামো

- মজ্জাগতভাবে

- প্রারম্ভিক

- ইনিশিয়েটিভ

- অনুসন্ধান

- স্থাপন

- উদাহরণ

- পরিবর্তে

- বুদ্ধিমত্তা

- বুদ্ধিমান

- অভিপ্রেত

- মজাদার

- ইন্টারফেস

- মধ্যবর্তী

- অন্ত

- আন্তর্জাতিক

- Internet

- ইন্টারনেট সুবিধা

- মধ্যে

- কুচুটে

- উপস্থাপিত

- তদন্ত

- জড়িত

- জড়িত

- ইস্যু করা

- IT

- এর

- নিজেই

- জানুয়ারী

- সাংবাদিক

- Kaspersky

- চাবি

- কী

- জানা

- জ্ঞান

- পরিচিত

- ভাষা

- ভাষাসমূহ

- চালু করা

- স্তর

- নেতৃত্ব

- বরফ

- বাম

- লম্বা

- চিঠি

- leveraged

- লাইব্রেরি

- মত

- সম্ভাবনা

- সম্ভবত

- LIMIT টি

- সীমিত

- লাইন

- LINK

- সংযুক্ত

- তালিকা

- পাখি

- বোঝা

- লোডার

- বোঝাই

- লোড

- স্থানীয়

- অবস্থিত

- যুক্তিবিদ্যা

- আর

- দেখুন

- হারান

- অধম

- প্রধান

- করা

- তৈরি করে

- ম্যালওয়্যার

- পরিচালনা করা

- পরিচালিত

- ব্যবস্থাপনা

- পদ্ধতি

- অনেক

- মানচিত্র

- ম্যাচ

- মে..

- অভিপ্রেত

- মাপ

- পদ্ধতি

- মেকানিজম

- স্মৃতি

- পদ্ধতি

- মাইক্রোসফট

- মধ্যম

- মধ্যপ্রাচ্যে

- হতে পারে

- মিনিট

- মিশ্র

- পরিবর্তন

- মডিউল

- মডিউল

- পর্যবেক্ষণ

- মনিটর

- অধিক

- পরন্তু

- বহু

- নাম

- নামে

- নাম

- স্থানীয়

- নেভিগেট করুন

- প্রয়োজনীয়

- নেট

- নেটওয়ার্ক

- নতুন

- নতুন

- সদ্য

- না।

- স্মরণীয়

- লক্ষণীয়ভাবে

- বিঃদ্রঃ

- এখন

- সংখ্যা

- প্রাপ্ত

- প্রাপ্ত

- ঘটা

- of

- অর্পণ

- অফার

- প্রায়ই

- on

- ONE

- ওগুলো

- কেবল

- পরিচালনা

- অপারেটিং

- অপারেশন

- অপারেশনস

- অপারেটরদের

- or

- মূল

- OS

- অন্যান্য

- অন্যভাবে

- আমাদের

- বাইরে

- চেহারা

- আউটপুট

- শেষ

- ওভারভিউ

- নিজের

- পি ও ই

- পৃষ্ঠা

- প্যানেল

- পরামিতি

- অংশ

- যন্ত্রাংশ

- পাস

- প্যাচ

- প্যাচিং

- পথ

- নিদর্শন

- মুলতুবী

- শতকরা হার

- সম্পাদিত

- পর্যাবৃত্ত

- অধ্যবসায়

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- অনুগ্রহ করে যোগাযোগ করুন

- বিন্দু

- পয়েন্ট

- রাজনৈতিক

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- যথাযথ

- উপস্থিতি

- বর্তমান

- উপস্থাপন

- প্রতিরোধ

- প্রতিরোধ

- পূর্বে

- প্রাথমিক

- অগ্রাধিকার

- ব্যক্তিগত

- বিশেষাধিকার

- সম্ভবত

- আয়

- প্রক্রিয়া

- প্রক্রিয়াজাত

- প্রসেস

- প্রোগ্রামিং

- প্রোগ্রামিং ভাষা

- প্রকল্প

- সঠিক

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রদানকারীর

- উপলব্ধ

- প্রক্সি

- প্রকাশ্য

- প্রকাশিত

- উদ্দেশ্য

- উদ্দেশ্য

- কাতার

- প্রশ্নের

- এলোমেলো

- এলোমেলোভাবে

- যদৃচ্ছতা

- পরিসর

- বরং

- পারমাণবিক চুল্লী

- পাঠক

- পড়া

- গৃহীত

- পায়

- হ্রাস

- উল্লেখ

- উল্লেখ করা

- এলাকা

- নিবন্ধভুক্ত

- রেজিস্ট্রি

- সংশ্লিষ্ট

- থাকা

- অবশিষ্ট

- দেহাবশেষ

- অপসারণ

- প্রতিবেদন

- প্রতিনিধিত্ব করে

- খ্যাতি

- অনুরোধ

- অনুরোধ

- প্রয়োজন

- গবেষণা

- সমাধান

- সংস্থান

- Resources

- দায়ী

- বিশ্রাম

- ফল

- ফলে এবং

- প্রত্যাবর্তন

- আয়

- রয়টার্স

- প্রকাশ করা

- ভূমিকা

- শিকড়

- দৈনন্দিন

- দৌড়

- রান

- s

- নিরাপত্তা

- একই

- সান

- করাত

- স্ক্যান

- স্ক্যানিং

- দ্বিতীয়

- সেকেন্ড

- অধ্যায়

- বিভাগে

- নিরাপত্তা

- সুরক্ষা সফ্টওয়্যার

- পাঠান

- পাঠায়

- অনুভূতি

- প্রেরিত

- আলাদা

- সেপ্টেম্বর

- পরিবেশন করা

- সার্ভার

- স্থল

- সেবা

- সেবা

- সেট

- সেট

- সেটিংস

- বিভিন্ন

- শেয়ারিং

- প্রদর্শিত

- সাইন ইন

- স্বাক্ষর

- অনুরূপ

- একভাবে

- থেকে

- একক

- মাপ

- আকাশ

- ছোট

- So

- সফটওয়্যার

- সমাধান

- সলিউশন

- কিছু

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- কুতর্ক

- বিশেষত

- বিশেষভাবে

- নিদিষ্ট

- স্পাইওয়্যার

- পর্যায়

- শুরু

- রাষ্ট্র

- চৌর্য

- সঞ্চিত

- দোকান

- স্ট্রিং

- গঠন

- বিষয়

- চাঁদা

- পরবর্তী

- পরবর্তীকালে

- এমন

- প্রস্তাব

- উপযুক্ত

- সরবরাহকৃত

- সমর্থন

- সবাইকে অতিক্রমকারী

- স্থগিত

- সন্দেহজনক

- পদ্ধতি

- সিস্টেম

- টেবিল

- গ্রহণ করা

- গ্রহণ

- লক্ষ্য

- লক্ষ্যবস্তু

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- কার্য

- কাজ

- কারিগরী

- প্রযুক্তিগত বিশ্লেষণ

- প্রযুক্তি

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- এইগুলো

- তারা

- তৃতীয়

- এই

- সেগুলো

- হুমকি

- হুমকি

- তিন

- গোবরাট

- দ্বারা

- সময়

- টাইমস্ট্যাম্প

- শিরনাম

- থেকে

- টোকেন

- সরঞ্জাম

- মোট

- প্রতি

- ঐতিহ্যগত

- হস্তান্তর

- স্থানান্তরিত

- আচরণ

- আলোড়ন সৃষ্টি

- সত্য

- চালু

- দুই

- আদর্শ

- ধরনের

- সাধারণত

- অক্ষম

- অধীনে

- ক্ষয়ের

- ইউনিকোড

- অনন্য

- অনন্য বৈশিষ্ট্য

- অবিভক্ত

- সংযুক্ত আরব আমিরাত

- অজানা

- আনলক

- নামহীন

- পর্যন্ত

- অস্বাভাবিক

- অনাবশ্যক

- আপডেট

- আপডেট

- আপলোড করা

- উপরে

- URL টি

- us

- ব্যবহার

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সদ্ব্যবহার করা

- ব্যবহার

- মূল্য

- মানগুলি

- বৈচিত্র্য

- বিভিন্ন

- অসমজ্ঞ্জস

- সংস্করণ

- খুব

- মাধ্যমে

- শিকার

- ভার্চুয়াল

- দেখুন

- চাক্ষুষরূপে

- অপেক্ষা করুন

- প্রতীক্ষা

- ছিল

- we

- ওয়েব

- ছিল

- কি

- কখন

- কিনা

- যে

- যখন

- উইকিপিডিয়া

- জানালা

- সঙ্গে

- মধ্যে

- ছাড়া

- এক্সএমএল

- বছর

- হাঁ

- এখনো

- zephyrnet