এখন শুনুন

ডগ আমথ এবং পল ডকলিনের সাথে।

ইন্ট্রো এবং আউটরো সঙ্গীত দ্বারা এডিথ মুজ.

যেকোন বিন্দুতে এড়িয়ে যেতে নীচের সাউন্ডওয়েভগুলিতে ক্লিক করুন এবং টেনে আনুন। আপনি এটিও করতে পারেন সরাসরি শুনুন সাউন্ডক্লাউডে।

আপনি আমাদের শুনতে পারেন সাউন্ডক্লাউড, অ্যাপল পডকাস্ট, গুগল পডকাস্ট, Spotify এর, Stitcher এবং যে কোন জায়গায় ভাল পডকাস্ট পাওয়া যায়। অথবা শুধু ড্রপ আমাদের RSS ফিডের URL আপনার প্রিয় পডক্যাচারে।

ট্রান্সক্রিপ্ট পড়ুন

DOUG. ডেডবোল্ট - এটি ফিরে এসেছে!

প্যাচ প্রচুর!

এবং টাইমজোন... হ্যাঁ, টাইমজোন।

নেকেড সিকিউরিটি পডকাস্টে এই সমস্ত এবং আরও অনেক কিছু।

[মিউজিক্যাল মডেম]

পডকাস্টে স্বাগতম, সবাই।

আমি ডগ আমথ।

আমার সাথে, বরাবরের মতো, পল ডকলিন।

পল, আপনার জন্য একটি খুব খুশি 100 তম পর্ব, আমার বন্ধু!

হাঁস. বাহ, ডগ!

আপনি জানেন, যখন আমি সিরিজ 3 এর জন্য আমার ডিরেক্টরি কাঠামো শুরু করেছি, আমি সাহসের সাথে ব্যবহার করেছি -001 প্রথম পর্বের জন্য।

DOUG. আমি করিনি. [হাসি]

হাঁস. না -1 or -01.

DOUG. স্মার্ট…

হাঁস. আমার খুব বিশ্বাস ছিল!

এবং যখন আমি আজকের ফাইলটি সংরক্ষণ করব, আমি এতে আনন্দিত হব।

DOUG. হ্যাঁ, এবং আমি এটিকে ভয় পাব কারণ এটি শীর্ষে পপ আপ করবে।

ঠিক আছে, আমাকে পরে এটি মোকাবেলা করতে হবে...

হাঁস. [হাসি] আপনি অন্য সমস্ত জিনিসের নাম পরিবর্তন করতে পারেন।

DOUG. আমি জানি আমি জানি.

[বিড়বিড় করে] সেই দিকে তাকাচ্ছি না... আমার বুধবার যাচ্ছে।

যাই হোক, কিছু টেক হিস্ট্রি দিয়ে শো শুরু করা যাক।

এই সপ্তাহে, 12 সালের 1959 সেপ্টেম্বর, লুনা 2, এছাড়াও হিসাবে পরিচিত দ্বিতীয় সোভিয়েত মহাজাগতিক রকেট, চাঁদের পৃষ্ঠে পৌঁছানো প্রথম মহাকাশযান হয়ে ওঠে, এবং অন্য মহাকাশীয় বস্তুর সাথে যোগাযোগ করার জন্য প্রথম মানব-নির্মিত বস্তু।

খুব শীতল।

হাঁস. কি যে দীর্ঘ নাম ছিল?

"দ্বিতীয় সোভিয়েত মহাজাগতিক রকেট"?

DOUG. হ্যাঁ.

হাঁস. লুনা টু অনেক ভালো।

DOUG. হ্যাঁ, অনেক ভালো!

হাঁস. স্পষ্টতই, আপনি কল্পনা করতে পারেন যে এটি মহাকাশ-রেসের যুগ ছিল, এই বিষয়ে কিছু উদ্বেগ ছিল, "আমরা কীভাবে জানব যে তারা আসলে এটি করেছে? তারা কেবল বলতে পারে যে তারা চাঁদে অবতরণ করেছে, এবং সম্ভবত তারা এটি তৈরি করছে।"

স্পষ্টতই, তারা একটি প্রোটোকল তৈরি করেছিল যা স্বাধীন পর্যবেক্ষণের অনুমতি দেবে।

তারা ভবিষ্যদ্বাণী করেছিল যে এটি চাঁদে পৌঁছাবে, চাঁদে আছড়ে পড়বে এবং তারা যুক্তরাজ্যের একজন জ্যোতির্বিজ্ঞানীর কাছে এই প্রত্যাশার সঠিক সময়টি পাঠিয়েছিল।

এবং তিনি স্বাধীনভাবে পর্যবেক্ষণ করেছিলেন, তারা যা বলেছিল * সেই সময়ে ঘটত * ঘটত কিনা।

তাই তারা এমনকি ভেবেছিল, "আপনি কীভাবে এই জাতীয় কিছু যাচাই করবেন?"

DOUG. ওয়েল, জটিল বিষয়ের উপর, আমরা মাইক্রোসফ্ট এবং অ্যাপল থেকে প্যাচ আছে.

তাই এই সর্বশেষ রাউন্ডে এখানে উল্লেখযোগ্য কি?

হাঁস. আমরা অবশ্যই করি - এটি এই সপ্তাহের মঙ্গলবার প্যাচ, মাসের দ্বিতীয় মঙ্গলবার।

প্যাচ মঙ্গলবারে দুটি দুর্বলতা রয়েছে যা আমার কাছে উল্লেখযোগ্য ছিল।

একটি উল্লেখযোগ্য কারণ এটি দৃশ্যত বন্য - অন্য কথায়, এটি একটি শূন্য-দিন ছিল।

এবং যদিও এটি রিমোট কোড এক্সিকিউশন নয়, এটি একটু উদ্বেগজনক কারণ এটি একটি লগ ফাইলের দুর্বলতা, ডগ!

এটা পুরোপুরি হিসাবে না Log4J হিসাবে খারাপ, যেখানে আপনি শুধু লগারকে দুর্ব্যবহার করতেই পারেননি, আপনি এটিও পেতে পারেন৷ নির্বিচারে কোড চালান তোমার জন্য.

কিন্তু মনে হচ্ছে আপনি যদি Windows Common Log File System ড্রাইভার, CLFS-এ কোনো ধরনের বিকৃত তথ্য পাঠান, তাহলে আপনি সিস্টেমটিকে প্রতারণা করে আপনাকে সিস্টেমের বিশেষাধিকারে উন্নীত করতে পারেন।

আপনি যদি একজন অতিথি ব্যবহারকারী হিসাবে প্রবেশ করেন তবে সর্বদা খারাপ, এবং তারপরে আপনি নিজেকে একজন সিসাডমিনে পরিণত করতে সক্ষম হন...

DOUG. [হাসি] হ্যাঁ!

হাঁস. এটাই জন্য CVE-2022-37969.

এবং অন্যটি যা আমি আকর্ষণীয় বলে মনে করেছি…

…সৌভাগ্যবশত বন্য অঞ্চলে নয়, তবে এটি এমন একটি যা আপনাকে সত্যিই প্যাচ করতে হবে, কারণ আমি আপনাকে বাজি ধরে বলতে পারি যে সাইবার অপরাধীরা বিপরীত প্রকৌশলের দিকে মনোনিবেশ করবে:

"উইন্ডোজ টিসিপি/আইপি রিমোট কোড এক্সিকিউশন দুর্বলতা", জন্য CVE-2022-34718.

যদি তুমি মনে কর কোড রেড, এবং এসকিউএল স্ল্যামার, এবং অতীতের সেই দুষ্টু কীটগুলি, যেখানে তারা সবেমাত্র একটি নেটওয়ার্ক প্যাকেটে এসেছিল, এবং সিস্টেমে তাদের পথ আটকে দিয়েছে….

এটি তার চেয়েও নিম্ন স্তরের।

স্পষ্টতই, বাগটি নির্দিষ্ট IPv6 প্যাকেটগুলির পরিচালনার মধ্যে রয়েছে৷

তাই যে কোনো কিছু যেখানে IPv6 শুনছে, যা প্রায় যেকোনো উইন্ডোজ কম্পিউটার, এটি থেকে ঝুঁকির মধ্যে থাকতে পারে।

যেমন আমি বলেছি, যেটি বন্যের মধ্যে নেই, তাই বদমাশরা এখনও এটি খুঁজে পায়নি, তবে আমি সন্দেহ করি না যে তারা প্যাচটি নেবে এবং তারা এটি থেকে একটি শোষণকে বিপরীত প্রকৌশলী করতে পারে কিনা তা বের করার চেষ্টা করবে, যারা এখনো প্যাচ করেনি তাদের ধরতে।

কারণ যদি কিছু বলে, "ওহ! যদি কেউ এমন একটি কীট লিখে যা এটি ব্যবহার করে?

DOUG. ঠিক আছে.

এবং তারপরে অ্যাপলের কাছে…

হাঁস. আমরা সম্প্রতি অ্যাপল প্যাচ সম্পর্কে দুটি গল্প লিখেছি, যেখানে, নীল রঙের বাইরে হঠাৎ করে, আইফোন এবং আইপ্যাড এবং ম্যাকের বিরুদ্ধে প্যাচ ছিল দুই ইন-দ্য-ওয়াইল্ড জিরো-ডে.

একটি ছিল একটি ব্রাউজার বাগ, বা একটি ব্রাউজিং-সম্পর্কিত বাগ, যাতে আপনি একটি নির্দোষ চেহারার ওয়েবসাইটে ঘুরে বেড়াতে পারেন এবং ম্যালওয়্যার আপনার কম্পিউটারে অবতরণ করতে পারে, এছাড়াও আরেকটি যা আপনাকে কার্নেল-স্তরের নিয়ন্ত্রণ দেয়...

…যা, যেমনটি আমি গত পডকাস্টে বলেছিলাম, আমার কাছে স্পাইওয়্যারের মতো গন্ধ – এমন কিছু যা একজন স্পাইওয়্যার বিক্রেতা বা সত্যিই গুরুতর " নজরদারি সাইবারক্রুক" আগ্রহী হবে৷

তারপরে আমাদের অবাক করার জন্য একটি দ্বিতীয় আপডেট ছিল, আইওএস 12 এর জন্য, যা আমরা সকলেই ভেবেছিলাম দীর্ঘদিন ধরে পরিত্যক্ত হয়েছে৷

সেখানে, সেই বাগগুলির মধ্যে একটি (ব্রাউজার সম্পর্কিত একটি যা ক্রুকদের প্রবেশ করতে দেয়) একটি প্যাচ পেয়েছে।

এবং তারপরে, যখন আমি iOS 16 আশা করছিলাম, এই সমস্ত ইমেলগুলি হঠাৎ করেই আমার ইনবক্সে আসতে শুরু করে – আমি চেক করার ঠিক পরেই, “আইওএস 16 কি এখনও শেষ? আমি কি এটি আপডেট করতে পারি?"

এটি সেখানে ছিল না, কিন্তু তারপরে আমি এই সমস্ত ইমেল পেয়েছি যে, "আমরা এইমাত্র iOS 15, এবং macOS Monterey, এবং Big Sur, এবং iPadOS 15" আপডেট করেছি"…

…এবং দেখা গেল সেখানে একগুচ্ছ আপডেট রয়েছে, সাথে এই সময়েও একটি একেবারে নতুন কার্নেল জিরো-ডে।

এবং চিত্তাকর্ষক বিষয় হল, আমি বিজ্ঞপ্তি পাওয়ার পরে, আমি ভেবেছিলাম, "আচ্ছা, আমাকে আবার পরীক্ষা করতে দিন..."

(তাই আপনি মনে করতে পারেন, এটা সেটিংস > সাধারণ > সফ্টওয়্যার আপডেট আপনার আইফোন বা আইপ্যাডে।)

দেখুন এবং দেখুন, আমাকে iOS 15-এ একটি আপডেট দেওয়া হচ্ছে, যা আমার কাছে ইতিমধ্যেই ছিল, *অথবা* আমি iOS 16-এ যেতে পারতাম।

এবং iOS 16-এও এই শূন্য-দিনের ফিক্স ছিল (যদিও iOS 16 তাত্ত্বিকভাবে এখনও আউট হয়নি), তাই আমি অনুমান করি বাগটি বিটাতেও বিদ্যমান ছিল।

এটি আনুষ্ঠানিকভাবে iOS 16-এর জন্য Apple-এর বুলেটিনে একটি শূন্য-দিন হিসাবে তালিকাভুক্ত করা হয়নি, কিন্তু আমরা বলতে পারি না যে, Apple saw শোষণটি iOS 16-এ সঠিকভাবে কাজ করেনি, বা এটিকে শূন্য হিসাবে বিবেচনা করা হয় না। দিন কারণ iOS 16 শুধুমাত্র বেরিয়ে আসছে।

DOUG. হ্যাঁ, আমি বলতে যাচ্ছিলাম: কেউ এখনও এটি নেই। [হাসি]

হাঁস. এটাই ছিল অ্যাপলের বড় খবর।

এবং গুরুত্বপূর্ণ বিষয় হল যে আপনি যখন আপনার ফোনে যান, এবং আপনি বলেন, “ওহ, iOS 16 উপলব্ধ”… আপনি যদি এখনও iOS 16-এ আগ্রহী না হন, তবে আপনাকে এখনও নিশ্চিত করতে হবে যে আপনি সেই iOS 15 পেয়েছেন। কার্নেল শূন্য-দিনের কারণে আপডেট করুন।

কার্নেল শূন্য দিনগুলি সর্বদা একটি সমস্যা কারণ এর অর্থ হল যে কেউ আপনার আইফোনের নিরাপত্তা সেটিংসকে কীভাবে বাইপাস করতে হয় তা জানে৷

বাগটি macOS Monterey এবং macOS Big Sur-এর ক্ষেত্রেও প্রযোজ্য - এটি আগের সংস্করণ, macOS 11।

প্রকৃতপক্ষে, আউটডুন না, বিগ সুর আসলে বন্য মধ্যে * দুই * কার্নেল জিরো-ডে বাগ আছে.

iOS 12 সম্পর্কে কোন খবর নেই, যা আমি যা আশা করেছিলাম, এবং ম্যাকওএস ক্যাটালিনার জন্য এখনও পর্যন্ত কিছুই নেই।

Catalina হল macOS 10, পূর্ববর্তী সংস্করণ, এবং আবারও, আমরা জানি না যে সেই আপডেটটি পরে আসবে কিনা, বা এটি বিশ্বের প্রান্ত থেকে পড়ে গেছে এবং যাইহোক আপডেটগুলি পাবে না।

দুঃখের বিষয়, অ্যাপল বলে না, তাই আমরা জানি না।

এখন, বেশিরভাগ অ্যাপল ব্যবহারকারীদের স্বয়ংক্রিয় আপডেট চালু থাকবে, কিন্তু, যেমনটি আমরা সবসময় বলি, যান এবং পরীক্ষা করুন (আপনার কাছে একটি ম্যাক বা একটি আইফোন বা একটি আইপ্যাড আছে কিনা), কারণ সবচেয়ে খারাপ জিনিসটি হল অনুমান করা যে আপনার স্বয়ংক্রিয় আপডেটগুলি কাজ করেছে এবং আপনাকে নিরাপদ রেখেছে...

…যখন আসলে, কিছু ভুল হয়েছে।

DOUG. ঠিক আছে খুব ভাল.

এখন, আমি এমন কিছুর জন্য উন্মুখ হয়েছি, যা সঠিকভাবে এগিয়ে যাচ্ছে, তা হল: "টাইমজোনগুলির আইটি সুরক্ষার সাথে কী সম্পর্ক আছে?"

হাঁস. ওয়েল, বেশ অনেক, এটা সক্রিয় আউট, ডগ.

DOUG. [হাসছেন] হ্যাঁ স্যার!

হাঁস. টাইমজোন ধারণায় খুবই সহজ।

এগুলি আমাদের জীবন চালানোর জন্য খুব সুবিধাজনক যাতে আমাদের ঘড়িগুলি আকাশে যা ঘটছে তার সাথে মোটামুটি মিলে যায় - তাই এটি রাতে অন্ধকার এবং দিনে আলো। (আসুন ডেলাইট সেভিং উপেক্ষা করি, এবং আসুন ধরে নিই যে আমাদের সারা বিশ্বে শুধুমাত্র এক ঘন্টার টাইমজোন রয়েছে যাতে সবকিছু সত্যিই সহজ হয়।)

সমস্যাটি আসে যখন আপনি আসলে এমন একটি প্রতিষ্ঠানে সিস্টেম লগ রাখেন যেখানে আপনার কিছু সার্ভার, আপনার কিছু ব্যবহারকারী, আপনার নেটওয়ার্কের কিছু অংশ, আপনার কিছু গ্রাহক বিশ্বের অন্যান্য অংশে থাকে।

আপনি যখন লগ ফাইলে লেখেন, আপনি কি টাইমজোন ফ্যাক্টর দিয়ে সময় লেখেন?

আপনি যখন আপনার লগ লিখছেন, ডগ, আপনি কি 5 ঘন্টা (বা এই মুহুর্তে 4 ঘন্টা) বিয়োগ করবেন কারণ আপনি বোস্টনে আছেন, যেখানে আমি এক ঘন্টা যোগ করব কারণ আমি লন্ডনের সময় আছি, কিন্তু এখন গ্রীষ্মকাল ?

আমি কি লগটিতে এটি লিখি যাতে আমি লগটি পড়ার সময় এটি *আমার* কাছে বোধগম্য হয়?

অথবা আমি কি *প্রত্যেকের* জন্য একই টাইমজোন ব্যবহার করে আরও ক্যানোনিকাল, দ্ব্যর্থহীন সময় লিখি, তাই যখন আমি আমার নেটওয়ার্কে বিভিন্ন কম্পিউটার, বিভিন্ন ব্যবহারকারী, বিশ্বের বিভিন্ন অংশ থেকে আসা লগগুলি তুলনা করি, আমি আসলে ইভেন্টগুলিকে লাইন আপ করতে পারি?

ইভেন্টগুলিকে লাইন আপ করা সত্যিই গুরুত্বপূর্ণ, ডগ, বিশেষ করে যদি আপনি সাইবার আক্রমণে হুমকির প্রতিক্রিয়া করছেন।

আপনার আসলেই জানতে হবে প্রথমে কী এসেছে।

এবং যদি আপনি বলেন, "ওহ, এটা বিকাল ৩টা পর্যন্ত ঘটেনি", তাহলে আমি সিডনিতে থাকলে সেটা আমাকে সাহায্য করবে না, কারণ আমার বিকাল ৩টা আপনার বেলা ৩টার তুলনায় গতকাল ঘটেছে।

তাই আমি একটি নিবন্ধ লিখেছেন নেকেড সিকিউরিটি সম্পর্কে কিছু উপায় যা আপনি করতে পারেন এই সমস্যা মোকাবেলা যখন আপনি ডেটা লগ করেন।

আমার ব্যক্তিগত সুপারিশ হল একটি সরলীকৃত টাইমস্ট্যাম্প বিন্যাস ব্যবহার করা RFC 3339, যেখানে আপনি একটি চার অঙ্কের বছর, ড্যাশ [হাইফেন অক্ষর, ASCII 0x2D], দুই অঙ্কের মাস, ড্যাশ, দুই অঙ্কের দিন এবং আরও অনেক কিছু রাখবেন, যাতে আপনার টাইমস্ট্যাম্পগুলি আসলে বর্ণানুক্রমিকভাবে সুন্দরভাবে সাজাতে পারে।

এবং আপনি আপনার সমস্ত সময় অঞ্চলকে একটি tme জোন হিসাবে রেকর্ড করেন যা নামে পরিচিত Z (zed বা zee), এর জন্য সংক্ষিপ্ত জুলু সময়.

মানে মূলত UTC বা সমন্বিত ইউনিভার্সাল টাইম।

এটি প্রায়-কিন্তু-পুরোপুরি গ্রিনউইচ মিন টাইম, এবং এটি এমন সময় যে প্রায় প্রতিটি কম্পিউটার বা ফোনের ঘড়ি আজকাল অভ্যন্তরীণভাবে সেট করা হয়েছে।

আপনি যখন লগে লিখছেন তখন টাইমজোনগুলির জন্য চেষ্টা করবেন না এবং ক্ষতিপূরণ দেবেন না, কারণ তখন কেউ যখন আপনার লগকে অন্য সবার সাথে সারিবদ্ধ করার চেষ্টা করবে তখন তাকে ক্ষতিপূরণ দিতে হবে - এবং কাপ এবং ঠোঁটের সাথে অনেকগুলি স্লিপ রয়েছে, ডগ.

সহজবোধ্য রাখো.

একটি ক্যানোনিকাল, সাধারণ পাঠ্য বিন্যাস ব্যবহার করুন যা সঠিক তারিখ এবং সময়কে ঠিক দ্বিতীয় পর্যন্ত বর্ণনা করে – অথবা, এই দিন, টাইমস্ট্যাম্প এমনকি আপনি চাইলে ন্যানোসেকেন্ডে নামতে পারেন।

এবং আপনার লগ থেকে টাইমজোন পরিত্রাণ পেতে; আপনার লগ থেকে দিনের আলো সংরক্ষণ পরিত্রাণ পেতে; এবং আমার মতে, সমন্বিত সর্বজনীন সময়ে সবকিছু রেকর্ড করুন...

…বিভ্রান্তিকরভাবে সংক্ষেপে UTC, কারণ নামটি ইংরেজিতে কিন্তু সংক্ষিপ্ত নামটি ফরাসিতে – একটি বিড়ম্বনার কিছু।

DOUG. হ্যাঁ.

হাঁস.

আমি বলতে প্রলুব্ধ হয়েছি, "এমন নয় যে আমি এটি সম্পর্কে দৃঢ়ভাবে অনুভব করি", যেমন আমি সাধারণত করি, হাসতে হাসতে...

…কিন্তু জিনিসগুলি সঠিক ক্রমে পাওয়া সত্যিই গুরুত্বপূর্ণ, বিশেষ করে যখন আপনি সাইবার অপরাধীদের ট্র্যাক করার চেষ্টা করছেন৷

DOUG. ঠিক আছে, এটা ভাল - মহান পরামর্শ.

এবং যদি আমরা সাইবার অপরাধীদের বিষয়ে আটকে থাকি, আপনি ম্যানিপুলেটর-ইন-দ্য-মিডল আক্রমণের কথা শুনেছেন; আপনি ম্যানিপুলেটর-ইন-দ্য-ব্রাউজার আক্রমণের কথা শুনেছেন...

..এখন ব্রাউজার-ইন-দ্য-ব্রাউজার আক্রমণের জন্য প্রস্তুত হন।

হাঁস. হ্যাঁ, এটি একটি নতুন শব্দ যা আমরা দেখছি।

আমি এটি লিখতে চেয়েছিলাম কারণ গ্রুপ-আইবি নামক একটি হুমকি গোয়েন্দা সংস্থার গবেষকরা সম্প্রতি এই বিষয়ে একটি নিবন্ধ লিখেছেন এবং মিডিয়া এই বিষয়ে কথা বলতে শুরু করেছে, "আরে, ব্রাউজার-ইন-দ্য-ব্রাউজার আক্রমণ, খুব ভয় পান" বা যাই হোক না কেন …

আপনি ভাবছেন, "ভাল, আমি ভাবছি কতজন লোক আসলেই জানে যে ব্রাউজার-ইন-দ্য-ব্রাউজার আক্রমণ বলতে কী বোঝায়?"

এবং এই আক্রমণ সম্পর্কে বিরক্তিকর জিনিস, ডগ, যে প্রযুক্তিগতভাবে, তারা ভয়ঙ্কর সহজ.

এটা যেমন একটি সহজ ধারণা.

DOUG. তারা প্রায় শৈল্পিক।

হাঁস. হ্যাঁ!

এটা আসলে বিজ্ঞান ও প্রযুক্তি নয়, এটা শিল্প এবং নকশা, তাই না?

মূলত, আপনি যদি কখনো কোনো জাভাস্ক্রিপ্ট প্রোগ্রামিং করে থাকেন (ভাল বা মন্দের জন্য), আপনি জানতে পারবেন যে আপনি একটি ওয়েব পৃষ্ঠায় আটকে থাকা জিনিসগুলির মধ্যে একটি হল এটি সেই ওয়েব পৃষ্ঠায় সীমাবদ্ধ হওয়ার জন্য।

সুতরাং, আপনি যদি একটি একেবারে নতুন উইন্ডো পপ আপ করেন, তাহলে আপনি এটি একটি নতুন ব্রাউজার প্রসঙ্গ পেতে আশা করবেন।

এবং যদি এটি একটি একেবারে নতুন সাইট থেকে তার পৃষ্ঠা লোড করে, যেমন একটি ফিশিং সাইট, তাহলে এটির সমস্ত জাভাস্ক্রিপ্ট ভেরিয়েবল, প্রসঙ্গ, কুকি এবং মূল উইন্ডোতে থাকা সমস্ত কিছুতে অ্যাক্সেস থাকবে না৷

সুতরাং, আপনি যদি একটি পৃথক উইন্ডো খোলেন, আপনি যদি একজন বদমাশ হন তবে আপনি আপনার হ্যাকিং ক্ষমতাকে সীমিত করছেন।

তবুও আপনি যদি বর্তমান উইন্ডোতে কিছু খোলেন, তাহলে আপনি এটিকে কতটা উত্তেজনাপূর্ণ এবং "সিস্টেম-মত" দেখাতে পারবেন তা উল্লেখযোগ্যভাবে সীমাবদ্ধ, তাই না?

কারণ আপনি ঠিকানা বারটি ওভাররাইট করতে পারবেন না… এটি ডিজাইন দ্বারা।

আপনি ব্রাউজার উইন্ডোর বাইরে কিছু লিখতে পারবেন না, তাই আপনি গোপনে ডেস্কটপে ওয়ালপেপারের মতো দেখায় এমন একটি উইন্ডো রাখতে পারবেন না, যেমন এটি সেখানে ছিল।

অন্য কথায়, আপনি যে ব্রাউজার উইন্ডোটি দিয়ে শুরু করেছেন তার ভিতরে আপনি corralled আছেন।

সুতরাং ব্রাউজার-ইন-দ্য-ব্রাউজার আক্রমণের ধারণা হল যে আপনি একটি নিয়মিত ওয়েবসাইট দিয়ে শুরু করুন এবং তারপরে আপনি ইতিমধ্যেই যে ব্রাউজার উইন্ডোটি পেয়েছেন তার ভিতরে একটি ওয়েব পেজ তৈরি করুন যা দেখতে ঠিক একটি অপারেটিং সিস্টেম ব্রাউজার উইন্ডোর মতো। .

মূলত, আপনি কাউকে আসল জিনিসটির একটি *ছবি* দেখান এবং তাদের বোঝান এটিই আসল জিনিস।

এটা হৃদয়ে যে সহজ, ডগ!

কিন্তু সমস্যা হল একটু সতর্কতার সাথে কাজ করে, বিশেষ করে যদি আপনার ভাল CSS দক্ষতা থাকে, তাহলে আপনি * আসলেই এমন কিছু তৈরি করতে পারেন যা বিদ্যমান ব্রাউজার উইন্ডোর ভিতরে তার নিজস্ব একটি ব্রাউজার উইন্ডোর মত দেখায়।

এবং জাভাস্ক্রিপ্টের একটি বিট দিয়ে, আপনি এমনকি এটি তৈরি করতে পারেন যাতে এটি আকার পরিবর্তন করতে পারে, এবং যাতে এটি স্ক্রিনে ঘুরতে পারে এবং আপনি এটিকে এইচটিএমএল দিয়ে তৈরি করতে পারেন যা আপনি তৃতীয় পক্ষের ওয়েবসাইট থেকে আনেন।

এখন, আপনি আশ্চর্য হতে পারেন… যদি বদমাশরা এটিকে সঠিকভাবে মারা যায়, তাহলে পৃথিবীতে আপনি কীভাবে বলতে পারেন?

এবং ভাল খবর হল যে একটি একেবারে সহজ জিনিস আপনি করতে পারেন.

আপনি যদি দেখেন যে একটি অপারেটিং সিস্টেম উইন্ডোর মত দেখাচ্ছে এবং আপনি যে কোনও উপায়ে এটিকে সন্দেহ করেন (এটি মূলত আপনার ব্রাউজার উইন্ডোতে পপ আপ দেখাবে, কারণ এটি এর ভিতরে থাকতে হবে)…

…এটিকে *আসল ব্রাউজার উইন্ডো থেকে সরানোর চেষ্টা করুন*, এবং যদি এটি ব্রাউজারের ভিতরে "বন্দী" হয়, আপনি জানেন এটি আসল চুক্তি নয়!

গ্রুপ-আইবি গবেষকদের রিপোর্ট সম্পর্কে মজার বিষয় হল যে যখন তারা এটি দেখতে পেল, দুর্বৃত্তরা এটিকে স্টিম গেমের খেলোয়াড়দের বিরুদ্ধে ব্যবহার করছিল।

এবং, অবশ্যই, এটি আপনাকে আপনার স্টিম অ্যাকাউন্টে লগ ইন করতে চায়...

…এবং যদি আপনি প্রথম পৃষ্ঠার দ্বারা বোকা হয়ে থাকেন, তবে এটি স্টিমের দ্বি-ফ্যাক্টর প্রমাণীকরণ যাচাইকরণের সাথেও অনুসরণ করবে।

এবং কৌশলটি ছিল যে যদি সেগুলি সত্যিই * পৃথক উইন্ডো * হত তবে আপনি সেগুলিকে আপনার প্রধান ব্রাউজার উইন্ডোর একপাশে টেনে নিয়ে যেতে পারতেন, কিন্তু সেগুলি ছিল না।

এই ক্ষেত্রে, সৌভাগ্যবশত, বাবুর্চিরা তাদের সিএসএস খুব ভাল করেনি।

তাদের শিল্পকর্ম ছিল নিকৃষ্ট।

কিন্তু, যেমন আপনি এবং আমি পডকাস্টে অনেকবার কথা বলেছি, ডগ, কখনও কখনও এমন কুটিল আছে যারা জিনিসগুলিকে পিক্সেল-নিখুঁত দেখানোর জন্য প্রচেষ্টা চালাবে।

CSS দিয়ে, আপনি আক্ষরিক অর্থে পৃথক পিক্সেলের অবস্থান করতে পারেন, তাই না?

DOUG. CSS আকর্ষণীয়।

এটা ক্যাসকেডিং স্টাইল শীট… এমন একটি ভাষা যা আপনি HTML নথি স্টাইল করতে ব্যবহার করেন এবং এটি শেখা সত্যিই সহজ এবং এটি আয়ত্ত করা আরও কঠিন।

হাঁস. [হাসি] এটার মত শোনাচ্ছে, নিশ্চিত.

DOUG. [হাসি] হ্যাঁ, এটা অনেক কিছুর মত!

কিন্তু আপনি এইচটিএমএল শিখলে এটি প্রথম জিনিসগুলির মধ্যে একটি।

আপনি যদি ভাবছেন, "আমি এই ওয়েব পেজটিকে আরও ভালো দেখাতে চাই", তাহলে আপনি CSS শিখবেন।

সুতরাং, আপনি নিবন্ধ থেকে লিঙ্ক করেছেন এমন উত্স নথির এই উদাহরণগুলির মধ্যে কয়েকটির দিকে তাকানো, আপনি বলতে পারেন যে সত্যিকারের ভাল জাল করা সত্যিই কঠিন হবে, যদি না আপনি CSS এ সত্যিই ভাল হন।

কিন্তু আপনি যদি এটি সঠিকভাবে করেন তবে এটি একটি জাল নথি যে এটি বের করা সত্যিই কঠিন হবে...

…যদি না আপনি আপনার কথা মতো না করেন: এটিকে একটি জানালা থেকে টেনে বের করে আপনার ডেস্কটপের চারপাশে সরানোর চেষ্টা করুন, এরকম জিনিস।

এটি এখানে আপনার দ্বিতীয় পয়েন্টে নিয়ে যায়: সন্দেহজনক উইন্ডোগুলি সাবধানে পরীক্ষা করুন।

তাদের মধ্যে অনেকেই সম্ভবত চোখের পরীক্ষায় উত্তীর্ণ হবেন না, কিন্তু যদি তারা তা করেন, তবে এটি খুঁজে পাওয়া সত্যিই কঠিন হবে।

যা আমাদের তৃতীয় জিনিসের দিকে নিয়ে যায়...

"যদি সন্দেহ হয়/এটা দেবেন না।"

যদি এটি পুরোপুরি সঠিক না দেখায়, এবং আপনি নিশ্চিতভাবে বলতে সক্ষম না হন যে কিছু অদ্ভুত চলছে, শুধু ছড়াটি অনুসরণ করুন!

হাঁস. এবং এটি অজানা ওয়েবসাইটগুলির সন্দেহজনক হওয়া মূল্যবান, এমন ওয়েবসাইটগুলি যা আপনি আগে ব্যবহার করেননি, যেগুলি হঠাৎ বলে, "ঠিক আছে, আমরা আপনাকে একটি Google উইন্ডোতে আপনার Google অ্যাকাউন্টের সাথে বা Facebook একটি Facebook উইন্ডোতে Facebook দিয়ে লগ ইন করতে বলব৷ "

অথবা একটি বাষ্প উইন্ডোতে বাষ্প.

DOUG. হ্যাঁ.

আমি এখানে বি-শব্দটি ব্যবহার করতে ঘৃণা করি, তবে এটি তার সরলতায় প্রায় উজ্জ্বল।

কিন্তু আবার, এটা সত্যিই কঠিন হতে যাচ্ছে একটি পিক্সেল নিখুঁত ম্যাচ CSS ব্যবহার করে এবং যে মত জিনিস.

হাঁস. আমি মনে করি যে গুরুত্বপূর্ণ জিনিসটি মনে রাখা গুরুত্বপূর্ণ যে, কারণ সিমুলেশনের অংশটি হল ব্রাউজারের "ক্রোম" [ব্রাউজারের ইউজার ইন্টারফেসের উপাদানগুলির জন্য শব্দ], ঠিকানা বারটি সঠিক দেখাবে৷

এটা এমনকি নিখুঁত দেখতে পারে.

কিন্তু জিনিস হল, এটি একটি ঠিকানা বার নয়...

…এটি একটি ঠিকানা বারের একটি *ছবি*।

DOUG. একদম ঠিক!

ঠিক আছে, সবাই সাবধান!

এবং, এমন জিনিসগুলির কথা বলতে যা মনে হয় না, আমি DEADBOLT ransomware, এবং QNAP NAS ডিভাইসগুলি সম্পর্কে পড়ছি, এবং আমার কাছে মনে হচ্ছে আমরা এই সঠিক গল্পটি খুব বেশি দিন আগে আলোচনা করেছি।

হাঁস. হ্যাঁ, আমরা করেছি এই সম্পর্কে লিখিত দুর্ভাগ্যবশত এই বছর এ পর্যন্ত বেশ কয়েকবার নগ্ন নিরাপত্তায়।

এটি সেই ক্ষেত্রেগুলির মধ্যে একটি যেখানে দুর্বৃত্তদের জন্য যা একবার কাজ করেছিল তা দুইবার, তিনবার, চারবার, পাঁচবার কাজ করেছে।

এবং NAS, বা নেটওয়ার্ক সংযুক্ত সংগ্রহস্থল ডিভাইসগুলি, যদি আপনি চান, ব্ল্যাক-বক্স সার্ভারগুলি যা আপনি গিয়ে কিনতে পারেন - তারা সাধারণত কিছু ধরণের লিনাক্স কার্নেল চালায়।

ধারণাটি হল যে উইন্ডোজ লাইসেন্স কেনার পরিবর্তে, বা লিনাক্স শেখার পরিবর্তে, সাম্বা ইনস্টল করুন, এটি সেট আপ করুন, আপনার নেটওয়ার্কে কীভাবে ফাইল শেয়ারিং করবেন তা শিখুন…

…আপনি এই ডিভাইসটি প্লাগ ইন করুন এবং, "Bingo", এটি কাজ শুরু করে৷

এটি একটি ওয়েব-অ্যাক্সেসযোগ্য ফাইল সার্ভার এবং দুর্ভাগ্যবশত, যদি ফাইল সার্ভারে কোনো দুর্বলতা থাকে এবং আপনি (দুর্ঘটনাক্রমে বা ডিজাইন) এটিকে ইন্টারনেটে অ্যাক্সেসযোগ্য করে থাকেন, তাহলে দুর্বৃত্তরা সেই দুর্বলতাকে কাজে লাগাতে সক্ষম হতে পারে, যদি সেখানে একটি থাকে সেই NAS ডিভাইসটি দূর থেকে।

তারা আপনার নেটওয়ার্কের জন্য মূল স্টোরেজ অবস্থানের সমস্ত ফাইলগুলিকে স্ক্র্যাম্বল করতে সক্ষম হতে পারে, তা হোম নেটওয়ার্ক বা ছোট ব্যবসার নেটওয়ার্কই হোক না কেন, এবং মূলত আপনার ল্যাপটপ এবং ফোনের মতো আলাদা আলাদা ডিভাইসে আক্রমণ করার বিষয়ে চিন্তা না করেই আপনাকে মুক্তিপণ দিতে আটকে রাখতে পারে। অন্তর্জাল.

সুতরাং, আপনার ল্যাপটপকে সংক্রামিত করে এমন ম্যালওয়্যার নিয়ে তাদের বিশৃঙ্খল হওয়ার দরকার নেই, এবং তাদের আপনার নেটওয়ার্কে প্রবেশ করার এবং প্রচলিত র্যানসমওয়্যার অপরাধীদের মতো ঘুরে বেড়ানোর দরকার নেই।

তারা মূলত আপনার সমস্ত ফাইল স্ক্র্যাম্বল করে এবং তারপর – মুক্তিপণ নোট উপস্থাপন করার জন্য – তারা কেবল পরিবর্তন করে (আমার হাসতে হবে না, ডগ)… তারা কেবল আপনার NAS ডিভাইসে লগইন পৃষ্ঠা পরিবর্তন করে।

সুতরাং, আপনি যখন দেখবেন আপনার সমস্ত ফাইল এলোমেলো হয়ে গেছে এবং আপনি মনে করেন, “এটা মজার”, এবং আপনি আপনার ওয়েব ব্রাউজার দিয়ে ঝাঁপিয়ে পড়েন এবং সেখানে সংযোগ করেন, আপনি একটি পাসওয়ার্ড প্রম্পট পাবেন না!

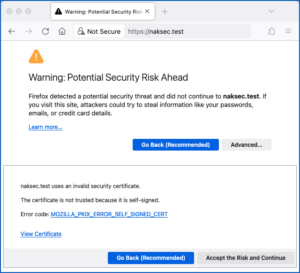

আপনি একটি সতর্কতা পাবেন: “আপনার ফাইল DEADBOLT দ্বারা লক করা হয়েছে। কি হলো? আপনার সমস্ত ফাইল এনক্রিপ্ট করা হয়েছে।"

এবং তারপর কিভাবে পরিশোধ করতে হবে তার নির্দেশাবলী আসা.

DOUG. এবং তারা দয়া করে অফার করেছে যে QNAP প্রত্যেকের জন্য ফাইলগুলি আনলক করার জন্য একটি রাজকীয় অর্থ জমা দিতে পারে।

হাঁস. আমি স্ক্রিনশট আছে সর্বশেষ নিবন্ধ nakedsecurity.sophos.com শোতে:

1. 0.03 বিটকয়েন-এ ব্যক্তিগত ডিক্রিপশন, মূলত প্রায় US$1200 যখন এই জিনিসটি প্রথম ব্যাপকভাবে ছড়িয়ে পড়ে, এখন প্রায় US$600।

2. একটি BTC 5.00 বিকল্প, যেখানে QNAP দুর্বলতা সম্পর্কে বলা হয় যাতে তারা এটি ঠিক করতে পারে, যা স্পষ্টতই তারা অর্থ প্রদান করতে যাচ্ছে না কারণ তারা ইতিমধ্যেই দুর্বলতা সম্পর্কে জানে৷ (তাই এই বিশেষ ক্ষেত্রে একটি প্যাচ আউট আছে।)

3. আপনি যেমন বলছেন, সেখানে একটি BTC 50 বিকল্প রয়েছে (এটি এখন $1m; প্রথম গল্পটি যখন প্রথম ভেঙেছিল তখন এটি $2m ছিল)। স্পষ্টতই যদি QNAP সংক্রামিত হতে পারে এমন কারও পক্ষে $1,000,000 প্রদান করে, আপনি যদি কিছু মনে না করেন তবে বদমাশরা একটি মাস্টার ডিক্রিপশন কী প্রদান করবে।

এবং আপনি যদি তাদের জাভাস্ক্রিপ্টটি দেখেন তবে এটি আসলে পরীক্ষা করে যে আপনি যে পাসওয়ার্ডটি দিয়েছেন তা *দুই* হ্যাশের একটির সাথে মেলে কিনা।

একটি আপনার সংক্রমণের জন্য অনন্য - দুর্বৃত্তরা প্রতিবার এটিকে কাস্টমাইজ করে, তাই জাভাস্ক্রিপ্টে হ্যাশ থাকে এবং পাসওয়ার্ড দেয় না।

এবং আরেকটি হ্যাশ আছে, যদি আপনি এটি ক্র্যাক করতে পারেন, মনে হচ্ছে এটি বিশ্বের প্রত্যেকের জন্য মাস্টার পাসওয়ার্ড পুনরুদ্ধার করবে...

… আমি মনে করি এটা ছিল শুধু বদমাশরা সবার দিকে নাক ঠুকছিল।

DOUG. এটাও মজার যে প্রতিটি ব্যবহারকারীর জন্য $600 বিটকয়েন মুক্তিপণ... আমি বলতে চাই না "আপত্তিকর নয়", কিন্তু আপনি যদি এই নিবন্ধের মন্তব্য বিভাগে দেখেন, এমন অনেক লোক আছে যারা শুধুমাত্র অর্থ প্রদানের কথাই বলছে না। মুক্তিপণ…

…কিন্তু আসুন এখানে আমাদের পাঠকের প্রশ্নে এগিয়ে যাই।

পাঠক মাইকেল এই আক্রমণের সাথে তার অভিজ্ঞতা শেয়ার করেছেন, এবং তিনি একা নন - এই মন্তব্য বিভাগে আরও কিছু লোক আছে যারা একই ধরনের বিষয় রিপোর্ট করছে।

কয়েকটি মন্তব্য জুড়ে, তিনি বলেছেন (আমি এটি থেকে একটি স্পষ্ট মন্তব্য করতে যাচ্ছি):

“আমি এর মধ্য দিয়ে গেছি, এবং মুক্তিপণ পরিশোধ করার পর ঠিক আছে বেরিয়ে এসেছি। আমার ডিক্রিপশন কী দিয়ে নির্দিষ্ট রিটার্ন কোড খুঁজে পাওয়া কঠিনতম অংশ ছিল। সবচেয়ে মূল্যবান পাঠ শিখেছি।”

তার পরবর্তী মন্তব্যে তিনি সমস্ত পদক্ষেপের মধ্য দিয়ে যান যা তাকে আসলে জিনিসগুলি আবার কাজ করার জন্য নিতে হয়েছিল।

এবং তিনি এর সাথে ডিমাউন্ট করেন:

“আমি বলতে বিব্রত বোধ করছি যে আমি IT-তে কাজ করি, 20+ বছর ধরে আছি, এবং এই QNAP uPNP বাগ দ্বারা কামড়েছি। এর মধ্য দিয়ে যেতে পেরে আনন্দিত।”

হাঁস. বাহ, হ্যাঁ, এটি বেশ একটি বিবৃতি, তাই না?

প্রায় যেন তিনি বলছেন, "আমি এই বদমাশদের বিরুদ্ধে নিজেকে সমর্থন করতাম, কিন্তু আমি বাজিতে হেরে গিয়েছিলাম এবং এতে আমার $600 এবং পুরো সময় ব্যয় হয়েছিল।"

আআরঘ!

DOUG. তার দ্বারা কি বোঝায় "তার বর্ণনা কী সহ নির্দিষ্ট রিটার্ন কোড"?

হাঁস. আহ, হ্যাঁ, এটি একটি খুব আকর্ষণীয়… খুব আকর্ষণীয়। (আমি এখানে আশ্চর্যজনক-স্ল্যাশ-ব্রিলিয়ান্ট না বলার চেষ্টা করছি।) [হাসি]

আমি সি-শব্দটি ব্যবহার করতে চাই না, এবং বলতে চাই যে এটি "চতুর", তবে এটির মতো।

আপনি কিভাবে এই দুষ্টুদের সাথে যোগাযোগ করবেন? তাদের একটি ইমেল ঠিকানা প্রয়োজন? যে ট্রেস করা যাবে? তাদের কি ডার্ক ওয়েব সাইট দরকার?

এই বদমাশরা করে না।

কারণ, মনে রাখবেন, একটি ডিভাইস আছে, এবং ম্যালওয়্যারটি কাস্টমাইজ করা হয় এবং প্যাকেজ করা হয় যখন এটি সেই ডিভাইসটিকে আক্রমণ করে যাতে এটিতে একটি অনন্য বিটকয়েন ঠিকানা থাকে।

এবং, মূলত, আপনি তাদের ওয়ালেটে বিটকয়েনের নির্দিষ্ট পরিমাণ অর্থ প্রদান করে এই দুর্বৃত্তদের সাথে যোগাযোগ করেন।

আমি অনুমান করি সে কারণেই তারা পরিমাণটি তুলনামূলকভাবে পরিমিত রেখেছে...

…আমি প্রস্তাব দিতে চাই না যে মুক্তিপণ দেওয়ার জন্য প্রত্যেকের কাছে $600 আছে, তবে এটা এমন নয় যে আপনি $100,000 বা $80,000 বা $42,000 দিতে যাচ্ছেন কিনা তা সিদ্ধান্ত নেওয়ার জন্য আপনি সামনে আলোচনা করছেন।

আপনি তাদের পরিমাণ অর্থ প্রদান করুন... কোন আলোচনা, কোন চ্যাট, কোন ইমেল, কোন তাত্ক্ষণিক বার্তা, কোন সমর্থন ফোরাম।

আপনি শুধুমাত্র নির্ধারিত বিটকয়েন ঠিকানায় টাকা পাঠান, এবং তাদের কাছে অবশ্যই সেই বিটকয়েন ঠিকানাগুলির একটি তালিকা থাকবে যা তারা পর্যবেক্ষণ করছে।

যখন টাকা আসে, এবং তারা দেখে যে এটি এসেছে, তারা জানে যে আপনি (এবং আপনি একা) টাকা পরিশোধ করেছেন, কারণ সেই ওয়ালেট কোডটি অনন্য।

এবং তারপরে তারা কার্যকরভাবে (আমি বিশ্বের সবচেয়ে বড় এয়ার-কোট ব্যবহার করছি) ব্লকচেইনে একটি "রিফান্ড" করে, বিটকয়েন লেনদেনের পরিমাণ, ডগ, শূন্য ডলারে ব্যবহার করে।

এবং যে উত্তর, যে লেনদেন, আসলে একটি মন্তব্য অন্তর্ভুক্ত. (মনে রেখ পলি নেটওয়ার্ক হ্যাক? তারা Ethereum ব্লকচেইন মন্তব্য ব্যবহার করে চেষ্টা করছিলেন এবং বলছিলেন, "প্রিয়, মিঃ হোয়াইট হ্যাট, আপনি কি আমাদের সমস্ত টাকা ফেরত দেবেন না?")

সুতরাং আপনি বদমাশদের অর্থ প্রদান করেন, এইভাবে আপনি তাদের সাথে জড়িত হতে চান এমন বার্তা দেন এবং তারা আপনাকে $0 এবং একটি 32-হেক্সাডেসিমেল অক্ষর মন্তব্য ফেরত দেয়...

…যা 16 কাঁচা বাইনারি বাইট, যা আপনার প্রয়োজন 128 বিট ডিক্রিপশন কী।

এভাবেই আপনি তাদের সাথে কথা বলেন।

এবং, দৃশ্যত, তারা এটিকে একটি টি-তে নামিয়েছে - যেমন মাইকেল বলেছেন, কেলেঙ্কারীটি কাজ করে।

এবং মাইকেলের একমাত্র সমস্যা ছিল যে তিনি বিটকয়েন কিনতে, বা ব্লকচেইন ডেটার সাথে কাজ করতে এবং সেই রিটার্ন কোডটি বের করতে অভ্যস্ত ছিলেন না, যা মূলত লেনদেনের "পেমেন্ট" এর মন্তব্য যা তিনি $0 এর বিনিময়ে ফিরে পান।

সুতরাং, তারা খুব বিকৃত উপায়ে প্রযুক্তি ব্যবহার করছে।

মূলত, তারা ব্লকচেইনকে অর্থপ্রদানের বাহন এবং যোগাযোগের সরঞ্জাম হিসাবে উভয়ই ব্যবহার করছে।

DOUG. ঠিক আছে, সত্যিই একটি খুব আকর্ষণীয় গল্প.

আমরা সেদিকে নজর রাখব।

এবং আপনাকে অনেক ধন্যবাদ, মাইকেল, যে মন্তব্য পাঠানোর জন্য.

যদি আপনার কাছে একটি আকর্ষণীয় গল্প, মন্তব্য বা প্রশ্ন থাকে যা আপনি জমা দিতে চান, আমরা পডকাস্টে এটি পড়তে চাই।

আপনি tips@sophos.com-এ ইমেল করতে পারেন, আপনি আমাদের যেকোনো একটি নিবন্ধে মন্তব্য করতে পারেন, অথবা আপনি আমাদের সামাজিক যোগাযোগ করতে পারেন: @NakedSecurity.

এটাই আমাদের আজকের অনুষ্ঠান – শোনার জন্য অনেক ধন্যবাদ।

পল ডকলিনের জন্য, আমি ডগ আমথ, আপনাকে মনে করিয়ে দিচ্ছি, পরের বার পর্যন্ত,...

উভয়। সুরক্ষিত থাকুন।

[মিউজিক্যাল মডেম]

- blockchain

- coingenius

- cryptocurrency মানিব্যাগ

- ক্রিপ্টোএক্সচেঞ্জ

- সাইবার নিরাপত্তা

- সাইবার অপরাধ

- cybercriminals

- সাইবার নিরাপত্তা

- ডেডবোল্ট

- হোমল্যান্ড সিকিউরিটি ডিপার্টমেন্ট

- ডিজিটাল ওয়ালেট

- ফায়ারওয়াল

- Kaspersky

- ম্যালওয়্যার

- এমকাফি

- নগ্ন সুরক্ষা

- নগ্ন নিরাপত্তা পডকাস্ট

- নেক্সব্লক

- Plato

- প্লেটো এআই

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটো গেম

- প্লেটোডাটা

- প্লেটোগেমিং

- পডকাস্ট

- ransomware

- ভিপিএন

- ওয়েবসাইট নিরাপত্তা

- zephyrnet

- শূন্য দিন