ইএসইটি গবেষকরা পূর্বে অপ্রকাশিত চীন-সংযুক্ত হুমকি অভিনেতার দ্বারা পরিচালিত আক্রমণের একটি বিশ্লেষণ প্রদান করেন যার নাম আমরা ব্ল্যাকউড দিয়েছি এবং আমরা বিশ্বাস করি অন্তত 2018 সাল থেকে কাজ করছে। আক্রমণকারীরা প্রতিপক্ষের মাধ্যমে একটি অত্যাধুনিক ইমপ্লান্ট সরবরাহ করে, যার নাম আমরা NSPX30 দিয়েছি। -ইন-দ্য-মিডল (AitM) বৈধ সফ্টওয়্যার থেকে আপডেটের অনুরোধ হাইজ্যাক করে।

এই ব্লগপোস্টের মূল পয়েন্ট:

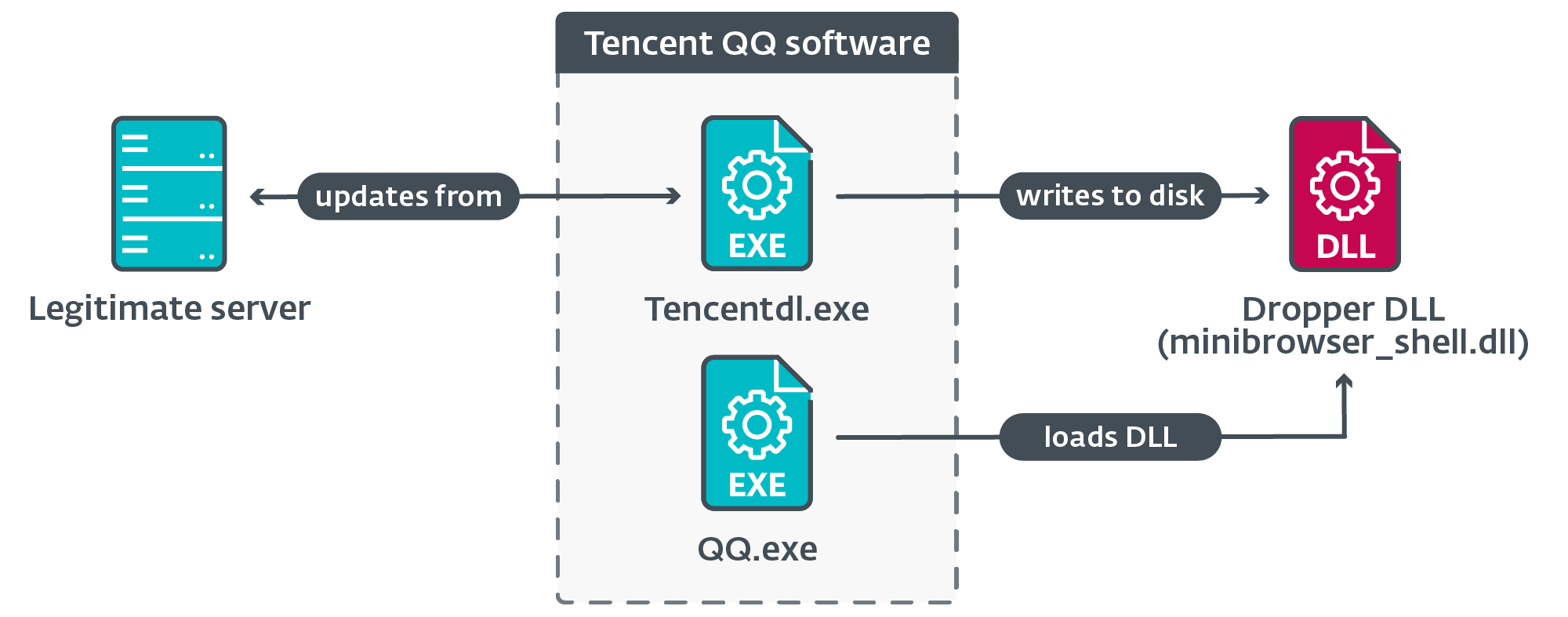

- আমরা আবিষ্কার করেছি NSPX30 ইমপ্লান্টটি বৈধ সফ্টওয়্যার যেমন Tencent QQ, WPS Office, এবং Sogou Pinyin-এর আপডেট প্রক্রিয়ার মাধ্যমে স্থাপন করা হচ্ছে।

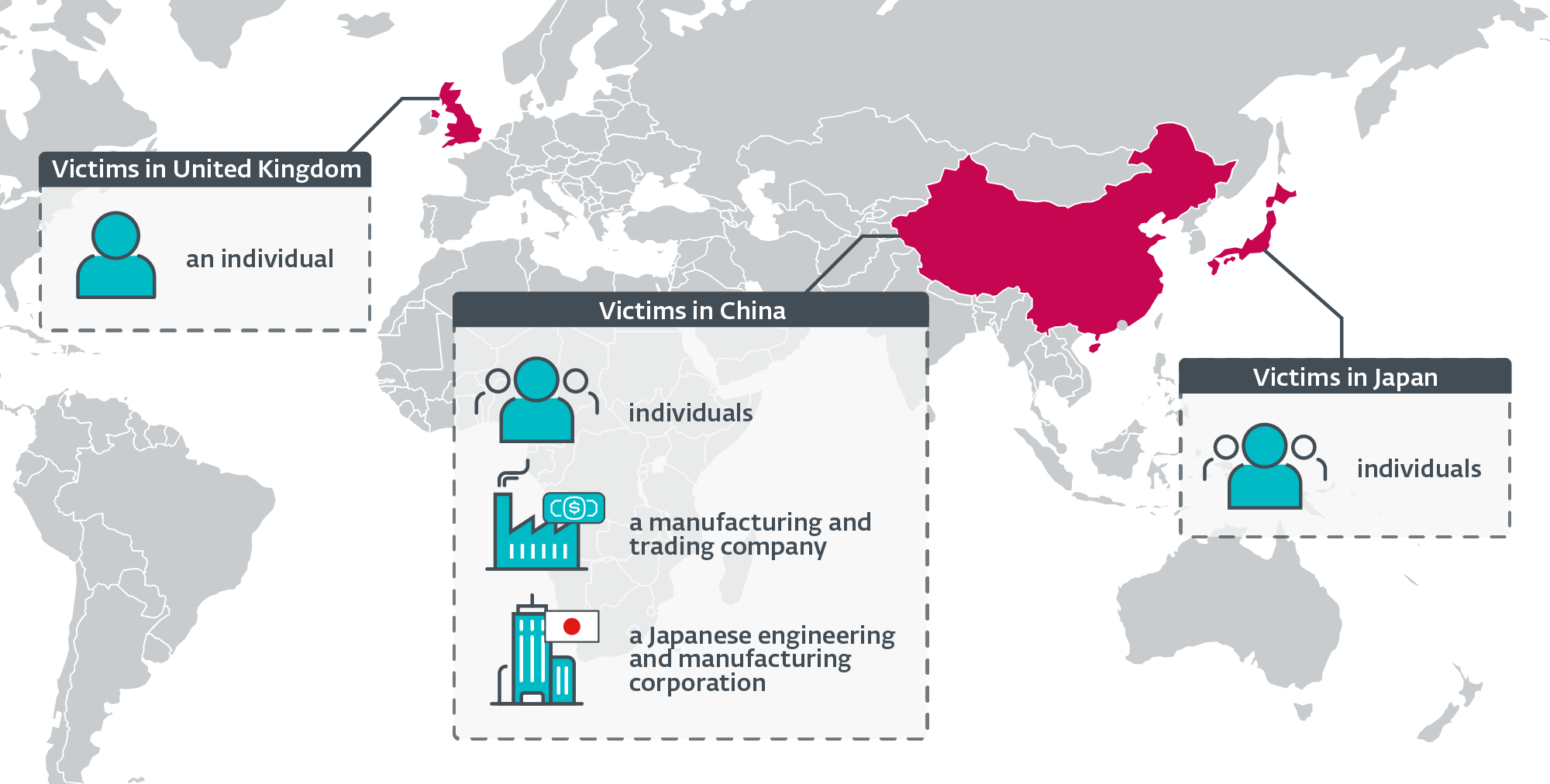

- আমরা চাইনিজ এবং জাপানি কোম্পানির পাশাপাশি চীন, জাপান এবং যুক্তরাজ্যে অবস্থিত ব্যক্তিদের বিরুদ্ধে লক্ষ্যবস্তু আক্রমণে ইমপ্লান্ট শনাক্ত করেছি।

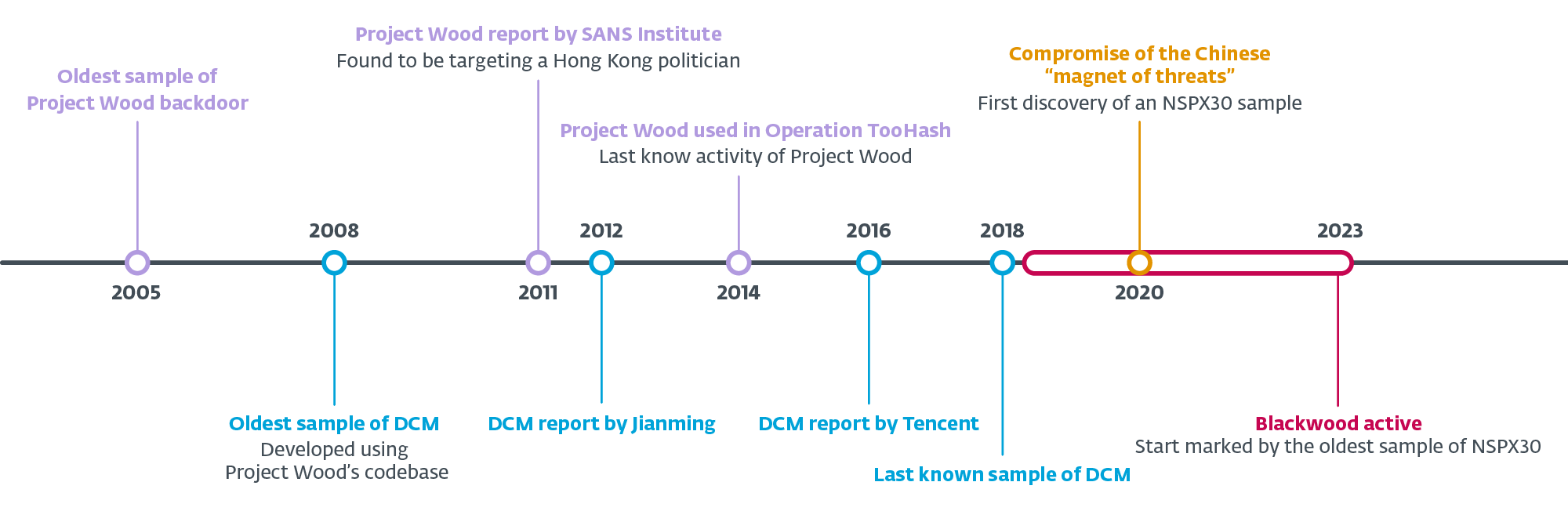

- আমাদের গবেষণা 30 থেকে একটি ছোট ব্যাকডোরে NSPX2005 এর বিবর্তনকে চিহ্নিত করেছে যেটিকে আমরা প্রজেক্ট উড নাম দিয়েছি, যা এর শিকারদের কাছ থেকে তথ্য সংগ্রহ করার জন্য ডিজাইন করা হয়েছে।

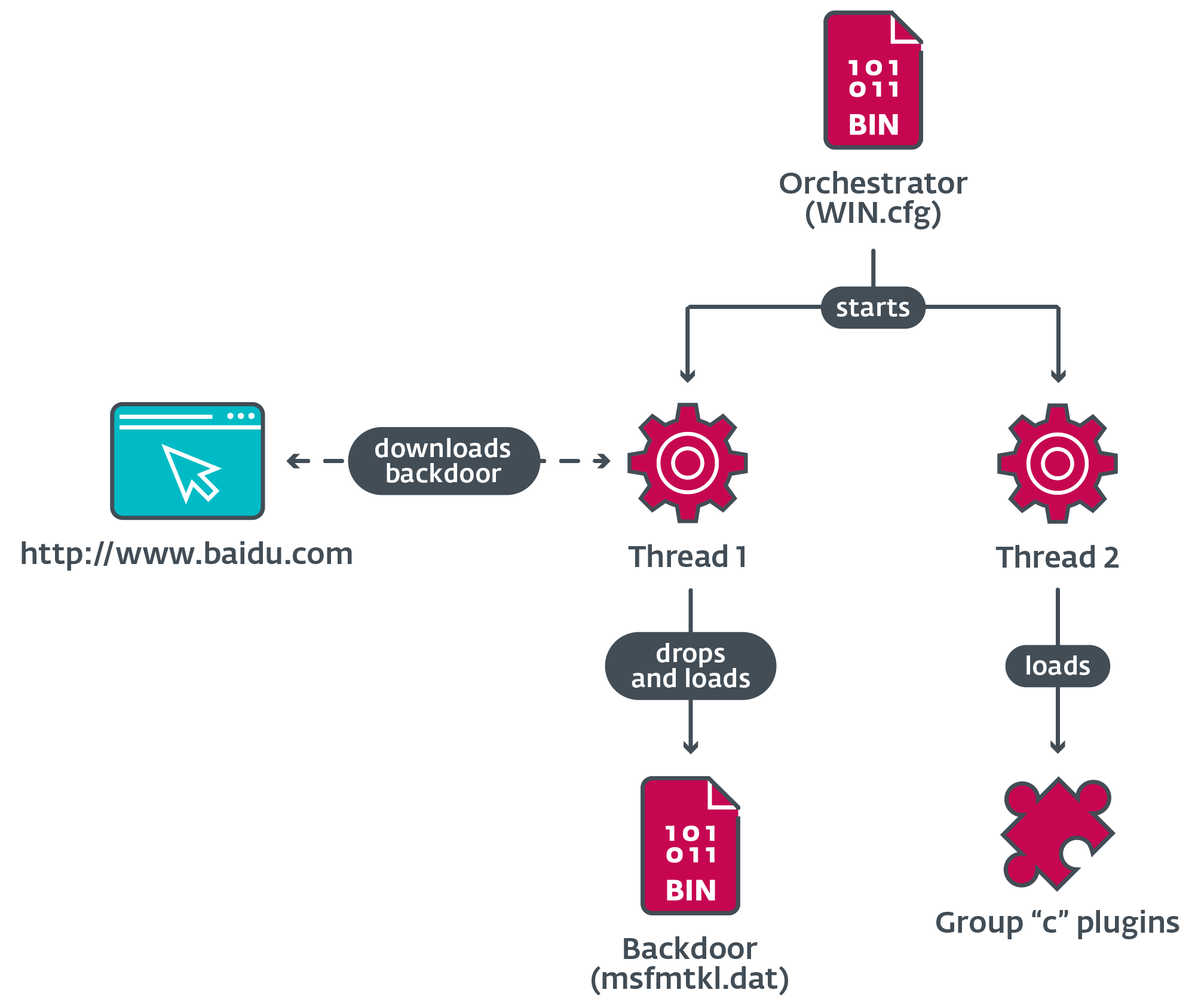

- NSPX30 হল একটি মাল্টিস্টেজ ইমপ্লান্ট যাতে একটি ড্রপার, একটি ইনস্টলার, লোডার, একটি অর্কেস্ট্রেটর এবং একটি ব্যাকডোরের মতো বিভিন্ন উপাদান রয়েছে৷ পরের দুটির উভয়েরই নিজস্ব সেট প্লাগইন রয়েছে।

- ইমপ্লান্টটি প্যাকেট ইন্টারসেপশন পরিচালনা করার জন্য আক্রমণকারীদের সক্ষমতার চারপাশে ডিজাইন করা হয়েছিল, যা NSPX30 অপারেটরদের তাদের অবকাঠামো লুকিয়ে রাখতে সক্ষম করে।

- NSPX30 বেশ কয়েকটি চীনা অ্যান্টিম্যালওয়্যার সমাধানে নিজেকে তালিকাভুক্ত করতেও সক্ষম।

- আমরা এই ক্রিয়াকলাপটিকে একটি নতুন APT গ্রুপকে দায়ী করি যার নাম আমরা Blackwood করেছি৷

ব্ল্যাকউড প্রোফাইল

ব্ল্যাকউড হল একটি চীন-সংযুক্ত APT গ্রুপ অন্তত 2018 সাল থেকে সক্রিয়, চীনা এবং জাপানি ব্যক্তি এবং কোম্পানির বিরুদ্ধে সাইবার গুপ্তচরবৃত্তি কার্যক্রমে জড়িত। বৈধ সফ্টওয়্যার আপডেটের মাধ্যমে আমরা NSPX30 নামক ইমপ্লান্টটি সরবরাহ করতে এবং ইমপ্লান্টের দ্বারা উত্পন্ন ট্র্যাফিককে বাধা দিয়ে এর কমান্ড এবং নিয়ন্ত্রণ সার্ভারের অবস্থান লুকানোর জন্য ব্ল্যাকউডের মধ্যে প্রতিপক্ষ-ইন-দ্য-মিডল আক্রমণ পরিচালনা করার ক্ষমতা রয়েছে৷

প্রচারাভিযান ওভারভিউ

2020 সালে, চীনে অবস্থিত একটি লক্ষ্যযুক্ত সিস্টেমে দূষিত কার্যকলাপের একটি ঢেউ সনাক্ত করা হয়েছিল। মেশিনটি হয়ে উঠেছে যাকে আমরা সাধারণত "হুমকি চুম্বক" হিসাবে উল্লেখ করি, কারণ আমরা আক্রমণকারীদের দ্বারা বিভিন্ন APT গ্রুপের সাথে যুক্ত ম্যালওয়্যার টুলকিট ব্যবহার করার প্রচেষ্টা সনাক্ত করেছি: এভাসিভ পান্ডা, লুওইউ, এবং তৃতীয় হুমকি অভিনেতা আমরা LittleBear হিসাবে ট্র্যাক.

সেই সিস্টেমে আমরা সন্দেহজনক ফাইলগুলিও শনাক্ত করেছি যা সেই তিনটি গ্রুপের টুলকিটের অন্তর্ভুক্ত নয়। এর ফলে আমরা NSPX30 নামে একটি ইমপ্লান্টের তদন্ত শুরু করি; আমরা 2005 পর্যন্ত এর বিবর্তন খুঁজে বের করতে সক্ষম হয়েছিলাম।

ESET টেলিমেট্রি অনুসারে, ইমপ্লান্টটি অল্প সংখ্যক সিস্টেমে সনাক্ত করা হয়েছিল। ক্ষতিগ্রস্তদের মধ্যে রয়েছে:

- চীন এবং জাপানে অবস্থিত অজ্ঞাত ব্যক্তি,

- ইউনাইটেড কিংডমের একটি হাই-প্রোফাইল পাবলিক রিসার্চ ইউনিভার্সিটির নেটওয়ার্কের সাথে সংযুক্ত একজন অজ্ঞাত চীনাভাষী ব্যক্তি,

- চীনের একটি বৃহৎ উৎপাদন ও ট্রেডিং কোম্পানি, এবং

- প্রকৌশল এবং উত্পাদন উল্লম্ব একটি জাপানি কর্পোরেশনের চীনে অফিস।

আমরা আরও লক্ষ্য করেছি যে আক্রমণকারীরা অ্যাক্সেস হারিয়ে গেলে সিস্টেমে পুনরায় আপস করার চেষ্টা করে।

ইএসইটি টেলিমেট্রি অনুসারে চিত্র 1 হল ব্ল্যাকউডের লক্ষ্যগুলির একটি ভৌগলিক বিতরণ।

NSPX30 বিবর্তন

NSPX30 ইমপ্লান্টে আমাদের গবেষণার সময়, আমরা এটির বিবর্তনকে একটি প্রারম্ভিক পূর্বপুরুষের সাথে ম্যাপ করেছি - একটি সাধারণ ব্যাকডোর যা আমরা প্রজেক্ট উড নাম দিয়েছি। প্রজেক্ট উডের প্রাচীনতম নমুনাটি 2005 সালে সংকলিত হয়েছিল এবং এটি বেশ কয়েকটি ইমপ্লান্ট তৈরি করতে কোডবেস হিসাবে ব্যবহৃত হয়েছিল বলে মনে হয়। এরকম একটি ইমপ্লান্ট, যেখান থেকে NSPX30 বিকশিত হয়েছিল, 2008 সালে এর লেখকরা DCM নামকরণ করেছিলেন।

চিত্র 2 আমাদের সংগ্রহের নমুনা এবং ESET টেলিমেট্রি, সেইসাথে পাবলিক ডকুমেন্টেশনের উপর ভিত্তি করে এই উন্নয়নগুলির একটি সময়রেখা চিত্রিত করে। যাইহোক, এখানে নথিভুক্ত ঘটনা এবং তথ্য এখনও প্রায় দুই দশকের উন্নয়ন এবং অজানা সংখ্যক হুমকি অভিনেতাদের দূষিত কার্যকলাপের একটি অসম্পূর্ণ চিত্র।

নিম্নলিখিত বিভাগে আমরা প্রজেক্ট উড, ডিসিএম, এবং এনএসপিএক্স30 সম্পর্কিত আমাদের কিছু ফলাফল বর্ণনা করি।

প্রকল্প কাঠ

এই ইমপ্লান্টগুলির বিবর্তনের সূচনা বিন্দু হল 9 জানুয়ারী সংকলিত একটি ছোট ব্যাকডোরth, 2005, এর দুটি উপাদানের PE হেডারে উপস্থিত টাইমস্ট্যাম্প অনুসারে - লোডার এবং ব্যাকডোর। পরেরটির সিস্টেম এবং নেটওয়ার্ক তথ্য সংগ্রহ করার পাশাপাশি কীস্ট্রোক রেকর্ড করার এবং স্ক্রিনশট নেওয়ার ক্ষমতা রয়েছে।

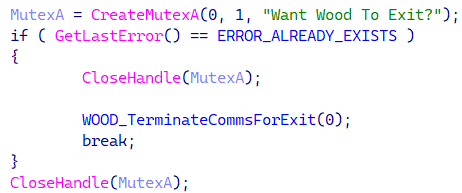

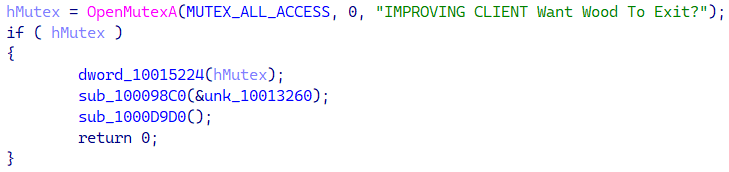

চিত্র 3-এ দেখানো একটি পুনরাবৃত্ত মিউটেক্স নামের উপর ভিত্তি করে আমরা ব্যাকডোর প্রজেক্ট উড নাম দিয়েছি।

সংকলন টাইমস্ট্যাম্পগুলি অবিশ্বস্ত সূচক, কারণ আক্রমণকারীদের দ্বারা সেগুলি বিকৃত হতে পারে; অতএব, এই নির্দিষ্ট ক্ষেত্রে, আমরা অতিরিক্ত ডেটা পয়েন্ট বিবেচনা করি। প্রথমত, লোডারের পিই হেডার থেকে টাইমস্ট্যাম্প এবং ব্যাকডোর নমুনা; সারণী 1 দেখুন। উভয় উপাদানের সংকলন সময়ের মধ্যে শুধুমাত্র 17 সেকেন্ডের পার্থক্য রয়েছে।

সারণি 1. 2005 নমুনা থেকে উপাদানগুলিতে PE সংকলন টাইমস্ট্যাম্প

|

রয়েছে SHA-1 |

ফাইলের নাম |

PE সংকলন টাইমস্ট্যাম্প |

বিবরণ |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

প্রজেক্ট কাঠ ব্যাকডোর. এক্সপোর্ট টেবিল থেকে টাইমস্ট্যাম্প PE সংকলন টাইমস্ট্যাম্পের সাথে মেলে। |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

প্রজেক্ট উড লোডারে একটি সম্পদ হিসাবে এম্বেড করা ব্যাকডোর রয়েছে। |

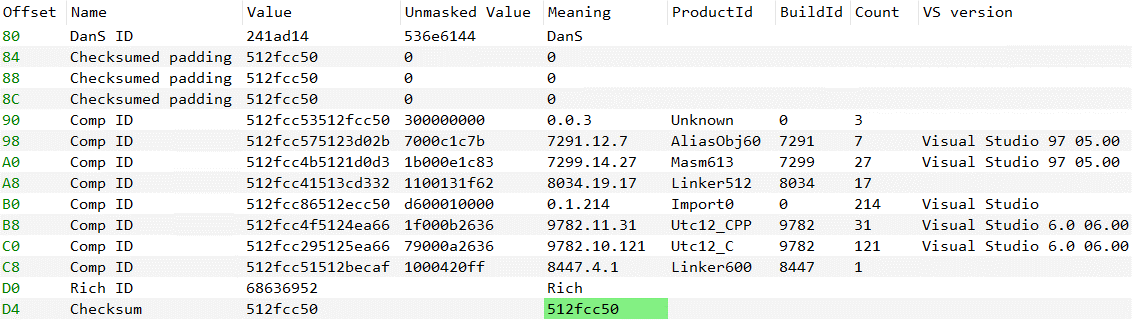

দ্বিতীয় ডেটা পয়েন্ট ড্রপার নমুনা থেকে আসে যা ব্যবহার করে সংকুচিত হয়েছিল UPX. এই টুলটি তার সংস্করণ (চিত্র 4) ফলে সংকুচিত ফাইলে সন্নিবেশিত করে - এই ক্ষেত্রে, UPX সংস্করণ 1.24, যা ছিল 2003 এ মুক্তি, নমুনা সংকলনের তারিখের আগে।

তৃতীয় ডেটা পয়েন্ট হল PE রিচ হেডার (চিত্র 5) থেকে বৈধ মেটাডেটা যা নির্দেশ করে যে নমুনাটি ভিজ্যুয়াল স্টুডিও 6.0 ব্যবহার করে সংকলিত হয়েছিল, 1998 এ মুক্তি, নমুনার সংকলনের তারিখের আগে।

আমরা মূল্যায়ন করি যে এটি অসম্ভাব্য যে টাইমস্ট্যাম্প, রিচ হেডার মেটাডেটা, এবং UPX সংস্করণ সবই আক্রমণকারীদের দ্বারা চালিত হয়েছে।

পাবলিক ডকুমেন্টেশন

একটি মতে প্রযুক্তিগত কাগজ সেপ্টেম্বর 2011-এ SANS ইন্সটিটিউট দ্বারা প্রকাশিত, একটি নামহীন এবং অজ্ঞাত ব্যাকডোর (প্রজেক্ট উড) ব্যবহার করা হয়েছিল হংকংয়ের একজন রাজনৈতিক ব্যক্তিত্বকে স্পিয়ারফিশিং ইমেলের মাধ্যমে টার্গেট করার জন্য।

অক্টোবর 2014 সালে, G DATA প্রকাশ করেছে একটি রিপোর্ট অপারেশন টুহ্যাশ নামে একটি প্রচারণার, যেটির জন্য দায়ী করা হয়েছে জেলসেমিয়াম এপিটি গ্রুপ। DirectsX নামের রুটকিট G DATA প্রোজেক্ট উড ব্যাকডোরের একটি বৈকল্পিক লোড করে (চিত্র 6 দেখুন) যার কিছু বৈশিষ্ট্য DCM এবং পরে NSPX30-এ দেখা যায়, যেমন সাইবার নিরাপত্তা পণ্যে নিজেকে অনুমোদন করা (পরে সারণী 4 এ বিস্তারিত)।

DCM ওরফে ডার্ক স্পেকটার

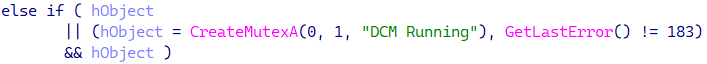

প্রথম দিকের প্রজেক্ট উড বেশ কিছু প্রকল্পের কোডবেস হিসেবে কাজ করেছিল; তাদের মধ্যে একটি হল DCM নামক একটি ইমপ্লান্ট (চিত্র 7 দেখুন) এর লেখকরা।

2016 সালে টেনসেন্টের রিপোর্টে আরও উন্নত DCM বৈকল্পিক বর্ণনা করা হয়েছে যা আক্রমণকারীদের AitM ক্ষমতার উপর নির্ভর করে তার শিকারদের সাথে আপোস করার জন্য DCM ইনস্টলারকে একটি সফ্টওয়্যার আপডেট হিসাবে সরবরাহ করে এবং বৈধ সার্ভারে DNS অনুরোধের মাধ্যমে ডেটা উত্তোলন করে। 2018 সালে শেষবার যেটি আমরা আক্রমণে ব্যবহৃত DCM দেখেছি।

পাবলিক ডকুমেন্টেশন

ডিসিএম প্রথম চীনা কোম্পানি দ্বারা নথিভুক্ত করা হয়েছিল 2012 সালে জিয়াংমিন, যদিও সেই সময়ে এটি নামবিহীন রেখে দেওয়া হয়েছিল, এবং পরে নামকরণ করা হয়েছিল ডার্ক স্পেকটার দ্বারা 2016 সালে টেনসেন্ট.

NSPX30

NSPX30 এর প্রাচীনতম নমুনা যা আমরা পেয়েছি তা 6 জুন সংকলিত হয়েছিলth, 2018. NSPX30-এর DCM-এর থেকে আলাদা কম্পোনেন্ট কনফিগারেশন রয়েছে কারণ এটির অপারেশন দুটি পর্যায়ে বিভক্ত করা হয়েছে, আক্রমণকারীর AitM ক্ষমতার উপর সম্পূর্ণ নির্ভর করে। DCM এর কোড ছোট ছোট অংশে বিভক্ত ছিল।

প্লাগইন নমুনাগুলিতে পাওয়া PDB পাথগুলির পরে আমরা ইমপ্লান্টের নাম দিয়েছি:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

আমরা বিশ্বাস করি যে এনএসপি তার অধ্যবসায় কৌশলকে বোঝায়: স্থায়ী লোডার ডিএলএল, যার নাম ডিস্কে রয়েছে msnsp.dll, অভ্যন্তরীণভাবে নামকরণ করা হয় mynsp.dll (রপ্তানি সারণী তথ্য অনুযায়ী), সম্ভবত কারণ এটি একটি Winsock হিসাবে ইনস্টল করা হয়েছে nআমেsগতি pরোভিডার (এনএসপি)।

অবশেষে, আমাদের সর্বোত্তম জ্ঞান অনুসারে, এই প্রকাশনার আগে NSPX30 সর্বজনীনভাবে নথিভুক্ত করা হয়নি।

প্রযুক্তিগত বিশ্লেষণ

ESET টেলিমেট্রি ব্যবহার করে, আমরা নির্ধারণ করেছি যে যখন বৈধ সফ্টওয়্যার (আনএনক্রিপ্ট করা) HTTP প্রোটোকল ব্যবহার করে বৈধ সার্ভার থেকে আপডেটগুলি ডাউনলোড করার চেষ্টা করে তখন মেশিনগুলি আপস করে। হাইজ্যাক হওয়া সফ্টওয়্যার আপডেটগুলির মধ্যে রয়েছে জনপ্রিয় চীনা সফ্টওয়্যার যেমন Tencent QQ, Sogou Pinyin, এবং WPS Office এর জন্য।

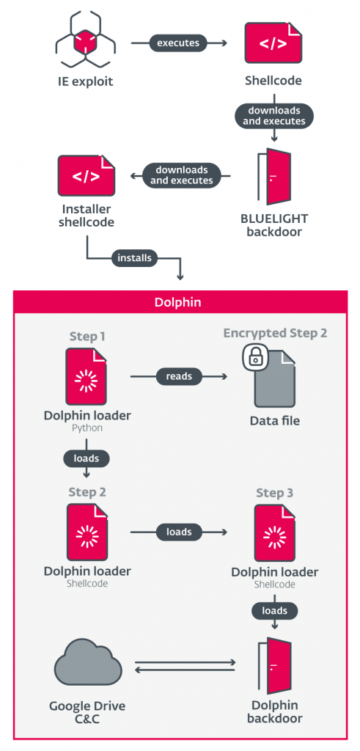

ইএসইটি টেলিমেট্রিতে যেভাবে এক্সিকিউশনের চেইন দেখানো হয়েছে তার একটি চিত্র চিত্র 8 এ দেখানো হয়েছে।

সারণি 2-এ, আমরা একটি URL এবং IP ঠিকানার একটি উদাহরণ প্রদান করি যেখানে ডাউনলোডের সময় ব্যবহারকারীর সিস্টেমে ডোমেনটি সমাধান করা হয়েছিল।

সারণি 2. একটি পর্যবেক্ষণ করা URL, সার্ভারের আইপি ঠিকানা এবং একটি বৈধ ডাউনলোডার উপাদানের প্রক্রিয়ার নাম

|

URL টি |

প্রথম দেখা |

আইপি ঠিকানা |

Asn |

ডাউনলোডার |

|

http://dl_dir.qq[.]com/ |

2021-10‑17 |

183.134.93[।]171 |

AS58461 (চিনানেট) |

Tencentdl.exe |

ইএসইটি টেলিমেট্রি এবং প্যাসিভ ডিএনএস তথ্য অনুসারে, অন্যান্য ক্ষেত্রে পর্যবেক্ষণ করা আইপি ঠিকানাগুলি বৈধ সফ্টওয়্যার কোম্পানিগুলির ডোমেনের সাথে যুক্ত; আমরা তাদের কয়েকটিতে লক্ষ লক্ষ সংযোগ নিবন্ধন করেছি, এবং আমরা সেই আইপি ঠিকানাগুলি থেকে বৈধ সফ্টওয়্যার উপাদানগুলি ডাউনলোড করা দেখেছি৷

নেটওয়ার্ক ইমপ্লান্ট হাইপোথিসিস

কীভাবে আক্রমণকারীরা ক্ষতিকারক আপডেট হিসাবে NSPX30 সরবরাহ করতে সক্ষম হয় তা আমাদের কাছে অজানা থেকে যায়, কারণ আমরা এখনও এমন সরঞ্জাম আবিষ্কার করতে পারিনি যা আক্রমণকারীদের প্রাথমিকভাবে তাদের লক্ষ্যগুলির সাথে আপস করতে সক্ষম করে।

চীন-সংযুক্ত হুমকি অভিনেতাদের সাথে আমাদের নিজস্ব অভিজ্ঞতার ভিত্তিতে যা এই ক্ষমতাগুলি প্রদর্শন করে (এভাসিভ পান্ডা এবং উইজার্ডস), সেইসাথে রাউটার ইমপ্লান্ট উপর সাম্প্রতিক গবেষণা আরোপিত ব্ল্যাকটেক এবং ক্যামারো ড্রাগন (ওরফে মুস্তাং পান্ডা), আমরা অনুমান করি যে আক্রমণকারীরা ক্ষতিগ্রস্তদের নেটওয়ার্কে একটি নেটওয়ার্ক ইমপ্লান্ট স্থাপন করছে, সম্ভবত রাউটার বা গেটওয়ের মতো দুর্বল নেটওয়ার্ক যন্ত্রপাতিগুলিতে।

আমরা যে DNS এর মাধ্যমে ট্র্যাফিক পুনঃনির্দেশের কোন ইঙ্গিত খুঁজে পাইনি তা ইঙ্গিত দিতে পারে যে হাইপোথিসাইজ করা নেটওয়ার্ক ইমপ্লান্ট যখন আপডেটের সাথে সম্পর্কিত আনএনক্রিপ্ট করা HTTP ট্র্যাফিক বাধা দেয়, তখন এটি একটি DLL, একটি এক্সিকিউটেবল ফাইল, বা একটি ZIP সংরক্ষণাগার আকারে NSPX30 ইমপ্লান্টের ড্রপারের সাথে উত্তর দেয়। DLL ধারণকারী।

পূর্বে, আমরা উল্লেখ করেছি যে NSPX30 ইমপ্লান্ট তার C&C পরিকাঠামো বেনামী করার জন্য আক্রমণকারীদের প্যাকেট ইন্টারসেপশন ক্ষমতা ব্যবহার করে। নিম্নলিখিত উপবিভাগে আমরা বর্ণনা করব কিভাবে তারা এটি করে।

HTTP বাধা

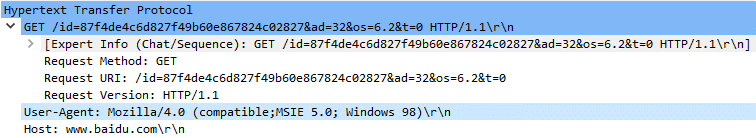

ব্যাকডোর ডাউনলোড করতে, অর্কেস্ট্রেটর Baidu-এর ওয়েবসাইটে একটি HTTP অনুরোধ (চিত্র 9) সঞ্চালন করে – একটি বৈধ চীনা সার্চ ইঞ্জিন এবং সফ্টওয়্যার প্রদানকারী – একটি অদ্ভুত সহ ব্যবহারিক দূত উইন্ডোজ 98-এ ইন্টারনেট এক্সপ্লোরার হিসাবে ছদ্মবেশী। সার্ভার থেকে প্রতিক্রিয়া একটি ফাইলে সংরক্ষিত হয় যেখান থেকে ব্যাকডোর উপাদানটি বের করে মেমরিতে লোড করা হয়।

সার্জারির অনুরোধ-ইউআরআই কাস্টম এবং অর্কেস্ট্রেটর এবং আপোসকৃত সিস্টেম থেকে তথ্য অন্তর্ভুক্ত। নন-ইন্টারসেপ্টেড রিকোয়েস্টে, বৈধ সার্ভারে এই ধরনের রিকোয়েস্ট ইস্যু করা একটি 404 এরর কোড রিটার্ন করে। একটি অনুরূপ পদ্ধতি ব্যাকডোর দ্বারা প্লাগইন ডাউনলোড করার জন্য ব্যবহার করা হয়, একটি সামান্য ভিন্ন ব্যবহার করে অনুরোধ-ইউআরআই.

নেটওয়ার্ক ইমপ্লান্টকে কেবল HTTP GET অনুরোধগুলি সন্ধান করতে হবে www.baidu.com যে বিশেষ পুরানো সঙ্গে ব্যবহারিক দূত এবং বিশ্লেষণ করুন অনুরোধ-ইউআরআই কি পেলোড পাঠাতে হবে তা নির্ধারণ করতে।

UDP বাধা

শুরু করার সময়, ব্যাকডোর একটি প্যাসিভ UDP লিসেনিং সকেট তৈরি করে এবং অপারেটিং সিস্টেমকে পোর্ট বরাদ্দ করতে দেয়। প্যাসিভ ব্যাকডোর ব্যবহার করে আক্রমণকারীদের জন্য জটিলতা হতে পারে: উদাহরণস্বরূপ, যদি NAT ব্যবহার করে ফায়ারওয়াল বা রাউটার নেটওয়ার্কের বাইরে থেকে আগত যোগাযোগকে বাধা দেয়। উপরন্তু, ইমপ্লান্টের নিয়ন্ত্রককে ব্যাকডোরে যোগাযোগ করার জন্য আপোসকৃত মেশিনের সঠিক আইপি ঠিকানা এবং পোর্ট জানতে হবে।

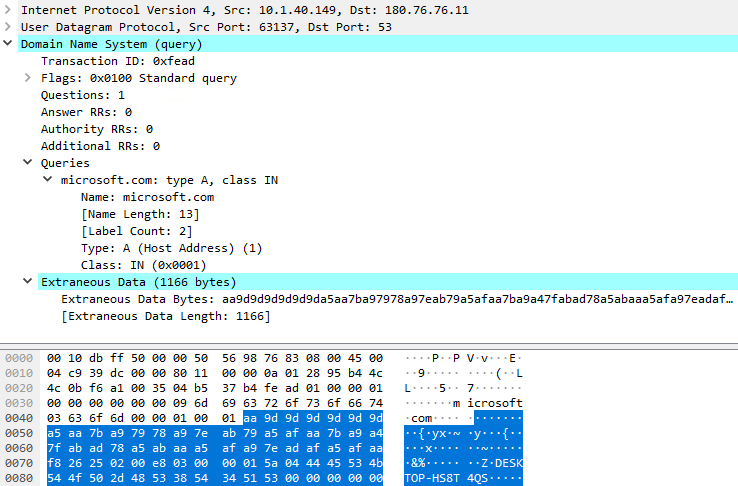

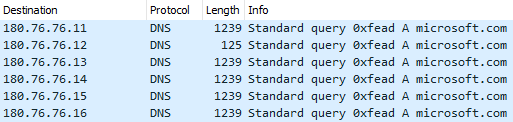

আমরা বিশ্বাস করি যে আক্রমণকারীরা একই পোর্ট ব্যবহার করে পরবর্তী সমস্যাটির সমাধান করেছে যার উপর ব্যাকডোর সংগৃহীত ডেটা এক্সফিল্টার করার জন্য কমান্ড শোনে, তাই নেটওয়ার্ক ইমপ্লান্ট ঠিক কোথায় প্যাকেটগুলি ফরোয়ার্ড করতে হবে তা জানতে পারবে। ডেটা এক্সফিল্টারেশন পদ্ধতি, ডিফল্টরূপে, সকেট তৈরি হওয়ার পরে শুরু হয় এবং এতে DNS প্রশ্ন থাকে microsoft.com ডোমেইন; সংগৃহীত তথ্য DNS প্যাকেটে যুক্ত করা হয়। চিত্র 10 ব্যাকডোর দ্বারা প্রেরিত প্রথম DNS কোয়েরির একটি ক্যাপচার দেখায়।

প্রথম DNS ক্যোয়ারী পাঠানো হয় 180.76.76[।]11:53 (একটি সার্ভার যা লেখার সময়, কোনো DNS পরিষেবা প্রকাশ করে না) এবং নিম্নলিখিত প্রতিটি প্রশ্নের জন্য, গন্তব্য আইপি ঠিকানাটি পরবর্তী ঠিকানায় পরিবর্তিত হয়, যেমন চিত্র 11-এ দেখানো হয়েছে।

সার্জারির 180.76.76.0/24 নেটওয়ার্ক Baidu-এর মালিকানাধীন, এবং মজার বিষয় হল, এই IP ঠিকানাগুলির কিছু সার্ভার DNS পরিষেবাগুলিকে প্রকাশ করে, যেমন 180.76.76.76, যা Baidu এর সর্বজনীন DNS পরিষেবা.

আমরা বিশ্বাস করি যে যখন DNS ক্যোয়ারী প্যাকেটগুলিকে আটকানো হয়, নেটওয়ার্ক ইমপ্লান্ট তাদের আক্রমণকারীদের সার্ভারে ফরোয়ার্ড করে। ইমপ্লান্ট সহজেই প্যাকেটগুলিকে ফিল্টার করতে পারে একটি ফিঙ্গারপ্রিন্ট তৈরি করতে কয়েকটি মান একত্রিত করে, উদাহরণস্বরূপ:

- গন্তব্য IP ঠিকানা

- UDP পোর্ট (আমরা পর্যবেক্ষণ করেছি 53, 4499, এবং 8000),

- DNS ক্যোয়ারী ম্যাচিং এর লেনদেন আইডি 0xFEAD,

- ডোমেইন নাম, এবং,

- বহিরাগত ডেটা যুক্ত DNS ক্যোয়ারী।

সর্বশেষ ভাবনা

প্যাকেট আটকাতে আক্রমণকারীদের AitM ক্ষমতা ব্যবহার করা তাদের C&C অবকাঠামোর অবস্থান লুকানোর একটি চতুর উপায়। আমরা চীনের বাইরে অবস্থিত শিকার-অর্থাৎ জাপান এবং যুক্তরাজ্যের শিকারদের পর্যবেক্ষণ করেছি, যাদের বিরুদ্ধে অর্কেস্ট্রেটর পিছনের দরজায় মোতায়েন করতে সক্ষম হয়েছিল। আক্রমণকারীরা তখন প্লাগইন ডাউনলোড করার জন্য পিছনের দরজায় কমান্ড পাঠায়; উদাহরণস্বরূপ, UK থেকে শিকার ব্যক্তি Tencent QQ থেকে তথ্য এবং চ্যাট সংগ্রহ করার জন্য ডিজাইন করা দুটি প্লাগইন পেয়েছে। অতএব, আমরা জানি যে AitM সিস্টেমটি যথাস্থানে ছিল এবং কাজ করছে, এবং আমাদের অবশ্যই অনুমান করতে হবে যে বহিষ্কার প্রক্রিয়াটিও ছিল।

কিছু সার্ভার - উদাহরণস্বরূপ, মধ্যে 180.76.76.0/24 নেটওয়ার্ক - বলে মনে হচ্ছে anycasted, যার অর্থ হল (বৈধ) ইনকামিং অনুরোধের উত্তর দেওয়ার জন্য বিশ্বজুড়ে ভূ-অবস্থানযুক্ত একাধিক সার্ভার থাকতে পারে। এটি পরামর্শ দেয় যে নেটওয়ার্ক ইন্টারসেপশন সম্ভবত Baidu এর নেটওয়ার্কের কাছাকাছি না হয়ে লক্ষ্যের কাছাকাছি সঞ্চালিত হয়েছে৷ একটি চীনা ISP থেকে বাধা দেওয়াও অসম্ভাব্য কারণ Baidu এর নেটওয়ার্ক পরিকাঠামোর অংশ চীনের বাইরে রয়েছে, তাই চীনের বাইরে ভুক্তভোগীরা Baidu পরিষেবাতে পৌঁছানোর জন্য কোনো চীনা ISP-এর মধ্য দিয়ে যেতে পারে না।

NSPX30

নিম্নলিখিত বিভাগে আমরা ম্যালওয়্যার কার্যকর করার প্রধান ধাপগুলি বর্ণনা করব৷

পর্যায় 1

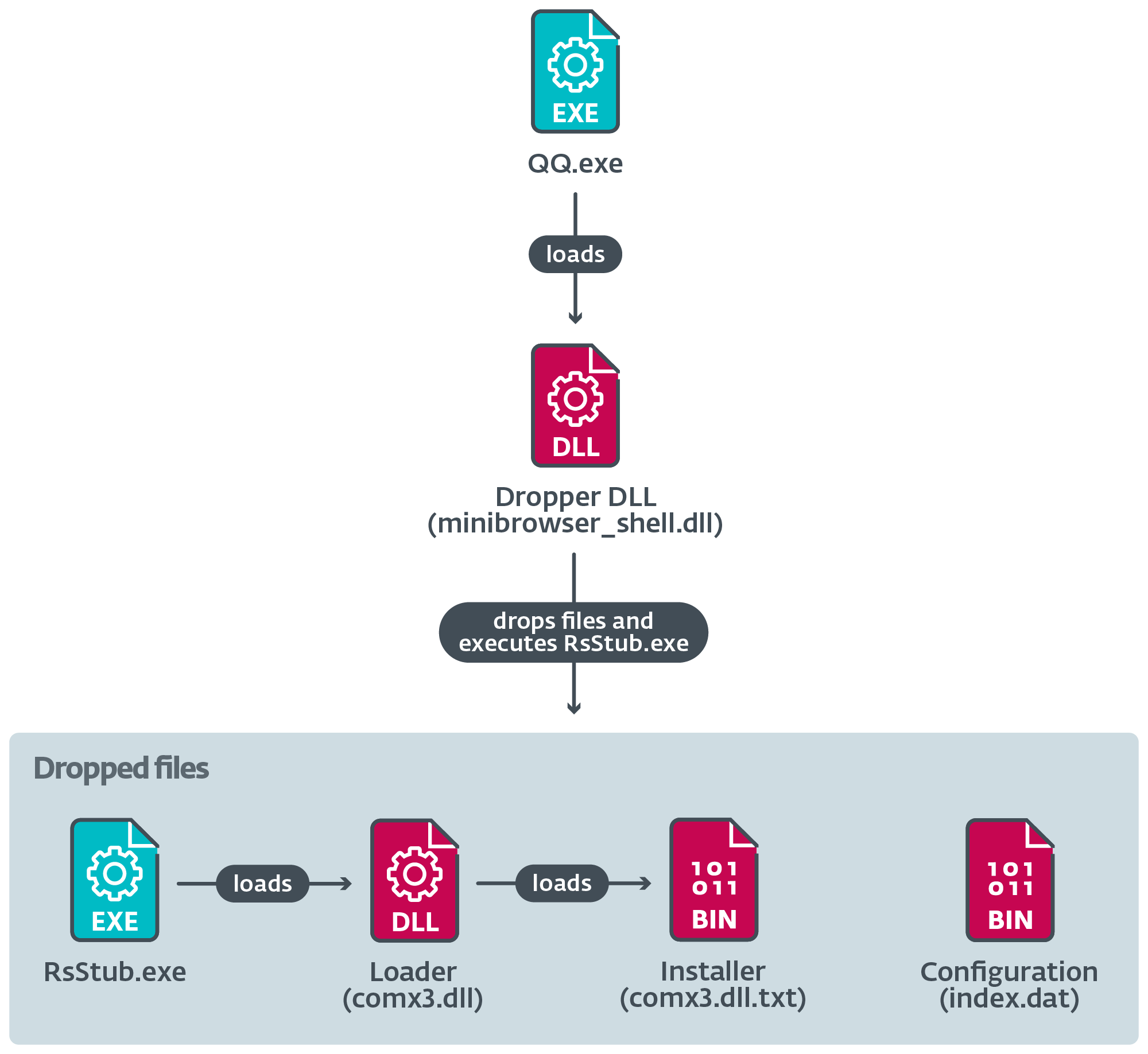

চিত্র 12 এক্সিকিউশন চেইনকে চিত্রিত করে যখন বৈধ উপাদানটি একটি দূষিত ড্রপার DLL লোড করে যা ডিস্কে বেশ কয়েকটি ফাইল তৈরি করে।

ড্রপার চালায় RsStub.exe, চাইনিজ অ্যান্টিম্যালওয়্যার পণ্য রাইজিং অ্যান্টিভাইরাসের একটি বৈধ সফ্টওয়্যার উপাদান, যা ক্ষতিকারক সাইড-লোড করার জন্য অপব্যবহার করা হয় comx3.dll.

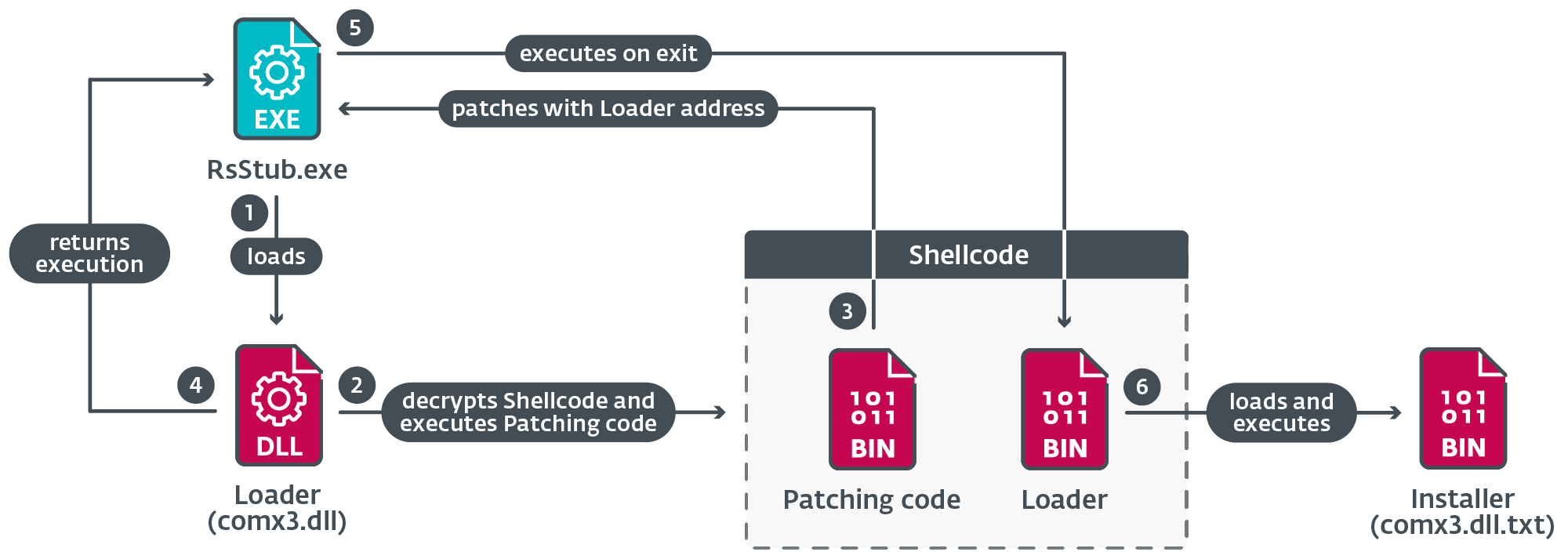

চিত্র 13 এই উপাদানটি কার্যকর করার সময় গৃহীত প্রধান পদক্ষেপগুলিকে চিত্রিত করে৷

কখন RsStub.exe কল প্রস্থান প্রসেস, শেলকোড থেকে লোডার ফাংশন বৈধ API ফাংশন কোডের পরিবর্তে কার্যকর করা হয়।

লোডার ফাইল থেকে ইনস্টলার DLL ডিক্রিপ্ট করে comx3.dll.txt; শেলকোড তারপর মেমরিতে ইনস্টলার DLL লোড করে এবং এর এন্ট্রি পয়েন্টকে কল করে।

ইনস্টলার DLL

ইনস্টলার একটি নতুন উন্নত প্রক্রিয়া তৈরি করতে ওপেন-সোর্স বাস্তবায়ন থেকে নেওয়া UAC বাইপাস কৌশল ব্যবহার করে। এটি কোনটি ব্যবহার করে তা বিভিন্ন শর্তের উপর নির্ভর করে, যেমনটি সারণি 3 এ দেখা যায়।

সারণি 3. একটি UAC বাইপাস কৌশল প্রয়োগ করার জন্য প্রধান শর্ত এবং সংশ্লিষ্ট উপ-শর্তগুলি অবশ্যই পূরণ করতে হবে

শর্ত দুটি প্রক্রিয়ার উপস্থিতি যাচাই করে: আমরা এটা বিশ্বাস করি avp.exe ক্যাসপারস্কির অ্যান্টিম্যালওয়্যার সফ্টওয়্যারের একটি উপাদান এবং rstray.exe রাইজিং অ্যান্টিভাইরাসের একটি উপাদান।

ইনস্টলার উইন্ডোজ ডিফেন্ডার দ্বারা নমুনা জমা অক্ষম করার চেষ্টা করে এবং লোডার DLL এর জন্য একটি বর্জন নিয়ম যোগ করে msnsp.dll. এটি cmd.exe এর মাধ্যমে দুটি PowerShell কমান্ড নির্বাহ করে এটি করে:

- cmd /c পাওয়ারশেল -ইনপুটফরম্যাট নেই -আউটপুটফরম্যাট নেই -অইন্টারেক্টিভ -কমান্ড সেট-এমপিপ্রেফারেন্স -সাবমিট নমুনা সম্মতি 0

- cmd/c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

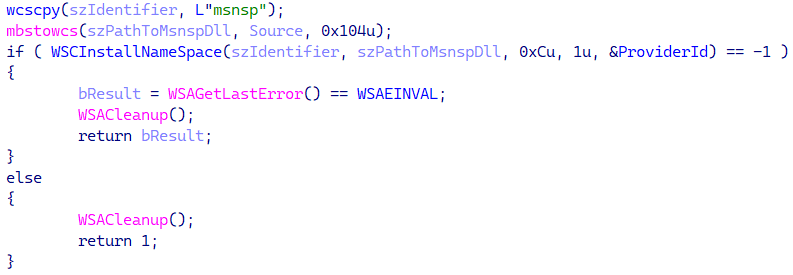

ইনস্টলার তারপরে ক্রমাগত লোডার DLL ড্রপ করে C:প্রোগ্রাম ফাইল (x86) সাধারণ ফাইল মাইক্রোসফট sharedTextConvmsnsp.dll এবং API ব্যবহার করে এটির জন্য অধ্যবসায় স্থাপন করে WSCInstallNameSpace একটি হিসাবে DLL ইনস্টল করতে Winsock নামস্থান প্রদানকারী নামে msnsp, যেমন চিত্র 14 এ দেখানো হয়েছে।

ফলস্বরূপ, যখনই একটি প্রক্রিয়া Winsock ব্যবহার করে তখন DLL স্বয়ংক্রিয়ভাবে লোড হবে।

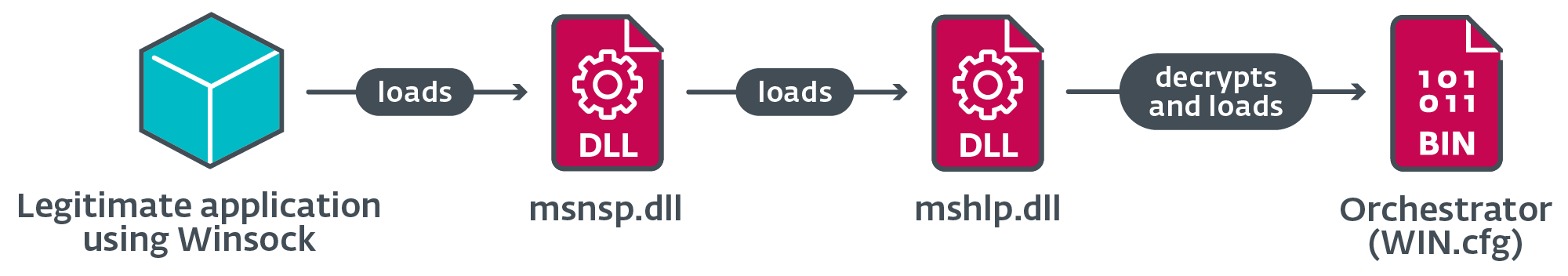

অবশেষে, ইনস্টলার লোডার DLL ড্রপ করে mshlp.dll এবং এনক্রিপ্ট করা অর্কেস্ট্রেটর DLL WIN.cfg থেকে সি: প্রোগ্রামডেটা উইন্ডোজ.

পর্যায় 2

এই পর্যায়ে মৃত্যুদন্ড দিয়ে শুরু হয় msnsp.dll. চিত্র 15 পর্যায় 2 এ লোডিং চেইন চিত্রিত করে।

Orchestrator

চিত্র 16 অর্কেস্ট্রেটর দ্বারা সম্পাদিত প্রধান কাজগুলিকে চিত্রিত করে, যার মধ্যে রয়েছে ব্যাকডোর পাওয়া এবং প্লাগইনগুলি লোড করা৷

লোড করা হলে, অর্কেস্ট্রেটর তার কাজগুলি সম্পাদন করার জন্য দুটি থ্রেড তৈরি করে।

অর্কেস্ট্রেটর থ্রেড 1

অর্কেস্ট্রেটর ডিস্ক থেকে আসল ড্রপার ফাইল মুছে দেয় এবং ব্যাকডোর থেকে লোড করার চেষ্টা করে msfmtkl.dat. ফাইলটি বিদ্যমান না থাকলে বা খুলতে ব্যর্থ হলে, অর্কেস্ট্রেটর চীনা কোম্পানি Baidu-এর বৈধ ওয়েবসাইটের সাথে একটি সংযোগ খুলতে Windows Internet API ব্যবহার করে যেমন পূর্বে ব্যাখ্যা করা হয়েছে৷

সার্ভার থেকে প্রতিক্রিয়া একটি বৈধতা পদ্ধতি সাপেক্ষে একটি অস্থায়ী ফাইল সংরক্ষণ করা হয়; যদি সমস্ত শর্ত পূরণ করা হয়, ফাইলের ভিতরে থাকা এনক্রিপ্ট করা পেলোডটি একটি নতুন ফাইলে লেখা হয় এবং এর নাম পরিবর্তন করা হয় msfmtkl.dat.

এনক্রিপ্ট করা পেলোড দিয়ে নতুন ফাইল তৈরি হওয়ার পর, অর্কেস্ট্রেটর এর বিষয়বস্তু পড়ে এবং RC4 ব্যবহার করে পেলোড ডিক্রিপ্ট করে। ফলস্বরূপ PE মেমরিতে লোড করা হয় এবং এর এন্ট্রি পয়েন্টটি কার্যকর করা হয়।

অর্কেস্ট্রেটর থ্রেড 2

বর্তমান প্রক্রিয়ার নামের উপর নির্ভর করে, অর্কেস্ট্রেটর প্লাগইনগুলি লোড করা এবং চীনা বংশোদ্ভূত তিনটি অ্যান্টিম্যালওয়্যার সফ্টওয়্যার পণ্যের স্থানীয় ডাটাবেসে লোডার DLL-কে অনুমতি দেওয়ার জন্য বাদ দেওয়া সহ বেশ কিছু ক্রিয়া সম্পাদন করে।

সারণি 4 গৃহীত পদক্ষেপগুলি বর্ণনা করে যখন প্রক্রিয়ার নামটি একটি নিরাপত্তা সফ্টওয়্যার স্যুটের সাথে মিলে যায় যেখানে অর্কেস্ট্রেটর তার লোডারগুলিকে অনুমতি দিতে পারে৷

সারণি 4. নির্দিষ্ট নিরাপত্তা সফ্টওয়্যার নামে একটি প্রক্রিয়া চালানোর সময় অর্কেস্ট্রেটর ক্রিয়াকলাপ

|

প্রক্রিয়ার নাম |

টার্গেটেড সফটওয়্যার |

কর্ম |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

বৈধ DLL লোড করার প্রচেষ্টা TAVinterface.dll এক্সপোর্ট করা ফাংশন ব্যবহার করতে TaveInstance তৈরি করুন একটি ইন্টারফেস পেতে. ইন্টারফেস থেকে একটি দ্বিতীয় ফাংশন কল করার সময়, এটি একটি প্যারামিটার হিসাবে একটি ফাইল পাথ পাস করে। |

|

|

360safe.exe 360tray.exe |

বৈধ DLL লোড করার প্রচেষ্টা deepscancloudcom2.dll এক্সপোর্ট করা ফাংশন ব্যবহার করতে এক্সডোপেন, XDAddRecordsEx, এবং এক্সডিক্লোজ, এটি SQL ডাটাবেস ফাইলে একটি নতুন এন্ট্রি যোগ করে speedmem2.hg. |

|

|

360sd.exe |

ফাইল খোলার চেষ্টা sl2.db একটি বেস64-এনকোডেড বাইনারি কাঠামো যোগ করতে যা লোডার DLL-এর পথ ধারণ করে। |

|

|

kxescore.exe kxetray.exe |

বৈধ DLL লোড করার প্রচেষ্টা securitykxescankhistory.dll এক্সপোর্ট করা ফাংশন ব্যবহার করতে KSDllGetClassObject একটি ইন্টারফেস পেতে. যখন এটি vtable থেকে একটি ফাংশন কল করে, এটি একটি প্যারামিটার হিসাবে একটি ফাইল পাথ পাস করে। |

সারণি 5 গৃহীত পদক্ষেপগুলি বর্ণনা করে যখন প্রক্রিয়ার নামটি নির্বাচিত ইনস্ট্যান্ট-মেসেজিং সফ্টওয়্যারটির সাথে মেলে। এই ক্ষেত্রে, অর্কেস্ট্রেটর ডিস্ক থেকে প্লাগইন লোড করে।

সারণি 5. নির্দিষ্ট ইন্সট্যান্ট-মেসেজিং সফ্টওয়্যার নামে একটি প্রক্রিয়া চালানোর সময় ওকেস্ট্রেটর অ্যাকশন

|

প্রক্রিয়ার নাম |

টার্গেটেড সফটওয়্যার |

কর্ম |

|

qq.exe |

নামে একটি মিউটেক্স তৈরির চেষ্টা QQ মেসেজ লক পান. যদি মিউটেক্স ইতিমধ্যেই বিদ্যমান না থাকে তবে এটি প্লাগইনগুলি লোড করে c001.dat, c002.dat, এবং c003.dat ডিস্ক থেকে। |

|

|

wechat.exe |

প্লাগইন লোড করে c006.dat. |

|

|

telegram.exe |

প্লাগইন লোড করে c007.dat. |

|

|

skype.exe |

প্লাগইন লোড করে c003.dat. |

|

|

cc.exe |

অজানা; সম্ভবত ক্লাউডচ্যাট. |

|

|

raidcall.exe |

||

|

yy.exe |

অজানা; সম্ভবত থেকে একটি আবেদন YY সামাজিক নেটওয়ার্ক. |

|

|

aliim.exe |

প্লাগইন লোড করে c005.dat. |

সংশ্লিষ্ট ক্রিয়াগুলি শেষ করার পরে, থ্রেডটি ফিরে আসে।

প্লাগইন গ্রুপ "c"

অর্কেস্ট্রেটর কোডের আমাদের বিশ্লেষণ থেকে, আমরা বুঝতে পারি যে "c" গ্রুপের অন্তত ছয়টি প্লাগইন থাকতে পারে, যার মধ্যে শুধুমাত্র তিনটি এই সময়ে আমাদের কাছে পরিচিত৷

সারণি 6 চিহ্নিত প্লাগইনগুলির মৌলিক কার্যকারিতা বর্ণনা করে।

সারণি 6. গ্রুপ "c" থেকে প্লাগইনগুলির বিবরণ

|

প্লাগইন নাম |

বিবরণ |

|

c001.dat |

শংসাপত্র, চ্যাট লগ, যোগাযোগের তালিকা এবং আরও অনেক কিছু সহ QQ ডেটাবেস থেকে তথ্য চুরি করে। |

|

c002.dat |

Tencent QQ-এর থেকে বিভিন্ন ফাংশন হুক করে KernelUtil.dll এবং Common.dll এর স্মৃতিতে QQ.exe প্রসেস, ডাইরেক্ট এবং গ্রুপ মেসেজ এর ইন্টারসেপশন সক্ষম করে এবং ডাটাবেসে এসকিউএল কোয়েরি। |

|

c003.dat |

বেশ কয়েকটি API হুক করে: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose এটি প্লাগইনটিকে বিভিন্ন প্রক্রিয়ায় অডিও কথোপকথনকে বাধা দিতে সক্ষম করে। |

খিড়কি

আমরা ইতিমধ্যেই ব্যাকডোরের মূল উদ্দেশ্য সম্পর্কে বেশ কিছু বিবরণ শেয়ার করেছি: এর নিয়ন্ত্রকের সাথে যোগাযোগ করা এবং সংগৃহীত ডেটা বের করে আনা। কন্ট্রোলারের সাথে যোগাযোগ মূলত প্লাগইন কনফিগারেশন ডেটা নামের একটি এনক্রিপ্ট করা ফাইলে লেখার উপর ভিত্তি করে লাইসেন্স.ড্যাট, এবং লোড করা প্লাগইন থেকে কার্যকারিতা আহ্বান করা। সারণী 7 ব্যাকডোর দ্বারা পরিচালিত সবচেয়ে প্রাসঙ্গিক কমান্ড বর্ণনা করে।

সারণী 7. ব্যাকডোর দ্বারা পরিচালিত কিছু কমান্ডের বর্ণনা

|

কমান্ড আইডি |

বিবরণ |

|

0x04 |

একটি বিপরীত শেল তৈরি বা বন্ধ করে এবং ইনপুট এবং আউটপুট পরিচালনা করে। |

|

0x17 |

নিয়ামক দ্বারা প্রদত্ত পাথ সহ একটি ফাইল সরানো হয়। |

|

0x1 সি |

ইমপ্লান্ট আনইনস্টল করে। |

|

0x1E |

একটি নির্দিষ্ট ডিরেক্টরি থেকে ফাইল তথ্য সংগ্রহ করে, বা ড্রাইভের তথ্য সংগ্রহ করে। |

|

0x28 |

কন্ট্রোলার দ্বারা প্রদত্ত একটি পিআইডি সহ একটি প্রক্রিয়া সমাপ্ত করে৷ |

প্লাগইন গ্রুপ "a" এবং "b"

ব্যাকডোর কম্পোনেন্টে নিজস্ব এমবেডেড প্লাগইন ডিএলএল রয়েছে (টেবিল 8 দেখুন) যা ডিস্কে লেখা হয় এবং ব্যাকডোরকে তার মৌলিক গুপ্তচরবৃত্তি এবং তথ্য সংগ্রহের ক্ষমতা দেয়।

সারণি 8. ব্যাকডোরে এমবেড করা প্লাগইন গ্রুপ "a" এবং "b" এর বর্ণনা

|

প্লাগইন নাম |

বিবরণ |

|

a010.dat |

রেজিস্ট্রি থেকে ইনস্টল করা সফ্টওয়্যার তথ্য সংগ্রহ করে। |

|

b010.dat |

স্ক্রিনশট নেয়। |

|

b011.dat |

বেসিক কীলগার। |

উপসংহার

আমরা ব্ল্যাকউড নামে একজন হুমকি অভিনেতার আক্রমণ এবং ক্ষমতা বিশ্লেষণ করেছি, যেটি চীন, জাপান এবং যুক্তরাজ্যের ব্যক্তি এবং কোম্পানির বিরুদ্ধে সাইবার গুপ্তচরবৃত্তির অপারেশন চালিয়েছে। আমরা NSPX30 এর বিবর্তন ম্যাপ করেছি, কাস্টম ইমপ্লান্ট ব্ল্যাকউড দ্বারা মোতায়েন করা হয়েছে, 2005 থেকে একটি ছোট ব্যাকডোরে আমরা প্রজেক্ট উড নাম দিয়েছি।

মজার ব্যাপার হল, 2005 থেকে প্রজেক্ট উড ইমপ্লান্টটি ম্যালওয়্যার ডেভেলপমেন্টে অভিজ্ঞতাসম্পন্ন ডেভেলপারদের কাজ বলে মনে হচ্ছে, বাস্তবায়িত কৌশলগুলি দেওয়া হয়েছে, যা আমাদের বিশ্বাস করতে নেতৃত্ব দেয় যে আমরা এখনও আদিম ব্যাকডোরের ইতিহাস সম্পর্কে আরও কিছু আবিষ্কার করতে পারিনি।

WeLiveSecurity-তে প্রকাশিত আমাদের গবেষণার বিষয়ে যেকোনো অনুসন্ধানের জন্য, অনুগ্রহ করে আমাদের সাথে যোগাযোগ করুন এখানে dangerintel@eset.com.

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

IOCs

নথি পত্র

|

রয়েছে SHA-1 |

ফাইলের নাম |

ESET সনাক্তকরণের নাম |

বিবরণ |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30 প্রাথমিক ড্রপার। |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

ইনস্টলারের জন্য লোডার। |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

ক্রমাগত লোডার। |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

অর্কেস্ট্রেটরের জন্য লোডার। |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

ডিক্রিপ্ট করা ইনস্টলার। |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

ডিক্রিপ্টেড অর্কেস্ট্রেটর। |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

ডিক্রিপ্ট করা ব্যাকডোর। |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

শংসাপত্র এবং ডেটা চুরিকারী প্লাগইন। |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ বার্তা ইন্টারসেপশন প্লাগইন। |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

অডিও ক্যাপচার প্লাগইন। |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

তথ্য সংগ্রহকারী প্লাগইন। |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

কীলগার প্লাগইন। |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

স্ক্রীন ক্যাপচার প্লাগইন। |

নেটওয়ার্ক

|

IP |

ডোমেইন |

হোস্টিং প্রদানকারী |

প্রথম দেখা |

বিস্তারিত |

|

104.193.88[।]123 |

www.baidu[.]com |

বেইজিং বাইদু নেটকম বিজ্ঞান ও প্রযুক্তি কোং, লি. |

2017-08‑04 |

পেলোড ডাউনলোড করতে অর্কেস্ট্রেটর এবং ব্যাকডোর উপাদানগুলির দ্বারা যোগাযোগ করা বৈধ ওয়েবসাইট৷ HTTP GET অনুরোধটি AitM দ্বারা আটকানো হয়েছে। |

|

183.134.93[।]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10‑17 |

URL এর অংশ যেখান থেকে বৈধ সফ্টওয়্যার দ্বারা ড্রপার ডাউনলোড করা হয়েছিল৷ |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল সংস্করণ MITER ATT&CK ফ্রেমওয়ার্কের 14.

|

যুদ্ধকৌশল |

ID |

নাম |

বিবরণ |

|

রিসোর্স ডেভলপমেন্ট |

সক্ষমতা বিকাশ: ম্যালওয়্যার |

ব্ল্যাকউড NSPX30 নামে একটি কাস্টম ইমপ্লান্ট ব্যবহার করেছে। |

|

|

প্রাথমিক অ্যাক্সেস |

সাপ্লাই চেইন আপস |

যখন বৈধ সফ্টওয়্যার আপডেট অনুরোধগুলি AitM এর মাধ্যমে আটকানো হয় তখন NSPX30 এর ড্রপার উপাদান বিতরণ করা হয়। |

|

|

ফাঁসি |

কমান্ড এবং স্ক্রিপ্টিং ইন্টারপ্রেটার: পাওয়ারশেল |

NSPX30 এর ইনস্টলার উপাদান Windows Defender এর নমুনা জমা নিষ্ক্রিয় করতে PowerShell ব্যবহার করে এবং একটি লোডার উপাদানের জন্য একটি বর্জন যোগ করে। |

|

|

কমান্ড এবং স্ক্রিপ্টিং ইন্টারপ্রেটার: উইন্ডোজ কমান্ড শেল |

NSPX30 এর ইনস্টলার ব্যবহার করতে পারেন cmd.exe UAC বাইপাস করার চেষ্টা করার সময়। NSPX30 এর ব্যাকডোর একটি বিপরীত শেল তৈরি করতে পারে। |

||

|

কমান্ড এবং স্ক্রিপ্টিং ইন্টারপ্রেটার: ভিজ্যুয়াল বেসিক |

UAC বাইপাস করার চেষ্টা করার সময় NSPX30 এর ইনস্টলার VBScript ব্যবহার করতে পারে। |

||

|

নেটিভ এপিআই |

NSPX30 এর ইনস্টলার এবং ব্যাকডোর ব্যবহার CreateProcessA/W উপাদানগুলি চালানোর জন্য API |

||

|

অধ্যবসায় |

হাইজ্যাক এক্সিকিউশন ফ্লো |

Winsock শুরু হলে NSPX30-এর লোডার একটি প্রক্রিয়ায় স্বয়ংক্রিয়ভাবে লোড হয়। |

|

|

প্রিভিলেজ এসকেলেশন |

ইভেন্ট ট্রিগার্ড এক্সিকিউশন |

NSPX30 এর ইনস্টলার একটি মিডিয়া বোতাম কী মান পরিবর্তন করতে রেজিস্ট্রি পরিবর্তন করে (APPCOMMAND_LAUNCH_APP2) এর এক্সিকিউটেবল লোডারকে নির্দেশ করতে। |

|

|

অপব্যবহার উচ্চতা নিয়ন্ত্রণ প্রক্রিয়া: বাইপাস ব্যবহারকারীর অ্যাকাউন্ট নিয়ন্ত্রণ |

NSPX30 এর ইনস্টলার UAC বাইপাস করার চেষ্টা করার জন্য তিনটি কৌশল ব্যবহার করে। |

||

|

প্রতিরক্ষা ফাঁকি |

Deobfuscate/ডিকোড ফাইল বা তথ্য |

NSPX30-এর ইনস্টলার, অর্কেস্ট্রেটর, ব্যাকডোর, এবং কনফিগারেশন ফাইলগুলি RC4 দিয়ে ডিক্রিপ্ট করা হয়, বা বিটওয়াইজ এবং গাণিতিক নির্দেশাবলীর সমন্বয়। |

|

|

দুর্বল প্রতিরক্ষা: অক্ষম বা পরিবর্তন সরঞ্জাম |

NSPX30 এর ইনস্টলার উইন্ডোজ ডিফেন্ডারের নমুনা জমা অক্ষম করে, এবং একটি লোডার উপাদানের জন্য একটি বর্জন যোগ করে। NSPX30-এর অর্কেস্ট্রেটর নিরাপত্তা সফ্টওয়্যারের ডেটাবেসগুলিকে এর লোডার উপাদানগুলিকে অনুমতি দেওয়ার জন্য পরিবর্তন করতে পারে৷ লক্ষ্যযুক্ত সফ্টওয়্যার অন্তর্ভুক্ত: Tencent PC Manager, 360 Safeguard, 360 Antivirus, and Kingsoft AntiVirus. |

||

|

নির্দেশক অপসারণ: ফাইল মুছে ফেলা |

NSPX30 এর ফাইলগুলি সরাতে পারে৷ |

||

|

সূচক অপসারণ: পরিষ্কার অধ্যবসায় |

NSPX30 এর স্থিরতা দূর করতে পারে। |

||

|

পরোক্ষ কমান্ড এক্সিকিউশন |

NSPX30 এর ইনস্টলার Windows' কমান্ড শেল এর মাধ্যমে PowerShell কার্যকর করে। |

||

|

মাস্করাডিং: বৈধ নাম বা অবস্থানের সাথে মিল করুন |

NSPX30 এর উপাদানগুলি বৈধ ফোল্ডারে সংরক্ষণ করা হয় %PROGRAMDATA%Intel. |

||

|

রেজিস্ট্রি পরিবর্তন করুন |

UAC বাইপাস করার চেষ্টা করার সময় NSPX30 এর ইনস্টলার রেজিস্ট্রি পরিবর্তন করতে পারে। |

||

|

অস্পষ্ট ফাইল বা তথ্য |

NSPX30 এর উপাদানগুলি ডিস্কে এনক্রিপ্ট করা হয়। |

||

|

অস্পষ্ট ফাইল বা তথ্য: এমবেডেড পেলোড |

NSPX30 এর ড্রপারে এমবেডেড উপাদান রয়েছে। NSPX30 এর লোডারে এমবেডেড শেলকোড রয়েছে। |

||

|

সিস্টেম বাইনারি প্রক্সি এক্সিকিউশন: Rundll32 |

NSPX30 এর ইনস্টলার এর মাধ্যমে লোড করা যেতে পারে rundll32.exe. |

||

|

শংসাপত্র অ্যাক্সেস |

মধ্য-বিপক্ষে |

NSPX30 ইমপ্লান্ট AitM আক্রমণের মাধ্যমে ক্ষতিগ্রস্তদের কাছে পৌঁছে দেওয়া হয়। |

|

|

পাসওয়ার্ড স্টোর থেকে শংসাপত্র |

NSPX30 প্লাগইন c001.dat Tencent QQ ডাটাবেস থেকে শংসাপত্র চুরি করতে পারে। |

||

|

আবিষ্কার |

ফাইল এবং ডিরেক্টরি আবিষ্কার |

NSPX30 এর ব্যাকডোর এবং প্লাগইন ফাইল তালিকা করতে পারে। |

|

|

প্রশ্ন রেজিস্ট্রি |

NSPX30 a010.dat প্লাগইন রেজিস্ট্রি থেকে ইনস্টল করা সফ্টওয়্যারের বিভিন্ন তথ্য সংগ্রহ করে। |

||

|

সফটওয়্যার আবিষ্কার |

NSPX30 a010.dat প্লাগইন রেজিস্ট্রি থেকে তথ্য সংগ্রহ করে। |

||

|

সিস্টেম তথ্য আবিষ্কার |

NSPX30 এর ব্যাকডোর সিস্টেমের তথ্য সংগ্রহ করে। |

||

|

সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার |

NSPX30 এর ব্যাকডোর বিভিন্ন নেটওয়ার্ক অ্যাডাপ্টারের তথ্য সংগ্রহ করে। |

||

|

সিস্টেম নেটওয়ার্ক সংযোগ আবিষ্কার |

NSPX30 এর ব্যাকডোর নেটওয়ার্ক অ্যাডাপ্টারের তথ্য সংগ্রহ করে। |

||

|

সিস্টেমের মালিক/ব্যবহারকারী আবিষ্কার |

NSPX30 এর ব্যাকডোর সিস্টেম এবং ব্যবহারকারীর তথ্য সংগ্রহ করে। |

||

|

সংগ্রহ |

ইনপুট ক্যাপচার: কীলগিং |

NSPX30 প্লাগইন b011.dat একটি মৌলিক কীলগার। |

|

|

সংগৃহীত তথ্য সংরক্ষণাগার: লাইব্রেরির মাধ্যমে সংরক্ষণাগার |

NSPX30 প্লাগইন zlib ব্যবহার করে সংগৃহীত তথ্য সংকুচিত করে। |

||

|

অডিও ক্যাপচার |

NSPX30 প্লাগইন c003.dat ইনপুট এবং আউটপুট অডিও স্ট্রিম রেকর্ড করে। |

||

|

স্বয়ংক্রিয় সংগ্রহ |

NSPX30 এর অর্কেস্ট্রেটর এবং ব্যাকডোর তথ্য সংগ্রহ করতে স্বয়ংক্রিয়ভাবে প্লাগইন চালু করে। |

||

|

ডেটা স্টেজড: স্থানীয় ডেটা স্টেজিং |

NSPX30 এর প্লাগইনগুলি এক্সফিল্ট্রেশনের আগে স্থানীয় ফাইলগুলিতে ডেটা সঞ্চয় করে৷ |

||

|

স্ক্রিন ক্যাপচার |

NSPX30 প্লাগইন b010.dat স্ক্রিনশট নেয়। |

||

|

কমান্ড এবং কন্ট্রোল |

অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল |

NSPX30 এর অর্কেস্ট্রেটর এবং ব্যাকডোর উপাদানগুলি HTTP ব্যবহার করে পেলোড ডাউনলোড করে। |

|

|

অ্যাপ্লিকেশন লেয়ার প্রোটোকল: DNS |

NSPX30 এর ব্যাকডোর DNS ব্যবহার করে সংগৃহীত তথ্য বের করে দেয়। |

||

|

ডেটা এনকোডিং: স্ট্যান্ডার্ড এনকোডিং |

exfiltration জন্য সংগৃহীত তথ্য zlib সঙ্গে সংকুচিত হয়. |

||

|

ডেটা অস্পষ্টতা |

NSPX30 এর ব্যাকডোর তার C&C যোগাযোগ এনক্রিপ্ট করে। |

||

|

নন-অ্যাপ্লিকেশন লেয়ার প্রোটোকল |

NSPX30 এর ব্যাকডোর তার C&C যোগাযোগের জন্য UDP ব্যবহার করে। |

||

|

প্রক্সি |

NSPX30 এর C&C সার্ভারের সাথে যোগাযোগ একটি অজ্ঞাত উপাদান দ্বারা প্রক্সি করা হয়। |

||

|

বহিষ্কার |

অটোমেটেড এক্সফিল্ট্রেশন |

উপলব্ধ হলে, NSPX30 এর ব্যাকডোর স্বয়ংক্রিয়ভাবে যেকোনো সংগৃহীত তথ্য বের করে দেয়। |

|

|

ডেটা ট্রান্সফার সাইজ লিমিট |

NSPX30 এর ব্যাকডোর এক্সফিলট্রেট একটি নির্দিষ্ট প্যাকেট আকারের সাথে DNS প্রশ্নের মাধ্যমে ডেটা সংগ্রহ করে। |

||

|

অল্টারনেটিভ প্রোটোকলের উপর এক্সফিল্ট্রেশন: আনএনক্রিপ্টেড নন-সি2 প্রোটোকলের উপর এক্সফিল্ট্রেশন |

NSPX30 এর ব্যাকডোর DNS ব্যবহার করে সংগৃহীত তথ্য বের করে দেয়। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- সক্ষম

- সম্পর্কে

- নির্যাতিত

- প্রবেশ

- অনুযায়ী

- হিসাব

- স্টক

- সক্রিয়

- কার্যকলাপ

- অভিনেতা

- যোগ

- অতিরিক্ত

- উপরন্তু

- ঠিকানা

- ঠিকানাগুলি

- যোগ করে

- পর

- বিরুদ্ধে

- প্রতিনিধি

- ওরফে

- সব

- অনুমোদিত তালিকা

- প্রায়

- ইতিমধ্যে

- এছাড়াও

- বিকল্প

- যদিও

- an

- বিশ্লেষণ

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অ্যান্টিভাইরাস

- কোন

- API

- API গুলি

- মনে হচ্ছে,

- যন্ত্রপাতি

- আবেদন

- প্রয়োগ করা

- APT

- সংরক্ষাণাগার

- রয়েছি

- কাছাকাছি

- AS

- পরিমাপ করা

- যুক্ত

- অনুমান

- At

- আক্রমণ

- আক্রমন

- প্রয়াস

- প্রচেষ্টা

- প্রচেষ্টা

- অডিও

- লেখক

- স্বয়ংক্রিয়ভাবে

- সহজলভ্য

- পিছনে

- পিছনের দরজা

- পিছনে

- বাইডু

- ভিত্তি

- মৌলিক

- BE

- কারণ

- পরিণত

- হয়েছে

- আগে

- হচ্ছে

- বিশ্বাস করা

- সর্বোত্তম

- , bitwise

- উভয়

- নির্মিত

- বোতাম

- by

- পার্শ্বপথ

- নামক

- কলিং

- কল

- ক্যাম্পেইন

- CAN

- ক্ষমতা

- সামর্থ্য

- সক্ষম

- গ্রেপ্তার

- বাহিত

- কেস

- মামলা

- চেন

- পরিবর্তন

- পরিবর্তিত

- চ্যাট

- চীন

- চীনা

- CISA

- পরিষ্কার

- কাছাকাছি

- বন্ধ করে

- CO

- কোড

- কোডবেস

- সংগ্রহ করা

- সংগ্রহ

- সংগ্রাহক

- সংগ্রহ

- এর COM

- সমন্বয়

- মিশ্রন

- আসে

- সাধারণভাবে

- যোগাযোগ

- যোগাযোগ

- যোগাযোগমন্ত্রী

- কোম্পানি

- কোম্পানি

- প্রণীত

- পরিপূরক

- জটিলতা

- উপাদান

- উপাদান

- আপস

- সংকটাপন্ন

- শর্ত

- পরিবেশ

- আচার

- কনফিগারেশন

- সংযুক্ত

- সংযোগ

- সংযোগ

- বিবেচিত

- গঠিত

- যোগাযোগ

- ধারণ

- সুখী

- নিয়ন্ত্রণ

- নিয়ামক

- কথোপকথন

- কর্পোরেশন

- অনুরূপ

- পারা

- সৃষ্টি

- নির্মিত

- সৃষ্টি

- পরিচয়পত্র

- বর্তমান

- প্রথা

- সাইব্রেসিওনেজ

- সাইবার নিরাপত্তা

- অন্ধকার

- উপাত্ত

- ডেটা পয়েন্ট

- ডেটাবেস

- ডাটাবেস

- তারিখ

- ডিসিএম

- ডিসিএম এর

- কয়েক দশক ধরে

- ডিফল্ট

- প্রদান করা

- নিষ্কৃত

- প্রদান

- নির্ভর করে

- স্থাপন

- মোতায়েন

- মোতায়েন

- বর্ণনা করা

- বর্ণনা

- বিবরণ

- পরিকল্পিত

- গন্তব্য

- বিশদ

- বিস্তারিত

- সনাক্ত

- সনাক্তকরণ

- নির্ধারণ

- নির্ধারিত

- উন্নত

- ডেভেলপারদের

- উন্নয়ন

- উন্নয়ন

- DID

- পার্থক্য

- বিভিন্ন

- সরাসরি

- আবিষ্কার করা

- আবিষ্কৃত

- বিতরণ

- বিভক্ত

- DNS

- do

- ডকুমেন্টেশন

- নথিভুক্ত

- না

- ডোমেইন

- ডোমেইনের

- ডাউনলোড

- ড্রপ

- সময়

- প্রতি

- গোড়ার দিকে

- সহজে

- উবু

- ইমেল

- এম্বেড করা

- সম্ভব

- সক্রিয়

- এনকোডিং

- এনক্রিপ্ট করা

- আকর্ষক

- ইঞ্জিন

- প্রকৌশল

- প্রবেশ

- ভুল

- প্রতিষ্ঠা করে

- ঘটনাবলী

- বিবর্তন

- বিবর্তিত

- নব্য

- ঠিক

- উদাহরণ

- এক্সিকিউট

- নিষ্পন্ন

- executes

- নির্বাহ

- ফাঁসি

- বহিষ্কার

- প্রদর্শক

- থাকা

- অভিজ্ঞতা

- ব্যাখ্যা

- অনুসন্ধানকারী

- রপ্তানি

- সত্য

- ব্যর্থ

- বৈশিষ্ট্য

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- ছাঁকনি

- আবিষ্কার

- তথ্যও

- অঙ্গুলাঙ্ক

- ফায়ারওয়াল

- প্রথম

- স্থায়ী

- অনুসরণ

- জন্য

- ফর্ম

- অগ্রবর্তী

- পাওয়া

- থেকে

- সম্পূর্ণরূপে

- ক্রিয়া

- কার্যকারিতা

- ক্রিয়াকলাপ

- উত্পন্ন

- ভৌগলিক

- পাওয়া

- GitHub

- দাও

- প্রদত্ত

- Go

- গ্রুপ

- গ্রুপের

- ছিল

- হ্যান্ডলগুলি

- আছে

- হেডার

- এখানে

- লুকান

- হাই-প্রোফাইল

- ইতিহাস

- হংকং

- হংকং

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- ID

- চিহ্নিত

- if

- প্রকাশ

- ভাবমূর্তি

- বাস্তবায়নের

- বাস্তবায়িত

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- ইনকামিং

- বৃদ্ধি

- ইঙ্গিত

- সূত্রানুযায়ী

- সূচক

- স্বতন্ত্র

- ব্যক্তি

- তথ্য

- পরিকাঠামো

- প্রারম্ভিক

- প্রাথমিকভাবে

- প্রবর্তিত

- ইনপুট

- অনুসন্ধান

- সন্নিবেশ

- ভিতরে

- ইনস্টল

- উদাহরণ

- পরিবর্তে

- প্রতিষ্ঠান

- নির্দেশাবলী

- বুদ্ধিমত্তা

- ইন্টারফেস

- অন্ত

- Internet

- মধ্যে

- তদন্ত

- IP

- আইপি ঠিকানা

- আইপি ঠিকানা

- আইএসপি

- জারি

- IT

- এর

- নিজেই

- জানুয়ারী

- জাপান

- জাপানি

- জুন

- চাবি

- রাজ্য

- জানা

- জ্ঞান

- পরিচিত

- কং

- বড়

- গত

- পরে

- শুরু করা

- স্তর

- নেতৃত্ব

- অন্তত

- বরফ

- বাম

- বৈধ

- যাক

- সম্ভবত

- তালিকা

- শ্রবণ

- শোনা

- পাখি

- বোঝা

- লোডার

- বোঝাই

- লোড

- স্থানীয়

- অবস্থিত

- অবস্থান

- তালা

- দেখুন

- নষ্ট

- ltd বিভাগ:

- মেশিন

- মেশিন

- প্রধান

- মুখ্য

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- পরিচালক

- কাজে ব্যবহৃত

- উত্পাদন

- ম্যাচ

- ম্যাচ

- ম্যাচিং

- মে..

- অর্থ

- পদ্ধতি

- মেকানিজম

- মিডিয়া

- স্মৃতি

- উল্লিখিত

- বার্তা

- বার্তা

- মিলিত

- মেটাডাটা

- মাইক্রোসফট

- হতে পারে

- লক্ষ লক্ষ

- পরিবর্তন

- অধিক

- সেতু

- অধিকাংশ ক্ষেত্রে

- বহু

- অবশ্যই

- নাম

- নামে

- প্রয়োজন

- চাহিদা

- নেটওয়ার্ক

- নেটওয়ার্ক

- নতুন

- না।

- না

- লক্ষ্য করুন..

- সংখ্যা

- বিলোকিত

- প্রাপ্ত

- উপগমন

- ঘটেছে

- অক্টোবর

- of

- অফার

- দপ্তর

- পুরাতন

- প্রবীণতম

- on

- ONE

- কেবল

- খোলা

- ওপেন সোর্স

- অপারেটিং

- অপারেটিং সিস্টেম

- অপারেশন

- অপারেশনস

- অপারেটরদের

- or

- ক্রম

- আদি

- মূল

- অন্যান্য

- আমাদের

- বাইরে

- আউটপুট

- বাহিরে

- শেষ

- নিজের

- মালিক হয়েছেন

- পি ও ই

- প্যাকেট

- পৃষ্ঠা

- স্থিতিমাপ

- অংশ

- বিশেষ

- পাস

- নিষ্ক্রিয়

- পাসওয়ার্ড

- পথ

- পাথ

- PC

- অদ্ভুত

- সম্পাদন করা

- সম্পাদিত

- সঞ্চালিত

- অধ্যবসায়

- ছবি

- জায়গা

- বাদ্য

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- অনুগ্রহ করে যোগাযোগ করুন

- প্লাগ লাগানো

- প্লাগ-ইন

- বিন্দু

- পয়েন্ট

- রাজনৈতিক

- জনপ্রিয়

- সম্ভবত

- শক্তির উৎস

- উপস্থিতি

- বর্তমান

- প্রতিরোধ

- পূর্বে

- পূর্বে

- ব্যক্তিগত

- সম্ভবত

- সমস্যা

- কার্যপ্রণালী

- প্রক্রিয়া

- প্রসেস

- পণ্য

- পণ্য

- কার্যক্রম

- প্রকল্প

- প্রকল্প

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রদানকারী

- প্রক্সি

- প্রকাশ্য

- প্রকাশন

- প্রকাশ্যে

- প্রকাশিত

- উদ্দেশ্য

- প্রশ্নের

- বরং

- নাগাল

- গৃহীত

- সাম্প্রতিক

- নথি

- রেকর্ড

- আবৃত্ত

- পড়ুন

- বোঝায়

- সংক্রান্ত

- নিবন্ধভুক্ত

- রেজিস্ট্রি

- সংশ্লিষ্ট

- প্রাসঙ্গিক

- নির্ভর

- দেহাবশেষ

- অপসারণ

- অপসারণ

- রিপ্লাই

- রিপোর্ট

- প্রতিবেদন

- অনুরোধ

- অনুরোধ

- গবেষণা

- গবেষকরা

- স্থিরপ্রতিজ্ঞ

- সংস্থান

- নিজ নিজ

- প্রতিক্রিয়া

- ফল

- ফলে এবং

- আয়

- বিপরীত

- ধনী

- উঠন্ত

- রাউটার

- নিয়ম

- একই

- সংরক্ষিত

- বিজ্ঞান

- বিজ্ঞান ও প্রযুক্তি

- স্ক্রিনশট

- সার্চ

- খোঁজ যন্ত্র

- দ্বিতীয়

- সেকেন্ড

- বিভাগে

- নিরাপত্তা

- সুরক্ষা সফ্টওয়্যার

- দেখ

- মনে

- মনে হয়

- দেখা

- নির্বাচিত

- প্রেরিত

- সেপ্টেম্বর

- সার্ভিস পেয়েছে

- সার্ভার

- সার্ভার

- সেবা

- সেবা

- সেট

- বিভিন্ন

- ভাগ

- খোল

- প্রদর্শিত

- শো

- অনুরূপ

- সহজ

- কেবল

- থেকে

- ছয়

- আয়তন

- কিছুটা ভিন্ন

- ছোট

- ক্ষুদ্রতর

- So

- সামাজিক

- সফটওয়্যার

- সফ্টওয়্যার উপাদান

- সফ্টওয়্যার আপডেট

- সলিউশন

- মীমাংসিত

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- নির্দিষ্ট

- নিদিষ্ট

- ভূত

- বিভক্ত করা

- গোয়েন্দাগিরি

- এসকিউএল

- পর্যায়

- ইন্টার্নশিপ

- মান

- শুরু

- শুরু

- শুরু হচ্ছে

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- এখনো

- দোকান

- সঞ্চিত

- স্ট্রিম

- স্ট্রিং

- গঠন

- চিত্রশালা

- বিষয়

- নমন

- এমন

- প্রস্তাব

- অনুসরণ

- দেখা দেয় দুটো কারণে

- সন্দেহজনক

- পদ্ধতি

- সিস্টেম

- টেবিল

- গ্রহণ করা

- ধরা

- লাগে

- লক্ষ্য

- লক্ষ্যবস্তু

- লক্ষ্যমাত্রা

- কাজ

- প্রযুক্তি

- প্রযুক্তি

- প্রযুক্তিঃ

- অস্থায়ী

- টেন সেন্ট

- চেয়ে

- যে

- সার্জারির

- যুক্তরাজ্য

- যুক্তরাজ্য

- বিশ্ব

- তাদের

- তাহাদিগকে

- বিষয়

- তারপর

- সেখানে।

- অতএব

- এইগুলো

- তারা

- তৃতীয়

- এই

- সেগুলো

- হুমকি

- হুমকি অভিনেতা

- তিন

- দ্বারা

- সময়

- টাইমলাইনে

- টাইমস্ট্যাম্প

- থেকে

- টুল

- চিহ্ন

- পথ

- লেনদেন

- ট্রাফিক

- হস্তান্তর

- আলোড়ন সৃষ্টি

- দুই

- Uk

- বোঝা

- অবিভক্ত

- যুক্তরাজ্য

- বিশ্ববিদ্যালয়

- অজানা

- অসম্ভাব্য

- নামহীন

- আপডেট

- আপডেট

- URL টি

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- বৈধ

- বৈধতা

- মূল্য

- মানগুলি

- বৈকল্পিক

- বিভিন্ন

- যাচাই

- সংস্করণ

- উল্লম্ব

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- দেখুন

- চাক্ষুষ

- জেয়

- ছিল

- উপায়..

- we

- ওয়েব

- ওয়েবসাইট

- উইচ্যাট

- আমরা একটি

- ছিল

- কি

- কখন

- যখনই

- যে

- যাদের

- উইকিপিডিয়া

- ইচ্ছা

- জানালা

- সঙ্গে

- কাঠ

- হয়া যাই ?

- কাজ

- বিশ্ব

- would

- লেখা

- লিখিত

- এখনো

- zephyrnet

- ফ্যাস্ শব্দ