ধীরগতির অগ্রগতি সত্ত্বেও, NetSecOpen - নেটওয়ার্ক-নিরাপত্তা সংস্থাগুলির একটি গ্রুপ এবং হার্ডওয়্যার পরীক্ষার সংস্থাগুলি - এই বছরের শেষের দিকে এর পরীক্ষা এবং বেঞ্চমার্ক মানগুলি স্থাপন করার লক্ষ্য রাখে৷

গ্রুপটি একটি চূড়ান্ত সংস্করণের দিকে এগিয়ে যাওয়ার সাথে সাথে প্রতিক্রিয়া সংগ্রহের জন্য মে মাসে পরবর্তী প্রজন্মের ফায়ারওয়াল প্রযুক্তির জন্য তার নেটওয়ার্ক-নিরাপত্তা টেস্টিং স্ট্যান্ডার্ডের সর্বশেষ সংস্করণ প্রকাশ করেছে। NetSecOpen-এর নির্বাহী পরিচালক ব্রায়ান মনকম্যান বলেছেন, শেষ ফলাফল হবে নেটওয়ার্ক-নিরাপত্তা যন্ত্রপাতি পরীক্ষা এবং বেঞ্চমার্ক করার জন্য একটি ঐকমত্য পদ্ধতি যা বিভিন্ন বিক্রেতার ডিভাইসের তুলনা করার অনুমতি দেয় এমনকি তারা বিভিন্ন তৃতীয় পক্ষের দ্বারা মূল্যায়ন করা হয়।

"আমরা এখানে যা সম্পন্ন করার জন্য কাজ করছি তা হল এমন কিছু যা কখনও করা হয়নি - স্ট্যান্ডার্ড পরীক্ষার প্রয়োজনীয়তা সেট আপ করা যা একাধিক ল্যাব দ্বারা বিভিন্ন পরীক্ষার সরঞ্জাম ব্যবহার করে কার্যকর করা যেতে পারে এবং তুলনামূলক ফলাফল পেতে পারে," তিনি বলেছেন। “এটি এমন কিছুর সাথে সাদৃশ্যপূর্ণ যখন মাইল প্রতি গ্যালন … বিভিন্ন পন্থা ছিল এবং … তারা জিনিসগুলিকে ভিন্নভাবে পরীক্ষা করে এবং তাই তারা একটি মান তৈরি করতে বাধ্য করে। আমরা এখানে যা করছি সেটাই এইরকম।"

2017 সালে প্রতিষ্ঠিত, NetSecOpen এর লক্ষ্য পণ্য নির্মাতা এবং পরীক্ষাগারের মধ্যে উত্তেজনা কমানো, যা মাঝে মাঝে বিদ্বেষপূর্ণ হয়ে উঠেছে. সদস্যদের মধ্যে বড় নেটওয়ার্ক-নিরাপত্তা সংস্থাগুলি রয়েছে — যার মধ্যে রয়েছে সিসকো সিস্টেম, ফোর্টিনেট, পালো অল্টো নেটওয়ার্ক এবং ওয়াচগার্ড — সেইসাথে স্পিরেন্ট এবং আইক্সিয়ার মতো পরীক্ষার সরঞ্জাম প্রস্তুতকারী এবং ইউরোপীয় অ্যাডভান্সড নেটওয়ার্কিং টেস্ট সেন্টার (EANTC) এবং ইউনিভার্সিটির মতো মূল্যায়নকারী নিউ হ্যাম্পশায়ার ইন্টারঅপারেবিলিটি ল্যাবরেটরি (UNH-IOL) এর।

ইন্টারনেট ইঞ্জিনিয়ারিং টাস্ক ফোর্স (আইইটিএফ) প্রক্রিয়ার অংশ হিসাবে সর্বশেষ স্ট্যান্ডার্ড ডকুমেন্ট প্রকাশ করা হলেও, চূড়ান্ত নির্দেশিকাগুলি এমন কোনও ইন্টারনেট মান হবে না যা সরঞ্জাম প্রস্তুতকারীদের অবশ্যই মেনে চলতে হবে, তবে পরীক্ষা পদ্ধতি এবং কনফিগারেশনগুলির একটি সাধারণ পদ্ধতি যা প্রজননযোগ্যতা এবং উন্নত করে। ফলাফল পরীক্ষার স্বচ্ছতা।

IETF দ্বারা প্রকাশিত ফায়ারওয়ালগুলির জন্য বর্তমান পরীক্ষার মানগুলি (RFC3511) 20 বছর বয়সী, এবং প্রযুক্তি নাটকীয়ভাবে পরিবর্তিত হয়েছে, NetSecOpen তার খসড়াতে বলেছে (RFC9411).

"নিরাপত্তা ফাংশন বাস্তবায়নগুলি অনুপ্রবেশ সনাক্তকরণ এবং প্রতিরোধ, হুমকি ব্যবস্থাপনা, এনক্রিপ্ট করা ট্র্যাফিকের বিশ্লেষণ এবং আরও অনেক কিছুতে বিকশিত এবং বৈচিত্র্যময় হয়েছে," খসড়াতে বলা হয়েছে। "ক্রমবর্ধমান গুরুত্বের একটি শিল্পে, নেটওয়ার্ক নিরাপত্তা ফাংশনগুলির ন্যায্য এবং যুক্তিসঙ্গত তুলনা সক্ষম করার জন্য সু-সংজ্ঞায়িত এবং পুনরুত্পাদনযোগ্য কী কর্মক্ষমতা সূচক (KPIs) ক্রমবর্ধমান প্রয়োজন।"

রিয়েল-ওয়ার্ল্ড টেস্ট কেস

NetSecOpen পরীক্ষাগুলি বাস্তবসম্মত নেটওয়ার্ক লোড এবং নিরাপত্তা হুমকির বিরুদ্ধে সর্বশেষ নেটওয়ার্ক-নিরাপত্তা যন্ত্রপাতিগুলিকে পিট করার জন্য বাস্তব-বিশ্বের ডেটা ব্যবহার করার লক্ষ্য রাখে। আক্রমণ ট্রাফিক পরীক্ষা সেট, উদাহরণস্বরূপ, গত দশকে আক্রমণকারীদের দ্বারা ব্যবহৃত সাধারণ দুর্বলতাগুলিকে একত্রিত করে৷

NetSecOpen খসড়া নির্দিষ্ট পরীক্ষার আর্কিটেকচার, IPv4 এবং IPv6 এর মধ্যে ট্র্যাফিক মিক্স এবং সক্ষম নিরাপত্তা বৈশিষ্ট্যগুলির সুপারিশ করে৷ যাইহোক, পরীক্ষার অন্যান্য দিকগুলির মধ্যে প্রয়োজনীয় উপাদানগুলি অন্তর্ভুক্ত রয়েছে, যেমন অনুকরণ করা ব্রাউজারগুলির ক্ষমতা, পরিচিত শোষণযোগ্য দুর্বলতার একটি নির্দিষ্ট উপসেটকে লক্ষ্য করে এমন ট্র্যাফিক আক্রমণ করা এবং অ্যাপ্লিকেশন ট্র্যাফিক, HTTPS অনুরোধ এবং দ্রুত UDP এর মতো বিভিন্ন থ্রুপুট পারফরম্যান্সের পরীক্ষা। ইন্টারনেট সংযোগ (QUIC) প্রোটোকল অনুরোধ।

নেটওয়ার্ক-নিরাপত্তা সংস্থা Palo Alto Network, NetSecOpen-এর একজন প্রতিষ্ঠাতা সদস্য, সক্রিয়ভাবে NetSecOpen-এর সাথে সহযোগিতা করে "পরীক্ষা তৈরি করতে এবং সেই পরীক্ষাগুলি ব্যবহার করে আমাদের ফায়ারওয়াল পরীক্ষায় সক্রিয়ভাবে অংশগ্রহণ করতে," Palo Alto নেটওয়ার্কের প্রোডাক্ট লাইন ম্যানেজমেন্টের পরিচালক সমরেশ নায়ার বলেছেন।

"পরীক্ষা প্রক্রিয়া ... স্বীকৃত পরীক্ষা ঘরগুলির সাথে মানসম্মত," তিনি বলেছেন। "গ্রাহকরা একইভাবে পরীক্ষা করা প্রমিত ফলাফল সহ বিভিন্ন পণ্য মূল্যায়ন করতে এটি ব্যবহার করতে পারেন।"

দুর্বলতার পরীক্ষার সেটগুলি আপডেট হওয়ার প্রক্রিয়াধীন রয়েছে, কারণ সাইবারসিকিউরিটি অ্যান্ড ইনফ্রাস্ট্রাকচার সিকিউরিটি এজেন্সি (সিআইএসএ) দেখিয়েছে যে ছোট, অ-ক্রিটিকাল দুর্বলতাগুলিকে একসঙ্গে কার্যকর আক্রমণে পরিণত করা যেতে পারে। সংস্থাগুলি পূর্বে এই দুর্বলতাগুলির অনেকগুলিকে একটি কম হুমকি হিসাবে খারিজ করেছিল, তবে CISA সংগৃহীত আক্রমণ চেইন ডেটা দেখায় যে আক্রমণকারীরা মানিয়ে নেবে৷

"অবশ্যই সেখানে একটি শ্রেণির CVE আছে যা আমরা অতীতে উপেক্ষা করতাম, এবং আমাদের সেগুলির প্রতি মনোযোগ দিতে হবে কারণ দুর্বলতাগুলি একসাথে করা হচ্ছে," মনকম্যান বলেছেন। "এটি সত্যিই আমাদের কাছে সবচেয়ে বড় চ্যালেঞ্জ হতে চলেছে, কারণ CISA KEV দুর্বলতার তালিকা বাড়তে পারে।"

ক্লাউড আপ নেক্সট

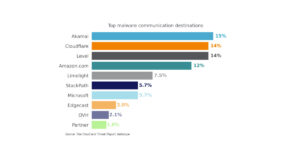

দুর্বলতার নতুন মিশ্রণগুলি ছাড়াও — যেমন হুমকির সেটগুলির উপর ফোকাস করা যেমন যেগুলি বর্তমানে শিক্ষা এবং স্বাস্থ্যসেবা খাতকে লক্ষ্য করে — NetSecOpen আক্রমণকারীদের দ্বারা ব্যবহৃত কমান্ড-এন্ড-কন্ট্রোল চ্যানেলগুলির সনাক্তকরণ, সেইসাথে প্রতিরোধের উপায়গুলি অন্তর্ভুক্ত করতে চাইছে সংক্রমণ এবং পার্শ্বীয় আন্দোলন।

ক্লাউড পরিবেশের নিরাপত্তা পরীক্ষা করা - যেমন বিতরণ করা ক্লাউড ফায়ারওয়াল এবং ওয়েব অ্যাপ্লিকেশন ফায়ারওয়াল - ভবিষ্যতের ব্লুপ্রিন্টে রয়েছে, ক্রিস ব্রাউন বলেছেন, UNH-IOL-এর প্রযুক্তিগত ব্যবস্থাপক, যা 2019 সালে NetSecOpen এ যোগদান করেছে.

"ক্লাউড ভাল-সংজ্ঞায়িত, উন্মুক্ত, এবং স্বচ্ছ মানগুলির জন্য NetSecOPEN এর মিশন পরিবর্তন করবে না, বরং বর্তমানে পরীক্ষা করা পণ্যগুলিকে প্রসারিত করবে," ব্রাউন বলেছেন। "অদূর ভবিষ্যতে, ক্লাউড কম্পিউটিংয়ের অনেক সুবিধা থাকা সত্ত্বেও নেটওয়ার্ক পরিধি প্রতিরক্ষা এখনও প্রয়োজনীয় হবে।"

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- ইভিএম ফাইন্যান্স। বিকেন্দ্রীভূত অর্থের জন্য ইউনিফাইড ইন্টারফেস। এখানে প্রবেশ করুন.

- কোয়ান্টাম মিডিয়া গ্রুপ। IR/PR প্রশস্ত। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ডেটা ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/dr-tech/network-security-testing-standard-nears-prime-time

- : আছে

- : হয়

- :না

- $ ইউপি

- 20

- 20 বছর

- 2017

- a

- করণীয়

- নিসৃষ্ঠ

- সক্রিয়ভাবে

- খাপ খাওয়ানো

- যোগ

- মেনে চলে

- অগ্রসর

- বিরুদ্ধে

- এজেন্সি

- লক্ষ্য

- লক্ষ্য

- অনুমতি

- এছাড়াও

- an

- বিশ্লেষণ

- এবং

- এবং অবকাঠামো

- যন্ত্রপাতি

- আবেদন

- অভিগমন

- পন্থা

- রয়েছি

- AS

- আ

- At

- আক্রমণ

- আক্রমন

- মনোযোগ

- BE

- কারণ

- পরিণত

- হয়েছে

- হচ্ছে

- উচ্চতার চিহ্ন

- মাপকাঠিতে

- সুবিধা

- মধ্যে

- বৃহত্তম

- ব্রায়ান

- আনে

- ব্রাউজার

- কিন্তু

- by

- CAN

- ক্ষমতা

- কেন্দ্র

- চেন

- চ্যালেঞ্জ

- পরিবর্তন

- পরিবর্তিত

- চ্যানেল

- ক্রিস

- CISA

- সিসকো

- সিসকো সিস্টেম

- শ্রেণী

- মেঘ

- ক্লাউড কম্পিউটিং

- সাধারণ

- কোম্পানি

- তুলনীয়

- কম্পিউটিং

- সংযোগ

- ঐক্য

- সৃষ্টি

- সৃষ্টি

- বর্তমান

- এখন

- গ্রাহকদের

- সাইবার নিরাপত্তা

- সাইবারসিকিউরিটি এবং অবকাঠামো সুরক্ষা সংস্থা

- উপাত্ত

- দশক

- প্রতিরক্ষা

- স্পষ্টভাবে

- প্রদর্শিত

- সত্ত্বেও

- সনাক্তকরণ

- ডিভাইস

- বিভিন্ন

- Director

- বণ্টিত

- বিচিত্র

- দলিল

- করছেন

- সম্পন্ন

- খসড়া

- নাটকীয়ভাবে

- আরাম

- প্রশিক্ষণ

- কার্যকর

- উপাদান

- সক্ষম করা

- সক্ষম করা

- এনক্রিপ্ট করা

- শেষ

- প্রকৌশল

- পরিবেশের

- উপকরণ

- থার (eth)

- ইউরোপিয়ান

- মূল্যায়ন

- মূল্যায়ন

- এমন কি

- চূড়ান্ত

- বিবর্তিত

- উদাহরণ

- নিষ্পন্ন

- কার্যনির্বাহী

- নির্বাহী পরিচালক

- বিস্তৃত করা

- ন্যায্য

- বৈশিষ্ট্য

- প্রতিক্রিয়া

- চূড়ান্ত

- ফায়ারওয়াল

- ফায়ারওয়াল

- দৃঢ়

- সংস্থাগুলো

- মনোযোগ

- জন্য

- বল

- সুদুর

- Fortinet

- প্রতিষ্ঠাতা

- ক্রিয়া

- ক্রিয়াকলাপ

- ভবিষ্যৎ

- সংগ্রহ করা

- পেয়ে

- চালু

- গ্রুপ

- হত্তয়া

- ক্রমবর্ধমান

- নির্দেশিকা

- ছিল

- হ্যাম্পশায়ার

- হার্ডওয়্যারের

- আছে

- he

- স্বাস্থ্যসেবা

- এখানে

- ঘর

- যাহোক

- HTTPS দ্বারা

- if

- গুরুত্ব

- উন্নত করা

- in

- অন্তর্ভুক্ত করা

- সুদ্ধ

- ক্রমবর্ধমানভাবে

- সূচক

- শিল্প

- সংক্রমণ

- পরিকাঠামো

- Internet

- আন্তঃক্রিয়া

- মধ্যে

- অনধিকারপ্রবেশ সনাক্তকরণ

- IT

- এর

- JPG

- চাবি

- রকম

- পরিচিত

- পরীক্ষাগার

- ল্যাবস

- বড়

- পরে

- সর্বশেষ

- ক্ষুদ্রতর

- লাইন

- তালিকা

- লোড

- খুঁজছি

- প্রস্তুতকর্তা

- ব্যবস্থাপনা

- পরিচালক

- অনেক

- মে..

- সদস্য

- সদস্য

- পদ্ধতি

- প্রণালী বিজ্ঞান

- হতে পারে

- মিশন

- দ্রবণ

- অধিক

- আন্দোলন

- প্যাচসমূহ

- বহু

- অবশ্যই

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্ক নিরাপত্তা

- নেটওয়ার্কিং

- নেটওয়ার্ক

- না

- নতুন

- পরবর্তী প্রজন্ম

- of

- পুরাতন

- on

- খোলা

- সংগঠন

- অন্যান্য

- আমাদের

- বাইরে

- পালো আল্টো

- অংশ

- অংশগ্রহণকারী

- দলগুলোর

- গত

- বেতন

- পিডিএফ

- কর্মক্ষমতা

- ক্রিয়াকাণ্ড

- PIT

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- নিরোধক

- প্রতিরোধ

- পূর্বে

- প্রধান

- প্রক্রিয়া

- পণ্য

- পণ্য

- উন্নতি

- প্রোটোকল

- প্রকাশিত

- দ্রুত

- বরং

- RE

- বাস্তব জগতে

- বাস্তবানুগ

- সত্যিই

- ন্যায্য

- বিশেষ পরামর্শ দেওয়া হচ্ছে

- অনুরোধ

- প্রয়োজনীয়

- আবশ্যকতা

- ফল

- ফলে এবং

- ফলাফল

- s

- বলেছেন

- সেক্টর

- নিরাপত্তা

- নিরাপত্তা হুমকি

- সেট

- সেট

- বিন্যাস

- প্রদর্শনী

- একভাবে

- কেবল

- ধীর

- ক্ষুদ্রতর

- So

- কিছু

- নির্দিষ্ট

- মান

- মান

- বিবৃত

- এখনো

- এমন

- সিস্টেম

- লক্ষ্য

- লক্ষ্যমাত্রা

- কার্য

- কার্যনির্বাহী দল

- কারিগরী

- প্রযুক্তিঃ

- পরীক্ষা

- প্রমাণিত

- পরীক্ষামূলক

- পরীক্ষা

- যে

- সার্জারির

- ভবিষ্যৎ

- সেখানে।

- তারা

- কিছু

- তৃতীয়

- তৃতীয় পক্ষগুলি

- এই

- এই বছর

- সেগুলো

- হুমকি

- হুমকি

- থ্রুপুট

- সময়

- থেকে

- একসঙ্গে

- সরঞ্জাম

- দিকে

- ট্রাফিক

- স্বচ্ছতা

- স্বচ্ছ

- বিশ্ববিদ্যালয়

- আপডেট

- ব্যবহার

- ব্যবহৃত

- ব্যবহার

- বৈচিত্র্য

- বিভিন্ন

- বিক্রেতারা

- সংস্করণ

- দুর্বলতা

- দুর্বলতা

- উপায়

- we

- ওয়েব

- ওয়েব অ্যাপ্লিকেশন

- আমরা একটি

- ভাল-সংজ্ঞায়িত

- কি

- কখন

- যে

- ইচ্ছা

- সঙ্গে

- কাজ

- would

- বছর

- বছর

- zephyrnet