আপস করা RIPE অ্যাকাউন্টের মাধ্যমে চুরি করা শত শত নেটওয়ার্ক অপারেটর শংসাপত্রগুলি সম্প্রতি ডার্ক ওয়েবে আবিষ্কৃত হয়েছে।

RIPE, মধ্যপ্রাচ্যের প্রতিটি দেশের পাশাপাশি ইউরোপ ও আফ্রিকার কিছু দেশের জন্য IP ঠিকানা এবং তাদের মালিকদের ডেটাবেস, দেরীতে একটি জনপ্রিয় টার্গেট হয়েছে কারণ আক্রমণকারীরা তথ্য সংগ্রহের জন্য অ্যাকাউন্ট লগইনগুলির সাথে আপস করেছে, সেখানকার গবেষকরা রিসিকিউরিটি এক ব্লগ পোস্টে ড.

“খারাপ অভিনেতারা RIPE এবং অন্যান্য পোর্টালে অর্জিত আপোসকৃত শংসাপত্রগুলি ব্যবহার করে অন্যান্য অ্যাপ্লিকেশন এবং পরিষেবাগুলির অনুসন্ধানের জন্য যেখানে শিকারের বিশেষ সুবিধা থাকতে পারে। আমাদের মূল্যায়নের উপর ভিত্তি করে, এই ধরনের কৌশলগুলি টার্গেট এন্টারপ্রাইজ এবং টেলিকম অপারেটরদের মধ্যে সফল নেটওয়ার্ক অনুপ্রবেশের সম্ভাবনা বাড়িয়ে দেয়,” বলেছেন শন লাভল্যান্ড, রিসিকিউরিটির সিওও, যা ফাঁস হওয়া প্রমাণপত্র খুঁজে পেয়েছে।

এই মাসের শুরুতে, অরেঞ্জ স্পেন একটি হ্যাকার BGP রাউটিং এবং একটি RPKI কনফিগারেশন ভুল কনফিগার করার জন্য কোম্পানির RIPE অ্যাকাউন্ট লঙ্ঘন করার পরে ইন্টারনেট বিভ্রাটের সম্মুখীন হয়৷

একটি বিবৃতিতে, RIPE বলেছে যে এটি একটি RIPE নেটওয়ার্ক সমন্বয় কেন্দ্র অ্যাক্সেস অ্যাকাউন্টের সমঝোতার তদন্ত করছে যা "অস্থায়ীভাবে" সেই অ্যাকাউন্টের জন্য "কিছু পরিষেবা" প্রভাবিত করেছে।

নেটওয়ার্ক ইঞ্জিনিয়াররা একটি "RIPE" লক্ষ্য

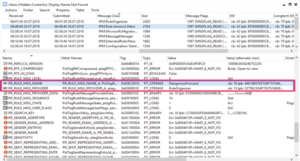

Resecurity Q1 2024-এ একটি বিস্তৃত পর্যবেক্ষণ অনুশীলন করেছে এবং ডার্ক ওয়েবে ফাঁস হওয়া শংসাপত্র সহ 716 জন আপোসকৃত RIPE NCC গ্রাহকদের চিহ্নিত করেছে। এই সংস্থাগুলির মধ্যে ইরানের একটি বৈজ্ঞানিক গবেষণা সংস্থা অন্তর্ভুক্ত ছিল; সৌদি আরব ভিত্তিক একটি আইসিটি প্রযুক্তি প্রদানকারী; ইরাক থেকে একটি সরকারী সংস্থা; এবং বাহরাইনের একটি অলাভজনক ইন্টারনেট এক্সচেঞ্জ।

মোট, রিসিকিউরিটি RIPE এবং APNIC, AFRINIC, এবং LACNIC সহ অন্যান্য আঞ্চলিক নেটওয়ার্ক জুড়ে 1,572 গ্রাহক অ্যাকাউন্টগুলি উন্মোচন করেছে, যারা সুপরিচিত পাসওয়ার্ড চুরিকারীদের জড়িত ম্যালওয়্যার কার্যকলাপের কারণে আপস করা হয়েছিল লাল লাইন, Vidar, Lumma, Azorult, এবং Taurus.

জিন ইউ, রিসিকিউরিটির সিইও, ব্যাখ্যা করেছেন যে আক্রমণকারীরা শুধুমাত্র RIPE অ্যাকাউন্টগুলি চুরি করেনি বরং অন্যান্য সুবিধাপ্রাপ্ত ব্যবহারকারীর শংসাপত্রগুলিও তুলে নিয়েছে৷ একবার তারা শিকারের কম্পিউটারে ম্যালওয়্যার ফেলে দিলে, আক্রমণকারীরা অন্যান্য পাসওয়ার্ড এবং ফর্মগুলিও বের করে দিতে সক্ষম হয়।

"তাই আমরা যা কিনেছি তাতে শুধুমাত্র RIPE (এবং অন্যান্য প্রতিষ্ঠান যারা আইপি বিক্রি করে) এর মধ্যে সীমাবদ্ধ নয়, অন্যান্য পরিষেবার জন্য [এছাড়াও] শংসাপত্রগুলি অন্তর্ভুক্ত করে" তিনি বলেন।

ইনফোস্টেলাররা নেটওয়ার্ক ইঞ্জিনিয়ার, আইএসপি/টেলিকম ইঞ্জিনিয়ার, ডেটা সেন্টার টেকনিশিয়ান এবং বিশেষ করে আউটসোর্সিং কোম্পানিগুলিকে লক্ষ্য করে।

“সবচেয়ে বড় রেজিস্ট্রি হিসেবে, এটা বোঝায় যে RIPE-তে সবচেয়ে বড় শিকার পুল থাকবে। তাই, এটা বলা কঠিন যে এই রেজিস্ট্রিটি তার বৈশ্বিক সমকক্ষদের চেয়ে ইচ্ছাকৃতভাবে লক্ষ্যবস্তু করা হয়েছে কি না,” রিসিকিউরিটি তার ব্লগে বলেছে।

ক্রিটিক্যাল লিগ্যাসি সিস্টেম

এলিয়ট উইলকস, অ্যাডভান্সড সাইবার ডিফেন্স সিস্টেমের CTO, উল্লেখ করেছেন যে শংসাপত্র চুরি মধ্যপ্রাচ্যে এবং বিশ্বব্যাপী একটি ব্যাপক সমস্যা।

"যে সংস্থাগুলি ইঞ্জিনিয়ারিং কাজগুলি সম্পূর্ণ করার জন্য ঠিকাদার এবং দূরবর্তী কর্মীদের ব্যবহার করে তাদের অবশ্যই তাদের সুবিধাপ্রাপ্ত অ্যাক্সেস রক্ষা করার জন্য সরঞ্জামগুলি স্থাপন করতে হবে," তিনি বলেছেন। "এই কোম্পানিগুলিতে, ইঞ্জিনিয়ারদের প্রায়শই সমালোচনামূলক উত্তরাধিকার সিস্টেমে উন্নত বা প্রশাসক অ্যাক্সেস থাকবে।"

উইলকস পরামর্শ দেন যে কার্যকরী বিশেষাধিকারপ্রাপ্ত অ্যাক্সেস ম্যানেজমেন্ট সরঞ্জামগুলি সময়-সীমাবদ্ধ শংসাপত্রগুলি স্থাপন করার জন্য জাস্ট-ইন-টাইম (JIT) অ্যাক্সেস ব্যবহার করা উচিত, যা চুরি হওয়া শংসাপত্রগুলি শোষণ করা যেতে পারে এমন সময়ের উইন্ডোকে সংকুচিত করে।

পল লুইস, নমিনেটের সিআইএসও, ডোমেন নামের জন্য ইউকে-এর অফিসিয়াল রেজিস্ট্রি, সতর্ক করে যে RIPE গ্রাহকদের তাদের কর্পোরেট নিরাপত্তার দায়িত্ব নিতে হবে।

“কি মজার বিষয় হল এই ঘটনাটি কীভাবে পরিষেবাগুলির কেন্দ্রীকরণকে লাভবান করেছে, যেমন RIPE NCC পোর্টাল৷ যদিও আমরা বিজিপি বা RPKI-এর মতো গুরুত্বপূর্ণ পরিষেবাগুলিকে কেন্দ্রীভূত করতে পারি এবং সেগুলিকে আউটসোর্স করতে পারি, এর মানে এই নয় যে কোনও সংস্থা সম্পূর্ণভাবে ঝুঁকি আউটসোর্স করতে পারে। তাদের এটি স্বীকার করতে হবে এবং সঠিক নিয়ন্ত্রণ বাস্তবায়ন করতে হবে,” তিনি বলেছিলেন।

লুইস যোগ করেছেন: “সুবিধাপ্রাপ্ত ব্যবহারকারীদের নিরাপত্তা ঝুঁকি সম্পর্কে সচেতন হতে হবে যা মূল আউটসোর্সিং পরিস্থিতিতে উপস্থিত হতে পারে এবং এই পরিষেবাগুলি ব্যবহার করার সময় যথাযথ যথাযথ অধ্যবসায় ব্যবহার করতে হবে। এই ধরনের পরিস্থিতিতে শক্তিশালী প্রমাণীকরণ আবশ্যক।"

অরেঞ্জ এস্পানা কেস নিন। "অবশেষে, এটি সমস্ত মৌলিক বিষয়গুলিতে ফিরে আসে। অরেঞ্জ এস্পানা অত্যন্ত মৌলিক পাসওয়ার্ড ব্যবহার করছে বলে মনে হচ্ছে এবং এটিও মনে হবে [এটি] মাল্টি-ফ্যাক্টর প্রমাণীকরণ সক্ষম করেনি এবং [তাতে] মৌলিক নিরাপত্তা স্বাস্থ্যবিধির অভাব ছিল,” লুইস বলেছেন।

ফাঁস এবং সাইবার আক্রমণ

IDC META (মধ্যপ্রাচ্য, তুরস্ক এবং আফ্রিকা) অনুসারে, সাম্প্রতিক সময়ে মধ্যপ্রাচ্যে ম্যালওয়্যার-জনিত সাইবার আক্রমণের সংখ্যা বেড়েছে। META-তে 65%-এর বেশি CISO-তে রিপোর্ট করা হয়েছে, ম্যালওয়্যার বৃদ্ধি পেয়েছে IDC এর 2024 নিরাপত্তা সমীক্ষা, ফিশিং আক্রমণ, শংসাপত্র ফাঁস, এবং সামাজিক প্রকৌশলের উদ্ধৃতি।

আইডিসি মিডল ইস্টের সহযোগী গবেষণা পরিচালক শিল্পি হান্ডা বলেন, “প্রমাণপত্র ফাঁসের কারণে এই ধরনের আক্রমণ মধ্যপ্রাচ্যে খুবই সাধারণ হয়ে উঠছে।

তিনি বলেছেন যে শংসাপত্র ফাঁস আক্রমণকারীদের লগইন বিশদ সরবরাহ করে যা শংসাপত্র স্টাফিং, বিশেষাধিকার বৃদ্ধি এবং প্রমাণীকরণ বাইপাসের জন্য ব্যবহার করা যেতে পারে। চুরি হওয়া শংসাপত্র, বিশেষত সুবিধাপ্রাপ্ত ব্যবহারকারীদের কাছ থেকে, নেটওয়ার্কগুলির মধ্যে পার্শ্বীয় আন্দোলন সক্ষম করে এবং গুরুত্বপূর্ণ নিরাপত্তা ঝুঁকি তৈরি করে।

ডার্ক রিডিং আরও মন্তব্যের জন্য RIPE-এর সাথে যোগাযোগ করেছে।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- : আছে

- : হয়

- :না

- 1

- 2024

- a

- সক্ষম

- একেবারে

- প্রবেশ

- অ্যাক্সেস ম্যানেজমেন্ট

- হিসাব

- অ্যাকাউন্টস

- স্বীকার করা

- অর্জিত

- দিয়ে

- কার্যকলাপ

- অভিনেতা

- যোগ

- ঠিকানাগুলি

- অ্যাডমিন

- অগ্রসর

- আক্রান্ত

- আফ্রিকা

- পর

- এজেন্সি

- সব

- এছাড়াও

- an

- এবং

- অ্যাপ্লিকেশন

- রয়েছি

- উত্থিত

- AS

- মূল্যায়ন

- সহযোগী

- At

- আক্রমন

- প্রমাণীকরণ

- সচেতন

- পিছনে

- খারাপ

- বাহরাইন

- ভিত্তি

- মৌলিক

- মূলতত্ব

- BE

- মানানসই

- হয়েছে

- ব্লগ

- কিন্তু

- পার্শ্বপথ

- CAN

- কেস

- সতর্কতা

- কেন্দ্র

- কেঁদ্রীকরণ

- কেন্দ্রীভূত করা

- কেন্দ্র

- সিইও

- মতভেদ

- CISO

- উদ্ধৃত

- আসে

- মন্তব্য

- সাধারণ

- কোম্পানি

- কোম্পানি

- সম্পূর্ণ

- আপস

- সংকটাপন্ন

- কম্পিউটার

- পরিচালিত

- কনফিগারেশন

- ঠিকাদার

- নিয়ন্ত্রণগুলি

- ঘুঘুধ্বনি

- সমন্বয়

- কর্পোরেট

- ঠিক

- পারা

- দেশ

- ক্রেডিটেনটিয়াল

- শংসাপত্রের স্টাফিং

- পরিচয়পত্র

- সংকটপূর্ণ

- CTO

- ক্রেতা

- গ্রাহকদের

- সাইবার

- cyberattacks

- অন্ধকার

- ডার্ক ওয়েব

- উপাত্ত

- তথ্য কেন্দ্র

- ডেটাবেস

- প্রতিরক্ষা

- স্থাপন

- বিস্তারিত

- করিনি

- কঠিন

- অধ্যবসায়

- Director

- আবিষ্কৃত

- doesn

- ডোমেইন

- DOMAIN নাম

- বাদ

- কারণে

- পূর্ব

- কার্যকর

- উবু

- সক্ষম করা

- প্রকৌশল

- প্রকৌশলী

- উদ্যোগ

- সম্পূর্ণরূপে

- তীব্রতাবৃদ্ধি

- বিশেষত

- থার (eth)

- ইউরোপ

- প্রতি

- বিনিময়

- ব্যায়াম

- ব্যাখ্যা

- শোষিত

- ব্যাপক

- অত্যন্ত

- জন্য

- ফর্ম

- পাওয়া

- মূল

- থেকে

- অধিকতর

- সংগ্রহ করা

- বিশ্বব্যাপী

- বিশ্বব্যাপী

- সরকার

- হ্যাকার

- আছে

- he

- কিভাবে

- HTTPS দ্বারা

- আইসিটি

- আইডিসি

- চিহ্নিত

- বাস্তবায়ন

- in

- ঘটনা

- অন্তর্ভুক্ত

- অন্তর্ভুক্ত

- সুদ্ধ

- বৃদ্ধি

- তথ্য

- মজাদার

- Internet

- মধ্যে

- ঘটিত

- IP

- আইপি ঠিকানা

- ইরান

- ইরাক

- সমস্যা

- IT

- এর

- জে আই টি JIT

- JPG

- চাবি

- উদাসীন

- বৃহত্তম

- বিলম্বে

- লিকস

- উত্তরাধিকার

- leveraged

- লুইস

- উত্তোলিত

- মত

- সীমিত

- লগইন

- লগইন

- তৈরি করে

- ম্যালওয়্যার

- ব্যবস্থাপনা

- পরিচালন সরঞ্জাম

- মে..

- গড়

- মেটা

- মধ্যম

- মধ্যপ্রাচ্যে

- পর্যবেক্ষণ

- মাস

- অধিক

- আন্দোলন

- মাল্টি-ফ্যাক্টর প্রমাণীকরণ

- অবশ্যই

- আছে-আবশ্যক

- নাম

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্ক

- নোট

- of

- কর্মকর্তা

- প্রায়ই

- on

- একদা

- কেবল

- অপারেটর

- অপারেটরদের

- or

- কমলা

- ক্রম

- সংগঠন

- সংগঠন

- অন্যান্য

- আমাদের

- বিভ্রাট

- আউটসোর্স

- আউটসোর্সিং

- মালিকদের

- বিশেষ

- পাসওয়ার্ড

- পাসওয়ার্ড

- সহকর্মীরা

- ফিশিং

- ফিশিং আক্রমণ

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- পুকুর

- জনপ্রিয়

- পোর্টাল

- বর্তমান

- সুবিধা

- সুবিধাপ্রাপ্ত

- সঠিক

- রক্ষা করা

- প্রদান

- প্রদানকারী

- কেনা

- Q1

- পড়া

- সাম্প্রতিক

- সম্প্রতি

- আঞ্চলিক

- রেজিস্ট্রি

- দূরবর্তী

- রিপোর্ট

- গবেষণা

- গবেষকরা

- দায়িত্ব

- ঝুঁকি

- ঝুঁকি

- প্রমাথী

- s

- বলেছেন

- বিক্রয়

- সৌদি

- সৌদি আরব

- বলা

- বলেছেন

- বৈজ্ঞানিক

- বৈজ্ঞানিক গবেষণা

- নিরাপত্তা

- নিরাপত্তা ঝুঁকি

- মনে

- করলো

- বিক্রি

- অনুভূতি

- সেবা

- শন

- উচিত

- গুরুত্বপূর্ণ

- অবস্থা

- পরিস্থিতিতে

- সামাজিক

- সামাজিক প্রকৌশলী

- কিছু

- দণ্ড

- বিবৃতি

- উত্তরী

- অপহৃত

- শক্তিশালী

- ঠাসাঠাসি

- সফল

- এমন

- প্রস্তাব

- দেখা দেয় দুটো কারণে

- সিস্টেম

- T

- কার্যপদ্ধতি

- গ্রহণ করা

- লক্ষ্য

- লক্ষ্যবস্তু

- কাজ

- বৃষরাশি

- প্রযুক্তিঃ

- টেলিকম

- চেয়ে

- যে

- সার্জারির

- অধিকার

- যুক্তরাজ্য

- চুরি

- তাদের

- তাহাদিগকে

- সেখানে।

- অতএব

- এইগুলো

- তারা

- এই

- সময়

- থেকে

- সরঞ্জাম

- মোট

- তুরস্ক

- আদর্শ

- ধরনের

- Uk

- পরিণামে

- উন্মোচিত

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহার

- খুব

- মাধ্যমে

- শিকার

- ছিল

- we

- ওয়েব

- আমরা একটি

- সুপরিচিত

- ছিল

- কি

- কখন

- কিনা

- যে

- যখন

- হু

- কেন

- ইচ্ছা

- জানলা

- সঙ্গে

- মধ্যে

- would

- zephyrnet