আমাজন রেডশিফ্ট স্কেলে দ্রুত, সহজ এবং নিরাপদ ক্লাউড ডেটা গুদামজাতকরণের মাধ্যমে অন্তর্দৃষ্টিতে আপনার সময়কে ত্বরান্বিত করে। হাজার হাজার গ্রাহক আমাজন রেডশিফ্টের উপর নির্ভর করে এক্সাবাইট ডেটা বিশ্লেষণ করতে এবং জটিল বিশ্লেষণাত্মক প্রশ্ন চালাতে।

আপনি একটি আপনার ডেটা বিশ্লেষণ করতে আপনার পছন্দের SQL ক্লায়েন্ট ব্যবহার করতে পারেন আমাজন রেডশিফ্ট তথ্য ভাণ্ডার. বিদ্যমান ব্যবহারকারীর শংসাপত্রগুলি পুনঃব্যবহার করতে এবং অতিরিক্ত ব্যবহারকারী সেটআপ এবং কনফিগারেশন এড়াতে Redshift ডেটা গুদামের সাথে সংযোগ করতে একটি পরিচয় প্রদানকারী (IdP) বা একক সাইন-অন (SSO) শংসাপত্র ব্যবহার করে নির্বিঘ্নে সংযোগ করুন৷ ব্যবহার ভূমিকা-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণ (RBAC), আপনি Amazon Redshift-এ ব্যবহারকারীর বিশেষাধিকার, ডাটাবেস অনুমতি এবং নিরাপত্তা অনুমতির ব্যবস্থাপনাকে সহজ করতে পারেন। আপনি একটি সিস্টেম মনিটর বা ডাটাবেস অ্যাডমিনিস্ট্রেটরের মতো উন্নত অনুমতিগুলির একটি সেট সংজ্ঞায়িত করতে রেডশিফ্ট ডাটাবেস ভূমিকাও ব্যবহার করতে পারেন।

ব্যবহার এডাব্লুএস আইডেন্টিটি এবং অ্যাক্সেস ম্যানেজমেন্ট (IAM) RBAC-এর সাথে, সংস্থাগুলি ব্যবহারকারী পরিচালনাকে সহজ করতে পারে কারণ আপনাকে আর ব্যবহারকারী তৈরি করতে এবং ম্যানুয়ালি ডাটাবেস ভূমিকাতে তাদের ম্যাপ করতে হবে না। আপনি আইডিপি গ্রুপ বা আইএএম ভূমিকার জন্য একটি প্রধান ট্যাগ হিসাবে ম্যাপ করা ডাটাবেস ভূমিকা সংজ্ঞায়িত করতে পারেন, তাই Redshift ডাটাবেস ভূমিকা এবং ব্যবহারকারী যারা সেই IdP গ্রুপের সদস্য তাদের ডাটাবেস ভূমিকা স্বয়ংক্রিয়ভাবে মঞ্জুর করা হয়।

এর আগে 2023 সালে, আমরা Okta ইন্টিগ্রেশনের জন্য সমর্থন চালু করেছে সঙ্গে অ্যামাজন রেডশিফ্ট সার্ভারহীন ডাটাবেস ভূমিকা ব্যবহার করে। এই পোস্টে, আমরা IdP হিসাবে Okta-কে ফোকাস করি এবং Redshift Query Editor v2 ব্যবহার করে এবং SQL Workbench/J-এর মতো SQL ক্লায়েন্টদের সাথে Okta-এর সাথে একটি Redshift প্রভিশন করা ক্লাস্টার সংহত করার জন্য ধাপে ধাপে নির্দেশিকা প্রদান করি। আপনি Amazon-এর JDBC, ODBC, বা Python ড্রাইভার ব্যবহার করে যেকোন অ্যাপ্লিকেশন বা টুলের সাথে Azure Active Directory বা Ping-এর মতো অন্যান্য IdP প্রদানকারীর সাথে এই প্রক্রিয়াটি ব্যবহার করতে পারেন।

সম্প্রতি আমরাও ঘোষণা করেছি আমাজন রেডশিফ্ট AWS IAM আইডেন্টিটি সেন্টারের সাথে একীকরণ, সমর্থন বিশ্বস্ত পরিচয় প্রচার, আপনাকে ব্যবহার করার অনুমতি দেয় থার্ড-পার্টি আইডেন্টিটি প্রোভাইডার (আইডিপি) যেমন Microsoft Entra ID (Azure AD), Okta, Ping, এবং OneLogin। এই ইন্টিগ্রেশন অ্যামাজন রেডশিফ্ট ব্যবহারকারীদের জন্য প্রমাণীকরণ এবং অনুমোদন প্রক্রিয়াকে সহজ করে তোলে ক্যোয়ারী এডিটর V2 or আমাজন কুইকসাইট, তাদের জন্য নিরাপদে আপনার ডেটা গুদাম অ্যাক্সেস করা সহজ করে তোলে। AWS IAM আইডেন্টিটি সেন্টার সিস্টেম ফর ক্রস-ডোমেন আইডেন্টিটি ম্যানেজমেন্ট (SCIM) 2.0 প্রোটোকল ব্যবহার করে Okta থেকে স্বয়ংক্রিয় ব্যবহারকারী এবং গোষ্ঠীর ব্যবস্থা করে। এই ইন্টিগ্রেশনটি AWS IAM আইডেন্টিটি সেন্টারে সঠিক এবং আপ-টু-ডেট তথ্য নিশ্চিত করে দুটি পরিষেবার মধ্যে তথ্যের বিরামহীন সিঙ্ক্রোনাইজেশনের অনুমতি দেয়। নির্দেশ করে নির্বিঘ্ন একক সাইন-অনের জন্য AWS IAM আইডেন্টিটি সেন্টার ব্যবহার করে Amazon Redshift Query Editor V2 এর সাথে Okta ইন্টিগ্রেট করুন আইডেন্টিটি প্রোভাইডার হিসাবে IDC এবং Okta-এর সাথে ইন্টিগ্রেশন ব্যবহার করে Amazon Redshift-এ একক সাইন-অন (SSO) সেট আপ করার বিষয়ে আরও জানতে ব্লগ পোস্ট করুন।

আপনি যদি Amazon Redshift ডাটাবেস ভূমিকাগুলির সাথে IAM-ভিত্তিক একক সাইন-অন ব্যবহার করতে আগ্রহী হন তবে আপনি এই ব্লগটি পড়া চালিয়ে যেতে পারেন।

সমাধান ওভারভিউ

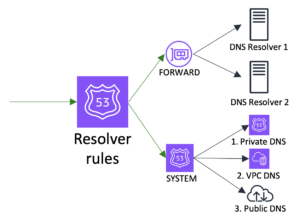

নিম্নলিখিত চিত্রটি ফেডারেটেড আইএএম ভূমিকা এবং স্বয়ংক্রিয় ডাটাবেস ভূমিকা ম্যাপিং ব্যবহার করে একটি রেডশিফ্ট প্রভিশনড ক্লাস্টার সহ Okta-এর প্রমাণীকরণ প্রবাহকে চিত্রিত করে।

কর্মপ্রবাহে নিম্নলিখিত পদক্ষেপগুলি রয়েছে:

- হয় ব্যবহারকারী তাদের ব্রাউজারে একটি আইডিপি অ্যাপ বেছে নেয়, অথবা এসকিউএল ক্লায়েন্ট আইডিপি (ওকটা) এর কাছে একটি ব্যবহারকারী প্রমাণীকরণের অনুরোধ শুরু করে।

- একটি সফল প্রমাণীকরণের পরে, Okta প্রধান ট্যাগ সমন্বিত একটি SAML দাবি সহ AWS ফেডারেশন এন্ডপয়েন্টে একটি অনুরোধ জমা দেয়।

- AWS ফেডারেশন এন্ডপয়েন্ট SAML দাবীকে বৈধ করে এবং আহ্বান করে AWS নিরাপত্তা টোকেন পরিষেবা (AWS STS) API

AssumeRoleWithSAML. SAML দাবীতে আইডিপি ব্যবহারকারী এবং গোষ্ঠীর তথ্য রয়েছে যা এতে সংরক্ষণ করা হয়RedshiftDbUserএবংRedshiftDbRolesপ্রধান ট্যাগ, যথাক্রমে। অস্থায়ী IAM শংসাপত্রগুলি SQL ক্লায়েন্টে ফেরত দেওয়া হয় বা, যদি Query Editor v2 ব্যবহার করে, ব্যবহারকারীর ব্রাউজারটিকে অস্থায়ী IAM শংসাপত্র ব্যবহার করে Query Editor v2 কনসোলে পুনঃনির্দেশিত করা হয়। - অস্থায়ী IAM শংসাপত্রগুলি SQL ক্লায়েন্ট বা Query Editor v2 দ্বারা Redshift API কল করার জন্য ব্যবহার করা হয়

GetClusterCredentialsWithIAM. এই API ব্যবহারকারীর অন্তর্গত ব্যবহারকারী এবং ডাটাবেসের ভূমিকা নির্ধারণ করতে প্রধান ট্যাগ ব্যবহার করে। একটি যুক্ত ডাটাবেস ব্যবহারকারী তৈরি করা হয় যদি ব্যবহারকারী প্রথমবার সাইন ইন করে এবং স্বয়ংক্রিয়ভাবে ম্যাচিং ডাটাবেস ভূমিকা মঞ্জুর করা হয়। SQL ক্লায়েন্টে একটি অস্থায়ী পাসওয়ার্ড ফেরত দেওয়া হয়। - ডাটাবেস ব্যবহারকারী এবং অস্থায়ী পাসওয়ার্ড ব্যবহার করে, SQL ক্লায়েন্ট বা Query Editor v2 Amazon Redshift-এর সাথে সংযোগ করে। লগইন করার পরে, ব্যবহারকারী Redshift ডাটাবেস ভূমিকার উপর ভিত্তি করে অনুমোদিত হয় যা ধাপ 4 এ বরাদ্দ করা হয়েছিল।

পূর্বশর্ত

এই সমাধান সেট আপ করার জন্য আপনার নিম্নলিখিত পূর্বশর্ত প্রয়োজন:

Query Editor v2 ব্যবহার করে ফেডারেটেড ব্যবহারকারী হিসাবে একটি Redshift প্রভিশনড ক্লাস্টারের সাথে সংযোগ করুন

Query Editor v2 ব্যবহার করে সংযোগ করতে, নিম্নলিখিত পদক্ষেপগুলি সম্পূর্ণ করুন:

- বিভাগে বর্ণিত সমস্ত পদক্ষেপ অনুসরণ করুন আপনার Okta অ্যাপ্লিকেশন সেট আপ করুন এবং AWS কনফিগারেশন সেট আপ করুন নিম্নলিখিত পোস্ট.

- Amazon Redshift অ্যাক্সেস IAM নীতির জন্য, ব্যবহার করতে নিম্নলিখিত JSON দিয়ে নীতি প্রতিস্থাপন করুন৷

GetClusterCredentialsWithIAMএপিআই:

এখন আপনি Query Editor v2 এবং ফেডারেটেড লগইন ব্যবহার করে আপনার Redshift প্রভিশনড ক্লাস্টারে সংযোগ করতে প্রস্তুত।

- Okta থেকে SSO URL ব্যবহার করুন এবং আপনার ব্যবহারকারীর শংসাপত্রের সাথে আপনার Okta অ্যাকাউন্টে লগ ইন করুন। এই ডেমোর জন্য, আমরা ব্যবহারকারী ইথানের সাথে লগ ইন করি।

- ক্যোয়ারী এডিটর v2-এ, আপনার রেডশিফ্ট প্রভিশনড ক্লাস্টার (ডান-ক্লিক) বেছে নিন এবং বেছে নিন সংযোগ তৈরি করুন.

- জন্য প্রমাণীকরণ, নির্বাচন করুন আপনার IAM পরিচয় ব্যবহার করে অস্থায়ী শংসাপত্র.

- জন্য ডেটাবেস, আপনি সংযোগ করতে চান ডাটাবেস নাম লিখুন.

- বেছে নিন সংযোগ তৈরি করুন.

- আপনি একটি ফেডারেটেড ব্যবহারকারী হিসাবে লগ ইন করেছেন তা যাচাই করতে এবং বর্তমান সেশনের জন্য সেই ব্যবহারকারীর সাথে যুক্ত ভূমিকার তালিকা পেতে নিম্নলিখিত কমান্ডটি চালান:

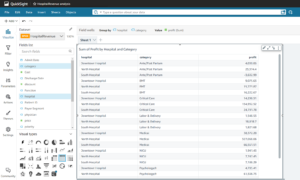

কারণ ইথান বিক্রয় গোষ্ঠীর অংশ এবং টেবিলগুলিতে অ্যাক্সেস করার অনুমতি দেওয়া হয়েছে৷ sales_schema, তিনি কোনো সমস্যা ছাড়াই সেই টেবিলগুলি অ্যাক্সেস করতে সক্ষম হওয়া উচিত। যাইহোক, যদি তিনি টেবিলে প্রবেশ করার চেষ্টা করেন finance_schema, তিনি একটি অনুমতি অস্বীকৃত ত্রুটি পাবেন কারণ ইথান ওকতার আর্থিক গোষ্ঠীর অংশ নয়৷

একটি তৃতীয় পক্ষের ক্লায়েন্টের মাধ্যমে একটি ফেডারেটেড ব্যবহারকারী হিসাবে একটি Redshift প্রভিশনড ক্লাস্টারের সাথে সংযোগ করুন৷

একটি তৃতীয় পক্ষের ক্লায়েন্টের মাধ্যমে একটি ফেডারেটেড ব্যবহারকারী হিসাবে সংযোগ করতে, নিম্নলিখিত পদক্ষেপগুলি সম্পূর্ণ করুন:

- ধাপ 1 এবং 2 অনুসরণ করুন যা উপরের বিভাগে বর্ণিত হয়েছে (কোয়েরি এডিটর v2 ব্যবহার করে ফেডারেটেড ব্যবহারকারী হিসাবে একটি Redshift প্রভিশনড ক্লাস্টারের সাথে সংযোগ করুন)।

- ব্যবহার রেডশিফ্ট জেডিবিসি ড্রাইভার v2.1.0.18 এবং তার উপরে কারণ এটি IAM গ্রুপ ফেডারেশনের সাথে প্রমাণীকরণ সমর্থন করে। URL এর জন্য, লিখুন

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.উদাহরণ স্বরূপ,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

পূর্ববর্তী URL-এ, groupfederation একটি বাধ্যতামূলক প্যারামিটার যা আপনাকে Redshift প্রভিশনড ক্লাস্টারের জন্য IAM শংসাপত্রের সাথে প্রমাণীকরণ করতে দেয়। ছাড়া groupfederation প্যারামিটার, এটি Redshift ডাটাবেস ভূমিকা ব্যবহার করবে না।

- জন্য ব্যবহারকারীর নাম এবং পাসওয়ার্ড, আপনার Okta শংসাপত্র লিখুন।

- বর্ধিত বৈশিষ্ট্য সেট আপ করতে, বিভাগে 4-9 ধাপ অনুসরণ করুন এসকিউএল ক্লায়েন্ট কনফিগার করুন (এসকিউএল ওয়ার্কবেঞ্চ/জে) নিম্নলিখিত পোস্ট.

ব্যবহারকারী ইথান অ্যাক্সেস করতে সক্ষম হবে sales_schema টেবিল যদি ইথান টেবিলে অ্যাক্সেস করার চেষ্টা করে finance_schema, তিনি একটি অনুমতি অস্বীকার ত্রুটি পাবেন.

সমস্যা সমাধান

আপনার সংযোগ কাজ না করলে, নিম্নলিখিত বিবেচনা করুন:

- ড্রাইভার লগ ইন সক্ষম করুন. নির্দেশাবলীর জন্য, দেখুন লগিং কনফিগার করুন.

- সর্বশেষ ব্যবহার নিশ্চিত করুন Amazon Redshift JDBC ড্রাইভার সংস্করণ।

- Okta-তে অ্যাপ্লিকেশন সেট আপ করার সময় আপনি যদি ত্রুটি পেয়ে থাকেন তবে নিশ্চিত করুন যে আপনার অ্যাডমিন অ্যাক্সেস আছে।

- আপনি যদি এসকিউএল ক্লায়েন্টের মাধ্যমে প্রমাণীকরণ করতে পারেন কিন্তু একটি অনুমতি সমস্যা পান বা অবজেক্ট দেখতে না পান, তাহলে ভূমিকাটির প্রাসঙ্গিক অনুমতি দিন।

পরিষ্কার কর

আপনি সমাধানটি পরীক্ষা করার পরে, ভবিষ্যতের চার্জ এড়াতে সংস্থানগুলি পরিষ্কার করুন:

- Redshift প্রভিশন করা ক্লাস্টার মুছুন।

- IAM ভূমিকা, IAM IdPs এবং IAM নীতিগুলি মুছুন৷

উপসংহার

এই পোস্টে, আমরা ফেডারেটেড IAM ভূমিকা এবং স্বয়ংক্রিয় ডাটাবেস রোল ম্যাপিংয়ের সাহায্যে Redshift Query Editor v2 এবং SQL Workbench/J ব্যবহার করে Okta-এর সাথে একটি Redshift প্রভিশনড ক্লাস্টারকে একীভূত করার জন্য ধাপে ধাপে নির্দেশনা প্রদান করেছি। আপনি অন্যান্য SQL ক্লায়েন্ট (যেমন DBeaver বা DataGrip) এর সাথে অনুরূপ সেটআপ ব্যবহার করতে পারেন। আমরা এটাও দেখিয়েছি যে কীভাবে অকটা গ্রুপের সদস্যতা স্বয়ংক্রিয়ভাবে রেডশিফ্ট প্রভিশন করা ক্লাস্টার রোলগুলির সাথে রোল-ভিত্তিক প্রমাণীকরণ নির্বিঘ্নে ব্যবহার করার জন্য ম্যাপ করা হয়।

আপনার কোন প্রতিক্রিয়া বা প্রশ্ন থাকলে, মন্তব্যে তাদের ছেড়ে দিন.

লেখক সম্পর্কে

দেবু পান্ডা AWS-এর একজন সিনিয়র ম্যানেজার, প্রোডাক্ট ম্যানেজমেন্ট। তিনি বিশ্লেষণ, অ্যাপ্লিকেশন প্ল্যাটফর্ম এবং ডাটাবেস প্রযুক্তিতে একজন শিল্প নেতা এবং আইটি জগতে তার 25 বছরেরও বেশি অভিজ্ঞতা রয়েছে।

দেবু পান্ডা AWS-এর একজন সিনিয়র ম্যানেজার, প্রোডাক্ট ম্যানেজমেন্ট। তিনি বিশ্লেষণ, অ্যাপ্লিকেশন প্ল্যাটফর্ম এবং ডাটাবেস প্রযুক্তিতে একজন শিল্প নেতা এবং আইটি জগতে তার 25 বছরেরও বেশি অভিজ্ঞতা রয়েছে।

রঞ্জন বর্মণ AWS-এর একজন অ্যানালিটিক্স বিশেষজ্ঞ সলিউশন আর্কিটেক্ট। তিনি অ্যামাজন রেডশিফ্টে বিশেষজ্ঞ এবং গ্রাহকদের মাপযোগ্য বিশ্লেষণাত্মক সমাধান তৈরি করতে সহায়তা করেন। বিভিন্ন ডাটাবেস এবং ডেটা গুদামজাতকরণ প্রযুক্তিতে তার 16 বছরেরও বেশি অভিজ্ঞতা রয়েছে। তিনি ক্লাউড সমাধানগুলির সাথে গ্রাহকদের সমস্যাগুলি স্বয়ংক্রিয় এবং সমাধানের বিষয়ে উত্সাহী৷

রঞ্জন বর্মণ AWS-এর একজন অ্যানালিটিক্স বিশেষজ্ঞ সলিউশন আর্কিটেক্ট। তিনি অ্যামাজন রেডশিফ্টে বিশেষজ্ঞ এবং গ্রাহকদের মাপযোগ্য বিশ্লেষণাত্মক সমাধান তৈরি করতে সহায়তা করেন। বিভিন্ন ডাটাবেস এবং ডেটা গুদামজাতকরণ প্রযুক্তিতে তার 16 বছরেরও বেশি অভিজ্ঞতা রয়েছে। তিনি ক্লাউড সমাধানগুলির সাথে গ্রাহকদের সমস্যাগুলি স্বয়ংক্রিয় এবং সমাধানের বিষয়ে উত্সাহী৷

মণীশ শর্মা বড় আকারের ডেটা গুদাম এবং বিশ্লেষণ সমাধান ডিজাইন এবং বাস্তবায়নের এক দশকেরও বেশি অভিজ্ঞতা সহ AWS-এর একজন সিনিয়র ডেটাবেস প্রকৌশলী৷ তিনি বিভিন্ন অ্যামাজন রেডশিফ্ট অংশীদার এবং গ্রাহকদের সাথে আরও ভাল ইন্টিগ্রেশন চালানোর জন্য সহযোগিতা করেন।

মণীশ শর্মা বড় আকারের ডেটা গুদাম এবং বিশ্লেষণ সমাধান ডিজাইন এবং বাস্তবায়নের এক দশকেরও বেশি অভিজ্ঞতা সহ AWS-এর একজন সিনিয়র ডেটাবেস প্রকৌশলী৷ তিনি বিভিন্ন অ্যামাজন রেডশিফ্ট অংশীদার এবং গ্রাহকদের সাথে আরও ভাল ইন্টিগ্রেশন চালানোর জন্য সহযোগিতা করেন।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- : আছে

- : হয়

- :না

- $ ইউপি

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- সক্ষম

- সম্পর্কে

- উপরে

- খানি

- প্রবেশ

- হিসাব

- সঠিক

- কর্ম

- সক্রিয়

- সক্রিয় ডিরেক্টরি

- Ad

- অতিরিক্ত

- অ্যাডমিন

- সব

- অনুমতি

- অনুমতি

- অনুমতি

- এছাড়াও

- মর্দানী স্ত্রীলোক

- অ্যামাজন ওয়েব সার্ভিসেস

- an

- বিশ্লেষণাত্মক

- বৈশ্লেষিক ন্যায়

- বিশ্লেষণ করা

- এবং

- ঘোষিত

- কোন

- API

- অ্যাপ্লিকেশন

- আবেদন

- অ্যাপ্লিকেশন

- স্থাপত্য

- রয়েছি

- AS

- নির্ধারিত

- যুক্ত

- At

- বিশুদ্ধতা প্রমাণ করা

- প্রমাণীকরণ

- অনুমোদন

- অনুমোদিত

- স্বয়ংক্রিয়

- স্বয়ংক্রিয়ভাবে

- স্বয়ংক্রিয়করণ

- এড়াতে

- ডেস্কটপ AWS

- নভোনীল

- ভিত্তি

- BE

- কারণ

- হয়েছে

- জন্যে

- উত্তম

- মধ্যে

- ব্লগ

- ব্রাউজার

- নির্মাণ করা

- কিন্তু

- by

- কল

- CAN

- কেন্দ্র

- চার্জ

- বেছে নিন

- পরিষ্কার

- মক্কেল

- ক্লায়েন্ট

- মেঘ

- গুচ্ছ

- এর COM

- মন্তব্য

- সম্পূর্ণ

- জটিল

- কনফিগারেশন

- সংযোগ করা

- সংযোগ

- সংযোগ স্থাপন করে

- বিবেচনা

- কনসোল

- ধারণ

- অবিরত

- নিয়ন্ত্রণ

- সৃষ্টি

- নির্মিত

- পরিচয়পত্র

- বর্তমান

- ক্রেতা

- গ্রাহকদের

- উপাত্ত

- তথ্য গুদাম

- ডেটাবেস

- দশক

- নির্ধারণ করা

- ডেমো

- বর্ণিত

- ফন্দিবাজ

- নির্ধারণ

- বিভিন্ন

- সম্পন্ন

- ড্রাইভ

- চালক

- সহজ

- সহজ

- সম্পাদক

- প্রভাব

- উবু

- শেষপ্রান্ত

- প্রকৌশলী

- নিশ্চিত

- প্রবেশ করান

- ভুল

- ত্রুটি

- ইথান

- থার (eth)

- উদাহরণ

- বিদ্যমান

- অভিজ্ঞতা

- সম্প্রসারিত

- দ্রুত

- সঙ্ঘ

- প্রতিক্রিয়া

- অর্থ

- প্রথম

- প্রথমবার

- প্রবাহ

- কেন্দ্রবিন্দু

- অনুসরণ করা

- অনুসরণ

- জন্য

- থেকে

- ভবিষ্যৎ

- পাওয়া

- পেয়ে

- GIF

- প্রদান

- মঞ্জুর

- গ্রুপ

- গ্রুপের

- পথপ্রদর্শন

- আছে

- he

- সাহায্য

- সাহায্য

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- আমি

- ID

- আইডিসি

- পরিচয়

- পরিচয় ব্যবস্থাপনা

- if

- প্রকাশ

- বাস্তবায়ন

- in

- শিল্প

- শিল্প নেতা

- তথ্য

- initiates

- অর্ন্তদৃষ্টি

- নির্দেশাবলী

- সম্পূর্ণ

- ইন্টিগ্রেশন

- আগ্রহী

- পূজা

- সমস্যা

- সমস্যা

- IT

- নিজেই

- JPG

- JSON

- বড় আকারের

- সর্বশেষ

- নেতা

- শিখতে

- ত্যাগ

- উপজীব্য

- মত

- তালিকা

- লগ ইন করুন

- লগ

- লগিং

- লগইন

- আর

- করা

- মেকিং

- ব্যবস্থাপনা

- পরিচালক

- পরিচালক

- কার্যভার

- ম্যানুয়ালি

- মানচিত্র

- ম্যাপিং

- ম্যাচিং

- পদ্ধতি

- সদস্য

- সদস্যতা

- মাইক্রোসফট

- মনিটর

- অধিক

- নাম

- প্রয়োজন

- না।

- বস্তু

- of

- অফার

- ওকেটিএ

- on

- or

- সংগঠন

- অন্যান্য

- স্থিতিমাপ

- অংশ

- অংশীদারদের

- কামুক

- পাসওয়ার্ড

- অনুমতি

- অনুমতি

- পিং

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- নীতি

- নীতি

- পোস্ট

- পছন্দের

- পূর্বশর্ত

- অধ্যক্ষ

- বিশেষাধিকার

- সমস্যা

- প্রক্রিয়া

- পণ্য

- পণ্য ব্যবস্থাপনা

- বৈশিষ্ট্য

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রদানকারী

- প্রদানকারীর

- পাইথন

- প্রশ্নের

- প্রশ্ন

- পড়া

- প্রস্তুত

- গ্রহণ করা

- পড়ুন

- প্রাসঙ্গিক

- নির্ভর করা

- প্রতিস্থাপন করা

- অনুরোধ

- সংস্থান

- Resources

- যথাক্রমে

- পুনঃব্যবহারের

- সঠিক পছন্দ

- ভূমিকা

- ভূমিকা

- চালান

- বিক্রয়

- মাপযোগ্য

- স্কেল

- নির্বিঘ্ন

- নির্বিঘ্নে

- অধ্যায়

- বিভাগে

- নিরাপদ

- নিরাপদে

- নিরাপত্তা

- নিরাপত্তা টোকেন

- দেখ

- নির্বাচন করা

- জ্যেষ্ঠ

- সেবা

- সেশন

- সেট

- বিন্যাস

- সেটআপ

- উচিত

- দেখিয়েছেন

- স্বাক্ষর

- অনুরূপ

- সরলীকৃত

- সহজতর করা

- একক

- So

- সমাধান

- সলিউশন

- সমাধানে

- বিশেষজ্ঞ

- বিশেষ

- এসকিউএল

- বিবৃতি

- ধাপ

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- সঞ্চিত

- সফল

- এমন

- সমর্থন

- সমর্থন

- নিশ্চিত

- সিঙ্ক্রোনাইজেশন

- পদ্ধতি

- TAG

- প্রযুক্তি

- অস্থায়ী

- দশ

- পরীক্ষামূলক

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- তৃতীয় পক্ষের

- এই

- সেগুলো

- হাজার হাজার

- সময়

- থেকে

- টোকেন

- সরঞ্জাম

- দুই

- আলোচ্য সময় পর্যন্ত

- উপরে

- URL টি

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- ব্যবহার

- যাচাই করুন

- বৈধতা

- বিভিন্ন

- সংস্করণ

- মাধ্যমে

- প্রয়োজন

- গুদাম

- গুদামজাত করা

- we

- ওয়েব

- ওয়েব সার্ভিস

- ছিল

- যে

- যখন

- হু

- ইচ্ছা

- সঙ্গে

- ছাড়া

- হয়া যাই ?

- কর্মপ্রবাহ

- বিশ্ব

- would

- বছর

- আপনি

- আপনার

- zephyrnet