->

ছবি: fotolia / sdecoret

ইন্টারনেট অপরাধমূলক উদ্দেশ্যে সরঞ্জামগুলির একটি সমৃদ্ধ নির্বাচন অফার করে: পাসওয়ার্ড ক্র্যাকার এবং দুর্বলতা স্ক্যানার মাত্র দুটি উদাহরণ। একই সময়ে, কেউ এমন ওয়েব অ্যাপ্লিকেশনও খুঁজে পায় যা গোপনীয়তা লঙ্ঘনের জন্য উপযুক্ত — উদাহরণস্বরূপ, টেলিফোন নম্বরের মালিক বা ফটোতে থাকা কোনও ব্যক্তির জন্য বিপরীত অনুসন্ধানগুলি।

যাইহোক, এই সরঞ্জামগুলি শুধুমাত্র অপরাধমূলক উদ্দেশ্যে বা অন্য লোকেদের পরিচয় খুঁজে বের করার জন্য ব্যবহার করা যাবে না, আপনি তাদের নিজের সুরক্ষা বা জরুরী অবস্থার জন্যও ব্যবহার করতে পারেন। উদাহরণস্বরূপ, পাসওয়ার্ড ক্র্যাকারগুলি প্রায়শই শেষ অবলম্বন হয় যদি আপনি একটি গুরুত্বপূর্ণ পাসওয়ার্ড ভুলে যান৷ দুর্বলতা স্ক্যানারগুলি হ্যাকারদের জন্য সম্ভাব্য প্রবেশ পয়েন্ট সনাক্ত করতে এবং তারপর ব্লক করতে আপনার নিজের নেটওয়ার্কেও ব্যবহার করা যেতে পারে।

সাবধান: পাসওয়ার্ড ক্র্যাক করা বা এমনকি নেটওয়ার্কগুলিতে গুপ্তচরবৃত্তি শুধুমাত্র আইন দ্বারা অনুমোদিত যদি এটি আপনার নিজের পাসওয়ার্ড এবং আপনার নিজস্ব নেটওয়ার্ক জড়িত থাকে৷ আপনি যদি অন্য কারো পাসওয়ার্ড ডিক্রিপ্ট করার চেষ্টা করেন বা অন্য নেটওয়ার্কে গুপ্তচরবৃত্তি করেন, তাহলে আপনি বিচারের জন্য দায়ী।

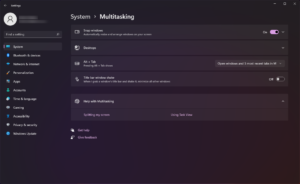

উইন্ডোজ পাসওয়ার্ড প্রতিস্থাপন করুন

অফলাইন এনটি পাসওয়ার্ড এবং রেজিস্ট্রি এডিটর উইন্ডোজ 10 এবং 11 পাসওয়ার্ড ওভাররাইট করতে পারে। ওয়েবে একটি বিস্তারিত নির্দেশিকা ব্যাখ্যা করে কিভাবে এটি করতে হয়।

IDG

আপনার কম্পিউটার চালু করার পরে আপনাকে প্রথম পাসওয়ার্ডটি প্রবেশ করতে হবে সাধারণত উইন্ডোজ পাসওয়ার্ড। আপনি যদি এই পাসওয়ার্ডটি আর না জানেন তবে আপনার ডেটা হারিয়ে যাবে না — আপনি একটি বুট স্টিক বা একটি বুট সিডি দিয়ে কম্পিউটার বুট করতে পারেন, উদাহরণস্বরূপ, এবং গুরুত্বপূর্ণ নথিগুলি অন্য মাধ্যমে অনুলিপি করতে পারেন — তবে আপনার সাধারণত অপারেটিংটি পুনরায় ইনস্টল করা ছাড়া আর কোনও বিকল্প নেই পদ্ধতি.

বিনামূল্যের টুল অফলাইন এনটি পাসওয়ার্ড এবং রেজিস্ট্রি এডিটর একটি উপায় অফার করে। এটি এমনকি পাসওয়ার্ড ক্র্যাক করার চেষ্টা করে না, তবে আপনার পছন্দের অক্ষর সংমিশ্রণে এটিকে ওভাররাইট করে।

টুলটি ইতিমধ্যে বেশ পুরানো, শেষ সংস্করণটি 2014 থেকে শুরু হয়েছে, তবে এটি এখনও কিছু বিধিনিষেধ সহ উইন্ডোজ 10 এবং 11 এর অধীনে চলে। উদাহরণস্বরূপ, বুট করার সময় কম্পিউটারকে অবশ্যই লিগ্যাসি মোড সমর্থন করতে হবে; প্রোগ্রামটি UEFI বুটের সাথে কাজ করে না। উপরন্তু, হার্ডডিস্ক বা SSD অবশ্যই Bitlocker বা অন্য কোন সফটওয়্যার দিয়ে এনক্রিপ্ট করা যাবে না।

এছাড়াও মনে রাখবেন যে উইন্ডোজের অন্তর্নির্মিত এনক্রিপশন, EFS ফাইল সিস্টেম, পাসওয়ার্ডের সাথে আবদ্ধ। আপনি যদি এটি দিয়ে পরিবর্তন করেন অফলাইন এনটি পাসওয়ার্ড এবং রেজিস্ট্রি এডিটর এবং পূর্বে আপনার হার্ড ড্রাইভ এনক্রিপ্ট করা ছিল, তথ্য হারিয়ে যাবে.

অফলাইন এনটি পাসওয়ার্ড এবং রেজিস্ট্রি এডিটর কীভাবে ব্যবহার করবেন তার একটি নির্দেশিকা এখানে পাওয়া যাবে.

অফিস নথির পাসওয়ার্ড

Elcomsoft থেকে Advanced Office Password Recovery টুলটি লক করা অফিস ফাইলের পাসওয়ার্ড ক্র্যাক করার বিভিন্ন পদ্ধতি জানে। বিনামূল্যের সংস্করণে, এটি সর্বাধিক তিনটি অক্ষরের পাসওয়ার্ড খুঁজে পায়।

IDG

Microsoft 365 প্রোগ্রাম যেমন Word, Excel, PowerPoint, ইত্যাদি নথিগুলিকে পাসওয়ার্ড সুরক্ষা এবং এনক্রিপ্ট করতে পারে। মাইক্রোসফ্ট প্রতিটি নতুন সংস্করণের সাথে এই এনক্রিপশনটিকে কিছুটা শক্তিশালী করেছে।

সুতরাং আপনি ইন্টারনেটে এমন একটি সম্পূর্ণ পরিসরের সরঞ্জাম খুঁজে পেতে পারেন যা পুরানো অফিস সংস্করণগুলির পাসওয়ার্ডগুলি ক্র্যাক করতে পারে, তবে Microsoft 365 এর নতুন বিল্ডগুলির সাথে এটি খুব কমই সম্ভব।

একটি ব্যতিক্রম হল Elcomsoft উন্নত অফিস পাসওয়ার্ড পুনরুদ্ধার, যা সমস্ত Microsoft Office সংস্করণ থেকে নথিগুলিকে ডিক্রিপ্ট করতে পারে৷ প্রস্তুতকারকের মতে, সফ্টওয়্যারটি Wordperfect Office, Openoffice.org এবং অন্যান্য অফিস প্যাকেজের পাসওয়ার্ডও নির্ধারণ করতে পারে।

প্রক্রিয়াটি খুব বেশি সময় নেয় না তা নিশ্চিত করতে, সফ্টওয়্যারটি এক বা একাধিক GPU ব্যবহার করে। টুলটি একটি ফি এর জন্য উপলব্ধ, হোম সংস্করণের দাম $49। প্রস্তুতকারক বিনামূল্যে ডাউনলোডের জন্য একটি পরীক্ষা সংস্করণ অফার করে, যা যাইহোক, শুধুমাত্র তিনটি অক্ষরের দৈর্ঘ্য সহ পাসওয়ার্ডগুলি প্রদর্শন করে, যা কোনও ক্ষেত্রেই যথেষ্ট হবে না।

Adobe Acrobat বা Word এর মাধ্যমে আপনার পাসওয়ার্ড-সুরক্ষিত PDF নথিগুলি একটি বিশেষ ক্ষেত্রে। তাদের জন্য, আপনার একটি পৃথক প্রোগ্রাম প্রয়োজন, যথা Elcomsoft উন্নত PDF পাসওয়ার্ড পুনরুদ্ধার $49 এর জন্যও। এই টুলের জন্য একটি সীমিত পরীক্ষা সংস্করণও উপলব্ধ।

জন দ্য রিপার হল একটি ওপেন সোর্স প্রোগ্রাম যা বিভিন্ন অফিস ফরম্যাট এবং অন্যান্য প্রোগ্রামের পাসওয়ার্ড ক্র্যাক করে বিভিন্ন এক্সটেনশনের জন্য। যাইহোক, এটি কয়েক ঘন্টা বা এমনকি দিনও নিতে পারে।

IDG

Elcomsoft বিকল্প বিনামূল্যে কমান্ড লাইন প্রোগ্রাম জন দ্য রিপার. আপনি কমান্ড লাইনের মাধ্যমে সফ্টওয়্যার নিয়ন্ত্রণ করেন, তাই অপারেশনটি একটু বেশি জটিল। এক্সটেনশনের সাহায্যে, তবে, আপনি মাইক্রোসফ্ট 365 ফাইলগুলিকে ডিক্রিপ্ট করার পাশাপাশি Libre অফিস বা এনক্রিপ্ট করা জিপ ফাইলগুলির জন্য টুলটি ব্যবহার করতে পারেন।

আপনার ব্যবহৃত পাসওয়ার্ড নির্ধারণ করতে Elcomsoft প্রোগ্রাম এবং জন দ্য রিপার কতক্ষণ সময় নেয় তা চেষ্টা করে দেখুন। এটি আপনাকে একটি ধারণা দেবে যে আপনার পাসওয়ার্ড আসলে কতটা নিরাপদ। মনে রাখবেন যে অপরাধী হ্যাকারদের বর্তমান উচ্চ-পারফরম্যান্স কম্পিউটারে বেশ কয়েকটি GPU এবং অনুরূপভাবে উচ্চ কম্পিউটিং শক্তির অ্যাক্সেস থাকতে পারে। তাদের পারফরম্যান্স একটি পিসির থেকে একশ বা তার বেশি ফ্যাক্টর দ্বারা অতিক্রম করতে পারে, অন্তত যখন এটি এই জাতীয় বিশেষ কাজের ক্ষেত্রে আসে।

আপনার নিজের নেটওয়ার্ক স্ক্যান করুন

Nmap মূলত কমান্ড লাইনের জন্য একটি লিনাক্স টুল ছিল। ইতিমধ্যে, একটি গ্রাফিকাল ইউজার ইন্টারফেস সহ একটি উইন্ডোজ সংস্করণও উপলব্ধ, যা এটি ব্যবহার করা আরও সহজ করে তোলে।

IDG

যদি ম্যালওয়্যার আপনার কম্পিউটারে প্রবেশ করতে পরিচালনা করে, তবে এটি প্রায়শই আপনার নেটওয়ার্কের অন্যান্য কম্পিউটারগুলিকেও সংক্রামিত করার চেষ্টা করবে। একটি প্রতিরোধমূলক ব্যবস্থা হিসাবে, আপনি আপনার নেটওয়ার্কের ডিভাইসগুলিকে একটি দুর্বলতা বিশ্লেষণের অধীন করতে পারেন। এর জন্য সবচেয়ে পরিচিত টুল হল ওপেন সোর্স সফটওয়্যার nmap.

এটি খোলা পোর্টগুলির সন্ধান করে যার মাধ্যমে ডিভাইসটি বাইরে থেকে অ্যাক্সেস করা যেতে পারে এবং পোর্ট কনফিগারেশন এবং অন্যান্য ডেটা থেকে অপারেটিং সিস্টেম, এর সংস্করণ, চলমান পরিষেবা এবং ইনস্টল করা ফায়ারওয়াল অনুমান করে৷ যদি দুর্বলতাগুলি খুঁজে পাওয়া কনফিগারেশনের জন্য পরিচিত হয়, তাহলে একজন অপরাধী হ্যাকার তাদের কাজে লাগাতে পারে এবং কম্পিউটার দখল করতে পারে।

Nmap হল একটি পেশাদার টুল এবং নেটওয়ার্কগুলি কীভাবে কাজ করে সে সম্পর্কে কিছু জ্ঞান প্রয়োজন৷ এ https://nmap.org/docs.html আপনি কমান্ড লাইন সংস্করণ এবং উইন্ডোজ ইন্টারফেসের সাথে সংস্করণের জন্য উভয় প্রোগ্রামের জন্য বিস্তারিত নির্দেশাবলী পেতে পারেন। Nmap দ্বারা প্রদত্ত ডেটা ব্যাখ্যা করার জন্য গবেষণার প্রয়োজন হতে পারে।

Wi-Fi পাসওয়ার্ড পরীক্ষা করা হচ্ছে

Aircrack-ng-এর গ্রাফিকাল ইউজার ইন্টারফেস খুবই বিরল। তবুও, প্রোগ্রামটি ব্যবহার করা কঠিন এবং ডেটা টানতে সক্ষম হওয়ার জন্য বিশেষ হার্ডওয়্যার উপাদানগুলিরও প্রয়োজন।

IDG

একটি Wi-Fi নেটওয়ার্কের নিরাপত্তা মূলত ব্যবহৃত পাসওয়ার্ডের উপর নির্ভর করে। এই কারণে, Wi-Fi পাসওয়ার্ডগুলি প্রায়শই খুব দীর্ঘ এবং জটিল হয়। Wi-Fi এনক্রিপশন ক্র্যাক করার জন্য, এটি একটি দীর্ঘ সময়ের জন্য অ্যাক্সেস পয়েন্ট এবং একটি ক্লায়েন্টের মধ্যে ডেটা ট্র্যাফিক রেকর্ড এবং বিশ্লেষণ করা প্রয়োজন। বিকল্পভাবে, একটি নৃশংস শক্তি আক্রমণ চালান এবং অক্ষর সমন্বয় চেষ্টা করুন যতক্ষণ না আপনি নেটওয়ার্ক অ্যাক্সেসের জন্য পাসওয়ার্ড নিয়ে আসেন।

যন্ত্রটি Aircrack-NG অন্যভাবে যায়: এটি প্রাক-ভাগ করা কী অনুসন্ধান করে, একটি কী যা ডেটা এনক্রিপশনের জন্য অ্যাক্সেস পয়েন্ট এবং ক্লায়েন্ট কম্পিউটারের মধ্যে বিনিময় করা হয়। সম্ভাব্য অবস্থানগুলি হল একটি ফাইল বা একটি মনিটর করা Wi-Fi নেটওয়ার্কের আকারে রেকর্ড করা ডেটা ট্র্যাফিক৷

Aircrack-ng শুধুমাত্র কিছু নির্বাচিত Wi-Fi চিপসেট এবং অ্যান্টেনার সাথে কাজ করে। এটি পরিচালনা করাও সহজ নয়। উপরন্তু, এটি বাস্তবসম্মতভাবে শুধুমাত্র ছোট পাসওয়ার্ড ডিক্রিপ্ট করতে পারে। একটি Fritzbox এর 20-সংখ্যার পাসওয়ার্ড ডিক্রিপ্ট করা, উদাহরণস্বরূপ, আশাহীন।

একটি নিরাপত্তা পরীক্ষার জন্য, যাইহোক, এই বৈশিষ্ট্যটি সঠিক: যদি Aircrack-ng আপনার Wi-Fi পাসওয়ার্ড ক্র্যাক করতে পারে তবে এটি খুব ছোট।

ইন্টারনেটে আপনার পরিচয় গোপন করা

টর নেটওয়ার্ক এখনও শনাক্ত না হওয়া ইন্টারনেটে ঘুরে বেড়ানোর জন্য সেরা পছন্দ। এটা সত্য যে টরের মাধ্যমে নিবন্ধন করা ডার্ক ওয়েব দেখার জন্যও একটি পূর্বশর্ত, যেখানে অনেক সাইটে অবৈধ পণ্য লেনদেন করা হয়।

কিন্তু টর হল দমনমূলক রাজ্যের অনেক লোকের জন্য অনাকাঙ্ক্ষিত ওয়েবসাইটগুলি অ্যাক্সেস করার জন্য সবচেয়ে নিরাপদ উপায় যা তাদের নিজের দেশে অ্যাক্সেসযোগ্য নয়। এখানে মার্কিন যুক্তরাষ্ট্রে, TOR হল ইন্টারনেটে বেনামী থাকার একটি নিরাপদ উপায়। আপনি নেটওয়ার্কের মাধ্যমে ইমেল পাঠাতে বা সোশ্যাল মিডিয়া ব্যবহার করতে পারেন — ফেসবুক বেশ কয়েক বছর ধরে ডার্ক ওয়েবে নিজস্ব সাইট পরিচালনা করছে।

টর অ্যাক্সেস করতে, আপনার যা দরকার তা হল বিনামূল্যে টর ব্রাউজার, ফায়ারফক্সের একটি কাস্টমাইজড এবং পূর্ব-কনফিগার করা সংস্করণ।

আপনি যদি নিরাপদে থাকতে চান তবে লিনাক্স ডিস্ট্রিবিউশন সহ একটি লাইভ সিডি ব্যবহার করুন মুদ্রার উলটা পিঠ, যা টর নেটওয়ার্কে অ্যাক্সেসের অনুমতি দেয় এবং এটি দিয়ে আপনার পিসি বুট করে।

বিপরীত অনুসন্ধান: ফটো

পাইমেইস মুখের জন্য বিশেষভাবে একটি সার্চ ইঞ্জিন। আপনি ওয়েবসাইটে একটি প্রতিকৃতি আপলোড করতে পারেন বা আপনার স্মার্টফোন দিয়ে একটি ছবি তুলতে পারেন, এবং ওয়েব পরিষেবাটি একটি বিভক্ত সেকেন্ডে একই ব্যক্তির আরও ছবির জন্য তার ডাটাবেস অনুসন্ধান করবে। এটি তারপরে এটি পাওয়া ফটোগুলির সাথে আপনাকে উপস্থাপন করে এবং ওয়েবসাইটগুলির নাম দেয় যেখানে এটি সেগুলি পেয়েছিল৷

তিনটি অনুসন্ধান বিনামূল্যে, তবে পরিষেবাটি সংশ্লিষ্ট ওয়েব ঠিকানাগুলির নাম দেয় না। এগুলি সক্রিয় করতে আপনাকে প্রতি অনুসন্ধানে $14.99 দিতে হবে৷ আরও অনুসন্ধানের জন্য, আপনি একটি সাবস্ক্রিপশন নিন, যার দাম প্রতি মাসে $29.99 সবচেয়ে সস্তা সংস্করণে৷

গুগলও একই ধরনের সেবা বিনামূল্যে প্রদান করে। সার্চ ইঞ্জিন একটি ইমেজ সার্চ অফার করে www.google.com/imghp. আপনি যদি অনুসন্ধান ক্ষেত্রের ডানদিকে ক্যামেরা প্রতীকে ক্লিক করেন, আপনি একটি ছবি আপলোড করতে পারেন। "অনুসন্ধান" এ ক্লিক করার পরে, চিত্র বিভাগটি সামঞ্জস্য করুন এবং তারপরে "ছবির উত্স অনুসন্ধান করুন" এ ক্লিক করুন। Google তারপরে এই ছবিটি কোন ওয়েবসাইটে প্রদর্শিত হবে তার একটি তালিকা আপনাকে উপস্থাপন করবে।

দুটি পরিষেবার মধ্যে একটি পার্থক্য রয়েছে: Pimeyes একই ব্যক্তির ছবি অনুসন্ধান করতে সক্ষম, যাতে আপনি একটি ক্যাপশন দ্বারা তাদের সনাক্ত করতে পারেন, উদাহরণস্বরূপ। তাই এটি মুখ চেনার জন্য একটি পরিষেবা। গুগলের ইমেজ সার্চ, অন্যদিকে, ওয়েবে শুধুমাত্র একই বা অনুরূপ ছবি খুঁজে পায়। যাইহোক, উদাহরণস্বরূপ, কপিরাইটযুক্ত চিত্রগুলির অননুমোদিত ব্যবহারের জন্য অনুসন্ধান করার জন্য উভয় সার্চ ইঞ্জিন দরকারীভাবে ব্যবহার করা যেতে পারে।

এই নিবন্ধটি জার্মান থেকে ইংরেজিতে অনুবাদ করা হয়েছিল এবং মূলত pcwelt.de-এ প্রকাশিত হয়েছিল।

কুপন কোড

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- সক্ষম

- সম্পর্কে

- প্রবেশ

- অ্যাক্সেসড

- প্রবেশযোগ্য

- অনুযায়ী

- যোগ

- ঠিকানাগুলি

- সমন্বয় করা

- রৌদ্রপক্ব ইষ্টক

- অগ্রসর

- পর

- বিরুদ্ধে

- সব

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- বিকল্প

- amp

- an

- বিশ্লেষণ

- বিশ্লেষণ করা

- এবং

- নামবিহীন

- অন্য

- কোন

- হাজির

- মনে হচ্ছে,

- অ্যাপ্লিকেশন

- রয়েছি

- কাছাকাছি

- প্রবন্ধ

- AS

- At

- আক্রমণ

- লেখক

- সহজলভ্য

- BE

- কারণ

- হয়েছে

- সর্বোত্তম

- মধ্যে

- বাধা

- উভয়

- পাশবিক বল

- তৈরী করে

- বিল্ট-ইন

- কিন্তু

- by

- ক্যামেরা

- CAN

- কার্ড

- বহন

- কেস

- বিভাগ

- CD

- পরিবর্তন

- চরিত্র

- অক্ষর

- অভিযোগ

- প্রসঙ্গ

- পছন্দ

- ক্লিক

- মক্কেল

- কোড

- এর COM

- সমাহার

- সমন্বয়

- আসা

- আসে

- মন্তব্য

- জটিল

- জটিল

- উপাদান

- কম্পিউটার

- কম্পিউটার

- কম্পিউটিং

- গননার ক্ষমতা

- কনফিগারেশন

- নিয়ন্ত্রণ

- অনুরূপ

- খরচ

- পারা

- দেশ

- ফাটল

- ক্রেকিং

- ধার

- অপরাধী

- সিএসএস

- বর্তমান

- কাস্টমাইজড

- অন্ধকার

- ডার্ক ওয়েব

- উপাত্ত

- ডেটাবেস

- তারিখ

- তারিখগুলি

- দিন

- ডিক্রিপ্ট করুন

- নির্ভর করে

- বিবরণ

- বিশদ

- সনাক্ত

- নির্ধারণ

- যন্ত্র

- ডিভাইস

- The

- পার্থক্য

- প্রদর্শন

- বিতরণ

- do

- কাগজপত্র

- না

- ডাউনলোড

- ড্রাইভ

- প্রতি

- সহজ

- সহজ

- সম্পাদক

- অন্যদের

- ইমেল

- বসান

- এনক্রিপ্ট করা

- এনক্রিপশন

- শেষ

- ইঞ্জিন

- ইঞ্জিন

- ইংরেজি

- নিশ্চিত করা

- প্রবেশ করান

- প্রবেশ

- ইত্যাদি

- থার (eth)

- এমন কি

- উদাহরণ

- উদাহরণ

- অতিক্রম করা

- সীমা অতিক্রম করা

- ব্যতিক্রম

- বিনিময়

- ব্যাখ্যা

- কাজে লাগান

- এক্সটেনশন

- মুখ

- মুখ স্বীকৃতি

- ফেসবুক

- মুখ

- গুণক

- মিথ্যা

- বৈশিষ্ট্য

- পারিশ্রমিক

- ক্ষেত্র

- ফাইল

- নথি পত্র

- আবিষ্কার

- খুঁজে বের করে

- ফায়ারফক্স

- ফায়ারওয়াল

- প্রথম

- অনুসরণ করা

- জন্য

- বল

- বিস্মৃত

- ফর্ম

- পাওয়া

- বিনামূল্যে

- থেকে

- অধিকতর

- জার্মান

- পাওয়া

- দাও

- Goes

- পণ্য

- গুগল

- Google এর

- জিপিইউ

- কৌশল

- হ্যাকার

- হ্যাকার

- ছিল

- হাত

- কঠিন

- হার্ড ড্রাইভ

- হার্ডওয়্যারের

- আছে

- উচ্চতা

- সাহায্য

- এখানে

- উচ্চ

- উচ্চ পারদর্শিতা

- হোম

- ঘন্টার

- কিভাবে

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTPS দ্বারা

- শত

- আইকন

- ধারণা

- সনাক্ত করা

- পরিচয়

- if

- অবৈধ

- ভাবমূর্তি

- চিত্র অনুসন্ধান

- চিত্র

- গুরুত্বপূর্ণ

- in

- সূচক

- নির্দেশাবলী

- ইন্টারফেস

- Internet

- জড়িত

- IT

- এর

- জন

- JPG

- মাত্র

- রাখা

- চাবি

- জানা

- জ্ঞান

- পরিচিত

- জানে

- বড়

- মূলত

- গত

- আইন

- অন্তত

- উত্তরাধিকার

- লম্বা

- সীমিত

- লাইন

- লিনাক্স

- তালিকা

- সামান্য

- জীবিত

- অবস্থানগুলি

- লক

- দীর্ঘ

- অনেকক্ষণ

- আর

- সৌন্দর্য

- নষ্ট

- করা

- তৈরি করে

- ম্যালওয়্যার

- পরিচালক

- পরিচালনা করে

- উত্পাদক

- অনেক

- অনেক মানুষ

- জরায়ু

- সর্বোচ্চ প্রস্থ

- সর্বাধিক

- মে..

- ইতিমধ্যে

- মাপ

- মিডিয়া

- মধ্যম

- পদ্ধতি

- মাইক্রোসফট

- মাইক্রোসফ্ট 365

- মাইক্রোসফট অফিস

- মাইক্রোসফট উইন্ডোজ

- মিনিট

- মন

- মিনিট

- এমআইটি

- মোড

- পর্যবেক্ষণ করা

- মাস

- অধিক

- চলন্ত

- অনেক

- অবশ্যই

- নাম

- যথা

- নাম

- প্রয়োজনীয়

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্কের প্রবেশাধিকার

- নেটওয়ার্কিং

- নেটওয়ার্ক

- তবু

- নতুন

- নতুন

- না।

- না

- বিঃদ্রঃ

- nt

- সংখ্যা

- সংখ্যার

- অক্টোবর

- of

- অফার

- দপ্তর

- অফলাইন

- প্রায়ই

- পুরাতন

- পুরোনো

- on

- ONE

- কেবল

- খোলা

- ওপেন সোর্স

- ওপেন সোর্স সফটওয়্যার

- পরিচালনা করা

- অপারেটিং

- অপারেটিং সিস্টেম

- অপারেশন

- অপ্টিমাইজ

- or

- মূলত

- অন্যান্য

- বাইরে

- বাহিরে

- শেষ

- নিজের

- মালিকদের

- প্যাকেজ

- পৃষ্ঠা

- পাসওয়ার্ড

- পাসওয়ার্ড

- বেতন

- PC

- পিডিএফ

- সম্প্রদায়

- প্রতি

- কর্মক্ষমতা

- ব্যক্তি

- ছবি

- দা

- ছবি

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- প্লাগ লাগানো

- বিন্দু

- পয়েন্ট

- প্রতিকৃতি

- পোর্ট

- সম্ভব

- পোস্ট

- ক্ষমতা

- প্রিমিয়াম

- বর্তমান

- উপস্থাপন

- পূর্বে

- প্রাথমিক

- গোপনীয়তা

- প্রক্রিয়া

- পেশাদারী

- পেশাদার

- প্রোফাইল

- কার্যক্রম

- প্রোগ্রাম

- প্রসিকিউশন

- রক্ষা করা

- রক্ষা

- প্রদত্ত

- উদ্দেশ্য

- পুরোপুরি

- পরিসর

- পড়া

- সত্যিই

- কারণ

- স্বীকার

- নথি

- নথিভুক্ত

- আরোগ্য

- নিবন্ধন

- রেজিস্ট্রি

- থাকা

- প্রয়োজনীয়

- প্রয়োজন

- গবেষণা

- অবলম্বন

- সীমাবদ্ধতা

- বিপরীত

- ধনী

- অধিকার

- রোবট

- দৌড়

- রান

- s

- নিরাপদ

- সবচেয়ে নিরাপদ

- একই

- সার্চ

- খোঁজ যন্ত্র

- সার্চ ইঞ্জিন

- অনুসন্ধান

- দ্বিতীয়

- অধ্যায়

- নিরাপদ

- নিরাপত্তা

- নির্বাচিত

- নির্বাচন

- পাঠান

- এসইও

- আলাদা

- সেবা

- সেবা

- বিভিন্ন

- সংক্ষিপ্ত

- পাশ

- অনুরূপ

- কেবল

- একক

- সাইট

- সাইট

- স্মার্টফোন

- ক্ষুদ্র তালা

- So

- সামাজিক

- সামাজিক মাধ্যম

- সফটওয়্যার

- কিছু

- কেউ

- কিছুটা

- উৎস

- প্রশিক্ষণ

- বিশেষভাবে

- বিভক্ত করা

- গোয়েন্দাগিরি

- শুরু

- যুক্তরাষ্ট্র

- লাঠি

- এখনো

- বিষয়

- গ্রাহক

- চাঁদা

- এমন

- যথেষ্ট

- উপযুক্ত

- সমর্থন

- প্রতীক

- পদ্ধতি

- টেবিল

- TAG

- গ্রহণ করা

- কাজ

- পরীক্ষা

- ধন্যবাদ

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- অতএব

- এইগুলো

- তারা

- এই

- তিন

- দ্বারা

- এইভাবে

- বাঁধা

- সময়

- শিরনাম

- থেকে

- অত্যধিক

- টুল

- সরঞ্জাম

- পাহাড়

- ব্যবসা

- ট্রাফিক

- সত্য

- চেষ্টা

- বাঁক

- টুইটার

- দুই

- আদর্শ

- অনধিকার

- অধীনে

- ধরা পড়েনি

- অবিভক্ত

- মার্কিন যুক্তরাষ্ট

- পর্যন্ত

- URL টি

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী ইন্টারফেস

- ব্যবহারসমূহ

- সাধারণত

- বিভিন্ন

- সংস্করণ

- খুব

- মাধ্যমে

- বলাত্কারী

- ভন

- দুর্বলতা

- দুর্বলতা

- প্রয়োজন

- যুদ্ধ

- ছিল

- উপায়..

- ওয়েব

- ওয়েব অ্যাপ্লিকেশন

- ওয়েবসাইট

- ওয়েবসাইট

- আমরা একটি

- কখন

- যে

- সমগ্র

- ওয়াইফাই

- ইচ্ছা

- জানালা

- সঙ্গে

- শব্দ

- হয়া যাই ?

- কাজ

- লিখিত

- বছর

- আপনি

- আপনার

- zephyrnet

- ফ্যাস্ শব্দ