->

الصورة: Black_Kira / Shutterstock.com

توجد أخطاء (أخطاء) وثغرات أمنية في كود جميع البرامج تقريبًا. كلما كان الكود أكثر شمولاً، كلما كان هناك المزيد. يتم اكتشاف العديد من هذه العيوب الأمنية بمرور الوقت من قبل المستخدمين أو حتى من قبل الشركة المصنعة نفسها ويتم توصيلها بالتصحيح أو التحديث التالي. ومع ذلك، فإن البعض كذلك تم تعقبه لأول مرة من قبل قراصنة إجراميين الذين يحتفظون أولاً بهذه المعرفة لأنفسهم. ثم يستخدمون الثغرة الأمنية بأنفسهم لاختراق أنظمة الآخرين، أو يبيعون اكتشافاتهم، غالبًا مقابل مبالغ مروعة.

ما هو عيب يوم الصفر؟

تسمى هذه الثغرات الأمنية المكتشفة حديثًا صفر أيام، وأحيانًا تهجئة أيضًا 0 يوما. يشير هذا إلى مقدار الوقت الذي يتعين على الشركة المصنعة سد الفجوة فيه. "الأيام الصفرية" تعني أن الشركة ليس لديها وقت على الإطلاق لتطوير التصحيح ونشره. وذلك لأن المتسللين يستغلون الثغرة الأمنية بالفعل. وللقيام بذلك، يستخدمون ثغرة اليوم صفر، أي طريقة تم تطويرها خصيصًا لهذه الثغرة الأمنية، ويستخدمونها لتنفيذ هجوم اليوم صفر.

بمجرد أن تعلم الشركة المصنعة للبرنامج بالثغرة الأمنية، يمكنها تطوير تصحيح يغير على وجه التحديد الجزء المسؤول من التعليمات البرمجية. أو ينشر تحديثًا، أي نسخة منقحة ومنقحة من برنامجه. بمجرد وجود تصحيح أو تحديث، لم تعد الثغرة فعالة، وينتهي تهديد يوم الصفر رسميًا.

ومع ذلك، نظرًا لأن العديد من المستخدمين لا يقومون بتطبيق التصحيحات على الفور، ولكن فقط بعد بضعة أيام أو أسابيع من التأخير، فإن الخطر الذي تشكله الثغرة الأمنية يظل قائمًا لفترة من الوقت.

تعد هجمات يوم الصفر من بين أخطر الهجمات على الإطلاق. لأنه طالما أن الثغرة الأمنية غير معروفة للمصنعين والمستخدمين، فإنهم لا يتخذون أي إجراءات وقائية وقائية. لعدة أيام، وأحيانًا أسابيع أو أشهر، يمكن للمهاجمين استكشاف أنظمة الكمبيوتر الخاصة بأشخاص آخرين دون أن يلاحظهم أحد، أو الحصول على حقوق أعلى، أو تنزيل بيانات سرية، أو تثبيت برامج ضارة. تم تصميم أدوات مكافحة الفيروسات لاكتشاف مثل هذه الأنشطة. ومع ذلك، ينجح المهاجمون مرارًا وتكرارًا في إخفاء أنفسهم بشكل جيد بحيث لا يتم اكتشافهم في بعض الأحيان.

قراءة متعمقة: أفضل برامج مكافحة الفيروسات لأجهزة الكمبيوتر التي تعمل بنظام Windows

المعلومات السرية المرغوبة: جوائز المليون وأكثر

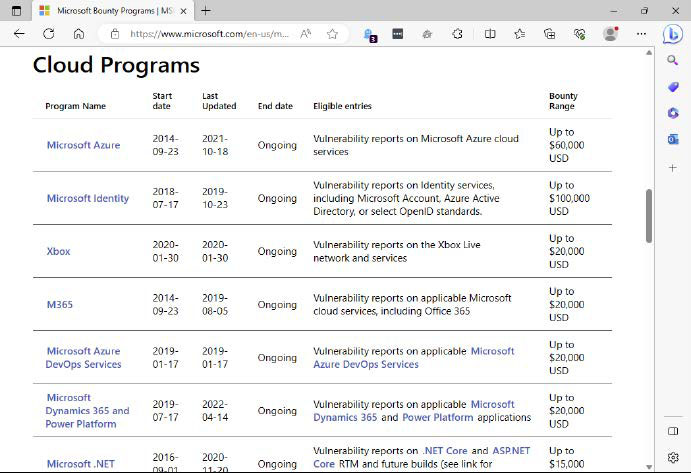

تدرج Microsoft على موقعها الإلكتروني الخاص بمكافأة الأخطاء، الحد الأقصى للمبالغ التي ستدفعها مقابل الثغرات الأمنية المكتشفة حديثًا. بالنسبة لبعض المنتجات، يمكن للباحث عنها الحصول على ما يصل إلى 100,000 دولار أمريكي.

IDG

الثغرة الأمنية ليوم الصفر لها قيمة عالية في السوق السوداء. يتم تقديم مبالغ من ستة إلى سبعة أرقام على الويب المظلم لثغرة أمنية تم اكتشافها حديثًا ولم يتم تصحيحها بعد في Windows. ولكن ليس المجرمين فقط هم من يهتمون بنقاط الضعف. وفي الماضي، استغلت الأجهزة السرية أيضًا الثغرات لتنفيذ هجمات على قواعد البيانات والبنية التحتية لدول أخرى.

المثال الأكثر شهرة هو ستكسنت: تسللت دودة كمبيوتر، يقال إن إسرائيل والولايات المتحدة طورتها، إلى أنظمة البرنامج النووي الإيراني. ومن خلال العديد من الثغرات الأمنية غير المعروفة سابقًا في نظام التشغيل Windows، تمكنت من الوصول إلى النظام. ثم تلاعبت بالتحكم في أجهزة الطرد المركزي لإنتاج المواد الانشطارية بحيث تعطلت بعد فترة قصيرة، لكنها لم تصدر رسالة خطأ.

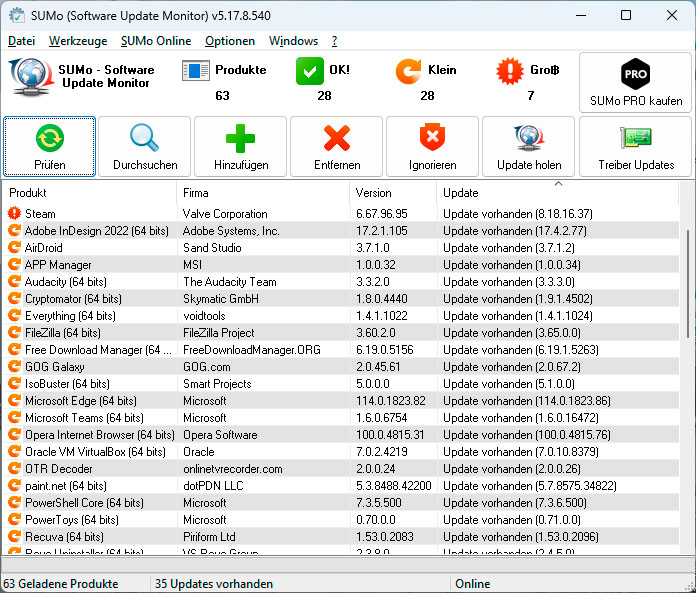

باستخدام الأداة المجانية Sumo، يمكنك معرفة تحديثات برامجك المتوفرة ثم تثبيتها على وجه التحديد.

IDG

تستخدم الحكومات والشركات أيضًا ثغرات يوم الصفر للتجسس الصناعي، أي للاستفادة من خطط التطورات الجديدة وبيانات الشركة وعناوين الاتصال. وأخيرًا، يلجأ نشطاء القرصنة أيضًا إلى هذه الوسيلة للفت الانتباه إلى أهدافهم السياسية أو الاجتماعية.

نظرًا لاحتمالية الخطر العالية لعيوب يوم الصفر والمبالغ الكبيرة المدفوعة للكشف عنها، أطلقت العديد من شركات البرمجيات الكبرى برامج مكافأة اكتشاف الأخطاء. يتم دفع "مكافأة الأخطاء" هذه من قبل الشركات المصنعة مثل Microsoft مقابل الثغرات الأمنية المكتشفة حديثًا والأخطاء الأخرى في أنظمة التشغيل والتطبيقات الخاصة بهم. تعتمد المكافآت في الغالب على خطورة الخطأ وتتراوح من ثلاثة إلى ستة أرقام.

كيفية اكتشاف هجمات اليوم صفر

عند البحث عن البرامج الضارة، تعمل برامج مكافحة الفيروسات الحديثة ليس فقط مع توقيعات الفيروسات، ولكن أيضًا مع الأساليب الإرشادية والذكاء الاصطناعي. يقوم المصنعون بتدريبهم على الأنماط السلوكية للبرامج الضارة المعروفة حتى يتمكنوا من اكتشاف المتغيرات الجديدة. ومع ذلك، فإن هذا لا يعمل إلا على نطاق محدود، حيث تستخدم عمليات استغلال يوم الصفر دائمًا أساليب هجوم مختلفة.

غالبًا ما يتم استخدام الحلول الأمنية القائمة على السلوك في الشركات. تقوم أنظمة كشف التسلل بمراقبة ملفات السجل ومعلومات النظام مثل استخدام وحدة المعالجة المركزية لتحديد الأنشطة الواضحة داخل الشبكة وعلى أجهزة الكمبيوتر الفردية. وفي هذه الحالة، يقومون بإصدار رسالة تحذيرية أو إرسال بريد إلكتروني إلى المسؤول. تتقدم أنظمة منع التطفل خطوة أخرى إلى الأمام وتطلق تلقائيًا إجراءات مضادة مثل إجراء تغييرات على تكوين جدار الحماية. ومع ذلك، فإن مثل هذه التطبيقات مكلفة للغاية ومناسبة للشركات فقط.

العثور على معلومات حول الثغرات الأمنية الجديدة

حتى أواخر التسعينيات، لم يتم تسجيل الثغرات الأمنية بشكل منهجي. ولكن مع اكتشاف ثغرات أمنية جديدة في العدد المتزايد بسرعة من تطبيقات Windows، قام اثنان من موظفي شركة ميتري بدأ بالتفكير في نظام معقول لتسجيلها وإدارتها.

تأسست مؤسسة ميتري الأمريكية في عام 1958 كمركز أبحاث للقوات المسلحة الأمريكية وتقوم اليوم بتقديم المشورة للعديد من السلطات الأمريكية بشأن القضايا الأمنية. يتم تمويل المنظمة غير الربحية من قبل CISA (وكالة الأمن السيبراني وأمن البنية التحتية) وDHS (وزارة الأمن الداخلي).

وكانت نتيجة المداولات هي نظام CVE (الثغرات والتعرضات الشائعة) الذي تم تقديمه في عام 1999. ومنذ ذلك الحين، تم منح جميع الثغرات الأمنية رقم CVE أو معرف بالتنسيق CVE-XXXX-XXXX. تشير الأحرف الأربعة الأولى إلى السنة التي تم فيها فهرسة الثغرة الأمنية، والأرقام الموجودة خلفها – قد يكون هناك أكثر من خمسة – هي الترقيم المتتالي للثغرة الأمنية. وفي الوقت نفسه، تطور نظام مكافحة التطرف العنيف ليصبح معيارًا معترفًا به دوليًا.

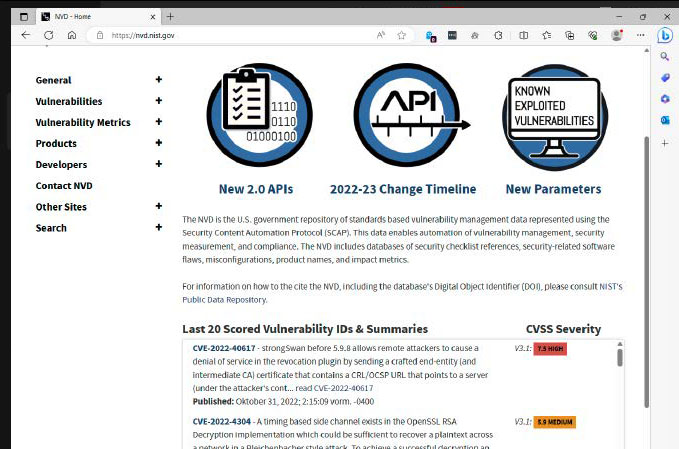

تُظهر قاعدة بيانات نقاط الضعف الوطنية في الولايات المتحدة الأمريكية أحدث 20 نقطة ضعف تم اكتشافها وأرقام مكافحة التطرف العنيف الخاصة بها. بالإضافة إلى ذلك، هناك معلومات حول طريقة العمل وأي تصحيحات متوفرة.

IDG

قامت شركة ميتري بإنشاء الموقع الإلكتروني www.cve.org لقاعدة بيانات مكافحة التطرف العنيف. هناك يمكنك البحث عن أرقام CVE أو عن كلمات رئيسية مثل "Windows Kernel".

وبدلاً من ذلك، يمكنك تنزيل قاعدة البيانات بأكملها بما تحتويه من أكثر من 207,000 إدخال. ترتبط بشكل وثيق بموقع مكافحة التطرف العنيف قاعدة بيانات الضعف الوطنية (NVD). في https://nvd.nist.gov ستجد أحدث 20 نقطة ضعف تم تحديدها، بما في ذلك بعض التوضيحات والروابط لأي تصحيحات متوفرة.

ستجد هناك أيضًا تقييمًا لخطر الثغرة الأمنية من "منخفض" إلى "متوسط" إلى "مرتفع" و"حرج". إذا ظهر هناك تطبيق تستخدمه وتم وضع علامة على ثغرته الأمنية على أنها "عالية" أو "حرجة"، فتحقق من موقع الشركة المصنعة على الويب لمعرفة ما إذا كان التصحيح متاحًا بالفعل.

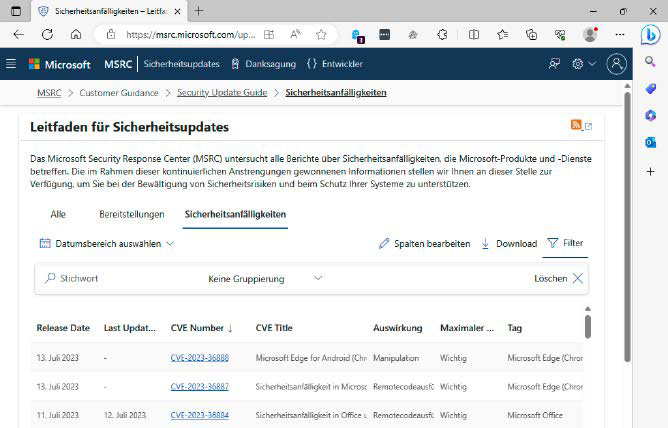

تستخدم Microsoft أيضًا معيار CVE، ولكنها تحتفظ بقائمة خاصة بها من الثغرات الأمنية المكتشفة حديثًا لمنتجاتها على https://msrc.microsoft.com/update-guide/vulnerability تقوم الشركة بتوزيع التصحيحات تلقائيًا عبر تحديثاتها الأمنية الشهرية؛ التثبيت اليدوي ليس ضروريا.

تنشر الشركة الثغرات الأمنية المكتشفة حديثًا في منتجاتها في مركز الاستجابة الأمنية لـ Microsoft. لا داعي للقلق بشأن تثبيت التصحيحات، حيث يتم ذلك تلقائيًا.

IDG

كيف تحمي نفسك من عمليات استغلال يوم الصفر

هجمات يوم الصفر ليست موجهة فقط ضد الشركات. تحاول مجموعات المتسللين في بعض الأحيان أيضًا جذب المستخدمين الخاصين إلى مواقع الويب الضارة عبر هجمات التصيد الاحتيالي الموزعة على نطاق واسع عن طريق البريد الإلكتروني، أو إقناعهم بتثبيت برامج ذات عمليات استغلال يوم الصفر، أحيانًا عبر إعلانات جوجل الاحتيالية.

يمكنك حماية نفسك من خلال بعض التدابير البسيطة:

- قم بتثبيت التصحيحات والتحديثات بمجرد ظهورها. يقوم Windows بذلك تلقائيًا بشكل افتراضي، لذا لا ينبغي عليك تغيير أي شيء. استخدم أدوات مثل السومو للبحث عن التحديثات المتوفرة لتطبيقات Windows.

- قم بتنزيل البرامج فقط من مصادر جديرة بالثقة، مثل موقع الشركة المصنعة على الويب.

- قم فقط بتثبيت البرامج التي تحتاجها بالفعل. كلما زاد عدد البرامج الموجودة على الكمبيوتر، زادت نقاط الضعف المحتملة.

- استخدم جدار الحماية. يتم تشغيل جدار حماية Windows افتراضيًا ولا يجب إلغاء تنشيطه.

- تعرف عن حيل التصيد النموذجية يستخدمه المجرمون.

ماذا تفعل إذا كانت هناك مشاكل مع التحديثات؟

يجب عليك دائمًا تثبيت التحديثات والتصحيحات الأمنية الشهرية لنظام التشغيل Windows على الفور من أجل التخلص من الثغرات الأمنية المكتشفة حديثًا.

ومع ذلك، فإن تثبيت تحديث Windows لا يكون ناجحًا دائمًا. في بعض الأحيان يقوم نظام التشغيل بإحباط العملية برسالة خطأ. في مثل هذه الحالة، حاول ما يلي:

1. في كثير من الأحيان، لم ينجح تنزيل ملفات التحديث. الحل هو إفراغ ذاكرة التخزين المؤقت للتحديث والمحاولة مرة أخرى. أسهل طريقة للقيام بذلك هي عبر مستكشف أخطاء Windows ومصلحها: قم باستدعاء "الإعدادات" في قائمة "ابدأ" وانقر على "استكشاف الأخطاء وإصلاحها - استكشاف الأخطاء وإصلاحها الأخرى" في علامة التبويب "النظام". ثم انقر فوق "تشغيل" لـ "Windows Update" وأخيرًا فوق "إغلاق". ثم أعد تشغيل Windows عن طريق فتح نافذة "Run" باستخدام مجموعة مفاتيح Windows-R، وكتابة الأمر Shutdown /g والنقر فوق "OK". ثم حاول تثبيت التحديثات مرة أخرى.

2. في كثير من الأحيان لا توجد مساحة إضافية على محرك الأقراص C:. تحقق من ذلك عن طريق فتح Explorer واختيار "هذا الكمبيوتر". يجب أن يظل هناك ما لا يقل عن 32 جيجابايت مجانًا على C:. إذا لم يكن الأمر كذلك، فافتح خيارات "الذاكرة" في "الخصائص" ضمن "النظام" واضبط مفتاح "تحسين الذاكرة" على "تشغيل". انقر على "توصيات التنظيف" وانظر بشكل خاص إلى البندين "الملفات الكبيرة أو غير المستخدمة" و"التطبيقات غير المستخدمة". يجب عليك أيضًا إفراغ سلة محذوفات Windows.

مايكل كريدر / آي دي جي

3. حاول التثبيت اليدوي للتحديث. ابحث في "الإعدادات" ضمن "النظام - Windows Update" وكذلك ضمن "سجل التحديث" للحصول على رسالة حول فشل التحديث. قم بتدوين رقم كيلوبايت للتحديث وأدخله في كتالوج تحديثات Windows على www.catalog.update.microsoft.com. تأكد من أن التحديث يتوافق مع إصدار Windows لديك، وقم بتنزيله وتثبيته يدويًا.

4. إذا كنت تستخدم برنامج فحص الفيروسات بخلاف برنامج Microsoft Defender، فيجب عليك إلغاء تثبيته مؤقتًا. ثم أعد تشغيل Windows وحاول تشغيل التحديث.

5. افصل أي أجهزة USB متصلة مثل محركات الأقراص المحمولة أو وحدات التخزين الخارجية.

6. افتح لوحة تحكم Windows (أسهل طريقة للقيام بذلك هي عن طريق إدخال "التحكم" في حقل البحث بشريط المهام) واستدعاء "إدارة الأجهزة". إذا ظهرت هناك إدخالات بها علامة استفهام، فقم بإزالة هذا الجهاز عن طريق النقر بزر الماوس الأيمن واختيار "إلغاء تثبيت الجهاز". ثم حاول تشغيل التحديث. عند إعادة التشغيل، سيتعرف Windows على الأجهزة مرة أخرى ويقوم بتثبيت أحدث برامج التشغيل.

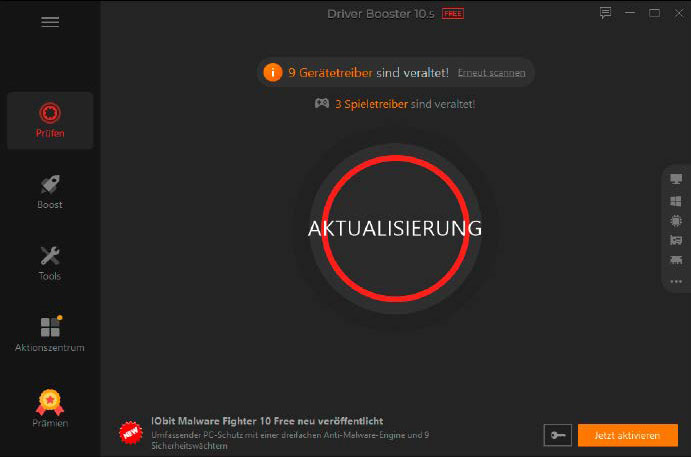

7. قم بتحديث برامج التشغيل على جهاز الكمبيوتر الخاص بك. استخدم أداة مثل سائق الداعم مجانا للتحقق من وجود إصدارات برامج التشغيل القديمة. قم بتنزيل أحدث الإصدارات، وقم بإعدادها وحاول تثبيت تحديث Windows مرة أخرى.

تأكد من تحديث برامج التشغيل الخاصة بك. على سبيل المثال، يمكن أن تساعدك أداة Driver Booster Free في البحث عن الإصدارات القديمة.

IDG

تُرجم هذا المقال من الألمانية إلى الإنجليزية وظهر في الأصل على pcwelt.de.

رموز القسيمة

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :لديها

- :يكون

- :ليس

- $ UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- ماهرون

- من نحن

- اكشن

- بنشاط

- أنشطة

- في الواقع

- إضافة

- عناوين

- بعد

- مرة أخرى

- ضد

- وكالة

- الكل

- تقريبا

- سابقا

- كما

- أيضا

- بالرغم ان

- دائما

- أمريكي

- من بين

- كمية

- amp

- an

- و

- والبنية التحتية

- الحماية من الفيروسات

- برامج مكافحة الفيروسات

- أي وقت

- اى شى

- تظهر

- ظهر

- يبدو

- تطبيق

- التطبيقات

- التقديم

- هي

- مسلح

- البند

- مصطنع

- الذكاء الاصطناعي

- AS

- التقييم المناسبين

- At

- مهاجمة

- الهجمات

- اهتمام

- المؤلفة

- سلطات

- تلقائيا

- متاح

- على أساس

- BE

- لان

- كان

- بدأ

- وراء

- أفضل

- BIN

- مكرر

- اسود

- معزز

- خيرات

- هبة

- علة

- علة فضله

- البق

- الأعمال

- لكن

- by

- مخبأ

- دعوة

- تسمى

- CAN

- يستطيع الحصول على

- فيزا وماستركارد

- حمل

- حقيبة

- الأقسام

- الفئة

- مركز

- تغيير

- التغييرات

- الأحرف

- التحقق

- CISA

- انقر

- اغلاق

- عن كثب

- الكود

- COM

- مجموعة

- تعليقات

- مشترك

- الشركات

- حول الشركة

- تماما

- الكمبيوتر

- أجهزة الكمبيوتر

- الاعداد

- متصل

- على التوالي

- التواصل

- مراقبة

- لوحة التحكم

- مؤسسة

- وحدة المعالجة المركزية:

- ائتمان

- مجرم

- المجرمين

- CSS

- CVE

- الأمن السيبراني

- وكالة الأمن السيبراني وأمن البنية التحتية

- DANGER

- خطير

- غامق

- الويب المظلم

- البيانات

- قاعدة البيانات

- قواعد البيانات

- التاريخ

- يوم

- أيام

- الترتيب

- تأخير

- هذا

- القسم

- وزارة الأمن الداخلي

- وصف

- تصميم

- بكشف أو

- الكشف عن

- كشف

- تطوير

- المتقدمة

- التطورات

- جهاز

- الأجهزة

- DHS

- فعل

- مات

- مختلف

- الأرقام

- توجه

- إفشاء

- اكتشف

- وزعت

- do

- هل

- دولار

- فعل

- إلى أسفل

- بإمكانك تحميله

- رسم

- قيادة

- سائق

- السائقين

- محركات

- e

- بريد الإلكتروني

- أسهل

- الطُرق الفعّالة

- إما

- القضاء

- تضمين

- الموظفين

- فارغ

- النهاية

- انجليزي

- أدخل

- الدخول

- كامل

- خطأ

- أخطاء

- تجسس

- الأثير (ETH)

- حتى

- مثال

- موجود

- ذو تكلفة باهظة

- شرح

- استغلال

- استغلال

- مآثر

- مستكشف

- واسع

- مدى

- خارجي

- فشل

- زائف

- قليل

- حقل

- حارب

- الأرقام

- ملفات

- أخيرا

- مكتشف

- جدار الحماية

- الاسم الأول

- خمسة

- Flash

- عيب

- العيوب

- اتباع

- متابعيك

- في حالة

- القوات

- شكل

- وجدت

- تاسست

- أربعة

- مجانا

- تبدأ من

- الممولة

- إضافي

- فجوة

- الفجوات

- الألمانيّة

- دولار فقط واحصل على خصم XNUMX% على جميع

- معطى

- Go

- الأهداف

- شراء مراجعات جوجل

- مجموعات

- متزايد

- القراصنة

- قراصنة

- أجهزة التبخير

- يملك

- ارتفاع

- مساعدة

- مرتفع

- أعلى

- له

- حفرة

- ثقوب

- البلد الام

- الأمن الداخلي

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- i

- اي كون

- ID

- محدد

- تحديد

- if

- صورة

- فورا

- in

- بما فيه

- مؤشر

- تشير

- فرد

- صناعي

- تسلل

- معلومات

- البنية التحتية

- تثبيت

- التركيب

- تركيب

- رؤيتنا

- يستفد

- عالميا

- Internet

- إلى

- أدخلت

- كشف التسلل

- إيراني

- إسرائيل

- قضية

- مسائل

- IT

- العناصر

- انها

- نفسها

- JPG

- احتفظ

- القفل

- الكلمات المفتاحية

- المعرفة

- معروف

- كبير

- متأخر

- آخر

- أطلقت

- الأقل

- مثل

- محدود

- مرتبط

- وصلات

- قائمة

- قوائم

- سجل

- طويل

- يعد

- بحث

- فقد

- تحتفظ

- جعل

- البرمجيات الخبيثة

- تمكن

- مدير

- إدارة

- التلاعب

- كتيب

- يدويا

- الشركة المصنعة

- الشركات المصنعة

- كثير

- علامة

- ملحوظ

- تجارة

- اعواد الثقاب

- مادة

- مصفوفة

- ماكس العرض

- أقصى

- مايو..

- يعني

- في غضون

- الإجراءات

- القائمة

- الرسالة

- طريقة

- طرق

- مایکروسافت

- مليون

- دقيقة

- دقائق

- معهد ماساتشوستس للتكنولوجيا

- موضة

- تقدم

- مراقبة

- شهريا

- المقبلة.

- الأكثر من ذلك

- أكثر

- خاصة

- محليات

- ضروري

- حاجة

- شبكة

- مع ذلك

- جديد

- حديثا

- التالي

- نيست

- لا

- غير هادفة للربح

- منظمة غير ربحية

- بدون اضاءة

- لاحظ

- نووي

- عدد

- أرقام

- تحصل

- شهر اكتوبر

- of

- عرضت

- رسميا

- غالبا

- on

- ONE

- فقط

- جاكيت

- افتتاح

- تعمل

- نظام التشغيل

- أنظمة التشغيل

- الأمثل

- مزيد من الخيارات

- or

- طلب

- منظمة

- في الأصل

- أخرى

- خارج

- على مدى

- الخاصة

- صفحة

- مدفوع

- لوحة

- جزء

- خاص

- الماضي

- بقعة

- بقع

- أنماط

- الشعب

- التصيد

- هجمات التصيد

- خطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- مسدود

- المساعد

- سياسي

- طرح

- منشور

- محتمل

- بريميوم

- الوقاية

- سابقا

- ابتدائي

- خاص

- جوائز

- برو

- مشاكل

- عملية المعالجة

- الإنتــاج

- المنتجات

- ملفي الشخصي

- البرنامج

- برنامج

- برامج

- البرامج

- حماية

- الحماية

- الحماية والوقاية

- نشر

- تنشر

- سؤال

- نطاق

- بسرعة

- نادي القراءة

- مؤخرا

- معروف

- الاعتراف

- مسجل

- تسجيل

- يشير

- لا تزال

- بقايا

- إزالة

- يقال

- منتجع

- استجابة

- مسؤول

- نتيجة

- حقوق

- الروبوتات

- رولاند

- جذر

- يجري

- سامسونج

- كشاف

- بحث

- البحث

- سيكريت

- أمن

- برامج الأمن

- تحديثات الأمان

- الثغرة الأمنية

- انظر تعريف

- اختيار

- بيع

- إرسال

- SEO

- خدماتنا

- طقم

- عدة

- خطورة

- قصير

- ينبغي

- يظهر

- إغلاق

- شترستوك

- التوقيعات

- الاشارات

- ببساطة

- منذ

- عزباء

- الموقع

- SIX

- So

- العدالة

- تطبيقات الكمبيوتر

- حل

- الحلول

- بعض

- أحيانا

- قريبا

- مصدر

- مصادر

- الفضاء

- خصيصا

- على وجه التحديد

- معيار

- بداية

- المحافظة

- خطوة

- لا يزال

- تخزين

- مكتتب

- النجاح

- ناجح

- هذه

- مناسب

- مسائل حسابية

- بالتأكيد

- مفاتيح

- تحول

- نظام

- أنظمة

- جدول

- TAG

- أخذ

- دبابة

- نقر

- من

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- تشبه

- هم

- اعتقد

- فكري

- التهديد

- ثلاثة

- عبر

- الوقت

- عنوان

- إلى

- اليوم

- أداة

- أدوات

- قطار

- يثير

- جدير بالثقة

- محاولة

- أو تويتر

- اثنان

- نوع

- مع

- لم يتم اكتشافه

- غير معروف

- غير المستخدمة

- تحديث

- آخر التحديثات

- URL

- us

- دولار أمريكي

- الولايات المتحدة الأميركية

- USB

- تستخدم

- مستعمل

- المستخدمين

- يستخدم

- قيمنا

- الإصدار

- جدا

- بواسطة

- فيروس

- من

- نقاط الضعف

- الضعف

- تحذير

- وكان

- طريق..

- الويب

- الموقع الإلكتروني

- المواقع

- أسابيع

- حسن

- كان

- ابحث عن

- ما هي تفاصيل

- متى

- التي

- في حين

- من الذى

- لمن

- واي فاي

- على نحو واسع

- سوف

- نافذة

- نوافذ

- 11 النوافذ

- مع

- في غضون

- بدون

- للعمل

- أعمال

- دودة

- قلق

- مكتوب

- عام

- حتى الآن

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت

- صفر

- يوم الصفر

- نقاط الضعف في اليوم صفر