هاتف داخلي ذكي شهير وهاتف فيديو من شركة Akuvox الصينية ، E11 ، مليء بأكثر من اثنتي عشرة نقطة ضعف ، بما في ذلك خطأ حرج يسمح بتنفيذ التعليمات البرمجية عن بُعد (RCE).

وقد تسمح هذه العناصر للجهات الخبيثة بالوصول إلى شبكة المؤسسة، أو سرقة الصور أو مقاطع الفيديو التي تم التقاطها بواسطة الجهاز، أو التحكم في الكاميرا والميكروفون، أو حتى قفل الأبواب أو فتحها.

تم اكتشاف نقاط الضعف وتسليط الضوء عليها من قبل شركة الأمن Claroty's Team82، التي أصبحت على علم بنقاط الضعف في الجهاز عندما انتقلت إلى مكتب تم فيه تثبيت E11 بالفعل.

تحول فضول أعضاء Team82 حول الجهاز إلى تحقيق شامل حيث اكتشفوا 13 نقطة ضعف، والتي قسموها إلى ثلاث فئات بناءً على ناقل الهجوم المستخدم.

يمكن أن يحدث النوعان الأولان إما من خلال RCE داخل شبكة المنطقة المحلية أو التنشيط عن بعد لكاميرا وميكروفون E11، مما يسمح للمهاجم بجمع تسجيلات الوسائط المتعددة وإخراجها. ويستهدف ناقل الهجوم الثالث الوصول إلى خادم بروتوكول نقل الملفات (FTP) الخارجي وغير الآمن، مما يسمح للمنفذ بتنزيل الصور والبيانات المخزنة.

خطأ حرج RCE في Akuvox 311

فيما يتعلق بالأخطاء الأكثر بروزًا ، هناك تهديد خطير واحد - CVE-2023-0354، مع درجة CVSS 9.1 - تسمح بالوصول إلى خادم الويب E11 دون أي مصادقة من المستخدم ، مما قد يمنح المهاجم وصولاً سهلاً إلى المعلومات الحساسة.

"يمكن الوصول إلى خادم الويب Akuvox E11 دون أي مصادقة للمستخدم، وهذا قد يسمح للمهاجم بالوصول إلى المعلومات الحساسة، بالإضافة إلى إنشاء وتنزيل حزم ملتقطة باستخدام عناوين URL الافتراضية المعروفة،" وفقًا لوكالة الأمن السيبراني وأمن البنية التحتية (CISA). ، والتي نشرت نصيحة حول الأخطاء، بما في ذلك أ نظرة عامة على الضعف.

نقطة ضعف أخرى من الملاحظة (CVE-2023-0348، مع درجة CVSS 7.5) تتعلق بتطبيق SmartPlus للجوال الذي يمكن لمستخدمي iOS و Android تنزيله للتفاعل مع E11.

تكمن المشكلة الأساسية في تنفيذ التطبيق لبروتوكول بدء الجلسة (SIP) مفتوح المصدر لتمكين الاتصال بين اثنين أو أكثر من المشاركين عبر شبكات IP. لا يتحقق خادم SIP من ترخيص مستخدمي SmartPlus للاتصال بجهاز E11 معين، مما يعني أن أي فرد لديه التطبيق المثبت يمكنه الاتصال بأي E11 متصل بالويب - بما في ذلك تلك الموجودة خلف جدار الحماية.

"لقد اختبرنا هذا باستخدام جهاز الاتصال الداخلي في مختبرنا وآخر عند مدخل المكتب"، وفقًا لتقرير كلاروتي. "يرتبط كل اتصال داخلي بحسابات مختلفة وأطراف مختلفة. لقد تمكنا في الواقع من تفعيل الكاميرا والميكروفون عن طريق إجراء مكالمة SIP من حساب المختبر إلى جهاز الاتصال الداخلي عند الباب."

لا تزال ثغرات أمان Akuvox غير مصححة

أوضح فريق Team82 محاولاته لجذب انتباه Akuvox إلى الثغرات الأمنية، بدءًا من يناير 2022، ولكن بعد عدة محاولات للتواصل، تم حظر حساب Claroty مع البائع. قام Team82 بعد ذلك بنشر مدونة فنية توضح بالتفصيل ثغرات يوم الصفر وشارك فيها مركز تنسيق CERT (CERT/CC) وCISA.

يُنصح المؤسسات التي تستخدم E11 بفصلها عن الإنترنت حتى يتم إصلاح الثغرات الأمنية ، أو لضمان عدم قدرة الكاميرا على تسجيل المعلومات الحساسة.

داخل الشبكة المحلية، "تُنصح المؤسسات بتقسيم جهاز Akuvox وعزله عن بقية شبكة المؤسسة"، وفقًا لتقرير Claroty. "لا يجب أن يتواجد الجهاز على قطاع الشبكة الخاص به فحسب، بل يجب أن يقتصر الاتصال بهذا القطاع على الحد الأدنى من قائمة نقاط النهاية."

تنتشر الأخطاء في الكاميرات وأجهزة إنترنت الأشياء

خلق عالم من الأجهزة المتصلة بشكل متزايد ملف سطح هجوم واسع لخصوم متطورين.

من المتوقع أن يتضاعف عدد اتصالات إنترنت الأشياء الصناعية (IoT) وحدها - وهو مقياس لعدد أجهزة إنترنت الأشياء التي تم نشرها - إلى أكثر من الضعف إلى 36.8 مليار في عام 2025 ، ارتفاعًا من 17.7 مليار في عام 2020 ، وفقًا لبحوث جونيبر.

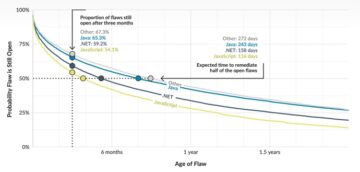

وبينما استقر المعهد الوطني للمعايير والتكنولوجيا (NIST) على معيار لـ تشفير اتصالات إنترنت الأشياء، تظل العديد من الأجهزة ضعيفة وغير مصححة.

Akuvox هو الأحدث في سلسلة طويلة من هؤلاء الذين يفتقرون بشدة عندما يتعلق الأمر بأمان الجهاز. على سبيل المثال ، كانت هناك ثغرة خطيرة في RCE في كاميرات فيديو Hikvision IP كشف العام الماضي.

وفي تشرين الثاني (نوفمبر) الماضي ، سمحت ثغرة أمنية في سلسلة من أنظمة الدخول الرقمية الشهيرة التي تقدمها Aiphone للمتسللين بذلك خرق أنظمة الدخول - ببساطة عن طريق استخدام جهاز محمول وعلامة اتصال المجال القريب (NFC).

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.darkreading.com/cloud/unpatched-zero-day-bugs-smart-intercom-remote-eavesdropping

- :يكون

- $ UP

- 1

- 2020

- 2022

- 7

- 8

- 9

- a

- ماهرون

- من نحن

- الوصول

- الوصول

- وفقا

- حسابي

- الحسابات

- تفعيل

- الجهات الفاعلة

- استشاري

- بعد

- وكالة

- السماح

- يسمح

- وحده

- سابقا

- و

- والبنية التحتية

- الروبوت

- آخر

- التطبيق

- هي

- المنطقة

- AS

- أسوشيتد

- At

- مهاجمة

- محاولات

- اهتمام

- التحقّق من المُستخدم

- ترخيص

- على أساس

- BE

- البداية

- وراء

- ما بين

- مليار

- سدت

- المدونة

- جلب

- علة

- البق

- by

- دعوة

- وكاميرا

- كاميرات

- CAN

- قادر على

- يلتقط

- الفئات

- مركز

- الصينية

- CISA

- الكود

- جمع

- Communication

- حول الشركة

- اهتمامات

- التواصل

- متصل

- الأجهزة المتصلة

- التواصل

- مراقبة

- تنسيق

- جوهر

- استطاع

- خلق

- خلق

- حرج

- فضول

- الأمن السيبراني

- وكالة الأمن السيبراني وأمن البنية التحتية

- البيانات

- الترتيب

- نشر

- تفصيل

- جهاز

- الأجهزة

- مختلف

- رقمي

- اكتشف

- منقسم

- منتجات الأبواب

- الأبواب

- مضاعفة

- بإمكانك تحميله

- دزينة

- كل

- إما

- تمكين

- ضمان

- مشروع

- مدخل

- دخول

- الأثير (ETH)

- حتى

- متوقع

- خارجي

- قم بتقديم

- جدار الحماية

- شركة

- الاسم الأول

- ثابت

- في حالة

- وجدت

- تبدأ من

- إعطاء

- قراصنة

- سلط الضوء

- HTTP

- HTTPS

- صور

- التنفيذ

- in

- بما فيه

- على نحو متزايد

- فرد

- صناعي

- معلومات

- البنية التحتية

- مثل

- معهد

- تفاعل

- Internet

- إنترنت الأشياء

- تحقيق

- المشاركة

- آيفون

- قام المحفل

- أجهزة IOT

- IP

- قضية

- IT

- انها

- يناير

- معروف

- مختبر

- اسم العائلة

- آخر

- محدود

- خط

- قائمة

- محلي

- تقع

- طويل

- القيام ب

- كثير

- معنى

- قياس

- ميكروفون

- أدنى

- الجوال

- تطبيقات الجوال

- الجهاز المحمول

- الأكثر من ذلك

- أكثر

- Multimedia

- محليات

- شبكة

- الشبكات

- NFC

- نيست

- نوفمبر

- عدد

- of

- عرضت

- Office

- on

- ONE

- جاكيت

- المصدر المفتوح

- منظمة

- المنظمات

- وإلا

- أوجز

- التوعية

- الخاصة

- المشاركون

- خاص

- الأحزاب

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- أكثر الاستفسارات

- يحتمل

- بروتوكول

- نشرت

- تسجيل

- لا تزال

- عن بعد

- تقرير

- REST

- s

- أمن

- قطعة

- حساس

- مسلسلات

- الجلسة

- التسوية (Settled)

- عدة

- ينبغي

- ببساطة

- سمارت

- متطور

- مصدر

- موقف

- معيار

- المعايير

- تخزين

- بعد ذلك

- أنظمة

- TAG

- الأهداف

- تقني

- تكنولوجيا

- أن

- •

- من مشاركة

- تشبه

- الأشياء

- الثالث

- التهديد

- ثلاثة

- عبر

- إلى

- الإجمالي

- تحويل

- تحول

- أنواع

- فتح

- مستخدم

- المستخدمين

- استخدام

- بائع

- تحقق من

- فيديو

- نقاط الضعف

- الضعف

- الضعيفة

- الويب

- خادم الويب

- حسن

- التي

- في حين

- مع

- في غضون

- بدون

- العالم

- زفيرنت

- نقاط الضعف في اليوم صفر