هناك ثغرة أمنية جديدة في SSH، تيرابين (ورقة قوات الدفاع الشعبي)، ومن المحتمل أن تكون سيئة، ولكن في ظروف محدودة للغاية فقط. لفهم المشكلة، علينا أن نفهم ما تم تصميم SSH للقيام به. إنه يحل محل telnet كأداة للحصول على غلاف سطر الأوامر على جهاز كمبيوتر بعيد. يرسل Telnet كل هذا النص بشكل واضح، لكن SSH يغلفه كله داخل نفق مشفر بالمفتاح العام. لقد تم تصميمه للتفاوض بأمان مع شبكة غير صديقة، ولهذا السبب يكون عملاء SSH واضحين جدًا بشأن قبول مفاتيح جديدة، والتنبيه عند تغيير المفتاح.

يستخدم SSH عداد تسلسل لاكتشاف خدع Man-in-the-Middle (MitM) مثل حذف الحزمة أو إعادة التشغيل أو إعادة الترتيب. لا يتم تضمين هذا التسلسل فعليًا في الحزمة، ولكن يتم استخدامه كجزء من فحص مصادقة الرسالة (MAC) للعديد من أوضاع التشفير. وهذا يعني أنه في حالة إزالة حزمة من النفق المشفر، يفشل جهاز MAC في بقية الحزم، مما يؤدي إلى إعادة تعيين الاتصال بالكامل. يبدأ هذا التسلسل فعليًا عند الصفر، مع إرسال أول حزمة غير مشفرة بعد تبادل شعارات الإصدار. من الناحية النظرية، هذا يعني أن المهاجم الذي يعبث بالحزم في مرحلة ما قبل التشفير سوف يبطل الاتصال بأكمله أيضًا. هناك مشكلة واحدة فقط.

الابتكار الذي قدمه باحثو Terrapin هو أن المهاجم الذي لديه وصول MitM إلى الاتصال يمكنه إدراج عدد من الرسائل الحميدة في مرحلة ما قبل التشفير، ثم يسقط العدد الأول من الرسائل في مرحلة التشفير بصمت. فقط القليل من إعادة كتابة تسلسل TCP لأي رسائل بينهما، ولن يتمكن الخادم أو العميل من اكتشاف الخداع. إنها خدعة مثيرة للاهتمام حقًا، ولكن ماذا يمكننا أن نفعل بها؟

بالنسبة لمعظم تطبيقات SSH، ليس كثيرًا. ال الإصدار 9.6 من OpenSSH يعالج الخطأ، ويصفه بأنه جديد من حيث التشفير، ولكن مع ملاحظة أن التأثير الفعلي يقتصر على تعطيل بعض ميزات تشويش التوقيت المضافة إلى الإصدار 9.5.

لا يوجد أي تأثير ملحوظ آخر على سرية الجلسة أو سلامة الجلسة.

ومع ذلك، بالنسبة لخادم SSH واحد آخر على الأقل، وهو AsyncSSH، يوجد أكثر قليلا على المحك. مكتبة Python هذه عبارة عن خادم وعميل SSH، وهناك ثغرة أمنية في Terrapin في كل منهما. بالنسبة لعميل AsyncSSH، تسمح الثغرة الأمنية بإدخال رسائل معلومات الامتداد قبل الانتقال إلى التشفير. المثال الموضح هو أنه يمكن الرجوع إلى خوارزمية مصادقة العميل، وهو ما لا يبدو مفيدًا بشكل خاص.

تتمثل الثغرة الأمنية الأكثر بروزًا عند استخدام أي عميل SSH للاتصال بخادم AsynchSSH. إذا كان لدى المهاجم أيضًا حساب على هذا الخادم، فيمكن توجيه اتصال الضحية إلى غلاف يتحكم فيه المهاجم. على الرغم من أن هذا لا يكسر تشفير SSH مباشرة، إلا أنه له نفس التأثير بشكل أساسي. وهذا ليس نوعًا من الضعف الذي يسقط من السماء، حيث أن مجموعة الظروف الأساسية ضيقة جدًا للاستغلال. إنه بالتأكيد نهج فريد وجديد، ونتوقع المزيد من النتائج من باحثين آخرين يعتمدون على هذه التقنية.

تم الاستيلاء على AlphV - ولم يتم الاستيلاء عليه

في ملحمة مضحكة، لقد لعب مكتب التحقيقات الفيدرالي (FBI) العلامة مع AlphV عبر موقع برامج الفدية .onion. تستخدم خدمة TOR البصلية مفتاحًا عامًا وخاصًا، حيث يكون المفتاح العام هو عنوان .onion، ويتحكم المفتاح الخاص في كل سحر التوجيه الذي يربط المستخدم بالخدمة. يبدو أن مكتب التحقيقات الفيدرالي قد قبض على الخادم الفعلي، واستخدم المفتاح الخاص الذي تم التقاطه لإعادة توجيه عنوان .onion إلى صفحة الإزالة.

من الواضح أن مسؤولي AlphV احتفظوا بالسيطرة على هذا المفتاح الخاص أيضًا، حيث ظلت الرسالة الوقحة تحل محل إشعار مكتب التحقيقات الفيدرالي. في النسخة "غير المضبوطة"، تقدم قطة سوداء عنوانًا جديدًا بـ .onion. أوه، وانتقامًا من الطفيفة، ألغت AlphV القيود المفروضة على استهداف المستشفيات والبنية التحتية الحيوية الأخرى. والأمر الوحيد المتبقي هو إحجامهم عن استهداف كومنولث الدول المستقلة، المعروف أيضًا باسم الاتحاد السوفييتي القديم.

الانسكاب التلقائي

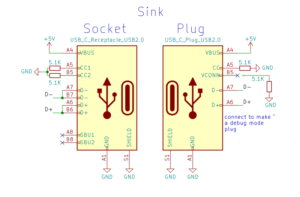

هذا يبدو في البداية سيئًا جدًا. تحصل تطبيقات Android على حق الوصول إلى بيانات اعتماد مدير كلمات المرور. ولكن نظرة أعمق قليلا قد تخفف من محنتنا. لذا، أولاً، تذكر أن تطبيقات Android تتمتع بطريقة عرض أصلية للعمليات العادية، ولديها أيضًا عرض ويب لعرض محتوى الويب. المشكلة هنا هي أنه عندما يقوم مدير كلمات المرور بالملء التلقائي لموقع ويب في عرض الويب هذا، يتم تسريب المحتويات مرة أخرى إلى واجهة التطبيق الأصلي.

نموذج التهديد إذن هو أن يقوم تطبيق غير موثوق به بتشغيل موقع ويب لتدفق مصادقة "تسجيل الدخول باستخدام". يكتشف مدير كلمات المرور موقع Facebook/Google/Microsoft، ويعرض عليك الملء التلقائي لبيانات الاعتماد. وعند الملء التلقائي، قام التطبيق نفسه الآن بالتقاطها. يستغرق الأمر بعض الوقت حتى يتفق Google وشركات إدارة كلمات المرور على الجهة التي تسبب هذه المشكلة بالضبط، وما إذا كانت هناك حاجة إلى إصلاحات. لمزيد من التفاصيل، هناك ملف PDF متاح.

بت وبايت

تعد تصادمات التجزئة أمرًا سيئًا بشكل عام. إذا كان لدى خوارزمية التجزئة أي فرصة محتملة للاصطدام، فقد حان الوقت لإيقافها عن العمل للقيام بأي عمل جاد. ولكن ماذا لو كنا بحاجة فقط إلى دمج البايتات السبعة الأولى؟ عند الاستخدام مع git، على سبيل المثال، غالبًا ما يتم اقتطاع SHA-7 إلى أول 256 بايت من أجل سهولة الاستخدام. ما مدى صعوبة الاصطدام بهؤلاء؟ وماذا عن إضافة آخر 7 بايت؟ [ديفيد بوكانان] أجرى لنا الأرقامودعنا نقول فقط أنك تحتاج حقًا إلى التحقق من جميع وحدات البايت لتجزئة 256 بت للتأكد من قوة التشفير. مع بعض الحيل لتحقيق الكفاءة، فإن تكلفة 128 بت من تجزئة SHA256 لا تكلف سوى 93,000 دولار وستستغرق حوالي شهر.

إليك فكرة جديدة/قديمة: أرسل بريدًا إلكترونيًا يتضمن أ . والبريد الإلكتروني الثاني الذي يحتوي على رؤوس كاملة. ماذا سيفعل خادم البريد المتلقي؟ في بعض الحالات، يُنظر إلى هذا البريد الإلكتروني الغريب كرسالة واحدة، وفي بعض الحالات، كرسالتين. بعبارة أخرى، تحصل على تهريب SMTP. هذه مشكلة حقًا، لأنها تخدع أحد مضيفي البريد الإلكتروني لإرسال رسائل البريد الإلكتروني العشوائية الخاصة بك كرسائل موثوقة. هل تريد إرسال رسالة باسم bill.gates(at)microsoft.com، والتحقق من DKIM؟ تهريب رسالة عبر خوادم Office365! من ناحية أخرى، تم بالفعل الكشف عن هذا الأمر لمجموعة من الخدمات الضعيفة، لذلك ربما فقدت فرصتك.

و لقليل من المرح، يلتقط جهاز محاكاة التصيد الاحتيالي من Microsoft عملية تصيد حقيقية! أي أن Microsoft لديها الآن أداة Attack Simulator يمكنها مساعدتك في إرسال رسائل بريد إلكتروني مزيفة للتصيد الاحتيالي، للمساعدة في تدريب المستخدمين على عدم النقر فوق هذا الارتباط. كانت [Vaisha Bernard] تجري اختبارًا للأداة، وأدركت أن أحد الروابط الزائفة كان متوقفًا عن صفحة التقاء غير موجودة، ويتم إرساله من مجال غير مسجل. قم بتسجيل كليهما، وسيصبح جهاز محاكاة التصيد الاحتيالي هذا ذو أسنان حقيقية. من الواضح أن [Vaisha] حصل على العديد من مكافآت الأخطاء لإصلاح المشكلة برمتها، وهو ما يوضح أنه من المفيد أن تكون فضوليًا.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :لديها

- :يكون

- :ليس

- :أين

- 000

- 7

- 9

- a

- من نحن

- قبول

- الوصول

- حسابي

- يقدم

- في الواقع

- وأضاف

- مضيفا

- العنوان

- عناوين

- بعد

- ضد

- يعرف أيضا باسم

- خوارزمية

- الكل

- يسمح

- سابقا

- أيضا

- an

- و

- الروبوت

- توقع

- أي وقت

- التطبيق

- نهج

- التطبيقات

- هي

- AS

- At

- مهاجمة

- التحقّق من المُستخدم

- الى الخلف

- سيئة

- لافتات

- BE

- كان

- يجري

- ما بين

- مشروع قانون

- قطعة

- اسود

- على حد سواء

- خيرات

- استراحة

- علة

- فضلاء علة

- ابني

- باقة

- لكن

- دعوة

- CAN

- القبض

- الحالات

- قط

- فرصة

- غير

- التحقق

- ظرف

- ظروف

- واضح

- انقر

- زبون

- عميل

- CO

- تصادم

- تصادم

- COM

- الكومنولث

- الشركات

- إكمال

- الكمبيوتر

- احتشاد

- التواصل

- صلة

- يربط

- محتوى

- محتويات

- مراقبة

- ضوابط

- التكاليف

- Counter

- أوراق اعتماد

- حرج

- بنية تحتية حرجة

- التشفير

- مشفرة

- فضولي

- DA

- ديفيد

- خداع

- أعمق

- قطعا

- تصميم

- تفاصيل

- بكشف أو

- مباشرة

- محنة

- do

- هل

- لا

- نطاق

- خفضت

- قطرة

- كل

- حصل

- تأثير

- كفاءة

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- مشفرة

- التشفير

- كامل

- أساسيا

- بالضبط

- مثال

- تبادل

- استغلال

- تمديد

- جدا

- عين

- فشل

- زائف

- مكتب التحقيقات الفدرالي

- قابليه

- المميزات

- أخيرا

- النتائج

- الاسم الأول

- ثابت

- إصلاحات

- تدفق

- في حالة

- تبدأ من

- بالإضافة إلى

- مرح

- على العموم

- دولار فقط واحصل على خصم XNUMX% على جميع

- بوابة

- معطى

- إعطاء

- يذهب

- شراء مراجعات جوجل

- حصلت

- يد

- الثابت

- مزيج

- الثرم

- يملك

- رؤوس

- مساعدة

- هنا

- جذل

- المستشفيات

- مضيف

- كيفية

- HTML

- HTTPS

- فكرة

- if

- التأثير

- تطبيقات

- in

- في أخرى

- تتضمن

- شامل

- مستقل

- info

- البنية التحتية

- في البداية

- الابتكار

- في الداخل

- مثل

- سلامة

- وكتابة مواضيع مثيرة للاهتمام

- السطح البيني

- إلى

- IT

- نفسها

- JPG

- م

- واحد فقط

- أبقى

- القفل

- مفاتيح

- اسم العائلة

- تطلق

- الأقل

- المكتبة

- مثل

- محدود

- خط

- LINK

- وصلات

- القليل

- بحث

- ضائع

- لجنة الهدنة العسكرية

- سحر

- مدير

- يعني

- الرسالة

- رسائل

- مایکروسافت

- ربما

- MITM

- نموذج

- وسائط

- شهر

- الأكثر من ذلك

- أكثر

- كثيرا

- متعدد

- محلي

- ضروري

- حاجة

- بحاجة

- لا هذا ولا ذاك

- شبكة

- جديد

- لا

- ولا

- عادي

- جدير بالذكر

- يلاحظ..

- ملاحظة

- رواية

- الآن

- عدد

- أرقام

- of

- خصم

- عروض

- غالبا

- oh

- قديم

- on

- ONE

- فقط

- عمليات

- or

- أخرى

- لنا

- خارج

- على مدى

- الحزم

- صفحة

- جزء

- خاصة

- كلمة المرور

- إدارة كلمة المرور

- بلد

- مرحلة جديدة

- التصيد

- مادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لعبت

- محتمل

- الهدايا

- جميل

- قبل

- خاص

- المفتاح الخاص

- المحتمل

- المشكلة

- جمهور

- مفتاح العام

- بايثون

- الفدية

- بدلا

- حقيقي

- أدركت

- في الحقيقة

- يستلم

- إعادة توجيه

- تسجيل جديد

- الافراج عن

- ممانعة

- بقايا

- تذكر

- عن بعد

- إزالة

- الباحثين

- REST

- تقييد

- المحتجزة

- عقاب

- إعادة كتابة

- متانة

- التوجيه

- يجري

- بسلام

- الملحمة

- صالح

- نفسه

- قول

- الثاني

- أمن

- بدا

- رأيت

- ضبطت

- إرسال

- إرسال

- أرسلت

- تسلسل

- جدي

- الخادم

- الخدمة

- خدماتنا

- الجلسة

- طقم

- عدة

- SHA256

- قذيفة

- إظهار

- تبين

- محاكاة

- عزباء

- الموقع

- So

- بعض

- سوفييت

- يبدأ

- المحافظة

- TAG

- أخذ

- مع الأخذ

- الهدف

- استهداف

- تقنية

- تجربه بالعربي

- اختبار المدى

- نص

- أن

- •

- من مشاركة

- منهم

- then

- نظرية

- شيء

- هذا الأسبوع

- هؤلاء

- التهديد

- عبر

- الوقت

- توقيت

- إلى

- جدا

- أداة

- تور

- قطار

- انتقال

- اثار

- افضل

- نفق

- اثنان

- فهم

- غير ودي

- الاتحاد

- فريد من نوعه

- غير مسجلة

- بناء على

- قابليتها للاستخدام

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- يستخدم

- الإصدار

- جدا

- المزيد

- الضعف

- الضعيفة

- تريد

- وكان

- we

- الويب

- الموقع الإلكتروني

- أسبوع

- حسن

- ابحث عن

- متى

- التي

- في حين

- كامل

- لماذا

- سوف

- مع

- كلمات

- للعمل

- سوف

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- صفر