يتحول الأمان إلى اليسار واليمين في تدفق التصميم حيث يتصارع صانعو الرقائق مع كيفية بناء أجهزة آمنة حسب التصميم ومرنة بما يكفي لتبقى آمنة طوال حياتهم.

نظرًا لتزايد اتصال الأجهزة المعقدة بالإنترنت وببعضها البعض، يتسابق بائعو IP وصانعو الرقائق وشركات الأنظمة لمعالجة التهديدات الحالية والمحتملة عبر سطح هجوم أوسع. في كثير من الحالات، تصاعد الأمن من سلسلة لا نهاية لها من تصحيحات البرامج إلى جزء لا يتجزأ من عملية تصميم الأجهزة/البرمجيات مع ميزة تنافسية مربحة بشكل متزايد وتهديد متزايد باتخاذ إجراءات تنظيمية للشركات التي تخطئ في هذا الأمر.

وقال توماس روستيك، رئيس الشركة: "في كل ثانية، يتم توصيل 127 جهازًا بالإنترنت لأول مرة". إنفينيون قسم الأنظمة الآمنة المتصلة، في عرض تقديمي حديث. "سيؤدي هذا إلى وصول مذهل إلى 43 مليار جهاز متصل بالإنترنت وبعضها البعض في عام 2027."

كما أنه سيخلق تحديًا أمنيًا كبيرًا. وأشار ديفيد ميدمينت، كبير مديري تطوير السوق في شركة "إن هذا الأمر يتزايد قلق الشركات والمستهلكين بشأن ما يحدث لبياناتهم مع زيادة الاتصال وتوسيع نطاق الخدمات الرقمية". ذراع. "على مدى السنوات الخمس الماضية، نضجت التنظيمات الحكومية في جميع أنحاء العالم، ويقع على عاتق الشركات المصنعة مسؤولية تلبية قائمة متزايدة من معايير الأمان لضمان موثوقية هذه الخدمات وأمانها وإدارتها بشكل صحيح."

ومع ذلك، فإن النهج المنطقي والمدروس للأمن يتضمن العديد من الاعتبارات. قالت دانا نيوستادر، مديرة حلول أمان IP في شركة "أولاً، يجب أولاً فهم ملف تعريف التهديد الخاص بالتطبيق المحدد، بالإضافة إلى الأصول المحددة - البيانات أو المعلومات أو الأنظمة التي تحتاج إلى الحماية". سينوبسيس. "هل هناك قوانين وأنظمة و/أو أنواع محددة من المتطلبات التي ستؤثر على هذا الحل؟ وبعبارة أخرى، عليك القيام ببعض الواجبات المنزلية أولا. يجب أن تكون قادرًا على الإجابة على بعض الأسئلة، مثل ما إذا كان المنتج مهتمًا فقط بالتهديدات المستندة إلى الشبكة، أو ما إذا كان هناك احتمال لهجمات تحتاج إلى الوصول الفعلي. هل هناك وصول مباشر إلى الشبكة لهذا المنتج المعين، أم أنه سيكون محميًا بواسطة أجزاء أخرى من النظام يمكن أن تعمل كجدار حماية، على سبيل المثال، لتوفير مستوى معين من الحماية؟ ما هو الامتثال التنظيمي أو المعايير أو متطلبات الاعتماد المحتملة للأمان؟ ما هي قيمة الأصول؟”

بالإضافة إلى ذلك، يجب أن تكون الأجهزة آمنة في جميع الظروف وأوضاع التشغيل. وقال نيوستادر: "تحتاج إلى حمايتها عندما يكون النظام غير متصل بالإنترنت، لأنه، على سبيل المثال، يمكن للجهات الفاعلة السيئة استبدال الذاكرة الخارجية أو يمكنها سرقة رمز IP". "يمكنهم إعادة وميض الجهاز. تحتاج أيضًا إلى حمايته أثناء تشغيل الجهاز، كما تحتاج إلى حمايته أثناء تشغيل الجهاز. تحتاج إلى التأكد من أنه لا يزال يعمل على النحو المنشود. ومن ثم، عندما تتواصل خارجيًا، فإنك تحتاج أيضًا إلى حمايته. هناك العديد من المتغيرات التي تؤثر عادةً على الحل الأمني، بما في ذلك التطبيق المحدد. في نهاية المطاف، يجب أن يكون هناك توازن في الحل الأمني الشامل. يتضمن "متوازن للأمان" وظائف الأمان والبروتوكولات والشهادات وما إلى ذلك، بالإضافة إلى التكلفة والطاقة والأداء ومقايضات المنطقة لأنه، على سبيل المثال، لا يمكنك تحمل توفير أعلى مستوى من الأمان للبطارية -جهاز يعمل بالطاقة. هذا غير منطقي لأنه جهاز منخفض التكلفة. عليك حقًا أن تبحث عن التوازن، وكل هذا سيأخذ في الاعتبار البنية الأمنية المناسبة للشريحة.

يتفق الآخرون. وقال نير تاشر، المدير التنفيذي للتكنولوجيا في شركة "إن الخطوة الأولى التي نتخذها عندما نقدم الأمان لجهاز ما هي تقييم الأصول الأمنية للجهاز فيما يتعلق بدورها في النظام العام". ينبوند. "بينما نقوم بتخطيط هذه الأصول، نقوم أيضًا بتقييم إمكانية الهجوم على الأصول. لا يتم تحديد جميع الأصول على الفور. يجب أيضًا اعتبار ميزات مثل منافذ التصحيح والاختبار بمثابة أصول، حيث قد يكون لها دور في الأمان العام للنظام. بمجرد اكتمال التعيين والتقييم، نقوم بتقييم الطرق المحتملة لتسوية كل أصل من الأصول والتعقيد الذي ينطوي عليه ذلك. والخطوة التالية هي إيجاد طرق للحماية من هذه الهجمات أو على الأقل اكتشافها. من الواضح أن الخطوة الأخيرة هي اختبار المنتج النهائي للتأكد من أن الحماية التي قمنا بتضمينها تعمل بشكل صحيح.

آمن حسب التصميم

أحد التغييرات الكبيرة في أمان الأجهزة والنظام هو الاعتراف بأن هذه المشكلة لم تعد مشكلة شخص آخر. ما كان في السابق فكرة لاحقة أصبح الآن ميزة تنافسية يجب دمجها في التصميم على المستوى المعماري.

وقال عديل بحروش، مدير تطوير الأعمال لأمن الملكية الفكرية في شركة "يؤكد هذا المبدأ الأساسي على دمج الأمن في عملية تطوير تصميم الرقائق، مما يضمن تحديد الأهداف والمتطلبات والمواصفات الأمنية منذ البداية". رامبوس. "يتطلب هذا النهج وجود نموذج تهديد مناسب، وتحديد الأصول الملموسة وغير الملموسة التي لها قيمة وتحتاج إلى الحماية، وتحديد المخاطر المرتبطة بها بشكل استباقي بناءً على إطار مناسب لإدارة المخاطر، وتنفيذ التدابير والضوابط الأمنية بشكل صحيح للتخفيف من المخاطر التي تهدد مستوى مقبول."

بالإضافة إلى التقييم المناسب للتهديدات، قال بهروش إنه من الضروري النظر في مبادئ أمنية إضافية لاستراتيجية دفاعية شاملة. يتضمن ذلك سلسلة من الثقة، حيث توفر كل طبقة أسس أمان يمكن للطبقة التالية الاستفادة منها، بالإضافة إلى فصل المجال بمستويات أمان مختلفة لمستخدمين مختلفين وأنواع بيانات وعمليات، مما يسمح بأداء محسن ومقايضات أمنية لكل حالة استخدام. في الأنظمة الحديثة، يتضمن ذلك نمذجة التهديدات طوال دورة حياة المنتج، ومبدأ الامتياز الأقل الذي يسمح للقطاعات بالوصول إلى الحقوق وتقليل الموارد المشتركة.

قال جورج وول، مدير مجموعة تسويق المنتجات لشركة Tensilica Xtensa Processor IP في شركة Tensilica Xtensa: "من المهم تحديد البنية الأمنية لـ SoC مقدمًا". إيقاع. "إن الوقت المناسب لتحديد بنية الأمان هو عندما يعمل المصمم على تحديد الوظائف والخلاصات والسرعات الضرورية وما إلى ذلك لـ SoC. من الأسهل دائمًا القيام بذلك في وقت مبكر بدلاً من محاولة "إضافة الأمان" لاحقًا، سواء كان ذلك قبل أسبوع من انتهاء الشريط أو بعد عامين من بدء الإنتاج."

يمتد الدفاع الشامل إلى ما هو أبعد من مجرد الأجهزة. قال دان والترز، مهندس الأمن الرئيسي المضمن ورئيس حلول الإلكترونيات الدقيقة في شركة "إذا كنت تحاول تأمين شيء ما، حتى على مستويات عالية من التجريد بالنسبة للبرامج، فيمكنك القيام بذلك بشكل مثالي في لغة Python أو أي لغة برمجة تختارها". ميتري. "ولكن إذا تم تقويضها من خلال حل وسط على مستوى الأجهزة، فلا يهم. يمكنك اختراق نظامك بالكامل حتى لو كان لديك أمان برمجي مثالي.

في معظم الحالات، يسلك المهاجمون الطريق الأقل مقاومة. وقال والترز: "مع الأمن، كل شيء أو لا شيء". "يجب على المهاجم العثور على عيب واحد فقط، ولا يهتمون حقًا بمكان وجوده. ليس الأمر كما لو أنهم يقولون: "أريد هزيمة النظام بمجرد تقويض الأجهزة أو أريد القيام بذلك من خلال العثور على خلل في البرنامج". سوف يبحثون عن أسهل شيء."

أفضل الممارسات

استجابةً لمشهد التهديدات الآخذ في الاتساع، تعمل شركات صناعة الرقائق على تطوير قائمة أفضل الممارسات الخاصة بها. في الماضي، كان الأمن محصورًا بالكامل تقريبًا في محيط وحدة المعالجة المركزية (CPU). ولكن نظرًا لأن التصميمات أصبحت أكثر تعقيدًا وأكثر ارتباطًا وعمرًا أطول، فيجب التفكير في الأمان على نطاق أوسع. يتضمن ذلك عددًا من العناصر الأساسية، وفقًا لما ذكره لي هاريسون، مدير تسويق المنتجات في قسم Tessent سيمنز EDA:

- التشغيل الآمن – يمكن استخدام تقنية مراقبة الأجهزة للتحقق من تنفيذ تسلسل التمهيد المحدد كما هو متوقع، للتأكد من أن كلاً من الأجهزة والبرامج تعمل على النحو المنشود.

- شهادة - على غرار التمهيد الآمن، يمكن استخدام المراقبة الوظيفية لإنشاء التوقيعات الديناميكية التي تمثل تكوينًا ثابتًا أو ناعمًا لعنوان IP أو IC معين في النظام. وهذا يؤكد دقة الأجهزة المتوقعة وتكوينها. يمكن استخدام هذا الأسلوب لتوفير رمز هوية واحد أو مجموعة من الرموز المميزة على مستوى النظام. يعتمد هذا النظام على توقيع فريد يمكن استخدامه لضمان تطبيق إصدار البرنامج الصحيح لتحديث عبر الهواء. ومن الأهمية بمكان أن يتم حساب ذلك داخل النظام، ولكن ليس بشكل ثابت.

- وصول آمن - كما هو الحال مع جميع الأنظمة، يجب أن تكون قنوات الاتصال داخل وخارج الجهاز آمنة، وفي كثير من الحالات، قابلة للتكوين بناءً على مستويات مختلفة للوصول المطلوب، حيث يتم التحكم في الوصول غالبًا عبر جذر الثقة.

- حماية الأصول – قد تكون المراقبة الوظيفية النشطة جزءًا مهمًا من أي استراتيجية دفاعية متعمقة. استنادًا إلى تحليل مفصل للتهديدات، يمكن أن يوفر اختيار أجهزة المراقبة الوظيفية ووضعها داخل الجهاز اكتشافًا للتهديدات ذات زمن انتقال منخفض والتخفيف من آثارها.

- إدارة دورة حياة الجهاز - من المهم الآن في جميع تطبيقات IC الآمنة أن تكون قادرًا على مراقبة سلامة الجهاز طوال دورة حياته النشطة بدءًا من التصنيع وحتى إيقاف التشغيل. تلعب المراقبة الوظيفية وأجهزة الاستشعار دورًا مهمًا في مراقبة صحة الجهاز طوال دورة حياته. في بعض الحالات، يمكن استخدام ردود الفعل النشطة لإطالة العمر النشط للدائرة المتكاملة عن طريق إجراء تعديلات ديناميكية على الجوانب الخارجية حيثما أمكن ذلك.

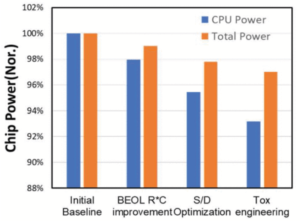

الشكل 1: العناصر الأساسية للأجهزة الآمنة. المصدر: سيمنز EDA

أي من أفضل الممارسات التي يتم نشرها يمكن أن يختلف بشكل كبير من تطبيق إلى آخر. فالأمن في تطبيقات السيارات، على سبيل المثال، يشكل مصدر قلق أكبر بكثير من الأجهزة الذكية القابلة للارتداء.

وقال توني ألفاريز، نائب الرئيس التنفيذي لشركة Infineon Memory Solutions، في عرض تقديمي حديث: "يحتاج التشغيل الذاتي إلى الاتصال، مما يؤدي إلى زيادة الأمان، والذي يتيح التشغيل الآلي، وأشباه الموصلات هي الأساس هنا حقًا". "إن استشعار البيانات وتفسيرها واتخاذ القرارات بشأنها، هو أمر فوق السطح. هذا ما تراه. إن تعقيد النظام آخذ في التزايد، لكنك لا ترى ما هو موجود تحت السطح، وهو كل القطع المطلوبة لتحقيق ذلك - حل النظام بأكمله.

وقال ألفاريز إن هذا النظام يتضمن الاتصال بالسحابة والسيارات الأخرى والبنية التحتية، ويجب أن يكون الوصول إليها آمنًا على الفور.

قد تكون الاحتياجات الأمنية مختلفة جدًا بالنسبة للتطبيقات الأخرى. لكن عملية تحديد ما هو مطلوب مماثلة. وقال تاشر من وينبوند: "أولاً، قم بتحليل ماهية الأصول". "في بعض الأحيان لا يوجد شيء. في بعض الأحيان، يكون كل جزء من الجهاز أحد الأصول أو يحتوي عليه. وفي الحالة الأخيرة، قد يكون من المستحسن البدء من الصفر، لكن هذه حالات نادرة. بمجرد تعيين الأصول، يحتاج المهندس المعماري إلى تحليل متجهات الهجوم لهذه الأصول. هذه مرحلة شاقة ويوصى بشدة بالتشاور الخارجي. مجموعة أخرى من العيون هي دائمًا شيء جيد. المرحلة الأخيرة من الناحية المعمارية هي التوصل إلى آليات الحماية من هذه الهجمات. ونعم، المعرفة العميقة بالنظام ضرورية في كل هذه المراحل.

الذراع هو مؤيد قوي لإدراج أ جذر الثقة (RoT) في جميع الأجهزة المتصلة، ونشر أفضل ممارسات الأمان حسب التصميم كخط أساس لأي منتج قابل للتطبيق. "يمكن لـ RoT توفير وظائف موثوقة أساسية مثل التمهيد الموثوق به والتشفير والتصديق والتخزين الآمن. أحد الاستخدامات الأساسية لـ RoT هو الحفاظ على سرية مفاتيح التشفير الخاصة مع البيانات المشفرة، وحمايتها بآليات الأجهزة وبعيدًا عن برامج النظام التي يسهل اختراقها. وقال ميدمينت: "يجب أن تكون وظائف التخزين والتشفير الآمنة في RoT قادرة على التعامل مع المفاتيح والمعالجة الموثوقة اللازمة لمصادقة الجهاز والتحقق من المطالبات وتشفير البيانات أو فك تشفيرها".

ونظرًا لأن عددًا قليلًا جدًا من تصميمات الرقائق تبدأ من ورقة فارغة، فيجب تصميم الشريحة بحيث تأخذ ذلك في الاعتبار. وأوضح ميدمينت أن "كل جهاز وكل حالة استخدام ستكون فريدة من نوعها، ومن الضروري أن نأخذ في الاعتبار احتياجات جميع الأنظمة من خلال نمذجة التهديدات". "ستحتاج بعض حالات الاستخدام إلى دليل على أفضل الممارسات. ويحتاج البعض الآخر إلى الحماية من نقاط ضعف البرامج، ويحتاج البعض الآخر إلى الحماية من الهجمات المادية.

لقد أثبت عمل Arm's المؤسس المشارك لـ PSA Certified أن بائعي السيليكون المختلفين يجدون نقاط بيع فريدة خاصة بهم، ويقررون مستوى الحماية الذي يريدون توفيره. "من الصعب أن يكون هناك مقاس واحد يناسب الجميع، ولكن مجموعة المبادئ المشتركة المتفق عليها هي أداة مهمة لتقليل التجزئة وتحقيق قوة الأمان المناسبة، وهذا ما تم إثباته في 179 شهادة معتمدة من PSA تم إصدارها للمنتجات اليوم "، أشارت ميدمينت.

ويختلف هذا كثيرًا عما كان عليه الحال منذ سنوات مضت، عندما كان من الممكن إضافة الأمان إلى الشريحة لاحقًا في دورة التصميم. "لم يكن الأمر كما كان في الأيام الخوالي حيث كان بإمكانك فقط إضافة الأمان. قال نيوستادر من شركة Synopsys: "سوف تقوم بمراجعة الشريحة، وتعتقد أنه بدون إجراء أي تغييرات مهمة، يمكنك معالجة الأمان كما هو مطلوب لتطبيقك". "من المهم تصميم حل أمني يعتمد على المباني المذكورة أعلاه. بعد ذلك، يمكنك الحصول على عملية أكثر بساطة لتحديث الأمان في مراجعات التصميم المستقبلية، مثل إنشاء بيئة آمنة تتمتع بجذور الثقة لحماية عمليات البيانات والاتصالات الحساسة. هناك طرق يمكنك من خلالها إنشاء حل أمني قابل للتطوير والتوسيع وحتى تحديثه بعد السيليكون، على سبيل المثال، من خلال ترقيات البرامج. لذلك هناك طرق لبناء هذا في التصميم ومن ثم ترقية الأمان من مراجعة إلى أخرى بطريقة أكثر بساطة.

إصلاحات الأمان

في جميع الحالات تقريبًا، من الأفضل منع الهجمات بدلاً من توفير تصحيحات لإصلاحها. ولكن كيفية القيام بذلك يمكن أن تختلف بشكل كبير.

على سبيل المثال، جيف تيت، الرئيس التنفيذي لشركة فليكس لوجيكسوقال العديد من الشركات تستخدم eFPGAs من أجل الأمن، مع قيام الآخرين بتقييمها. وقال تيت: "كما نفهم، هناك عدة أسباب، والشركات المختلفة لديها مخاوف أمنية مختلفة". "يرغب بعض العملاء في استخدام eFPGAs لتعتيم خوارزمياتهم المهمة أثناء عملية التصنيع. هذا ينطبق بشكل خاص على عملاء الدفاع. يتم تنفيذ خوارزميات الأمان، مثل التشفير/فك التشفير، في أماكن متعددة في شركة نفط الجنوب واحدة. تختلف متطلبات الأداء. للحصول على أمان عالي الدوام، يجب أن يكون موجودًا في الأجهزة. ولأن خوارزميات الأمان تحتاج إلى أن تكون قادرة على التحديث للتعامل مع التحديات المتغيرة، يجب أن تكون الأجهزة قابلة لإعادة التكوين. يمكن اختراق المعالجات والبرامج، ولكن اختراق الأجهزة أصعب بكثير، لذا فإن وجود بعض الأجزاء المهمة من وظيفة الأمان في الأجهزة القابلة للبرمجة أمر مرغوب فيه.

وبدون هذه القدرة البرمجية المضمنة، يصبح إصلاح المشكلات الأمنية بعد الهجوم أكثر صعوبة. عادةً ما يتضمن ذلك نوعًا من التصحيح، والذي عادةً ما يكون حلاً مكلفًا ودون المستوى الأمثل.

"تماشيًا مع مبدأ فصل المجال، يمكن للمرء أن يفكر في إضافة "جزيرة آمنة" قائمة بذاتها إلى الشريحة الحالية في نهج معياري، مما يسمح للرقاقة بالاستفادة من جميع القدرات الأمنية التي توفرها الجزيرة الآمنة مع الحد الأدنى من التغييرات على الشريحة الحالية قال رامبوس بهروش. "على الرغم من أن هذا ليس الحل الأكثر كفاءة، إلا أنه يمكن تخصيص عنوان IP للأمان لتلبية متطلبات الأمان والهدف الأمني العام. على الرغم من التحديات، لا يلزم بالضرورة الاستفادة من وحدة الأمان المضمنة لكل وظيفة على الفور. يمكن للمهندسين المعماريين البدء بالأساسيات التي تحمي الرقائق وسلامة المستخدمين، ويقدمون تدريجيًا الأمان القائم على الأجهزة مع حماية القناة الجانبية إلى وظائف إضافية أقل أهمية.

وأشار هاريسون من شركة سيمنز إلى أن إضافة الأمان إلى التصميم الحالي يمثل مشكلة شائعة اليوم. "إذا لم يكن المصممون حذرين، فإن إضافة الأمان كفكرة لاحقة يمكن أن يؤدي بسهولة إلى سيناريو لا يتم فيه تأمين نقطة الدخول الرئيسية. ومع ذلك، يمكن أن تكون EDA مفيدة للغاية هنا، حيث يمكن بسهولة دمج تكنولوجيا التحليلات المضمنة في المستويات الأدنى من التصميم الموجود بالفعل. بدلاً من استهداف المخاطر الطرفية فقط، يمكن إضافة أجهزة مراقبة IP لمراقبة العديد من الواجهات أو العقد الداخلية داخل التصميم.

الحد الأدنى من أمن الأجهزة

مع وجود العديد من الخيارات، والكثير من النصائح، ما هي العناصر الضرورية لشريحة آمنة من أساسها؟

قال Cadence's Wall إنه، على الأقل، يجب أن تكون هناك جزيرة أمنية تؤسس جذر الثقة لشركة نفط الجنوب. "يجب أيضًا أن تكون هناك وظائف مصادقة متاحة للمصادقة بشكل صحيح على رمز التمهيد وتحديثات البرامج الثابتة عبر الهواء. من الناحية المثالية، قامت شركة SoC بتحديد الموارد المتوفرة فقط للبرامج الثابتة المعروفة بأنها موثوقة، ويوجد قسم أجهزة يمنع البرامج الثابتة غير المعروفة أو غير الموثوق بها من الوصول إلى تلك الموارد بشكل ضار. ولكن في نهاية المطاف، فإن "الضروريات" تكون مدفوعة بالتطبيق وحالة الاستخدام. على سبيل المثال، سيكون لجهاز تشغيل الصوت متطلبات مختلفة عن الجهاز الذي يقوم بمعالجة المدفوعات.

بالإضافة إلى ذلك، واستنادًا إلى نموذج تقييم التهديدات والأصول التي تحتاج إلى الحماية، ستهدف الشريحة الآمنة النموذجية إلى تحقيق الأهداف الأمنية التي يمكن تجميعها في الفئات التالية - النزاهة والأصالة والسرية والتوافر.

وقال بهروش من رامبوس: "عادةً ما تتم تغطية هذه الأهداف عن طريق التشفير، بالإضافة إلى إمكانات إضافية مثل التمهيد الآمن، والتخزين الآمن، والتصحيح الآمن، والتحديث الآمن، وإدارة المفاتيح الآمنة". "من منظور معماري لـ SoC، يبدأ هذا عمومًا بحماية مفاتيح وهويات OTP و/أو الأجهزة الفريدة، تليها حماية الميزات والوظائف ذات الصلة بالأمان خلال دورات حياة المنتج، والتي تتضمن على سبيل المثال لا الحصر، تحديثات البرامج الثابتة والتصحيح الآمن للأخطاء. . يعد جذر الثقة في الأجهزة أساسًا جيدًا لهذه الوظائف الأساسية، وهو أمر لا بد منه في SoCs الحديثة، بغض النظر عن السوق المستهدف.

وقال هاريسون، من شركة سيمنز، إنه بغض النظر عن التطبيق، هناك عنصران مهمان يجب تمكينهما على جميع الأجهزة المستخدمة في تطبيق آمن. "أولاً، يلزم التمهيد الآمن [كما هو موضح أعلاه]، نظرًا لأن أي آليات أمان أخرى يتم تنفيذها تمثل سطحًا محتملاً للهجوم حتى يتم تشغيل الجهاز بنجاح وبشكل آمن. على سبيل المثال، قبل تشغيل الجهاز، قد يكون من الممكن تجاوز وإعادة تكوين سجل التوقيع في جذر IP الموثوق به، مما يؤدي بشكل أساسي إلى انتحال هوية الجهاز. ثانيا، مطلوب هوية آمنة. على سبيل المثال، يمكن لجذر الثقة، على الرغم من عدم استخدامه بشكل شائع، أن يمنح الجهاز تعريفًا فريدًا ويمكّن من تأمين العديد من الوظائف الأخرى لهذا الجهاز بالذات. هذه هي الحد الأدنى، ولا تحمي من أي اتصالات ضارة أو التلاعب بأي واجهات خارجية.

من الصعب محاولة التوصل إلى قائمة بالعناصر الضرورية هنا لأنها تختلف باختلاف وظائف الشريحة والتكنولوجيا والأصول الموجودة في الجهاز والتطبيق النهائي. "ومع ذلك، كقاعدة عامة، يمكن للمرء العثور على ثلاث وظائف رئيسية - الحماية والكشف والاسترداد،" قال تاشر من وينبوند. "إنها حماية بمعنى أن الجهاز يحتاج إلى الحماية من خروقات البيانات، والتعديلات غير القانونية، والهجوم الخارجي، ومحاولات التلاعب. الكشف، حيث يجب أن تكون الآليات الأمنية قادرة على اكتشاف الهجمات أو التعديلات غير القانونية على الوظائف والحالات الداخلية. قد يؤدي الاكتشاف إلى استجابة بسيطة في بعض الحالات أو يصل إلى حد إلغاء وظائف الجهاز تمامًا ومحو جميع الأسرار الداخلية. والاسترداد بمعنى أنه مع بعض وظائف الأمان، من الضروري أن يكون النظام في حالة معروفة في جميع الأوقات. قد تكون مثل هذه الحالة بمثابة إغلاق كامل، طالما أنها حالة آمنة ومستقرة.

وفي الختام

وأخيرًا، من المهم جدًا أن يصبح المهندسون على دراية أفضل بكيفية ومكان إضافة الأمان إلى تصميماتهم. يبدأ هذا بكليات الهندسة، التي بدأت للتو في دمج الأمن في مناهجها الدراسية.

على سبيل المثال، تنظم MITRE مسابقة "Capture The Flag" كل عام، وهي مفتوحة لطلاب المدارس الثانوية والجامعات. قال والترز: "في عام 2022، كان لدينا كجزء من المنافسة مفهوم إمكانية اختراق الأجهزة الأساسية، وطلبنا من الطلاب تصميم نظامهم لمحاولة التحلي بالمرونة في مواجهة مكون الأجهزة الذي يحتمل أن يكون ضارًا والمضمن في نظامهم". "لقد حصلنا على رد مثير للاهتمام حقًا. سأل الكثير من الطلاب: ما الذي تتحدث عنه؟ كيف يكون هذا ممكن حتى؟' وكان ردنا: "نعم، إنه أمر صعب، ويبدو الأمر وكأنه طلب مستحيل للتعامل مع ذلك". ولكن هذا ما يحدث في العالم الحقيقي. لذلك، يمكنك دفن رأسك في الرمال، أو يمكنك تغيير طريقة تفكيرك حول كيفية تصميم نظام مرن، لأنه عندما تخرج إلى القوى العاملة، فإن هذا ما سيطلب منك صاحب العمل التفكير فيه. "

يبدأ الأمان دائمًا بفهم ملف تعريف التهديد الفريد لكل تطبيق، بالإضافة إلى رؤية واضحة لما هو مهم للحماية، ومستوى الحماية المطلوب، وبشكل متزايد ما يجب فعله في حالة اختراق شريحة أو نظام. ومن ثم يجب دعم ذلك بما هو معرض للخطر بالفعل.

لاحظ نيوستادر من سينوبسيس أنه في إنترنت الأشياء، على سبيل المثال، هناك نطاق كبير من التكاليف والتعقيد وحساسية البيانات. وقالت: "يجب أن تكون نقاط نهاية إنترنت الأشياء، على الأقل، آمنة وجديرة بالثقة". "على الأقل، يجب على المطورين اختبار سلامة وأصالة برامج البرامج الثابتة الخاصة بهم، ولكن أيضًا اتخاذ استجابة معقولة إذا كان هناك فشل في تلك الاختبارات المحددة."

في قطاع السيارات، يمكن أن يكون للهجمات الناجحة عواقب وخيمة للغاية. وقال نيوشتادتر: "لديك تعقيد الإلكترونيات، لديك تعقيد الاتصال". "إنها أخبار قديمة أنه كان من الممكن التحكم في السيارة عن بعد بوجود سائق فيها أثناء وجود السيارة على الطريق السريع. ومن ثم، فإن الأمن في السيارات أمر بالغ الأهمية. هناك، تحتاج إلى تطبيق أمان عالي الجودة، وعادة ما تحتاج أيضًا إلى أداء أعلى. إنه نهج مختلف فيما يتعلق بالأمن عن إنترنت الأشياء، ولا يعني ذلك أنه أكثر أهمية، بل إنه مختلف تمامًا.

وهذا يختلف تمامًا عن الأمان في السحابة. وقال نيوشتادتر: "يعد الوصول غير المصرح به إلى البيانات أحد أكبر التهديدات هناك". "قد يكون هناك العديد من التهديدات الأخرى بما في ذلك تسرب البيانات. يوجد الكثير من بياناتنا المالية في السحابة، وهناك مستوى آخر من النهج الأمني والمرونة ضد الهجمات الجسدية، وحقن الأخطاء، وما إلى ذلك. أود أن ينتبه الناس أكثر إلى ما هي التهديدات؟ ماذا تريد أن تحمي؟ بعد ذلك، مع كل الأشياء الأخرى في الصورة، يمكنك تحديد بنية الأمان الخاصة بك. هذا شيء لا ينظر إليه الناس منذ البداية. ويمكن أن يساعدهم ذلك على تحقيق بداية أفضل، وتجنب الاضطرار إلى العودة وإعادة تصميم الحل الأمني."

– ساهمت سوزان رامبو وإد سبيرلينج في هذا التقرير.

القراءة ذات الصلة

خلل أم خلل أم هجوم إلكتروني؟

أصبح تتبع سبب السلوك الشاذ تحديًا أكبر بكثير.

ما هو مطلوب لتأمين الرقائق

لا يوجد حل واحد، وقد يكون الأمن الأكثر شمولاً مكلفاً للغاية.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 179

- 2022

- 43

- a

- ماهرون

- من نحن

- فوق

- مطلق

- التجريد

- مقبول

- الوصول

- الوصول إلى البيانات

- يمكن الوصول

- الوصول

- وفقا

- حسابي

- دقة

- التأهيل

- تحقيق

- في

- عمل

- اكشن

- نشط

- الجهات الفاعلة

- في الواقع

- تضيف

- وأضاف

- مضيفا

- إضافة

- إضافي

- العنوان

- تعديلات

- مميزات

- نصيحة

- مستحسن

- بعد

- ضد

- منذ

- هدف

- خوارزميات

- الكل

- السماح

- تقريبا

- سابقا

- أيضا

- ألفاريز

- دائما

- an

- تحليل

- تحليلات

- تحليل

- و

- والبنية التحتية

- آخر

- إجابة

- أي وقت

- تطبيق

- التطبيقات

- تطبيقي

- نهج

- مناسب

- المهندسين المعماريين

- معماري

- هندسة معمارية

- هي

- المنطقة

- AS

- تطلب

- يسأل

- الجوانب

- التقييم المناسبين

- الأصول

- ممتلكات

- أسوشيتد

- At

- مهاجمة

- الهجمات

- محاولات

- اهتمام

- سمعي

- مصادقة

- التحقّق من المُستخدم

- أصالة

- أتمتة

- السيارات

- السيارات

- توفر

- متاح

- تجنب

- بعيدا

- الى الخلف

- المدعومة

- سيئة

- الرصيد

- على أساس

- خط الأساس

- الأساسية

- أساس

- BE

- لان

- أصبح

- أن تصبح

- كان

- قبل

- البداية

- سلوك

- أقل من

- أفضل

- أفضل الممارسات

- أفضل

- Beyond

- كبير

- أكبر

- أكبر

- مليار

- فارغة

- على حد سواء

- مخالفات

- نساعدك في بناء

- بنيت

- مدمج

- الأعمال

- تطوير الاعمال

- الأعمال

- لكن

- by

- محسوب

- CAN

- لا تستطيع

- قدرات

- سيارة

- يهمني

- حذر

- cars

- حقيبة

- الحالات

- سبب

- الرئيس التنفيذي

- الشهادات

- الشهادات

- الشهادات

- الأطباء

- سلسلة

- تحدى

- التحديات

- تغيير

- التغييرات

- متغير

- قنوات

- التحقق

- رقاقة

- شيبس

- خيار

- مطالبات

- فصول

- واضح

- سحابة

- الكود

- مشفرة

- مجموعة شتاء XNUMX

- كلية

- الجمع بين

- تأتي

- آت

- مشترك

- عادة

- التواصل

- Communication

- مجال الاتصالات

- الشركات

- منافسة

- تنافسي

- إكمال

- تماما

- مجمع

- تعقيد

- الالتزام

- عنصر

- شامل

- حل وسط

- تسوية

- مفهوم

- قلق

- قلق

- اهتمامات

- الشروط

- سرية

- الاعداد

- متصل

- الأجهزة المتصلة

- الإتصال

- نتيجة

- نظر

- الاعتبارات

- نظرت

- الاستشارات

- المستهلكين

- يحتوي

- مسابقة

- ساهمت

- ذو شاهد

- ضوابط

- جوهر

- تصحيح

- بشكل صحيح

- التكلفة

- مكلفة

- التكاليف

- استطاع

- مغطى

- وحدة المعالجة المركزية:

- خلق

- خلق

- المعايير

- حرج

- حاسم

- التشفير

- التشفير

- العملاء

- حسب الطلب

- هجوم الانترنت

- دورة

- دانة

- البيانات

- خرق البيانات

- ديفيد

- أيام

- صفقة

- اتخاذ القرار

- القرارات

- عميق

- الدفاع

- حدد

- مطالب

- تظاهر

- نشر

- نشر

- وصف

- تصميم

- عملية التصميم

- مصمم

- المصممين

- تصاميم

- على الرغم من

- مفصلة

- بكشف أو

- كشف

- تحديد

- المطورين

- التطوير التجاري

- جهاز

- الأجهزة

- مختلف

- صعبة

- رقمي

- الخدمات الرقمية

- مباشرة

- مدير المدارس

- تقسيم

- do

- هل

- لا

- نطاق

- فعل

- لا

- مدفوع

- سائق

- محركات

- أثناء

- ديناميكي

- e

- كل

- في وقت مبكر

- أسهل

- أسهل

- بسهولة

- ed

- حافة

- فعال

- إما

- الإلكترونيات

- عناصر

- القضاء

- آخر

- جزءا لا يتجزأ من

- يؤكد

- تمكين

- تمكين

- تمكن

- مشفرة

- النهاية

- التي لا نهاية لها

- النهاية

- مهندس

- الهندسة

- المهندسين

- كاف

- ضمان

- ضمان

- كامل

- تماما

- دخول

- البيئة

- خاصة

- أساسي

- أساسيا

- يؤسس

- إلخ

- الأثير (ETH)

- تقييم

- تقييم

- حتى

- كل

- دليل

- مثال

- أعدم

- تنفيذي

- القائمة

- موجود

- متوقع

- ذو تكلفة باهظة

- شرح

- مد

- يمتد

- على نطاق واسع

- مدى

- خارجي

- خارجيا

- جدا

- العيون

- عامل

- فشل

- بعيدا

- الأزياء

- المميزات

- ردود الفعل

- شعور

- قليل

- نهائي

- أخيرا

- مالي

- البيانات المالية

- العثور على

- جدار الحماية

- الاسم الأول

- لأول مرة

- خمسة

- حل

- عيب

- تدفق

- يتبع

- متابعيك

- في حالة

- دورة تأسيسية

- أسس

- تجزئة

- الإطار

- تبدأ من

- جبهة

- وظيفة

- وظيفي

- وظائف

- وظيفة

- عمل

- وظائف

- أساسي

- أساسيات

- مستقبل

- على العموم

- توليد

- جورج

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- Go

- الأهداف

- الذهاب

- خير

- حصلت

- الحكومات

- تدريجيا

- جدا

- تجمع

- متزايد

- الإختراق

- اخترق

- كان

- مقبض

- يحدث

- يحدث

- الثابت

- أصعب

- أجهزة التبخير

- يملك

- وجود

- رئيس

- صحة الإنسان

- مساعدة

- مفيد

- من هنا

- هنا

- مرتفع

- أعلى

- جدا

- طريق سريع

- كلي

- الواجب المنزلي

- كيفية

- كيفية

- لكن

- HTTPS

- ضخم

- i

- من الناحية المثالية

- محدد

- تحديد

- تحديد

- المتطابقات

- هوية

- if

- فورا

- صيغة الامر

- تنفيذ

- نفذت

- تحقيق

- أهمية

- مستحيل

- in

- في أخرى

- شامل

- يشمل

- بما فيه

- دمج

- زيادة

- الزيادات

- على نحو متزايد

- مستقل

- انفينيون

- تأثير

- معلومات

- البنية التحتية

- مثل

- فورا

- متكامل

- المتكاملة

- دمج

- سلامة

- معد

- وكتابة مواضيع مثيرة للاهتمام

- واجهات

- داخلي

- Internet

- إلى

- تقديم

- المشاركة

- ينطوي

- قام المحفل

- IP

- جزيرة

- نشر

- مسائل

- IT

- انها

- م

- احتفظ

- القفل

- مفاتيح

- نوع

- المعرفة

- معروف

- المشهد

- لغة

- اسم العائلة

- كمون

- الى وقت لاحق

- القوانين

- طبقة

- قيادة

- التسريبات

- الأقل

- لي

- اليسار

- أقل

- مستوى

- ومستوياتها

- الرافعة المالية

- الاستدانة

- الحياة

- دورة حياة

- دورات حياة

- مثل

- محدود

- خط

- قائمة

- طويل

- يعد

- بحث

- الكثير

- منخفض

- خفض

- مربح

- الرئيسية

- رائد

- جعل

- القيام ب

- تمكن

- إدارة

- تلاعب

- الشركات المصنعة

- تصنيع

- كثير

- رسم خريطة

- رسم الخرائط

- تجارة

- التسويق

- أمر

- ماكس العرض

- مايو..

- قياس

- الإجراءات

- آليات

- تعرف علي

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- المذكورة

- ربما

- عقلية

- يقلل

- الحد الأدنى

- تخفيف

- تخفيف

- نموذج

- تصميم

- تقدم

- وسائط

- التعديلات

- وحدات

- وحدة

- مراقبة

- مراقبة

- شاشات

- الأكثر من ذلك

- أكثر

- كثيرا

- متعدد

- يجب

- يجب أن يكون

- بالضرورة

- ضروري

- حاجة

- بحاجة

- إحتياجات

- شبكة

- الوصول إلى الشبكة

- القائم على الشبكة

- أخبار

- التالي

- لا

- العقد

- بدون اضاءة

- وأشار

- لا شى

- الآن

- عدد

- موضوعي

- أهداف

- ملاحظ

- of

- خصم

- حاليا

- غالبا

- قديم

- on

- مرة

- ONE

- فقط

- عبء

- جاكيت

- تعمل

- تعمل

- عمليات

- معارض

- الأمثل

- مزيد من الخيارات

- or

- أخرى

- أخرى

- لنا

- خارج

- على مدى

- الكلي

- تجاوز

- الخاصة

- ورق

- جزء

- خاص

- أجزاء

- الماضي

- بقعة

- بقع

- مسار

- المدفوعات

- مجتمع

- تماما

- أداء

- محيطي

- منظور

- مادي

- صورة

- قطعة

- وضع

- وجهات

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- البوينت

- بسبب، حظ

- نقاط

- الموانئ

- ممكن

- محتمل

- يحتمل

- قوة

- ممارسة

- الممارسات

- <font style="vertical-align: inherit;"> كمادة تطعيم في تجديد عيوب محيط بالذورة (الحنك) الكبيرة:</font>

- رئيس

- منع

- يمنع

- رئيسي

- مبدأ

- مبادئ

- قبل

- خاص

- تشفير خاص

- المشكلة

- عملية المعالجة

- العمليات

- معالجة

- المعالج

- المعالجات

- المنتج

- دورة حياة المنتج

- الإنتــاج

- المنتجات

- المنتجات اليوم

- ملفي الشخصي

- برمجة

- برمجة وتطوير

- لائق

- بصورة صحيحة

- مؤيد

- حماية

- محمي

- حماية

- الحماية

- البروتوكولات

- ثبت

- تزود

- المقدمة

- ويوفر

- وضع

- بايثون

- الأسئلة المتكررة

- سباق

- نادر

- تصنيف

- حقيقي

- العالم الحقيقي

- في الحقيقة

- معقول

- الأسباب

- الأخيرة

- اعتراف

- موصى به

- استرجاع

- إعادة تصميم

- تقليص

- اعتبار

- تسجيل جديد

- اللائحة

- قوانين

- المنظمين

- ذات الصلة

- لا تزال

- بعد

- يحل محل

- تقرير

- مثل

- مطلوب

- المتطلبات الأساسية

- مرونة

- مرن

- المقاومة

- الموارد

- استجابة

- المراجعات

- حق

- حقوق

- المخاطرة

- نماذج إدارة المخاطر

- المخاطر

- متانة

- النوع

- جذر

- قاعدة

- يدير

- خزنة

- قال

- SAND

- قول

- تحجيم

- حجم

- سيناريو

- المدرسة

- المدارس

- خدش

- الثاني

- أسرار

- تأمين

- مضمون

- آمن

- أمن

- التدابير الأمنية

- انظر تعريف

- قطعة

- شرائح

- مختار

- اختيار

- بيع

- أشباه الموصلات

- كبير

- إحساس

- حساس

- حساسية

- أجهزة الاستشعار

- تسلسل

- مسلسلات

- جدي

- خدماتنا

- طقم

- عدة

- شاركت

- هي

- ورقة

- التحول

- سفينة

- ينبغي

- إغلاق

- سيمنز

- توقيع

- التوقيعات

- هام

- السيليكون

- مماثل

- الاشارات

- منذ

- عزباء

- سمارت

- So

- ناعم

- تطبيقات الكمبيوتر

- أمن البرمجيات

- حل

- الحلول

- بعض

- شخص ما

- شيء

- أحيانا

- مصدر

- محدد

- مواصفات

- طيف

- بسرعة

- المسرح

- مراحل

- المعايير

- بداية

- يبدأ

- الولايه او المحافظه

- المحافظة

- ثابت

- خطوة

- لا يزال

- تخزين

- الإستراتيجيات

- تبسيط

- قوي

- عدد الطلبة

- مذهل

- ناجح

- بنجاح

- هذه

- مناسب

- بالتأكيد

- المساحة

- Susan

- نظام

- أنظمة

- أخذ

- الحديث

- ملموس

- الهدف

- استهداف

- تكنولوجيا

- تجربه بالعربي

- الاختبار

- اختبارات

- من

- أن

- •

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- هؤلاء

- فكر

- التهديد

- كشف التهديد

- التهديدات

- ثلاثة

- عبر

- طوال

- الوقت

- مرات

- إلى

- اليوم

- رمز

- الرموز

- توني

- جدا

- أداة

- يثير

- صحيح

- الثقة

- افضل

- جدير بالثقة

- محاولة

- يحاول

- اثنان

- نوع

- أنواع

- نموذجي

- عادة

- في النهاية

- مع

- التي تقوم عليها

- فهم

- فهم

- فهم

- فريد من نوعه

- غير معروف

- غير شرعي

- حتى

- تحديث

- آخر التحديثات

- تحديث

- ترقية

- ترقيات

- تستخدم

- حالة الاستخدام

- مستعمل

- المستخدمين

- يستخدم

- استخدام

- عادة

- قيمنا

- الباعة

- التحقق

- متمكن

- جدا

- بواسطة

- قابل للحياة

- رذيلة

- Vice President

- المزيد

- حيوي

- نقاط الضعف

- جدار

- تريد

- وكان

- طرق

- we

- يمكن ارتداؤها

- أسبوع

- حسن

- ابحث عن

- ما هي تفاصيل

- أيا كان

- متى

- سواء

- التي

- في حين

- واسع

- على نطاق أوسع

- سوف

- مع

- في غضون

- بدون

- كلمات

- للعمل

- القوى العاملة

- عامل

- العمل بها

- العالم

- في جميع أنحاء العالم

- سوف

- خاطئ

- عام

- سنوات

- نعم فعلا

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت