باحثون في شركة Eclypsium لأمن البرامج الثابتة وسلسلة التوريد يدعي أنه وجد ما أطلقوا عليه بشكل كبير اسم "الباب الخلفي" في مئات نماذج اللوحات الأم من شركة Gigabyte المصنعة للأجهزة المعروفة.

في الواقع ، يشير عنوان Eclypsium الرئيسي إلى أنه ليس مجرد ملف الباب الخلفي، ولكن جميعها بأحرف كبيرة مثل ملف الباب الخلفي.

والخبر السار هو أن هذه الميزة تبدو مشروعة تم تنفيذها بشكل سيئ ، لذا فهي ليست بابًا خلفيًا في الإحساس المعتاد الغادر بوجود ثغرة أمنية كانت موجودة تم إدخاله عمدا في نظام الكمبيوتر لتوفير وصول غير مصرح به في المستقبل.

لذلك ، لا يشبه الزائر أثناء النهار فتح نافذة غير معروفة حول الجزء الخلفي من المبنى عن عمد حتى يتمكنوا من العودة تحت جنح الظلام ويسطو على المفصل.

النبأ السيئ هو أنه يبدو أن هذه ميزة مشروعة تم تنفيذها بشكل سيئ ، مما يجعل أجهزة الكمبيوتر المتأثرة عرضة للإساءة من قبل مجرمي الإنترنت.

لذا ، فهي تشبه إلى حدٍ ما نافذة غير معروفة حول الجزء الخلفي من المبنى والتي تُركت بدون قفل عن طريق الخطأ.

المشكلة ، وفقًا لـ Ecylpsium ، جزء من خدمة Gigabyte المعروفة باسم مركز التطبيقات، التي "يتيح لك تشغيل جميع تطبيقات GIGABYTE المثبتة على نظامك بسهولة ، والتحقق من التحديثات ذات الصلة عبر الإنترنت ، وتنزيل أحدث التطبيقات وبرامج التشغيل و BIOS."

التحديثات التلقائية مع نقاط الضعف

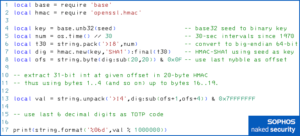

يقول الباحثون إن مكون عربات التي تجرها الدواب في هذا النظام البيئي لمركز APP هو برنامج جيجابايت يسمى GigabyteUpdateService.exe، أحد تطبيقات .NET التي تم تثبيتها في %SystemRoot%System32 الدليل (عادةً ما يكون جذر النظام الخاص بك C:Windows) ، ويتم تشغيله تلقائيًا عند بدء التشغيل كخدمة Windows.

خدمات هي مكافئ Windows لعمليات الخلفية أو الشياطين على أنظمة نمط Unix: يتم تشغيلها عمومًا تحت حساب مستخدم خاص بها ، وغالبًا ما يكون ملف SYSTEM حساب ، ويستمرون في العمل طوال الوقت ، حتى إذا قمت بتسجيل الخروج وكان جهاز الكمبيوتر الخاص بك ينتظر بلا هوادة عند شاشة تسجيل الدخول.

هذه GigabyteUpdateService البرنامج ، على ما يبدو ، يفعل بالضبط ما يوحي به اسمه: فهو يعمل بمثابة أداة تنزيل ومثبت تلقائية لمكونات جيجابايت الأخرى ، المدرجة أعلاه كتطبيقات وبرامج تشغيل وحتى برامج BIOS الثابتة نفسها.

لسوء الحظ ، وفقًا لـ Eclypsium ، فإنه يجلب ويدير برنامجًا من أحد عناوين URL الثلاثة الثابتة ، وقد تم ترميزه بطريقة:

- يستخدم عنوان URL بروتوكول HTTP قديمًا عاديًا ، وبالتالي لا يوفر حماية تكامل التشفير أثناء التنزيل. لا يمكن للمتلاعب في الوسط (MitM) الذي تمر عبر خوادمه حركة مرور الشبكة الخاصة بك اعتراض أي ملفات يقوم البرنامج بتنزيلها فحسب ، بل يمكنه أيضًا تعديلها بشكل غير قابل للكشف على طول الطريق ، على سبيل المثال عن طريق إصابتها ببرامج ضارة ، أو عن طريق استبدالها بملفات مختلفة تمامًا.

- يستخدم عنوانان URL HTTPS ، لكن أداة التحديث لا تتحقق من شهادة HTTPS التي يرسلها الخادم الموجود على الطرف الآخر مرة أخرى. هذا يعني أنه يمكن لـ MitM تقديم شهادة ويب صادرة باسم الخادم الذي يتوقعه برنامج التنزيل ، دون الحاجة إلى التحقق من صحة هذه الشهادة وتوقيعها من قِبل مرجع مصدق معترف به (CA) مثل Let's Encrypt أو DigiCert أو GlobalSign. يمكن للمحتالين ببساطة إنشاء شهادة مزيفة و "ضمان" لها بأنفسهم.

- لا يتم التحقق من صحة البرامج التي يقوم برنامج التنزيل بجلبها وتشغيلها بطريقة مشفرة للتحقق من أنها جاءت بالفعل من Gigabyte. لن يسمح Windows بتشغيل الملفات التي تم تنزيلها إذا لم تكن موقعة رقميًا ، لكن التوقيع الرقمي لأي مؤسسة سيفي بالغرض. يكتسب مجرمو الإنترنت بشكل روتيني مفاتيح توقيع التعليمات البرمجية الخاصة بهم باستخدام شركات وهمية ، أو عن طريق شراء مفاتيح من الويب المظلم التي تمت سرقتها في عمليات اختراق البيانات وهجمات برامج الفدية وما إلى ذلك.

هذا سيء بما يكفي من تلقاء نفسه ، ولكن هناك ما هو أكثر قليلاً من ذلك.

حقن الملفات في الويندوز

لا يمكنك الخروج والحصول على إصدار جديد من GigabyteUpdateService فائدة ، لأن هذا البرنامج المعين ربما وصل إلى جهاز الكمبيوتر الخاص بك بطريقة غير معتادة.

يمكنك إعادة تثبيت Windows في أي وقت ، ولا تعرف صورة Windows القياسية ما إذا كنت ستستخدم لوحة Gigabyte أم لا ، لذا فهي لا تأتي مع GigabyteUpdateService.exe مثبت مسبقًا.

لذلك يستخدم جيجابايت ميزة Windows المعروفة باسم WPBTالطرق أو الجدول الثنائي للنظام الأساسي لـ Windows (تم عرضها كميزة من قبل Microsoft ، على الرغم من أنك قد لا توافق على ذلك عندما تتعلم كيفية عملها).

تسمح هذه "الميزة" للجيجابايت بحقن ملف GigabyteUpdateService البرنامج في System32 الدليل ، مباشرة من BIOS الخاص بك ، حتى إذا كان محرك الأقراص C: مشفرًا باستخدام Bitlocker.

يوفر WPBT آلية لصانعي البرامج الثابتة لتخزين ملف Windows قابل للتنفيذ في صور BIOS الخاصة بهم ، وتحميله في الذاكرة أثناء عملية التمهيد السابقة للبرامج الثابتة ، ثم إخبار Windows ، "بمجرد فتح محرك الأقراص C: والبدء في التمهيد ، اقرأ في هذه الكتلة من الذاكرة التي تركتها متناثرة من أجلك ، واكتبها على القرص ، وقم بتشغيلها في وقت مبكر من عملية بدء التشغيل."

نعم، أنت تقرأ بشكل صحيح.

وفقًا لوثائق Microsoft الخاصة ، يمكن حقن برنامج واحد فقط في تسلسل بدء تشغيل Windows بهذه الطريقة:

موقع الملف على القرص هو

WindowsSystem32Wpbbin.exeعلى حجم نظام التشغيل.

بالإضافة إلى ذلك ، هناك بعض قيود الترميز الصارمة الموضوعة على ذلك Wpbbin.exe البرنامج ، ومن أبرزها:

يدعم WPBT فقط تطبيقات وضع المستخدم الأصلية التي يتم تنفيذها بواسطة Windows Session Manager أثناء تهيئة نظام التشغيل. يشير التطبيق الأصلي إلى تطبيق لا يعتمد على واجهة برمجة تطبيقات Windows (Win32).

Ntdll.dllهي تبعية DLL الوحيدة لتطبيق أصلي. يحتوي التطبيق الأصلي على نوع نظام فرعي PE من 1 (IMAGE_SUBSYSTEM_NATIVE).

من كود الوضع الأصلي إلى تطبيق .NET

في هذه المرحلة ، ربما تتساءل عن كيفية بدء تشغيل تطبيق محلي منخفض المستوى مثل Wpbbin.exe ينتهي به الأمر كتطبيق تحديث كامل يستند إلى .NET يسمى GigabyteUpdateService.exe تعمل كخدمة نظام عادية.

حسنًا ، بنفس الطريقة التي تحتوي بها البرامج الثابتة Gigabyte (والتي لا يمكن تشغيلها تحت Windows) على ملف IMAGE_SUBSYSTEM_NATIVE برنامج WPBT الذي "يسقط" في Windows ...

... لذلك ، أيضًا ، يحتوي رمز الوضع الأصلي لـ WPBT (والذي لا يمكن تشغيله كتطبيق Windows عادي) على تطبيق .NET مضمن "يسقط" في System32 الدليل الذي سيتم تشغيله لاحقًا في عملية تمهيد Windows.

ببساطة ، يحتوي البرنامج الثابت الخاص بك على إصدار محدد من GigabyteUpdateService.exe مخبوزة فيه ، وما لم تقم بتحديث البرامج الثابتة الخاصة بك ، ستستمر في الحصول على هذا الإصدار السلكي من خدمة محدث APP Center "المقدمة" في Windows من أجلك في وقت التمهيد.

هناك مشكلة واضحة تتعلق بالدجاجة والبيضة هنا ، ولا سيما (ومن المفارقات) أنه إذا سمحت لنظام APP Center البيئي بتحديث البرامج الثابتة الخاصة بك تلقائيًا ، فقد ينتهي بك الأمر مع تحديثك الذي تتم إدارته بواسطة نفس السلك الثابت ، baked-in-the-firmware ، خدمة التحديث الضعيفة التي تريد استبدالها.

بكلمات Microsoft (تركيزنا):

الغرض الأساسي من WPBT هو السماح للبرامج الهامة بالاستمرار حتى عند تغيير نظام التشغيل أو إعادة تثبيته في تكوين "نظيف". تتمثل إحدى حالات استخدام WPBT في تمكين برنامج مكافحة السرقة المطلوب للاستمرار في حالة سرقة الجهاز وتهيئته وإعادة تثبيته. [...] هذه الوظيفة قوية وتوفر القدرة لموردي البرامج المستقلين (ISV) ومصنعي المعدات الأصلية (OEMs) لجعل حلولهم ملتزمة بالجهاز إلى أجل غير مسمى.

لأن هذه الميزة توفر القدرة على تنفيذ برامج النظام باستمرار في سياق Windows ، يصبح من الضروري أن تكون الحلول المستندة إلى WPBT آمنة قدر الإمكان ولا تعرض مستخدمي Windows لظروف قابلة للاستغلال. على وجه الخصوص ، يجب ألا تتضمن حلول WPBT برامج ضارة (أي برامج ضارة أو برامج غير مرغوب فيها مثبتة دون موافقة المستخدم المناسبة).

تماما.

ماذا ستفعلين.. إذًا؟

هل هذا حقًا "باب خلفي"؟

لا نعتقد ذلك ، لأننا نفضل الاحتفاظ بهذه الكلمة تحديدًا لسلوكيات الأمن السيبراني الشائنة ، مثل عمدا إضعاف خوارزميات التشفير ، التي تم بناؤها عن عمد كلمات المرور المخفية، الانفتاح مسارات القيادة والسيطرة غير الموثقة، وهلم جرا.

على أي حال ، فإن الخبر السار هو أن حقن البرنامج المستند إلى WPBT هو خيار اللوحة الأم Gigabyte الذي يمكنك إيقاف تشغيله.

قال باحثو Eclypsium أنفسهم ، "على الرغم من أن هذا الإعداد يبدو معطلاً بشكل افتراضي ، إلا أنه تم تمكينه على النظام الذي فحصناه ،" لكن قارئ الأمن العاري (انظر التعليق أدناه) يكتب ، "لقد قمت للتو ببناء نظام به لوحة Gigabyte ITX قبل بضعة أسابيع ، وكان مركز تطبيقات Gigabyte [قيد التشغيل في BIOS] خارج الصندوق."

لذا ، إذا كان لديك لوحة أم جيجابايت وكنت قلقًا بشأن ما يسمى بالباب الخلفي ، فيمكنك تجنبه تمامًا: انتقل إلى إعداد BIOS الخاص بك وتأكد من أن ملف تحميل وتثبيت مركز التطبيقات الخيار متوقف.

يمكنك حتى استخدام برنامج أمان نقطة النهاية أو جدار حماية شبكة الشركة لديك منع الوصول إلى الارتباطات الثلاثة لعناوين URL التي تم توصيلها بخدمة التحديث غير الآمنة، والتي يسردها Eclypsium على النحو التالي:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

فقط للتوضيح ، لم نحاول حظر عناوين URL هذه ، لذلك لا نعرف ما إذا كنت ستحظر أي تحديثات Gigabyte ضرورية أو مهمة أخرى من العمل ، على الرغم من أننا نشك في أن حظر التنزيلات عبر عنوان URL لـ HTTP فكرة جيدة على أي حال .

نحن نخمن ، من النص LiveUpdate4 في جزء المسار من عنوان URL ، ستظل قادرًا على تنزيل التحديثات وإدارتها يدويًا ونشرها بطريقتك الخاصة وفي وقتك الخاص ...

... ولكن هذا مجرد تخمين.

أيضا، ابق عينيك مفتوحتين للحصول على التحديثات من جيجابايت.

أن GigabyteUpdateService يمكن للبرنامج بالتأكيد القيام بالتحسين ، وعندما يتم تصحيحه ، قد تحتاج إلى تحديث البرامج الثابتة للوحة الأم ، وليس فقط نظام Windows الخاص بك ، للتأكد من عدم وجود الإصدار القديم مدفونًا في البرامج الثابتة الخاصة بك ، في انتظار العودة إلى الحياة فى المستقبل.

وإذا كنت مبرمجًا يكتب تعليمات برمجية للتعامل مع التنزيلات المستندة إلى الويب على Windows ، استخدم دائمًا HTTPS ، وقم دائمًا بإجراء مجموعة أساسية على الأقل من فحوصات التحقق من الشهادة على أي خادم TLS تتصل به.

لأنك تستطيع.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :لديها

- :يكون

- :ليس

- $ UP

- 1

- 15%

- a

- القدرة

- ماهرون

- من نحن

- فوق

- مطلق

- سوء المعاملة

- الوصول

- وفقا

- حسابي

- كسب

- الأفعال

- منذ

- خوارزميات

- الكل

- السماح

- يسمح

- على طول

- أيضا

- تماما

- دائما

- an

- و

- أي وقت

- API

- التطبيق

- تطبيق

- التطبيقات

- التطبيقات

- هي

- حول

- AS

- At

- الهجمات

- المؤلفة

- السلطة

- السيارات

- الآلي

- تلقائيا

- الى الخلف

- الباب الخلفي

- خلفية

- خلفية الصورة

- سيئة

- بشكل سيئ

- الأساسية

- BE

- لان

- يصبح

- كان

- السلوكيات

- قطعة

- حظر

- حجب

- مجلس

- الحدود

- الملابس السفلية

- صندوق

- مخالفات

- ابني

- بنيت

- لكن

- شراء

- by

- CA

- تسمى

- أتى

- CAN

- حمل

- الاستمرار في

- حقيبة

- مركز

- شهادة

- المصدق

- غير

- التحقق

- الشيكات

- مطالبة

- واضح

- الكود

- مشفرة

- البرمجة

- اللون

- تأتي

- الشركات

- حول الشركة

- عنصر

- مكونات

- الكمبيوتر

- أجهزة الكمبيوتر

- الاعداد

- التواصل

- موافقة

- يحتوي

- سياق الكلام

- منظمة

- استطاع

- بهيكل

- خلق

- حرج

- التشفير

- مجرمو الإنترنت

- الأمن السيبراني

- غامق

- الويب المظلم

- البيانات

- خرق البيانات

- الترتيب

- قطعا

- التبعية

- نشر

- جهاز

- مختلف

- رقمي

- رقميا

- مباشرة

- معاق

- العرض

- do

- توثيق

- هل

- لا

- لا

- بإمكانك تحميله

- التنزيلات

- بشكل كبير

- قيادة

- السائقين

- يطلق عليها اسم

- أثناء

- e

- في وقت مبكر

- بسهولة

- النظام الإيكولوجي

- جزءا لا يتجزأ من

- تشديد

- تمكين

- تمكين

- مشفرة

- التشفير

- النهاية

- نقطة النهاية

- أمن نقطة النهاية

- ينتهي

- كاف

- ضمان

- تماما

- معدات

- معادل

- الأثير (ETH)

- حتى

- بالضبط

- مثال

- تنفيذ

- أعدم

- تتوقع

- العيون

- حقيقة

- زائف

- الميزات

- قليل

- قم بتقديم

- ملفات

- جدار الحماية

- في حالة

- تبدأ من

- جبهة

- وظيفة

- مستقبل

- على العموم

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- Go

- الذهاب

- خير

- انتزاع

- مقبض

- أجهزة التبخير

- يملك

- عنوان رئيسي

- ارتفاع

- هنا

- حفرة

- تحوم

- كيفية

- HTML

- HTTP

- HTTPS

- مئات

- i

- فكرة

- if

- صورة

- صور

- نفذت

- أهمية

- تحسين

- in

- تتضمن

- مستقل

- حقن

- غير آمن

- سلامة

- إلى

- بسخرية

- نشر

- IT

- انها

- نفسها

- مشترك

- م

- احتفظ

- مفاتيح

- علم

- معروف

- الى وقت لاحق

- آخر

- إطلاق

- أطلقت

- تعلم

- الأقل

- مغادرة

- اليسار

- شرعي

- الحياة

- مثل

- القيود

- المدرج

- قوائم

- تحميل

- موقع

- جعل

- صانع

- صناع

- البرمجيات الخبيثة

- إدارة

- تمكن

- مدير

- يدويا

- الشركات المصنعة

- هامش

- ماكس العرض

- مايو..

- يعني

- آلية

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- مجرد

- مایکروسافت

- ربما

- خطأ

- MITM

- عارضات ازياء

- تعديل

- الأكثر من ذلك

- يجب

- الأمن عارية

- الاسم

- محلي

- ضروري

- حاجة

- الحاجة

- صاف

- شبكة

- ازدحام انترنت

- جديد

- أخبار

- لا

- عادي

- لا سيما

- واضح

- of

- خصم

- غالبا

- قديم

- on

- ONE

- online

- فقط

- جاكيت

- افتتاح

- تعمل

- نظام التشغيل

- خيار

- or

- أصلي

- أخرى

- لنا

- خارج

- الخاصة

- P&E

- جزء

- خاص

- يمر

- مسار

- بول

- نفذ

- باستمرار

- ضارية

- عادي

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- ان يرتفع المركز

- ممكن

- المنشورات

- يحتمل

- قوي

- تفضل

- يقدم

- ابتدائي

- المحتمل

- المشكلة

- عملية المعالجة

- العمليات

- البرنامج

- مبرمج

- البرامج

- الحماية

- تزود

- ويوفر

- توفير

- غرض

- وضع

- الفدية

- هجمات الفدية

- بدلا

- عرض

- قارئ

- في الحقيقة

- معروف

- يشير

- منتظم

- ذات صلة

- نسبي

- يحل محل

- مطلوب

- الباحثين

- حجز

- حق

- جذر

- دائري

- بصورة روتينية

- يجري

- تشغيل

- قال

- نفسه

- قول

- شاشة

- تأمين

- أمن

- برامج الأمن

- انظر تعريف

- يبدو

- يرسل

- إحساس

- تسلسل

- الخدمة

- الجلسة

- طقم

- ضبط

- الإعداد

- إشارة

- وقعت

- ببساطة

- So

- تطبيقات الكمبيوتر

- الصلبة

- الحلول

- بعض

- محدد

- معيار

- بدأت

- يبدأ

- بدء التشغيل

- لحام عصا

- لا يزال

- مسروق

- متجر

- صارم

- هذه

- وتقترح

- الدعم

- SVG

- نظام

- أنظمة

- اقول

- من

- أن

- •

- المستقبل

- المفصل

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- وبالتالي

- تشبه

- هم

- اعتقد

- على الرغم من؟

- ثلاثة

- عبر

- الوقت

- TLS

- إلى

- جدا

- تيشرت

- حركة المرور

- انتقال

- شفاف

- حاول

- منعطف أو دور

- تحول

- نوع

- مع

- حتى

- غير عادي

- غير مرغوب فيه

- تحديث

- آخر التحديثات

- URL

- تستخدم

- حالة الاستخدام

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- عادة

- سهل حياتك

- التحقق من صحة

- الباعة

- التحقق

- تحقق من

- الإصدار

- جدا

- بواسطة

- زائر

- حجم

- الضعيفة

- انتظار

- تريد

- وكان

- طريق..

- we

- الويب

- على شبكة الإنترنت

- أسابيع

- حسن

- معروف

- كان

- ابحث عن

- متى

- سواء

- التي

- من الذى

- لمن

- سوف

- نوافذ

- مستخدمي ويندوز

- مع

- بدون

- يتساءل

- كلمة

- كلمات

- عامل

- أعمال

- قلق

- اكتب

- جاري الكتابة

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت