لقد استغرق الأمر أكثر من خمس سنوات لتحقيق العدالة في هذه القضية ، لكن الشرطة والمحاكم حصلت هناك في النهاية.

مكتب إنفاذ القانون في المملكة المتحدة SEROCU ، باختصار وحدة الجريمة المنظمة الإقليمية الجنوبية الشرقية، ذكرت هذا الأسبوع حكاية غريبة لشخص واحد من أشلي لايلز ، الرجل الحرفي في الشرق الذي أشرنا إليه في العنوان.

في هذه الأيام ، نقوم عادة بتوسيع المصطلح الاصطلاحي MITM يعني مناور في الوسط، ليس فقط لتجنب المصطلح الجنساني "رجل" ، ولكن أيضًا لأن العديد ، إن لم يكن معظم ، هجمات MitM هذه الأيام يتم تنفيذها بواسطة الأجهزة.

حتى أن بعض التقنيين قد تبنوا الاسم آلة في الوسط، لكننا نفضل "المتلاعب" لأننا نعتقد أنه يشرح بشكل مفيد كيفية عمل هذا النوع من الهجوم ، ولأن (كما تظهر هذه القصة) أحيانًا يكون في المنتصف رجل وليس آلة.

وأوضح MitM

يعتمد هجوم MitM على شخص ما أو شيء ما يمكنه اعتراض الرسائل المرسلة إليك ، وتعديلها في الطريق من أجل خداعك.

عادةً ما يعدل المهاجم ردودك على المرسل الأصلي ، بحيث لا يكتشف الخداع ، وينغمس معك في الخداع.

كما يمكنك أن تتخيل ، فإن التشفير هو إحدى طرق تجنب هجمات MitM ، والفكرة هي أنه إذا تم تشفير البيانات قبل إرسالها ، فلن يتمكن أي شخص أو أيًا كان في الوسط من فهمها على الإطلاق.

لن يحتاج المهاجم فقط إلى فك تشفير الرسائل من كل طرف لمعرفة ما تعنيه ، ولكن أيضًا لإعادة تشفير الرسائل المعدلة بشكل صحيح قبل تمريرها ، من أجل تجنب اكتشاف الخيانة والحفاظ عليها.

تعود إحدى حكايات MitM الكلاسيكية والقاتلة إلى أواخر ثمانينيات القرن الخامس عشر ، عندما تمكن أساتذة التجسس للملكة إليزابيث الأولى في إنجلترا من اعتراض والتلاعب بالمراسلات السرية من ماري ، ملكة اسكتلندا.

كانت ماري ، ابنة عم إليزابيث وخصمها السياسي اللدود ، في ذلك الوقت قيد الإقامة الجبرية الصارمة. تم تهريب رسائلها السرية على ما يبدو داخل براميل البيرة التي تم تسليمها إلى القلعة حيث تم احتجازها.

بالنسبة لماري ، لم يكن خبراء التجسس في الملكة بيس قادرين فقط على اعتراض وقراءة رسائل ماري ، ولكن أيضًا لإرسال ردود مزيفة أغرت ماري بوضع تفاصيل كتابية كافية لطهي أوزة خاصة بها ، كاشفة أنها كانت على علم بذلك ، ودعمت بنشاط مؤامرة لاغتيال إليزابيث.

حُكم على ماري بالإعدام وأُعدم عام 1587.

سريع إلى الأمام حتى عام 2018

هذه المرة ، لحسن الحظ ، لم تكن هناك خطط اغتيال ، وألغت إنجلترا عقوبة الإعدام في عام 1998.

لكن جريمة اعتراض الرسائل في القرن الحادي والعشرين كانت جريئة ومراوغة بقدر ما كانت بسيطة.

تعرضت شركة في أكسفورد ، إنجلترا ، إلى الشمال مباشرة من سوفوس (نحن على بعد 15 كيلومترًا من النهر في أبينجدون أون تيمز ، في حال كنت تتساءل) من خلال برنامج الفدية في عام 2018.

بحلول عام 2018 ، كنا قد دخلنا بالفعل في عصر برامج الفدية المعاصرة ، حيث يقوم المجرمون باقتحام وابتزاز شركات بأكملها في وقت واحد ، وطلب مبالغ ضخمة من المال ، بدلاً من ملاحقة عشرات الآلاف من مالكي أجهزة الكمبيوتر الفردية مقابل 300 دولار لكل منهم.

وذلك عندما انتقل الجاني المدان الآن من مسؤول النظام في الأعمال المتأثرة إلى مجرم إلكتروني من رجل في الوسط.

أثناء العمل مع كل من الشركة والشرطة للتعامل مع الهجوم ، انقلب الجاني ، أشيلي ليلز ، 28 عامًا ، على زملائه من خلال:

- تعديل رسائل البريد الإلكتروني من المحتالين الأصليين إلى رؤسائه ، وتحرير إضافات Bitcoin المدرجة للدفع للابتزاز. وبالتالي كان لايلز يأمل في اعتراض أي مدفوعات قد يتم سدادها.

- رسائل انتحال من المحتالين الأصليين لزيادة الضغط لدفع المبالغ. نحن نخمن أن Liles استخدم معرفته الداخلية لإنشاء سيناريوهات أسوأ حالة يمكن تصديقها أكثر من أي تهديدات يمكن أن يأتي بها المهاجمون الأصليون.

لم يتضح من تقرير الشرطة بالضبط كيف كان لايلز ينوي صرف الأموال.

ربما كان ينوي ببساطة الهرب بكل الأموال ثم التصرف كما لو أن محتال التشفير قد توقف وهرب مع العملات المشفرة نفسها؟

ربما أضاف هوامش الربح الخاصة به إلى الرسوم وحاول التفاوض على طلب المهاجمين ، على أمل تصفية يوم دفع ضخم لنفسه مع الحصول على مفتاح فك التشفير ، ليصبح بطلاً في عملية "الاسترداد" ، وبالتالي صرف الشكوك ؟

الخلل في الخطة

كما حدث ، تم تدمير خطة Liles الغادرة بسبب شيئين: الشركة لم تدفع ، لذلك لم يكن هناك عملات بيتكوين ليقوم باعتراضها ، وظهر تلاعبه غير المصرح به في نظام البريد الإلكتروني للشركة في سجلات النظام.

اعتقلت الشرطة Liles وفتشت جهاز الكمبيوتر الخاص به بحثًا عن أدلة ، فقط لتجد أنه مسح أجهزة الكمبيوتر الخاصة به وهاتفه ومجموعة من محركات أقراص USB قبل بضعة أيام.

ومع ذلك ، فقد استعاد رجال الشرطة البيانات من أجهزة Liles التي لم تكن فارغة كما يعتقد ، وربطته مباشرة بما يمكنك التفكير فيه على أنه ابتزاز مزدوج: محاولة خداع صاحب العمل ، وفي نفس الوقت خداع المحتالين الذين كانوا بالفعل يخدعون صاحب العمل.

من المثير للاهتمام أن هذه القضية استمرت لمدة خمس سنوات ، مع استمرار Liles في براءته حتى قرر فجأة الإقرار بالذنب في جلسة استماع بالمحكمة بتاريخ 2023-05-17.

(الإقرار بالذنب يكسب عقوبة مخففة ، على الرغم من أنه بموجب اللوائح الحالية ، فإن مقدار "الخصم" ، كما هو معروف بشكل غريب إلى حد ما ولكنه معروف رسميًا في إنجلترا ، يقلل كلما طال انتظار المتهم قبل الاعتراف بفعله.)

ماذا ستفعلين.. إذًا؟

هذا هو التهديد الثاني من الداخل لقد كتبنا عن هذا الشهر ، لذلك سنكرر النصيحة التي قدمناها من قبل:

- فرق تسد. حاول تجنب المواقف التي يكون فيها لمسؤولي النظام الفرديين وصولاً غير مقيد إلى كل شيء. وهذا يجعل الأمر أكثر صعوبة على الموظفين المارقين لتلفيق وتنفيذ جرائم إلكترونية "من الداخل" دون إشراك أشخاص آخرين في خططهم ، وبالتالي المخاطرة بالتعرض المبكر لها.

- احتفظ بسجلات ثابتة. في هذه الحالة ، لم يتمكن Liles على ما يبدو من إزالة الأدلة التي تظهر أن شخصًا ما قد تلاعب بالبريد الإلكتروني لأشخاص آخرين ، مما أدى إلى اعتقاله. اجعل من الصعب على أي شخص ، سواء كان من الداخل أو الخارج ، التلاعب بتاريخك الإلكتروني الرسمي.

- قم دائمًا بالقياس ، ولا تفترض أبدًا. احصل على تأكيد مستقل وموضوعي للمطالبات الأمنية. الغالبية العظمى من مسؤولي النظام صادقون ، على عكس آشلي لايلز ، لكن القليل منهم على حق 100٪ طوال الوقت.

دائما القياس ، لا تفترض أبدا

هل لديك وقت أو خبرة كافية لرعاية الاستجابة لتهديدات الأمن السيبراني؟

هل تشعر بالقلق من أن ينتهي الأمن السيبراني بإلهائك عن كل الأشياء الأخرى التي تحتاج إلى القيام بها؟ألقِ نظرة على الاكتشاف والاستجابة المُدار من Sophos:

24/7 مطاردة التهديدات واكتشافها والاستجابة لها ▶

اعرف المزيد عن الاستجابة للهجمات

مرة أخرى حتى الاختراق ، أيها الأصدقاء الأعزاء ، مرة أخرى!

يتحدث Peter Mackenzie ، مدير الاستجابة للحوادث في Sophos ، عن مكافحة جرائم الإنترنت الواقعية في جلسة تنبهك وتروقك وتعلمك ، كل ذلك على قدم المساواة. (نسخة كاملة متوفرة.)

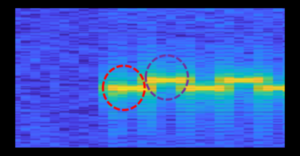

انقر واسحب على الموجات الصوتية أدناه للتخطي إلى أي نقطة. يمكنك أيضا استمع مباشرة على Soundcloud.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/05/24/ransomware-tales-the-mitm-attack-that-really-had-a-man-in-the-middle/

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 15%

- 1998

- 2018

- 28

- a

- ماهرون

- من نحن

- مطلق

- الوصول

- المتهم

- كسب

- عمل

- بنشاط

- وأضاف

- اعتمد

- نصيحة

- بعد

- إنذار

- الكل

- على طول

- سابقا

- أيضا

- كمية

- و

- أي وقت

- أي شخص

- هي

- اعتقال

- القى القبض

- AS

- At

- مهاجمة

- الهجمات

- جريء

- المؤلفة

- السيارات

- متاح

- تجنب

- علم

- الى الخلف

- خلفية الصورة

- برميل

- BE

- لان

- أن تصبح

- بيرة

- قبل

- يجري

- أقل من

- إلى البيتكوين

- بيتكوينز (Bitcoins)

- ابتزاز تهديدي

- الحدود

- أرباب العمل

- على حد سواء

- الملابس السفلية

- خرق

- كسر

- باقة

- الأعمال

- لكن

- by

- CAN

- يهمني

- حقيبة

- النقد

- المصروفات

- مركز

- مطالبات

- كلاسيكي

- واضح

- المقاصة

- الزملاء

- اللون

- تأتي

- الشركات

- حول الشركة

- الكمبيوتر

- أجهزة الكمبيوتر

- تأكيد

- معاصر

- الشرطة

- استطاع

- محكمة

- المحاكم

- بهيكل

- خلق

- نسبة الجريمة

- المجرمين

- المحتالون

- التشفير

- حالياًّ

- جرائم الإنترنت

- الجريمة الإلكترونية

- الأمن السيبراني

- البيانات

- تمور

- أيام

- صفقة

- الموت

- اتخاذ القرار

- يقلل

- فك تشفير

- تم التوصيل

- الطلب

- يعتمد

- تفاصيل

- محتجز

- كشف

- الأجهزة

- فعل

- مباشرة

- مدير المدارس

- العرض

- do

- لا

- مضاعفة

- إلى أسفل

- كل

- في وقت سابق

- في وقت مبكر

- الشرق

- التحرير

- تثقيف

- البريد الإلكتروني

- الموظفين

- مشفرة

- التشفير

- النهاية

- تطبيق

- إنكلترا

- انجلترا

- دخل

- كامل

- متساو

- معدات

- عصر

- حتى

- كل شىء

- دليل

- بالضبط

- تنفيذ

- وسع

- خبرة

- تعرض

- ابتزاز

- مزورة

- رسوم

- قليل

- قتال

- الشكل

- عيب

- في حالة

- لحسن الحظ

- إلى الأمام

- الاصدقاء

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- الذهاب

- مذنب

- كان

- حدث

- الثابت

- يملك

- he

- عنوان رئيسي

- السمع

- ارتفاع

- لها

- بطل

- وسلم

- له

- ضرب

- يحمل

- أمل

- أمل

- منـزل

- تحوم

- كيفية

- HTTPS

- ضخم

- صيد

- i

- فكرة

- if

- تخيل

- غير قابل للتغيير

- in

- حادث

- استجابة الحادث

- القيمة الاسمية

- مستقل

- فرد

- مطلع

- بدلًا من ذلك

- معد

- إلى

- IT

- رطانة

- م

- الاجتماعية

- القفل

- المعرفة

- معروف

- متأخر

- القانون

- تطبيق القانون

- ليد

- اليسار

- ربط

- المدرج

- يعد

- بحث

- آلة

- الآلات

- صنع

- المحافظة

- أغلبية

- جعل

- يصنع

- رجل

- تمكن

- كثير

- هامش

- هائل

- ماكس العرض

- تعني

- يعني

- قياس

- مجرد

- الرسالة

- رسائل

- وسط

- ربما

- MITM

- تم التعديل

- تعديل

- مال

- شهر

- الأكثر من ذلك

- أكثر

- الاسم

- حاجة

- أبدا

- مع ذلك

- لا

- عادي

- شمال

- موضوعي

- of

- خصم

- Office

- رسمي

- رسميا

- on

- مرة

- ONE

- فقط

- or

- طلب

- أصلي

- أخرى

- خارج

- الخاصة

- أصحاب

- أكسفورد

- مرور

- بول

- وسائل الدفع

- المدفوعات

- مجتمع

- الشعب

- للهواتف

- خطة

- خطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- Police

- سياسي

- ان يرتفع المركز

- المنشورات

- تفضل

- الضغط

- عملية المعالجة

- وضع

- الملكة اليزابيث

- الفدية

- بدلا

- عرض

- في الحقيقة

- عقار مخفض

- يشار

- إقليمي

- قوانين

- إزالة

- كرر

- تقرير

- وذكرت

- الاستجابة

- استجابة

- كاشفا

- حق

- المخاطرة

- يجري

- نفسه

- احتيال

- المحتالين

- سيناريوهات

- سيكريت

- أمن

- إرسال

- مرسل

- إحساس

- أرسلت

- عقوبة

- حكم

- الجلسة

- هي

- قصير

- أظهرت

- يظهر

- الاشارات

- ببساطة

- حالات

- So

- الصلبة

- شخص ما

- شيء

- SoundCloud لل

- بقعة

- قصتنا

- صارم

- كاف

- مدعومة

- SVG

- نظام

- أخذ

- اتخذت

- حكاية

- محادثات

- عشرات

- مصطلح

- من

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- وبالتالي

- تشبه

- هم

- الأشياء

- اعتقد

- هذا الأسبوع

- على الرغم من؟

- الآلاف

- التهديد

- التهديدات

- عبر

- الوقت

- إلى

- تيشرت

- انتقال

- شفاف

- حاول

- محاولة

- تحول

- اثنان

- عادة

- Uk

- قانون المملكة المتحدة

- غير قادر

- مع

- مختلف

- حتى

- URL

- USB

- محركات أقراص USB

- مستعمل

- عادة

- كبير

- وكان

- طريق..

- we

- أسبوع

- ذهب

- كان

- ابحث عن

- أيا كان

- متى

- سواء

- التي

- في حين

- من الذى

- من

- سوف

- مع

- بدون

- يتساءل

- عامل

- أعمال

- سوف

- جاري الكتابة

- مكتوب

- سنوات

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

![الموسم 3 الحلقة 116: القشة الأخيرة لـ LastPass؟ هل التشفير محكوم عليه بالفشل؟ [صوت + نص]](https://platoaistream.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)