By كينا هيوز كاسلبيري تاريخ النشر 01 فبراير 2024

"تفاصيل الكم" عبارة عن عمود ضيف تحريري يضم رؤى حصرية ومقابلات مع باحثين ومطورين وخبراء كميين يبحثون في التحديات والعمليات الرئيسية في هذا المجال. هذه المقالة، التي تركز على التشفير الآمن الكمي، كتبها دينيس مانديتش، CTO والمؤسس المشارك لـ كريبت.

على الرغم من أن عام 2023 كان عامًا غير مسبوق بالنسبة للذكاء الاصطناعي التوليدي (AI) – بدءًا من الاستخدام العام الواسع النطاق للذكاء الاصطناعي مع ChatGPT وحتى ظهور محركات نماذج اللغة الكبيرة الضارة (LLM) مثل WormGPT وFraudGPT لنشاط المجرمين السيبرانيين – فإن التأثير محدود مقارنة بـ التهديد الكمي لخصوصيتنا الجماعية.

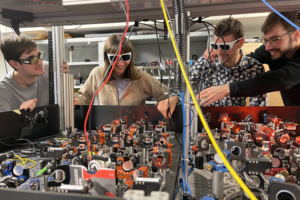

أعتقد أن أجهزة الكمبيوتر الكمومية ستأتي عبر الإنترنت في غضون السنوات الخمس المقبلة تمامًا كما توقع الرئيس التنفيذي لشركة Google، ساندر بيتشاي. تضاعفت أعداد الكيوبتات كل عام تقريبًا منذ عام 2020. وقد اتبعت شركة IBM هذا المسار بإعلانها الأخير من أكبر معالج كمي قائم على الإرسال حتى الآن مع 1,121 كيوبت عاملة. كما قام فريق من QuEra وHarvard وMIT بإنتاج ملف 48 كمبيوتر كمي مصحح للأخطاء المنطقية قادرة على عمليات موثوقة. نحن في عصر الحساب الكمي الحقيقي. تتمتع هذه التطورات بمسارات تبشر بالتوسع في الأجهزة الأكبر حجمًا التي يمكنها ملء مركز البيانات. لكن هذا لا يحدث في صومعة. أتوقع أن تستمر وتيرة التقدم الكمي هذه، مما يجعل من الممكن لأجهزة الكمبيوتر الكمومية إجراء حسابات أكثر تعقيدًا مما كان ممكنًا في أي وقت مضى.

لكنه سيف ذو حدين. نرى مرارًا وتكرارًا أنه مع تقدم التكنولوجيا - كما هو الحال مع الذكاء الاصطناعي، أو حتى الانتقال إلى السحابة - فإن تهديدات الأمن السيبراني تتقدم أيضًا وتصبح أكثر تعقيدًا مما يجبر قادة الأمن على إعادة التفكير في بروتوكولاتهم وأولوياتهم السيبرانية.

الحصاد الآن، فك تشفير طريقة الهجوم اللاحقة

ولهذا السبب يحتاج قادة الأمن والأعمال إلى أخذ تطورات الحوسبة الكمومية على محمل الجد. المخاطر الكمومية ليست مشكلة مستقبلية ولكنها مشكلة الآن. والحقيقة هي أن بياناتنا معرضة الآن لهجمات "الحصاد الآن، وفك التشفير لاحقًا" (HNDL). اليوم، يتم تأمين البيانات الحساسة من خلال أساليب البنية التحتية للمفتاح العام (PKI)، وRSA، وتشفير المنحنى الإهليلجي (ECC) لتبادل المفاتيح بشكل آمن. ولكن مع تقدم الحوسبة الكمومية، ستصبح طرق التشفير هذه قديمة الطراز قريبًا، حيث تصبح المفاتيح المتماثلة المستخدمة لتشفير البيانات والبيانات المشفرة بهذه المفاتيح معرضة للخطر الكمي.

يقوم مجرمو الإنترنت بالفعل بجمع وتخزين البيانات المشفرة بهدف فك تشفيرها لاحقًا للحصول على رؤى قابلة للتنفيذ وتحقيق مكاسب مالية. في شهر سبتمبر، تم الكشف عن أن قراصنة مدعومين من الحكومة الصينية، وهم مجموعة تسمى BlackTech، كانوا يتسللون إلى أجهزة التوجيه للحصول على وصول خلفي لا يمكن اكتشافه إلى شبكات الشركات في الولايات المتحدة واليابان.

• تعد طريقة هجوم HNDL واحدة من أعلى هجمات الدفع المحتملة في عام 2024 وستظل كذلك، نظرًا لأن تكلفة قيام الجهات الخبيثة بتخزين البيانات المسروقة ضئيلة، والقيمة المالية المحتملة مرتفعة جدًا. لماذا لا يعطي مجرمو الإنترنت الأولوية للهجمات من هذا النوع؟ إن استهداف نقاط الوصول منخفضة المستوى سيؤتي ثماره مع مرور الوقت مثل عملية الدخول إلى المزيد من الأصول ذات القيمة العالية. تتمتع البيانات مثل الحمض النووي أو البيانات الجينية الأخرى وبيانات الأسلحة وأسرار الشركات والملكية الفكرية بقيمة طويلة الأمد تستحق انتظار تطورات الحوسبة الكمومية للوصول إليها.

إذن، ما هو الجواب؟ حلول التشفير الحقيقية بعد الكم. ومع ذلك، سيكون الانتقال إلى التشفير ما بعد الكمي أكثر تعقيدًا بكثير من التحولات التشفيرية السابقة - والتي لا يزال الكثير منها قيد التنفيذ، وقد بدأت عندما كانت البنية التحتية للشبكات الرقمية صغيرة جدًا بالمقارنة. لقد استغرق الأمر أكثر من عشرين عامًا حتى يحل معيار التشفير المتقدم (AES) محل معيار تشفير البيانات (DES) و3DES، الذي كان في السابق المعيار الذهبي ولكن تم اختراقه منذ ذلك الحين وتم الاعتراف به باعتباره خوارزمية تشفير غير آمنة وتم تخفيض قيمته في ديسمبر. أتوقع أن يستغرق الانتقال إلى PQC عقدًا من الزمن على الأقل، ولكن على الأرجح عشرين عامًا، لذلك يجب أن يبدأ هذا التحول الآن.

تحول القطاع العام إلى التشفير ما بعد الكمي

وبما أن المرحلة الانتقالية سوف تستغرق عقودا، فقد تزايدت الحاجة الملحة لمعالجة المخاطر الأمنية الكمومية الآن. أتوقع أن نشهد هذا العام المزيد من التوحيد والانتقال إلى التشفير ما بعد الكمي عبر القطاعات والحكومات الحيوية. ستصدر NIST معايير جديدة لتشفير ما بعد الكم (PQC) بعد مسودتها الأولية نشرت في أغسطس. إعادة تفويض قانون مبادرة الكم الوطنية وستواصل أيضًا شق طريقها إلى قاعة مجلس النواب للتصويت عليها في الأشهر المقبلة، بهدف نقل الولايات المتحدة من البحث والتطوير الكمي إلى التطبيق الفعلي.

تأثير قاعدة الإفصاح الخاصة بهيئة الأوراق المالية والبورصات (SEC) على الأمن الكمي

وعلى جانب القطاع الخاص، سيتم إخضاع قادة الأمن ومديري أمن المعلومات لمعايير أعلى في ظل الوضع الجديد قواعد الإبلاغ عن الأمن السيبراني الصادرة عن لجنة الأوراق المالية والبورصات، والتي تنص على أنه في حالة حدوث اختراق إلكتروني، فإن المؤسسات مكلفة بالإبلاغ علنًا عن الحوادث الإلكترونية في غضون أربعة أيام عمل بعد تحديد أن الحادث كان جوهريًا.

ولتجنب ليس فقط التداعيات الأمنية والتشغيلية، ولكن أيضًا الأضرار المحتملة على السمعة، فإن هذا يعني أن كبار مسؤولي أمن المعلومات وقادة الأمن السيبراني سيحتاجون إلى مراقبة الأنظمة عن كثب بحثًا عن هجمات HNDL. يجب على المؤسسات إجراء تدقيق لأنظمة التشفير الخاصة بها لفهم طرق التشفير المستخدمة عبر أعمالها اليوم، ومعرفة مكان تخزين مفاتيح التشفير، وتقييم المخاطر مع كل نظام تشفير، والبدء في النهاية في الانتقال إلى طرق التشفير الآمنة الكميًا في أقرب وقت. بقدر الإمكان. سيكون هذا جهدًا مستمرًا لإجراء هذا التعديل، ولكنه جهد مهم لضمان أمان البيانات المهمة الآن قبل أن يتم استغلال أجهزة الكمبيوتر الكمومية من قبل جهات فاعلة سيئة لفك تشفير المعلومات الحساسة.

تقدم التطورات السريعة في الحوسبة الكمومية فرصة عظيمة، ولكنها تشكل أيضًا تهديدًا وشيكًا وعميقًا لخصوصية البيانات الجماعية وأمنها. يستعد هذا العام لاتخاذ تدابير تنظيمية وزيادة الوعي بالتهديد الكمي، لكن الجهات الفاعلة الخبيثة بدأت بالفعل في وضع أيديها على البيانات الحساسة. يجب أن يبدأ الانتقال إلى التشفير الكمي الآمن الآن.

كريبت الرئيس التنفيذي للتكنولوجيا والمؤسس المشارك، دينيس مانديتش، يركز على الأمن الكمي والبحث والتطوير وخوارزميات تشفير ما بعد الكم (PQC) وهيئات المعايير. وهو حاصل على العديد من براءات الاختراع في التشفير والتقنيات السيبرانية ومعالجة المعلومات. دينيس هو عضو مؤسس في اتحاد التنمية الاقتصادية الكمية (QED-C)، وهو عضو مؤسس في تحالف الكم الأوسط الأطلسي (MQA) الممول من NSF، ومستشار الصناعة لأول مركز ممول من NSF-IUCRC لتقنيات الكم ( CQT)، مستشار شركة Quantum Startup Foundry وعضو سابق في مجلس إدارة شركة Quside لتصنيع الرقائق الكمومية. قبل انضمامه إلى شركة Qrypt، عمل دينيس لمدة 20 عامًا في مجتمع الاستخبارات الأمريكي حيث عمل في مشاريع الأمن القومي والبنية التحتية السيبرانية وتطوير التكنولوجيا المتقدمة. حصل على درجات علمية في الفيزياء من جامعة روتجرز ويتحدث اللغتين الكرواتية والروسية على المستوى المحلي. ينشر على نطاق واسع حول التهديد الكمي للأمن الاقتصادي الوطني.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.insidequantumtechnology.com/news-archive/quantum-particulars-guest-column-quantum-is-advancing-faster-than-we-think-now-is-time-for-quantum-secure-encryption/

- :لديها

- :يكون

- :ليس

- :أين

- 01

- 1

- 121

- 20

- 20 سنة

- 2020

- 2023

- 2024

- a

- الوصول

- في

- عمل

- نشاط

- الجهات الفاعلة

- يقدم

- العنوان

- تعديل

- تقدم

- متقدم

- تكنولوجيا متقدمة

- تقدم

- التطورات

- السلف

- تقدم

- المستشار

- AES

- بعد

- مرة أخرى

- AI

- خوارزمية

- خوارزميات

- اليانز

- سابقا

- أيضا

- an

- و

- إجابة

- توقع

- تطبيق

- هي

- البند

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- ممتلكات

- At

- مهاجمة

- الهجمات

- التدقيق

- تجنب

- وعي

- الباب الخلفي

- سيئة

- BE

- أصبح

- كان

- قبل

- بدأ

- بدأ

- اعتقد

- مجلس

- عضو مجلس إدارة

- الهيئات

- خرق

- مخالفات

- جلب

- الأعمال

- قادة الاعمال التجارية

- الأعمال

- لكن

- by

- تسمى

- CAN

- قادر على

- الفئات

- مركز

- الرئيس التنفيذي

- التحديات

- شات جي بي تي

- الصينية

- رقاقة

- عن كثب

- سحابة

- المؤسس المشارك

- جمع

- جماعي

- عمود

- تأتي

- آت

- مجتمع

- الشركات

- مقارنة

- مقارنة

- مجمع

- تسوية

- حساب

- أجهزة الكمبيوتر

- الحوسبة

- إدارة

- جمعية

- استمر

- منظمة

- التكلفة

- حرج

- التشفير

- التشفير

- CTO

- منحنى

- الانترنت

- الجريمة الإلكترونية

- مجرمو الإنترنت

- الأمن السيبراني

- تلف

- البيانات

- خرق البيانات

- مركز البيانات

- خصوصية البيانات

- خصوصية وأمان البيانات

- أيام

- عقد

- عقود

- ديسمبر

- فك تشفير

- تحديد

- المطورين

- التطوير التجاري

- الأجهزة

- رقمي

- إفشاء

- أرباح

- الحمض النووي

- مضاعف

- كل

- اقتصادي

- النمو الإقتصادي

- الافتتاحية

- جهد

- إهليلجي

- تشفير

- مشفرة

- التشفير

- محركات

- ضمان

- دخول

- عصر

- الأثير (ETH)

- تقييم

- حتى

- EVER

- كل

- تبادل

- حصري

- توقع

- خبرائنا

- استغلال

- مكشوف

- على نطاق واسع

- أسرع

- ويتميز

- فبراير

- حقل

- شغل

- مالي

- الاسم الأول

- خمسة

- منتجات الأرضيات

- ويركز

- متابعيك

- في حالة

- إجبار

- سابق

- تأسيس

- مسبك

- أربعة

- تبدأ من

- عمل

- مستقبل

- ربح

- توليدي

- وراثية

- الحصول على

- معطى

- هدف

- ذهبي

- معيار الذهب

- شراء مراجعات جوجل

- الحكومات

- عظيم

- تجمع

- ضيف

- قراصنة

- العناية باليد

- حدث

- هارفارد

- موسم الحصاد

- يملك

- he

- تزايد

- عقد

- مرتفع

- أعلى

- أعلى

- يحمل

- منـزل

- لكن

- HTML

- HTTPS

- i

- if

- صورة

- التأثير

- أهمية

- in

- حادث

- حوادث

- العالمية

- معلومات

- البنية التحتية

- في البداية

- مبادرة

- غير آمن

- في الداخل

- داخل تقنية الكم

- رؤى

- فكري

- الملكية الفكرية

- رؤيتنا

- نية

- مقابلات

- قضية

- IT

- انها

- اليابان

- انضمام

- م

- القفل

- مفاتيح

- علم

- لغة

- كبير

- أكبر

- أكبر

- الى وقت لاحق

- قادة

- الأقل

- مثل

- على الأرجح

- محدود

- لينكدين:

- ماجستير في القانون

- أبحث

- جعل

- القيام ب

- خبيث

- الشركة المصنعة

- كثير

- مادة

- ماكس العرض

- يعني

- الإجراءات

- عضو

- طريقة

- طرق

- أدنى

- معهد ماساتشوستس للتكنولوجيا

- نموذج

- مراقبة

- المقبلة.

- الأكثر من ذلك

- خطوة

- كثيرا

- محليات

- الأمن القومي

- الطبيعة

- تقريبا

- حاجة

- إحتياجات

- الشبكات

- جديد

- التالي

- نيست

- الآن

- مهمل

- of

- on

- ONE

- جارية

- فقط

- عملية

- تشغيل

- عمليات

- الفرصة

- or

- المنظمات

- أخرى

- لنا

- على مدى

- سلام

- الماضي

- محاكاة الصوم

- مسارات

- فيزياء

- بيتشاي

- PKI

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- نقاط

- تستعد

- يطرح

- ممكن

- نشر

- محتمل

- PQC

- وتوقع

- يقدم

- سابقا

- أولويات

- خصوصية

- الخصوصية والأمن

- خاص

- القطاع الخاص

- برنيوسويري

- المشكلة

- عملية المعالجة

- العمليات

- معالجة

- المعالج

- أنتج

- عميق

- مشروع ناجح

- وعد

- الملكية

- البروتوكولات

- جمهور

- مفتاح العام

- علانية

- تنشر

- كمية

- أجهزة الكمبيوتر الكم

- الاحصاء الكمية

- تكنولوجيا الكم

- و qubit

- المكدسة

- R & D

- سريع

- واقع

- الأخيرة

- المعترف بها

- المنظمين

- الخدمة الموثوقة

- لا تزال

- تداعيات

- يحل محل

- تقرير

- التقارير

- الباحثين

- ارتفاع

- المخاطرة

- آر إس إيه

- قاعدة

- يجري

- الروسية

- جامعة روتجرز

- s

- حجم

- ثانية

- أسرار

- القطاع

- قطاعات

- تأمين

- مضمون

- أمن

- انظر تعريف

- حساس

- سبتمبر

- بشكل جاد

- لمرضى

- عدة

- نقل

- ينبغي

- جانب

- منذ

- So

- الحلول

- قريبا

- يتحدث

- معيار

- التقييس

- المعايير

- بداية

- بدء التشغيل

- المحافظة

- لا يزال

- مسروق

- متجر

- تخزين

- ساندر بيتشاي

- سيف

- نظام

- أنظمة

- أخذ

- فريق

- التكنولوجيا

- تكنولوجيا

- تنمية التكنولوجيا

- من

- أن

- •

- من مشاركة

- هناك.

- تشبه

- اعتقد

- هذا العام

- هؤلاء

- التهديد

- التهديدات

- عبر

- الوقت

- إلى

- اليوم

- استغرق

- مسار

- انتقال

- الانتقالات

- صحيح

- عشرون

- لنا

- في النهاية

- فهم

- جامعة

- غير مسبوق

- إلحاح

- us

- تستخدم

- مستعمل

- قيمنا

- جدا

- تصويت

- الضعيفة

- انتظر

- وكان

- طريق..

- we

- أسلحة

- كان

- ابحث عن

- متى

- التي

- لماذا

- واسع الانتشار

- سوف

- مع

- في غضون

- عامل

- العالم

- قيمة

- مكتوب

- عام

- سنوات

- حتى الآن

- زفيرنت