في نهاية الأسبوع الماضي ، نشرت مايكروسوفت تقريرًا بعنوان تحليل تقنيات Storm-0558 للوصول غير المصرح به إلى البريد الإلكتروني.

في هذا المستند الدراماتيكي إلى حد ما ، كشف فريق أمان الشركة عن خلفية اختراق غير مفسر سابقًا تم فيه الوصول إلى البيانات بما في ذلك نص البريد الإلكتروني والمرفقات والمزيد:

من حوالي 25 مؤسسة ، بما في ذلك الوكالات الحكومية وحسابات المستهلكين ذات الصلة في السحابة العامة.

أما الأخبار السيئة، فرغم أن 25 منظمة فقط تعرضت للهجوم على ما يبدو، هي أن هذه الجريمة السيبرانية ربما أثرت على عدد كبير من الأفراد، لأن بعض الهيئات الحكومية الأمريكية توظف في أي مكان ما بين عشرات إلى مئات الآلاف من الأشخاص.

الخبر السار، على الأقل بالنسبة للغالبية العظمى منا الذين لم يتم الكشف عنهم، هو أن الحيل والتجاوزات المستخدمة في الهجوم كانت محددة بدرجة كافية بحيث تمكن صائدو تهديدات Microsft من تعقبها بشكل موثوق، وبالتالي فإن المجموع النهائي هو 25 منظمة يبدو بالفعل أنها قائمة نجاح كاملة.

ببساطة ، إذا لم تكن قد سمعت مباشرة من Microsoft عن كونها جزءًا من هذا الاختراق (من الواضح أن الشركة لم تنشر قائمة بالضحايا) ، فقد تفترض أيضًا أنك على علم.

والأفضل من ذلك ، إذا كانت الكلمة الصحيحة هي الأفضل هنا ، فقد اعتمد الهجوم على عطلَين أمنيين في عمليات Microsoft الخلفية ، مما يعني أنه يمكن إصلاح كلتا الثغرات الأمنية "داخليًا" ، دون دفع أي برنامج من جانب العميل أو تحديثات التكوين.

هذا يعني أنه لا توجد أي تصحيحات مهمة تحتاجها للتسرع وتثبيتها بنفسك.

أيام الصفر التي لم تكن كذلك

الأيام الصفرية، كما تعلمون، هي ثغرات أمنية اكتشفها الأشرار أولاً واكتشفوا كيفية استغلالها، وبالتالي لم يتركوا أي أيام متاحة يمكن خلالها حتى لفرق الأمن الأكثر حرصًا والأكثر اطلاعًا تصحيحها قبل الهجمات.

لذلك ، من الناحية الفنية ، يمكن اعتبار هاتين الثقوبتين في Storm-0558 صفرًا ، لأن المحتالين استغلوا الأخطاء قبل أن تتمكن Microsoft من التعامل مع الثغرات الأمنية المعنية.

ومع ذلك ، نظرًا لأن Microsoft تجنبت بعناية كلمة "Zero-day" في تغطيتها الخاصة ، وبالنظر إلى أن إصلاح الثغرات لم يتطلب منا جميعًا تنزيل التصحيحات ، فسترى أننا أشرنا إليها في العنوان أعلاه على النحو التالي أيام شبه الصفر، وسنترك الوصف عند هذا الحد.

ومع ذلك ، فإن طبيعة المشكلتين الأمنيتين المترابطتين في هذه الحالة تذكير حيوي بثلاثة أشياء ، وهي:

- التشفير التطبيقي صعب.

- تقسيم الأمن صعب.

- صيد التهديد صعب.

أظهرت أولى علامات الفساد قيام محتالين بالتسلل إلى بيانات تبادل الضحايا عبر Outlook Web Access (OWA) ، باستخدام رموز المصادقة التي تم الحصول عليها بطريقة غير مشروعة.

عادةً ما يكون رمز المصادقة عبارة عن ملف تعريف ارتباط ويب مؤقت ، خاص بكل خدمة عبر الإنترنت تستخدمها ، ترسله الخدمة إلى متصفحك بمجرد إثبات هويتك بمستوى مُرضٍ.

لتأسيس هويتك بقوة في بداية الجلسة ، قد تحتاج إلى إدخال كلمة مرور ورمز 2FA لمرة واحدة ، لتقديم جهاز "مفتاح مرور" مشفر مثل Yubikey ، أو لفتح وإدخال بطاقة ذكية في قارئ.

بعد ذلك ، يعمل ملف تعريف ارتباط المصادقة الذي تم إصداره إلى متصفحك كممر قصير الأجل بحيث لا تحتاج إلى إدخال كلمة المرور الخاصة بك ، أو تقديم جهاز الأمان الخاص بك ، مرارًا وتكرارًا لكل تفاعل فردي لديك مع الموقع.

يمكنك التفكير في عملية تسجيل الدخول الأولية مثل تقديم جواز سفرك في مكتب تسجيل الوصول في شركة طيران ، ورمز المصادقة باعتباره بطاقة الصعود التي تتيح لك الدخول إلى المطار والصعود إلى الطائرة لرحلة واحدة محددة.

في بعض الأحيان قد يُطلب منك إعادة تأكيد هويتك من خلال إظهار جواز سفرك مرة أخرى، كما هو الحال قبل ركوب الطائرة مباشرة، ولكن غالبًا ما يكون إظهار بطاقة الصعود إلى الطائرة وحده كافيًا لإثبات "حقك في التواجد هناك" أثناء قيامك بإجراء الطريق حول الأجزاء الجوية من المطار.

من المحتمل أن التفسيرات ليست صحيحة دائمًا

عندما يبدأ المحتالون في الظهور مع رمز المصادقة الخاص بشخص آخر في رؤوس HTTP لطلبات الويب الخاصة بهم، فإن أحد التفسيرات الأكثر ترجيحًا هو أن المجرمين قد قاموا بالفعل بزرع برامج ضارة على كمبيوتر الضحية.

إذا كانت هذه البرامج الضارة مصممة للتجسس على حركة مرور الشبكة الخاصة بالضحية ، فعادة ما تتمكن من رؤية البيانات الأساسية بعد أن تكون جاهزة للاستخدام ، ولكن قبل أن يتم تشفيرها وإرسالها.

وهذا يعني أنه يمكن للمحتالين التطفل على بيانات التصفح الخاصة الحيوية وسرقتها ، بما في ذلك رموز المصادقة.

بشكل عام، لم يعد بإمكان المهاجمين التعرف على رموز المصادقة المميزة أثناء انتقالهم عبر الإنترنت، كما كان الحال عادةً حتى عام 2010 تقريبًا. وذلك لأن كل خدمة عبر الإنترنت حسنة السمعة هذه الأيام تتطلب أن تنتقل حركة المرور من وإلى المستخدمين الذين قاموا بتسجيل الدخول عبر HTTPS وفقط عبر HTTPS، وهو اختصار لـ HTTP آمن.

يستخدم HTTPS بروتوكول TLS ، باختصار أمن طبقة النقلالذي يقوم بما يوحي به اسمه. يتم تشفير جميع البيانات بقوة لأنها تغادر متصفحك ولكن قبل أن تصل إلى الشبكة ، ولا يتم فك تشفيرها حتى تصل إلى الخادم المقصود في الطرف الآخر. تحدث نفس عملية خلط البيانات من طرف إلى طرف بشكل عكسي للبيانات التي يرسلها الخادم مرة أخرى في ردوده ، حتى إذا حاولت استرداد بيانات غير موجودة وكل ما يحتاجه الخادم لإخبارك بأنه أمر روتيني 404 Page not found.

لحسن الحظ، سرعان ما أدرك صائدو التهديدات من Microsoft أن تفاعلات البريد الإلكتروني الاحتيالية لم تكن بسبب مشكلة تم تشغيلها من جانب العميل في اتصال الشبكة، وهو افتراض كان من شأنه أن يرسل المؤسسات الضحية إلى 25 مطاردة جامحة منفصلة بحثًا عن برامج ضارة كانت ليس هناك.

التفسير التالي الأكثر ترجيحًا هو التفسير الأسهل نظريًا إصلاحه (لأنه يمكن إصلاحه للجميع دفعة واحدة) ، ولكن من الناحية العملية يكون أكثر إثارة للقلق بالنسبة للعملاء ، أي أن المحتالين قد أضروا بطريقة ما بعملية إنشاء رموز المصادقة في المقام الأول.

تتمثل إحدى طرق القيام بذلك في اختراق الخوادم التي تنشئها وزرع باب خلفي لإنتاج رمز مميز دون التحقق من هوية المستخدم أولاً.

هناك طريقة أخرى ، وهي على ما يبدو ما حققته Microsoft في الأصل ، وهي أن المهاجمين تمكنوا من سرقة بيانات كافية من خوادم المصادقة لإنشاء رموز مصادقة احتيالية ولكنها صالحة المظهر لأنفسهم.

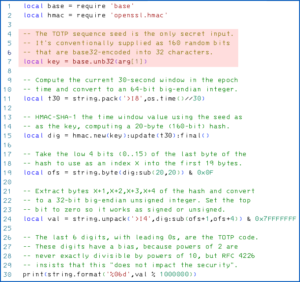

هذا يعني أن المهاجمين قد تمكنوا من سرقة أحد مفاتيح التوقيع المشفرة التي يستخدمها خادم المصادقة لختم "ختم الصلاحية" في الرموز التي يصدرها ، لجعله أمرًا مستحيلًا على أي شخص إنشاء رمز مميز مزيف من شأنه اجتياز الحشد.

باستخدام مفتاح خاص آمن لإضافة توقيع رقمي إلى كل رمز وصول تم إصداره، يسهل خادم المصادقة على أي خادم آخر في النظام البيئي التحقق من صحة الرموز المميزة التي يتلقاها. وبهذه الطريقة، يمكن لخادم المصادقة أن يعمل بشكل موثوق عبر شبكات وخدمات مختلفة دون الحاجة إلى مشاركة (وتحديثها بانتظام) قائمة قابلة للتسرب من الرموز المميزة الفعلية والمعروفة.

اختراق لم يكن من المفترض أن يعمل

قررت Microsoft في النهاية أن رموز الوصول المارقة في هجوم Storm-0558 كانت موقعة بشكل قانوني، وهو ما يشير على ما يبدو إلى أن شخصًا ما قد قام بالفعل بقرص مفتاح توقيع الشركة...

... لكنها لم تكن في الواقع النوع الصحيح من الرموز على الإطلاق.

من المفترض أن تتم مصادقة حسابات الشركات في السحابة باستخدام رموز Azure Active Directory (AD) ، ولكن تم توقيع رموز الهجوم المزيفة هذه باستخدام ما يُعرف بمفتاح MSA ، وهو اختصار لـ حساب Microsoft، وهو ما يوضح البادئة المستخدمة للإشارة إلى حسابات المستهلكين المستقلة بدلاً من حسابات الشركات القائمة على الإعلانات.

بشكل فضفاض ، كان المحتالون يسكتون رموز المصادقة المزيفة التي اجتازت فحوصات الأمان من Microsoft ، ومع ذلك تم توقيع هذه الرموز كما لو كان مستخدمًا يسجل الدخول إلى حساب Outlook.com شخصي بدلاً من مستخدم الشركة الذي يقوم بتسجيل الدخول إلى حساب الشركة.

بإيجاز، "ماذا؟!!؟!"

على ما يبدو ، لم يكن المحتالون قادرين على سرقة مفتاح توقيع على مستوى الشركة ، فقط مفتاح توقيع على مستوى المستهلك (هذا ليس استخفافًا بالمستخدمين على مستوى المستهلك ، مجرد إجراء احترازي حكيم للتشفير لتقسيم وفصل جزأين من النظام البيئي).

ولكن بعد أن نجحوا في تحقيق هذا اليوم شبه الصفري الأول، أي الحصول على سر تشفير Microsoft دون أن يلاحظهم أحد، يبدو أن المحتالين وجدوا يومًا ثانيًا شبه صفري يمكنهم من خلاله تمرير رمز وصول موقّع بمفتاح حساب المستهلك الذي كان يجب أن يشير إلى أن "هذا المفتاح لا ينتمي إلى هنا" كما لو كان رمزًا مميزًا موقّعًا من Azure AD بدلاً من ذلك.

بعبارة أخرى ، على الرغم من أن المحتالين كانوا عالقين في نوع خاطئ من مفتاح التوقيع للهجوم الذي خططوا له ، إلا أنهم وجدوا طريقة لتجاوز إجراءات الفصل والفصل الأمنية التي كان من المفترض أن تمنع مفتاحهم المسروق من العمل.

المزيد من الأخبار السيئة والجيدة

الأخبار السيئة لشركة Microsoft هي أن هذه ليست المرة الوحيدة التي تم العثور فيها على رغبة الشركة فيما يتعلق بتوقيع أمان المفتاح في العام الماضي.

• أحدث باتش الثلاثاءفي الواقع ، شاهدت مايكروسوفت تقدم في وقت متأخر حماية قائمة الحظر ضد مجموعة من برامج تشغيل Windows kernel المارقة المصابة بالبرامج الضارة والتي وقعها ريدموند بنفسه تحت رعاية برنامج Windows Hardware Developer Program.

والخبر السار هو أنه نظرًا لأن المحتالين كانوا يستخدمون رموز وصول على غرار الشركات الموقعة بمفتاح تشفير على غرار المستهلك ، يمكن الاعتماد على بيانات اعتماد المصادقة المارقة الخاصة بهم بمجرد أن يعرف فريق الأمان في Microsoft ما الذي تبحث عنه.

بلغة غنية بالمصطلحات ، تلاحظ Microsoft أن:

سمح استخدام مفتاح غير صحيح لتوقيع الطلبات لفرق التحقيق لدينا برؤية جميع طلبات وصول الممثلين التي اتبعت هذا النمط عبر أنظمة مؤسستنا وأنظمة المستهلك.

كان استخدام المفتاح غير الصحيح للتوقيع على نطاق التأكيدات هذا مؤشرًا واضحًا على نشاط الممثل حيث لا يوجد نظام Microsoft يوقع الرموز المميزة بهذه الطريقة.

في اللغة الإنجليزية الأكثر وضوحًا ، أدى الجانب السلبي لحقيقة أنه لم يكن أحد في Microsoft على علم بهذا مقدمًا (وبالتالي منعه من التصحيح بشكل استباقي) ، من سخرية القدر ، إلى الاتجاه الصعودي الذي لم يحاول أي شخص في Microsoft كتابة تعليمات برمجية للعمل بهذه الطريقة.

وهذا بدوره يعني أنه يمكن استخدام السلوك المارق في هذا الهجوم باعتباره IoC موثوقًا وفريدًا أو مؤشر التسوية.

هذا ، كما نفترض ، هو السبب في أن Microsoft تشعر الآن بالثقة لتقول إنها تتبعت كل حالة تم فيها استغلال هذه الثقوب اليومية المزدوجة شبه الصفرية ، وبالتالي فإن قائمة العملاء المتأثرين البالغ عددها 25 قائمة شاملة.

ماذا ستفعلين.. إذًا؟

إذا لم يتم الاتصال بك من قبل Microsoft بخصوص هذا الأمر ، فنحن نعتقد أنه يمكنك الوثوق من عدم تأثرك.

ولأن الحلول الأمنية قد تم تطبيقها داخل خدمة السحابة الخاصة بـ Microsoft (أي ، التخلي عن أي مفاتيح توقيع MSA مسروقة وإغلاق الثغرة التي تسمح باستخدام "النوع الخاطئ من المفتاح" لمصادقة الشركة) ، فلن تحتاج إلى التدافع لتثبيت أي تصحيحات بنفسك.

ومع ذلك ، إذا كنت مبرمجًا ، أو ممارسًا لضمان الجودة ، أو عضوًا في فريق أحمر / فريق عمل أزرق ، أو مشاركًا في تكنولوجيا المعلومات بطريقة أخرى ، فيرجى تذكير نفسك بالنقاط الثلاث التي ذكرناها في الجزء العلوي من هذه المقالة:

- التشفير التطبيقي صعب. لا تحتاج فقط إلى اختيار الخوارزميات الصحيحة وتنفيذها بشكل آمن. تحتاج أيضًا إلى استخدامها بشكل صحيح ، وإدارة أي مفاتيح تشفير يعتمد عليها النظام برعاية مناسبة طويلة الأجل.

- تقسيم الأمن صعب. حتى عندما تعتقد أنك قمت بتقسيم جزء معقد من نظامك البيئي إلى جزأين أو أكثر، كما فعلت Microsoft هنا، فإنك تحتاج إلى التأكد من أن الفصل يعمل بالفعل كما تتوقع. تحقق من أمان الفصل واختبره بنفسك، لأنه إذا لم تختبره، فسيفعل المحتالون ذلك بالتأكيد.

- صيد التهديد صعب. التفسير الأول والأكثر وضوحًا ليس دائمًا التفسير الصحيح ، أو قد لا يكون التفسير الوحيد. لا تتوقف عن الصيد عندما يكون لديك تفسيرك الأول المعقول. استمر في العمل حتى لا تحدد فقط الثغرات الفعلية المستخدمة في الهجوم الحالي ، ولكنك تكتشف أيضًا أكبر عدد ممكن من الأسباب الأخرى ذات الصلة ، حتى تتمكن من تصحيحها بشكل استباقي.

على حد تعبير عبارة معروفة (وحقيقة أنها صحيحة تعني أننا لسنا قلقين بشأن كونها مبتذلة): الأمن السيبراني رحلة وليس وجهة.

هل تعاني من ضيق الوقت أو الخبرة اللازمة للتعامل مع تهديدات الأمن السيبراني؟ هل تشعر بالقلق من أن الأمن السيبراني سيؤدي في نهاية المطاف إلى تشتيت انتباهك عن كل الأشياء الأخرى التي يتعين عليك القيام بها؟

معرفة المزيد عن تمكنت Sophos من الكشف والاستجابة:

24/7 مطاردة التهديدات واكتشافها والاستجابة لها ▶

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 15%

- 25

- 2FA

- a

- ماهرون

- من نحن

- حوله

- فوق

- مطلق

- الوصول

- الوصول

- حسابي

- الحسابات

- المكتسبة

- كسب

- في

- نشط

- نشط الدليل

- نشاط

- الأفعال

- يقدم

- في الواقع

- Ad

- تضيف

- تقدم

- بعد

- مرة أخرى

- ضد

- وكالات

- شركة الطيران

- المطار

- خوارزميات

- الكل

- سمح

- السماح

- وحده

- سابقا

- أيضا

- دائما

- an

- و

- أي وقت

- أي شخص

- في أى مكان

- واضح

- تطبيقي

- ما يقرب من

- هي

- حول

- البند

- AS

- افترض

- افتراض

- توكيد

- At

- مهاجمة

- الهجمات

- موثق

- التحقّق من المُستخدم

- المؤلفة

- السيارات

- متاح

- تجنب

- Azure

- الى الخلف

- الخلفية

- الباب الخلفي

- خلفية

- خلفية الصورة

- سيئة

- BE

- لان

- كان

- قبل

- يجري

- أفضل

- الصعود

- الهيئات

- الحدود

- على حد سواء

- الملابس السفلية

- المتصفح

- تصفح

- البق

- باقة

- لكن

- by

- CAN

- فيزا وماستركارد

- يهمني

- بعناية

- حقيبة

- الأسباب

- مركز

- بالتأكيد

- التحقق

- تدقيق

- الشيكات

- اختار

- واضح

- زبون

- إغلاق

- سحابة

- الكود

- اللون

- COM

- عادة

- حول الشركة

- الشركة

- إكمال

- مجمع

- تسوية

- الكمبيوتر

- واثق

- الاعداد

- صلة

- نظرت

- مستهلك

- كوكي

- منظمة

- استطاع

- بهيكل

- تغطية

- خلق

- خلق

- أوراق اعتماد

- المجرمين

- حرج

- المحتالون

- التشفير

- التشفير

- حالياًّ

- العملاء

- جرائم الإنترنت

- الأمن السيبراني

- البيانات

- يوم

- أيام

- صفقة

- وصف

- تصميم

- مكتب

- افضل الرحلات السياحية

- كشف

- مصمم

- المطور

- جهاز

- فعل

- مختلف

- رقمي

- مباشرة

- اكتشف

- العرض

- do

- وثيقة

- هل

- لا

- لا

- إلى أسفل

- بإمكانك تحميله

- الجانب السلبي

- بشكل كبير

- السائقين

- أثناء

- كل

- أسهل

- سهل

- النظام الإيكولوجي

- آخر

- البريد الإلكتروني

- مشفرة

- النهاية

- النهائي إلى نهاية

- انجليزي

- كاف

- أدخل

- مشروع

- بعنوان

- إنشاء

- حتى

- EVER

- كل

- كل شخص

- تبادل

- يوجد

- توقع

- خبرة

- تفسير

- استغلال

- استغلال

- مآثر

- مكشوف

- حقيقة

- زائف

- أحسب

- نهائي

- الاسم الأول

- حل

- ثابت

- طيران

- يتبع

- في حالة

- وجدت

- محتال

- تبدأ من

- توليد

- دولار فقط واحصل على خصم XNUMX% على جميع

- معطى

- Go

- الذهاب

- خير

- حكومة

- الإختراق

- كان

- يحدث

- الثابت

- أجهزة التبخير

- يملك

- وجود

- رؤوس

- عنوان رئيسي

- سمعت

- ارتفاع

- هنا

- ضرب

- ثقوب

- تحوم

- كيفية

- كيفية

- HTTP

- HTTPS

- مئات

- صيد

- محدد

- هوية

- if

- تنفيذ

- ضمني

- in

- بما فيه

- مؤشر

- الأفراد

- في البداية

- في الداخل

- تثبيت

- مثل

- بدلًا من ذلك

- معد

- تفاعل

- التفاعلات

- مترابطة

- Internet

- إلى

- تحقيق

- المشاركة

- بسخرية

- نشر

- مسائل

- IT

- انها

- نفسها

- رحلة

- JPG

- م

- احتفظ

- القفل

- مفاتيح

- علم

- معروف

- لغة

- كبير

- اسم العائلة

- طبقة

- الأقل

- يترك

- مغادرة

- ليد

- اليسار

- يتيح

- مثل

- على الأرجح

- قائمة

- تسجيل

- تسجيل الدخول

- طويل الأجل

- بحث

- أبحث

- منفذ

- صنع

- أغلبية

- جعل

- يصنع

- البرمجيات الخبيثة

- إدارة

- تمكن

- كثير

- هامش

- ماكس العرض

- مايو..

- معنى

- يعني

- يعني

- الإجراءات

- مجرد

- مایکروسافت

- ربما

- سك

- الأكثر من ذلك

- أكثر

- يجب

- الاسم

- أي

- الطبيعة

- حاجة

- الحاجة

- إحتياجات

- شبكة

- ازدحام انترنت

- الشبكات

- الشبكات والخدمات

- مع ذلك

- أخبار

- لا

- عادي

- ملاحظة

- الآن

- عدد

- واضح

- of

- خصم

- الوهب

- غالبا

- on

- مرة

- ONE

- منها

- online

- فقط

- عمليات

- or

- منظمات

- المنظمات

- في الأصل

- أخرى

- وإلا

- لنا

- خارج

- بريد اوتلوك

- على مدى

- الخاصة

- صفحة

- جزء

- أجزاء

- pass

- مرت

- جواز سفر

- كلمة المرور

- الماضي

- بقعة

- بقع

- نمط

- بول

- مجتمع

- الشخصية

- المكان

- مخطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- معقول

- من فضلك

- نقاط

- ان يرتفع المركز

- المنشورات

- يحتمل

- ممارسة

- أعدت

- يقدم

- منع

- سابقا

- خاص

- المفتاح الخاص

- مسبار

- المشكلة

- مشاكل

- عملية المعالجة

- إنتاج

- البرنامج

- مبرمج

- الحماية

- ثبت

- جمهور

- السحابة العامة

- نشرت

- دفع

- وضع

- جودة

- اقتبس

- بدلا

- يصل

- قارئ

- في الحقيقة

- تسلم

- أحمر

- يشار

- بانتظام

- ذات صلة

- نسبي

- الخدمة الموثوقة

- تقرير

- حسن السمعة

- طلبات

- تطلب

- مطلوب

- يتطلب

- احترام

- أظهرت

- عكس

- حق

- اندفاع

- s

- نفسه

- رأى

- نطاق

- الموسم

- الثاني

- سيكريت

- تأمين

- آمن

- أمن

- التدابير الأمنية

- انظر تعريف

- بدا

- بدت

- تقسيم

- إرسال

- يرسل

- أرسلت

- مستقل

- الخدمة

- خدماتنا

- الجلسة

- مشاركة

- قصير

- المدى القصير

- ينبغي

- أظهرت

- تبين

- جانب

- إشارة

- وقعت

- التوقيع

- لوحات

- عزباء

- الموقع

- سمارت

- تجسس

- So

- تطبيقات الكمبيوتر

- الصلبة

- بعض

- شخص ما

- قريبا

- تحدث

- محدد

- انقسم

- مستقل

- معيار

- بداية

- الولايه او المحافظه

- مسروق

- قلة النوم

- عاصفة

- بقوة

- هذه

- اقترح

- وتقترح

- مناسب

- مفترض

- بالتأكيد

- SVG

- نظام

- أنظمة

- أخذ

- حكاية

- فريق

- فريق

- تقنيات

- اقول

- مؤقت

- عشرات

- تجربه بالعربي

- من

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- نظرية

- هناك.

- وبالتالي

- تشبه

- هم

- الأشياء

- اعتقد

- هؤلاء

- على الرغم من؟

- الآلاف

- التهديد

- ثلاثة

- الوقت

- TLS

- إلى

- رمز

- الرموز

- تيشرت

- الإجمالي

- مسار

- حركة المرور

- انتقال

- شفاف

- سفر

- حاول

- أثار

- صحيح

- محاولة

- منعطف أو دور

- اثنان

- عادة

- في النهاية

- مع

- التي تقوم عليها

- فريد من نوعه

- فتح

- حتى

- تحديث

- آخر التحديثات

- بناء على

- رأسا على عقب

- URL

- us

- الحكومة الأمريكية

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- كبير

- بواسطة

- ضحية

- ضحايا

- حيوي

- نقاط الضعف

- يريد

- وكان

- طريق..

- we

- الويب

- أسبوع

- حسن

- معروف

- كان

- ابحث عن

- متى

- التي

- من الذى

- لماذا

- بري

- سوف

- نوافذ

- WISE

- مع

- بدون

- كلمة

- كلمات

- للعمل

- عامل

- قلق

- سوف

- اكتب

- اكتب كود

- خاطئ

- عام

- حتى الآن

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت