أعلن جهد عام لإنشاء طريقة للتنبؤ باستغلال الثغرات عن نموذج جديد للتعلم الآلي يعمل على تحسين قدرات التنبؤ بنسبة 82٪ ، وهو ما يمثل دفعة كبيرة ، وفقًا لفريق الباحثين وراء المشروع. يمكن للمنظمات الوصول إلى النموذج، والتي ستبدأ في 7 مارس ، عبر واجهة برمجة التطبيقات (API) لتحديد عيوب البرامج التي حصلت على أعلى الدرجات في أي وقت.

يستخدم الإصدار الثالث من نظام تسجيل نقاط الاستغلال (EPSS) أكثر من 1,400 ميزة - مثل عمر الثغرة الأمنية ، وما إذا كانت قابلة للاستغلال عن بُعد ، وما إذا كان بائع معين متأثرًا - للتنبؤ بنجاح بمشكلات البرامج التي سيتم استغلالها في الثلاثين يومًا القادمة. يمكن لفرق الأمان التي تعطي الأولوية لمعالجة الثغرات الأمنية استنادًا إلى نظام التسجيل أن تقلل عبء عمل الإصلاح إلى ثُمن الجهد باستخدام أحدث إصدار من نظام تسجيل نقاط الضعف المشترك (CVSS) ، وفقًا لـ ورقة على الإصدار 3 من EPSS المنشور في arXiv الأسبوع الماضي.

يمكن استخدام EPSS كأداة لتقليل أعباء العمل على فرق الأمان ، مع تمكين الشركات من معالجة نقاط الضعف التي تمثل أكبر قدر من المخاطر ، كما يقول جاي جاكوبس ، كبير علماء البيانات في معهد Cyentia والمؤلف الأول في الورقة.

يقول: "يمكن للشركات أن تنظر إلى الطرف العلوي من قائمة الدرجات والبدء في شق طريقها إلى أسفل - مع أخذ ... أهمية الأصول ، والحرجية ، والموقع ، والضوابط التعويضية - ومعالجة ما في وسعها". "إذا كان مرتفعًا حقًا ، فربما يرغبون في دفعه إلى نقطة حرجة - فلنصلحها في الأيام الخمسة المقبلة."

تم تصميم EPSS لمعالجة مشكلتين تواجههما فرق الأمان على أساس يومي: مواكبة عدد متزايد من ثغرات البرامج التي يتم الكشف عنها كل عام، وتحديد ما هي نقاط الضعف التي تمثل أكثر المخاطر. في عام 2022 ، على سبيل المثال ، تم الإبلاغ عن أكثر من 25,000 نقطة ضعف في قاعدة بيانات الثغرات الأمنية العامة والتعرض (CVE) التي تحتفظ بها شركة MITER ، وفقًا لقاعدة بيانات الضعف الوطنية.

بدأ العمل على نظام EPSS في Cyentia ، ولكن الآن تم تشكيل مجموعة من حوالي 170 ممارسًا أمنيًا مجموعة ذات اهتمام خاص (SIG) كجزء من منتدى فرق الاستجابة للحوادث والأمن (FIRST) لمواصلة تطوير النموذج. آخر طورت فرق البحث البديل نماذج التعلم الآلي ، مثل قابلية الاستغلال المتوقعة.

تقول ساشا رومانوسكي ، باحثة السياسات الأقدم في مؤسسة RAND ، وهي مؤسسة فكرية للسياسة العامة ورئيسة مشاركة من مجموعة EPSS ذات الاهتمام المشترك.

"على الرغم من أن CVSS مفيد لالتقاط تأثير [أو] شدة الملف الشخصي ، إلا أنه ليس مقياسًا مفيدًا للتهديد - لقد افتقرنا بشكل أساسي إلى هذه القدرة كصناعة ، وهذه هي الفجوة التي تسعى EPSS إلى سدها" ، كما يقول . "الخبر السار هو أنه كلما قمنا بدمج المزيد من بيانات الاستغلال من المزيد من البائعين ، ستتحسن نتائجنا بشكل أفضل."

ربط البيانات المتباينة

يربط نظام تسجيل نقاط الاستغلال مجموعة متنوعة من البيانات من جهات خارجية ، بما في ذلك المعلومات من مسؤولي صيانة البرامج ، والتعليمات البرمجية من قواعد بيانات الاستغلال ، وأحداث الاستغلال المقدمة من شركات الأمان. من خلال ربط كل هذه الأحداث من خلال معرف مشترك لكل ثغرة أمنية - CVE - يمكن لنموذج التعلم الآلي معرفة العوامل التي يمكن أن تشير إلى ما إذا كان الخلل سيتم استغلاله أم لا. على سبيل المثال ، ما إذا كانت الثغرة الأمنية تسمح بتنفيذ التعليمات البرمجية ، وما إذا كانت التعليمات الخاصة بكيفية استغلال الثغرة الأمنية قد تم نشرها إلى أي من قواعد بيانات الاستغلال الثلاث الرئيسية ، وعدد المراجع المذكورة في مكافحة التطرف العنيف ، كلها عوامل يمكن استخدامها للتنبؤ بما إذا كانت هناك ثغرة أمنية سيتم استغلالها.

أصبح النموذج الكامن وراء EPSS أكثر تعقيدًا بمرور الوقت. احتوى التكرار الأول على 16 متغيرًا فقط وقلل الجهد بنسبة 44٪ ، مقارنة بـ 58٪ ، إذا تم تقييم الثغرات الأمنية باستخدام نظام تسجيل نقاط الضعف المشترك (CVSS) واعتُبر حرجًا (7 أو أعلى على مقياس من 10 نقاط). قام الإصدار 2 من EPSS بتوسيع عدد المتغيرات بشكل كبير إلى أكثر من 1,100. تمت إضافة حوالي 300 آخر إصدار آخر.

نموذج التنبؤ يحمل مقايضات - على سبيل المثال ، بين عدد نقاط الضعف القابلة للاستغلال التي يكتشفها ومعدل الإيجابيات الكاذبة - ولكنه بشكل عام فعال للغاية ، كما يقول راند رومانوسكي.

"بينما لا يوجد حل قادر تمامًا على إخبارك بالثغرة الأمنية التي سيتم استغلالها بعد ذلك ، أود أن أعتقد أن EPSS هي خطوة في الاتجاه الصحيح" ، كما يقول.

تحسن كبير

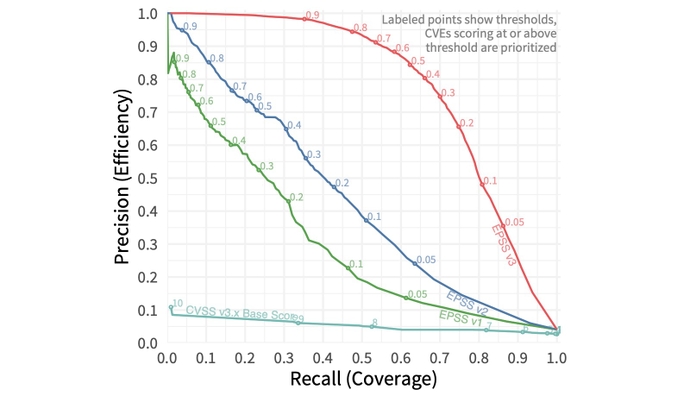

بشكل عام ، من خلال إضافة ميزات وتحسين نموذج التعلم الآلي ، قام الباحثون بتحسين أداء نظام التسجيل بنسبة 82٪ ، كما تم قياسه من خلال المنطقة الواقعة تحت المنحنى (AUC) في دقة التخطيط مقابل الاسترجاع - المعروف أيضًا باسم التغطية مقابل الكفاءة. يمثل النموذج حاليًا 0.779 AUC ، وهو أفضل بنسبة 82 ٪ من إصدار EPSS الثاني ، والذي كان يحتوي على 0.429 AUC. سيكون AUC 1.0 نموذج تنبؤ مثالي.

باستخدام أحدث إصدار من EPSS ، فإن الشركة التي أرادت اكتشاف أكثر من 82٪ من الثغرات الأمنية المستغلة سيكون عليها فقط التخفيف من حوالي 7.3٪ من جميع الثغرات الأمنية المخصصة لمعرّف الثغرات الأمنية والتعرضات المشتركة (CVE) ، أي أقل بكثير من 58٪ من الثغرات الأمنية. CVEs التي يجب معالجتها باستخدام CVSS.

النموذج متاح من خلال API على موقع FIRST ، مما يسمح للشركات بالحصول على نقاط ضعف معينة أو استرداد عيوب البرامج التي سجلت أعلى الدرجات في أي وقت. ومع ذلك ، ستحتاج الشركات إلى مزيد من المعلومات لتحديد أفضل أولوية لجهود المعالجة ، كما يقول جاكوبس من Cyentia.

يقول: "البيانات مجانية ، لذا يمكنك الحصول على درجات EPSS ، ويمكنك الحصول على مقالب يومية لذلك ، لكن التحدي هو عندما تضعها موضع التنفيذ". "القابلية للاستغلال هي عامل واحد فقط لكل ما تحتاج إلى مراعاته ، والأشياء الأخرى التي لا يمكننا قياسها."

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :يكون

- $ UP

- 000

- 1

- 100

- 2022

- 7

- a

- ماهرون

- من نحن

- الوصول

- وفقا

- الحسابات

- وأضاف

- العنوان

- AL

- الكل

- السماح

- يسمح

- البديل

- و

- أعلن

- API

- هي

- المنطقة

- AS

- الأصول

- تعيين

- At

- المؤلفة

- متاح

- على أساس

- أساس

- BE

- وراء

- أفضل

- أفضل

- ما بين

- زيادة

- by

- CAN

- قدرات

- اسر

- يو كاتش

- تحدى

- رسم

- رئيس

- الرئيس المشارك

- الكود

- مشترك

- الشركات

- حول الشركة

- مقارنة

- مجمع

- الرابط

- يربط

- نظر

- نظرت

- استمر

- ضوابط

- مؤسسة

- استطاع

- تغطية

- خلق

- حرج

- حاليا

- منحنى

- CVE

- يوميا

- البيانات

- عالم البيانات

- قاعدة البيانات

- قواعد البيانات

- أيام

- تصميم

- حدد

- تحديد

- تطوير

- المتقدمة

- اتجاه

- حماقة

- إلى أسفل

- كل

- كفاءة

- فعال

- جهد

- جهود

- ثامن

- تمكين

- تعزيز

- الأثير (ETH)

- تقييم

- أحداث

- كل

- كل شىء

- مثال

- موسع

- متوقع

- استغلال

- استغلال

- استغلال

- تعرض

- الوجه

- العوامل

- المميزات

- شغل

- الشركات

- الاسم الأول

- حل

- عيب

- العيوب

- في حالة

- شكلت

- المنتدى

- مجانا

- تبدأ من

- في الأساس

- فجوة

- دولار فقط واحصل على خصم XNUMX% على جميع

- Go

- خير

- انتزاع

- جدا

- تجمع

- نابعة

- يملك

- مرتفع

- أعلى

- أعلى

- كيفية

- كيفية

- HTTPS

- معرف

- تحديد

- التأثير

- أهمية

- تحسن

- تحسين

- يحسن

- تحسين

- in

- حادث

- استجابة الحادث

- بما فيه

- تشير

- العالمية

- معلومات

- معهد

- تعليمات

- دمج

- مصلحة

- مسائل

- IT

- تكرير

- انها

- JPG

- حفظ

- معروف

- اسم العائلة

- آخر

- تعلم

- تعلم

- مثل

- خط

- قائمة

- حي

- موقع

- بحث

- آلة

- آلة التعلم

- رائد

- كثير

- ماكس العرض

- قياس

- الإجراءات

- المذكورة

- تخفيف

- نموذج

- عارضات ازياء

- لحظة

- الأكثر من ذلك

- أكثر

- محليات

- حاجة

- جديد

- أخبار

- التالي

- نيست

- عدد

- of

- on

- ONE

- المنظمات

- أخرى

- الكلي

- ورق

- جزء

- خاص

- الأحزاب

- أداء

- ينفذ

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سياسة

- ممارسة

- دقة

- تنبأ

- توقع

- تنبؤ

- جميل

- سابق

- تحديد الأولويات

- أولويات

- الأولوية

- مشاكل

- تنفيذ المشاريع

- جمهور

- نشرت

- وضع

- صف

- معدل

- أحمر

- تخفيض

- عقار مخفض

- المراجع

- وذكرت

- مثل

- ممثلة

- الباحث

- الباحثين

- استجابة

- المخاطرة

- s

- يقول

- حجم

- عالم

- النقاط

- الثاني

- أمن

- تسعى

- كبير

- هام

- الموقع

- So

- تطبيقات الكمبيوتر

- حل

- مصدر

- تختص

- محدد

- بداية

- بدأت

- خطوة

- المقدمة

- بنجاح

- هذه

- نظام

- دبابة

- فريق

- فريق

- أن

- •

- المنطقة

- من مشاركة

- تشبه

- الأشياء

- فكري

- الثالث

- طرف ثالث

- التهديد

- ثلاثة

- عبر

- الوقت

- إلى

- أداة

- تيشرت

- عادة

- مع

- تشكيلة

- Ve

- بائع

- الباعة

- الإصدار

- مقابل

- بواسطة

- نقاط الضعف

- الضعف

- مطلوب

- طريق..

- أسبوع

- حسن

- ابحث عن

- سواء

- التي

- في حين

- سوف

- مع

- للعمل

- سوف

- زفيرنت