تم مؤخرًا اكتشاف المئات من بيانات اعتماد مشغل الشبكة المسروقة عبر حسابات RIPE المخترقة على شبكة الويب المظلمة.

RIPE، قاعدة البيانات لعناوين IP وأصحابها في كل دولة في الشرق الأوسط وكذلك في بعض الدول في أوروبا وإفريقيا، كانت هدفًا شائعًا في الآونة الأخيرة حيث قام المهاجمون باختراق عمليات تسجيل الدخول إلى الحساب من أجل جمع المعلومات، كما قال باحثون من قال Resecurity في منشور بالمدونة.

“Bad actors use the acquired compromised credentials to RIPE and other portals for the probing of other applications and services to which the victim may have privileged access. Based on our assessment, such tactics increase their chances on successful network intrusion into target enterprises and telecom operators,” says Shawn Loveland, COO at Resecurity, which found the leaked credentials.

مسبقا في هذا الشهر، أورانج اسبانيا suffered an Internet outage after a hacker breached the company’s RIPE account to misconfigure BGP routing and an RPKI configuration.

In a statement, RIPE said it was investigating the compromise of a RIPE Network Coordination Center Access account that “temporarily” affected “some services” for that account.

Network Engineers a “RIPE” Target

أجرت شركة Resecurity عملية مراقبة مكثفة في الربع الأول من عام 1 وحددت 2024 من عملاء RIPE NCC المخترقين الذين لديهم بيانات اعتماد مسربة على الويب المظلم. وتضمنت هذه المنظمات منظمة بحث علمي من إيران؛ مزود تكنولوجيا المعلومات والاتصالات ومقره في المملكة العربية السعودية؛ وكالة حكومية من العراق؛ و"تبادل الإنترنت" غير الهادف للربح في البحرين.

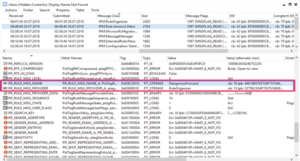

في المجمل، كشفت شركة Resecurity عن 1,572 حسابًا للعملاء عبر RIPE والشبكات الإقليمية الأخرى بما في ذلك APNIC وAFRINIC وLACNIC، والتي تم اختراقها بسبب نشاط البرامج الضارة التي تتضمن برامج سرقة كلمات مرور معروفة مثل الخط الأحمرو فيدار و لوما و أزورولت و برج الثور.

Gene Yoo, CEO of Resecurity, explains that attackers not only stole RIPE accounts but also lifted other privileged user credentials. Once they dropped malware onto the victim’s computer, the attackers were able to exfiltrate other passwords and forms as well.

“That’s why what we purchased includes credentials not limited to RIPE only (and other organizations selling IPs), but [also] credentials to other services” he says.

استهدف سارقو المعلومات مهندسي الشبكات، ومهندسي مزودي خدمات الإنترنت/الاتصالات، وفنيي مراكز البيانات، وشركات الاستعانة بمصادر خارجية على وجه الخصوص.

“As the largest registry, it makes sense that RIPE would have the largest victim pool. Therefore, it’s difficult to say whether this registry has been targeted more deliberately than its global peers,” said Resecurity in its blog.

نظام التراث الحرج

ويشير إليوت ويلكس، المدير التنفيذي للتكنولوجيا في شركة Advanced Cyber Defense Systems، إلى أن سرقة بيانات الاعتماد هي مشكلة منتشرة في الشرق الأوسط والعالم.

“Organizations that use contractors and remote staff to complete engineering tasks absolutely must deploy tools to protect their privileged access,” he says. “In these companies, engineers often will have elevated or admin access to critical legacy systems.”

يقترح ويلكس أن أدوات إدارة الوصول المميز الفعالة يجب أن تستخدم الوصول في الوقت المناسب (JIT) لنشر بيانات الاعتماد المحددة زمنياً، مما يؤدي إلى تضييق النافذة الزمنية التي يمكن خلالها استغلال بيانات الاعتماد المسروقة.

Paul Lewis, CISO at Nominet, the UK’s official registry for domain names, cautions that RIPE customers must take responsibility for their corporate security.

“What’s interesting is how this incident leveraged the centralization of services, such as the RIPE NCC portal. While we can centralize critical services such as BGP or RPKI and outsource them, it doesn’t mean that an organization can outsource the risk entirely. They need to acknowledge that and implement the correct controls,” he said.

Lewis added: “Privileged users need to be aware of the security risks that could be present in key outsourcing situations and use proper due diligence when using these services. Strong authentication is a must-have in this type of situation.”

Take the Orange España case. “Ultimately, it all comes back to the basics. Orange España seemed to use extremely basic passwords and it would also seem [that it] didn’t enable multi-factor authentication and [was] lacking in foundational security hygiene,” Lewis says.

التسريبات والهجمات السيبرانية

وفقًا لتقرير IDC META (الشرق الأوسط وتركيا وإفريقيا)، حدثت زيادة مؤخرًا في الهجمات الإلكترونية التي تنقلها البرامج الضارة في الشرق الأوسط. أبلغ أكثر من 65% من مدراء أمن المعلومات في منطقة الشرق الأوسط وأفريقيا عن زيادة في البرامج الضارة، كما ورد في تقرير IDC’s 2024 security survey، نقلاً عن هجمات التصيد الاحتيالي، وتسريبات بيانات الاعتماد، والهندسة الاجتماعية.

“These types of attacks, arising from credential leaks, are becoming very common in the Middle East,” says Shilpi Handa, associate research director at IDC Middle East.

وتقول إن تسريبات بيانات الاعتماد تزود المهاجمين بتفاصيل تسجيل الدخول التي يمكن استخدامها لحشو بيانات الاعتماد وتصعيد الامتيازات وتجاوز المصادقة. تتيح بيانات الاعتماد المسروقة، خاصة من المستخدمين المميزين، إمكانية الحركة الجانبية داخل الشبكات وتشكل مخاطر أمنية كبيرة.

اتصلت Dark Reading بـ RIPE للحصول على مزيد من التعليقات.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- :لديها

- :يكون

- :ليس

- 1

- 2024

- a

- ماهرون

- إطلاقا

- الوصول

- ادارة الوصول

- حسابي

- الحسابات

- نقر

- المكتسبة

- في

- نشاط

- الجهات الفاعلة

- وأضاف

- عناوين

- مشرف

- متقدم

- تتأثر

- أفريقيا

- بعد

- وكالة

- الكل

- أيضا

- an

- و

- التطبيقات

- هي

- الناشئة

- AS

- التقييم المناسبين

- محام

- At

- الهجمات

- التحقّق من المُستخدم

- علم

- الى الخلف

- سيئة

- البحرين

- على أساس

- الأساسية

- الأساسيات

- BE

- أن تصبح

- كان

- المدونة

- لكن

- تجنب

- CAN

- حقيبة

- يحذر

- مركز

- مركزية

- تمركز

- مركز

- الرئيس التنفيذي

- فرص

- CISO

- نقلا عن

- يأتي

- التعليق

- مشترك

- الشركات

- حول الشركة

- إكمال

- حل وسط

- تسوية

- الكمبيوتر

- أجرت

- الاعداد

- المقاولون

- ضوابط

- سجع

- تنسيق

- منظمة

- تصحيح

- استطاع

- البلد

- الاعتماد

- حشو الاعتماد

- أوراق اعتماد

- حرج

- CTO

- زبون

- العملاء

- الانترنت

- هجمات الكترونية

- غامق

- الويب المظلم

- البيانات

- مركز البيانات

- قاعدة البيانات

- دفاع

- نشر

- تفاصيل

- ديدن

- صعبة

- الاجتهاد

- مدير المدارس

- اكتشف

- لا توجد الآن

- نطاق

- أسماء المجال

- إسقاط

- اثنان

- الشرق

- الطُرق الفعّالة

- مرتفع

- تمكين

- الهندسة

- المهندسين

- الشركات

- تماما

- التصعيد

- خاصة

- الأثير (ETH)

- أوروبا

- كل

- تبادل

- ممارسة

- ويوضح

- استغلال

- واسع

- جدا

- في حالة

- أشكال

- وجدت

- التأسيسية

- تبدأ من

- إضافي

- جمع

- العالمية

- على الصعيد العالمي

- حكومة

- القراصنة

- يملك

- he

- كيفية

- HTTPS

- تكنولوجيا المعلومات والاتصالات

- IDC

- محدد

- تنفيذ

- in

- حادث

- شامل

- يشمل

- بما فيه

- القيمة الاسمية

- معلومات

- وكتابة مواضيع مثيرة للاهتمام

- Internet

- إلى

- تنطوي

- IP

- عناوين الانترنت بروتوكول

- إيران

- العراق

- قضية

- IT

- انها

- JIT

- JPG

- القفل

- تفتقر

- أكبر

- متأخر

- التسريبات

- إرث

- الاستدانة

- رافعة الحجارة

- رفعت

- مثل

- محدود

- تسجيل الدخول

- تسجيل الدخول

- يصنع

- البرمجيات الخبيثة

- إدارة

- أدوات إدارة

- مايو..

- تعني

- مييتااا

- وسط

- الشرق الأوسط

- مراقبة

- شهر

- الأكثر من ذلك

- حركة

- المصادقة متعددة العوامل

- يجب

- يجب أن يكون

- أسماء

- حاجة

- شبكة

- الشبكات

- ملاحظة

- of

- رسمي

- غالبا

- on

- مرة

- فقط

- عامل

- مشغلي

- or

- برتقال

- طلب

- منظمة

- المنظمات

- أخرى

- لنا

- انقطاع

- الاستعانة بمصادر خارجية

- الاستعانة بمصادر خارجية

- أصحاب

- خاص

- كلمة المرور

- كلمات السر

- الأقران

- التصيد

- هجمات التصيد

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- تجمع

- الرائج

- بوابة

- يقدم

- امتياز

- متميز

- لائق

- حماية

- تزود

- مزود

- شراء

- Q1

- نادي القراءة

- الأخيرة

- مؤخرا

- إقليمي

- سجل

- عن بعد

- وذكرت

- بحث

- الباحثين

- مسؤولية

- المخاطرة

- المخاطر

- التوجيه

- s

- قال

- تخفيضات

- سعودي

- المملكة العربية السعودية

- قول

- يقول

- علمي

- بحث علمي

- أمن

- المخاطر الأمنية

- بدا

- بدت

- بيع

- إحساس

- خدماتنا

- شون

- ينبغي

- هام

- حالة

- حالات

- العدالة

- هندسة اجتماعية

- بعض

- فريق العمل

- ملخص الحساب

- نهب

- مسروق

- قوي

- حشو

- ناجح

- هذه

- وتقترح

- موجة

- أنظمة

- T

- التكتيكات

- أخذ

- الهدف

- المستهدفة

- المهام

- تورس

- تكنولوجيا

- الاتصالات

- من

- أن

- •

- أساسيات

- المملكة المتحدة

- سرقة

- من مشاركة

- منهم

- هناك.

- وبالتالي

- تشبه

- هم

- الوقت

- إلى

- أدوات

- الإجمالي

- تركيا

- نوع

- أنواع

- Uk

- في النهاية

- كشف

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- جدا

- بواسطة

- ضحية

- وكان

- we

- الويب

- حسن

- معروف

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- من الذى

- لماذا

- سوف

- نافذة

- مع

- في غضون

- سوف

- زفيرنت