على الرغم من كونه طموحًا بشكل لا يصدق ، إلا أن هجوم Kaseya الفدية ليس حادثًا منفردًا. وهي تنضم إلى سلسلة من الهجمات المماثلة في الآونة الأخيرة ، بما في ذلك SolarWinds و Colonial Pipeline.

هوبوكين ، نيوجيرسي (PRWEB) 11 أغسطس 2021

A خبير برنامج الفدية في منطقة مدينة نيويورك وموفر خدمات أمن تكنولوجيا المعلومات يشرح ما حدث في هجوم Kaseya Ransomware الأخير والدروس التي يجب تعلمها في مقال جديد على موقع eMazzanti Technologies على الويب.

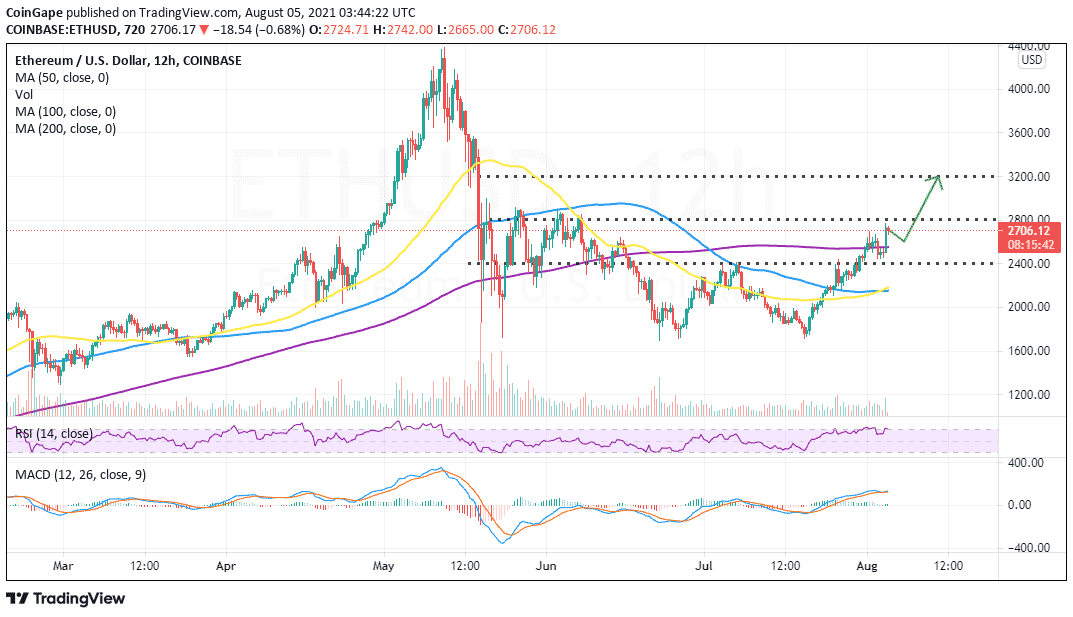

تصف المقالة الإعلامية أولاً كيف استغلت عصابة مجرمي الإنترنت REvil ثغرة أمنية في أداة المراقبة عن بُعد الخاصة بـ Kaseya ، ثم استخدمت عملية التحديث لإرسال برامج الفدية إلى مزودي الخدمات المدارة (MSPs) وعملائهم.

ثم يصف المؤلف استجابة Kaseya السريعة ويشرح الإجراءات الوقائية لبرامج الفدية التي يمكن لقادة الأعمال تنفيذها. تشمل الخطوات التي يجب اتخاذها تحديث خطط استمرارية الأعمال ، وتقييمات الأمان ، والمراقبة المستمرة ، واستراتيجيات عدم الثقة ، وتأمين سلسلة التوريد.

صرح Almi Dumi ، CISO ، eMazzanti Technologies ، "على الرغم من كونه طموحًا بشكل لا يصدق ، إلا أن هجوم Kaseya من برامج الفدية ليس حادثًا منفردًا". "إنها تنضم إلى سلسلة من الهجمات المماثلة الأخيرة ، بما في ذلك SolarWinds و Colonial Pipeline."

فيما يلي مقتطفات قليلة من المقالة ، "هجوم Kaseya Ransomware ، دروس للتعلم".

يسلط الضوء على نقاط الضعف في سلسلة التوريد

"في الهجوم الحالي ، أصابت REvil Kaseya بشفرة ضارة مرتبطة ببرنامج مسؤول النظام الافتراضي الخاص بها. انتشرت هذه العدوى إلى ما يقرب من 60 عميلًا من عملاء الكاسية ، وجميعهم من مقدمي الخدمات. وهؤلاء العملاء الستون نقلوا العدوى عن غير قصد إلى ما يصل إلى 60 شركة إضافية ".

تحديث خطط استمرارية العمل

"بغض النظر عن مدى جدية المنظمة في معالجة الأمن السيبراني ، فإن فرص التعرض لهجوم تزداد. ومن المفارقات أن Kaseya فاز بالعديد من جوائز التميز في مجال الأمن السيبراني قبل أشهر فقط من الهجوم. وبالتالي ، يجب أن تستغرق الشركات وقتًا لتحديث استمرارية أعمالها بانتظام و خطط الاستجابة للحوادث".

إجراء التقييمات الأمنية والمراقبة

حدث هجوم الكاسية بسرعة كبيرة. انقضت ساعتان فقط بين وقت إصابة الخوادم ووقت نشر برامج الفدية على الأجهزة الفردية. تؤكد سرعة وتعقيد الهجوم على الحاجة إلى المراقبة المستمرة ".

تنفيذ استراتيجية الثقة الصفرية

تعني استراتيجية أمان الثقة الصفرية أن النظام يتحقق من كل طلب وصول قبل منح حق الوصول إلى البيانات والموارد. وبالتالي ، في كل مرة يحاول المستخدم أو الجهاز الوصول إلى المعلومات ، يتطلب النظام التحقق من الصحة. هذا يمكن أن يأخذ شكل المصادقة متعددة العواملوأمن نقطة النهاية والهوية وإدارة الوصول وما إلى ذلك. "

مساعدة الخبراء لتحسين أمن الأعمال

حافظت eMazzanti Technologies على عقلية الأمان الأولى لمدة 20 عامًا. يتبع أعلى معايير الأمان ويظل على اطلاع دائم بأدوات الأمن السيبراني وأفضل الممارسات. يقدم خبراء الأمن السيبراني للشركة تقييمات للمخاطر لتحديد نقاط الضعف. بعد ذلك ، يساعدون قادة الأعمال في تنفيذ خطة شاملة لأمن البيانات ، بما في ذلك المراقبة على مدار الساعة طوال أيام الأسبوع.

هل قرأت؟

كيفية معرفة ما إذا كان هاتفك قد تعرض للاختراق

حول تقنيات eMazzanti

يقدم فريق eMazzanti من خبراء تكنولوجيا المعلومات المدربين والمعتمدين نموًا متزايدًا للإيرادات وأمن البيانات والإنتاجية للعملاء بدءًا من شركات المحاماة إلى تجار التجزئة العالميين المتميزين ، مما يوفر الأمن السيبراني المتقدم وتكنولوجيا البيع بالتجزئة والدفع والحلول السحابية والجوّال والتطبيقات متعددة المواقع ، 24 × 7 إدارة الشبكة بالاستعانة بمصادر خارجية ، والمراقبة عن بعد ، والدعم.

حصلت eMazzanti على قائمة Inc. 5000 9X ، بما في ذلك ثماني سنوات متتالية ، وهي شريك Microsoft 4X لهذا العام ، والمرتبة الأولى في منطقة NYC MSP و NJ Business لهذا العام! الاتصال: 1-1-866-362 ، info@emazzanti.net أو http://www.emazzanti.net تويتر:emazzanti Facebook: Facebook.com/emazzantitechnologies.

حصة المقال على وسائل الاعلام الاجتماعية أو البريد الإلكتروني:

- 11

- الوصول

- ادارة الوصول

- إضافي

- الكل

- المنطقة

- البند

- الهجمات

- أفضل

- أفضل الممارسات

- الأعمال

- استمرارية الأعمال

- الأعمال

- فرص

- عميل

- سحابة

- الكود

- حالياًّ

- العملاء

- الأمن السيبراني

- البيانات

- أمن البيانات

- الأجهزة

- البريد الإلكتروني

- نقطة النهاية

- أمن نقطة النهاية

- خبرائنا

- فيسبوك

- الاسم الأول

- النموذج المرفق

- عصابة

- العالمية

- التسويق

- مرتفع

- كيفية

- HTTPS

- تحديد

- هوية

- انتحال الشخصية

- صورة

- Inc.

- بما فيه

- عدوى

- معلومات

- IT

- أمن تكنولوجيا المعلومات

- القانون

- تعلم

- قائمة

- إدارة

- الوسائط

- مایکروسافت

- الجوال

- مراقبة

- المقبلة.

- صاف

- شبكة

- مدينة نيويورك

- الشريكة

- وسائل الدفع

- إنتاجية

- الفدية

- رانسومواري الهجوم

- الموارد

- استجابة

- بيع بالتجزئة

- تجار التجزئة

- إيرادات

- المخاطرة

- يجري

- أمن

- خدمات

- شاركت

- So

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- الحلول

- سرعة

- انتشار

- الإستراتيجيات

- تزويد

- سلسلة التوريد

- الدعم

- نظام

- التكنولوجيا

- تكنولوجيا

- سرقة

- الوقت

- الثقة

- أو تويتر

- تحديث

- افتراضي

- نقاط الضعف

- الضعف

- الموقع الإلكتروني

- عام

- سنوات

- صفر

- الثقة صفر