قبل ستة اشهر بالنسبة الى إلى وزارة العدل الأمريكية (DOJ) ، تسلل مكتب التحقيقات الفيدرالي (FBI) إلى عصابة Hive Ransomware وبدأ "بسرقة" مفاتيح فك التشفير للضحايا الذين تم خلط ملفاتهم.

كما هو متوقع تقريبًا ، وللأسف ، فإن هجمات برامج الفدية هذه الأيام تتضمن عادةً مجموعتين مرتبطتين من مجرمي الإنترنت.

غالبًا ما "تعرف" هذه المجموعات بعضها البعض فقط من خلال الأسماء المستعارة ، و "تتقابل" عبر الإنترنت فقط ، باستخدام أدوات إخفاء الهوية لتجنب في الواقع معرفة (أو الكشف ، سواء عن طريق الصدفة أو التصميم) على هويات ومواقع الحياة الواقعية للآخرين.

يظل أعضاء العصابة الأساسيون في الخلفية إلى حد كبير ، ويخلقون برامج ضارة تتزاحم (أو تمنع الوصول إلى) جميع ملفاتك المهمة ، باستخدام مفتاح وصول يحتفظون به لأنفسهم بعد حدوث الضرر.

كما أنهم يديرون واحدة أو أكثر من "صفحات الدفع" على الويب المظلم حيث يذهب الضحايا ، بشكل فضفاض ، لدفع أموال الابتزاز مقابل مفاتيح الوصول هذه ، مما يسمح لهم بإلغاء قفل أجهزة الكمبيوتر المجمدة ، وتشغيل شركاتهم مرة أخرى.

برمجيات الجريمة كخدمة

هذه المجموعة الأساسية محاطة بمجموعة كبيرة ومتغيرة باستمرار من "المنتسبين" - شركاء في الجريمة يقتحمون شبكات الآخرين من أجل زرع "برامج الهجوم" للعصابة الأساسية على نطاق واسع وعميق قدر الإمكان.

هدفهم ، بدافع من "رسوم العمولة" التي قد تصل إلى 80٪ من إجمالي الابتزاز المدفوع ، هو خلق مثل هذا الاضطراب الواسع النطاق والمفاجئ للأعمال التجارية بحيث لا يمكنهم فقط المطالبة بدفعة ابتزاز ممتعة ، ولكن أيضًا لترك الضحية مع القليل من الخيارات سوى الدفع.

يُعرف هذا الترتيب عمومًا باسم رأس or كانياس، باختصار ل الفدية (أو أدوات الجريمة) كما هو وجود خدمة، اسم يمثل تذكيرًا ساخرًا بأن العالم السفلي لمجرمي الإنترنت يسعدهم نسخ نموذج الشركة التابعة أو الامتياز الذي تستخدمه العديد من الشركات المشروعة.

يتعافى دون دفع

هناك ثلاث طرق رئيسية يمكن للضحايا من خلالها إعادة أعمالهم إلى القضبان دون الدفع بعد هجوم ناجح لقفل الملفات على مستوى الشبكة:

- لديك خطة استرداد قوية وفعالة. بشكل عام ، هذا لا يعني فقط وجود عملية من الدرجة الأولى لعمل النسخ الاحتياطية ، ولكن أيضًا معرفة كيفية الاحتفاظ بنسخة احتياطية واحدة على الأقل من كل شيء في مأمن من الشركات التابعة لبرامج الفدية (لا يحبون شيئًا أفضل من العثور على النسخ الاحتياطية عبر الإنترنت وتدميرها قبل إطلاق العنان المرحلة الأخيرة من هجومهم). تحتاج أيضًا إلى التدرب على كيفية استعادة تلك النسخ الاحتياطية بشكل موثوق وسريع بما يكفي بحيث يكون القيام بذلك بديلاً قابلاً للتطبيق لمجرد الدفع على أي حال.

- ابحث عن ثغرة في عملية قفل الملفات التي يستخدمها المهاجمون. عادةً ما يقوم محتالو برامج الفدية "بتأمين" ملفاتك عن طريق تشفيرها بنفس نوع التشفير الآمن الذي قد تستخدمه بنفسك عند تأمين حركة مرور الويب أو النسخ الاحتياطية الخاصة بك. ولكن في بعض الأحيان ، ترتكب العصابة الأساسية خطأً فادحًا أو أكثر في البرمجة قد يسمح لك باستخدام أداة مجانية "لكسر" فك التشفير والتعافي دون الدفع. كن على علم ، مع ذلك ، أن هذا الطريق إلى التعافي يحدث عن طريق الحظ ، وليس عن طريق التصميم.

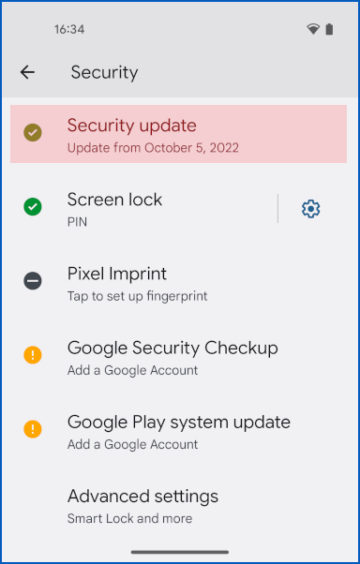

- احصل على كلمات مرور أو مفاتيح الاسترداد الفعلية بطريقة أخرى. على الرغم من أن هذا نادر الحدوث ، إلا أن هناك عدة طرق يمكن أن يحدث بها ، مثل: تحديد مرتد داخل العصابة من شأنه تسريب المفاتيح في نوبة من الضمير أو نكاية ؛ العثور على خطأ في أمان الشبكة يسمح لهجوم مضاد لاستخراج المفاتيح من الخوادم المخفية الخاصة بالمحتالين ؛ أو التسلل إلى العصابة والوصول السري إلى البيانات المطلوبة في شبكة المجرمين.

آخر هؤلاء ، تسلل، هو ما تقوله وزارة العدل كان قادرا على القيام به بالنسبة لبعض ضحايا Hive على الأقل منذ يوليو 2022 ، من الواضح أن طلبات الابتزاز قصيرة المدى بلغ مجموعها أكثر من 130 مليون دولار ، فيما يتعلق بأكثر من 300 هجوم فردي ، في ستة أشهر فقط.

نحن نفترض أن الرقم 130 مليون دولار يستند إلى المطالب الأولية للمهاجمين ؛ أحيانًا ينتهي محتالو برامج الفدية بالموافقة على خفض المدفوعات ، ويفضلون أخذ شيء ما بدلاً من لا شيء ، على الرغم من أن "الخصومات" المقدمة غالبًا ما تقلل المدفوعات فقط من ضخمة بشكل لا يمكن تحمله إلى ضخمة بشكل مذهل. متوسط الطلب على أساس الأرقام أعلاه هو 130 مليون دولار / 300 دولار ، أو ما يقرب من 450,000 ألف دولار لكل ضحية.

المستشفيات تعتبر أهدافا عادلة

كما تشير وزارة العدل ، فإن العديد من عصابات برامج الفدية بشكل عام ، وطاقم Hive بشكل خاص ، يتعاملون مع أي وجميع الشبكات على أنها لعبة عادلة للابتزاز ، حيث يهاجمون المؤسسات الممولة من القطاع العام مثل المدارس والمستشفيات بنفس القوة التي يستخدمونها ضد أغنى الشركات التجارية:

استهدفت مجموعة Hive Ransomware [...] أكثر من 1500 ضحية في أكثر من 80 دولة حول العالم ، بما في ذلك المستشفيات ومقاطعات المدارس والشركات المالية والبنية التحتية الحيوية.

لسوء الحظ ، على الرغم من أن التسلل إلى عصابة جرائم الإنترنت الحديثة قد يمنحك رؤى رائعة حول TTPs الخاصة بالعصابة (الأدوات والتقنيات والإجراءات) ، و - كما في هذه الحالة - يمنحك فرصة لتعطيل عملياتهم عن طريق تخريب عملية الابتزاز التي تستند إليها مطالب الابتزاز هذه ...

... إن معرفة كلمة مرور مسؤول العصابة للبنية التحتية لتكنولوجيا المعلومات القائمة على الويب المظلم للمجرمين لا تخبرك عمومًا بمكان وجود هذه البنية التحتية.

عدم الكشف عن الأسماء الزائفة ثنائية الاتجاه

أحد الجوانب العظيمة / الرهيبة لشبكة الويب المظلمة (اعتمادًا على سبب استخدامك لها والجانب الذي تتواجد فيه) ، ولا سيما تور (باختصار ل التوجيه البصل) الشبكة التي يفضلها مجرمو برامج الفدية اليوم على نطاق واسع ، هي ما يمكن أن تسميه عدم الكشف عن هويته الزائفة ثنائية الاتجاه.

لا تحمي شبكة الويب المظلمة فقط هوية وموقع المستخدمين الذين يتصلون بالخوادم المستضافة عليها ، ولكنها تخفي أيضًا موقع الخوادم نفسها عن العملاء الذين يزورونها.

الخادم (في الغالب ، على الأقل) لا يعرف من تكون عند تسجيل الدخول ، وهو ما يجذب العملاء مثل الشركات التابعة للجرائم الإلكترونية ومشتري المخدرات المحتملين على الويب المظلم ، لأنهم يميلون إلى الشعور بأنهم سيكونون كذلك قادرة على الانقطاع والركض بأمان ، حتى لو تم القبض على مشغلي العصابات الأساسية.

وبالمثل ، فإن مشغلي الخوادم المحتالين ينجذبون إلى حقيقة أنه حتى إذا تعرض عملاؤهم أو الشركات التابعة لهم أو مدراء النظام الخاصين بهم للقبض أو الانقلاب أو الاختراق من قبل سلطات إنفاذ القانون ، فلن يتمكنوا من الكشف عن أعضاء العصابة الأساسيين أو مكانهم. استضافة أنشطتهم الضارة عبر الإنترنت.

الإزالة أخيرًا

حسنًا ، يبدو أن سبب البيان الصحفي الصادر عن وزارة العدل بالأمس هو أن محققي مكتب التحقيقات الفيدرالي ، بمساعدة سلطات إنفاذ القانون في كل من ألمانيا وهولندا ، قد حددوا الآن وحدد موقعًا واستولوا على خوادم الويب المظلمة التي كانت عصابة Hive تستخدمها:

أخيرًا ، أعلنت الإدارة اليوم [2023-01-26] أنه بالتنسيق مع أجهزة إنفاذ القانون الألمانية (مقر الشرطة الجنائية الفيدرالية الألمانية وشرطة رويتلينجن - CID Esslingen) والوحدة الوطنية الهولندية لمكافحة جرائم التكنولوجيا العالية ، فقد استولت على الخوادم والمواقع التي تستخدمها Hive للتواصل مع أعضائها ، مما يعطل قدرة Hive على مهاجمة الضحايا وابتزازهم.

ماذا ستفعلين.. إذًا؟

كتبنا هذا المقال لنثني على مكتب التحقيقات الفيدرالي وشركائه في إنفاذ القانون في أوروبا للوصول إلى هذا الحد ...

... التحقيق ، والتسلل ، والاستطلاع ، وأخيراً اللافت للنظر في تدمير البنية التحتية الحالية لطاقم برامج الفدية سيئ السمعة هذا ، بمطالب ابتزازهم التي تبلغ نصف مليون دولار في المتوسط ، واستعدادهم لإخراج المستشفيات بسهولة كما يلاحقون أي شخص شبكة آخر.

لسوء الحظ ، ربما سمعت بالفعل الكليشيهات الجريمة السيبرانية تمقت الفراغ، وهذا ينطبق للأسف على مشغلي برامج الفدية بقدر ما ينطبق على أي جانب آخر من جوانب الإجرام عبر الإنترنت.

إذا لم يتم القبض على أعضاء العصابة الأساسيين ، فقد يظلون ببساطة منخفضين لفترة من الوقت ، ثم يظهرون تحت اسم جديد (أو ربما يعيدون إحياء "علامتهم التجارية" القديمة عن عمد وبغطرسة) باستخدام خوادم جديدة ، يمكن الوصول إليها مرة أخرى على darkweb ولكن في موقع جديد وغير معروف الآن.

أو ستكثف عصابات برامج الفدية الأخرى عملياتها ببساطة ، على أمل جذب بعض "الشركات التابعة" التي تُركت فجأة بدون تدفق إيراداتها غير القانوني المربح.

في كلتا الحالتين ، نحن بحاجة ماسة إلى عمليات إزالة كهذه ، ونحتاج إلى تشجيعها عند حدوثها ، ولكن من غير المرجح أن تضع أكثر من عائق مؤقت في الجريمة الإلكترونية ككل.

لتقليل مقدار الأموال التي يستهلكها محتالو برامج الفدية من اقتصادنا ، نحتاج إلى استهداف منع الجرائم الإلكترونية ، وليس مجرد علاج.

دائمًا ما يكون اكتشاف هجمات برامج الفدية المحتملة والاستجابة لها ومنعها قبل أن تبدأ ، أو أثناء ظهورها ، أو حتى في اللحظة الأخيرة ، عندما يحاول المحتالون إطلاق العنان لعملية تجميع الملفات النهائية عبر شبكتك ، أفضل دائمًا من ضغوط محاولة التعافي من هجوم حقيقي.

بصفته السيد مياجي ، من شهرة كاراتيه كيد ، لاحظ عن علم, "أفضل طريقة لتجنب الضربات - لن يكون هناك."

الاستماع الآن: يوم في حياة مقاتل الجريمة الإلكترونية

يتحدث بول دوكلين إلى بيتر ماكنزي، مدير الاستجابة للحوادث في Sophos ، في جلسة الأمن السيبراني التي ستنبهك وتروقك وتعلمك ، كل ذلك على قدم المساواة.

تعرف على كيفية إيقاف المحتالين من برامج الفدية قبل أن يوقفوك! (ممتلىء نسخة طبق الأصل متوفرة.)

انقر واسحب على الموجات الصوتية أدناه للتخطي إلى أي نقطة. يمكنك أيضا استمع مباشرة على Soundcloud.

هل لديك وقت أو خبرة كافية لرعاية الاستجابة لتهديدات الأمن السيبراني؟ هل تشعر بالقلق من أن ينتهي الأمن السيبراني بإلهائك عن كل الأشياء الأخرى التي تحتاج إلى القيام بها؟ ألست متأكدًا من كيفية الرد على التقارير الأمنية من الموظفين الحريصين حقًا على المساعدة؟

معرفة المزيد عن تمكنت Sophos من الكشف والاستجابة:

24/7 مطاردة التهديدات واكتشافها والاستجابة لها ▶

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/01/27/hive-ransomware-servers-shut-down-at-last-says-fbi/

- 000

- 1

- 2022

- a

- القدرة

- ماهرون

- من نحن

- فوق

- مطلق

- الوصول

- يمكن الوصول

- حادث

- في

- أنشطة

- التسويق بالعمولة

- الشركات التابعة

- بعد

- ضد

- إنذار

- الكل

- السماح

- سابقا

- البديل

- بالرغم ان

- دائما

- كمية

- و

- أعلن

- الغفلية

- أي شخص

- حول

- ترتيب

- القى القبض

- البند

- جانب

- الجوانب

- مساعدة

- أسوشيتد

- مهاجمة

- مهاجمة

- الهجمات

- ينجذب

- يجذب

- المؤلفة

- السيارات

- متاح

- المتوسط

- الى الخلف

- خلفية

- خلفية الصورة

- دعم

- النسخ الاحتياطي

- على أساس

- لان

- قبل

- أقل من

- أفضل

- ابتزاز تهديدي

- حظر

- الحدود

- الملابس السفلية

- استراحة

- مكتب

- الأعمال

- الأعمال

- المشترين

- دعوة

- يستطيع الحصول على

- يهمني

- حقيبة

- مركز

- بالتأكيد

- فرصة

- خيار

- عميل

- اغلاق

- اللون

- تجاري

- التواصل

- الشركات

- أجهزة الكمبيوتر

- التواصل

- نظرت

- مراقبة

- تنسيق

- جوهر

- دولة

- بهيكل

- خلق

- خلق

- نسبة الجريمة

- مجرم

- المجرمين

- حرج

- بنية تحتية حرجة

- المحتالون

- التشفير

- العلاج.

- حالياًّ

- جرائم الإنترنت

- الجريمة الإلكترونية

- مجرمو الإنترنت

- الأمن السيبراني

- الويب المظلم

- البيانات

- يوم

- أيام

- الطلب

- مطالب

- القسم

- وزارة العدل

- وزارة العدل (DoJ)

- اعتمادا

- تصميم

- هدم

- كشف

- مدير المدارس

- العرض

- تشويش

- لا

- فعل

- وزارة العدل

- دولار

- إلى أسفل

- عقار

- كل

- اقتصاد

- تثقيف

- فعال

- آخر

- الموظفين

- تطبيق

- كاف

- أوروبا

- حتى

- دائم التغير

- كل شىء

- خبرة

- ابتزاز

- استخراج

- عادل

- FAME

- خيالي

- مكتب التحقيقات الفدرالي

- اتحادي

- مكتب التحقيقات الفدرالي

- الشكل

- الأرقام

- قم بتقديم

- ملفات

- نهائي

- المرحلة النهائية

- أخيرا

- مالي

- العثور على

- الشركات

- تناسب

- عيب

- امتياز

- مجانًا

- تبدأ من

- مجمد

- بالإضافة إلى

- لعبة

- عصابة

- العلاجات العامة

- على العموم

- الألمانيّة

- ألمانيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- منح

- Go

- هدف

- تجمع

- مجموعات

- اخترق

- يحدث

- يحدث

- سعيد

- وجود

- سمعت

- ارتفاع

- مساعدة

- مخفي

- مرتفع

- خلية النحل

- عقد

- أمل

- المستشفيات

- مضيف

- استضافت

- تحوم

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- ضخم

- صيد

- محدد

- تحديد

- المتطابقات

- هوية

- أهمية

- in

- حادث

- استجابة الحادث

- بما فيه

- فرد

- البنية التحتية

- في البداية

- رؤى

- تحقيق

- المحققون

- تنطوي

- IT

- يوليو

- الاجتماعية

- شديد

- احتفظ

- القفل

- مفاتيح

- طفل

- علم

- معرفة

- معروف

- كبير

- إلى حد كبير

- اسم العائلة

- القانون

- تطبيق القانون

- تسرب

- يترك

- الحياة

- القليل

- تقع

- موقع

- المواقع

- إضراب

- منخفض

- حظ

- الرئيسية

- يصنع

- القيام ب

- تمكن

- كثير

- هامش

- ماكس العرض

- يعني

- قياس

- الأعضاء

- مجرد

- ربما

- مليون

- مليون دولار

- نموذج

- تقدم

- لحظة

- مال

- المقبلة.

- الأكثر من ذلك

- أكثر

- الدافع

- الأمن عارية

- الاسم

- محليات

- حاجة

- بحاجة

- هولندا

- شبكة

- شبكة الأمن

- الشبكات

- جديد

- عادي

- لا سيما

- سيئة السمعة

- عرضت

- قديم

- ONE

- online

- عمليات

- مشغلي

- طلب

- منظمات

- أخرى

- وإلا

- الخاصة

- مدفوع

- جزء

- خاص

- شركاء

- كلمة المرور

- كلمات السر

- مسار

- دفع

- وسائل الدفع

- المدفوعات

- الشعب

- ربما

- مرحلة جديدة

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- نقاط

- Police

- ان يرتفع المركز

- ممكن

- المنشورات

- محتمل

- صحافة

- خبر صحفى

- منع

- الوقاية

- المحتمل

- عملية المعالجة

- برمجة وتطوير

- البرامج

- لكمة

- وضع

- بسرعة

- القضبان

- المنحدر

- الفدية

- هجمات الفدية

- نادر

- سبب

- استعادة

- استرجاع

- تخفيض

- الافراج عن

- التقارير

- الرد

- استجابة

- عائد أعلى

- كشف

- كاشفا

- إيرادات

- إحياء

- قوي

- يجري

- تشغيل

- خزنة

- بسلام

- نفسه

- المدرسة

- المدارس

- تأمين

- تأمين

- أمن

- يبدو

- ضبطت

- الجلسة

- عدة

- الدرع

- قصير

- غلق

- ببساطة

- منذ

- SIX

- ستة أشهر

- So

- الصلبة

- بعض

- شيء

- تحدث

- رغم

- الربيع

- المدرجات

- بداية

- بدأت

- إقامة

- قلة النوم

- مجرى

- إجهاد

- ناجح

- هذه

- مفاجئ

- محاط

- SVG

- أخذ

- محادثات

- المستهدفة

- التكنولوجيا

- تقنيات

- مؤقت

- •

- هولندا

- العالم

- من مشاركة

- أنفسهم

- الأشياء

- التهديد

- ثلاثة

- الوقت

- إلى

- اليوم

- أداة

- أدوات

- تيشرت

- الإجمالي

- حركة المرور

- انتقال

- شفاف

- علاج

- صحيح

- تحول

- عادة

- مع

- تتكشف

- وحدة

- إطلاق العنان

- فتح

- URL

- us

- وزارة العدل الأمريكية

- تستخدم

- المستخدمين

- عادة

- كبير

- قابل للحياة

- ضحية

- ضحايا

- طرق

- الويب

- شبكة المرور

- المواقع

- ابحث عن

- سواء

- التي

- في حين

- من الذى

- على نحو واسع

- واسع الانتشار

- سوف

- استعداد

- بدون

- العالم

- قلق

- كاتب

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت