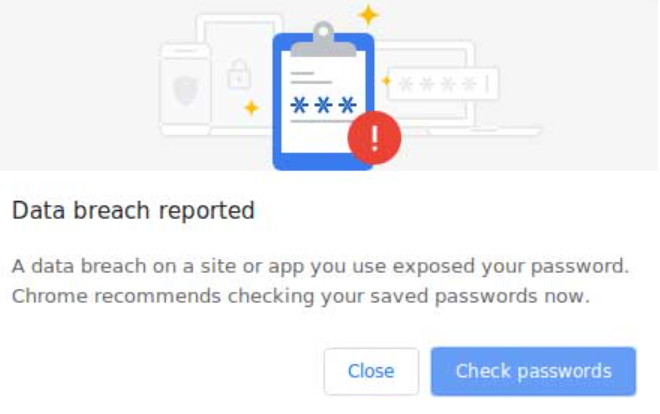

اختراق أمان حساب جوجل!!

اكتشف باحثون أمنيون اختراقًا متطورًا يشكل تهديدًا خطيرًا لأمن حسابات Google. يستغل مجرمو الإنترنت شكلاً خطيرًا من البرامج الضارة التي تستفيد من ملفات تعريف الارتباط التابعة لجهات خارجية، مما يسمح بالوصول غير المصرح به إلى بيانات المستخدمين الخاصة. وأثار هذا الاختراق الأمني، الذي تم الكشف عنه لأول مرة في أكتوبر 2023، مخاوف بشأن ثغرة أمنية في أنظمة أمان جوجل.

اقرأ أيضا: جوجل تختبر "حماية التتبع" لإزالة ملفات تعريف الارتباط التابعة لجهات خارجية: ثورة الخصوصية تتكشف

تم الكشف عن استغلال البرامج الضارة

كشف تحليل شركة CloudSEK الأمنية عن طريقة ضارة تمكن المتسللين من الوصول إلى حسابات Google دون الحاجة إلى كلمات مرور المستخدمين. يتضمن الاستغلال التلاعب بملفات تعريف الارتباط التابعة لجهات خارجية، وهي أداة شائعة الاستخدام بواسطة مواقع الويب والمتصفحات لتتبع المستخدمين وتحسين الوظائف. يؤكد هذا الاكتشاف على التكتيكات المتطورة لمجرمي الإنترنت والتحديات المستمرة التي يواجهها خبراء الأمن السيبراني.

استمرار التهديد

تشكل البرامج الضارة، التي تم اختبارها بشكل نشط من قبل مجموعات القرصنة، خطرًا كبيرًا حتى بعد التسوية الأولية. وفقًا لـ Pavan Karthick M، الباحث في استخبارات التهديدات في CloudSEK، فإن هذا الاستغلال يسمح بالوصول المستمر إلى خدمات Google، حتى لو قام المستخدم بإعادة تعيين كلمة المرور الخاصة به. وهذا يؤكد مدى تعقيد الهجمات السيبرانية الحديثة وخفتها، مما يستلزم اليقظة الشديدة واتخاذ تدابير استباقية للأمن السيبراني.

مزيد من المعلومات: ما هو أمن البيانات؟ | التهديدات والمخاطر والحلول

الجوانب الفنية للاستغلال

يتعمق تقرير CloudSEK في التفاصيل الفنية، ويكشف أن البرنامج الضار يتلاعب بنقطة نهاية Google OAuth غير موثقة تسمى "MultiLogin". حدد الباحثون خللًا خطيرًا يسهل إنشاء ملفات تعريف الارتباط الدائمة لـ Google من خلال التلاعب بالرمز المميز. تسلط هذه الرؤية التقنية الضوء على الطبيعة المعقدة للاستغلال، وتسلط الضوء على الحاجة إلى مراقبة شاملة لنقاط الضعف التقنية ومصادر الاستخبارات البشرية.

استجابة Google وإجراءات الأمان المحسّنة

وردًا على التهديد، أكدت جوجل للمستخدمين أنها تعمل بنشاط على تعزيز دفاعاتها ضد مثل هذه التقنيات. وأقرت الشركة بخطورة المشكلة واتخذت الإجراءات اللازمة لتأمين أي حسابات مخترقة تم اكتشافها. تشجع Google المستخدمين على اتخاذ خطوات استباقية، بما في ذلك إزالة البرامج الضارة من أجهزة الكمبيوتر الخاصة بهم وتمكين التصفح الآمن المحسّن في Chrome للحماية من عمليات التصيد الاحتيالي وتنزيلات البرامج الضارة.

سياق وتوصيات أوسع

يستمر مشهد الأمن السيبراني في التطور حيث يكثف متصفح الويب Google Chrome، الذي تتجاوز حصته في السوق 60%، جهوده للقضاء على ملفات تعريف الارتباط التابعة لجهات خارجية. يؤكد Karthick M من CloudSEK على ضرورة المراقبة المستمرة لنقاط الضعف التقنية ومصادر الاستخبارات البشرية للبقاء في صدارة التهديدات السيبرانية الناشئة. ونحث المستخدمين على توخي الحذر واعتماد أفضل الممارسات لحماية حساباتهم على الإنترنت.

اقرأ أيضا: الذكاء الاصطناعي في الأمن السيبراني: المزايا والتطبيقات وحالات الاستخدام

قلنا

في عصر أصبحت فيه التهديدات الرقمية معقدة بشكل متزايد، أصبح أمان الحساب عبر الإنترنت أمرًا بالغ الأهمية. يؤكد الاختراق الأمني الأخير لحسابات Google على الحاجة إلى الابتكار المستمر في تدابير الأمن السيبراني. باعتبارنا وكالة ملتزمة بحماية الأصول الرقمية، نوصي المستخدمين بالبقاء على اطلاع بالتهديدات المحتملة، واتباع أفضل الممارسات، والاستفادة من ميزات الأمان المحسنة التي تقدمها منصات مثل Google Chrome للتخفيف من المخاطر في المشهد الرقمي المتطور باستمرار.

مقالات ذات صلة

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.analyticsvidhya.com/blog/2024/01/google-account-security-breach/

- :لديها

- :يكون

- :أين

- 2023

- a

- من نحن

- الوصول

- وفقا

- حسابي

- الحسابات

- واعترف

- اكشن

- بنشاط

- تبنى

- مزايا

- بعد

- ضد

- وكالة

- قدما

- السماح

- يسمح

- an

- تحليل

- و

- أي وقت

- التطبيقات

- هي

- AS

- الجوانب

- ممتلكات

- مؤكد

- At

- الهجمات

- أن تصبح

- أفضل

- أفضل الممارسات

- خرق

- المتصفح

- المتصفحات

- تصفح

- by

- التحديات

- الكروم

- ملتزم

- عادة

- حول الشركة

- تعقيد

- شامل

- حل وسط

- تسوية

- أجهزة الكمبيوتر

- اهتمامات

- ثابت

- سياق الكلام

- تواصل

- متواصل

- بشكل متواصل

- ملفات تعريف الارتباط ( الكوكيز )

- صدع

- حرج

- الانترنت

- الهجمات الإلكترونية

- الأمن الإلكتروني

- مجرمو الإنترنت

- الأمن السيبراني

- خطير

- البيانات

- أمن البيانات

- تفاصيل

- الكشف عن

- رقمي

- الأصول الرقمية

- اكتشاف

- إلى أسفل

- التنزيلات

- جهود

- القضاء

- الناشئة

- يؤكد

- تمكن

- تمكين

- يشجع

- نقطة النهاية

- تعزيز

- تعزيز

- تعزيز

- عصر

- حتى

- يتطور

- المتطورة

- خبرائنا

- استغلال

- مكشوف

- الوجه

- يسهل

- المميزات

- شركة

- الاسم الأول

- عيب

- اتباع

- في حالة

- النموذج المرفق

- تبدأ من

- وظيفة

- جيل

- شراء مراجعات جوجل

- جوجل كروم

- جوجل

- مجموعات

- الإختراق

- قراصنة

- القرصنة

- يملك

- تزايد

- مرتفع

- تسليط الضوء

- HTTPS

- الانسان

- ذكاء بشري

- محدد

- if

- in

- بما فيه

- على نحو متزايد

- وأبلغ

- في البداية

- الابتكار

- تبصر

- رؤيتنا

- تكثف

- إلى

- معقد

- ينطوي

- قضية

- IT

- انها

- المشهد

- الرافعة المالية

- روافع

- ضوء

- مثل

- خبيث

- البرمجيات الخبيثة

- تلاعب

- تجارة

- الحصة السوقية

- ماكس العرض

- الإجراءات

- طريقة

- تخفيف

- تقدم

- مراقبة

- مراقبة

- الأكثر من ذلك

- عين

- الطبيعة

- حاجة

- لا

- أوث

- شهر اكتوبر

- of

- عرضت

- on

- online

- أساسي

- كلمة المرور

- كلمات السر

- التصيد

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- يطرح

- محتمل

- الممارسات

- خصوصية

- خاص

- استباقية

- حماية

- عرض

- الأخيرة

- نوصي

- لا تزال

- إزالة

- تقرير

- الباحث

- الباحثين

- استجابة

- أظهرت

- كاشفا

- ثورة

- المخاطرة

- المخاطر

- s

- خزنة

- حماية

- تأمين

- أمن

- التدابير الأمنية

- انظمة حماية

- خدماتنا

- مشاركة

- هام

- متطور

- مصادر

- إقامة

- الشبح الأسود

- خطوات

- هذه

- أنظمة

- التكتيكات

- أخذ

- اتخذت

- تقني

- تقنيات

- اختبار

- اختبارات

- أن

- •

- من مشاركة

- طرف ثالث

- التهديد

- استخبارات التهديد

- التهديدات

- عبر

- إلى

- رمز

- أداة

- مسار

- غير مصرح

- يؤكد

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- يقظة

- نقاط الضعف

- الضعف

- we

- الويب

- متصفح الويب

- المواقع

- مع

- بدون

- زفيرنت