By كاثرين جيويل، شعبة المعلومات والتواصل الرقمي ، الويبو

واليوم، أصبح الأمن السيبراني أولوية رئيسية. يمثل البقاء متقدمًا بخطوة على المتسللين تحديًا متزايدًا مع استمرار تطور مشهد التهديدات السيبرانية العالمية بسرعة. تتزايد التقارير عن هجمات برامج الفدية بشكل متزايد، مما يؤدي إلى شل الأعمال التجارية والبنية التحتية الحيوية (مثل الصحة والطاقة والغذاء). إن التداعيات الاقتصادية مذهلة. وفقًا لبعض التقديرات، من المتوقع أن ترتفع تكلفة الجرائم الإلكترونية إلى 10.5 تريليون دولار أمريكي بحلول عام 2025. وعلى هذه الخلفية، فإن شركة Flexxon، ومقرها سنغافورة، والمتخصصة في الجيل التالي من حلول الأمن السيبراني للأجهزة وتخزين ذاكرة الكمبيوتر، في مهمة لحماية أمن الإنترنت. اهتمامات المواطنين الرقميين. مجلة الويبو اجتمعت مؤخرًا مع الرئيس التنفيذي لشركة Flexxon والمؤسس المشارك، Camellia (Cam) Chan، لمعرفة المزيد حول النهج الجديد للشركة في مجال الأمن السيبراني والتزامها بالابتكار والملكية الفكرية. حازت شركة Flexxon على جوائز الويبو العالمية لعام 2023.

مهمتنا هي تغيير الطريقة التي يفكر بها الناس بشأن حماية البيانات وتزويد المواطنين الرقميين بإحساس أكبر بالأمان في العالم السيبراني.

ما الذي دفعك إلى إنشاء شركة Flexxon؟

عملت لعدة سنوات في شركات كبيرة في آسيا وتعلمت العديد من المهارات المفيدة. لكنني كنت دائمًا شغوفًا بالابتكار وأدركت أنني بحاجة إلى متابعة حلمي في إنشاء شيء يمكن أن يحدث تأثيرًا حقيقيًا في العالم.

لذلك في عام 2007، بدأنا أنا والمؤسس المشارك ماي تشنغ فليكسونباستخدام خبرتنا لتصنيع منتجات تحل المشكلات العملية التي يواجهها عملاؤنا ولبناء شركة تدور حول الابتكار والانفتاح والعدالة.

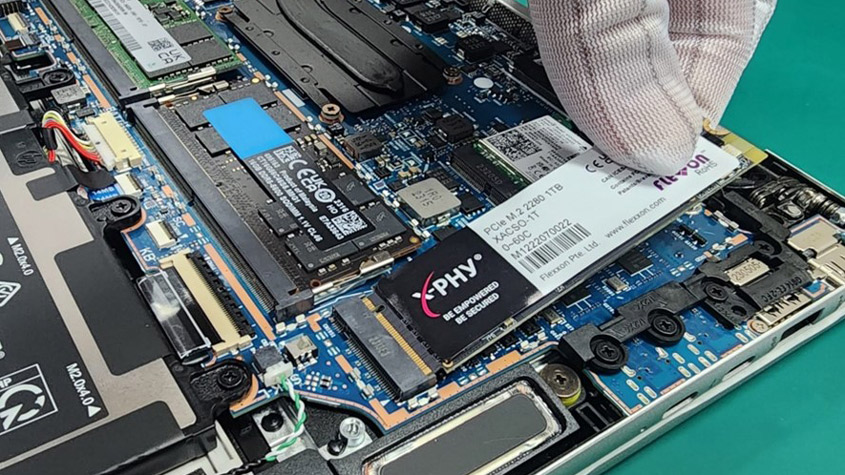

وبعد مرور 15 عامًا سريعًا، أصبحنا عالميين، وضاعفنا فريقنا أكثر من 20 ضعفًا ودخلنا في صناعة الأمن السيبراني ذات الأهمية البالغة. في عام 2021، أطلقنا X-PHY AI Cybersecure SSD، وهو أول حل للأمن السيبراني يعتمد على البرامج الثابتة المضمنة بالذكاء الاصطناعي في العالم. X-PHY® قادر على اكتشاف الحالات الشاذة في الوصول إلى البيانات وإيقاف هجمات برامج الفدية المحتملة في الوقت الفعلي دون تدخل بشري. إنه خط الدفاع الأخير ضد التهديدات السيبرانية المتطورة على مستوى الأجهزة.

ما هي مهمة شركة فلكسون؟

مهمتنا هي تغيير الطريقة التي يفكر بها الناس بشأن حماية البيانات وتزويد المواطنين الرقميين بإحساس أكبر بالأمان في العالم السيبراني من خلال تطوير حلول تخزين بيانات الأمن السيبراني الأكثر ابتكارًا وأمانًا وفعالية وتقدمًا.

من هم عملاء شركة فلكسون وما هي الخدمات التي تقدمها؟

يتوفر حل الأمن السيبراني الرائد الخاص بنا والمعتمد على الذكاء الاصطناعي في 20 دولة، مما يوفر للشركات مستويات جديدة من الحماية ضد التهديدات السيبرانية المتطورة. في المقام الأول، نحن نخدم العملاء في القطاعات الصناعية والطبية والسيارات والعسكرية، بما في ذلك شركات Fortune 500 مثل ABB وBosch Schneider وHoneywell وJohnson and Johnson.

يقدم X-PHY® لعملائنا مستوى جديدًا من الحماية ضد التهديدات السيبرانية. تتحرك دورة التكنولوجيا في الأمن السيبراني بسرعة، لذلك نحن نساعد عملائنا على إطالة عمر تكنولوجيا تخزين الذاكرة الخاصة بهم، مما يضمن بقاءها متوافقة مع حلول السوق السائدة.

كيف تصف مشكلة الأمن السيبراني وتأثير الجرائم السيبرانية؟

مشاريع الأمن السيبراني وتشير التقديرات إلى أنه بحلول عام 2025، ستصل تكلفة الجرائم الإلكترونية إلى 10.5 تريليون دولار أمريكي. سيساعد الحل الذي نقدمه في تقليل ذلك، لكن الجرائم الإلكترونية لن تختفي.

عندما تتعطل شبكتك بسبب جريمة إلكترونية، يكون ذلك مزعجًا، لكنك تتصل بمزود الخدمة الخاص بك، ويتم إصلاح المشكلة. ولكن إذا تم اختراق بياناتك من خلال برامج الفدية، فهذا أمر مؤلم. حتى لو قمت بالدفع، فقد لا تتمكن من استعادة بياناتك. وستعاني أيضًا من الإضرار بالسمعة والغرامات.

في هجمات برامج الفدية، يتسلل مجرمو الإنترنت إلى شبكتك، وبدون أن تلاحظ، يقومون باستنساخ بياناتك وبيعها في الويب المظلم.

في هجمات برامج الفدية، يتسلل مجرمو الإنترنت إلى شبكتك، وبدون أن تلاحظ، يقومون باستنساخ بياناتك وبيعها في الويب المظلم. ثم تكتشف أن هناك خرقًا للبيانات - في بعض الأحيان، قد يستغرق اكتشاف ذلك سنوات. أصبحت هجمات برامج الفدية متكررة بشكل متزايد وتشكل الحصة الأكبر من الجرائم الإلكترونية. ولهذا السبب من المهم جدًا حماية البيانات. لا يمكننا الاهتمام بكل شيء، ولكننا نعتني بالبيانات، وهو أمر بالغ الأهمية.

والآن، نحن نواجه تحديات أكبر. يتم استخدام الهجمات السيبرانية كسلاح. تعتمد الخدمات الصناعية والأساسية واسعة النطاق بشكل كبير على الأنظمة الرقمية، ويمكن أن يؤدي الهجوم السيبراني إلى فقدان السيطرة على المعدات الحيوية وأنظمة الإنذار. خذ على سبيل المثال السقوط من هجوم فدية المستعمرة Pipeline في عام 2021، أكبر هجوم إلكتروني على هدف البنية التحتية النفطية في الولايات المتحدة الأمريكية.

لدينا حل جديد قيد التنفيذ للحماية من مثل هذه الأحداث. لقد تم منح براءة اختراعنا لهذا الحل للتو في سنغافورة، ونحن الآن نقوم بتوسيع الحماية لتشمل الأسواق الرئيسية الأخرى. سيتم إطلاقه في أوائل عام 2024. وهو نسخة موسعة من X-PHY، وسيقوم بمراقبة الأنشطة في جميع وسائط شرائح الذاكرة. جميع الأنشطة تترك أثرًا داخل الذاكرة، فطالما أننا نراقب الذاكرة بأكملها، سنكون آمنين.

يواجه مشهد الأمن السيبراني تحديات متزايدة.

يواجه مشهد الأمن السيبراني تحديات متزايدة. في الوقت الحاضر، يعتمد العالم بشكل كبير على الحلول الثابتة، مثل التشفير وجدران الحماية وبرامج مكافحة الفيروسات وإدارة المفاتيح لحماية الأجهزة. لم يكن لدى هذه الحلول "ذكاء" أو وحدة تحكم مدمجة لاكتشاف التهديدات في الوقت الفعلي. مما يجعلهم عرضة للقرصنة. ومن خلال الاستفادة من تقنية الذكاء الاصطناعي ودمجها في أنظمة تخزين الذاكرة لدينا، فإننا نمنح تخزين الذاكرة القدرة على إدارة البيانات بشكل مستقل وحمايتها من الهجمات الإلكترونية. الحل الذي نقدمه يعتمد على الأجهزة. نحن نستخدم خوارزميات الذكاء الاصطناعي الحالية لأن الأجهزة لا تتغير أبدًا، لذلك لا تحتاج إلى نظام ذكاء اصطناعي متطور لهذا الغرض.

هل تكنولوجيا Flexxon هي الحل السحري النهائي ضد الجرائم الإلكترونية؟

لا، حاليًا نقوم فقط بحماية البيانات القيمة الموجودة في الأجهزة. نحن أحد أشكال الدفاع في ساحة معركة أكبر بكثير. لا يمكننا الحماية من الهندسة الاجتماعية أو أنواع الاحتيال الأخرى. ولهذا السبب لا يزال المستخدمون بحاجة إلى الحفاظ على النظافة الإلكترونية والحذر الشديد مما ينقرون عليه.

لماذا تحتاج أساليب الأمن السيبراني إلى التغيير؟

على مدار الثلاثين عامًا الماضية، ركز سوق الأمن السيبراني على الحلول القائمة على البرمجيات. لكن هذا النهج لا يغطي سوى ست طبقات من سبع طبقات من بنية شبكة OSI، والتي تدعم قابلية التشغيل البيني للمنتجات والبرامج. إنهم يهملون المستوى المادي – الأجهزة – حيث يتم تخزين البيانات الأكثر قيمة.

لقد شجع التركيز على الحلول البرمجية على اتباع نهج رد الفعل، مما يتطلب التحديث والمراقبة المستمرة. كما أنه يجعل المستخدمين مسؤولين عن الحفاظ على الأمن السيبراني ومراقبة التهديدات، مثل هجمات التصيد الاحتيالي. ومع ذلك، فإن الهجمات السيبرانية آخذة في الارتفاع. وكمثال على حجم المشكلة، في عام 2021، مايكروسوفت ذكرت أكثر من 600 مليار الأحداث الأمنية الشهرية، والتي تم علاج 500 منها فقط. البشر هم السبب في 95 بالمائة من خروقات البيانات. يعد استغلال الخطأ البشري أحد أنجح الأساليب التي يستخدمها مجرمو الإنترنت. لا يتطلب الأمر سوى نقرة واحدة على رابط ضار حتى يتمكن المتسلل من الوصول إليه.

الحكمة التقليدية هي الناس، والعملية، والتكنولوجيا. ولكن في مشهد التهديدات السيبرانية الحالي، لم يعد هذا النهج كافيا.

الحكمة التقليدية هي الناس، والعملية، والتكنولوجيا. ولكن في مشهد التهديدات السيبرانية الحالي، لم يعد هذا النهج كافيا. نحن بحاجة إلى نهج استباقي، ونحتاج إلى حلول تكميلية تضيف طبقة أخرى من الحماية. من خلال الحماية الآمنة لتخزين الذاكرة - هذا هو المكان الذي يتم فيه تخزين كل شيء، بدءًا من أنشطة النظام وحتى بيانات المستخدم الخاصة بك - يصبح من الأسهل مراقبة البيانات والدفاع ضد الهجمات الإلكترونية.

ولهذا السبب تركز تقنية X-PHY الخاصة بنا على الطبقة المادية وتنشر الذكاء الاصطناعي في بيئة محصورة. فبدلاً من مراقبة الملايين من الاحتمالات، فإنها تبحث عن أنماط محددة من "القراءة والكتابة" التي تحاول الوصول إلى البيانات بشكل مستقل وفي الوقت الفعلي. باستخدام X-PHY، من الممكن التعرف على العناصر السيئة على الفور، وقفل الجهاز، وحماية بيانات المستخدمين. حلنا المبسط هو الوحيد من نوعه حتى الآن. ونعتقد أن هذا هو الطريق إلى الأمام بالنسبة للأمن السيبراني.

ومن خلال حماية مساحة تخزين الذاكرة، يكون لديك خط دفاع أخير في حالة فشل كل شيء آخر.

لكن هذا النهج يتحدى الحكمة التقليدية والسوق التي تطورت حولها. لذلك، هناك الكثير من المقاومة. لكن الحل الذي نقدمه يضيف ببساطة آلية أمان جديدة تكميلية لحماية البيانات على مستوى تخزين الذاكرة الأساسية. نحن ببساطة ندعم حلول برامج الأمن السيبراني. ومن خلال حماية مساحة تخزين الذاكرة، يكون لديك خط دفاع أخير في حالة فشل كل شيء آخر.

هل ترغب في رؤية مزيد من التنظيم للقضاء على الجرائم الإلكترونية؟

نعم و لا. لسوء الحظ، لا يمكنك تنظيم القراصنة. ولكن إذا اعتمدنا نهج العمل كالمعتاد، فإننا لا نعالج 95% من المشكلة. التنظيم هو دائما سلاح ذو حدين. المزيد من التنظيم يعني قدرًا أقل من الإبداع. نحن بحاجة إلى التنظيم، ولكن يجب أن يكون متوازنًا وحساسًا للحاجة إلى الإبداع.

لسوء الحظ، لا يمكنك تنظيم القراصنة. ولكن إذا اعتمدنا نهج العمل كالمعتاد، فإننا لا نعالج 95% من المشكلة.

كيف تعمل شركة Flexxon على تعزيز استيعاب تكنولوجيا الأمن السيبراني الخاصة بها في جميع أنحاء العالم؟

نحن نعقد شراكات مع كبرى شركات تصنيع أجهزة الكمبيوتر، مثل ASUS، وDell، وHP، وLenovo. وهذا يسمح لشركة Flexxon بدمج ابتكاراتنا الحاصلة على براءات اختراع متعددة في منتجات معروفة ومحترمة. وفي الوقت المناسب، نخطط أيضًا للبدء في ترخيص تقنيتنا للمنافسين، بحيث يقومون بتضمينها في محركات الأقراص ذات الحالة الصلبة (SSD) الخاصة بهم.

كيف تريد أن ترى تطور مشهد الأمن السيبراني؟

نحن هنا لضمان الأمن السيبراني لجميع المواطنين الرقميين. بمجرد أن تصبح تقنيتنا جزءًا من النظام البيئي التعاوني، سيصبح المشهد السيبراني بيئة أكثر أمانًا. إن الاعتراف الذي حصل عليه عنوان IP الخاص بنا هو شهادة على طبيعته المتغيرة لقواعد اللعبة.

الملكية الفكرية جزء من الحمض النووي لشركتنا. في Flexxon، نركز على الابتكار بالليزر. نحن نستثمر بشكل كبير في البحث والتطوير لتسريع تطوير المنتجات وندرك أهمية حماية عملنا الجاد والاستثمار في كل حل مبتكر. لدينا حاليًا 30 براءة اختراع و27 علامة تجارية ممنوحة عالميًا على مدار السنوات الثلاث الماضية. ونحن نستفيد من محفظة حقوق الملكية الفكرية الواسعة لدينا للحصول على ميزة استراتيجية في السوق، وزيادة الاعتراف بعلامتنا التجارية، وحماية ابتكاراتنا، وتوليد فرص الترخيص والشراكة المستقبلية في كل من أسواق B2B وB2C.

الملكية الفكرية جزء من الحمض النووي لشركتنا. في Flexxon، نركز على الابتكار بالليزر.

ينصب تركيز فريقنا المكون من 80 شخصًا على كيفية خلق القيمة وكيفية تنمية الشركة. تعد الملكية الفكرية أمرًا أساسيًا لقدرتنا على توسيع نطاق عملياتنا ونموها. إنها تمكننا من الحفاظ على ميزتنا التنافسية وتدعم طموحنا في أن تصبح معيارًا صناعيًا فعليًا.

أخبرنا عن استراتيجية الملكية الفكرية لشركة Flexxon.

تمتلك شركة Flexxon إستراتيجية دولية شاملة لحماية حقوق الملكية الفكرية الخاصة بنا وإنفاذها في الأسواق الرئيسية. وهذا يمكننا من الحفاظ على قدرتنا التنافسية، وبناء المصداقية مع العملاء والشركاء والمستثمرين، وضمان النمو العالمي المستدام.

تعد الملكية الفكرية أمرًا أساسيًا لقدرتنا على توسيع نطاق عملياتنا ونموها.

يلتزم فريق الإدارة لدينا بتعزيز ثقافة الإبداع والابتكار داخل الشركة، على سبيل المثال، من خلال تكريم ومكافأة الموظفين الذين يساهمون في تطوير الملكية الفكرية لدينا. نحن نعمل أيضًا مع متخصصين في الملكية الفكرية لتعزيز قدراتنا في إدارة الملكية الفكرية.

من الذي ينتج حلول تخزين الذاكرة الأخرى X-PHY® وFlexxon؟

نحن نقوم بتطوير وتصميم كل شيء من الصفر ونقوم بالاستعانة بمصادر خارجية للإنتاج لشركائنا في التصنيع في سنغافورة. لدينا اتفاقيات صارمة لعدم الإفصاح (NDAs) معهم من أجل ذلك.

ما هي التحديات الرئيسية الحالية التي تواجه شركة Flexxon؟

في حين أننا نرى كل مشكلة كفرصة، فإن تغيير عقلية صناعة الأمن السيبراني والتزامها الصارم بالحلول البرمجية يمثل تحديًا كبيرًا، حتى في مواجهة التعرض المتزايد للهجمات السيبرانية. لذا، نحن بحاجة إلى بناء فهم أكبر حول كيفية تكامل التكنولوجيا لدينا مع الأساليب التقليدية.

ماذا يعني بالنسبة لك أن تكون فائزًا بجائزة الويبو العالمية وكيف سيساعد ذلك عملك؟

الاعتراف الذي حصلنا عليه من الشهادة سيساعدنا على مواصلة النمو والابتكار والمساهمة بشكل إيجابي في مشهد الأمن السيبراني. كما أنه سيمنح المزيد من الأشخاص الثقة لاختبار تقنيتنا واعتمادها. ستكون الجائزة مفيدة جدًا في فتح جميع أنواع الطرق لجعل المستحيل ممكنًا، وبالطبع ستساعد في جذب الاستثمار الذي نحتاجه لتوسيع نطاقه.

توضح رحلتنا أن الملكية الفكرية ليست مخصصة فقط للكبار ذوي الموارد المالية الكبيرة وفرق الملكية الفكرية الكبيرة.

ومن خلال هذه الجائزة، نهدف إلى أن نثبت للشركات الصغيرة والمتوسطة الأخرى أنه حتى اللاعب الصغير في سوق واسعة يمكنه أن يحدث فرقًا عندما يستفيد من التكنولوجيا العميقة والملكية الفكرية لتعزيز النمو. توضح رحلتنا أن الملكية الفكرية ليست مخصصة فقط للكبار ذوي الموارد المالية الكبيرة وفرق الملكية الفكرية الكبيرة. ويمكن للشركات الصغيرة والمتوسطة أيضًا بناء محفظة الملكية الفكرية الخاصة بها، وتحقيق تكافؤ الفرص، والتنافس على قدم المساواة. إذا كان بإمكان شركة Flexxon القيام بذلك، فيمكن للآخرين أيضًا القيام بذلك!

ما هي خططكم للمستقبل؟

سنواصل العمل مع شركائنا العالميين لتعزيز الرسالة حول الحاجة إلى نهج استباقي لتدابير الأمن السيبراني لبناء عالم رقمي أكثر أمانًا وأمانًا.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.wipo.int/wipo_magazine/en/2023/04/article_0008.html

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 10

- 15 سنة

- 15%

- 20

- 2021

- 2023

- 2024

- 2025

- 27

- 30

- 500

- 600

- 8

- 9

- a

- القدرة

- من نحن

- فوق

- الوصول

- الوصول إلى البيانات

- وفقا

- أنشطة

- الجهات الفاعلة

- تضيف

- معالجة

- يضيف

- التزام

- تبنى

- متقدم

- مميزات

- دعاة

- ضد

- اتفاقيات

- قدما

- AI

- هدف

- خوارزميات

- الكل

- يسمح

- أيضا

- دائما

- طموح

- an

- و

- آخر

- الحماية من الفيروسات

- برامج مكافحة الفيروسات

- نهج

- اقتراب

- هندسة معمارية

- هي

- حول

- AS

- آسيا

- أسوس

- At

- الهجمات

- محاولة

- جذب

- السيارات

- مستقل

- متاح

- جائزة

- الجوائز

- بعيدا

- دليل الشركات

- B2C

- الى الخلف

- خلفية

- سيئة

- متوازن

- على أساس

- ساحة المعركة

- BE

- لان

- أصبح

- أن تصبح

- كان

- يجري

- اعتقد

- كبير

- أكبر

- بوش

- على حد سواء

- صندوق

- العلامة تجارية

- إعتراف بعلامة تجارية

- خرق

- مخالفات

- اختراق

- نساعدك في بناء

- الأعمال

- الأعمال

- لكن

- by

- دعوة

- CAN

- لا تستطيع

- قدرات

- قادر على

- يهمني

- سبب

- مركزي

- الرئيس التنفيذي

- تحدى

- التحديات

- تحدي

- تشان

- تغيير

- التغييرات

- متغير

- وصف

- شرائح

- المواطنين

- انقر

- عميل

- المؤسس المشارك

- المؤسسين

- متعاون

- التزام

- ملتزم

- الشركات

- حول الشركة

- الشركة

- متوافق

- تنافس

- تنافسي

- المنافسين

- مكمل

- شامل

- تسوية

- الكمبيوتر

- الثقة

- ثابت

- استمر

- تواصل

- المساهمة

- مراقبة

- مراقب

- تقليدي

- جوهر

- منظمة

- التكلفة

- استطاع

- دولة

- الدورة

- ويغطي

- صدع

- خلق

- خلق القيمة

- خلق

- الإبداع

- المصداقية

- المجرمين

- تشل

- حرج

- بنية تحتية حرجة

- ثقافة

- حالياًّ

- حاليا

- العملاء

- الانترنت

- الأمن الإلكتروني

- هجوم الانترنت

- هجمات الكترونية

- جرائم الإنترنت

- مجرمو الإنترنت

- الأمن السيبراني

- برنامج الأمن السيبراني

- دورة

- تلف

- غامق

- الويب المظلم

- البيانات

- الوصول إلى البيانات

- البيانات الاختراق

- خرق البيانات

- حماية البيانات

- تخزين البيانات

- de

- عميق

- التكنولوجيا العميقة

- الدفاع

- ديل

- شرح

- يوضح

- ينشر

- تصميم

- بكشف أو

- تطوير

- المتقدمة

- تطوير

- التطوير التجاري

- جهاز

- فرق

- رقمي

- العالم الرقمي

- اكتشف

- التخريبية

- تقسيم

- الحمض النووي

- do

- هل

- لا

- إلى أسفل

- حلم

- محركات

- e

- كل

- في وقت مبكر

- أسهل

- اقتصادي

- النظام الإيكولوجي

- حافة

- الطُرق الفعّالة

- آخر

- تضمين

- جزءا لا يتجزأ من

- تضمين

- الموظفين

- تمكن

- مقاطعة

- شجع

- التشفير

- طاقة

- فرض

- الهندسة

- تعزيز

- ضمان

- ضمان

- كامل

- البيئة

- متساو

- معدات

- خطأ

- أساسي

- الخدمات الضرورية

- تقديرات

- الأثير (ETH)

- حتى

- أحداث

- كل

- كل شىء

- يتطور

- المتطورة

- مثال

- القائمة

- موسع

- خبرة

- إطالة

- واسع

- الوجه

- مواجهة

- فشل

- الإنصاف

- بعيدا

- FAST

- حقل

- غرامة

- الجدران النارية

- شركة

- الاسم الأول

- ثابت

- الرائد

- تركز

- ركز

- ويركز

- اتباع

- طعام

- في حالة

- النموذج المرفق

- Fortune

- إلى الأمام

- فوستر

- تعزيز

- مؤسس

- احتيال

- متكرر

- تبدأ من

- مستقبل

- ربح

- توليد

- جيل

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- العالمية

- على الصعيد العالمي

- يذهب

- الذهاب

- ذهب

- منح

- أكبر

- النمو

- التسويق

- القراصنة

- قراصنة

- القرصنة

- كان

- الثابت

- العمل الشاق

- أجهزة التبخير

- يملك

- صحة الإنسان

- بشكل كبير

- مساعدة

- مفيد

- هنا

- هانيويل

- كيفية

- كيفية

- HP

- HTML

- HTTPS

- الانسان

- البشر

- i

- تحديد

- if

- صور

- فورا

- التأثير

- أهمية

- أهمية

- مستحيل

- in

- بما فيه

- القيمة الاسمية

- في ازدياد

- على نحو متزايد

- بشكل مستقل

- صناعي

- العالمية

- معلومات

- البنية التحتية

- الابتكار

- الابتكار

- الابتكارات

- مبتكرة

- في الداخل

- بدلًا من ذلك

- دمج

- رؤيتنا

- السريرية

- عالميا

- التوافقية

- تدخل

- إلى

- استثمر

- استثمار

- المستثمرين

- IP

- IT

- انها

- جونسون

- رحلة

- JPG

- م

- واحد فقط

- القفل

- نوع

- المشهد

- كمبيوتر محمول

- كبير

- على نطاق واسع

- أكبر

- أكبر

- اسم العائلة

- إطلاق

- أطلقت

- طبقة

- طبقات

- قيادة

- تعلم

- تعلم

- يترك

- اليسار

- Lenovo

- أقل

- مستوى

- ومستوياتها

- الرافعة المالية

- الاستفادة من

- الترخيص

- مثل

- خط

- LINK

- قفل

- طويل

- يعد

- طول العمر

- تبدو

- فقدان

- الكثير

- المحافظة

- المحافظة

- رائد

- جعل

- يصنع

- القيام ب

- خبيث

- إدارة

- إدارة

- فريق الإدارة

- الشركات المصنعة

- تصنيع

- كثير

- تجارة

- الأسواق

- مايو..

- تعني

- يعني

- الإجراءات

- آلية

- الوسائط

- طبي

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- الرسالة

- قابل

- مایکروسافت

- عسكر

- ملايين

- عقلية

- المهمة

- مراقبة

- مراقبة

- شهريا

- الأكثر من ذلك

- أكثر

- التحركات

- كثيرا

- مضاعف

- my

- الطبيعة

- حاجة

- بحاجة

- إحتياجات

- شبكة

- أبدا

- جديد

- حل جديد

- التالي

- لا

- رواية

- الآن

- of

- عرض

- عروض

- زيت

- on

- مرة

- ONE

- فقط

- افتتاح

- انفتاح

- عمليات

- الفرص

- الفرصة

- or

- أخرى

- أخرى

- لنا

- التوعية

- الاستعانة بمصادر خارجية

- على مدى

- مؤلم

- جزء

- الشراكة

- شركاء

- الشراكة

- عاطفي

- براءة الإختراع

- محاكاة الصوم

- أنماط

- PC

- مجتمع

- فى المائة

- التصيد

- هجمات التصيد

- صور

- مادي

- خط أنابيب

- المكان

- خطة

- خطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعب

- لعب

- المزيد

- فرنسي

- محفظة

- بصورة إيجابية

- إمكانيات

- ممكن

- محتمل

- عملية

- يقدم

- في المقام الأول

- الأولوية

- استباقية

- المشكلة

- مشاكل

- عملية المعالجة

- ينتج عنه

- المنتج

- تطوير المنتج

- الإنتــاج

- المنتجات

- وعود

- تعزيز

- حماية

- حماية

- الحماية

- يحمي

- مزود

- توفير

- غرض

- R & D

- الفدية

- هجمات الفدية

- بسرعة

- RE

- الوصول

- في الوقت الحقيقي

- في الحقيقة

- تلقى

- مؤخرا

- اعتراف

- الاعتراف

- يميز

- تخفيض

- ضبط

- اللائحة

- تعزز

- اعتمد

- بقايا

- التقارير

- المقاومة

- محترم

- مسؤول

- نتيجة

- مكافأة

- حق

- حقوق

- ارتفاع

- s

- خزنة

- حماية

- أكثر أمانا

- السلامة

- يقول

- حجم

- خدش

- ثانوي

- قطاعات

- تأمين

- آمن

- أمن

- الأحداث الأمنية

- انظر تعريف

- بيع

- إحساس

- حساس

- خدمة

- الخدمة

- مقدم الخدمة

- خدماتنا

- طقم

- سبعة

- مشاركة

- فضي

- مبسط

- ببساطة

- سنغافورة

- يجلس

- SIX

- مهارات

- صغير

- الشركات الصغيرة والمتوسطة

- So

- حتى الآن

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- الصلبة

- حل

- الحلول

- حل

- بعض

- شيء

- أحيانا

- متطور

- المتخصصين

- تتخصص

- محدد

- سرعة

- معيار

- بداية

- بدأت

- الولايه او المحافظه

- البقاء

- لا يزال

- تخزين

- تخزين

- إستراتيجي

- الإستراتيجيات

- صارم

- مذهل

- ناجح

- هذه

- كاف

- دعم

- الدعم

- مستمر

- سيف

- نظام

- أنظمة

- T

- معالجة

- التكتيكات

- أخذ

- يأخذ

- الهدف

- فريق

- فريق

- التكنولوجيا

- تكنولوجيا

- سياسة الحجب وتقييد الوصول

- تجربه بالعربي

- شهادة

- من

- أن

- •

- المستقبل

- العالم

- من مشاركة

- منهم

- then

- تشبه

- هم

- اعتقد

- التهديد

- التهديدات

- ثلاثة

- عبر

- الوقت

- عنوان

- إلى

- تيشرت

- تتبع

- العلامات التجارية

- تريليون

- أنواع

- نهائي

- فهم

- لسوء الحظ

- تحديث

- امتصاص

- us

- الولايات المتحدة الأميركية

- USD

- تستخدم

- مستعمل

- مفيد

- مستخدم

- المستخدمين

- استخدام

- القيمة

- قيمنا

- كبير

- الإصدار

- جدا

- الضعف

- الضعيفة

- تحذير

- وكان

- طريق..

- طرق

- we

- نحن واحد

- الويب

- معروف

- كان

- ابحث عن

- متى

- التي

- من الذى

- لماذا

- ويكيبيديا

- سوف

- الفائز

- حكمة

- مع

- في غضون

- بدون

- للعمل

- عمل

- العالم

- العالم

- سوف

- سنوات

- حتى الآن

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت